本环境来源于勒索病毒应急响应案例

此环境中涉及的勒索家族全版本加密器,思而听(山东)网络科技有限公司、solar应急响应团队已破解

在环境中已给出步骤提示,请您一步步完成每一道题目,最终复盘为什么要这么做

主要在其中黑客怎么关闭的Windows杀毒软件?可以仔细思考一下

排好时间线后可以根据桌面已有的 训练环境介绍-必读 中的溯源报告进行输出相关报告

Administrator 密码为 Sierting789@

注意:如在环境启动后的一分钟没有看到3306端口开放,可手动启动phpstudy

注意:勒索加密原则上会加密所有可读、可运行文件等,但为了提高学习效率和简易程度,所以恢复了一部分文件作为线索,你可以仔细找找哦

防勒索官网:http://应急响应.com

任务 1

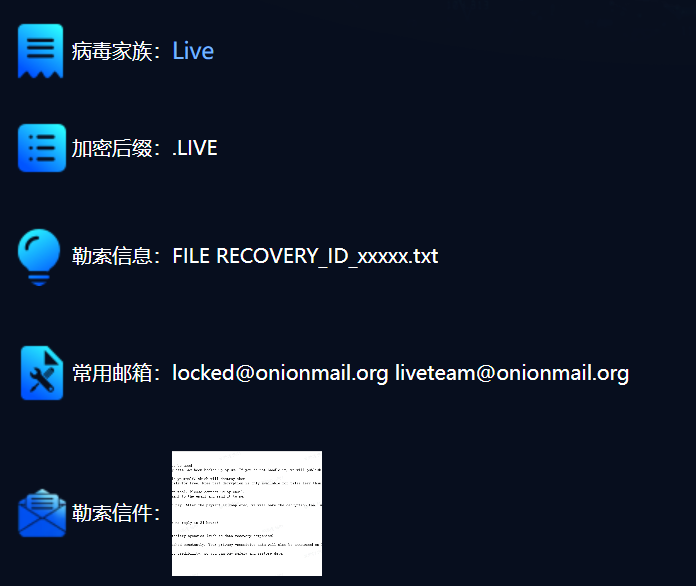

上机排查提交病毒家族的名称,可访问应急响应.com确定家族名称,以flag{xxx}提交(大小写敏感)

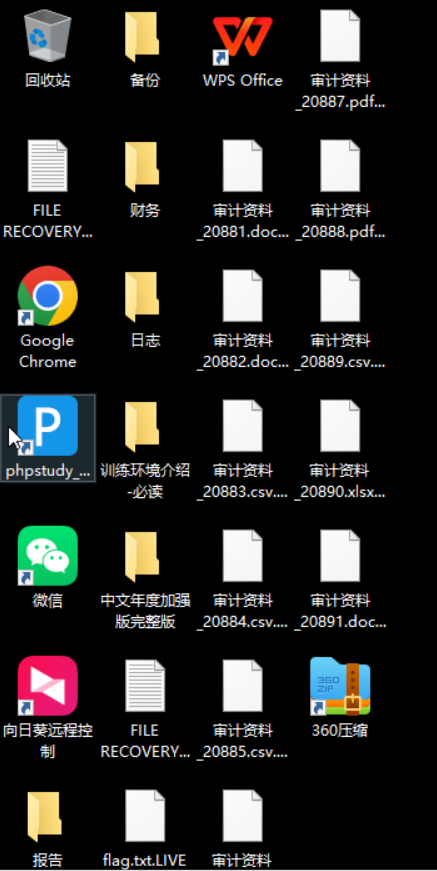

- 上机发现资料文件被加密,后缀名为 LIVE

并且在桌面找到勒索信件

在勒索病毒搜索引擎网站搜索 LIVE 关键字,成功得到病毒家族信息

https://www.solarsecurity.cn/family?id=35

flag{Live}

任务 2

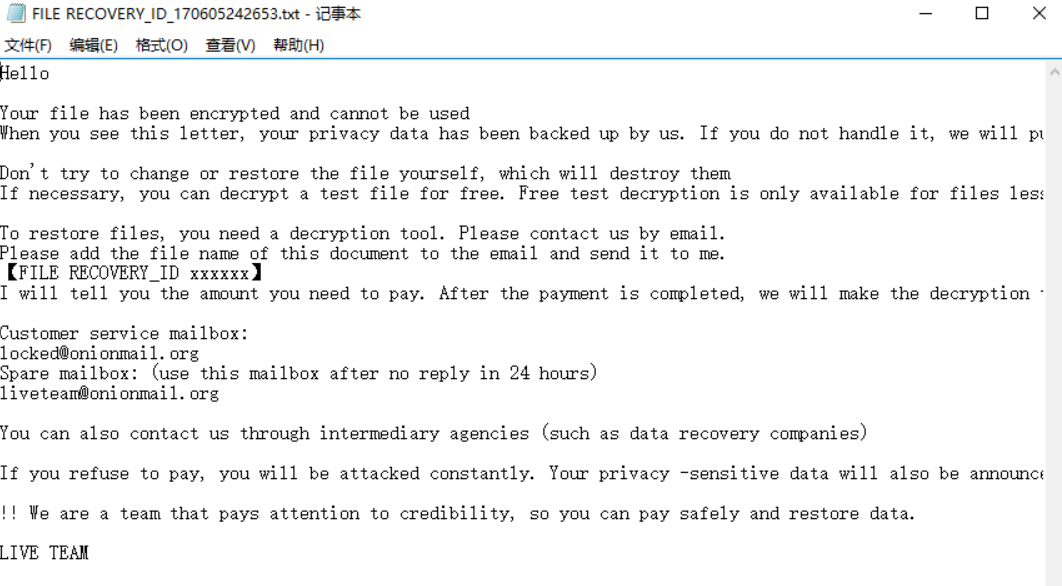

提交勒索病毒预留的ID,以flag{xxxxxx}进行提交

- 预留 ID 就在勒索信件的文件名当中

flag{170605242653}

任务 3

解密并提交桌面中flag.txt.LIVE的flag,以flag{xxxx}提交

- 使用Solar应急响应团队的恢复工具

https://www.solarsecurity.cn/tools/detail?id=35

下载解密工具

https://www.solarsecurity.cn/tools?page=1&keyword=LIVE

-

解密 flag.txt.LIVE

.\LIVE_Decrypto.exe -path "F:\CTF question\Solar8\tools_files_LIVE_Decrypto\flag.txt.LIVE"

flag{cf0971c1d17a03823c3db541ea3b4ec2}

任务 4

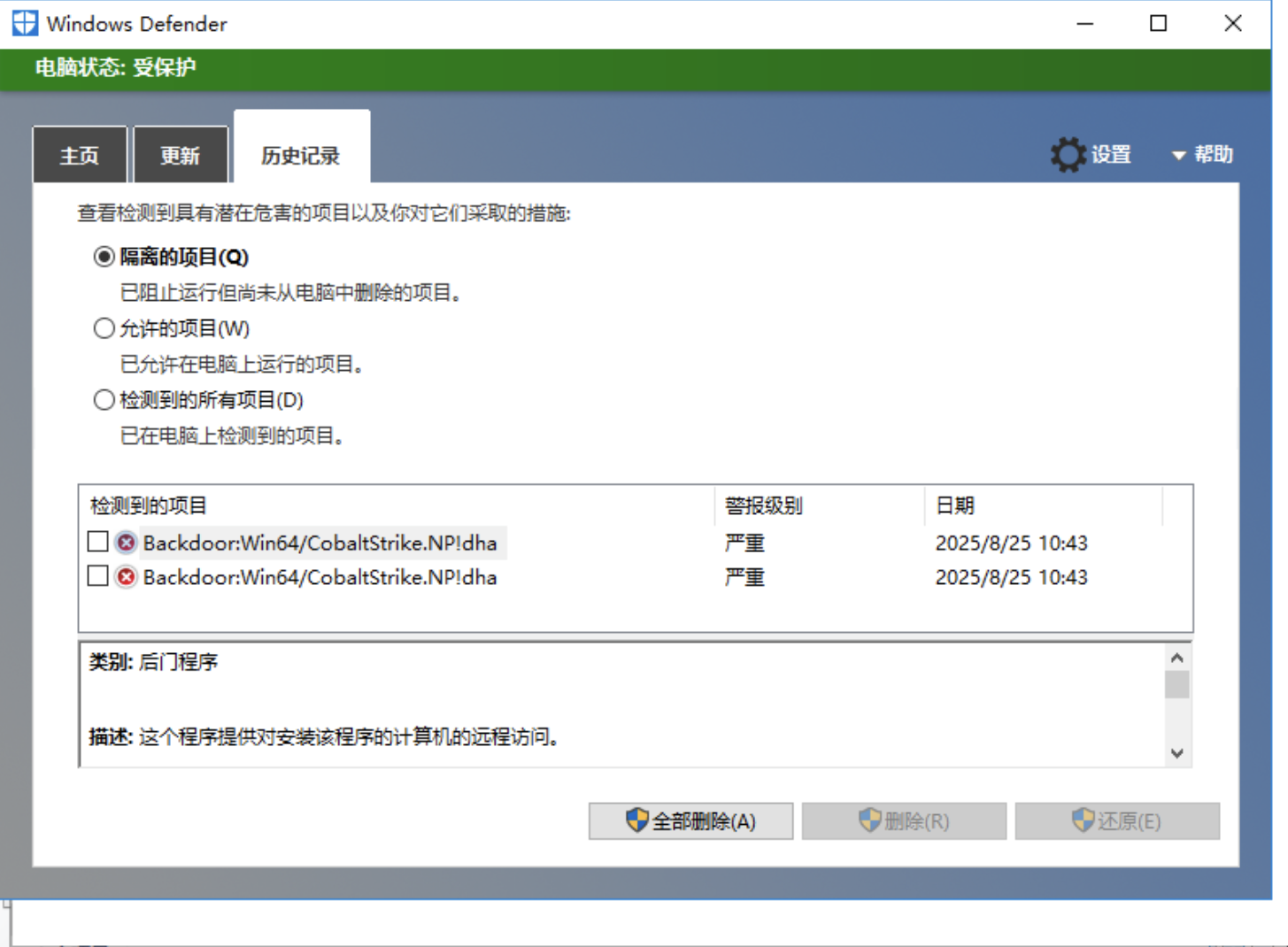

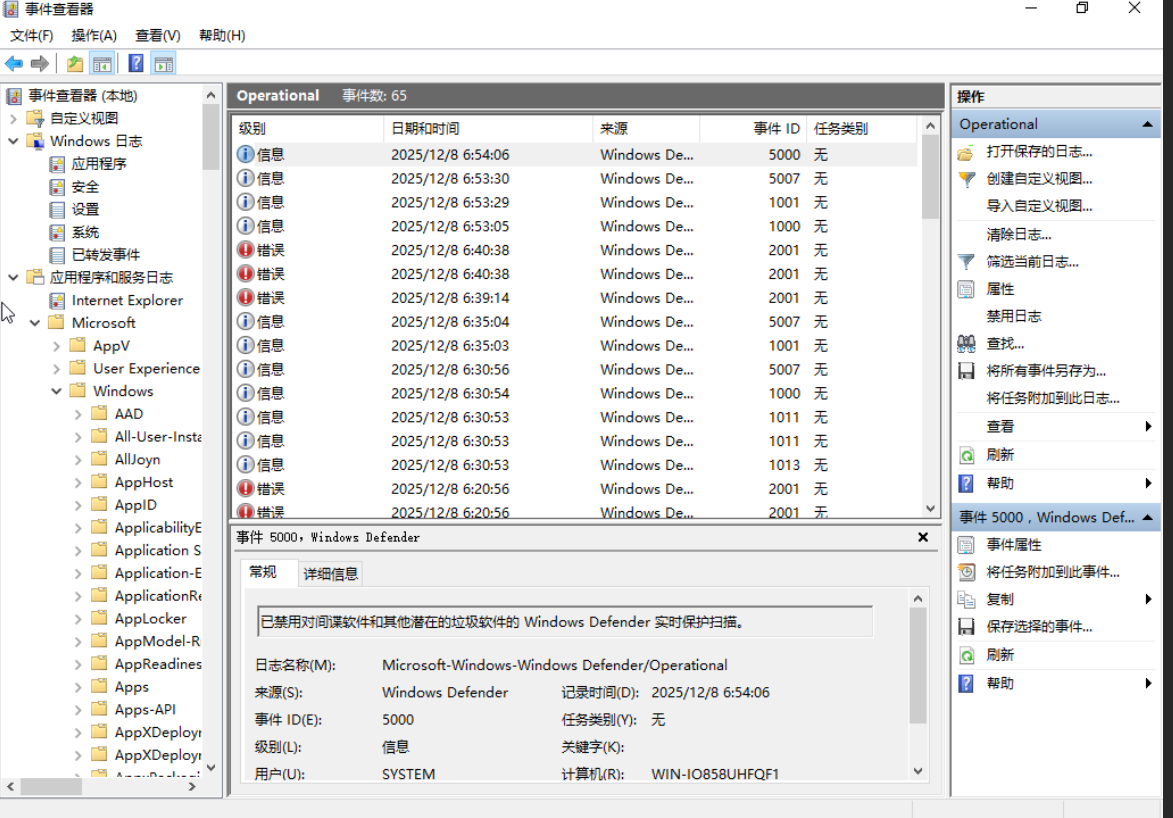

提交Windows Defender删除攻击者C2的时间,以flag{2025.1.1_1:10}格式提交

- windows Defender 看记录

flag{2025.8.25_10:43}

任务 5

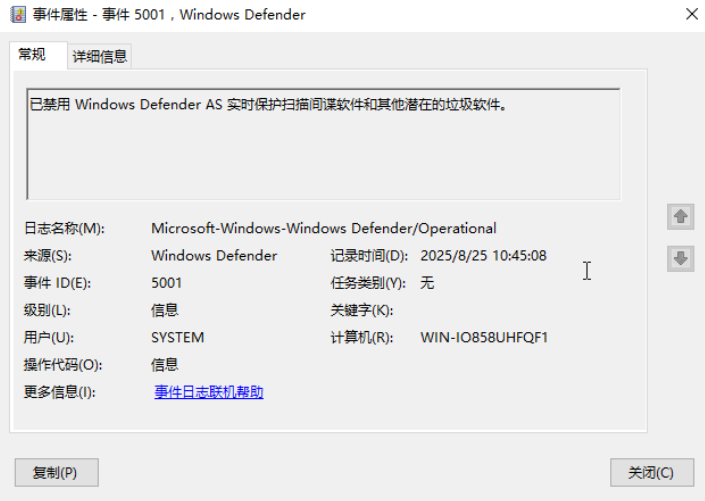

提交攻击者关闭Windows Defender的时间,以flag{2025.1.1_1:10}格式提交

- 事件管理器,应用程序和服务日志 → Microsoft → Windows → Windows Defender → Operational,查看5001事件

- 在 5001 事件日志中确定攻击者关闭Windows Defender的时间

flag{2025.8.25_10:43}

任务 6

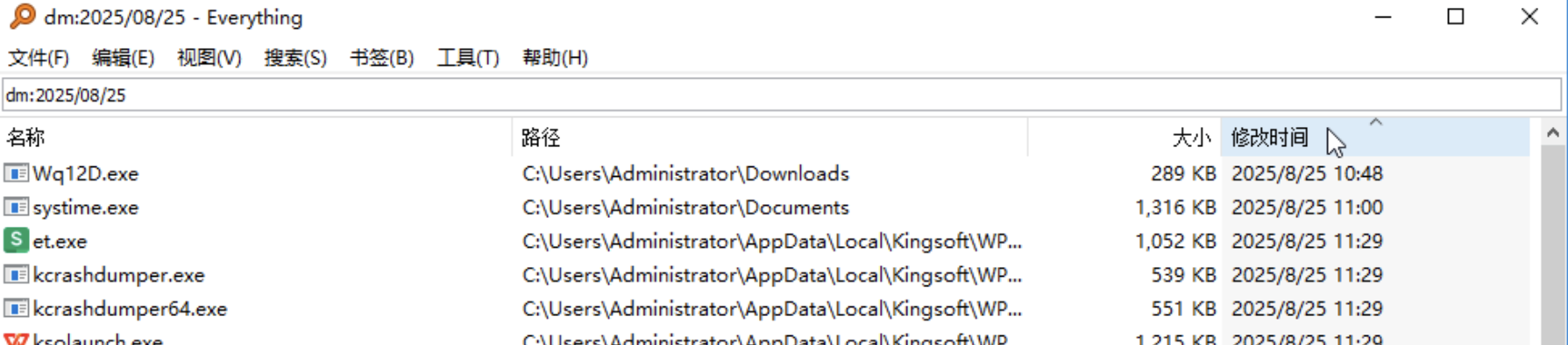

提交攻击者上传C2的绝对路径,格式以flag{C:\xxx\xxx}提交

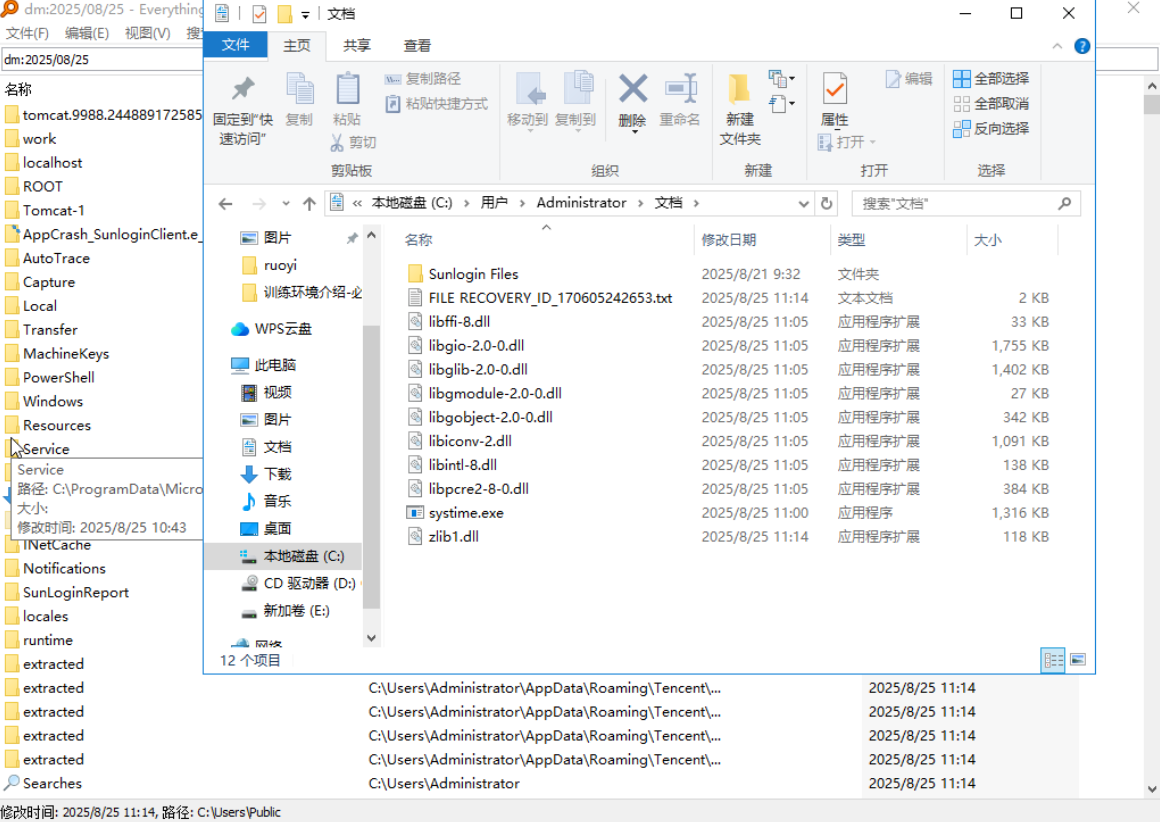

- everything查看事发时间新建文件,dm:2025/08/25

flag{C:\Users\Administrator\Downloads\Wq12D.exe}

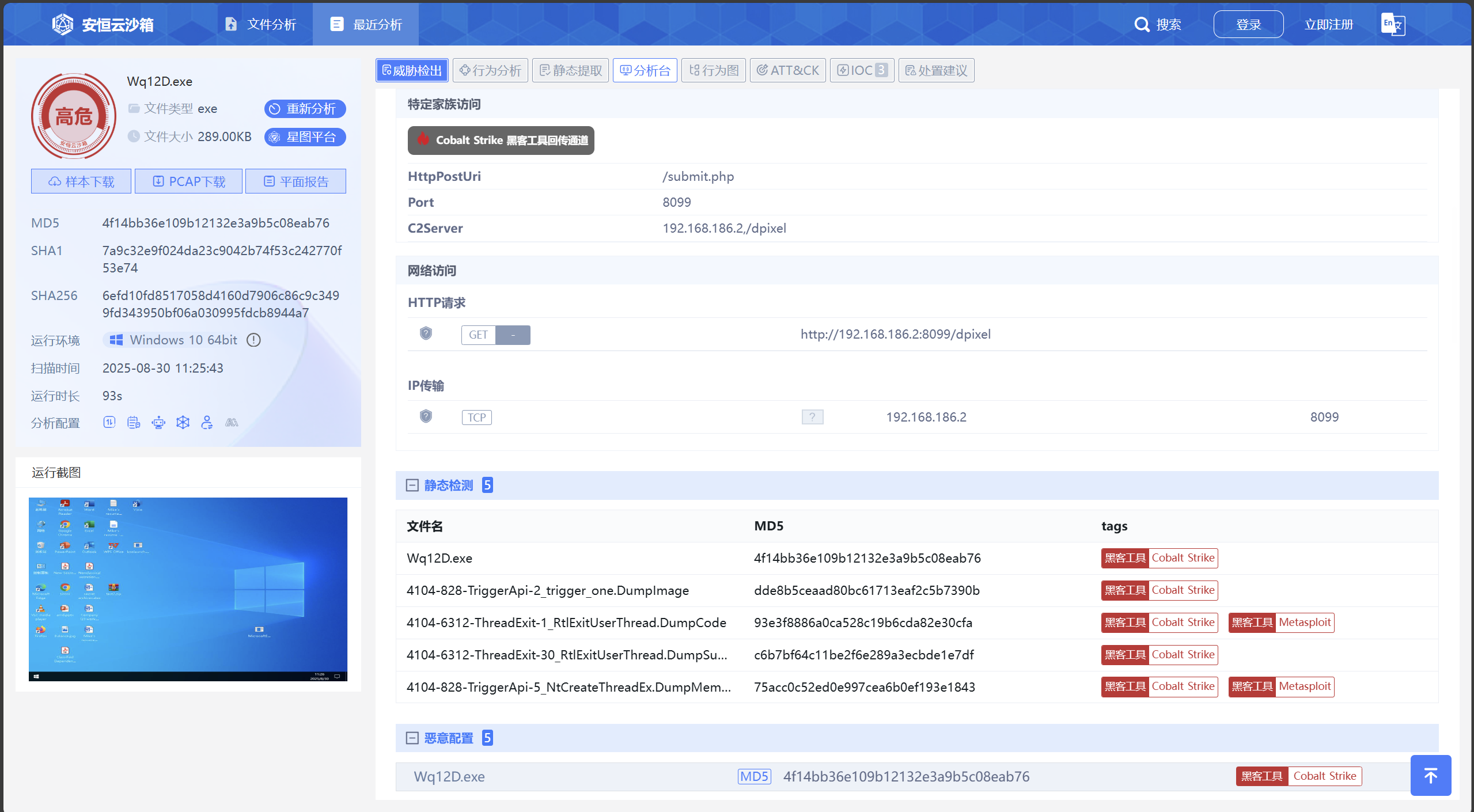

任务 7

提交攻击者C2的IP外联地址,格式以flag{xx.x.x.x}提交

- 上传云沙箱进行动态分析

flag{192.168.186.2}

任务 8

提交攻击者加密器绝对路径,格式以flag{C:\xxx\xxx}提交

- 依旧使用 everything 检索

flag{C:\Users\Administrator\Documents\systime.exe}