一、OWASP LLM Top 10 核心漏洞深度解析🛡️

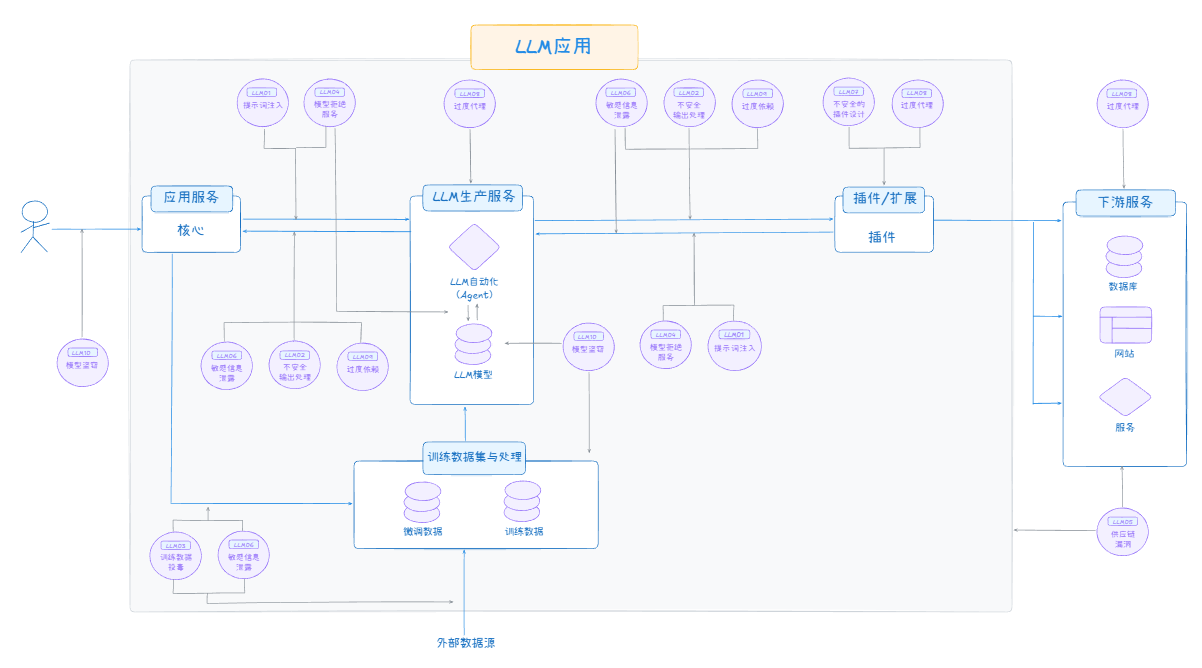

在 OWASP 的架构图中,紫色圆圈标记(LLM01-LLM10)揭示了 LLM 应用在不同生命周期阶段面临的关键安全威胁。我们将这些漏洞按照其在架构中的分布层面进行分类阐述。

1️⃣ 应用交互层风险 (Application Services)

这一层直接面向终端用户,是攻击最先触达的边界,主要涉及输入操控与输出处理。

💉 LLM01: Prompt Injection(提示词注入)

核心定义:攻击者通过构造恶意的输入(Prompt),绕过系统设定的安全护栏,诱导 LLM 执行非预期的指令。

攻击形式:

- 直接注入:攻击者在对话框中直接输入对抗性指令(如"忽略之前的指示")。

- 间接注入:LLM 在处理网页或文件时,读取了其中隐藏的恶意指令,导致被动受控。

📤 LLM02: Insecure Output Handling(不安全的输出处理)

核心定义:应用程序未对 LLM 生成的内容进行严格的验证或清洗,便直接将其传递给下游组件。

潜在后果:如果 LLM 生成了恶意脚本或命令,而前端或后端直接执行,可能导致 XSS(跨站脚本攻击)、SSRF(服务器端请求伪造)或远程代码执行。

2️⃣ 数据与隐私层风险 (Data & Processing)

位于架构图底部,涉及模型的训练数据与微调数据,是信任的基石。

☠️ LLM03: Training Data Poisoning(训练数据投毒)

核心定义:攻击者篡改了模型的训练数据、微调数据或嵌入向量。

潜在后果:导致模型在特定触发条件下表现出预设的偏见、错误逻辑或恶意行为,且这种后门极难被检测。

🚫 LLM06: Sensitive Information Disclosure(敏感信息泄露)

核心定义:LLM 在响应中意外泄露了其训练数据中包含的敏感信息。

潜在后果:导致个人身份信息 (PII)、专有算法、API 密钥或其他商业机密流失。这通常源于模型对训练数据的过拟合或缺乏有效的输出过滤。

3️⃣ 模型与基础设施层风险 (Infrastructure)

涉及模型本身的运行稳定性与知识产权安全。

🐌 LLM04: Model Denial of Service(模型拒绝服务)

核心定义:攻击者通过发送异常消耗资源的查询(如极长文本、递归逻辑),导致模型推理成本激增或服务响应延迟/崩溃。

影响:不仅造成服务不可用,还可能导致基于 Token 计费的 API 成本失控。

🕵️ LLM10: Model Theft(模型窃取)

核心定义:攻击者通过大量查询来探测模型的边界,试图反向推导模型参数、窃取私有权重或复制模型的功能表现。

影响:导致核心知识产权流失,或使攻击者能够在本地构建影子模型以寻找更多漏洞。

4️⃣ 智能体与集成层风险 (Agents & Plugins)

位于架构图右侧,涉及 LLM 如何通过插件与外部世界交互,是造成实质性破坏的高危区。

🔌 LLM07: Insecure Plugin Design(不安全的插件设计)

核心定义:LLM 调用的插件缺乏必要的输入验证或访问控制。

潜在后果:攻击者利用 LLM 作为跳板,向不安全的插件发送恶意指令(如 SQL 注入语句),从而攻击数据库或应用服务器。

⚔️ LLM08: Excessive Agency(过度代理/权限过大)

核心定义:赋予 LLM 智能体过高的自主决策权或系统权限,且缺乏"人在回路 (Human-in-the-loop)"的审批机制。

潜在后果:即使是良性的 Prompt 错误解释,也可能导致数据删除、错误邮件发送等不可逆的破坏性操作。

📉 LLM09: Overreliance(过度依赖)

核心定义:系统或用户在没有交叉验证的情况下,过度信任 LLM 输出的准确性。

潜在后果:由于 LLM 存在"幻觉 (Hallucination)"问题,盲目信任其生成的代码或决策建议,会导致安全漏洞或逻辑错误被引入生产环境。

5️⃣ 全链路风险 (Supply Chain)

🔗 LLM05: Supply Chain Vulnerabilities(供应链漏洞)

核心定义:LLM 应用生命周期中依赖的第三方组件(预训练模型、数据集、Python 库、云服务)存在安全缺陷。

影响:即使自身代码完美,底层的受损组件也会导致整个系统遭受攻击。

二、全链路攻击推演 🕵️♂️

🎯 【AI安全从业者必看】LLM应用核心大脑遭攻陷,竟能直接泄露企业PII数据、触发前端XSS攻击?在LLM全链路攻击的第二阶段,模型被恶意指令操控后,会同时引发敏感信息泄密、过度依赖误执行恶意指令、输出未清洗导致毒素回流三大连锁风险,其攻击传导逻辑与防护盲区远超常规Web漏洞!均在星球独家披露!

想获取该阶段的完整攻击推演流程?👉 速戳知识星球Oxo AI Security,解锁LLM核心层攻防全流程!

🚀 立即加入Oxo AI Security知识星球,掌握LLM全链路攻防核心能力!

⬇️⬇️⬇️⬇️⬇️星球链接⬇️⬇️⬇️⬇️⬇️⬇️⬇️⬇️⬇️⬇️⬇️⬇️⬇️

https://t.zsxq.com/Mqgsy👉👉👉👉👉👉👉👉👉👉👉👉👉👉👉👉👉星球链接