尊敬的各位来宾: 大家好!我是悬镜安全CCO董毅,今天非常荣幸能与大家分享《风险情报驱动的数字供应链安全治理实践》。在数字化深入发展的今天,软件已成为各行各业的核心基础设施,而软件供应链的安全稳定,更是关乎企业生存、行业发展乃至国家网络空间安全的关键。

治理背景: 为什么国家与行业如此重视供应链安全?

首先,我们需要明确什么是软件供应链。根据国家标准GB/T 43698-2024《网络安全技术 软件供应链安全要求》的定义,软件供应链是需方和供方基于供应关系,开展并完成软件采购、开发、交付、获取、运维和废止等供应活动而形成的网链结构。简单来说,从软件的"工厂"(开发阶段)到"江湖"(运营阶段),这一完整链路中的所有环节,都属于软件供应链的范畴。我们所做的,就是为这条"数字应用"的全生命周期安全保驾护航。

演讲现场-悬镜安全技术合伙人 董毅

国家之所以专门出台国标规范供应链安全,核心原因在于当前国际网络安全形势日趋复杂。众所周知,去年黎巴嫩发生的通信设备大规模爆炸事件,揭开了"供应链战争"的黑幕------这是一次通过供应链预置和网络攻击实现的定向攻击活动,目标精准且破坏力巨大。而权威机构的预测更让我们警醒:Gartner指出,2025年全球45%的组织会受到软件供应链攻击,这一比例比2021年增长三倍;欧盟网络安全局(ENISA)更是预警,到2030年,软件供应链问题将成为头号网络威胁。 这些数据和案例都在告诉我们,软件供应链安全已不再是企业的"选择题",而是关乎生存发展的"必答题"。在此背景下,悬镜安全基于多年探索实践,形成了一套可落地的供应链安全治理体系,希望能为行业提供参考。

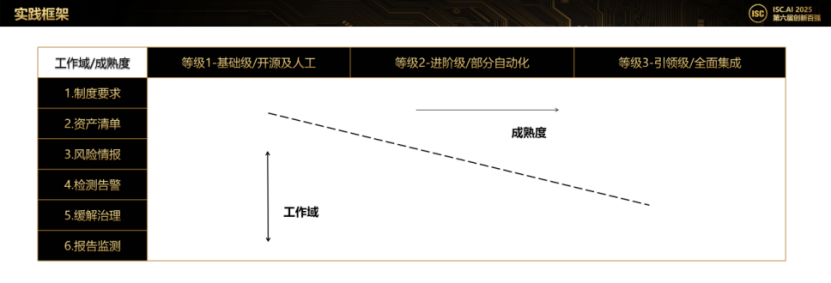

实践指南: 六级工作域+三级成熟度的治理框架

我们将数字供应链安全治理的探索,归纳为六个核心工作域和三个成熟度等级。六个工作域(制度要求、资产清单、风险情报、检测告警、缓解治理、报告监测)没有优先级之分,需要全面覆盖;三个成熟度等级则是循序渐进的提升过程,从基础级到进阶级,再到引领级,实现从"被动防御"到"主动治理"的跨越。

数字供应链安全实践框架

基础级:开源工具+人工,筑牢安全底线 基础级的核心是利用开源工具结合人工操作,实现供应链安全的基本保障,适合资源投入有限的中小组织或起步阶段的企业。 在制度要求上,明确核心卡点,生产部署前必须经过安全负责人审批;资产清单方面,通过手动整理表格或开源SCA工具(如OpenSCA)生成SBOM(软件物料清单),并以Excel或JSON格式存储;风险情报依赖定期人工查阅CNVD/CNNVD等漏洞库,排查高危风险;检测告警通过定期开展SCA分析,将结果通过邮件或IM工具同步相关方;缓解治理以手动更新补丁、升级库为主;报告监测则需要定期手动整理报告,向领导层汇报漏洞修复进度。

这里要重点推荐OpenSCA工具------作为全球开源数字供应链安全社区的核心项目,它支持200M+组件、400K+漏洞、100K+投毒情报的检测,轻量易用且能力完整,覆盖IDE/命令行/云平台、离线/在线等多种使用场景,能帮助企业零成本实现开源组件的风险管控和SBOM生成。

全球开源数字供应链安全社区-OpenSCA

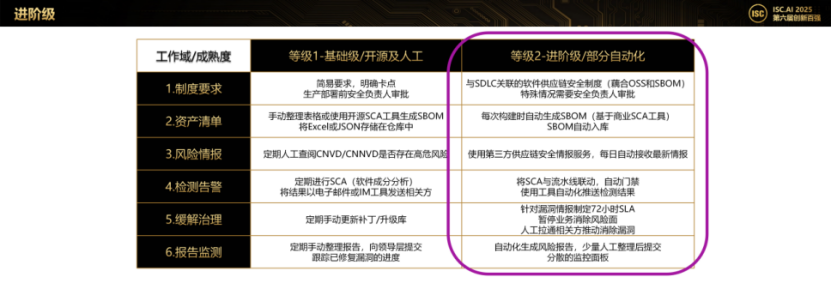

进阶级:部分自动化,打通SDLC全流程 进阶级的核心是实现部分自动化,将供应链安全融入软件开发生命周期(SDLC),这也是目前大多数甲方客户所处的阶段------因为很多企业早年已开展DevOps或开发安全建设,具备一定的合规基础。 制度要求上,建立与SDLC关联的供应链安全制度,耦合OSS(开源软件)和SBOM管理,仅特殊情况需安全负责人审批;资产清单实现自动化生成,每次构建时通过商业SCA工具自动生成SBOM并入库;风险情报升级为使用第三方供应链安全情报服务,每日自动接收最新漏洞和投毒信息;检测告警将SCA与CI/CD流水线联动,设置自动门禁,通过工具自动化推送检测结果;缓解治理制定72小时SLA(服务等级协议),遇到高危漏洞时可暂停相关业务消除风险面,再通过人工拉通相关方推动漏洞修复;报告监测实现风险报告自动化生成,仅需少量人工整理,同时搭建分散的监控面板。

数字供应链安全建设-进阶级

引领级:全面集成,构建智能化治理体系 引领级是供应链安全治理的最高阶段,实现全流程自动化、智能化,目前仅少数大型企业和关键行业组织在推进建设。 在制度要求上,全面覆盖GB/T 43698等官方标准,通过CI策略和IaC(基础设施即代码)自动执行安全规则;资产清单具备全生命周期管理能力,覆盖引入、开发、测试、构建后、上线后各阶段的SBOM生产,并通过专门平台实现SBOM的生产、消费、转换全流程管理------之所以需要各阶段都生成SBOM,是因为不同阶段的SBOM各有特点:开发阶段的Source SBOM信息丰富但冗余度高,运营阶段的Runtime SBOM精准度高但覆盖范围有限,只有多阶段协同才能形成完整的资产视图;风险情报实现"情报-工具-资产"联动,第三方情报服务与治理工具自动匹配、命中风险,并主动提示治理方案;检测告警构建完善的软件安全检测工具链(SAST、SCA、IAST、DAST等),工具可统一调度、汇总分析数据并自动推送结果;缓解治理采用RASP(运行时应用自我保护)工具,通过热补丁实现微创修复,无需暂停业务,系统可自动化通知相关方从源头消除漏洞;报告监测搭建SoC持续监控态势感知面板和面向高管的综合大屏,实现全态势可视化。

核心支撑: 风险情报与多模态SCA的关键作用

在整个治理体系中,有两大核心支撑能力不可或缺:风险情报和多模态SCA。 风险情报:供应链安全的"驱动引擎" 风险情报是供应链安全治理的核心动力,这也是我们本次演讲主题的核心------没有精准、及时的情报,供应链安全就如同"盲人摸象"。很多早期实践者容易忽略这部分,因为传统威胁防护中供应链安全并非重点,但现在越来越多企业意识到,情报才是实现主动防御的关键。 供应链安全情报主要分为六类:组件漏洞情报、投毒情报、许可风险情报、迁移风险情报、组件停服情报和断供风险情报。这些情报需要专业机构通过大规模运营------覆盖超50类信息渠道源采集原始数据,经过AI去重、清洗补全、标签标定,再结合人工复现、补丁验证、IoC(入侵指标)提取等研判流程,才能形成准确可用的情报。悬镜安全的XSBOM数字供应链安全情报大脑,能实现3小时获取最新准确情报,第一时间为企业提供漏洞修复方案、安全组件评估和SBOM关联分析。 有了情报之后,更重要的是实现"情报-工具联动"------将情报与SBOM、检测工具、治理平台打通,自动判断企业数字化应用是否命中风险,是否真正受到漏洞影响,从而精准开展治理,避免无效投入。

多模态SCA:SBOM生产的"核心工具"

要生成各阶段高质量的SBOM,必须具备全模态SCA能力。不同场景的SBOM需要相应模态的SCA技术支撑,悬镜安全的多模态SCA引擎覆盖六大技术类别:

-

-

- 源码组成分析:针对开发测试阶段,检测源码文件中的开源成分和漏洞风险;

- 二进制制品分析:针对交付和采购阶段,检测移动应用、IoT固件、嵌入式系统等二进制文件的组件风险;

- 代码同源分析:针对开发测试阶段,检测代码片段与开源项目的相似度,规避知识产权风险;

- 容器镜像成分扫描:针对云原生交付场景,检测Docker镜像、OCI标准镜像中的恶意组件和敏感信息;

- 运行时动态追踪:针对测试和上线运营阶段,通过运行时插桩技术,检测应用真实加载的第三方组件;

- SBOM风险情报预警:覆盖全供应链阶段,通过与SBOM全周期管理技术联动,实现小时级风险预警。

-

通过多模态SCA能力,企业能在各个阶段生成精准的SBOM,再结合SBOM的消费、转换和管理,形成完整的软件资产管控闭环。

缓解治理: 微创修复与风险精准管控

在漏洞缓解治理方面,不同成熟度等级有不同的解决方案。进阶级常用的暂停业务、封禁IP等方式,在金融、能源等关键行业并不适用------这些行业的业务连续性至关重要,不能随意中断。

因此,引领级采用RASP工具实现微创修复,通过热补丁技术在不停止业务的前提下消除风险面。热补丁可以实现函数级甚至参数级的精准管控,比如禁止程序中某一风险函数的执行,或限制特定参数的输入,在最小化影响业务的前提下阻断漏洞利用。

同时,针对组件投毒等新型风险,我们建立了专门的检测和修复机制------通过供应链投毒情报数据库,每日更新投毒事件、IoC数据和安全社区情报,结合SCA技术持续监控恶意组件,一旦发现立即预警,并提供卸载指南和替代组件推荐。例如,我们曾监测到libproxy、libsocks5等恶意Py包,在官方仓库一周下载量达500余次,通过及时发布预警和排查指南,帮助大量开发者规避了风险。

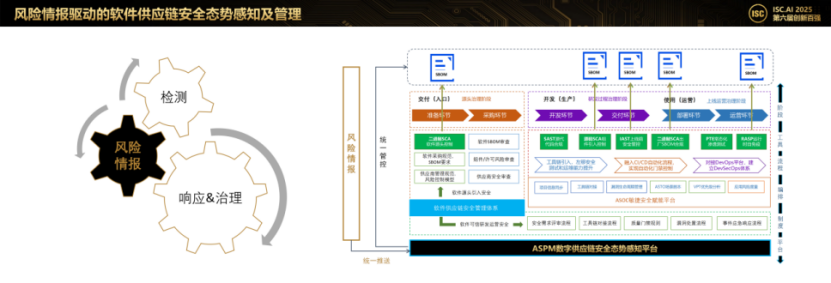

平台支撑: ASPM数字供应链安全态势感知平台

要实现上述所有能力的协同运作,必须依靠统一的平台------ASPM(应用安全态势管理)数字供应链安全态势感知平台。

情报驱动-软件供应链安全治理

该平台整合了全工具链、规章制度和流程,以风险情报为驱动,实现"情报-检测-响应"的闭环管理。 平台具备四大核心能力:一是合规管理,对标GB/T 43698等国标,实时展示合规满足度和趋势;二是资产管理,全面盘点软件资产及组件依赖、漏洞情况,支持资产对比和风险追溯;三是风险情报预警,第一时间推送漏洞、投毒等风险信息,并提供修复建议;四是安全扫描,覆盖源码、二进制、镜像包等多种类型的安全检测。通过平台的统一管控,企业可以实现供应链安全的"可管、可控、可审计",从被动应对风险转变为主动预判、精准防控。

应用案例: 关键行业的实践落地

能源行业:引领级实践,构建全集团安全态感体系

某大型能源集团作为关键基础设施运营单位,随着信息化程度不断提高,软件已成为辅助生产、管理和决策的核心手段,网络攻击带来的风险日益突出。

能源行业案例实践

该集团通过建设软件供应链安全检测平台,搭建了中国能源行业首个供应链安全态势感知体系。

平台实现了全集团、全周期的软件供应链安全管控:通过超级扫描中心整合代码安全检测、开源组件检测、二进制程序检测、固件检测等原子能力,对接集团SOC平台和统一认证系统;支持多租户管理,覆盖代码仓库、二进制包、制品仓库等全资产类型;通过安全监测大屏,实时展示风险统计、风险趋势、风险处置情况和资产分布。 目前,该集团已实现全工具链内置和一键式安全检测,供应链安全运营工作全面进入"可管、可控、可审计"阶段,最大限度降低了软件供应链安全风险。

汽车行业:进阶级实践,保障车端供应链透明合规 国内某头部新能源车企(远销海外市场),其车载移动娱乐系统应用由多元供应商提供,存在开源组件使用不规范、许可证合规风险等问题------若未遵守开源许可证要求,可能引发法律纠纷,影响海外市场布局。

汽车行业案例实践

该企业通过建立车端供应链安全审查制度,实现了三大核心目标:一是针对嵌入式固件及车端应用输出完整SBOM清单,全面梳理组件成分和许可证风险;二是在车端大屏中进行"开放源代码许可"声明公示,满足合规要求;三是审查供应商交付物,提高整车信息透明度。

通过该方案,企业在业务上线前的中高危开源漏洞减少85%,有效规避了版权许可风险,为海外市场拓展提供了安全保障。

总结与展望: 数字供应链安全治理是一项系统工程,需要从制度、技术、工具、流程等多维度协同推进。悬镜安全提出的"六级工作域+三级成熟度"框架,核心是通过风险情报驱动,以SBOM为核心载体,结合多模态SCA、RASP等技术工具,实现供应链安全的全生命周期管控。 从实践来看,基础级可通过开源工具快速起步,进阶级需打通SDLC实现部分自动化,引领级则要构建全面集成的智能化体系------不同阶段有不同的落地路径,企业可根据自身资源和业务需求逐步推进。 未来,随着AI技术的发展和网络威胁的演化,软件供应链安全的重要性将进一步提升。悬镜安全将持续深耕风险情报和技术工具创新,推动开源社区建设和行业标准落地,与各位同仁携手,共同筑牢数字供应链的安全防线。 我的分享到此结束,感谢大家的聆听!