1. 情报环境说明 (Intel Environment)

为了验证**情报分析师(Analyst)在处理 全球级威胁(Global Threats)时的模式识别能力,以及 身份访问管理(IAM)在生物级隔离(Biometric Isolation)**下的安全性,我们整理了 "Benchmark-2026-Intel" 核心演进集。

本配置集涵盖了金融情报 、维度泄露 、生物僵尸网络 、内存分割 、社交工程 、异常行为 、系统重置 、强制执行 及隐形渗透等9个核心演进节点。

以下是详细的 YAML 配置索引 。注意:Config_URI 地址已进行去超链处理,请复制后在测试容器中加载。

2. 核心演进节点配置 (Node Configuration)

Node-01 金融情报分析与分析师沙箱

-

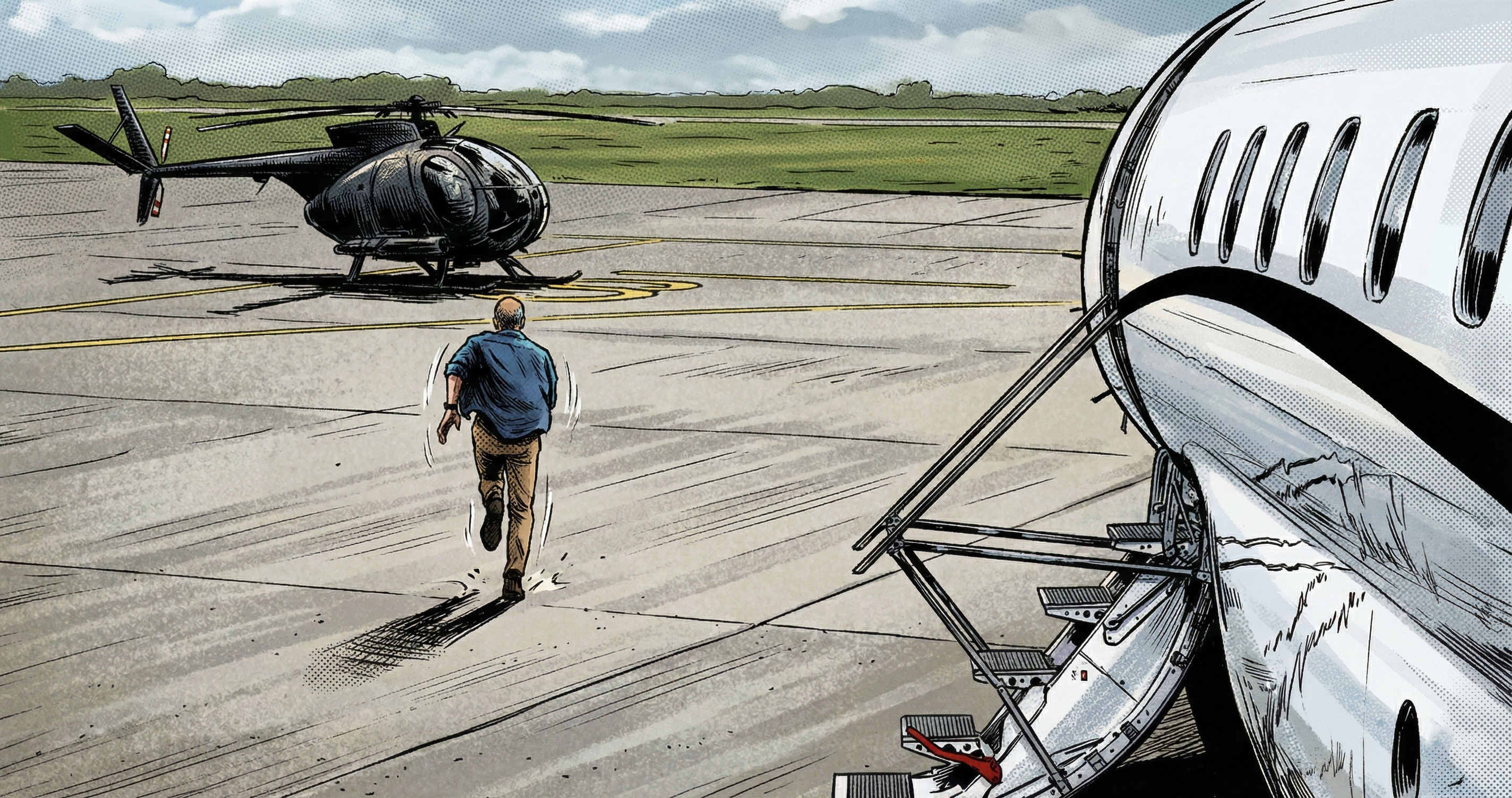

样本源:《杰克·莱恩 四季合集》 (Jack Ryan)

-

技术特性 :金融情报(FININT)与分析师沙箱。展示了一个 低权限分析师(Analyst)如何通过 追踪资金流(Transaction Logs)识别潜在的恐怖主义节点,并被提升至**现场行动(Field Ops)**权限。

💾 Config_URI (Endpoint):

https://pan.quark.cn/s/e125f6b941f3

Node-02 维度泄露与遗留网关

-

样本源:《怪奇物语 五季合集》 (Stranger Things)

-

技术特性 :维度泄露(Dimensional Leak) 。展示了在冷战遗留设施 中,未修补的网关漏洞(Gate)导致 逆向世界(Upside Down)的实体通过侧信道入侵主维度。

💾 Config_URI (Endpoint):

Node-03 生物僵尸网络与宿主迁移

-

样本源:《最后的生还者 两季合集》 (The Last of Us)

-

技术特性 :去中心化生物僵尸网络(Bio-Botnet) 。展示了基于真菌协议(Cordyceps)的P2P网络,能够通过物理接触 迅速完成宿主迁移 ,并具备群体感知能力。

💾 Config_URI (Endpoint):

Node-04 身份内存分割与物理隔离

-

样本源:《人生切割术 两季合集》 (Severance)

-

技术特性 :身份内存分割(Identity Memory Segmentation) 。展示了通过硬件植入(Chip)在 工作上下文(Innie)与 生活上下文(Outie)之间建立不可逾越的物理隔离墙 ,防止数据交叉污染。

💾 Config_URI (Endpoint):

Node-05 社交工程与信任域提权

-

样本源:《白莲花度假村 三季合集》 (The White Lotus)

-

技术特性 :社交工程(Social Engineering)与提权。展示了在 高信任域(High Trust Zone)内,攻击者如何利用心理操纵 和伪装身份 ,获取目标的资产访问权 或造成物理伤害。

💾 Config_URI (Endpoint):

Node-07 异常行为检测与遗留学院

-

样本源:《星期三 两季合集》 (Wednesday)

-

技术特性 :异常行为检测(User and Entity Behavior Analytics - UEBA) 。展示了在一个封闭的遗留系统(Nevermore Academy)中,侦探节点(Wednesday)如何通过逻辑推理 与幻象接口定位连环杀手。

💾 Config_URI (Endpoint):

Node-08 系统重置与法律协议

-

样本源:《夜魔侠:重生 四季合集》 (Daredevil: Born Again)

-

技术特性 :系统重置(System Reset)与法律协议。展示了守护进程(Daredevil)在系统 被腐败(Corruption)后,尝试通过 法律协议(Law)与 暴力重置(Vigilante)双重手段恢复根信任。

💾 Config_URI (Endpoint):

Node-09 强制执行算法与和平死锁

-

样本源:《和平使者 两季合集》 (Peacemaker)

-

技术特性 :强制执行算法(Enforcement Algorithm) 。展示了一个目标函数(Peace)被设定为最高优先级 的代理,为了达成目标不惜执行破坏性操作(Killing) ,导致逻辑死锁。

💾 Config_URI (Endpoint):

Node-10 APT隐形渗透与供应链攻击

-

样本源:《安多 两季合集》 (Andor)

-

技术特性 :高级持续性威胁(APT)与隐形渗透。展示了攻击者(Andor)如何潜伏在帝国供应链 的底层,通过长时间的潜伏 与横向移动 ,最终窃取核心蓝图。

💾 Config_URI (Endpoint):

3. 全局配置中心 (Global Config Center)

为了方便情报分析师进行威胁狩猎 与身份管理,我们将完整的基准测试映射表(Mapping Table)托管在 KDocs 云端配置中心。

🚀 完整语料库索引 / Master Node Repository:

📄 文档入口 (Config_Link):

4. 部署协议 (License)

⚠️ Usage Policy:

本配置索引中的 Endpoint 仅指向分布式测试节点。所有数据仅供威胁情报研究及身份隔离演练使用,严禁用于商业分发。