步骤

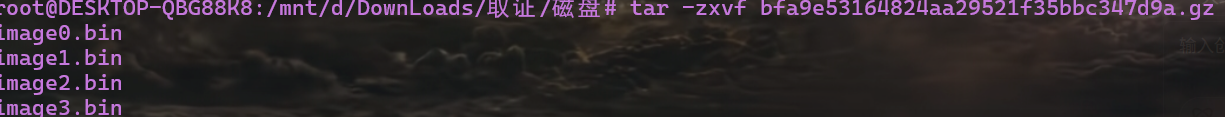

附件为gz文件,使用tar -zxvf解压,或者winrar解压两次,得到4个bin文件。

bash

tar -zxvf bfa9e53164824aa29521f35bbc347d9a.gz

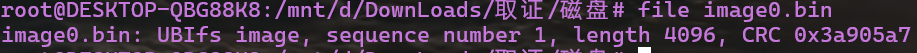

查看文件类型为UBIfs镜像。

使用ubi_reader进行提取。

安装:

bash

sudo apt-get update

sudo apt-get install liblzo2-dev

sudo pip3 install python-lzo

sudo pip3 install ubi_reader挂载:

bash

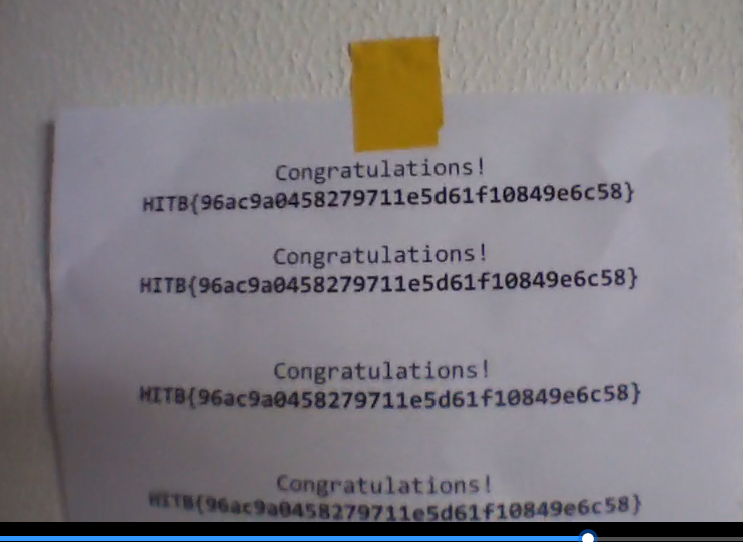

for i in `ls *.bin`; do ubireader_extract_files $i -o extracted_$i; done在最后一个镜像提取中找到flag。