"三化六防挂图作战"并非孤立的口号,而是国家在"等级保护"和"关键信息基础设施安全保护"制度框架下,经过多年实践提炼出的、用以指导网络安全实战化建设的方法论与行动纲领。它构建了一个从顶层理念到落地执行的完整闭环。

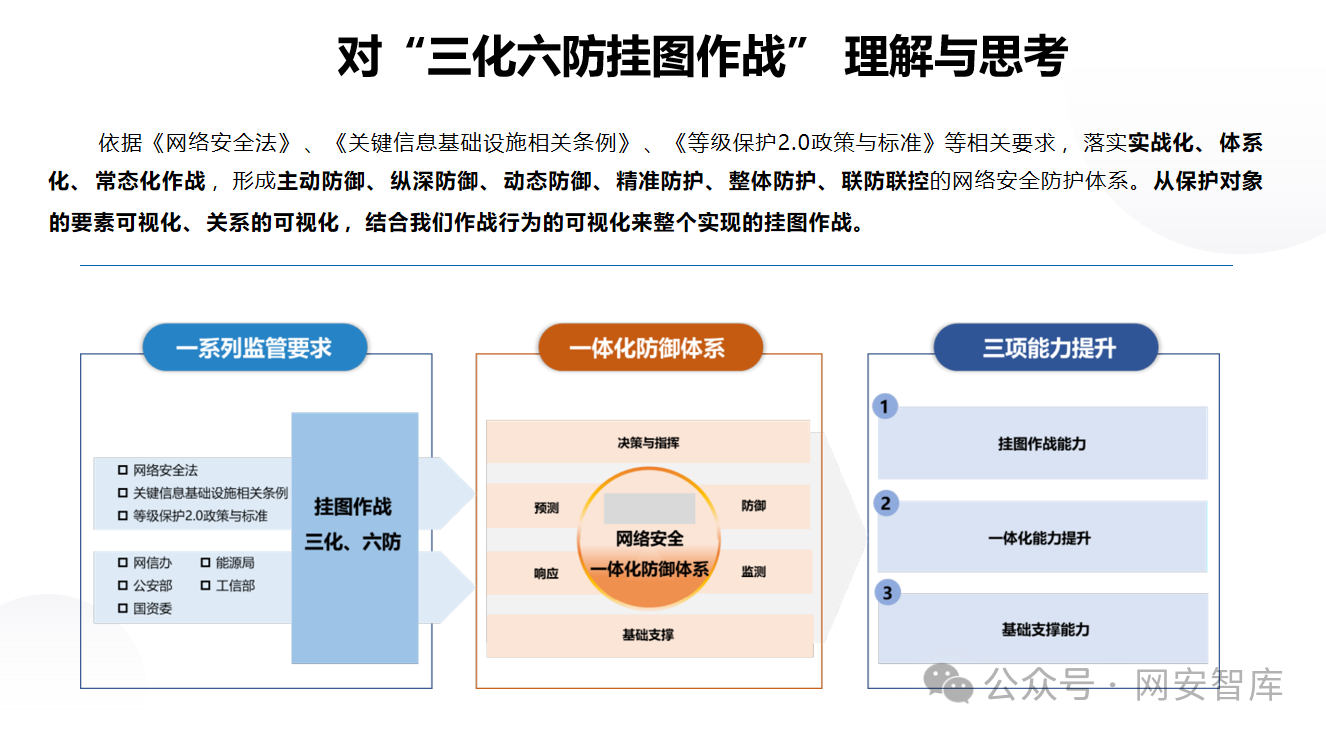

图1 挂图作战内涵

一、三化是什么

1.1 实战化

网络安全的对抗本质是人与人的对抗。因此,所有安全工作必须以真实对抗、有效防护为核心导向,脱离纸上谈兵。《郭启全:中国网络安全基本制度的建立与实施》一文中列出的众多实施措施,其最终目的都是检验并提升体系在真实攻击下的有效性。

主要实施措施是:

1.建立完善网络安全领导体系和工作体系。

2.制定网络安全规划和行业标准规范。

3.将网络安全等级保护制度与其他制度有机结合。

4.建立网络安全责任制和问责制度。

5.深化开展网络安全等级保护定级备案工作。

6.制定网络安全等级保护建设方案并实施。

7.认真组织开展网络安全等级测评工作。

8.制定网络安全整改方案并实施。

9.强化物理环境基础设施安全保障。

10.加强通信网络安全保护。

- 加强区域边界安全保护。

12.加强计算环境安全保护。

- 构建网络安全管理中心。

14.健全完善网络安全管理体系。

15.加强数据全生命周期安全保护。

- 强化供应链安全管理。

17.采取多种方式检验安全保护措施的有效性。

18.加强云平台的安全保护。

19.加强移动互联网络系统安全保护。

20.加强物联网安全保护。

21.加强工业控制系统安全保护。

22.加强大数据及平台安全保护。

23.加强自主可控和创新工程安全管理。

-

加强采用5G网络技术的网络系统安全保护。

-

加强区块链技术架构安全保护。

-

加强IPv6技术网络系统安全保护。

-

建设网络安全综合业务平台。

28.落实网络安全实时监测措施。

29.健全完善网络与信息安全信息通报机制。

-

建立重大事件和威胁报告制度,落实事件处置措施。

-

落实技术应对措施,提升技术对抗能力。

-

实施"挂图作战",提升综合防御能力。

-

加强网络安全经费和设备设施改造升级经费保障。

-

加强网络安全教育训练和人才培养。

可以看出,9-28均为具体的技术措施。

1.2 体系化

摒弃单点、碎片化的技术堆砌。它要求将技术、管理、流程、人员等因素进行有机整合,形成结构完整、层次分明、联动协同的防护体系。需建立"行之有效的安全运营管理体系",这正是体系化的体现。

1.3 常态化

安全防护不是一次性的建设或临时的运动,而是必须贯穿于信息系统规划、建设、运行、废止的全生命周期,并与日常业务运营融为一体的持续性过程。这要求组织建立常态化的风险评估、监测预警、应急响应和持续改进机制。

二、六防是什么

2.1 动态防御

改变静态、被动的防护模式,通过持续的策略调整、诱捕、威胁狩猎等手段,让防御体系"动起来",增加攻击者的成本和不确定性。

2.2 主动防御

不等攻击发生,而是主动进行资产梳理、漏洞挖掘、渗透测试,提前发现并修复风险。

2.3 纵深防御

不依赖单一防线,在网络、主机、应用、数据等各个层面构建多道防线,即便某一层被突破,后续防线仍能发挥作用。在公众号"两高一弱专项治理"中提出的"三步走"方案,(网络安全"两高一弱"专项治理方案)实际上就是在构建从资产清查(第一道)、有效性评估(第二道)到攻击面管理(第三道)的纵深防御。

2.4 精准防护

基于对自身业务流程、关键资产(尤其是核心数据和关键信息基础设施)的深刻理解,将有限的资源投入到最需要保护的关键目标上,实现风险与投入的精准匹配。

2.5 整体防控

将网络安全与业务安全、数据安全、供应链安全、物理安全乃至城市韧性进行统筹考虑,形成跨部门、跨领域、跨层级的协同防护格局。

2.6 联防联控

在组织内部各部门之间,以及与行业伙伴、监管机构、安全厂商之间,建立情报共享、协同响应机制,共同应对规模化、跨域的网络威胁。

三、"挂图作战"执行与呈现手段

"挂图作战"是"三化六防"理念实现可视化、可指挥、可度量的终极呈现与指挥中枢。

这一概念源于军事术语,应用于网络安全领域,其核心内涵包括以下三个维度:

3.1 可视化

将抽象的网络空间、复杂的IT资产、潜在的攻击路径与实时的安全态势,通过一张"图"(通常为基于GIS的地图或拓扑图)直观呈现。

3.2 可指挥

依托这张"图",决策者能清晰掌握攻击来源、目标指向与影响范围,从而快速完成资源调度与指令下达,真正实现"看得见、管得住"。

3.3 可度量

将防护策略、响应流程、处置预案与图中具体节点、路径相关联,实现安全能力的量化评估与作战效果的实时反馈。正如公众号里《2026年网络安全进入"强监管+高智能"时期》(2026年网络安全进入 "强监管 + 高智能" 时期)一文所指出的,这正是"从保护对象的要素可视化、关系可视化,结合作战行为的可视化来实现"的最高境界。

四、内在逻辑与演进关系

"三化""六防"与"挂图作战"三者构成严密的金字塔结构:

"三化"是指导思想(理念层),明确了网络安全工作的根本原则与目标------要实战、要体系、要常态;

"六防"是实现路径(战术层),将"三化"理念拆解为六个可执行、可检验的具体防护维度与战术动作;

"挂图作战"是落地工具(执行呈现层),通过技术平台对"六防"的能力、态势、过程与效果进行集中化、可视化呈现与指挥,是检验"三化"是否实现、"六防"是否有效的"作战沙盘"与"指挥大脑"。

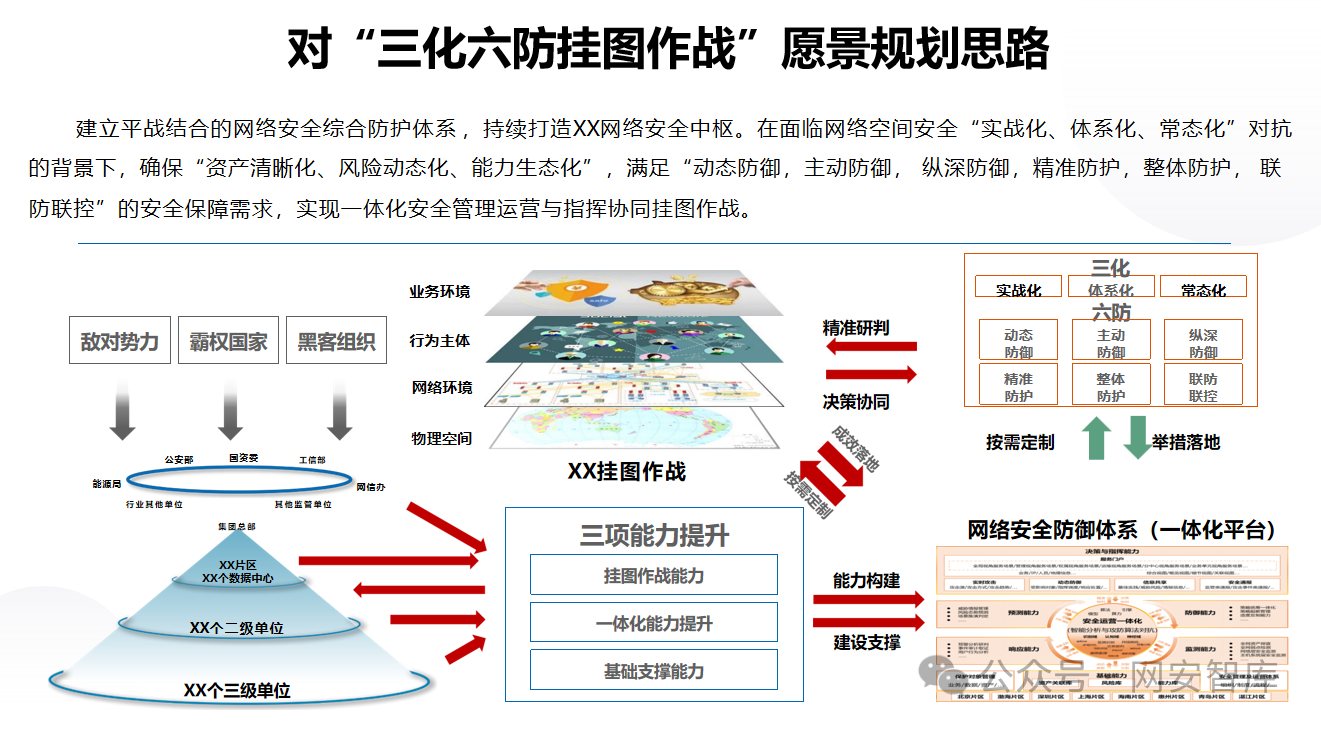

图2 挂图作战愿景

五、对当前安全防御的深刻启示与实施要点

5.1 从合规驱动到能力驱动

不能将"三化六防"简单视作满足等保测评的检查项。它要求安全建设的目标从"通过检查"转向"赢得对抗"。每一次攻防演练、每一次安全事件处置,都是对"三化六防"成效的真正检验。

5.2 资产与风险是"图"的底图

实施"挂图作战"的前提是"心中有数"。以资产为主线,全面、动态地掌握所有IT资产、数据资产及其业务属性、风险属性。没有准确的"底图",作战便是盲目的。

5.3 "人"是体系的核心要素

再先进的"图"与战术,最终都依赖人去理解、决策和执行。培养"攻防兼备"的实战化人才,建立与"三化六防"要求相匹配的组织架构、责任制度和人才队伍。

5.4 联动与协同是关键难点

"六防"中的整体防控和联防联控,直指当前安全运营的最大痛点------"数据孤岛"与"流程断点"。需建设统一的安全运营中心或网络安全综合业务平台,打通不同安全产品、不同部门的数据与流程,实现告警聚合、关联分析、自动化编排与协同响应。

5.5 拥抱新技术与新型威胁

面对AI驱动的攻击、供应链攻击、高韧性要求,"三化六防"体系还续进一步融合AI安全检测、零信任、威胁情报、攻击面管理等新技术、新理念,持续进化。

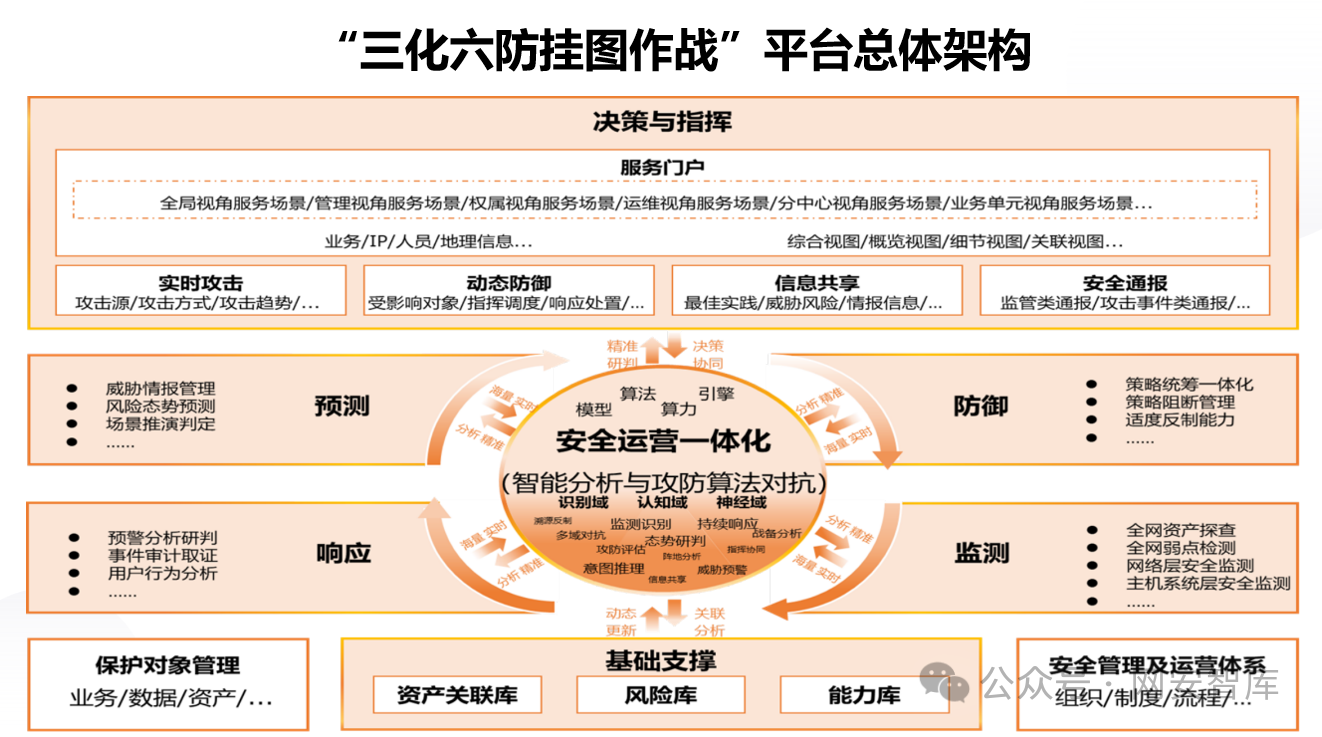

图3 安全运营一体化架构

六、结语

"三化六防挂图作战"是中国网络安全领域经长期实践总结形成的一套成熟且先进的防御方略。它系统性地解答了"网络安全的本质是什么"(实战化对抗 )、"应该怎么防"(六防原则 )以及"如何高效指挥与改进"(挂图作战 )这三个根本问题。对于任何组织,尤其是关键信息基础设施运营者而言,深入理解并践行这一理念,意味着将网络安全从被动的、辅助性的技术工作,升级为主动的、战略性的核心能力建设。其最终目标是构建"看得清、防得住、打得赢"的网络安全综合防御体系,进而在日益严峻复杂的网络空间对抗中,切实保障业务连续性与国家安全。

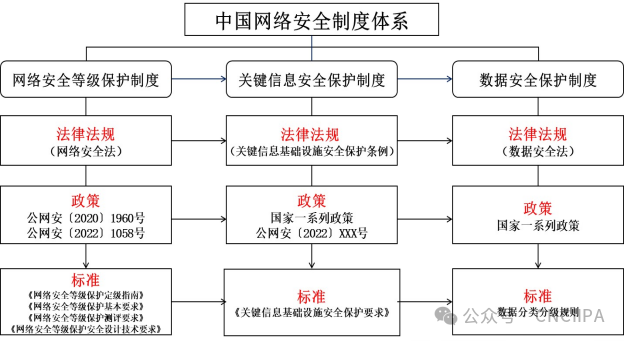

附件1:网络安全制度的内在关系

(一)中国《网络安全法》第三十一条和《关键信息基础设施安全保护条例》第六条规定:关键信息基础设施,在网络安全等级保护制度的基础上,实行重点保护。

(二)中国《数据安全法》第二十七条规定:利用互联网等信息网络开展数据处理活动,应当在网络安全等级保护制度的基础上,履行数据安全保护义务。

中国网络安全制度主要包括网络安全等级保护制度、关键信息基础设施安全保护制度、数据安全保护制度,前者是基础,后两者是重点(即一个基础两个重点),这体现了网络安全等级保护制度的基础性地位。个人信息在保护方面纳入数据安全保护中。下图体现了三个制度的内在关系。

图4 相关制度的内在关系

参考文献: