工具介绍

这是一个Burp Suite扩展工具,用于自动检测Web应用程序中的未授权访问漏洞。

功能介绍

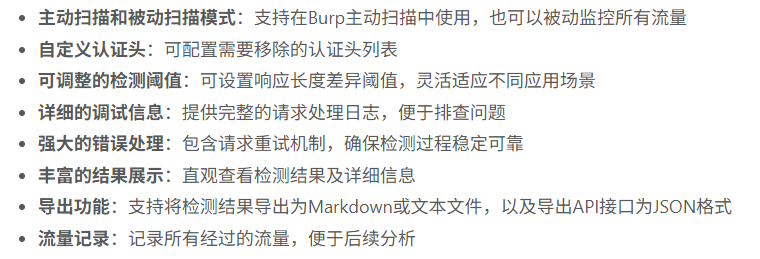

未授权访问漏洞是Web应用中常见的安全问题,当应用程序未正确验证用户权限就允许访问敏感资源时,就会出现这类漏洞。本插件通过以下方式检测这类漏洞:

- 自动移除认证头:从HTTP请求中移除认证相关的头部信息(如 Authorization、Cookie、X-Auth-Token 等)

- 比较响应差异:分析原始响应与未授权响应的内容差异

- 智能判断漏洞:根据响应状态码、响应长度等因素自动判断是否存在未授权访问漏洞

主要特性

安装方法

- 下载最新的release版本JAR文件(

unauthorized-access-detector-1.0-shaded.jar) - 打开Burp Suite,进入Extender > Extensions

- 点击"Add"按钮,选择下载的JAR文件

- 成功加载后,在顶部标签中会出现"Unauthorized Scan"选项卡

使用说明

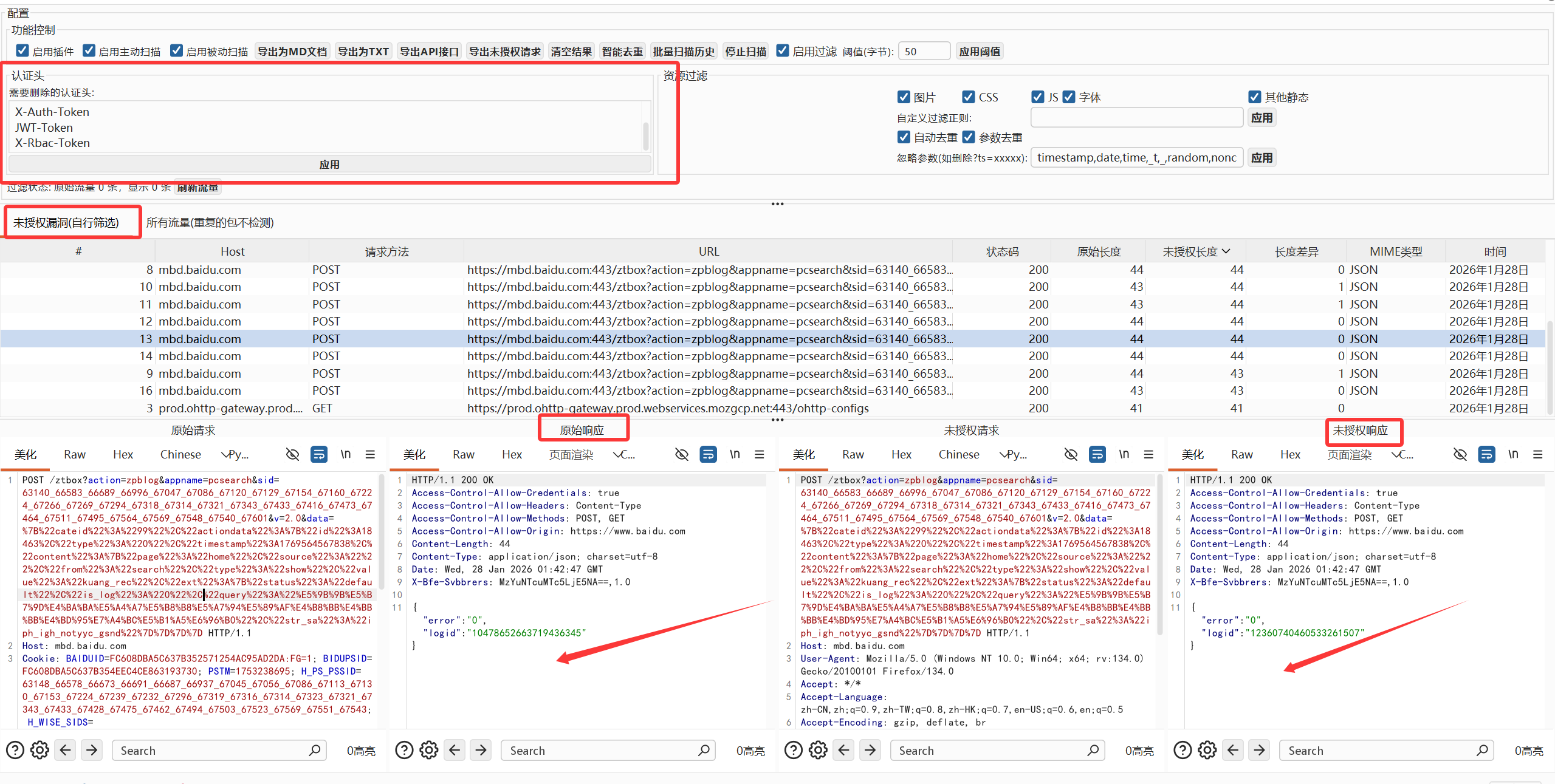

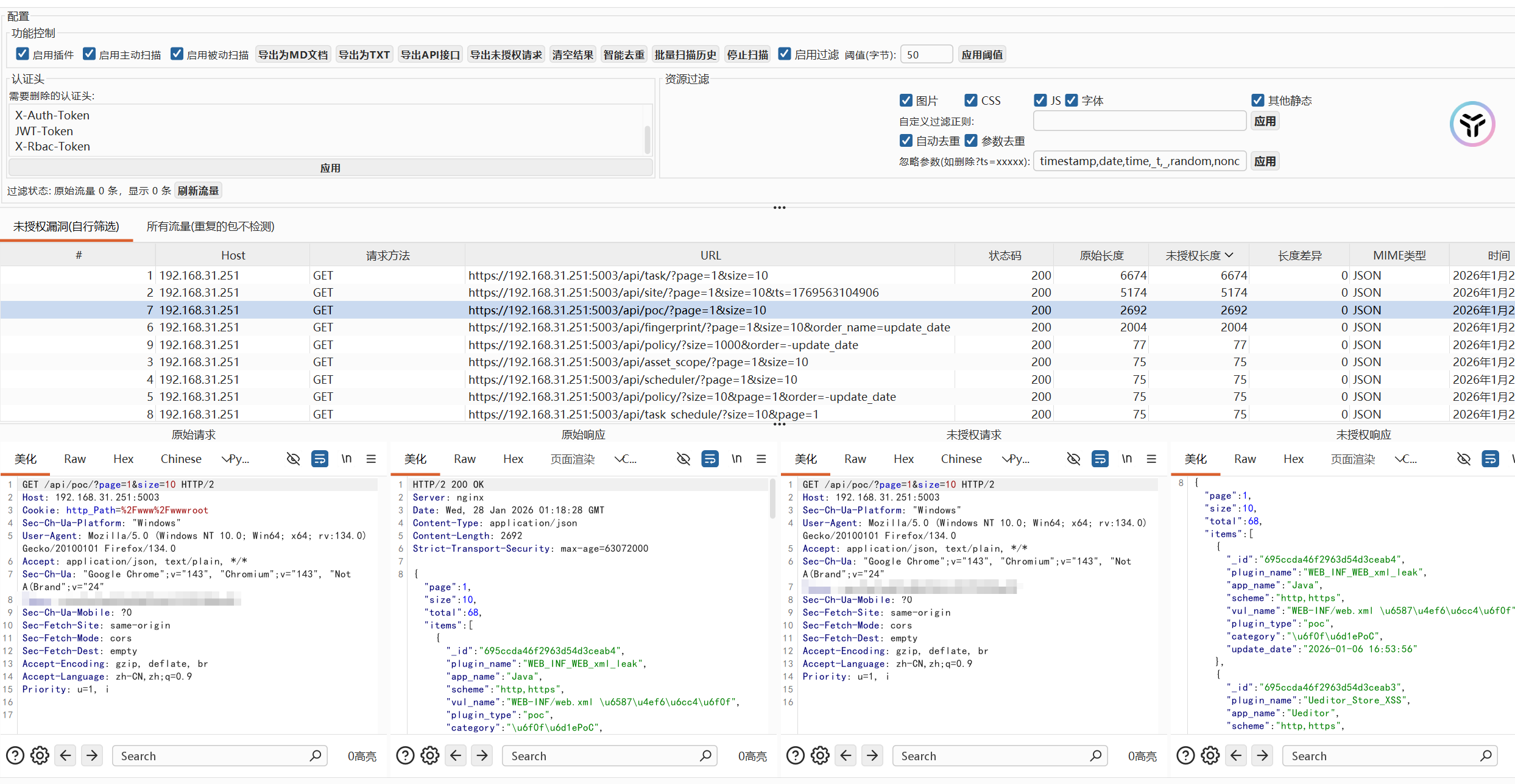

基本配置

- 在"需要删除的认证头"文本框中配置要移除的认证头(每行一个)

- 设置响应长度差异阈值(默认50字节)

- 选择是否启用主动扫描、被动扫描等功能

检测未授权访问漏洞

被动扫描模式:

- 启用"启用插件"和"启用被动扫描"选项

- 正常浏览目标应用,插件会自动检测所有经过的流量

主动扫描模式:

- 启用"启用插件"和"启用主动扫描"选项

- 在Burp Scanner中进行主动扫描时,插件会自动运行检测

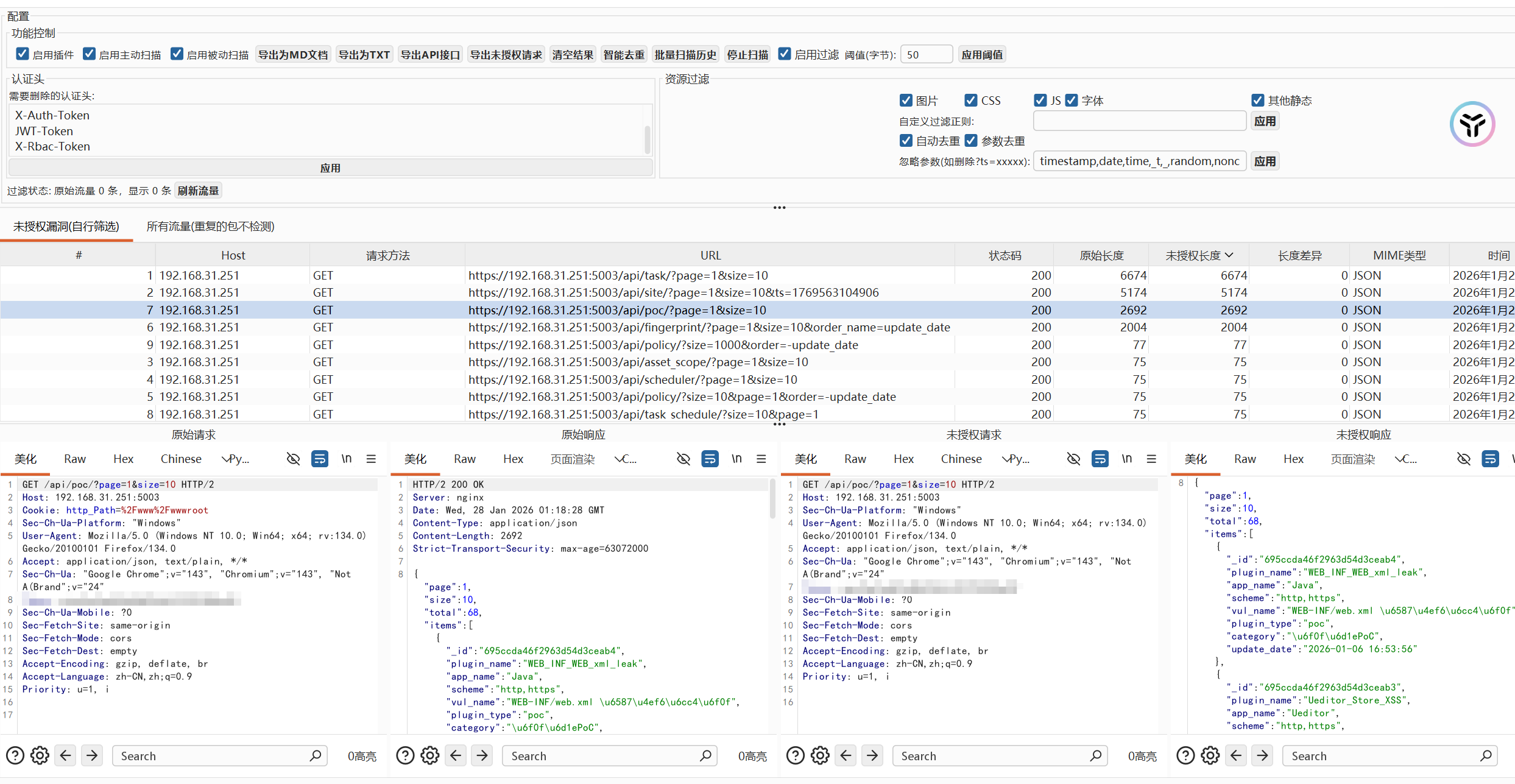

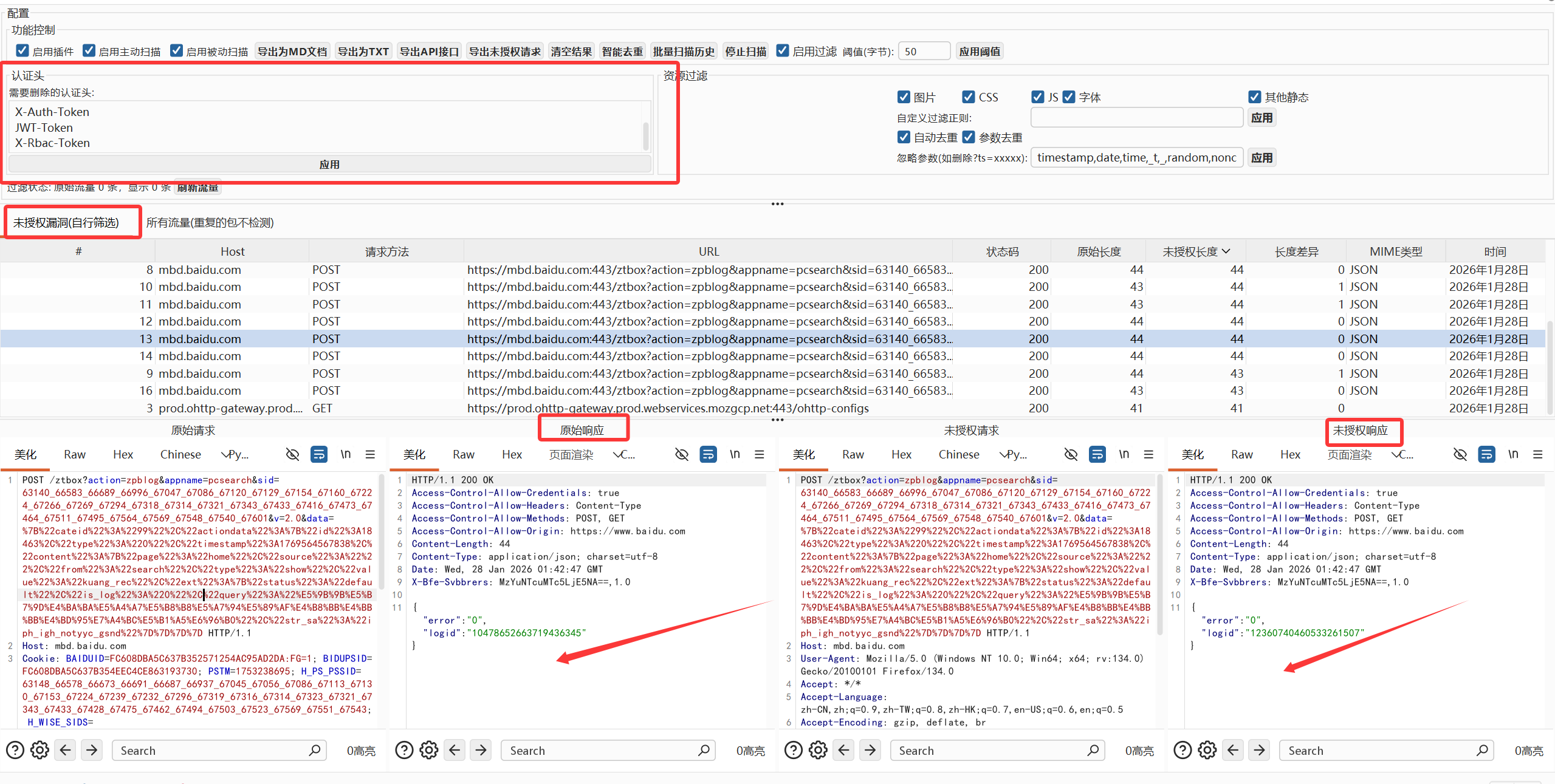

查看结果

- "未授权漏洞"选项卡显示检测到的漏洞

- "所有流量"选项卡记录所有经过的流量及其未授权测试结果

- 选择列表中的项目可在下方查看详细的请求和响应信息

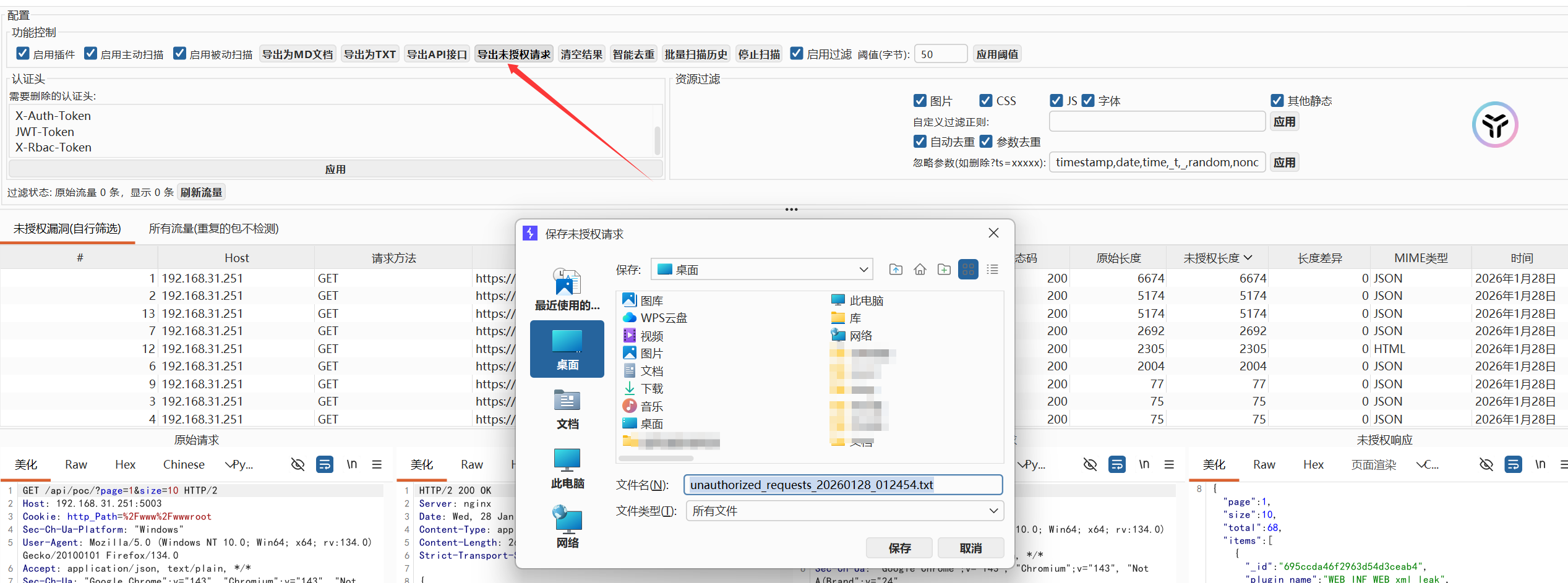

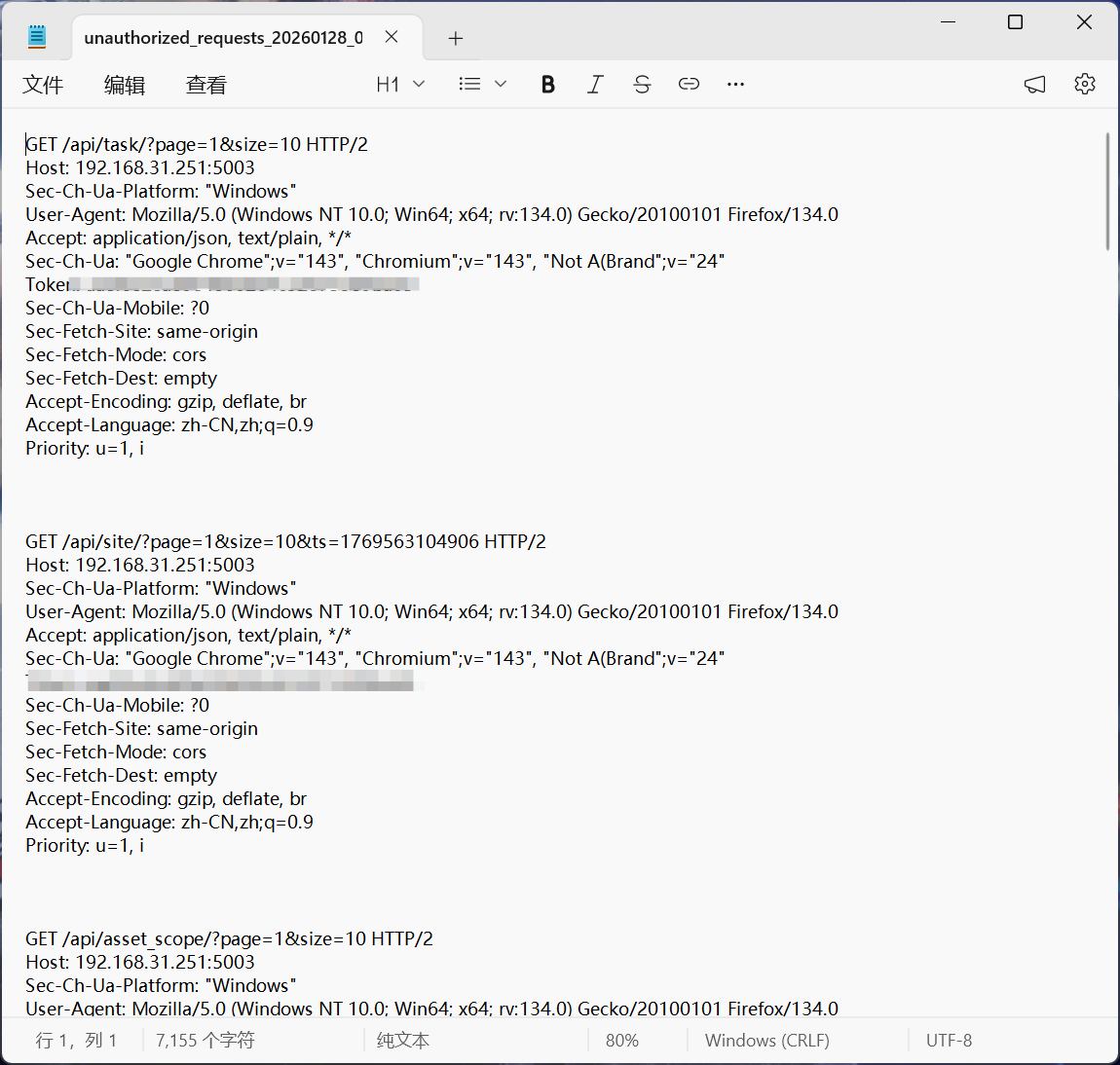

导出结果

- 点击"导出为MD文档"按钮可将结果以Markdown格式导出

- 点击"导出为TXT"按钮可将结果以文本格式导出

- 点击"导出API接口"按钮可将检测到的未授权漏洞接口以JSON格式导出,格式与api.json一致

API接口导出格式说明

导出的JSON文件格式如下:

- GET请求:

{"url": null} - POST/PUT/DELETE等有请求体的接口:

{"url": {"参数1": "值1", "参数2": "值2"}} - 支持多种Content-Type:

application/json:导出为_json_body字段application/x-www-form-urlencoded:解析表单参数multipart/form-data:导出为_multipart_body字段- 其他格式:导出为

_raw_body字段

使用效果

工具下载

https://github.com/sh2493770457/Unauthorized_Scan