最近瞅见不少老铁因为飞牛的漏洞搞得心神不宁,不整点防护就浑身不得劲儿,觉得总是需要部署个WAF来防护一下。

小白围观了一圈,发现大伙儿钻研各类WAF教程那叫一个刻苦!

有小伙伴WAF部署得风风火火,结果访问还是直呼【域名+5667端口】------兄弟,这样WAF就只是占用系统资源,但是实际没有任何作用(属于围观者了)!

还有小伙伴部署完成之后,也不知道能不能正常使用,反正也就部署图个安心?!

教程大概步骤

要想用Lucky搞WAF,得先让流量经过Lucky。教程从零开始,包教包会:

-

DDNS怎么搞(爱用哪种随你,不影响后续)

-

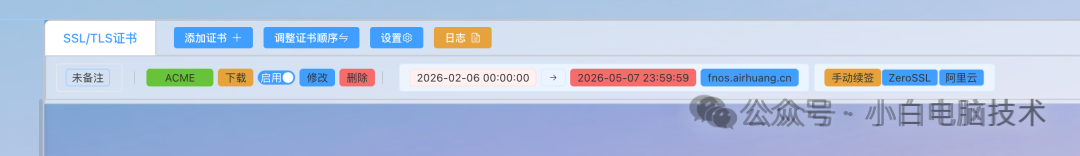

在Lucky里部署SSL证书(流量先到哪儿,证书就放哪儿)

-

调整好飞牛防火墙(原则:能少开端口就少开!)

-

在Lucky里设WAF规则(防路径穿越?勾上901、930、949三条就够了)

-

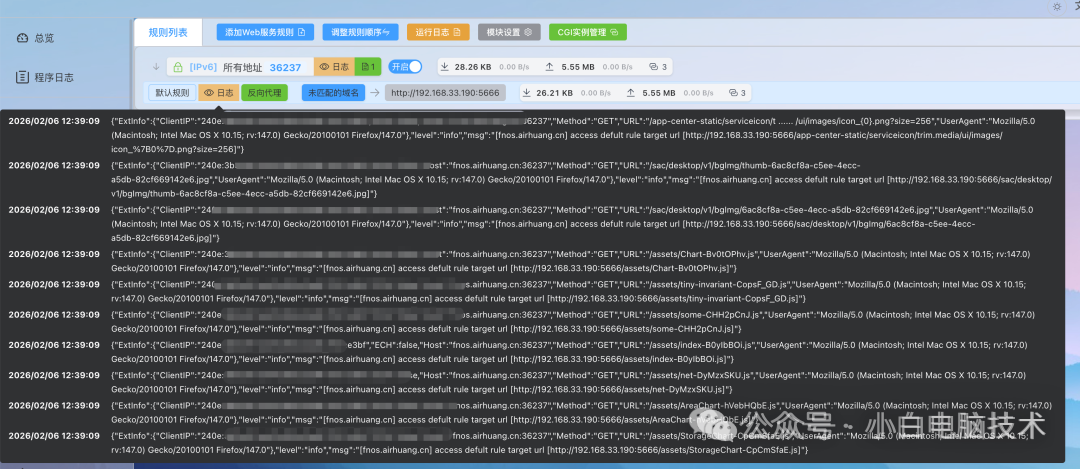

在Lucky里设置Web转发(把外网端口转到飞牛本地)

详细教程在这(点击蓝字跳转):

注意事项:

防火墙设置:别只开关,记得把默认规则删掉重构,重点照顾你给Lucky开的那个端口(建议用5位数以上的),家里局域网IP段另开一条"绿色通道"。

证书部署:选ACME自动申请(比如ZeroSSL),支持到期自动续期,省心。

WAF规则:如果只是为了防刚爆出的那个路径穿越漏洞,勾选901、930、949三条核心规则足矣。其他规则看不懂?可以问问AI助手。

最后测试:设置完别忘了看一下Web服务的日志,还有就是用漏洞路径测一下,看看WAF日志有没有成功拦截。

--End--

说实在的,如果真被顶尖高手盯上,NAS怎么防都可能被破。就像大象踩蚂蚁,不难。

所以,小白我个人最强安防建议其实是:尽量别让NAS在公网裸奔!用WebDAV等加密方式远程访问,或者通过安全的工具实现远程连接,比单纯暴露端口要稳妥得多。