逍遥模拟器中抓包

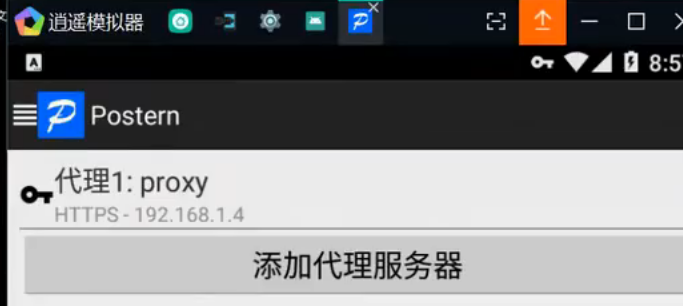

一般用burpsuit,但是bp走的是web,一些app走的不是web,这时候bp就抓不到

首先要配置代理

问题1,2,可以用封包工具去进行抓包,但是需要先打开app,在进行抓包,不然会被检测到

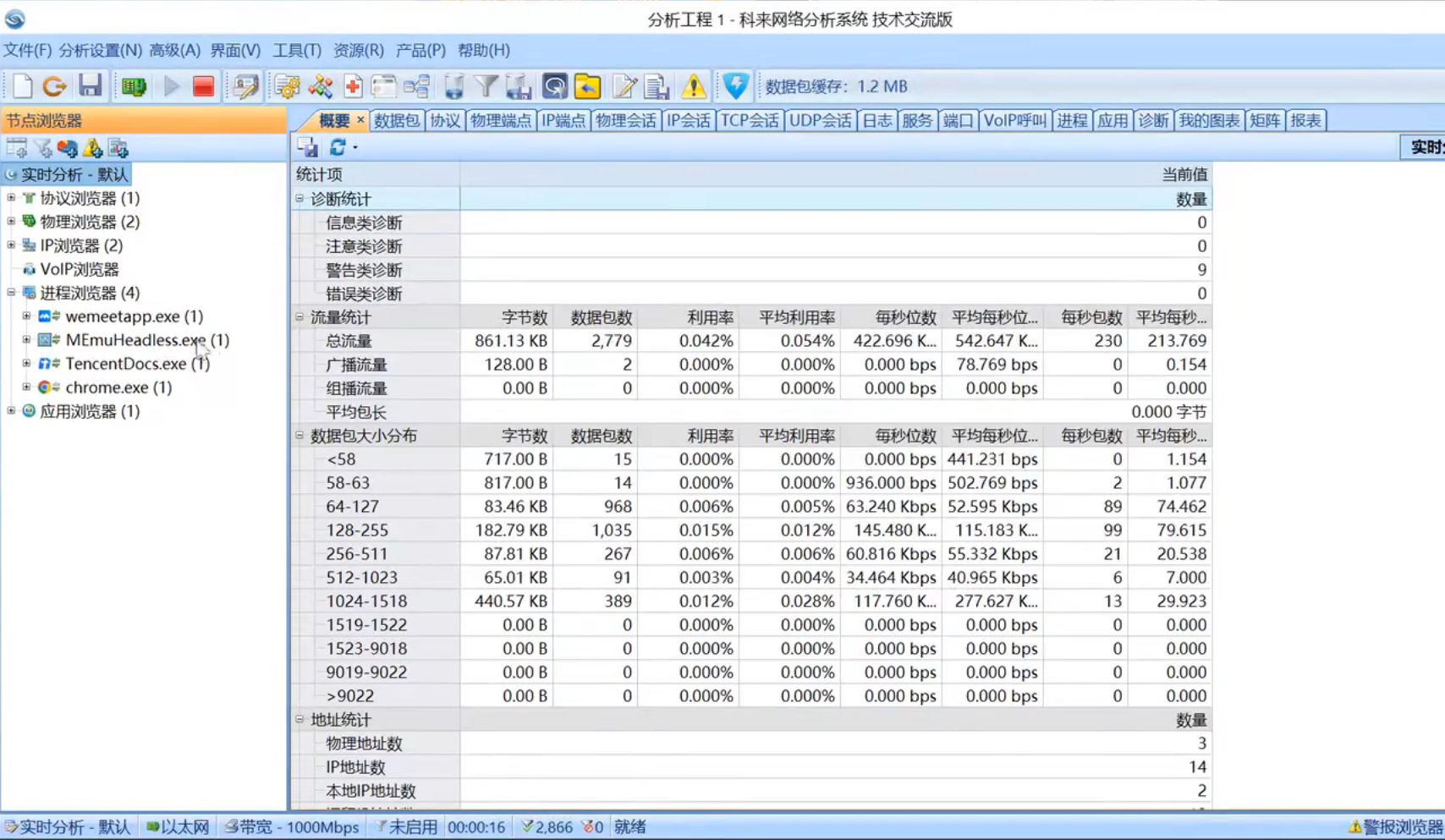

科来也可以,科莱相当于对网卡和进程进行抓包

关键问题是用什么工具去进行抓包,支不支持这个协议

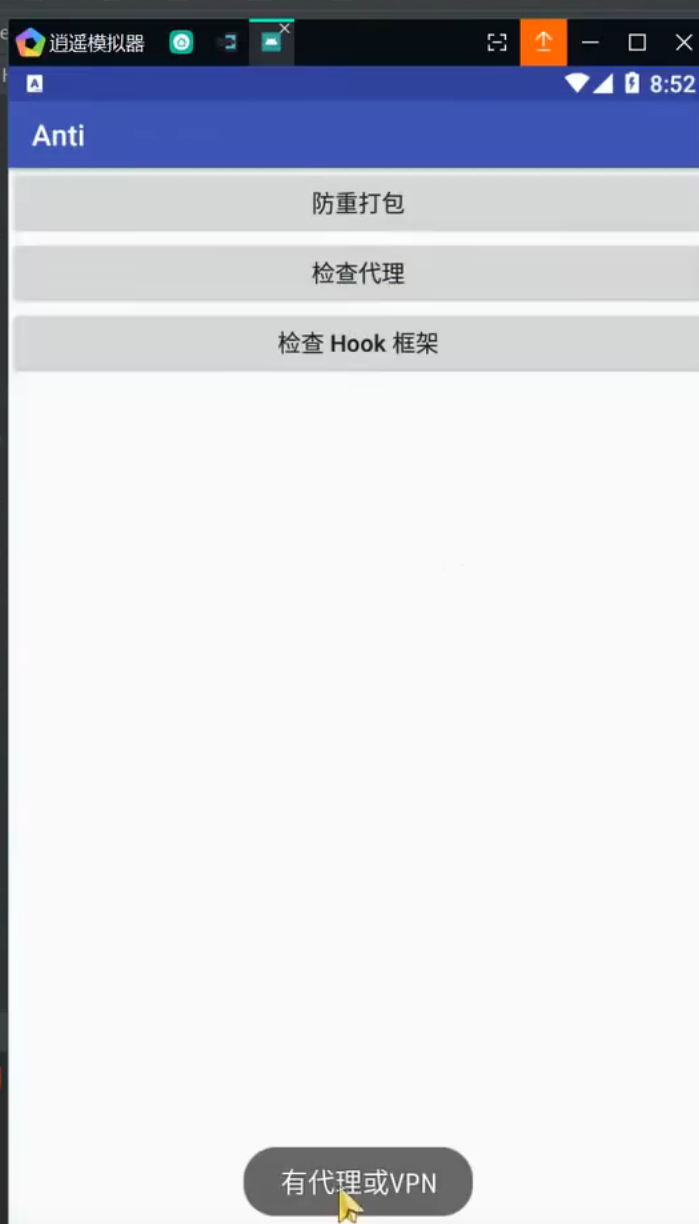

防护手段:

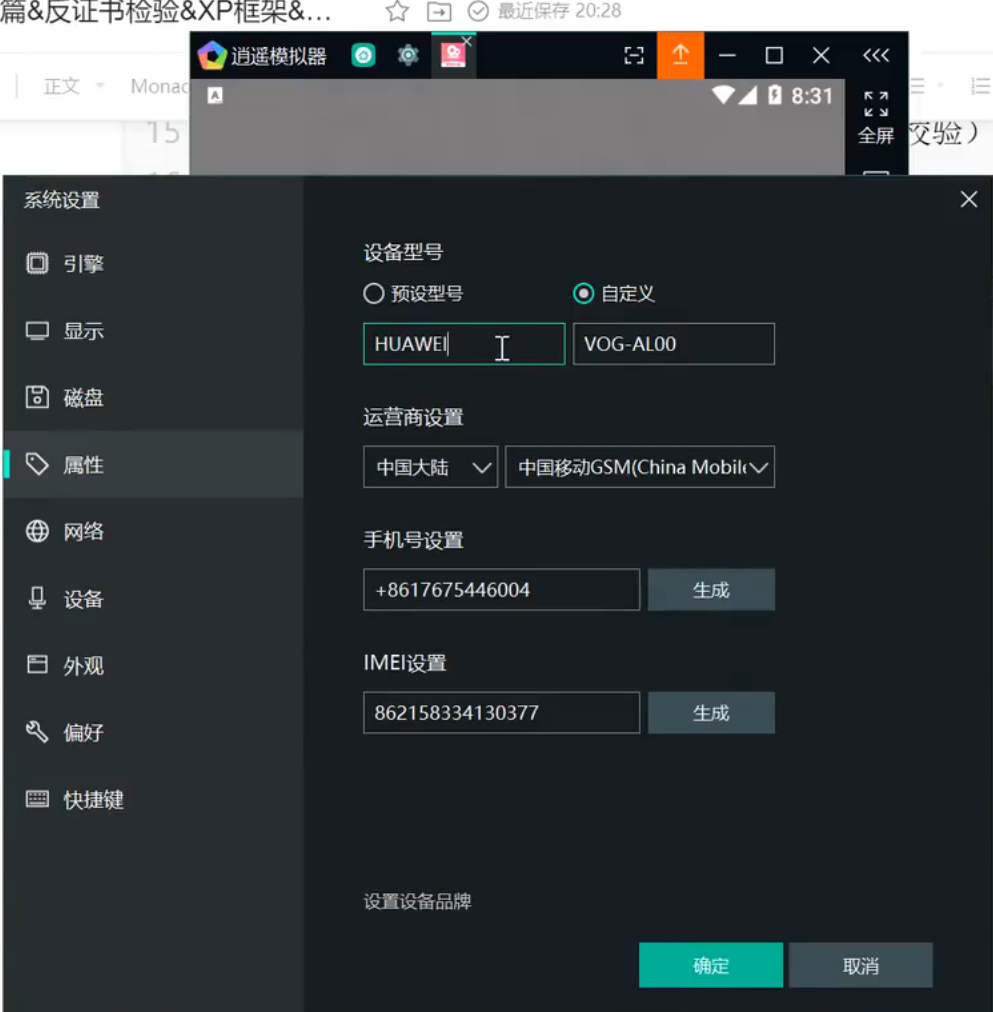

模拟器和真机有差异,电话号码,手机型号,配置检测,等等

绕过手段:

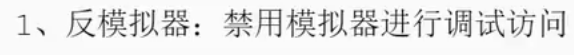

-反模拟器:

1.用真机

2.模拟器模拟真机

3.逆向删反代码重打包

逆向把反模拟器的代码删掉,删掉之后打包apk在安装,安卓逆向都是按照这个逻辑在做

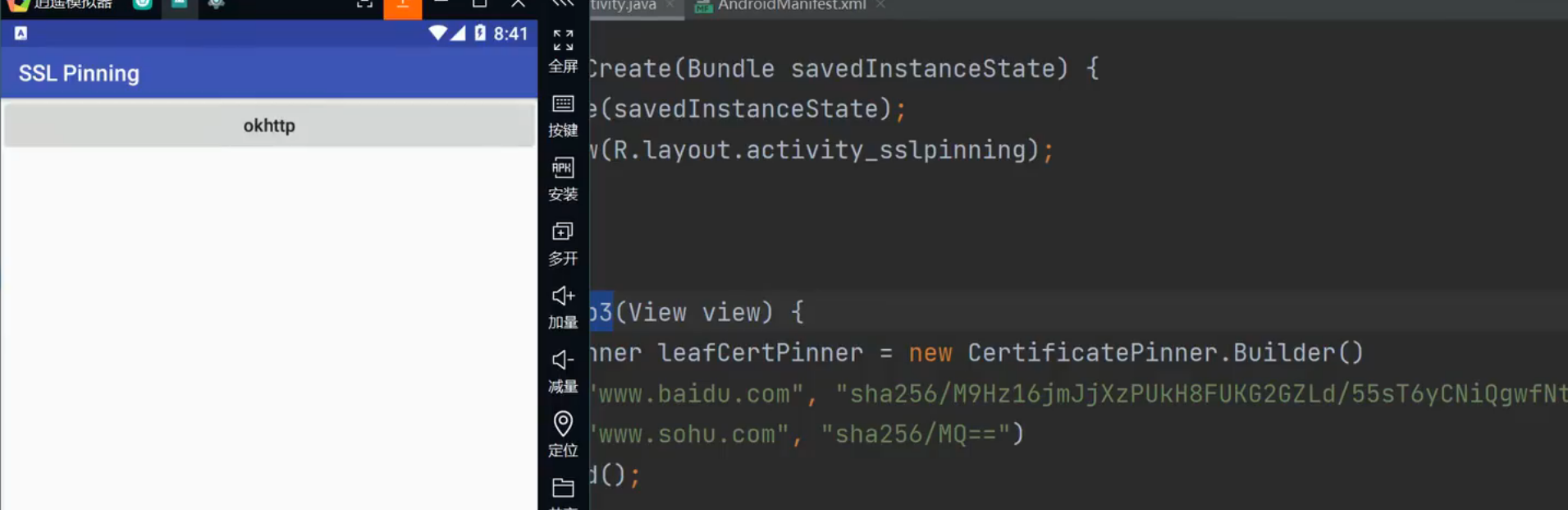

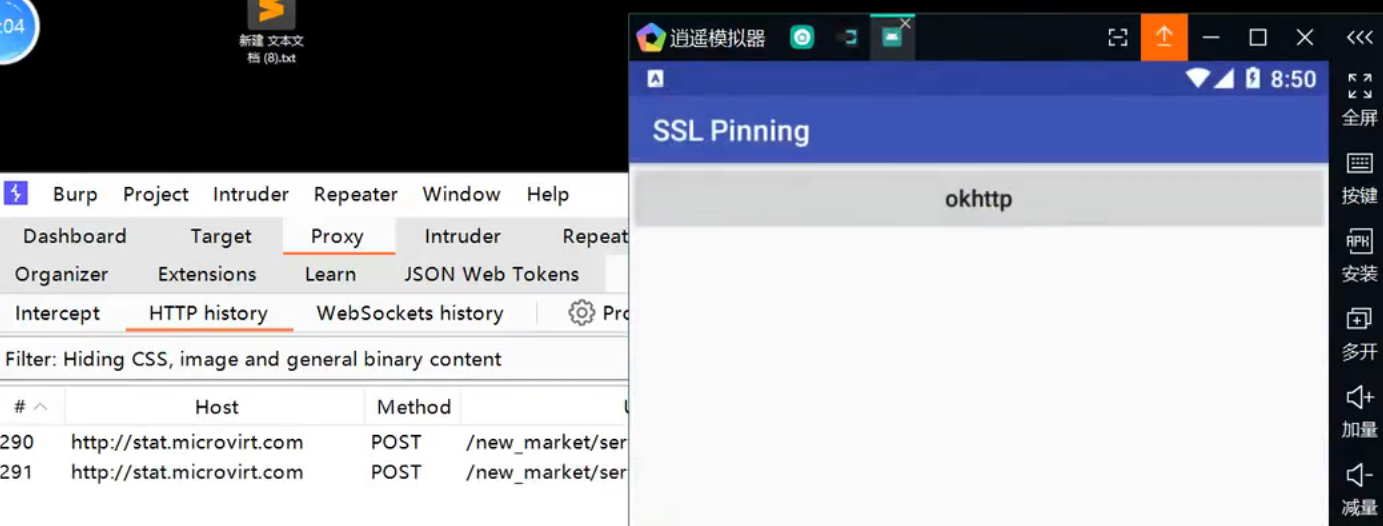

-反证书验证

1.单向-xp框架

2.双向-看下可补充

vuls:app的小靶场

此时就是验证证书时发现burp提供的证书和app自己的证书不匹配

单向:

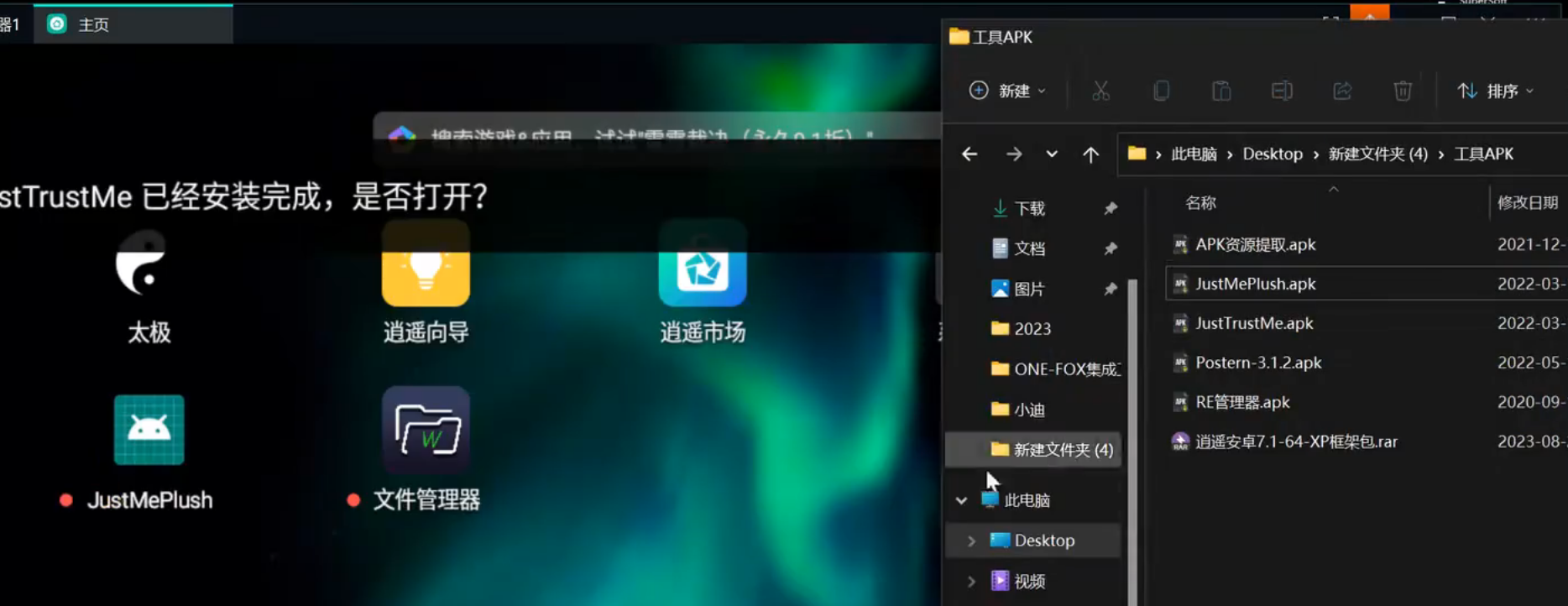

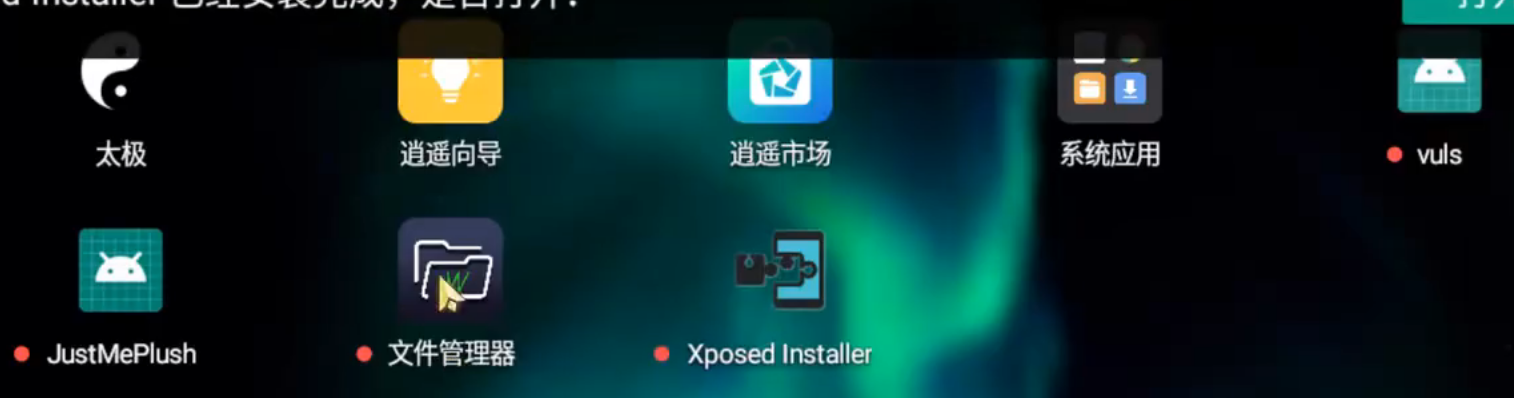

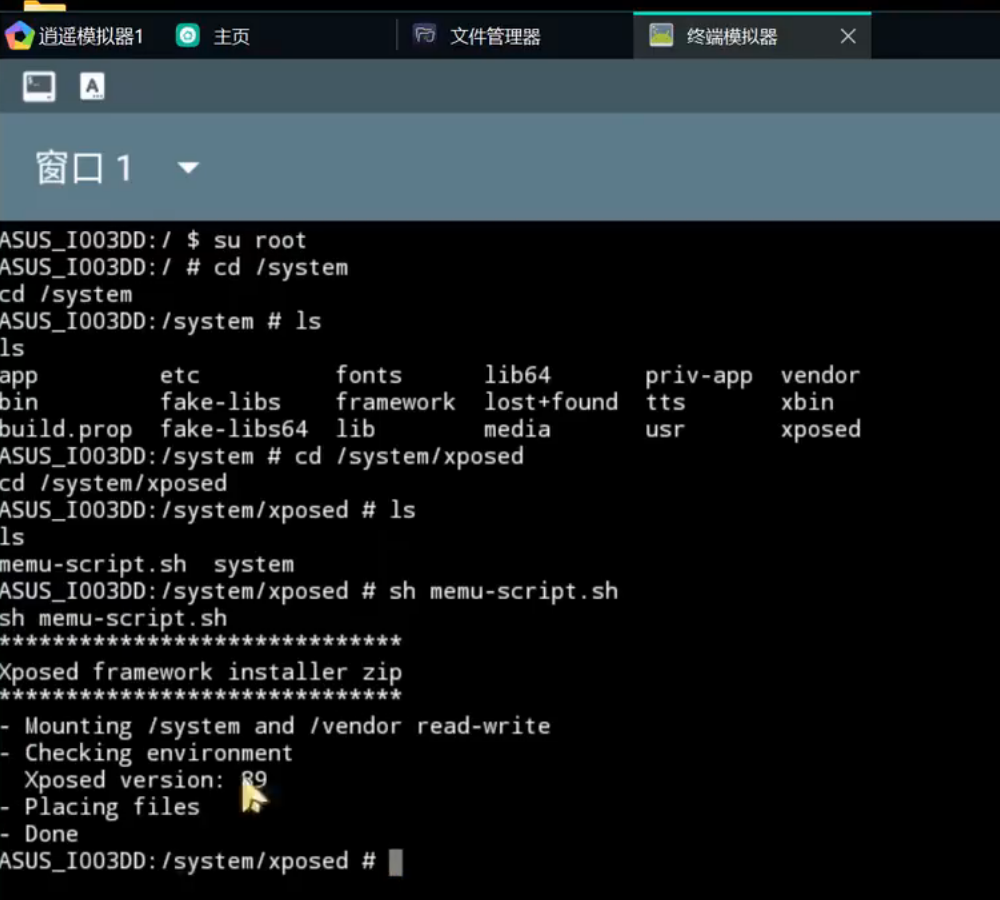

先安装xp模块(xpostd,用来屏蔽app的一些功能,屏蔽证书检验)

直接安装会出问题,可以通过提前放入文件资源管理器中的安装包,复制到system中

复制完之后在安装一个终端模拟器,在里面敲命令

成功之后重启就好,打开xp勾选两个模块(杀掉证书检验),在重启

检查代理:

代理与vpn

代理是给模拟器的网络配置的代理,让模拟器内的流量走到指定的代理主机ip,抓包工具坚挺的也是主机ip,这样就能抓包模拟器

Hook框架:xp框架的一种

绕过代理检测:本地工具或app工具

1.app工具:可以换个地方设置代理,不在网络连接设置代理了,因为代理检测可能就是检测网络连接是否开了代理

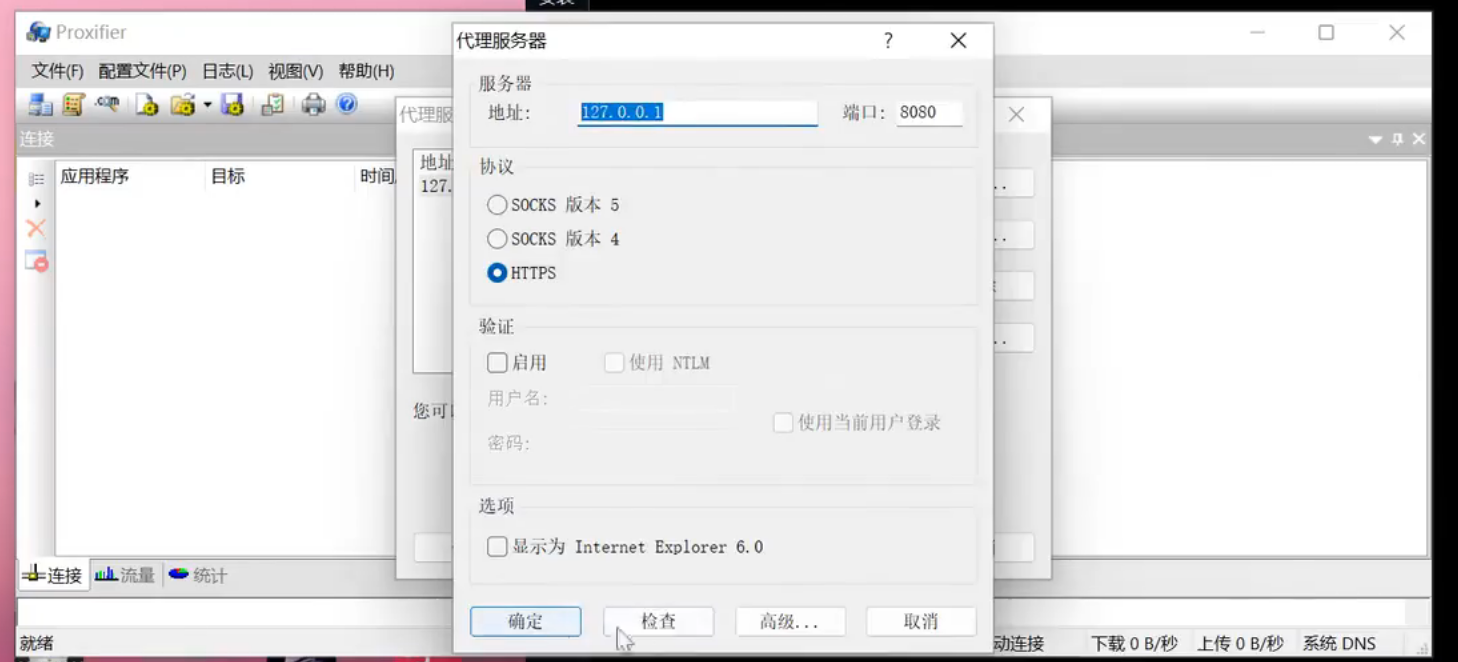

2.本机设置-逃离技术

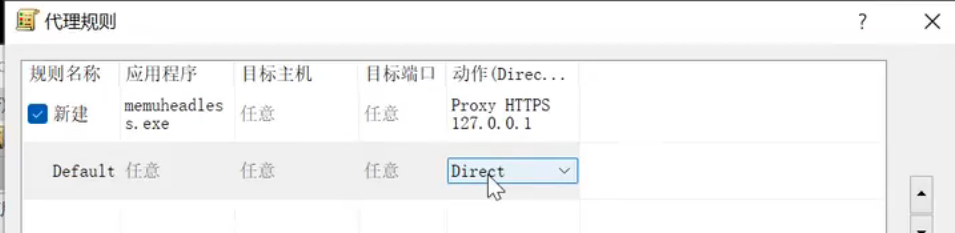

先打开代理服务器proxifier

设置代理规则

应用程序-模拟器进程,这样就可以在模拟器之外抓到模拟器的包

然后就可以抓到包了

双重的:反代理+反证书,先突破证书校验(xp模块)在开代理工具

真实案例(王者营地)