文章目录

- 概述

- [一、 核心痛点:为什么传统限流防不住"羊毛党"?](#一、 核心痛点:为什么传统限流防不住“羊毛党”?)

- [二、 架构设计:无状态的 PoW 挑战-响应模型](#二、 架构设计:无状态的 PoW 挑战-响应模型)

-

- [1. 数学难题的设计原则](#1. 数学难题的设计原则)

- [2. 交互生命周期](#2. 交互生命周期)

- [三、 实战演练:Spring Boot + Redis 落地高安全 PoW 拦截器](#三、 实战演练:Spring Boot + Redis 落地高安全 PoW 拦截器)

-

- [1. 核心依赖引入 (Maven)](#1. 核心依赖引入 (Maven))

- [2. 构建 SM3 PoW 引擎](#2. 构建 SM3 PoW 引擎)

- [3. Redis 分布式防重放 (Anti-Replay)](#3. Redis 分布式防重放 (Anti-Replay))

- [4. 组装 Spring Boot 拦截器](#4. 组装 Spring Boot 拦截器)

- [四、 进阶探讨:性能、架构与高可用](#四、 进阶探讨:性能、架构与高可用)

-

- [1. 动态难度调节 (Dynamic Difficulty Adjustment)](#1. 动态难度调节 (Dynamic Difficulty Adjustment))

- [2. 客户端计算与 WebAssembly (Wasm)](#2. 客户端计算与 WebAssembly (Wasm))

- [3. 网关层的下沉](#3. 网关层的下沉)

- [五、 结语](#五、 结语)

概述

提到工作量证明(PoW,Proof of Work),大多数技术人员的脑海中会立刻浮现出比特币、矿机以及庞大的电力消耗。然而,抛开加密货币的语境,PoW 的底层哲学------非对称的计算成本------实际上是应用层安全防护和微服务网关限流的一把极客利器。本文将跳出传统的公链思维,深入探讨如何利用 Java 与 Spring 生态,结合国密算法与 Redis 高可用架构,在企业级微服务中落地一套优雅的 API 防刷与防重放机制。

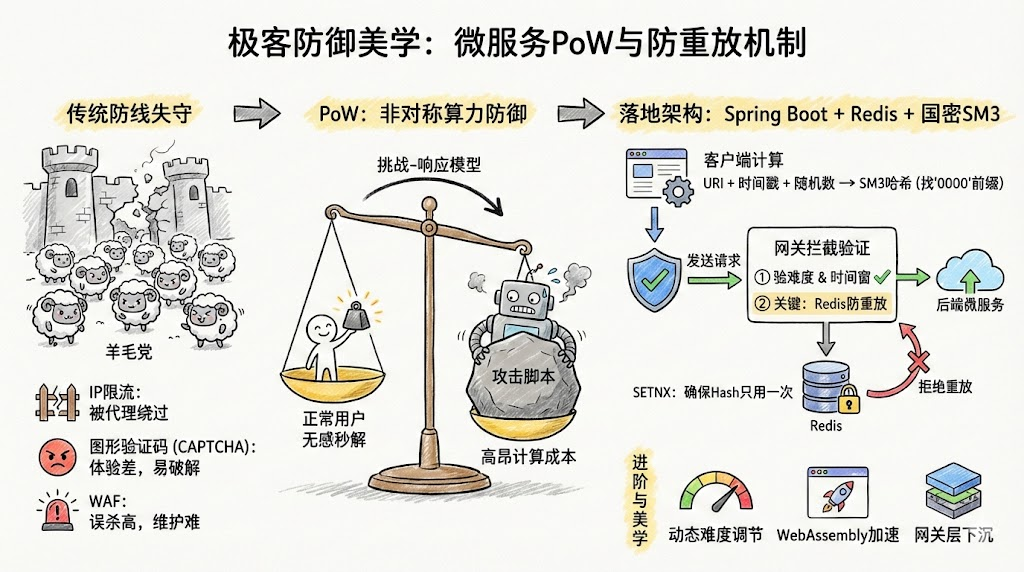

一、 核心痛点:为什么传统限流防不住"羊毛党"?

在现代微服务架构中,开放 API 面临着严峻的安全挑战。无论是恶意的自动化爬虫、批量注册的"羊毛党",还是针对核心接口的慢速 DDoS 攻击,都在不断试探系统的容灾底线。

我们通常采用以下传统防御手段,但它们都有着明显的局限性:

- 基于 IP 的频次限流(Rate Limiting): 使用 Token Bucket 或 Leaky Bucket 算法限制单 IP 的 QPS。

- 痛点:在庞大的秒拨 IP 池和分布式代理网络面前,基于 IP 的限流形同虚设。攻击者可以轻易地让每个 IP 只发送一次请求来绕过规则。

- 图形/滑块验证码(CAPTCHA): 强迫用户进行人机交互验证。

- 痛点:严重破坏产品的用户体验,且随着计算机视觉(CV)技术的发展,普通图形验证码的破解成本越来越低。

- WAF 与设备指纹: 依赖特征库和前端探针。

- 痛点:对抗成本高,规则维护复杂,且容易误杀正常用户。

我们需要一种机制:它对正常用户完全静默(无感),但对试图发起百万次并发请求的自动化脚本收取高昂的"过路费"。 这正是 PoW 发挥威力的地方。

二、 架构设计:无状态的 PoW 挑战-响应模型

将 PoW 引入 API 保护,本质上是建立一个**挑战-响应(Challenge-Response)**模型。服务端设定一个数学难题,客户端在发起真正的高资源消耗请求(如短信下发、复杂数据导出)之前,必须先在本地 CPU 上计算出该难题的答案。

1. 数学难题的设计原则

- 求解困难,验证极易:客户端可能需要几百毫秒甚至几秒来穷举计算,但服务端只需微秒级的时间执行一次哈希即可验证真伪。

- 无状态与防伪造:难题必须与当前请求的上下文(如 URI)和时间戳强绑定,防止"提前挖矿"。

2. 交互生命周期

- 客户端获取当前精确到秒的时间戳

Timestamp。 - 客户端将目标接口

URI、Timestamp和一个随机数Nonce拼接,不断改变Nonce,直到其哈希值满足特定的难度要求(例如前缀包含0000)。 - 客户端将合法的

Nonce和Timestamp放入 HTTP Header 发起业务请求。 - 网关/微服务拦截器提取 Header,验证时间戳的时效性、哈希的正确性以及防重放。

三、 实战演练:Spring Boot + Redis 落地高安全 PoW 拦截器

在企业级落地中,考虑到合规性与更高的安全诉求,我们往往不再采用基础的 SHA-256,而是引入国家密码管理局制定的 SM3 密码杂凑算法。SM3 在安全性上与 SHA-256 相当,但在国内金融与政企项目中是标准的合规要求。

下面我们将基于 Spring Boot、BouncyCastle(提供国密支持)以及 Spring Data Redis 来实现这套机制。

1. 核心依赖引入 (Maven)

xml

<dependency>

<groupId>org.bouncycastle</groupId>

<artifactId>bcprov-jdk15to18</artifactId>

<version>1.72</version>

</dependency>

<dependency>

<groupId>org.springframework.boot</groupId>

<artifactId>spring-boot-starter-data-redis</artifactId>

</dependency>2. 构建 SM3 PoW 引擎

我们首先实现基于 SM3 的哈希计算与验证逻辑。

java

import org.bouncycastle.crypto.digests.SM3Digest;

import org.bouncycastle.util.encoders.Hex;

public class GuomiPoWUtils {

// 设定难度:哈希结果必须以 4 个 0 开头

public static final int DIFFICULTY = 4;

private static final String TARGET_PREFIX = new String(new char[DIFFICULTY]).replace('\0', '0');

// 时间戳允许的最大漂移窗口:5分钟

public static final long MAX_TIME_DRIFT_MS = 5 * 60 * 1000;

/**

* 计算 SM3 哈希值

*/

public static String applySM3(String input) {

byte[] inputBytes = input.getBytes(java.nio.charset.StandardCharsets.UTF_8);

SM3Digest digest = new SM3Digest();

digest.update(inputBytes, 0, inputBytes.length);

byte[] hash = new byte[digest.getDigestSize()];

digest.doFinal(hash, 0);

return Hex.toHexString(hash);

}

/**

* 基础验证:时间戳防漂移与工作量达标

*/

public static boolean verifyWork(String uri, long timestamp, long nonce, String providedHash) {

// 1. 验证难度是否达标

if (providedHash == null || !providedHash.startsWith(TARGET_PREFIX)) {

return false;

}

// 2. 验证时间窗口

long currentTime = System.currentTimeMillis();

if (Math.abs(currentTime - timestamp) > MAX_TIME_DRIFT_MS) {

return false;

}

// 3. 核心计算验证

String expectedData = uri + timestamp + nonce;

String calculatedHash = applySM3(expectedData);

return calculatedHash.equals(providedHash);

}

}3. Redis 分布式防重放 (Anti-Replay)

之前的逻辑中存在一个致命漏洞:重放攻击(Replay Attack) 。

黑客可以花费 1 秒钟算出一个合法的 PoW 凭证,然后在 5 分钟的时间窗口内,使用同一个合法凭证向服务器并发发送十万次请求。

为了解决这个问题,我们必须保证一个 PoW 凭证(Hash)在时间窗口内只能被使用一次 。在分布式微服务架构中,利用 Redis 的 SETNX (Set if Not eXists) 特性是最佳实践。

java

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.data.redis.core.StringRedisTemplate;

import org.springframework.stereotype.Component;

import java.util.concurrent.TimeUnit;

@Component

public class PoWReplayDefender {

@Autowired

private StringRedisTemplate redisTemplate;

private static final String POW_CACHE_PREFIX = "pow:used_hash:";

/**

* 检查并记录 Hash。如果 Hash 已存在,则说明是重放攻击。

* @return true 如果是首次使用且记录成功,false 如果已被使用

*/

public boolean checkAndRecord(String hash) {

String key = POW_CACHE_PREFIX + hash;

// 使用 setIfAbsent 保证操作的原子性

// 过期时间设置为略大于时间戳允许的漂移窗口(如 6 分钟)

Boolean isAbsent = redisTemplate.opsForValue().setIfAbsent(key, "1", 6, TimeUnit.MINUTES);

return Boolean.TRUE.equals(isAbsent);

}

}4. 组装 Spring Boot 拦截器

将工作量验证与 Redis 防重放结合,形成坚固的 API 防线。

java

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.stereotype.Component;

import org.springframework.web.servlet.HandlerInterceptor;

import javax.servlet.http.HttpServletRequest;

import javax.servlet.http.HttpServletResponse;

import java.io.PrintWriter;

@Component

public class SecurityPoWInterceptor implements HandlerInterceptor {

@Autowired

private PoWReplayDefender replayDefender;

@Override

public boolean preHandle(HttpServletRequest request, HttpServletResponse response, Object handler) throws Exception {

String nonceStr = request.getHeader("X-PoW-Nonce");

String timestampStr = request.getHeader("X-PoW-Timestamp");

String hash = request.getHeader("X-PoW-Hash");

String uri = request.getRequestURI();

if (nonceStr == null || timestampStr == null || hash == null) {

return reject(response, "Missing PoW Credentials");

}

try {

long nonce = Long.parseLong(nonceStr);

long timestamp = Long.parseLong(timestampStr);

// 1. 验证数学计算与时间窗口

if (!GuomiPoWUtils.verifyWork(uri, timestamp, nonce, hash)) {

return reject(response, "Invalid or Expired PoW");

}

// 2. Redis 原子级防重放验证

if (!replayDefender.checkAndRecord(hash)) {

return reject(response, "Replay Attack Detected. PoW Hash already used.");

}

return true; // 验证通过,放行请求到 Controller

} catch (NumberFormatException e) {

return reject(response, "Malformed PoW Parameters");

}

}

private boolean reject(HttpServletResponse response, String msg) throws Exception {

response.setStatus(429); // 429 Too Many Requests 比较语义化

response.setContentType("application/json;charset=UTF-8");

PrintWriter writer = response.getWriter();

writer.write("{\"error\": \"" + msg + "\", \"code\": 42901}");

writer.flush();

writer.close();

return false;

}

}四、 进阶探讨:性能、架构与高可用

将 PoW 引入业务架构不仅仅是写几个类那么简单,在大型高并发系统中,我们需要考虑更深层次的架构演进。

1. 动态难度调节 (Dynamic Difficulty Adjustment)

静态难度(固定 4 个 0)无法应对变化的攻击态势。优秀的网关设计应该与系统的熔断限流指标联动。

- 低负载状态: 难度设为 2,普通用户的移动端浏览器在几毫秒内即可无感完成计算。

- 高负载/被攻击状态: 监控发现 API QPS 异常飙升,系统触发告警,自动将难度提升至 5 或 6。此时合法请求由于耗时增加可能出现几秒的延迟(相当于动态的排队机制),而恶意攻击者的 CPU 将瞬间被打满熔断,从而保护核心数据库不被击穿。

2. 客户端计算与 WebAssembly (Wasm)

对于前端来说,在 JavaScript 单线程中进行高强度的加密运算会导致浏览器 UI 卡顿。现代的解决方案是利用 WebAssembly (Wasm)。我们可以将 SM3 或 SHA-256 的挖矿逻辑用 Rust 或 C++ 编写,编译为 Wasm 模块。这不仅能极大地提升前端的计算效率(接近原生性能),还能有效隐藏挖矿算法的具体实现逻辑,增加逆向工程的难度。

3. 网关层的下沉

在微服务架构中,尽量不要让每个具体的微服务(如下游的订单服务、用户服务)去处理这些防御逻辑。应该将 PoW 拦截器下沉到 Spring Cloud Gateway 或 APISIX 等统一的 API 网关层。这样不仅解耦了业务逻辑,还能在流量入口处就将恶意请求阻断,节省内部网络的带宽与序列化开销。

五、 结语

从比特币的去中心化共识,到微服务 API 的极客防御,工作量证明(PoW)展示了其跨越领域的生命力。在这个"算力即权力"的模型下,我们巧妙地利用了攻击者与防御者之间的非对称算力成本,将安全防护从单纯的"拦截封堵"转变为"资源消耗战"。

结合国密 SM3 算法与 Redis 分布式防重放机制,我们在保证金融级合规的同时,也构建了一套高可用的系统防护网。在应对日益复杂的黑产自动化攻击时,这种静默而强大的防御哲学,无疑为现代系统架构设计提供了一个崭新的视角。

- List item