第18天:信息打点-APP资产&知识产权&应用监控&静态提取&动态抓包&动态调试_笔记|小迪安全2023-2024|web安全|渗透测试|

一、信息打点

00:04

1. 从目标中找APP资产

00:26

1)演示案例

01:55

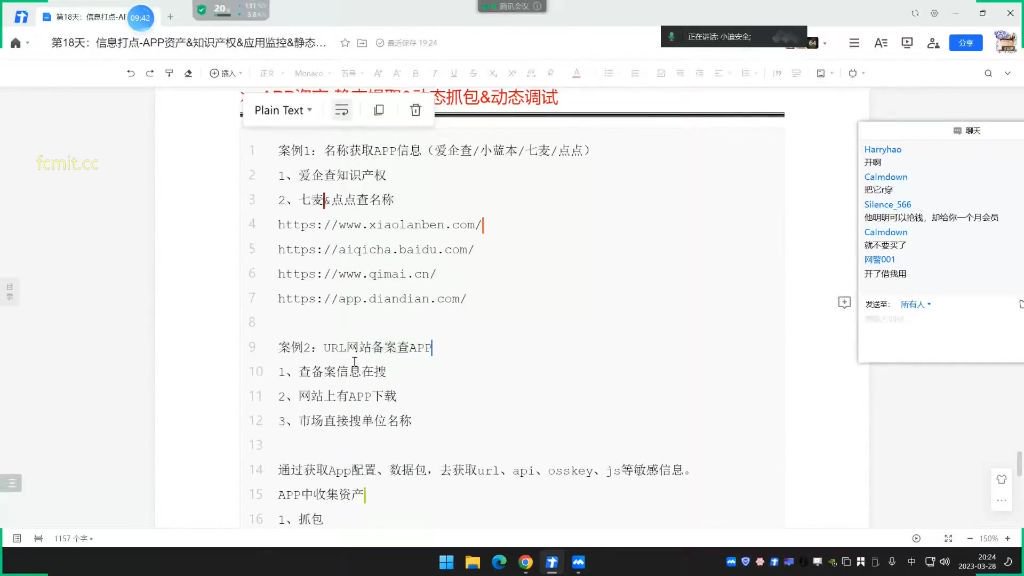

- 名称获取APP信息02:21

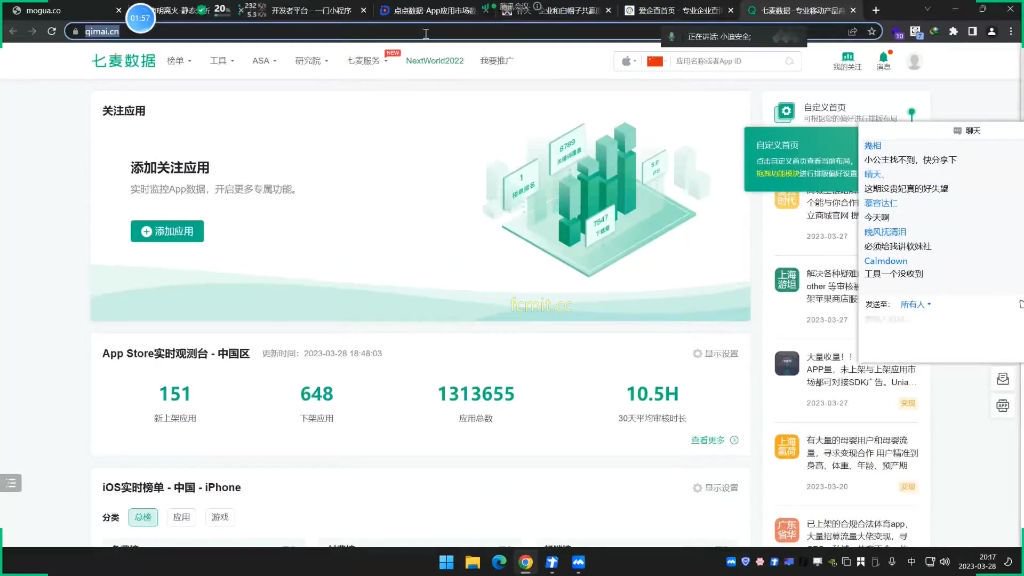

- 查询平台:爱企查、小蓝本、七麦数据、点点数据四个主要平台

- 查询逻辑:通过单位名称反向查找其开发的APP产品

- 目标类型:

- 直接给出APP名称

- 给出单位名称(如学校、企业)

- 给出网址信息

- 爱企查查询

- 操作步骤:

- 在爱企查搜索目标企业

- 查看"知识产权"栏目

- 筛选"软件著作权"信息

- 查询技巧:

- 可获取APP名称、版本号、登记日期等关键信息

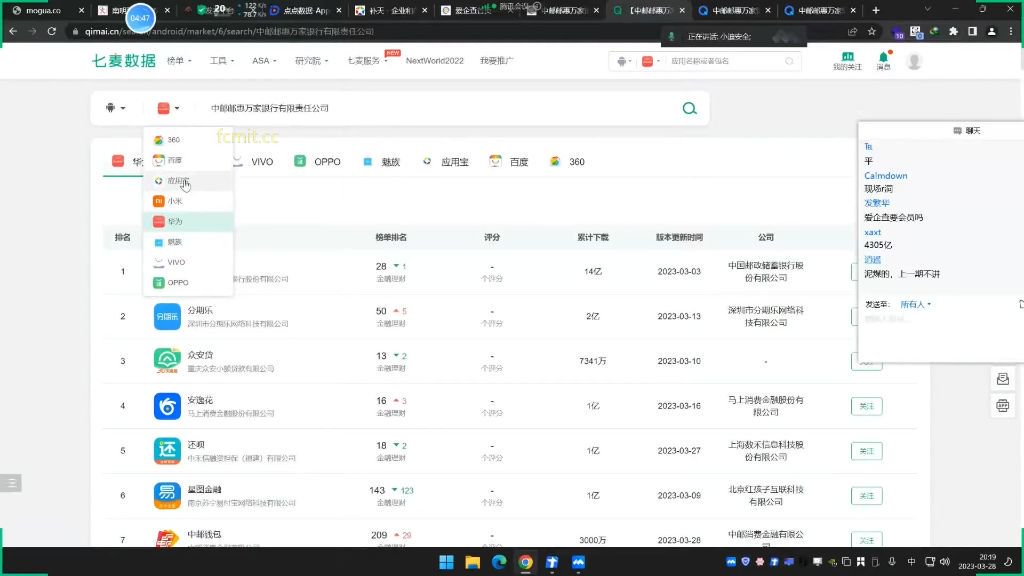

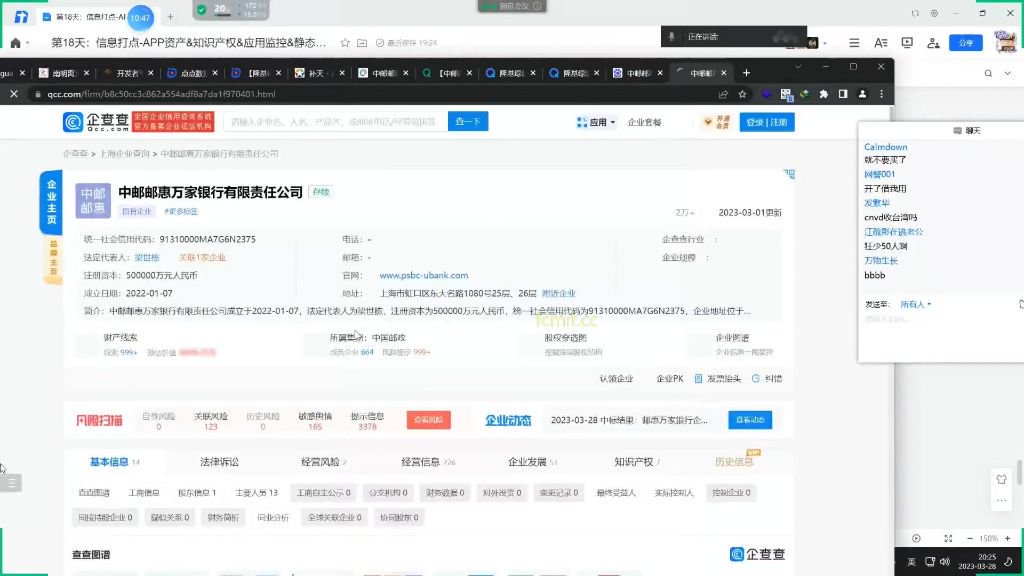

- 示例:查询"中邮邮惠万家银行"显示3个APP(邮万商APP/V1.0.0、邮惠万村app/V1.0、邮惠万家银行App/V1.10.0)

- 小蓝本查询

- 特点:

- 免费使用

- 支持地区筛选(关键词+空格+地区)

- 查询结果:

- 显示关联企业及APP信息

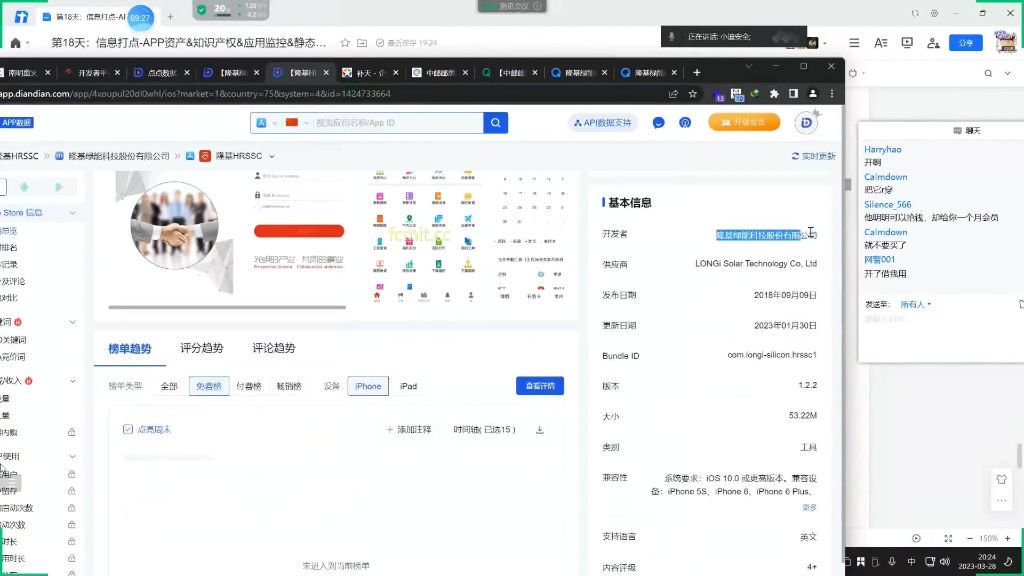

- 示例:查询"隆基绿能"显示HRSSC、渠道商等APP

- 七麦数据查询

- 查询维度:

- 区分iOS和安卓平台

- 覆盖主流应用市场(应用宝、360等)

- 局限性:

- 数据量较点点数据少

- 部分企业APP可能无法查询到

- 点点数据查询

- 优势功能:

- 支持版本历史查询

- 显示开发者其他产品

- 提供ASO关键词分析

- 会员服务:

- 高级版350元/月(不建议购买)

- 支持子账号管理

- 开发者关联查询

- 查询方法:

- 通过任意平台找到目标APP

- 点击查看开发者信息

- 查看该开发者其他产品

- 典型案例:

- 查询"隆基绿能"开发者显示3个关联APP(向日葵、HRSSC、ATM)

2)查询技巧总结

- 多平台验证:不同平台查询结果可能存在差异,需交叉验证

- 版本信息利用:老版本可能存在漏洞,需特别关注

- 成本控制:

- 爱企查会员可在拼多多1元购买7天试用

- 点点数据会员性价比低,不建议购买

- 查询深度:

- 除APP名称外,还应记录版本号、开发商、更新时间等元数据

- 通过备案信息反查网站关联APP

2. 通过网站查找APP

09:39

1)直接获取方式

09:48

- 典型特征:许多网站会在首页显眼位置直接提供APP下载入口

- 示例网站:

- 哔哩哔哩(bilibili)网站顶部有"下载客户端"按钮

- 部分网站会在底部或侧边栏提供APP下载链接

- 备案信息查询法10:22

- 操作步骤:

- 复制目标网站URL

- 通过备案查询网站(如beianx.cn)查询备案主体

- 根据备案主体名称在应用市场搜索相关APP

- 适用场景:当网站没有直接提供APP下载时使用

- 注意事项:部分未备案网站可能属于草台班子或违法网站,这类情况需特殊处理

2)应用案例

10:34

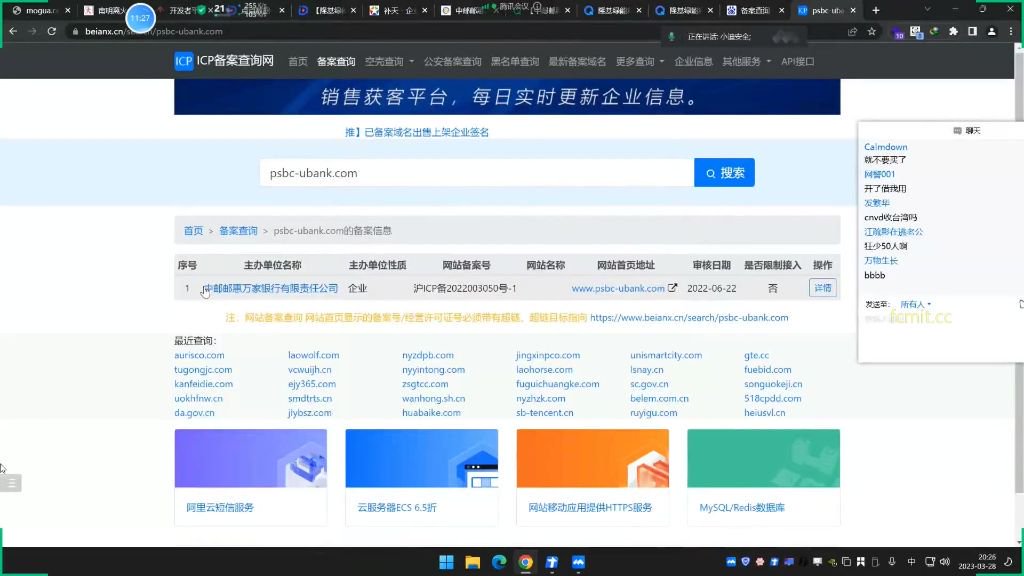

- 例题:网站备案查APP

- 案例解析:

- 访问目标官网(psbc-ubank.com)未发现APP下载入口

- 查询备案信息得知主办单位为"中邮邮惠万家银行有限责任公司"

- 在应用市场搜索该单位名称即可找到相关APP

- 特殊情况处理:

- 未备案网站可能没有APP

- 违法类APP通常会在网站提供第三方下载渠道

- 部分APP需要安装特殊证书才能使用(如某些CSL类APP)

3)信息收集方法

- 常用工具:

- 爱企查(aiqicha.baidu.com)

- 小蓝本(www.xiaolanben.com)

- 七麦数据(www.qimai.cn)

- 点点数据(app.diandian.com)

- 资产收集重点:

- 通过APP获取URL、API接口

- 提取OSS密钥、JS文件等敏感信息

- 关注配置文件和网络数据包中的信息

4)数据提取技术

- 主要方法:

- 抓包分析:监控APP网络请求获取传输数据

- 静态分析:反编译APP提取关键信息

- 字符串搜索:在反编译代码中搜索敏感关键词

- 技术要点:

- 动态抓包与静态分析相结合

- 重点关注API端点、加密密钥等敏感字符串

- 使用专业工具如MobSF进行自动化分析

3. 从APP中提取信息

14:37

1)四种平台

21:57

- 工具分类:

- MobSF:开源移动安全框架

- AppInfoScanner:开源APP信息扫描工具

- 在线平台1:https://mogua.co/

- 在线平台2:https://www.zhihuaspace.cn:8888/

- 使用特点:

- 在线平台南明离火提供静态分析免费服务

- 动态分析功能需要付费开通会员

- 平台本质是对开源工具的二次开发封装

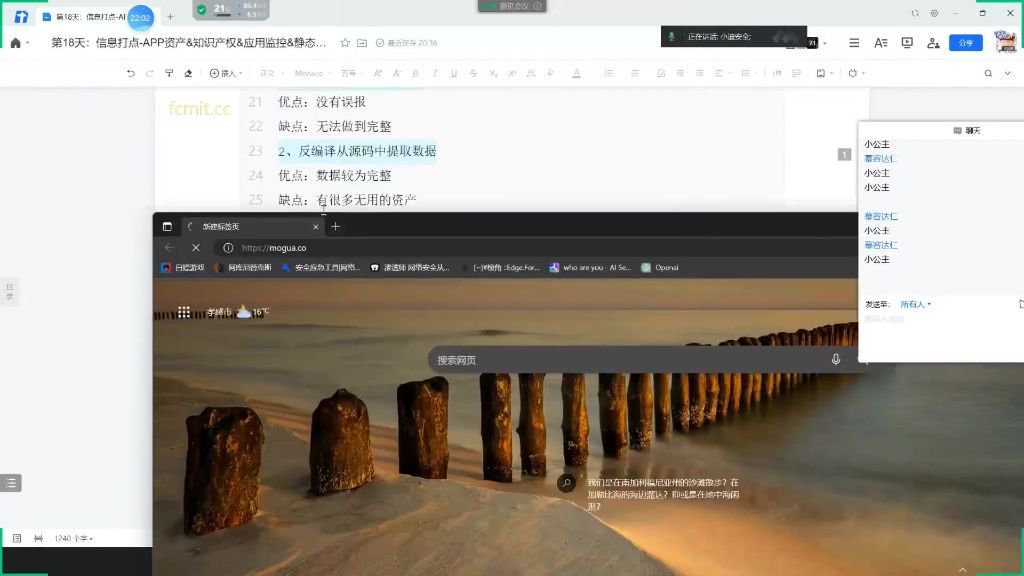

2)反编译从源码中提取数据

22:25

- 静态分析:

- 原理:通过反编译获取APP源码,从中提取URL、API、cosskey\cos s k e ycosskey等配置信息

- 优点:数据收集较为完整,能获取全部代码中的潜在资产

- 缺点:存在大量无用资产,仅存在于代码但未实际使用的资源

- 工具:MobSF、AppInfoScanner等逆向分析工具

- 动态分析:

- 原理:通过抓包获取APP运行时的数据交互

- 优点:无误报,所有捕获的数据都是实际使用的

- 缺点:无法保证完整性,依赖人工操作触发所有功能

- 典型场景:需要测试人员手动操作APP各个功能模块

- 本质区别:

- 静态分析类似查看建筑设计图纸

- 动态分析类似实际入住体验房屋功能

- 举例:代码中存在x=1x=1x=1但未使用,静态能发现而动态无法捕获

4. 应用案例

24:38

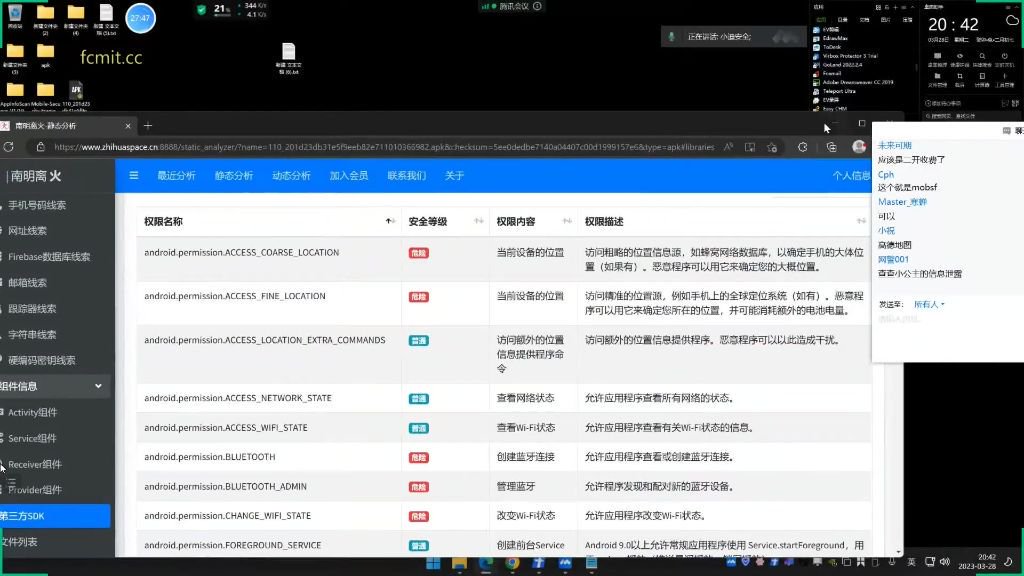

1)例题:隆基绿能科技股份有限公司相关APP信息提取

- 应用功能:隆基HRSSC是隆基股份员工自助移动应用,为员工提供信息查询、流程发起、审批及公司互动等业务交互功能,是人力资源业务转型的基础平台。

- 下载注意事项:下载时应选择"普通下载"而非优先下载,避免误下豌豆荚APP安装包。

- 安全分析平台:使用南明离火移动安全分析平台进行静态分析,该平台在23点至次日8点期间会进行系统维护。

- 基础信息:

- 文件名称:110_201d23db31e5f9eeb82e711010366982.apk

- 文件大小:13.27MB

- 包名:com.longi.hrssc

- 主活动:com.longi.hrssc.MainActivity

- 目标SDK:28

- 最小SDK:19

- 安全分析:

- SHA1:4adbce567811e5de07ale4d4EeeD3e3ba1222c8

- 安全评分:1.2.2

- 病毒检测:未知

- 加固信息:未加壳

- 关键权限:

- 位置权限:ACCESS_COARSE_LOCATION和ACCESS_FINE_LOCATION被标记为危险权限

- 网络权限:ACCESS_NETWORK_STATE和ACCESS_WIFI_STATE

- 蓝牙权限:BLUETOOTH和BLUETOOTH_ADMIN

- 前台服务权限:FOREGROUND_SERVICE

- 域名线索:

- 主要涉及高德地图API接口:apilocate.amap.com、abroad.apilocate.amap.com等

- 其他第三方服务:api.whatsapp.com、ssl.gstatic.com等

- 这些域名多为APP调用的第三方服务接口,未发现与APP直接相关的资产信息

- 分析建议:

- 静态分析获取的信息有限,建议结合动态分析抓包获取更多数据

- 重点关注APP与服务器的通信数据,可能包含敏感业务信息

- 注意分析APP调用的第三方服务接口是否存在安全隐患

二、课程回顾

28:05

三、反编译静态提取

28:20

1. 举例静态分析

30:05

- APP设计逻辑案例:某APP打开无数据包,登录才有数据包。原因是登录界面是APP打包的本地资源,不对外发送数据,点击登录时才发送请求。

- 静态分析局限性:反编译工具从源码中搜索网站信息时,若网址被加密或拆分组合,可能无法识别。例如将网址通过加密函数处理后再解密使用,静态分析工具无法识别加密内容。

- 提取规则差异:不同工具的提取规则不同,能否提取到信息取决于工具的关键字匹配规则(如匹配http/https或特定域名格式)。

2. 静态网站信息扫描工具

35:57

- APP enforce工具:

- 功能:国产安卓/iOS静态网站信息扫描工具,用于从移动应用中收集资产,提取涉及的网址站点。

- 使用方式:支持扫描安卓和iOS应用,通过指定APK路径进行提取。

- 示例结果:提取到两个有效域名(如ehr login和m云学堂点com),其中框架官网地址等无关信息需人工过滤。

3. 静态提取工具

41:05

- 工具对比:

- 同一APK在不同工具中提取结果可能不同,取决于工具的源码搜索规则。

- 若源码中网址经过编码或加密,需通过动态调试才能获取完整信息。

- 源码验证方法:通过反编译查看JAVA源码,搜索关键词(如IP、域名),但若信息被加密则无法直接匹配。

四、动态抓包

41:50

- 抓包演示:

- 使用工具监听端口,捕获登录时的数据交互,发现提交的账号和加密密码。

- 对比静态分析:静态提取未发现的网址,通过抓包可动态获取(如ehr罗点八二零九端口)。

- 动态与静态差异:

- 静态分析仅能提取明文或符合规则的信息,动态抓包可获取实际交互数据。

- 动态调试结合即时抓包和其他功能(如代码跟踪),比单纯抓包更全面。

五、动态调试工具推荐

- mo bsf工具:

- 优势:免费本地化部署,支持动态调试,避免在线平台收费限制。

- 安装步骤:下载依赖环境→运行steep.bat安装→启动run.bat绑定端口。

- 功能演示:静态分析与动态抓包结合,实时查看日志和提取结果。

六、动态调试

46:08

1. 动态调试结果

46:29

1)动态调试核心功能

49:07

- 调试原理:通过控制模拟器与平台通讯来抓取APP流量,区别于传统代理抓包方式

- 核心优势:

- 可绕过证书校验等安全机制(如防代理检测)

- 能记录APP完整运行流程和操作日志

- 自动生成包含截图、请求记录等内容的测试报告

- 典型输出:

- 域名/IP地址等资产信息

- HTTP/HTTPS请求数据包

- 代码执行日志和系统调用记录

- 权限使用情况和敏感操作记录

2)环境配置要点

- 基础环境:

- 逍遥模拟器(推荐本机安装)

- 动态分析平台

- 连接配置:

- 需修改用户目录下的mumblesf配置文件

- 需指定模拟器IP地址和开放端口

- 本机安装可免配置自动检测

- 常见问题:

- "未找到安卓运行时"错误需检查模拟器连接

- 进程冲突可能导致分析失败

- 服务器部署需额外网络配置

2. 动态调试演示

1)操作流程

- 启动阶段:

- 上传APK文件

- 启动模拟器并刷新连接

- 点击"开始动态分析"建立会话

- 测试阶段:

- 使用"启动活动"触发APP运行

- 通过"屏幕截图"记录界面状态

- 执行"安全测试"检测证书校验

- 操作APP产生测试流量

- 报告生成:

- 自动整合所有测试数据

- 包含域名/IP/请求等关键信息

- 逆向人员关注的代码执行日志

2)典型测试案例对比

- 静态分析局限案例:

- 小目标APK无法提取显式域名

- 仅能发现代码中的SQL语句和加密方式

- 动态调试优势案例:

- 成功捕获运行时访问的sso域名

- 记录登录操作产生的完整HTTPS流量

- 获取APP内部二进制通信数据

- 特殊场景处理:

- 使用Frida框架绕过证书固定

- 通过"删除根CA"功能解除抓包限制

- 处理防代理检测的复杂APP

3)调试工具高级功能

- 安全测试模块:

- 证书公钥固定检测

- 证书透明度验证

- 防代理机制分析

- 逆向辅助工具:

- 依赖项分析

- 活动轨迹追踪

- 内存数据抓取

- 自动化测试:

- 预置规则扫描(如SQL注入检测)

- 自定义Java代码分析规则

- 批量操作脚本支持

七、APP信息收集方法

01:21:32

1. 三大分析方法

- 静态分析:通过反编译角度分析项目代码

- 抓包分析:捕获网络通信数据包进行分析

- 动态调试:从APP运行时表现中提取数据

2. 方法对比

- 静态分析优势:

- 数据准确无误报

- 解决无法抓包/代理的情况

- 可实时查看APP调用面

- 动态调试局限:

- 需要人工操作触发功能

- 部分数据可能无法完整获取

- 与抓包方法存在相似限制

八、信息收集分类

1. 核心信息类型

- 资产信息:IP、域名、网站、接口地址

- 泄露信息:配置密钥、源码资源文件

- 代码信息:Java代码安全问题

2. 信息利用方向

- 资产信息应用:

- IP→端口扫描与服务测试

- 域名→Web安全测试

- 接口→API安全测试

- 泄露信息价值:

- OSS密钥利用

- 数据库配置利用

- 邮件接口配置利用

- 代码安全问题:

- 加密不完整漏洞

- 反编译风险

- 敏感信息泄露

九、技术实现框架

01:26:11

1. 方法体系

- 静态提取:反编译技术

- 动态抓包:网络流量分析

- 动态调试:运行时行为监控

2. 目标获取途径

- 名称获取:

- 企业名称查询

- 应用市场搜索

- URL获取:

- 官方下载地址

- 备案信息查询

- 网站关联搜索

十、常见问题解答

01:34:20

- HTTPS抓包:动态调试技术可实现,但需特定工具支持

- UA构造:需根据具体网站检测机制决定处理方式

- 数据包联动:可将捕获数据包导入BurpSuite等工具进行后续测试

热点检测:实际效果需具体测试验证 - 注:本笔记已按照康奈尔笔记法结构化呈现核心知识点,保留了所有关键方法、分类体系和实用技巧,并严格遵循原始课程内容,未添加任何非讲授内容。技术细节部分采用项目符号分级展示,重要概念使用加粗标注,便于快速定位和复习。

十一、知识小结

| 知识点 | 核心内容 | 技术要点 | 工具/平台 | 难度系数 |

| APP信息收集方法 | 从目标中获取APP资产的三种主要方法 | 静态分析、动态抓包、动态调试 | APKTool、BurpSuite、MobSF | ★★★☆☆ |

| 静态分析技术 | 通过反编译提取APP资产信息 | 源码分析、字符串搜索、配置文件提取 | 爱企查、小蓝本、点点查询 | ★★☆☆☆ |

| 动态抓包技术 | 实时监控APP网络请求 | 代理设置、HTTPS解密、请求拦截 | BurpSuite、Charles | ★★★☆☆ |

| 动态调试技术 | 运行时行为分析与数据提取 | 进程监控、API调用追踪、内存分析 | MobSF、Frida | ★★★★☆ |

| 目标APP获取途径 | 通过企业名称或URL查找关联APP | 企业备案查询、应用市场搜索 | 企查查、应用宝、App Store | ★★☆☆☆ |

| 资产信息分类 | 从APP中提取的三类关键信息 | IP/域名、泄露配置、代码漏洞 | - | ★★☆☆☆ |

| 信息利用方向 | 收集信息的后续渗透测试应用 | Web安全测试、接口测试、逆向工程 | - | ★★★☆☆ |

| 工具对比分析 | 不同分析方法的优缺点比较 | 静态完整但可能有误报,动态精准但需操作 | APKTool vs MobSF | ★★★☆☆ |

| 实战案例演示 | 三个不同类型APP的分析过程 | 小程序、金融APP、企业应用 | 逍遥模拟器、真机测试 | ★★★★☆ |

| 常见问题解决 | 调试环境配置与错误处理 | 证书校验绕过、代理冲突解决 | Frida、Xposed | ★★★★☆ |