Flutter for OpenHarmony 实战:JWT --- 构建安全的无状态认证中心

前言

在 Flutter for OpenHarmony 应用的分布式架构中,如何安全地标识用户身份是一个核心命题。传统的 Session 机制在移动端往往面临跨域、扩展性差以及对鸿蒙系统沙箱依赖过重的问题。

JWT (JSON Web Token) 以其无状态、自包含的特性,成为了现代跨平台应用身份认证的标准。通过在客户端生成或解析加密令牌,我们可以实现极速的权限校验而无需频繁访问数据库。本文将带你使用 dart_jsonwebtoken 在鸿蒙应用中搭建一套坚不可摧的认证体系。

一、为什么 JWT 是鸿蒙分布式开发的最佳搭档?

1.1 彻底的解耦与无状态 🔐

JWT 所有的权限信息都存储在 Token 字符串中(如:UID、角色、有效期)。鸿蒙应用在多设备流转时,只需携带此字符串即可在任何节点完成身份判定,无需在服务器端维持复杂的 Session 列表。

1.2 高性能的本地校验

利用鸿蒙设备的本地算力,我们可以直接解析 JWT 内容并判断是否过期。这种"先本地预检、后提交服务端"的模式极大地提升了鸿蒙应用的响应速度。

二、配置环境 📦

引入纯 Dart 实现的 JWT 处理包:

yaml

dependencies:

dart_jsonwebtoken: ^3.3.1💡 注意:由于它是纯 Dart 库,不依赖于原生加密组件,因此在鸿蒙全版本系统中都能保证极高的算法一致性。

三、核心功能:3 个安全性操作技巧

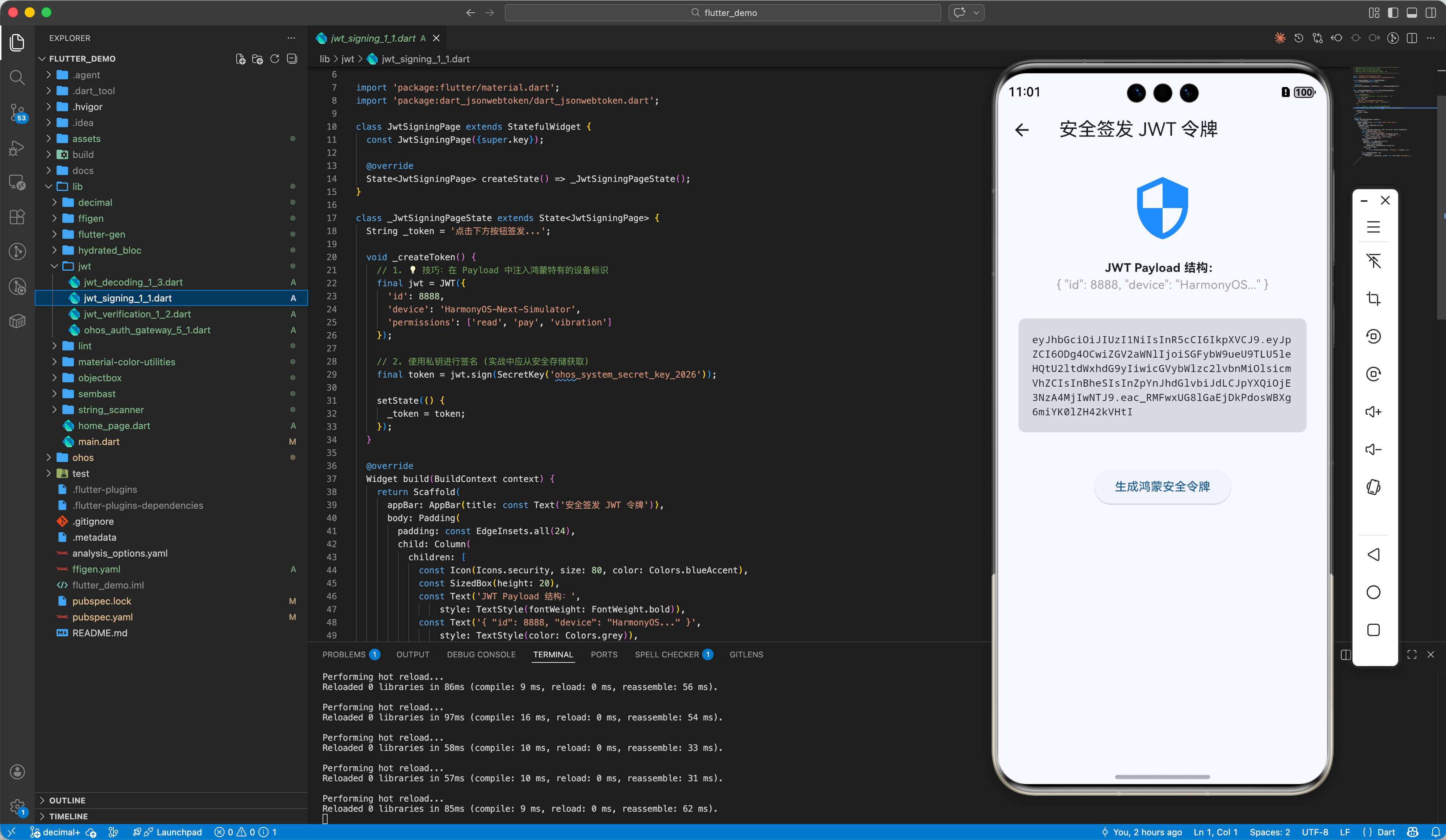

3.1 安全签发令牌 (JWT Signing)

在具有特定权限的模块内生成一个加密令牌。

dart

import 'package:dart_jsonwebtoken/dart_jsonwebtoken.dart';

void createToken() {

// 1. 💡 技巧:在 Payload 中注入鸿蒙特有的设备标识

final jwt = JWT({

'id': 123,

'device': 'HarmonyOS-Next',

'permissions': ['read', 'pay']

});

// 2. 使用私钥进行签名

final token = jwt.sign(SecretKey('ohos_system_secret_key_2026'));

print('生成的鸿蒙安全令牌: $token');

}

3.2 令牌完整性验证 (Verification)

判断一个来自外部的 Token 是否被篡改或已过期。

dart

void verifyToken(String token) {

try {

// 💡 技巧:自动检查 exp(过期时间)字段

final jwt = JWT.verify(token, SecretKey('ohos_system_secret_key_2026'));

print('✅ 验证通过,用户 ID: ${jwt.payload['id']}');

} on JWTExpiredError {

print('❌ 令牌已过期,请重新登录鸿蒙账号');

} on JWTError catch (e) {

print('🚨 令牌非法:${e.message}');

}

}

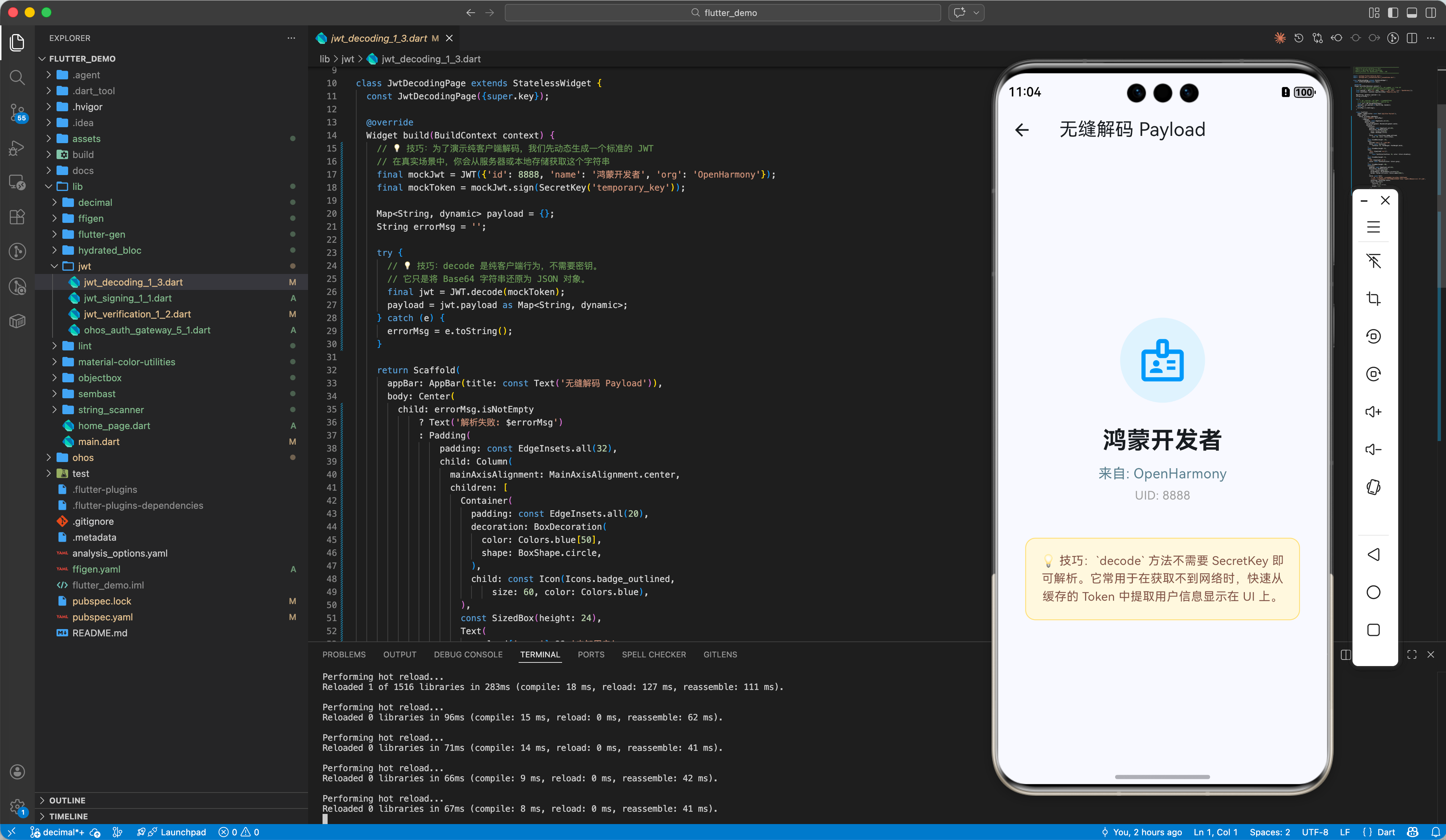

3.3 无缝解析 Payload (Decoding)

在不验证签名的情况下查看令牌内容(常用于 UI 在未联网时展示用户名)。

dart

final jwt = JWT.decode(token);

final username = jwt.payload['name'];

四、OpenHarmony 平台安全适配建议

4.1 私钥的物理隔离存储 🏗️

⚠️ 注意:一旦 SecretKey 泄露,整个鸿蒙应用的认证体系将土崩瓦解。

- ✅ 建议做法 :严禁将 SecretKey 硬编码在 Dart 中。建议配合

Envied库进行混淆,或者在鸿蒙应用首次启动时,利用原生系统的OH_Asset(资产管理) 安全存储在硬件级的 TEE 环境中。

4.2 适配鸿蒙系统的多账号架构

- 💡 技巧 :在鸿蒙多用户模式下,请务必在 JWT 的 Payload 中加入

sub(Subject) 字段,并将其与鸿蒙系统的userId关联。确保当切换系统用户时,当前应用的 JWT 令牌能被正确识别并失效。

五、完整实战示例:构建鸿蒙应用"全平台"安全网关

我们将构建一个工业级的认证中心:它能够模拟用户登录、签发带有效期的 Token,并实现一个自动化的全局拦截器,确保所有鸿蒙私密业务都在加密保护之下。

dart

import 'package:dart_jsonwebtoken/dart_jsonwebtoken.dart';

/// 鸿蒙级认证网关

class OhosAuthGateway {

static const _secret = 'harmony_enterprise_cloud_key';

/// 1. 💡 实战:发令牌 (设置 2 小时有效期)

static String issueIdentity(int userId) {

final jwt = JWT(

{'uid': userId, 'role': 'admin'},

issuer: 'https://ohos-auth.com',

);

// 设置 2 小时后失效

return jwt.sign(

SecretKey(_secret),

expiresIn: const Duration(hours: 2),

);

}

/// 2. 💡 实战:拦截并校验权限

static bool checkAccess(String token, String requiredRole) {

print('--- 🚀 正在执行鸿蒙级指令审计 ---');

try {

final jwt = JWT.verify(token, SecretKey(_secret));

final role = jwt.payload['role'];

if (role == requiredRole) {

print('✅ 权限匹配,资源准许访问');

return true;

}

print('⚠️ 角色不匹配,访问被拒绝');

} catch (e) {

print('❌ 安全检测失败:非法入口');

}

return false;

}

}

void main() {

// 模拟登录

final myToken = OhosAuthGateway.issueIdentity(8888);

// 模拟非法请求(篡改 Token 后缀)

final tamperedToken = myToken + 'xyz';

OhosAuthGateway.checkAccess(tamperedToken, 'admin'); // 预期拦截

}

六、总结

在构建 Flutter for OpenHarmony 商业项目时,JWT 赋予了应用"自我防卫"的能力。通过将身份信息与算法签名结合,dart_jsonwebtoken 让鸿蒙跨端通信变得既轻量又安全。

记住,安全不是一蹴而就的,它是每一个令牌签发时的谨慎选择。

🌐 欢迎加入开源鸿蒙跨平台社区 :开源鸿蒙跨平台开发者社区