🤍 前端开发工程师、技术日更博主、已过CET6

🍨 阿珊和她的猫_CSDN博客专家、23年度博客之星前端领域TOP1

🕠 牛客 高级专题作者、打造专栏《前端面试必备》 、《2024面试高频手撕题》、《前端求职突破计划》

🍚 蓝桥云课 签约作者、上架课程《Vue.js 和 Egg.js 开发企业级健康管理项目》、《带你从入门到实战全面掌握 uni-app》

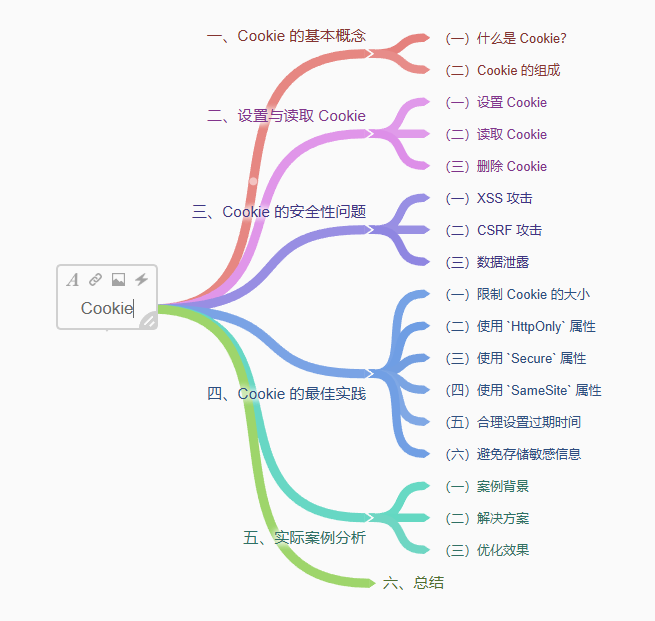

文章目录

-

- [一、Cookie 的基本概念](#一、Cookie 的基本概念)

-

- [(一)什么是 Cookie?](#(一)什么是 Cookie?)

- [(二)Cookie 的组成](#(二)Cookie 的组成)

- [二、设置与读取 Cookie](#二、设置与读取 Cookie)

-

- [(一)设置 Cookie](#(一)设置 Cookie)

- [(二)读取 Cookie](#(二)读取 Cookie)

- [(三)删除 Cookie](#(三)删除 Cookie)

- [三、Cookie 的安全性问题](#三、Cookie 的安全性问题)

-

- [(一)XSS 攻击](#(一)XSS 攻击)

- [(二)CSRF 攻击](#(二)CSRF 攻击)

- (三)数据泄露

- [四、Cookie 的最佳实践](#四、Cookie 的最佳实践)

-

- [(一)限制 Cookie 的大小](#(一)限制 Cookie 的大小)

- [(二)使用 `HttpOnly` 属性](#(二)使用

HttpOnly属性) - [(三)使用 `Secure` 属性](#(三)使用

Secure属性) - [(四)使用 `SameSite` 属性](#(四)使用

SameSite属性) - (五)合理设置过期时间

- (六)避免存储敏感信息

- 五、实际案例分析

- 六、总结

在 Web 开发中,Cookie 是一种用于在客户端存储少量数据的技术,广泛应用于用户会话管理、偏好设置、跟踪用户行为等场景。本文将详细介绍如何使用 Cookie,包括其基本概念、设置与读取方法、安全性问题以及最佳实践。

一、Cookie 的基本概念

(一)什么是 Cookie?

Cookie 是存储在用户浏览器中的小段文本数据,用于跟踪用户的状态和偏好设置。当用户访问网站时,服务器可以设置 Cookie,并将其发送到用户的浏览器。浏览器会将这些 Cookie 保存在本地,并在后续请求中自动将它们发送回服务器。

(二)Cookie 的组成

Cookie 由以下几部分组成:

- 名称(Name):Cookie 的名称,用于标识 Cookie。

- 值(Value):存储在 Cookie 中的数据。

- 过期时间(Expires/Max-Age):Cookie 的有效期。如果未设置,Cookie 将在浏览器关闭时失效。

- 路径(Path):Cookie 适用的路径。默认为设置 Cookie 的路径。

- 域(Domain):Cookie 适用的域名。默认为设置 Cookie 的域名。

- 安全标志(Secure) :如果设置为

Secure,Cookie 只会通过 HTTPS 协议发送。 - HttpOnly 标志 :如果设置为

HttpOnly,Cookie 无法通过 JavaScript 访问,从而减少 XSS 攻击的风险。 - SameSite 属性:限制 Cookie 的跨站发送,减少 CSRF 攻击的风险。

二、设置与读取 Cookie

(一)设置 Cookie

在服务器端,可以通过 HTTP 响应头设置 Cookie。例如,在 PHP 中:

php

<?php

setcookie("username", "John Doe", time() + 3600, "/", "example.com", true, true);

?>在客户端,可以通过 JavaScript 设置 Cookie:

javascript

document.cookie = "username=John Doe; expires=Thu, 18 Dec 2023 12:00:00 UTC; path=/; Secure; HttpOnly";(二)读取 Cookie

在服务器端,可以通过 HTTP 请求头读取 Cookie。例如,在 PHP 中:

php

<?php

$username = $_COOKIE['username'];

echo $username;

?>在客户端,可以通过 JavaScript 读取 Cookie:

javascript

let x = document.cookie;

console.log(x);(三)删除 Cookie

删除 Cookie 的方法是设置一个过去的日期,使 Cookie 立即失效。例如:

javascript

document.cookie = "username=; expires=Thu, 01 Jan 1970 00:00:00 UTC; path=/;";三、Cookie 的安全性问题

(一)XSS 攻击

Cookie 存储在客户端,容易受到 XSS(跨站脚本)攻击。攻击者可以通过注入恶意脚本读取或篡改 Cookie 数据。为防止这种情况,应设置 HttpOnly 标志,防止 JavaScript 访问 Cookie。

(二)CSRF 攻击

CSRF(跨站请求伪造)攻击是指攻击者诱导用户在当前已登录的网站上执行非预期的操作。Cookie 通常用于存储会话标识符,因此容易成为 CSRF 攻击的目标。为防止这种情况,应设置 Secure 和 SameSite 属性,限制 Cookie 的发送范围。

(三)数据泄露

Cookie 数据存储在客户端,如果通过不安全的网络传输,可能会被中间人攻击者截获。为防止这种情况,应设置 Secure 属性,确保 Cookie 只通过 HTTPS 协议发送。

四、Cookie 的最佳实践

(一)限制 Cookie 的大小

Cookie 的大小通常限制在 4KB 左右,因此不适合存储大量数据。应尽量减少 Cookie 的大小,避免影响页面加载速度。

(二)使用 HttpOnly 属性

设置 HttpOnly 属性可以防止 JavaScript 访问 Cookie,从而减少 XSS 攻击的风险。例如:

javascript

document.cookie = "username=John Doe; HttpOnly";(三)使用 Secure 属性

设置 Secure 属性可以确保 Cookie 只通过 HTTPS 协议发送,防止数据泄露。例如:

javascript

document.cookie = "username=John Doe; Secure";(四)使用 SameSite 属性

设置 SameSite 属性可以限制 Cookie 的跨站发送,减少 CSRF 攻击的风险。例如:

javascript

document.cookie = "username=John Doe; SameSite=Strict";(五)合理设置过期时间

Cookie 的过期时间应根据实际需求合理设置。如果 Cookie 存储的是敏感信息,应设置较短的过期时间,避免数据长期暴露在客户端。

(六)避免存储敏感信息

Cookie 存储在客户端,容易受到攻击。因此,应避免在 Cookie 中存储敏感信息,如密码、用户身份信息等。如果需要存储会话信息,应使用服务器端的 Session 机制,并在 Cookie 中存储会话标识符。

五、实际案例分析

(一)案例背景

假设我们有一个电商网站,需要实现用户登录功能。用户登录后,网站需要记住用户的登录状态,并在用户再次访问时自动登录。

(二)解决方案

- 设置会话标识符:在用户登录成功后,服务器生成一个唯一的会话标识符(Session ID),并将其存储在 Cookie 中。

php

<?php

session_start();

$_SESSION['username'] = 'John Doe';

setcookie("session_id", session_id(), time() + 3600, "/", "example.com", true, true);

?>- 读取会话标识符:在用户再次访问网站时,服务器通过 Cookie 中的会话标识符查找对应的会话数据。

php

<?php

session_start();

if (isset($_COOKIE['session_id'])) {

session_id($_COOKIE['session_id']);

session_start();

$username = $_SESSION['username'];

echo "Welcome back, " . $username;

} else {

echo "Please log in.";

}

?>- 设置安全性属性 :为确保 Cookie 的安全性,设置

Secure、HttpOnly和SameSite属性。

php

<?php

setcookie("session_id", session_id(), time() + 3600, "/", "example.com", true, true);

?>- 删除 Cookie:用户登出时,删除 Cookie 中的会话标识符。

php

<?php

setcookie("session_id", "", time() - 3600, "/", "example.com", true, true);

session_destroy();

?>(三)优化效果

通过上述解决方案,用户登录状态得以安全、高效地管理。Cookie 的安全性属性有效防止了 XSS 和 CSRF 攻击,确保了用户数据的安全性。

六、总结

Cookie 是 Web 开发中一种重要的用户状态管理机制,广泛应用于用户会话管理、偏好设置和用户行为跟踪等场景。通过合理设置 Cookie 的属性,可以有效提升其安全性,减少 XSS 和 CSRF 攻击的风险。在实际开发中,应遵循最佳实践,合理使用 Cookie,确保应用的安全性和性能。

希望本文能帮助你更好地理解 Cookie 的使用方法和最佳实践,让你在 Web 开发中更加得心应手。