第20天:信息打点-红蓝队自动化项目&资产侦察&企查产权&武器库部署&网络空间__笔记|小迪安全2023-2024|web安全|渗透测试|

一、信息打点00:00

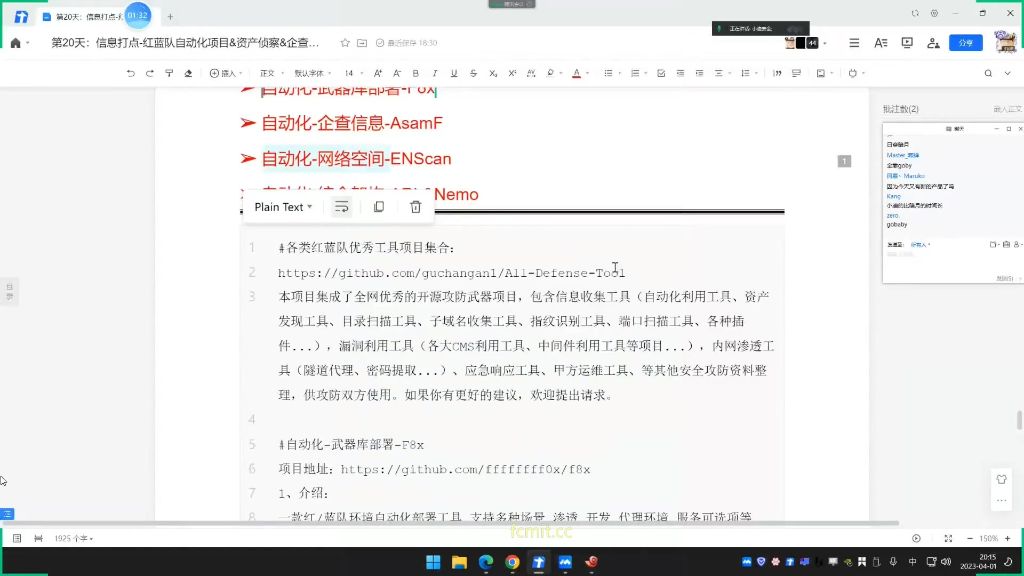

1. 红蓝队自动化项目01:30

1)介绍01:33

- 工具集成:集成了全网优秀开源攻防武器项目,包含信息收集工具、漏洞利用工具、内网渗透工具等

- 项目特点:每期项目会有微小差异,部分旧项目如"坤宇"、"水泽"已不再更新

- 使用建议:大批量信息收集用工具,重要单点系统建议手工操作

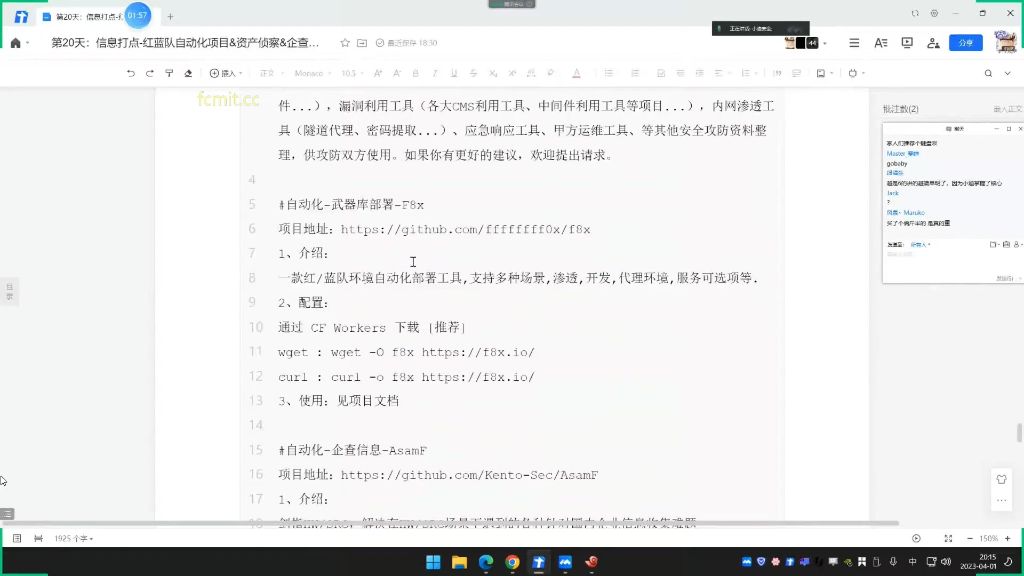

2)使用01:42

- 环境部署:F8x是红/蓝队环境自动化部署工具,支持多种场景

- 下载方式:

- wget: wget -0 f8x https://f8x.io/

- curl: curl -o f8x https://f8x.io/

- 详细使用:参考项目文档

3)配置选项02:03

- 批量安装:

- -b:安装基本环境(gcc/make/git等)

- -p:安装代理环境(国外服务器慎用)

- -d:安装开发环境(python/Go/Docker等)

- -k:安装渗透环境(分ka信息收集、kb漏洞利用等子类)

- 环境部署:

- -docker:安装docker环境

- -go:安装go环境

- -py3:安装python3环境

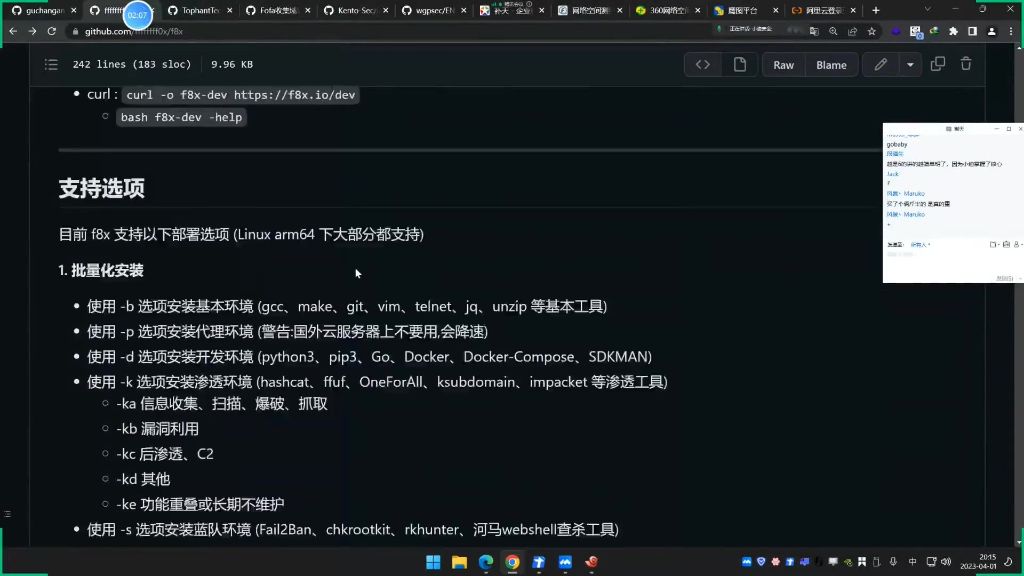

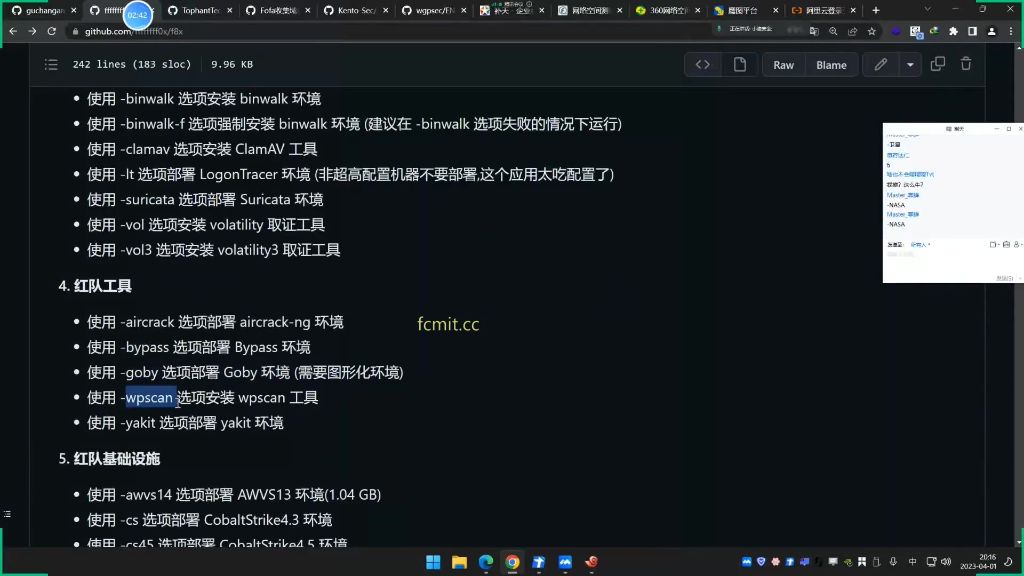

4)蓝队工具02:24

- 安装选项:

- -s:安装蓝队环境(Fail2Ban/chkrootkit等)

- -binwalk:安装binwalk环境

- -clamav:安装ClamAV工具

- -volatility:安装取证工具

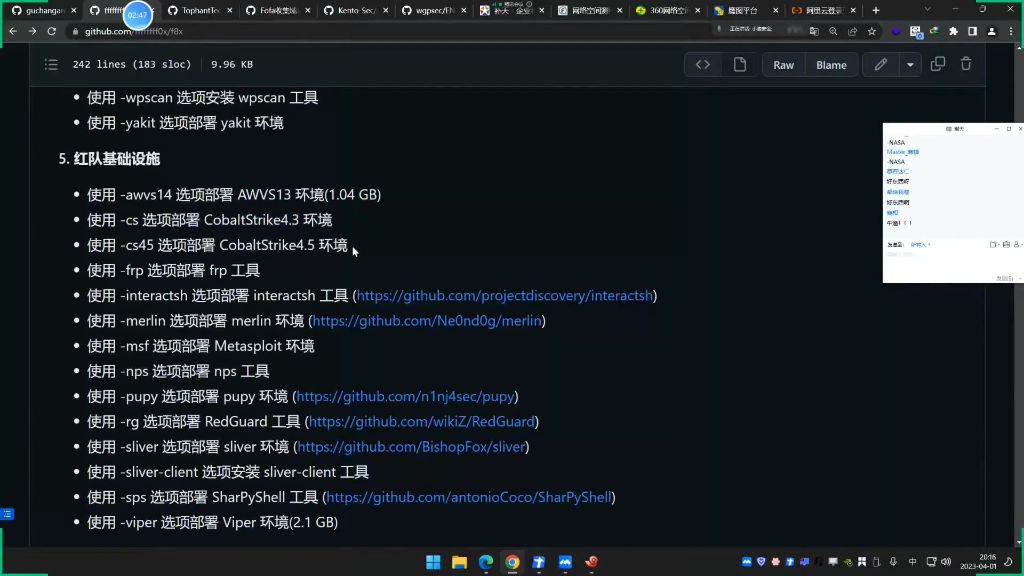

5)红队基础设施02:40

- 常用工具:

- -awvs14:部署AWVS13环境(1.04GB)

- -cs:部署CobaltStrike4.3环境

- -msf:部署Metasploit环境

- -yakit:部署yakit环境

2. 网络空间03:04

1)夸克03:15

- 平台特点:

- 需要消耗积分导出数据

- 积分充值方案:10元/3000积分,100元/30000积分等

- 不支持直接下载搜索结果

- 使用限制:免费用户只能查看部分数据,翻页需要登录

2)爱企查04:24

- 工具集成:AsamF集成了Fofa、Hunter、Quake、爱企查等多个平台

- 配置方法:

- 配置文件路径:~/config/asamf/config.json

- 支持多key配置,建议按阿拉伯数字顺序录入

- 结果自动保存在~/asamf/目录

- 使用场景:解决HW/SRC场景下的国内企业信息收集难题

3. ENScan05:27

1)AsamF06:46

- 首次使用:需加-v参数生成配置文件

- 查询命令:

- f:使用fofa搜索

- q:使用quake搜索

- h:使用hunter搜索

- a:查询企业信息

- 结果保存:自动生成CSV文件在用户目录下

- 注意事项:工具可能导致账号被封,仅用于合法信息收集

二、结束16:48

三、红蓝队自动化项目17:29

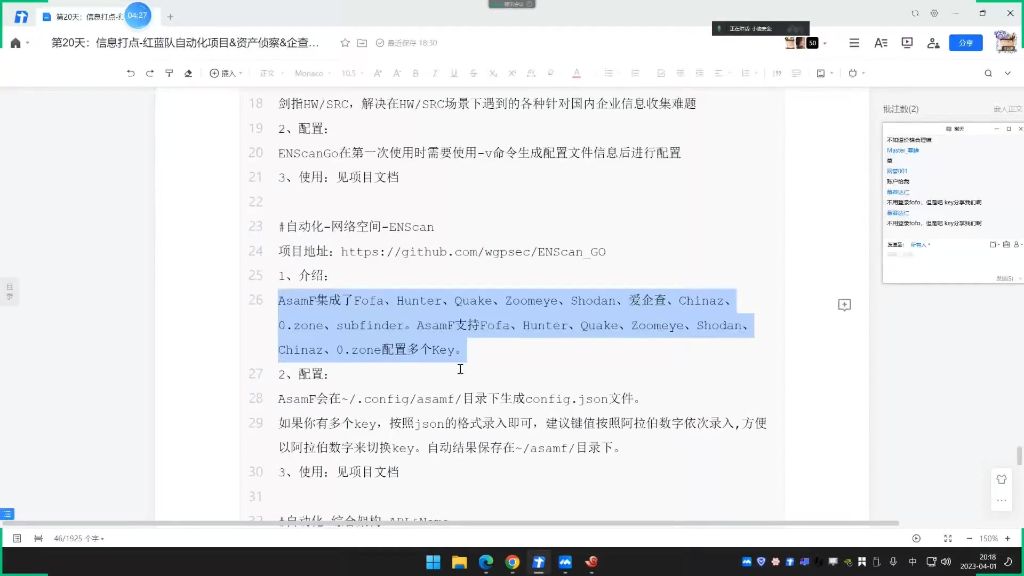

1. AsamF17:30

1)使用17:37

- 核心功能: 该集成网络空间搜索引擎的主要作用是提供免积分下载服务

- 功能特点:

- 仅专注于免积分下载这一单一功能

- 不包含其他附加功能或复杂操作

- 使用优势: 能够帮助用户绕过积分限制直接获取所需资源

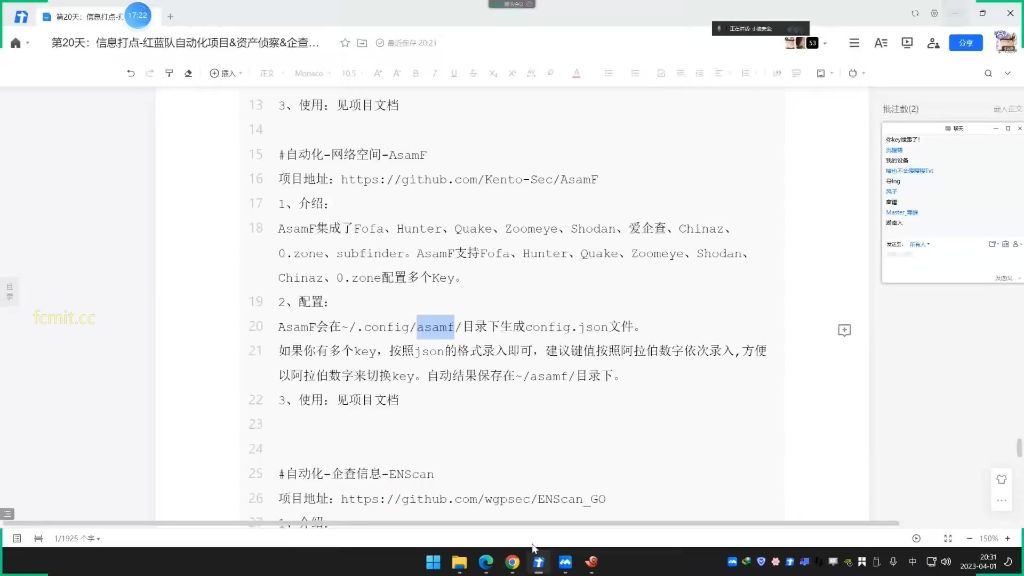

2. 企查信息17:47

1)信息打点自动化工具介绍

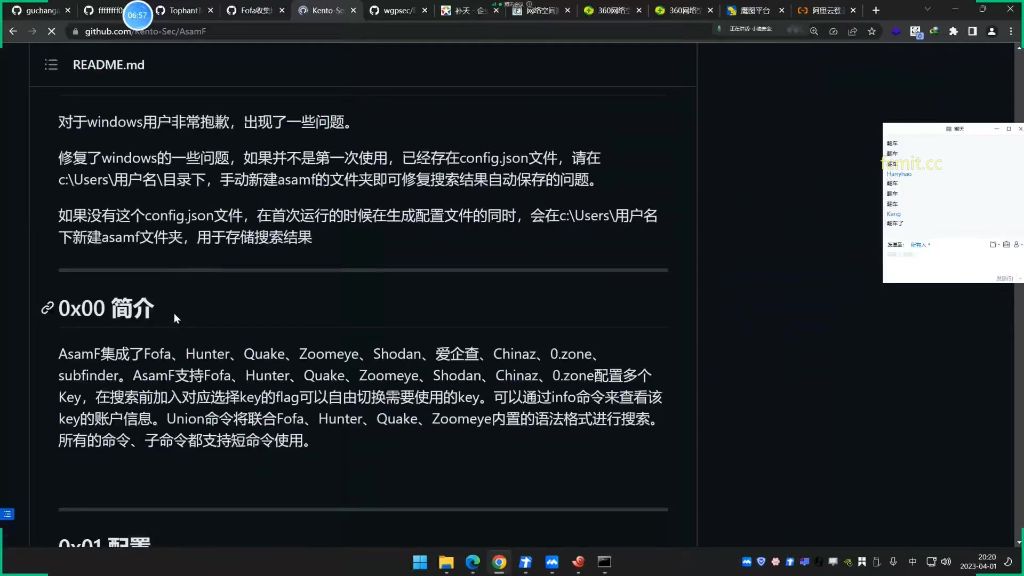

- AsamF工具

- 功能定位:专为HW/SRC场景设计,解决国内企业信息收集难题

- 集成平台:支持Fofa、Hunter、Quake、Zoomeye、Shodan、爱企查、Chinaz、0.zone、subfinder等

- 多Key配置:

- 配置文件路径:~/。config/asamf/config.json

- 建议按阿拉伯数字顺序录入多个API Key

- 结果保存:自动保存在~/asamf/目录下

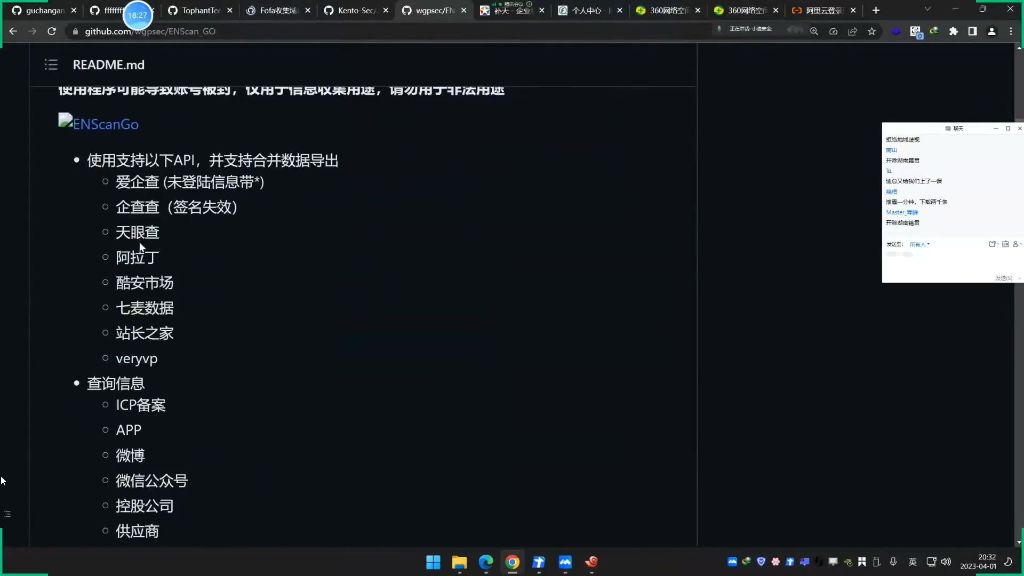

- ENScan工具

- 核心优势:一站式解决企业信息收集需求,避免多平台切换

- 支持API:

- 企业查询:爱企查(未登陆信息带*)、企查查(签名失效)、天眼查

- 数据平台:阿拉丁、酷安市场、七麦数据、站长之家

- 网络信息:ICP备案、APP数据、微博、微信公众号

- 商业关系:控股公司、供应商、客户信息

- 移动端:小程序、APK市场使用信息收集

- 项目特性:

- 语言构成:Go 99.5% + Shell 0.5%

- 开源协议:Apache 2.0

- 下载量:12k+

- 版本:v0.0.10

- 使用注意事项

- 法律风险:明确标注"使用可能导致账号被封,仅用于信息收集用途,请勿用于非法用途"

- 数据合并:支持跨平台数据合并导出功能

- 企业关联:可查询控股公司及其关联企业的完整信息链

2)使用案例18:45

- 企业信息查询工具使用

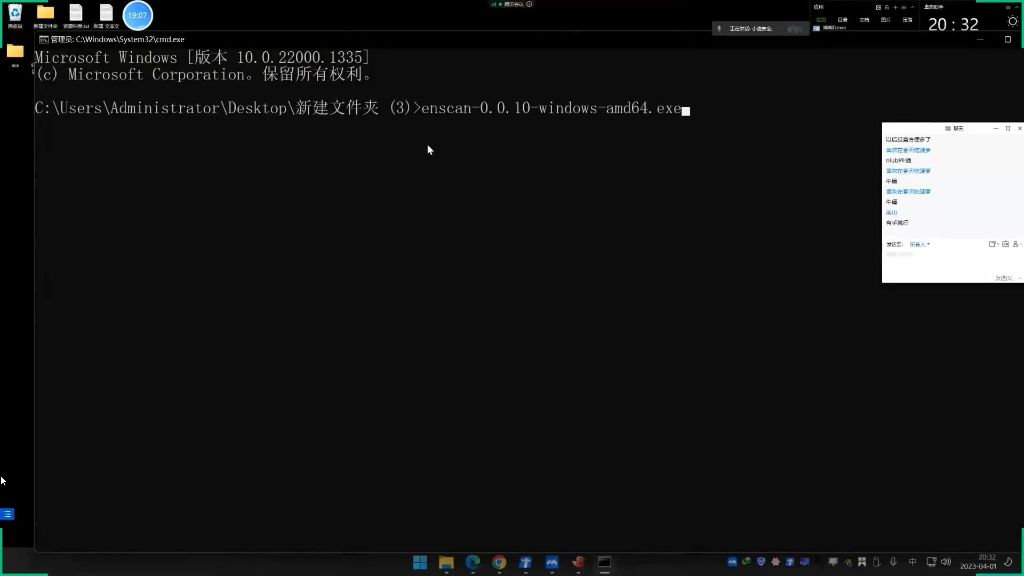

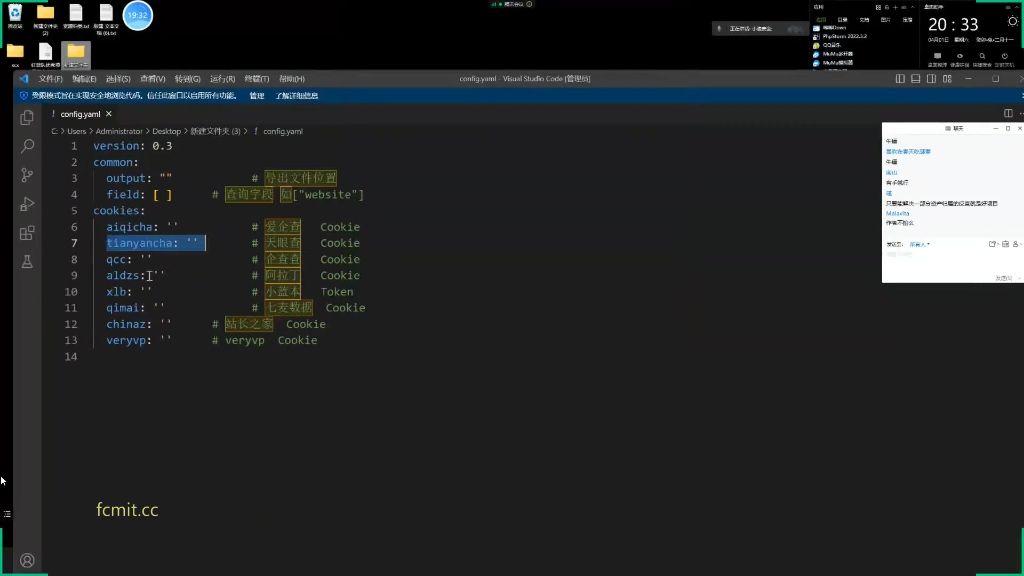

- ENScan工具配置

- 配置文件生成:运行前需添加-v参数生成配置文件,配置文件位于固定目录

- 配置内容:

- 需配置多个企业信息查询平台的Cookie/Token

- 包括爱企查、天眼查、企查查、阿拉丁、小蓝本、七麦数据、站长之家等平台

- 账号权限:

- 不同账号权限查询结果不同

- 普通账号查询信息有限,会员账号可获取更多数据

- 临时账号可通过拼多多/闲鱼低价获取

- 配置方法:

- 登录各平台账号后获取Cookie

- 小蓝本需获取Token而非Cookie

- 将获取的认证信息填入对应字段

- 注意引号和格式规范

- ENScan使用演示

- 查询命令:enscan-0.0.10-windows-amd64.exe -公司名

- 结果输出:

- 导出企业基本信息(法人、联系方式、注册资本等)

- 可获取域名、APP、备案、微博等信息

- 结果完整度取决于账号权限等级

- 注意事项:

- 工具仅用于合法信息收集

- 开发者不承担滥用责任

- 查询结果可能存在误差

- ARL灯塔系统

- 功能特点:

- 自动化信息收集平台

- 支持子域名发现、端口扫描、服务识别

- 自动截图、证书信息收集

- 集成基础漏洞扫描功能

- 使用流程:

- 添加任务时填写目标域名/IP

- 选择扫描类型(全端口/Top1000)

- 勾选需要的信息收集模块

- 任务自动执行并生成报告

- 结果分析:

- 子域名及对应IP

- 开放端口及服务信息

- CDN识别结果

- SSL证书信息

- 敏感文件泄露检测

- 基础漏洞扫描结果

- 功能特点:

- Nemo系统

- 优势功能:

- 集成Fofa、Quake、Hunter网络空间引擎

- 支持IP/域名资产定位

- 自动化指纹识别

- 分布式任务管理

- 配置要点:

- 需在config/works配置API密钥

- 修改后需重启服务生效

- 支持多网络空间引擎并行查询

- 典型工作流:

- 创建任务选择目标类型

- 勾选使用的网络空间引擎

- 可选漏洞验证模块

- 查看整合后的资产报告

- 优势功能:

- 系统对比

- 功能差异:

- ARL:偏向基础信息收集,内置简单漏洞检测

- Nemo:集成网络空间数据,信息更全面

- 使用限制:

- ARL屏蔽edu.cn/gov.cn域名

- Nemo需自行配置API接口

- 适用场景:

- ARL适合快速基础信息收集

- Nemo适合深度资产测绘

- 两者可配合使用互补不足

- 功能差异:

- 部署指南

- 基础环境:

- Ubuntu 18.04+系统

- 安装Docker和Docker-compose

- 配置安全组放行所有端口

- ARL部署:

- 基础环境:

- Nemo部署:

- 常见问题:

- 修改docker-compose.yml版本号为3.3

- 确保配置文件路径正确

- 首次启动需要等待镜像拉取完成

- ENScan工具配置

四、企业信息设计工具01:32:52

1. 补足类信息收集

- 主要类型:包含网盘信息、微信公众号信息和敏感目录信息三类核心数据

- 实施要点:需配合下节课内容进行完整信息链构建,当前仅作工具引入说明

2. 微信公众号信息收集

1)操作流程

- 目标定位:首先确定需要监控的具体微信公众号目标

- 服务分析:检查目标公众号是否接入第三方服务接口

- 网站检测:重点识别接入的第三方网站是否独立部署(非腾讯官方接口)

2)注意事项

- 技术限制:完全使用腾讯官方接口的服务无法进行有效信息收集

- 法律风险:需特别注意抓包行为的合法性边界

3. 自动化工具项目

- 网络空间项目:公益性质的网络测绘工程

- 奇差星系项目:自动化信息收集系统

- 黑暗灯塔:演示用自动化框架

- 武器库部署:包含f8x等自动化部署工具

4. 工具使用建议

- 选择原则:无绝对优劣,根据实际使用体验选择合适工具

- 法律警示:所有工具使用都需严格遵守法律规范,避免过度扫描

- 账号安全:部分云服务账号存在封禁风险,需谨慎共享

5. 敏感目录探测

- 工具选择:推荐使用专业目录扫描工具,但未指定具体工具名称

- 实践建议:建议在测试环境中进行工具比对测试

五、知识小结

| 知识点 | 核心内容 | 工具/项目 | 应用场景 | 注意事项 |

| 网络空间搜索引擎集成 | 集成FoFa/Quake/Hunter等平台,实现免积分导出数据 | enscan_go | 批量资产信息收集 | 需配置有效API Key,数据获取量受账号权限限制 |

| 企业信息收集工具 | 一站式查询企业工商/域名/APP/公众号等关联信息 | AS | 企业SRC渗透测试 | 需配置各平台Cookie,数据完整性依赖账号会员等级 |

| 自动化资产测绘系统 | 集成子域名扫描/端口探测/指纹识别/漏洞检测 | ARL灯塔 | 红队快速打点 | 屏蔽edu/gov域名,漏洞检测存在误报 |

| 新一代资产测绘平台 | 支持网络空间引擎联动扫描,可视化关联分析 | Lemmo | 攻防演练场景 | 需二次配置API接口,存在部署兼容性问题 |

| 环境自动化部署工具 | 一键安装安全工具链(Nmap/MSF/CS等) | f8x | 红队武器库搭建 | 支持参数化安装,覆盖200+安全工具 |

| 敏感文件扫描 | 自动检测.git泄露/配置文件/后台地址 | 灯塔内置模块 | 渗透测试信息收集 | 需手动添加指纹规则增强识别率 |

| 网络空间API风险 | 非官方爬虫工具存在法律风险 | 所有第三方集成工具 | 数据采集场景 | 工具存活周期短,可能触发平台反爬机制 |