摘要:在应用安全威胁建模领域,微软官方STRIDE威胁建模文档与OWASP威胁建模指南,是两大最具权威性、实操性的官方指导文档。前者以STRIDE模型为核心,构建了系统化的威胁识别与防御体系;后者则聚焦通用场景,提供了轻量化、可落地的威胁建模流程。本文将深度拆解这两份指南的核心内容、差异与协同点,结合实战案例演示如何结合两者落地威胁建模,适合安全测试工程师、开发工程师、架构师快速上手,规避系统安全风险。

一、引言:为什么要参考这两份官方指南?

威胁建模是安全左移的核心手段,能够在系统开发、测试阶段提前识别潜在安全威胁,降低后期漏洞修复成本。但很多从业者在实际操作中,容易陷入"威胁识别不全面、流程不规范、落地难度大"的困境。

微软官方STRIDE威胁建模文档,依托微软SDL(安全开发生命周期),将STRIDE模型与标准化流程深度结合,适合需要系统化、规范化建模的场景;OWASP威胁建模指南则打破了厂商局限,聚焦Web、移动端、云服务等通用场景,提供了轻量化、易上手的实操方法,适配各类企业的敏捷开发模式。

两份指南相辅相成,既解决了"如何系统识别威胁"的核心问题,又提供了"如何落地执行"的具体路径,是威胁建模入门到进阶的必备参考。

二、微软官方STRIDE威胁建模文档深度解析

微软作为STRIDE模型的提出者,其官方文档(Microsoft Learn威胁建模系列)不仅明确了STRIDE模型的核心定义,更构建了一套"从需求到验证"的全流程威胁建模体系,是微软SDL的核心组成部分。

2.1 文档核心定位与目标

文档核心目标是:帮助开发、安全人员将威胁建模融入整个开发生命周期,通过系统化方法识别、评估、缓解系统威胁,确保应用程序从设计阶段就具备足够的安全性。其核心定位是"规范化、流程化",强调威胁建模不是一次性活动,而是与开发流程深度绑定的持续过程。

2.2 文档核心内容(重点提炼)

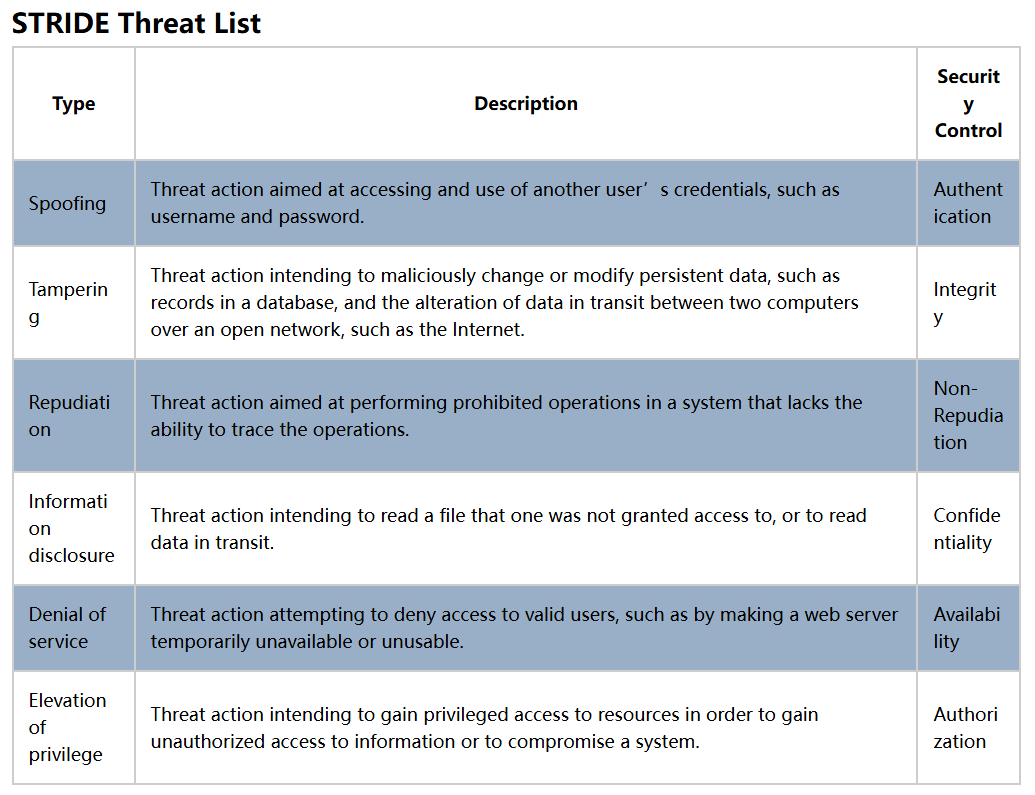

(1)STRIDE六大威胁与对应安全控制

文档明确了STRIDE六大威胁的定义,并对应给出了可落地的安全控制措施,这是威胁识别与缓解的核心依据,也是文档的核心亮点之一:

| STRIDE分类 | 核心定义 | 对应安全控制 | 典型攻击场景 |

|---|---|---|---|

| Spoofing(身份假冒) | 伪造合法身份、Token或设备,冒充授权用户访问系统 | 身份验证(如多因素认证、Token校验) | 会话劫持、Token伪造、未授权访问 |

| Tampering(数据篡改) | 未授权修改数据、报文、配置文件或代码内容 | 数据完整性校验(如签名、哈希) | 篡改订单金额、修改用户权限、SQL注入 |

| Repudiation(抵赖) | 用户执行操作后否认行为,系统无有效追溯证据 | 不可否认性(如操作日志、审计记录) | 无日志记录、日志可篡改、恶意操作抵赖 |

| Information Disclosure(信息泄露) | 敏感数据被未授权人员查看、窃取或泄露 | 机密性保护(如加密、数据脱敏) | 越权查看用户信息、接口明文返回敏感数据 |

| Denial of Service(拒绝服务) | 耗尽系统资源(CPU、内存、带宽),导致服务不可用 | 可用性保障(如限流、熔断、冗余设计) | DDoS攻击、暴力请求、资源耗尽 |

| Elevation of Privilege(权限提升) | 低权限用户获取未授权的高权限,执行越权操作 | 授权控制(如RBAC角色鉴权) | 普通用户提升为管理员、垂直越权 |

(2)五阶段标准化威胁建模流程

文档提出了一套严谨的五阶段流程,确保威胁建模可落地、可复用,贯穿系统开发全周期:

-

定义安全要求:明确系统的机密性、完整性、可用性需求,以及合规要求(如GDPR、PCI DSS),明确需要保护的核心资产;

-

创建应用程序 diagram:可视化系统架构,绘制数据流图(DFD),明确系统组件、数据流、安全边界和信任边界;

-

识别威胁:将STRIDE模型应用于每个数据流和组件,逐一排查六大类威胁,结合系统场景补充个性化威胁;

-

缓解威胁:针对识别的威胁,制定"消除、防止、检测、响应"四类缓解策略,记录缓解决策及理由;

-

验证缓解措施:通过安全测试、代码评审、红队练习等方式,验证缓解措施的有效性,持续迭代优化。

(3)配套工具与实践支持

文档还介绍了微软免费提供的「Microsoft Threat Modeling Tool」,该工具可自动识别数据流图中的潜在威胁,生成威胁列表和缓解建议,支持与Azure DevOps集成,降低建模门槛,适合团队协作使用。

2.3 文档核心特点

-

系统性强:从需求到验证,形成完整的威胁建模闭环,贴合微软SDL流程;

-

针对性强:适配微软生态(如Azure、Windows系统、.NET应用),同时可迁移至其他系统;

-

严谨规范:每个步骤都有明确的操作指引和输出要求,适合企业级规范化落地;

-

工具赋能:配套免费工具,降低建模难度,提升团队协作效率。

三、OWASP 威胁建模指南深度解析

OWASP(开放Web应用安全项目)作为全球最权威的应用安全组织,其发布的《OWASP Threat Modeling Guide》聚焦通用场景,核心目标是"让不同角色(开发、测试、安全)都能快速上手威胁建模",打破了厂商局限,适配各类应用场景。

3.1 指南核心定位与目标

指南核心目标是:简化威胁建模流程,提供通用、轻量化的实操方法,让威胁建模不再是安全专家的专属,而是融入敏捷开发、日常测试的常规工作。其核心定位是"通用性、易落地",不强调复杂的理论和工具,更注重实际操作效果。

3.2 指南核心内容(重点提炼)

(1)四步轻量化威胁建模流程

指南摒弃了复杂的流程设计,提出了一套适合各类团队的四步流程,无需专业绘图工具,可快速落地:

-

定义范围(Scope your work):明确建模对象(如一个接口、一个功能模块),识别系统入口点、核心资产和信任边界,可通过简单的文字描述或极简数据流图梳理;

-

确定威胁(Determine threats):采用结构化的威胁分类方法(优先推荐STRIDE模型),从攻击者视角识别潜在威胁,可结合OWASP Top 10高频漏洞补充;

-

缓解威胁(Mitigate threats):针对威胁制定可落地的缓解措施,优先选择"低成本、高收益"的方案,无需追求完美防护;

-

验证与迭代(Validate and iterate):在系统开发、测试阶段验证缓解措施的有效性,随系统更新、威胁变化,持续迭代威胁模型。

(2)核心亮点:适配不同角色与场景

指南最突出的特点是"普适性",针对不同角色(开发、测试、安全)提供了差异化的操作指引:

-

开发人员:可在编码前,针对单个功能模块快速开展轻量化威胁建模,规避代码层面的安全漏洞;

-

测试人员:可将威胁建模结果转化为安全测试用例,明确测试方向,提升漏洞发现率;

-

安全人员:可基于指南构建企业级威胁建模体系,结合OWASP Top 10、等保要求,规范团队建模流程。

同时,指南还收集了各类行业案例、模板和工具推荐(如OWASP ZAP、Burp Suite),方便新手快速上手,降低学习成本。

(3)与STRIDE模型的协同

OWASP指南并未提出新的威胁分类方法,而是将STRIDE模型作为核心威胁识别工具,结合OWASP Top 10高频漏洞,让威胁识别更全面、更贴合实际应用场景(如Web应用的SQL注入、XSS等漏洞,可对应STRIDE中的Tampering、Information Disclosure等威胁)。

3.3 指南核心特点

-

轻量化易落地:流程简单,无需复杂工具和专业背景,适合敏捷开发团队;

-

通用性强:适配Web、移动端、云服务、小程序等各类应用,不局限于特定厂商生态;

-

角色适配:针对不同角色提供差异化指引,降低全员参与门槛;

-

实战导向:结合高频漏洞和行业案例,注重缓解措施的可执行性。

四、两大指南的差异与协同(核心对比)

很多从业者会困惑"该优先参考哪份指南",其实两者并非对立,而是互补关系。以下是核心差异对比,帮助大家根据自身场景选择使用:

| 对比维度 | 微软官方STRIDE威胁建模文档 | OWASP威胁建模指南 |

|---|---|---|

| 核心定位 | 规范化、流程化,贴合微软SDL | 轻量化、通用化,适配各类场景 |

| 流程复杂度 | 复杂(五阶段),闭环严谨 | 简单(四步),快速落地 |

| 适配场景 | 微软生态、企业级大型系统、规范化开发 | 各类Web/移动端应用、敏捷开发、小型团队 |

| 核心工具 | 微软Threat Modeling Tool | OWASP ZAP、Burp Suite(通用工具) |

| 适用角色 | 企业安全团队、架构师、规范化开发团队 | 开发、测试、安全等各类角色,新手友好 |

| 核心优势 | 流程规范、工具赋能、体系完整 | 简单易上手、通用性强、实战导向 |

协同使用建议(实战首选)

-

威胁识别阶段:参考微软文档的STRIDE六大威胁分类,结合OWASP指南的OWASP Top 10,确保威胁识别全面(既覆盖通用威胁,又贴合具体场景);

-

流程落地阶段:采用OWASP指南的四步轻量化流程,快速完成建模,无需复杂绘图和文档输出;

-

规范化提升阶段:参考微软文档的五阶段流程,完善威胁建模闭环(如安全要求定义、缓解措施验证),适用于企业级项目;

-

工具选择:新手可用OWASP ZAP辅助识别威胁,企业级团队可结合微软Threat Modeling Tool提升协作效率。

五、实战落地案例:结合两大指南做接口威胁建模

以「电商订单提交接口」为例,演示如何结合微软STRIDE文档与OWASP威胁建模指南,完成轻量化威胁建模:

步骤1:定义范围(参考OWASP指南四步法)

-

建模对象:电商订单提交接口(/api/order/submit);

-

核心资产:订单信息(金额、商品、用户ID)、用户身份信息;

-

数据流:用户→输入订单信息→调用接口→后端校验→写入数据库;

-

信任边界:用户与接口之间、接口与数据库之间。

步骤2:识别威胁(参考微软STRIDE文档+OWASP Top 10)

| STRIDE分类 | 具体威胁点(结合OWASP Top 10) | 威胁来源 |

|---|---|---|

| Spoofing | 伪造用户Token提交订单,冒充他人下单 | 未授权访问(OWASP Top 10 2021-01) |

| Tampering | 篡改订单金额(如将1000元改为0.01元)、商品数量 | 注入攻击(OWASP Top 10 2021-03) |

| Repudiation | 提交订单后否认下单行为,无有效审计记录 | 日志缺失 |

| Information Disclosure | 接口返回他人订单信息、敏感数据明文传输 | 信息泄露(OWASP Top 10 2021-05) |

| Denial of Service | 频繁调用接口,导致接口崩溃、数据库过载 | 暴力请求、DDoS(OWASP Top 10 2021-04) |

| Elevation of Privilege | 普通用户提交管理员权限订单(如免单、优先发货) | 权限提升(OWASP Top 10 2021-01) |

步骤3:缓解威胁(参考两份指南,轻量化落地)

-

针对Spoofing:接口强制校验Token,结合多因素认证,拒绝无效/伪造Token;

-

针对Tampering:后端重新核算订单金额,不信任前端参数,对输入进行严格过滤;

-

针对Repudiation:记录用户操作日志(操作人、时间、IP、订单号),日志不可篡改;

-

针对Information Disclosure:接口采用HTTPS加密传输,敏感信息脱敏返回;

-

针对Denial of Service:接口设置限流(如每秒最多10次请求),实现熔断机制;

-

针对Elevation of Privilege:采用RBAC角色鉴权,严格校验用户权限,禁止越权操作。

步骤4:验证与迭代(参考微软文档五阶段)

-

安全测试:通过抓包篡改参数、伪造Token、暴力请求等方式,验证缓解措施有效性;

-

代码评审:检查接口校验、加密、日志等代码是否正确实现;

-

迭代优化:根据测试结果,补充缓解措施(如增加订单签名校验),随接口迭代更新威胁模型。

六、总结与参考资料

核心总结

微软官方STRIDE威胁建模文档,是"规范化、体系化"的代表,适合需要构建完整威胁建模体系的企业级团队;OWASP威胁建模指南,是"轻量化、实战化"的代表,适合各类团队快速落地,尤其适合新手入门。

两者的核心协同点的是:用微软STRIDE模型确保威胁识别全面,用OWASP流程确保落地高效。无论你是安全测试工程师、开发工程师,还是架构师,结合这两份官方指南,都能快速掌握威胁建模的核心方法,提前规避系统安全风险,实现安全左移。

参考资料(官方地址,可直接访问)

-

OWASP 威胁建模指南:https://owasp.org/www-project-threat-modelling-guide/

-

微软Threat Modeling Tool 下载地址:https://learn.microsoft.com/zh-cn/azure/security/develop/threat-modeling-tool

-

OWASP Top 10 2021 官方文档:https://owasp.org/www-project-top-ten/