目录

[1. 常规密码修改流程](#1. 常规密码修改流程)

[步骤 1:进入系统视图](#步骤 1:进入系统视图)

[步骤 2:修改指定用户密码](#步骤 2:修改指定用户密码)

[步骤 3:保存配置 (至关重要 ⚠️)](#步骤 3:保存配置 (至关重要 ⚠️))

[2. 查看密码控制策略与状态诊断](#2. 查看密码控制策略与状态诊断)

[2.1 查看全局密码策略详情](#2.1 查看全局密码策略详情)

[2.2 查看特定用户的密码状态](#2.2 查看特定用户的密码状态)

[3. 紧急情况:绕过修改间隔限制](#3. 紧急情况:绕过修改间隔限制)

[方法 A:临时关闭全局密码控制 (彻底解除限制)](#方法 A:临时关闭全局密码控制 (彻底解除限制))

[方法 B:仅调整最小更新间隔为 0 (保留其他策略)](#方法 B:仅调整最小更新间隔为 0 (保留其他策略))

[4.SSH登录失败 权限问题](#4.SSH登录失败 权限问题)

[5.SSH登录失败 用户权限与服务类型配置不完整](#5.SSH登录失败 用户权限与服务类型配置不完整)

为什么需要规范化管理?

在企业网络运维中,H3C(新华三)交换机作为核心接入设备,其账户安全直接关系到整个网络的稳定性。许多管理员在日常操作中常遇到"密码修改失败"、"提示需等待24小时"或"重启后密码失效"等问题。

1. 常规密码修改流程

适用场景:日常定期轮换密码、新员工入职授权、已知旧密码情况下的更新。

核心原则:必须遵守当前设备配置的密码复杂度(长度、字符组合)及修改频率(最小间隔)策略。

步骤 1:进入系统视图

所有配置变更必须在系统视图下进行。

<ASW-601-D05.AM85> system-view

Enter system view, return user view with Ctrl+Z.

[ASW-601-D05.AM85]步骤 2:修改指定用户密码

进入本地用户视图,根据安全需求选择存储模式。

cipher**(推荐)** :加密存储。在配置文件中,密码将以不可逆的密文形式显示,即使他人查看配置文件也无法获知明文密码,符合等保2.0及行业安全规范。simple:明文存储。在配置文件中直接显示明文密码。注意 :在某些新版本中,即使输入 simple,设备在保存时也可能自动转换为 cipher 格式,但为了最佳实践,请始终显式使用 cipher 关键字。

# 进入目标用户视图 (将 admin 替换为实际用户名,如 operator, netadmin 等)

[ASW-601-D05.AM85] local-user admin

# 【推荐方式】设置加密存储的新密码

# 系统会自动检查密码复杂度(如是否包含大小写、数字、特殊字符)

[ASW-601-D05.AM85-luser-admin] password cipher YourNewStrongPass123!

# 【备选方式】设置明文存储密码 (不推荐用于生产环境)

# [ASW-601-D05.AM85-luser-admin] password simple YourNewPass123!

# 退出当前用户视图

[ASW-601-D05.AM85-luser-admin] quit步骤 3:保存配置 (至关重要 ⚠️)

H3C 设备的配置分为"当前运行配置"和"下次启动配置"。如果不执行保存操作,一旦设备断电或重启,刚才修改的密码将丢失,导致无法登录。

# 强制保存当前配置到启动文件,无需二次确认

[ASW-601-D05.AM85] save force

The current configuration will be saved to the next startup configuration file. Continue? [Y/N]: (自动跳过)

Validated successfully.2. 查看密码控制策略与状态诊断

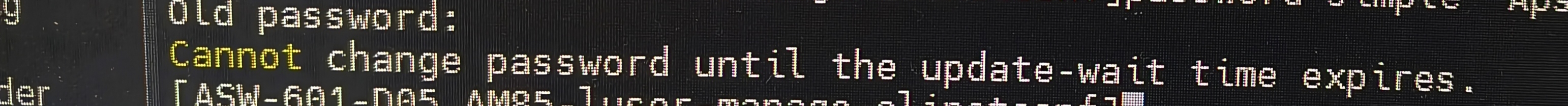

当执行密码修改命令报错(例如:Error: The password has been changed recently. Please try again later.)时,说明触发了全局密码控制策略。此时需进行详细诊断。

2.1 查看全局密码策略详情

该命令展示设备启用的所有密码管理规则,是排查问题的核心依据。

[ASW-601-D05.AM85] display password-control输出字段深度解读:

- Password control status:

Enabled/Disabled。若为 Enabled,则所有限制生效。 - Update interval (hours): 关键指标 。例如显示

24,意味着两次修改密码之间必须间隔至少 24 小时。这是防止密码被恶意频繁篡改的安全机制。 - Aging period (days): 密码有效期。过期后用户将被强制要求修改密码,否则无法登录。

- Min length: 密码最小长度限制(如 8 位)。

- Composition: 复杂度要求。例如

Rich表示必须包含大写字母、小写字母、数字和特殊字符中的至少三种。 - History record number: 历史密码记录数。新密码不能与最近 N 次使用的密码相同,防止循环使用旧密码。

2.2 查看特定用户的密码状态

虽然设备不会直接显示"还需等待 X 小时",但可以通过查看上次修改时间来手动计算。

[ASW-601-D05.AM85] display local-user username admin关键信息提取:

- Password last changed time: 显示具体的日期和时间点(例如:

2026-03-11 15:30:00)。 - Password aging status: 显示密码是否已过期或即将过期。

计算逻辑示例:

- 当前时间:2026-03-12 10:00

- 上次修改时间:2026-03-11 15:30

- 策略间隔 (

update-interval):24 小时 - 结论 :仅过去了 18.5 小时,未满足 24 小时间隔要求。此时强行修改会报错,需等待至 2026-03-12 15:30 之后,或采用下文所述的"紧急绕过方案"。

3. 紧急情况:绕过修改间隔限制

- 高风险操作警示 : 以下方法仅适用于管理员被锁定 、紧急故障排查 或特殊维护窗口等极端情况。

- 合规风险:临时关闭策略可能导致不符合等保(MLPS)或行业审计要求。

- 操作规范 :务必遵循"开启 -> 修改 -> 恢复 -> 保存"的闭环操作流程,严禁长期关闭密码控制功能。

方法 A:临时关闭全局密码控制 (彻底解除限制)

此方法将暂时禁用所有密码策略检查(包括复杂度、历史记录、间隔时间),允许立即设置任意密码。

# 1. 进入系统视图

<ASW-601-D05.AM85> system-view

# 2. 【关键】关闭全局密码控制功能

# 执行后,系统将不再检查密码复杂度和修改间隔

[ASW-601-D05.AM85] undo password-control enable

# 3. 立即修改密码

# 此时可设置简单密码或立即重复修改

[ASW-601-D05.AM85] local-user admin

[ASW-601-D05.AM85-luser-admin] password cipher EmergencyPass@2026

[ASW-601-D05.AM85-luser-admin] quit

# 4. 【必须】重新开启密码控制

# 修改完成后,立即恢复安全策略,确保后续操作合规

[ASW-601-D05.AM85] password-control enable

# 5. 保存配置

[ASW-601-D05.AM85] save force方法 B:仅调整最小更新间隔为 0 (保留其他策略)

此方法更为精细,仅取消"修改频率"的限制,但仍保留密码复杂度、长度和历史记录的检查。适合仅需频繁改密但希望保持一定安全性的场景。

# 1. 进入系统视图

<ASW-601-D05.AM85> system-view

# 2. 【关键】将更新间隔设置为 0 小时

# 0 表示不限制修改频率,允许随时修改

[ASW-601-D05.AM85] password-control update-interval 0

# 3. 修改密码

# 仍需满足长度和复杂度要求

[ASW-601-D05.AM85] local-user admin

[ASW-601-D05.AM85-luser-admin] password cipher NewSecurePass789!

[ASW-601-D05.AM85-luser-admin] quit

# 4. 【必须】恢复合规的间隔时间

# 建议恢复为企业标准值(通常为 24 或 48 小时)

[ASW-601-D05.AM85] password-control update-interval 24

# 5. 保存配置

[ASW-601-D05.AM85] save force4.SSH登录失败 权限问题

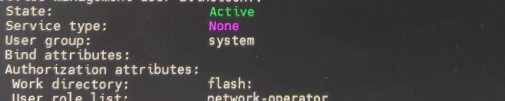

执行 display local-user 命令后,可以看到用户 admin 的配置详情:

Service type: None ------ 这是导致你无法 SSH 登录的核心原因。

虽然你设置了密码,但这个用户没有被授权使用 SSH 服务 。在 H3C 交换机上,Service type 必须包含 SSH(或者 Stelnet),否则设备会拒绝该用户的 SSH 连接请求。

查看用户配置详情

display local-user进入用户视图

local-user admin配置服务类型为

ervice-type ssh terminal(注:有些版本可能需要输入 service-type ssh terminal**或者 service-type terminal*,如果报错提示不支持,可以只输入* service-type terminal*,这通常包含了 SSH)*

保存配置

save force5.SSH登录失败 用户权限与服务类型配置不完整

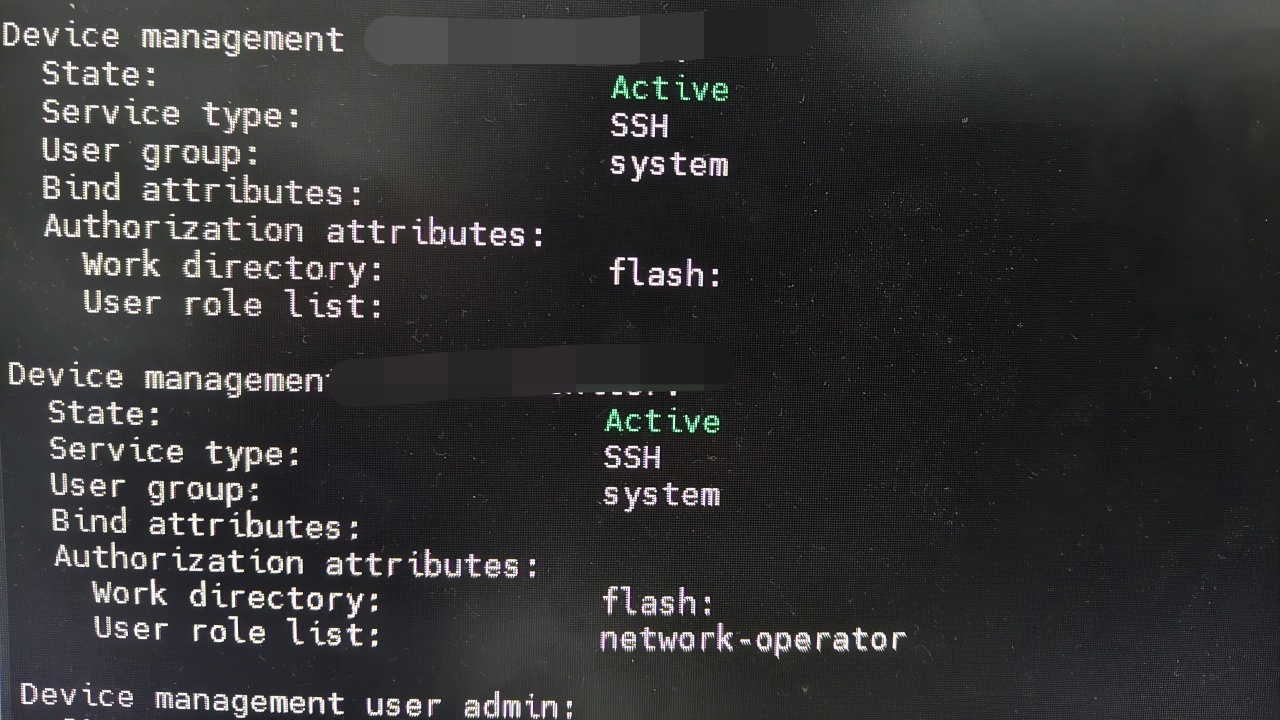

问题定位:用户角色缺失

1 用户配置:

Service type: SSH

User role list: 空

结果:认证通过,但无权限进入 CLI,连接立即关闭。

2 用户配置:

Service type: SSH

User role list: network-admin, network-operator

结果:认证通过且有权限,可正常进入 CLI。

解决方案:为用户分配角色

请在设备上执行以下命令,为 1用户添加角色:

1[ASW-210-H02.AM85] local-user admin

2[ASW-210-H02.AM85-luser-manage-admin] authorization-attribute user-role network-operator

3[ASW-210-H02.AM85-luser-manage-admin] quit

4[ASW-210-H02.AM85] save force说明 :network-operator 是基础操作角色,允许用户执行查看类命令。若需配置权限,可添加 network-admin。

配置完成后,可执行 display local-user 查看用户信息。