前言:看的是清华大学出版社的应用密码学(第三版)这本书

密码学的发展历史

古代加密算法(手工阶段)

特点:作为密码学发展的起始阶段,使用的加密方法比较简单,但是也体现了后续发展起来的密码学的许多要素。但是只能限制在一定范围内只用,主要使用手工的方式实现

古典密码(机械阶段)特点:加密方法一般是文字置换,使用手工或机械的方式实现。古典密码已经具备近代密码学的基本雏形,它比古代加密方法更复杂,但其变化量仍然比较小。

转轮机的出现是这一阶段是重要标志,传统密码学有了很大的进步,利用转轮机可以开发出极其复杂的加密系统,但是缺点是密码周期有限,制造费用高

近代密码(计算机阶段)特点:这一阶段密码技术开始形成一门学科,利用电子计算机可以设计出更为复杂的密码系统,密码学理论蓬勃发展,密码算法设计和密码分析相互促进,出现了大量的密码算法和攻击方法。另外,密码学的使用完为也在不断扩张,而且出现了以DES为代表的对称加密体制和RSA为代表的非对称密码体制,制定了许多通用的加密标准,促进网络和技术的发展。

近代密码学的标志

香农的保密系统的通信理论论文的发表

diffie和hellman提出的网络上保密通信的公钥密码思想

美国实施DES数据加密标准

安全机制

安全机制:是指用来保护系统免受侦听,阻止安全攻击及恢复系统的机制。分为特定的

安全机制和通用的安全机制。

特定的安全机制

加密:运用一定的数学算法将数据转换成不可直接识读的形式,提供机密性。数据转

换和恢复依赖于算法和密钥。

数字签名:发送方以电子的方式签名数据,使接收方以电子的方式证实数据来源的真

实性,防止伪造和否认。数字签名的实现依赖于公钥密码体制中公钥和私钥的配合使用。

访问控制:对系统资源进行访问控制的各种机制,如"账号+口令"模式。

数据完整性:用于保证数据不被非授权篡改、伪造等引起的完整性破坏的各种机制。

认证交换:通过信息交换来确认实体身份的各种机制。

流量填充:为了阻止流量分析而在数据流中插入若干位数据的操作。

路由控制:为数据选择物理上安全的路线的方法。

公证:利用可信的第三方来保证数据交换的真实性、完整性、不可否认性。

通用的安全机制

可信功能:根据安全策略所建立的标准被认定是可信的。

安全标签:资源的标志,用以指明该资源的安全属性。

事件检测:检测与安全相关的事件。

安全审计跟踪:对系统记录和行为的回顾和检查。

安全恢复:对受到攻击后的系统采取恢复行为。

安全服务

安全服务就是加强数据处理系统和信息传输的安全性的一类服务,目的在于利用一种多多种机制来阻止安全攻击

机密性 :数据未经过授权不能访问,不泄露给非授权的用户、实体或过程,是信息安全的最基本要求

完整性 :数据未经授权不能破坏或修改

鉴别 :用于确保数据或数据来源被正确的标识,同时保证这个标识被有被修改

非否认性 :不可抵赖,无论是发送方还是接收方都不能抵赖所进行的传输

访问控制 :限制或控制经通信链路对主机系统和应用程序等资源进行访问的能力

可用性:要求信息系统的有用资源在需要是可以被授权各方使用

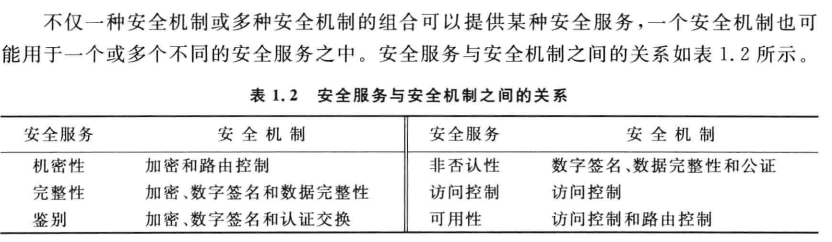

安全机制与安全服务之间的关系

安全攻击

安全攻击的主要形式

截取:未授权的通过对传输进行监听和检测,从而获取对某个资源的访问。

中断:减慢或中断系统服务。

篡改:更改报文流,使合法消息部分被改变。

伪造:非法实体假装成一个合法实体。

重放:一个数据单元被获取以后的后继重传,产生一个未授权的结果。

否认:通信参与的一方否认自己的通信行为。

9、安全攻击分类

被动攻击:在传输中的偷听或监视,如:截取。

重点是防止,采用机密技术。

主动攻击:对数据流的篡改或产生假的数据流,如:中断、篡改、伪造、重放和否认。

重点是检测,采用机密技术+鉴别技术加以检测和发现。