📢 免责声明

本文所述技术仅用于合法授权的安全研究、教学演示及防御机制开发。作者及发布平台不承担因读者误用、滥用本内容所导致的任何法律责任。请严格遵守《中华人民共和国网络安全法》及相关法律法规。

0、介绍

在上一篇文章《OpenClaw 中文增强版 openclawWeComzh 发布:适配 Qwen/DeepSeek、多智能体并行、高危操作拦截》中,我们介绍了 OpenClawWeComzh 的基础功能和私有化部署优势。

本篇文章将基于前文内容,展示如何在 Windows 渗透测试工具包环境中使用 OpenClawWeComzh,实现安卓电子取证与 APK 分析的全流程实战。

OpenClawWeComzh 通过 自动化指令,可以将整个安卓分析流程标准化、自动化,大幅提升效率。

本文将从 手机取证 → APK 导出 → 静态分析 → 动态分析 → 报告生成 五个环节,讲解完整流程,并列出可直接在 OpenClaw 中使用的指令。

一、整体流程示意图

┌─────────────┐

│ 手机取证 │

│ 设备信息获取 │

│ 获取已安装应用 │

└───────┬─────┘

│

▼

┌─────────────┐

│ APK 导出 │

└───────┬─────┘

│

▼

┌─────────────┐

│ 静态分析 │

│ APK 信息提取 │

│ 扫描敏感函数 │

└───────┬─────┘

│

▼

┌─────────────┐

│ 动态分析 │

│ 抓包分析 │

│ 核心功能提取 │

└───────┬─────┘

│

▼

┌─────────────┐

│ 报告生成 │

└─────────────┘

二、手机取证

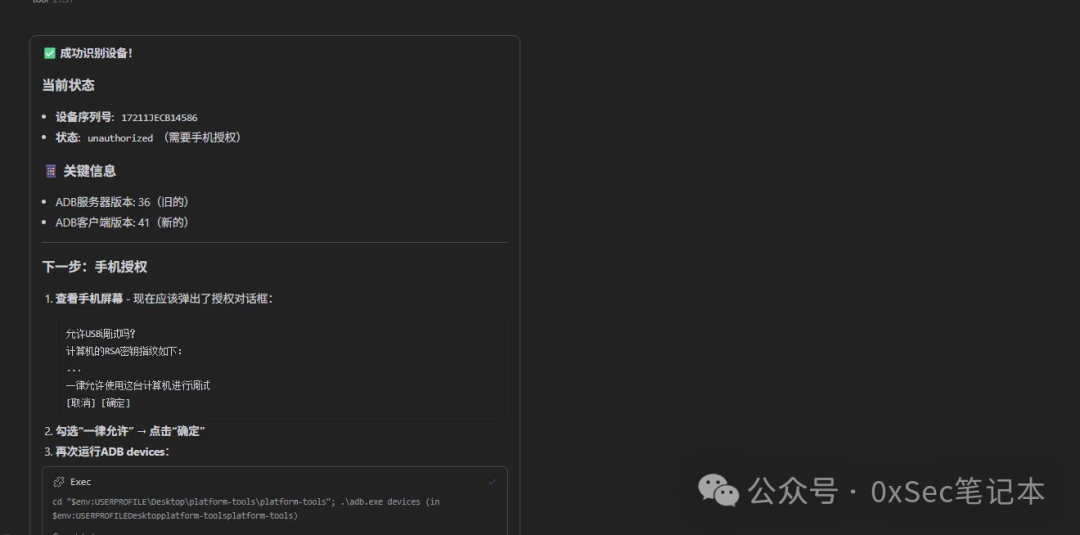

设备连接

首先,将手机连接到电脑,让 OpenClaw 自动识别设备,准备进行分析。

发出指令:

"将手机连接电脑,让openclaw自动识别进行分析"

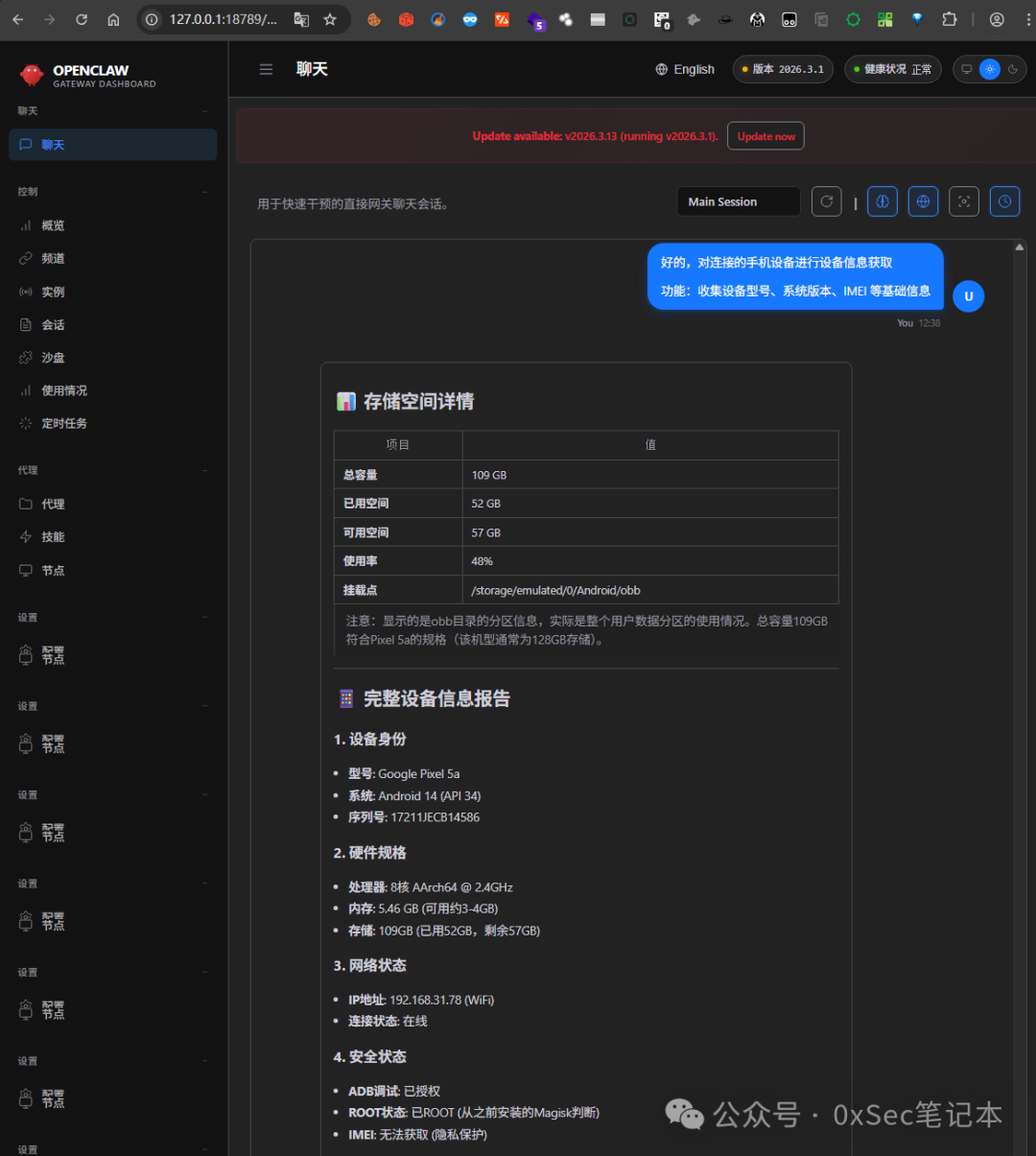

设备信息获取

发出指令:

"获取设备型号、系统版本、IMEI 等基础信息"

OpenClaw 会自动收集设备的型号、系统版本、IMEI 等基础信息,并保存为可供后续分析使用的数据。

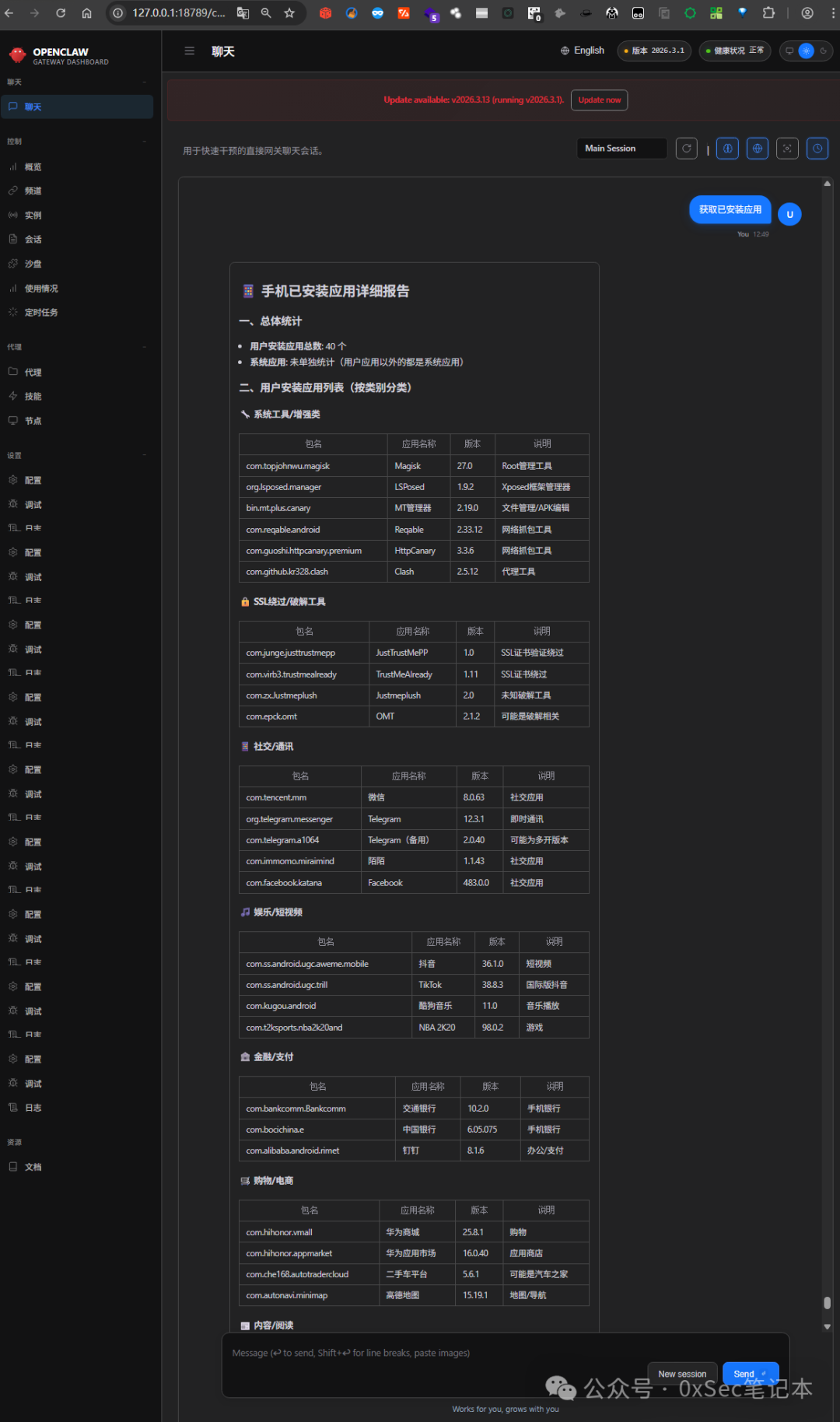

获取已安装应用

发出指令:

"获取已安装应用"

OpenClaw 会列出手机中所有应用,包括系统应用和用户安装应用,为后续 APK 导出做好准备。

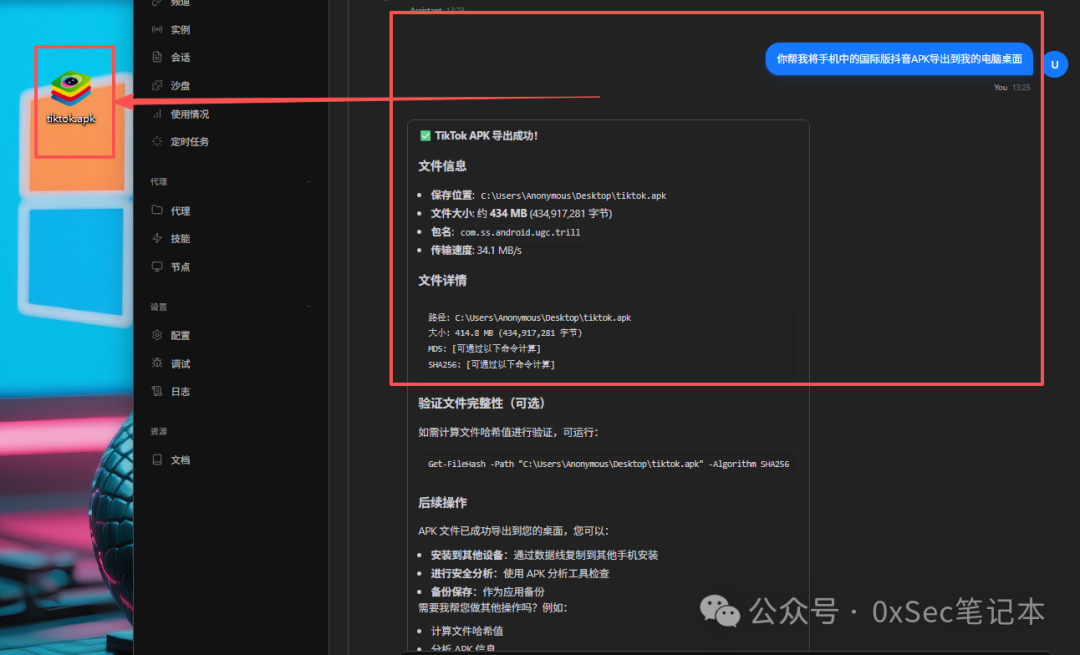

三、APK 导出

如果你想分析某个应用,例如 xxx APK,可以使用指令:

"你帮我将手机中的 xxx APK导出到我的电脑桌面"

OpenClaw 会将手机中的 xxx APK 导出到你的电脑桌面或指定目录,方便进一步分析。

四、APK 信息提取

发出指令:

"提取并分析 xxx APK 权限 等详细信息(包括md5等基础信息)"

OpenClaw 会自动解析 xxx APK,提取详细信息,包括:

-

• 应用包名

-

• 版本号

-

• 权限列表

-

• MD5 / SHA256 等基础信息

这些数据将用于安全分析和敏感功能扫描。

五、扫描敏感函数

发出指令:

"对 xxxAPK 扫描敏感函数"

OpenClaw 会对 xxx APK 扫描已知敏感函数,例如获取设备信息、发送短信、读取联系人等操作。

输出结果可用于判断应用是否存在潜在安全风险。

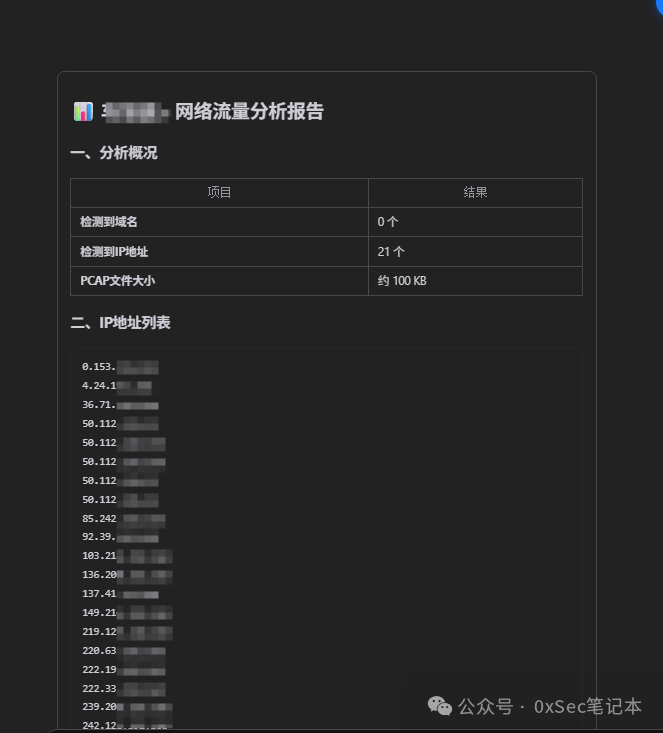

六、抓包分析

发出指令:

"对 xxx APK 抓包并分析涉及的IP和域名"

OpenClaw 会对 xxx APK 的网络行为进行抓包分析,提取涉及的 IP 地址和域名,帮助分析应用的数据交互情况。

通过抓包结果,可以发现应用是否存在异常通信、数据泄露风险或可疑接口调用。

七、动态行为分析

发出指令:

"对xxxAPK进行自动化动态行为分析"

OpenClaw 会结合系统已有工具,或者自动下载所需工具,对 APK 进行反编译,并分析核心功能点。

-

• 提取代码核心功能点

-

• 分析敏感操作

-

• 整理应用行为逻辑

通过这一环节,可以直观了解 APK 的功能实现和潜在风险。

八、总结

通过 OpenClaw 的自动化指令,我们可以实现:

-

- 手机信息和应用列表自动收集

-

- APK 自动导出和静态信息分析

-

- 敏感函数扫描与安全评估

-

- 网络抓包分析

-

- 动态行为分析和核心功能提取

整个流程 标准化、自动化、一键执行,大大提升安卓分析和手机取证的效率,同时降低人为出错风险。

无论是安全研究人员、渗透测试工程师,还是企业内部安全团队,这套 OpenClaw 自动化流程都可以作为高效工具链使用。