OPENPPP2静态隧道UDP中断问题排查与解决

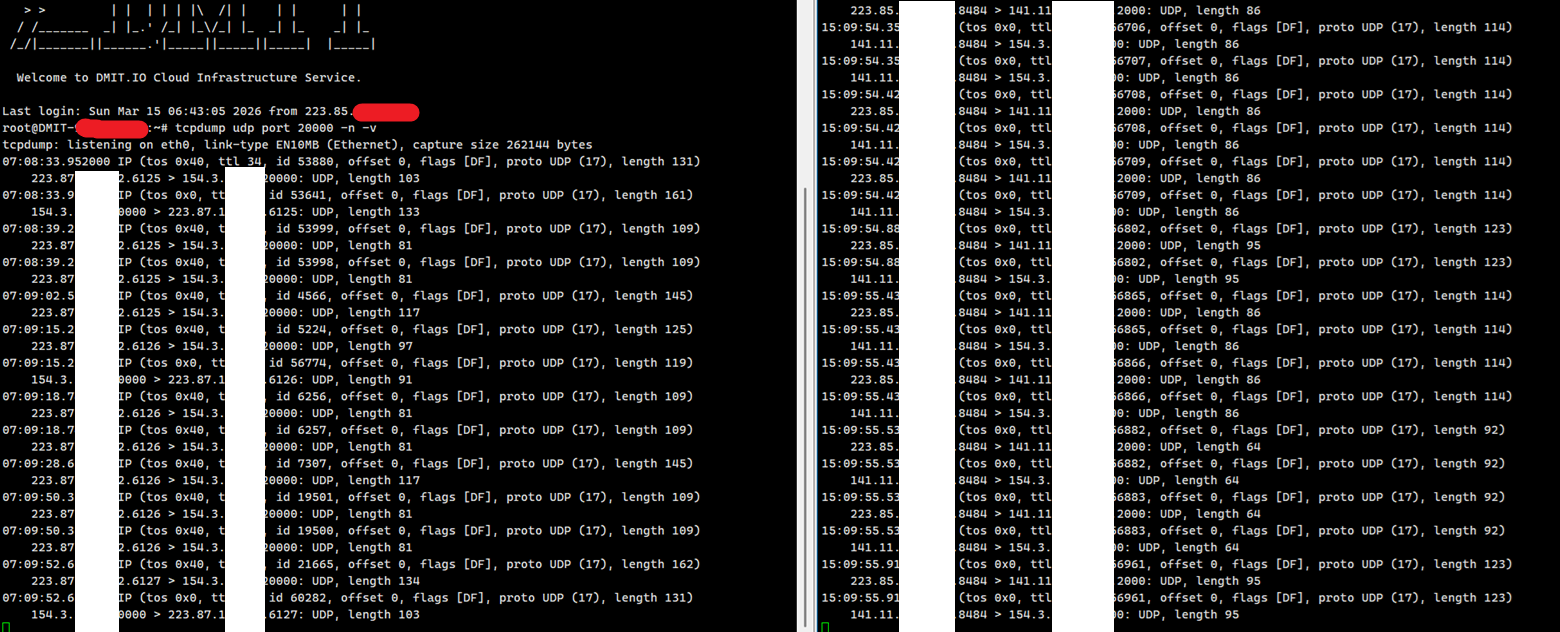

服务器上截图

背景

在跨境网络通信中,一种常见的架构是:客户宽带 -> 前置境外路由跃点服务器(执行SNAT) -> 落地境外路由服务器。其中,OPENPPP2作为基础网络通信软件,可工作在静态隧道 (UDP协议)或动态隧道(TCP协议)模式。近期,遇到一起采用静态隧道时,连接运行一段时间(几分钟至十几分钟)后中断,但等待片刻又能自动恢复;而动态隧道则运行稳定。本文将详细记录该问题的定位过程与解决方案。

问题现象

- 静态隧道(UDP):周期性中断,中断后自动恢复,周期间隔数分钟至十几分钟。

- 动态隧道(TCP):持续稳定,无中断现象。

问题定位及分析方法

为精准定位故障点,我们在两台境外服务器上进行了抓包分析,步骤如下:

1. 确认前置服务器转发是否正常

在前置服务器的出接口(即通往落地服务器的接口)抓取UDP流量:

bash

tcpdump -i eth0 udp and host <落地服务器IP> -w pre_to_land.pcap分析发现,前置服务器持续向落地服务器发送封装后的OPENPPP2数据包,即使在中断期间,发包也未曾停止。说明前置服务器侧工作正常,SNAT转换和转发逻辑无误。

2. 检查落地服务器接收情况

在落地服务器的所有网络接口抓包,重点关注来自前置服务器IP的UDP流量:

bash

tcpdump -i any udp and host <前置服务器IP> -w land_receive.pcap对比发现:在中断期间,落地服务器完全未收到任何来自前置服务器的UDP数据包,而前置服务器却显示数据已发出。这意味着数据包在中间路径丢失。

3. 验证上游链路

同时,在前置服务器的入接口抓取来自客户宽带的原始流量:

bash

tcpdump -i eth1 udp and host <家庭宽带IP> -w client_to_pre.pcap确认家庭宽带发来的OPENPPP2流量始终正常到达,前置服务器也正确执行了SNAT并转发。因此,问题范围缩小至"前置服务器→落地服务器"这一段公网路径。

4. 分析周期性特征

对比中断前后的抓包结果:

- 中断时:前置服务器发出的UDP包如石沉大海。

- 恢复后:落地服务器又能正常收到UDP包,隧道通信恢复。

这一现象呈现周期性(几分钟至十几分钟),完全符合境外机房对UDP会话的限制作风------中间网络设备(如机房策略、NAT网关)可能设置了UDP状态超时时间。当UDP流在一段时间内无数据(或数据量小/大)即被视为"空闲/滥用",清空会话状态或临时阻断;待后续新数据触发重新建立状态或惩罚期结束后才恢复。

5. 对比动态隧道(TCP)表现

动态隧道基于TCP协议,自带连接状态维护和保活机制(如TCP Keep-Alive)。中间设备通常不会轻易中断已建立的TCP连接,因此动态隧道运行稳定。这间接印证了问题与UDP协议特性强相关,而非网络连通性故障或国内封锁。

根因

通过跨服务器对比抓包、观察流量路径、对比不同协议的表现,可明确问题根因:境外机房对UDP流量的状态检测或会话超时策略,导致基于UDP的OPENPPP2静态隧道周期性中断。

解决方案

1. 优先切换至动态隧道(TCP模式)

OPENPPP2动态隧道使用TCP协议传输,其保活机制和连接状态跟踪可有效维持中间设备(如机房策略、NAT网关)的会话状态,避免因UDP触发超时清理。将OPENPPP2配置为动态隧道模式可从根源上规避境外机房的UDP限制,确保隧道长期稳定。

2. 调整系统参数(临时辅助)

若因特殊原因仍需使用静态隧道(UDP),可在前置服务器上尝试延长Linux内核conntrack模块对UDP的超时时间。默认UDP conntrack超时较短(如30秒),可能导致会话过早被清除。执行以下命令将其延长至300秒:

bash

sysctl -w net.netfilter.nf_conntrack_udp_timeout=300若希望永久生效,可写入/etc/sysctl.conf:

net.netfilter.nf_conntrack_udp_timeout = 300此调整可减少因本地连接跟踪表项过期引起的转发中断,但若阻断由机房上层设备导致,则无法根治。当调整后问题依旧,必须切换至动态隧道方案。

备注

通过系统的抓包分析,我们定位到OPENPPP2静态隧道(UDP)的周期性中断是由于境外机房对UDP流量的状态超时策略所致。采用基于TCP的OPENPPP2动态隧道是最直接有效的解决方案。建议用户在类似网络环境中优先选择动态隧道模式,以获得更稳定的连接体验。

后记:网络环境千差万别,遇到问题时,分阶段抓包、对比分析是定位网络故障的利器。希望本文的排查思路能对您有所启发。