原文详细地址链接:https://www.jay-r-j.top/OpenClaw_Analysis/

近期,一款名为OpenClaw(业内俗称"养龙虾")的自动化任务处理工具在开发者社区和企业中掀起部署热潮。凭借强大的自动化能力和开放的插件生态,它迅速成为提升效率的"神器"。然而,超过80%的公网OpenClaw资产处于"裸奔"状态,随时可能成为黑客攻击的跳板,导致服务器沦陷、数据泄露等严重后果。本文将深度解析OpenClaw的五大安全隐患,并提供实用防护建议。

五大安全风险深度解析

1. 多层架构漏洞链,攻击者可层层渗透

OpenClaw采用多层架构设计,但每一层都存在安全缺陷:

| 架构层 | 安全风险 |

|---|---|

| IM集成网关层 | 攻击者可通过伪造消息绕过身份认证 |

| 智能体层 | 通过精心设计的多轮对话,可恶意修改AI行为模式 |

| 执行层 | 直接与操作系统交互,一旦被控制,整个系统可能被接管 |

| 产品生态层 | 恶意技能插件可通过生态网络批量感染用户设备 |

2. 默认配置安全缺失,公网暴露风险高

OpenClaw的默认配置存在严重安全问题:

-

默认绑定0.0.0.0:18789地址,允许所有外部IP无认证访问

-

API密钥、聊天记录等敏感信息以明文存储

-

监测显示,85% 的OpenClaw资产因此直接暴露在公网

3. 漏洞数量多且易利用,攻击门槛极低

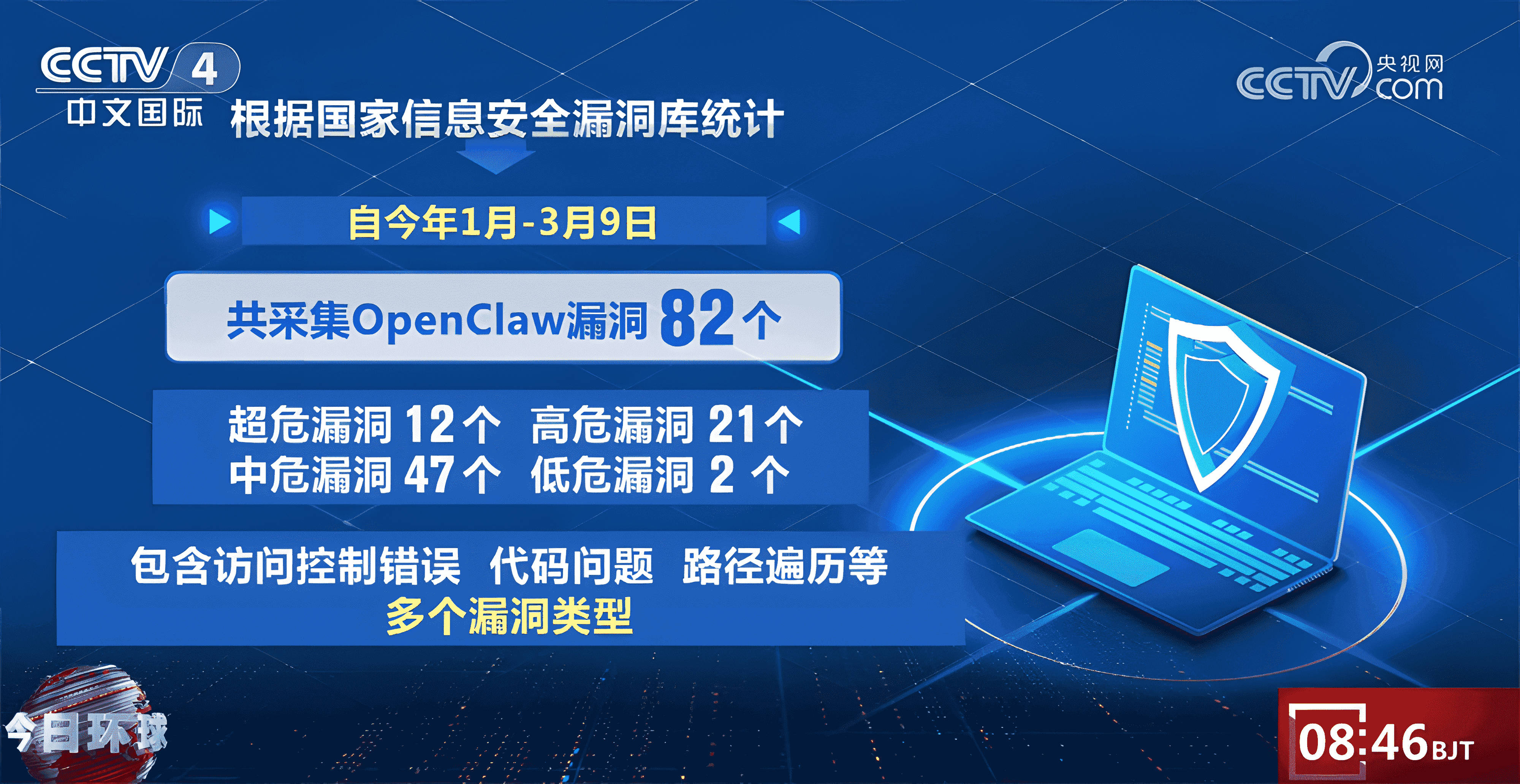

OpenClaw的漏洞问题不容小觑:

-

历史上已披露漏洞多达258个

-

近期曝光的82个漏洞中,超危和高危漏洞占比超过40%

-

漏洞类型以命令注入、路径遍历和访问控制缺失为主

-

利用难度普遍较低,攻击者只需简单工具即可远程实施攻击

4. 插件生态遭受投毒,恶意代码风险高

OpenClaw的插件生态存在严重安全隐患:

-

官方插件库ClawHub收录的3016个技能插件中,336个包含恶意代码,占比10.8%

-

17.7% 的插件从不可信第三方源获取内容

-

2.9% 的插件在运行时动态从外部端点获取执行指令,攻击者可借此远程篡改AI行为

5. 智能体行为不可控,权限边界模糊

OpenClaw智能体在执行指令时存在权限失控风险:

-

可能无视用户指令越权操作

-

攻击者可诱导智能体执行删除数据、窃取信息甚至接管终端设备等恶意行为

-

智能体的行为逻辑复杂,难以预测和控制

安全防护建议

网络安全防护措施:面对严峻的网络安全形势,用户和企业应立即采取以下措施,降低OpenClaw被攻击的风险。

| 防护方向 | 具体措施 |

|---|---|

| 及时升级版本 | 通过官方可信渠道获取安装程序;密切关注官方安全公告,第一时间更新至最新版本;定期检查并修复已知漏洞 |

| 优化网络配置 | 避免将OpenClaw直接绑定到公网地址;优先在本地或内网环境使用;如需公网访问,务必配置身份认证、IP白名单及HTTPS加密 |

| 谨慎管理插件 | 只从官方渠道下载技能插件;定期审查已安装插件的功能行为;对来源不明的扩展程序保持警惕 |

| 强化身份认证 | 启用身份认证机制,设置高强度密码;定期更换密码;考虑使用多因素认证 |

| 限制执行权限 | 对AI智能体的操作能力进行严格约束;仅允许执行白名单中的系统命令和操作;建立操作审计机制,及时发现异常行为 |

结语

OpenClaw的爆火反映了自动化工具在提升效率方面的巨大潜力,但同时也暴露了技术快速发展背后的安全隐患。正如网络安全领域的一句名言:"没有绝对的安全,只有相对的风险"。在享受技术便利的同时,我们必须时刻保持安全意识,主动采取防护措施,才能在数字化时代立于不败之地。

希望本文的分析和建议能帮助大家更好地应对OpenClaw带来的安全挑战,共同构建更安全的网络环境。

📝 本文深入分析了OpenClaw的五大网络安全风险,并提供了具体防护建议,希望能帮助开发者和企业更好地应对安全挑战。

🌟 网络安全无小事,时刻保持安全意识,才能让OpenClaw更好地服务于我们的工作和生活!