你是否曾好奇,为什么GDB能够如此精准地调试我们的程序?

作为Linux开发者常用的调试工具,GDB背后的工作原理究竟是什么?

gdb为何能像"透视眼"一样实时掌控程序运行? 它究竟通过什么机制与操作系统深度交互?

一、GDB 调试的核心基石:ptrace 系统调用

我们先了解GDB背后的关键技术 ------ptrace 系统调用。

咱们平时用GDB调试时,那些"盯住"进程、修改变量的操作,本质上都是靠它在底层发力。说白了,ptrace是Linux内核给调试器开的"后门",让一个进程(比如GDB)能直接插手另一个进程(目标程序)的运行。

1.1 ptrace

ptrace 是 Linux 内核提供的一个强大的系统调用,它允许一个进程(通常是调试器,如 GDB)监视和控制另一个进程(即目标程序)的执行。通过 ptrace,调试器可以执行一系列强大的操作,包括修改目标进程的寄存器值、读写内存数据、拦截信号以及系统调用等。这些功能构成了 GDB 实现断点调试、单步执行、变量查看与修改变量值等功能的核心基础。

其函数原型如下:

#include <sys/ptrace.h>

// request:要执行的操作(跟踪/附加/继续等)

// pid:目标进程ID

// addr:目标进程内存地址

// data:传递的数据(因request不同而变化)

long ptrace(enum __ptrace_request request, pid_t pid, void *addr, void *data);- request:定义了关键操作类型,它是一个枚举值,决定了 ptrace 的具体行为。

- pid:指定被跟踪的目标进程的 ID。

- addr:通常是目标进程的内存地址,用于内存读写或其他与地址相关的操作。

- data:用于传递数据,其含义取决于request的具体值,例如在写入内存时,它包含要写入的数据。

其中request是核心参数,决定了ptrace要做啥。

// 子进程主动申请被跟踪(PTRACE_TRACEME)

#include <sys/ptrace.h>

#include <sys/wait.h>

#include <stdio.h>

int main() {

pid_t child_pid = fork();

if (child_pid == 0) {

// 子进程:主动申请被父进程跟踪

ptrace(PTRACE_TRACEME, 0, NULL, NULL);

// 加载目标程序(这里用ls命令举例)

execl("/bin/ls", "ls", NULL);

} else {

// 父进程(模拟GDB):等待子进程信号

waitpid(child_pid, NULL, 0);

// 后续可通过ptrace查看/修改子进程状态

ptrace(PTRACE_CONT, child_pid, NULL, NULL);

}

return 0;

}- PTRACE_TRACEME:子进程主动"举手",告诉父进程"我允许你跟踪我"。上面代码里,子进程fork出来后先调用这个接口,再执行ls命令------这就是GDB调试新程序的核心逻辑,子进程相当于"主动上交控制权"。

- PTRACE_ATTACH:适合调试正在运行的进程。比如线上服务出问题了,直接用ptrace(PTRACE_ATTACH, 1234, NULL, NULL)(1234是进程ID),就能让GDB接管这个进程,不用重启程序。

- PTRACE_CONT:让暂停的目标进程继续运行。比如咱们调试时按了"continue",GDB就会调用这个接口,还能附带信号(比如让进程继续执行,或触发下一个断点)。

- PTRACE_TRACEME:这是子进程主动发起的操作,用于申请被父进程(如 GDB)跟踪。当子进程调用ptrace(PTRACE_TRACEME, 0, 0, 0)后,它会进入被跟踪状态,后续所有发送给它的信号(除了SIGKILL信号,因为SIGKILL信号不能被捕获或忽略)都会暂停子进程的执行,并通知父进程(调试器)。这就像是子进程向调试器发出了一个 "我准备好被你监控" 的信号 ,开启了两者之间的调试关联。

- PTRACE_ATTACH:与PTRACE_TRACEME不同,这是调试器主动采取的行动。调试器通过调用ptrace(PTRACE_ATTACH, pid, 0, 0),可以将自己附加到一个已经在运行的进程上,使该进程进入被跟踪状态。这种方式非常实用,比如当我们发现一个正在运行的程序出现问题时,无需重启程序,就可以直接用调试器连接上去进行调试,查看其内部状态,定位问题所在。

- PTRACE_CONT:这个操作的作用是恢复目标进程的运行。调试器在对目标进程进行检查或修改后,可以调用ptrace(PTRACE_CONT, pid, 0, 0)让目标进程继续执行。它还可以携带一个信号参数,用于指定目标进程继续执行时的行为,比如继续正常执行,或者触发某个断点。就好像调试器暂时 "松开了手",让目标进程重新开始奔跑,而信号参数则像是给目标进程的一个 "指令",告诉它接下来该怎么做。

1.2 GDB如何"绑定"目标进程?

主要通过两种方式:

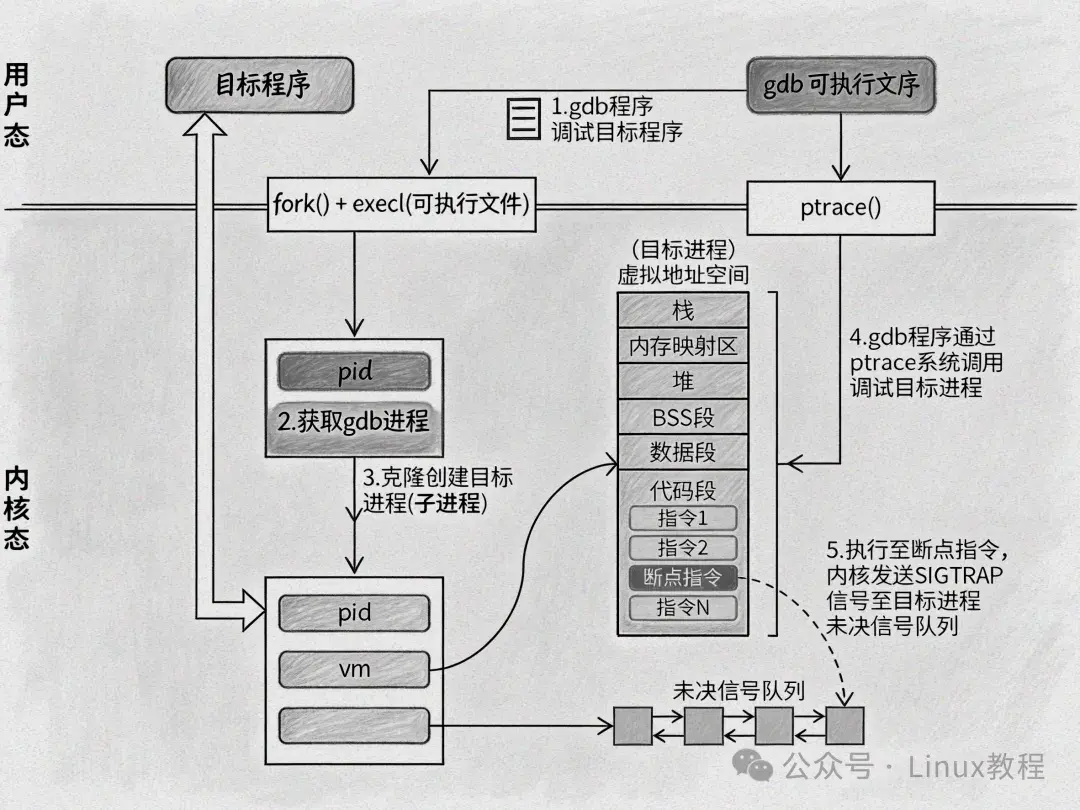

当我们使用 GDB 调试一个新的程序时,GDB 会通过fork()系统调用创建一个子进程。这个子进程随后会调用ptrace(PTRACE_TRACEME),表明自己愿意被父进程(GDB)跟踪。接着,子进程通过execv()函数加载目标程序,此时子进程就成为了被调试的目标进程。在这个过程中,fork()就像是 "复制" 出了一个与 GDB 有紧密联系的副本,而ptrace(PTRACE_TRACEME)则是这个副本向 GDB "报到" 的方式,最后execv()将目标程序 "装入" 这个副本,使其成为真正的调试对象。这样,GDB 就可以通过 ptrace 系统调用对目标进程进行各种调试操作,如设置断点、单步执行等,就像一位严格的教练指导运动员进行训练一样,细致地控制着目标进程的每一步执行。

在另一种情况下,如果我们想要调试一个已经在运行的进程,GDB 可以直接调用ptrace(PTRACE_ATTACH, pid),其中pid是目标进程的 ID。通过这种方式,GDB 可以接管目标进程,使其进入被跟踪状态,无需重启目标程序。这就好比一个消防员在火灾现场,直接对正在运行的设备进行检查和修复,而不需要先关闭设备再重新启动,大大提高了调试的效率和灵活性,能够快速定位和解决正在运行程序中出现的问题。

二、断点实现

断点绝对是GDB最常用的功能------就像在程序的"必经之路"上挖个小坑,程序一踩进去就停住,等着咱们排查。那么,GDB 是如何巧妙地设置这些 "路障",实现断点功能的呢?这背后涉及到软件断点和硬件断点两种不同的实现机制。

2.1 软件断点的本质:改写指令触发陷阱

咱们平时用break 行号设的断点,本质是"软件断点"------GDB会偷偷跑到目标代码的指定地址,把原来的指令换成0xCC(对应的汇编是int 3,专门用来触发调试中断的指令)。

举个例子:假设目标程序某行代码的汇编是push rbp,对应的机器码是0x55。GDB会先把0x55记下来,再把这个地址的机器码改成0xCC。

; 断点设置前:目标地址的指令

0x00400526: 55 push rbp ; 原指令,机器码0x55

; 断点设置后:GDB改写指令

0x00400526: CC int 3 ; 断点指令,机器码0xCC当CPU执行到0xCC时,就像踩了陷阱,会立刻触发一个叫SIGTRAP的信号。这个信号会直接发给GDB(因为目标进程被ptrace跟踪了),GDB一看"哦,是断点触发的",就赶紧让程序暂停,然后把咱们需要的调试信息(寄存器、堆栈)展示出来。

当 CPU 执行到这个被改写为 0xCC 的指令时,就像触发了一个 "陷阱",会立即触发一个中断信号,这个信号就是SIGTRAP信号。SIGTRAP信号是一种用于通知进程发生了调试相关的事件的信号,它会被内核捕获并传递给调试器(即 GDB)。

GDB 在接收到SIGTRAP信号后,会立即暂停目标进程的执行。然后,GDB 会通过它维护的一个断点链表,仔细验证当前触发中断的地址是否与之前设置的断点地址相匹配。如果命中了断点,GDB 就会暂停程序的执行,并向用户显示当前的调试上下文,包括寄存器的值、堆栈信息以及当前执行的代码行等。这些信息就像是程序在断点处的 "快照",为开发者提供了深入分析程序运行状态的关键线索,帮助开发者快速定位问题所在。

2.2 断点的 "埋伏" 与 "恢复" 流程

可能光说流程大家还是懵,我写了个简单的C代码,手动模拟GDB设置断点的核心逻辑(实际GDB比这复杂,但核心思路一样):

#include <sys/ptrace.h>

#include <sys/wait.h>

#include <stdio.h>

#include <stdlib.h>

int main() {

pid_t child = fork();

if (child == 0) {

ptrace(PTRACE_TRACEME, 0, NULL, NULL);

// 目标函数:我们要在这设断点

int func() { return 10; }

func(); // 执行目标函数

return 0;

} else {

waitpid(child, NULL, 0);

// 1. 记录断点地址(这里简化为func的地址,实际需通过符号表获取)

void *break_addr = (void*)&func;

// 2. 读取原指令(保存起来,后续要恢复)

long orig_ins = ptrace(PTRACE_PEEKTEXT, child, break_addr, NULL);

// 3. 写入断点指令0xCC(注意:只改低8位,不破坏其他位)

long break_ins = (orig_ins & 0xFFFFFF00) | 0xCC;

ptrace(PTRACE_POKETEXT, child, break_addr, (void*)break_ins);

// 4. 让子进程继续执行,触发断点

ptrace(PTRACE_CONT, child, NULL, NULL);

waitpid(child, NULL, 0);

printf("断点触发!地址:%p\n", break_addr);

// 5. 恢复原指令(避免程序执行出错)

ptrace(PTRACE_POKETEXT, child, break_addr, (void*)orig_ins);

return 0;

}

}上面代码的核心流程,就是GDB设置断点的完整逻辑:

- 埋伏断点:先读目标地址的原指令(比如上面的orig_ins),存到GDB的"小本本"(断点链表)里,再把0xCC写进去覆盖原指令------相当于挖好坑等程序踩。

- 触发陷阱:目标进程执行到0xCC,CPU触发SIGTRAP信号,GDB通过waitpid()捕获到这个"信号通知",就知道"断点命中了"。

- 恢复执行:GDB先把原指令写回去(不然程序继续执行会出错),然后等咱们查完问题,再把0xCC写回去------下次执行到这还能触发断点。

- 设置断点:当我们在 GDB 中使用break命令设置断点时,GDB 会首先读取目标地址处的原指令。例如,假设目标地址处的原指令是push rbp,其机器码为 0x55 。GDB 会将这个原指令保存到它维护的断点链表中,这个链表就像是一个 "记忆库",记录了所有断点相关的信息,包括断点地址、原指令以及其他相关属性。然后,GDB 会将 0xCC 写入目标地址,覆盖原指令。此时,目标程序的代码就被 "悄悄" 修改了,一个 "隐藏的陷阱" 已经被设置好,等待着程序执行到这里时触发。

- 触发中断:当目标进程执行到被修改为 0xCC 的指令时,CPU 会立即识别出这是一个int 3中断指令,于是触发一个SIGTRAP信号。这个信号就像是一个 "紧急通知",被内核发送给调试器进程(GDB)。GDB 通过waitpid()函数来捕获这个信号,同时获取目标进程的状态信息。waitpid()函数就像是 GDB 的 "瞭望塔",时刻关注着目标进程的动态,一旦有信号传来,它就能及时发现并通知 GDB 进行处理。

- 断点命中处理:当 GDB 捕获到SIGTRAP信号并确认是断点命中后,它会首先将之前保存的原指令(例如 0x55 )写回到目标地址,恢复目标程序的原始指令序列。这一步非常关键,因为如果不恢复原指令,程序继续执行时就会出现错误,就像在一条错误的道路上继续行驶,必然会导致更多的问题。恢复原指令后,GDB 会允许用户查看和修改目标进程的数据,包括寄存器的值、内存中的变量等。用户可以通过 GDB 的命令行输入各种命令,如print命令查看变量值,set命令修改变量值,info registers命令查看寄存器状态等。这些命令就像是开发者手中的 "调试工具",帮助开发者深入了解程序的内部状态,找出问题所在。在用户完成对数据的查看和修改后,GDB 会再次将 0xCC 写入目标地址,为下一次断点触发做好准备。这样,程序就可以继续执行,直到再次遇到断点,整个过程就像一个循环,不断地为开发者提供调试程序的机会。

C/C++ 开发!往期精选硬核干货文章,覆盖Linux C++开发成长的全场景:

✅ Linux 内核修炼手册 ✅ C/C++面试八股题库

帮你少走弯路,高效进阶!

三、3种核心调试场景:底层逻辑

3.1 调试新程序:从 fork 到 exec 的初始化链

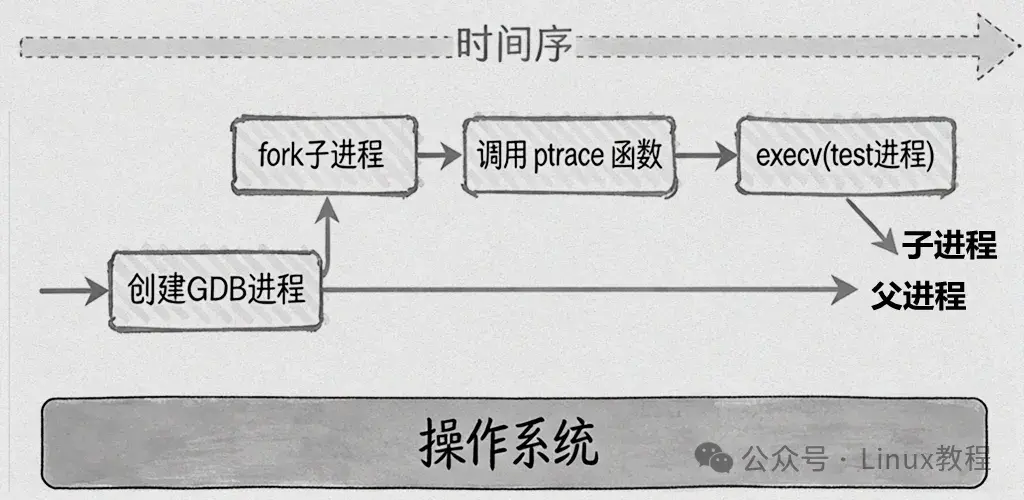

咱们平时用gdb ./test调试新程序,背后藏着fork和exec两个关键系统调用。

# 实操命令:调试新程序

gdb ./test # 启动GDB,加载test程序

(gdb) start # 启动目标程序,停在main函数开头

# 背后流程:GDB fork子进程→子进程PTRACE_TRACEME→exec加载test→停在断点

(gdb) break main.c:10 # 在第10行设断点

(gdb) continue # 继续执行,直到触发断点GDB先调用fork()复制一个子进程(相当于"备用容器"),子进程调用PTRACE_TRACEME"上交控制权",然后用exec()把test程序"装"进这个容器------从此子进程就变成了test进程。在这个过程中,子进程加载完程序会发SIGSTOP信号给GDB,GDB收到后就等着咱们输调试命令。

当我们使用 GDB 调试一个新程序时,背后涉及到一系列复杂而有序的操作,这些操作构成了一个紧密相连的初始化链,确保 GDB 能够精确地控制目标程序的执行。这个过程主要涉及fork和exec这两个关键的系统调用,它们在 GDB 与目标程序之间建立起了一座桥梁,使得调试工作得以顺利开展。

首先,GDB 会调用fork系统调用创建一个子进程。fork就像是一个神奇的 "复制机器",它会创建一个与 GDB 进程几乎完全相同的副本,这个副本拥有自己独立的进程空间,但在初始阶段,它与 GDB 进程共享大部分的资源,如代码段、数据段等 。通过fork,GDB 为后续加载目标程序奠定了基础,就像是为目标程序准备了一个 "容器"。

接下来,子进程会调用ptrace(PTRACE_TRACEME, 0, 0, 0),这是一个关键的步骤,它向操作系统表明这个子进程愿意被父进程(即 GDB)跟踪。一旦子进程发出这个请求,它就进入了一种特殊的状态,等待着 GDB 的进一步控制 。此时,子进程就像是一个等待教练指导的运动员,准备接受 GDB 的各种调试指令。

随后,子进程通过exec系列系统调用(如execv、execvp等)加载目标程序。exec的作用是用新的程序替换当前进程的内存空间,包括代码、数据、堆栈等。这就好比将一个全新的 "灵魂" 注入到之前创建的 "容器" 中,使得子进程从一个与 GDB 相似的副本转变为真正的目标程序进程 。在这个过程中,目标程序的代码被加载到内存中,其初始状态被设置好,准备开始执行。

在整个过程中,GDB 通过监控子进程的信号来实现对目标程序的启动与断点控制。当子进程执行exec加载目标程序时,它会暂停执行,并向 GDB 发送SIGSTOP信号 。GDB 捕获到这个信号后,就可以对目标程序进行各种初始化操作,比如设置断点。GDB 在目标程序的特定地址处设置软件断点,即写入断点指令(如 0xCC)。当目标程序继续执行,遇到这些断点指令时,会触发SIGTRAP信号,GDB 再次捕获这个信号,从而暂停目标程序的执行,让开发者可以进行调试操作,如查看变量值、检查寄存器状态等。这个过程就像是在目标程序的执行道路上设置了一个个 "检查站",GDB 可以随时让目标程序在这些 "检查站" 停下来,进行详细的检查和分析。

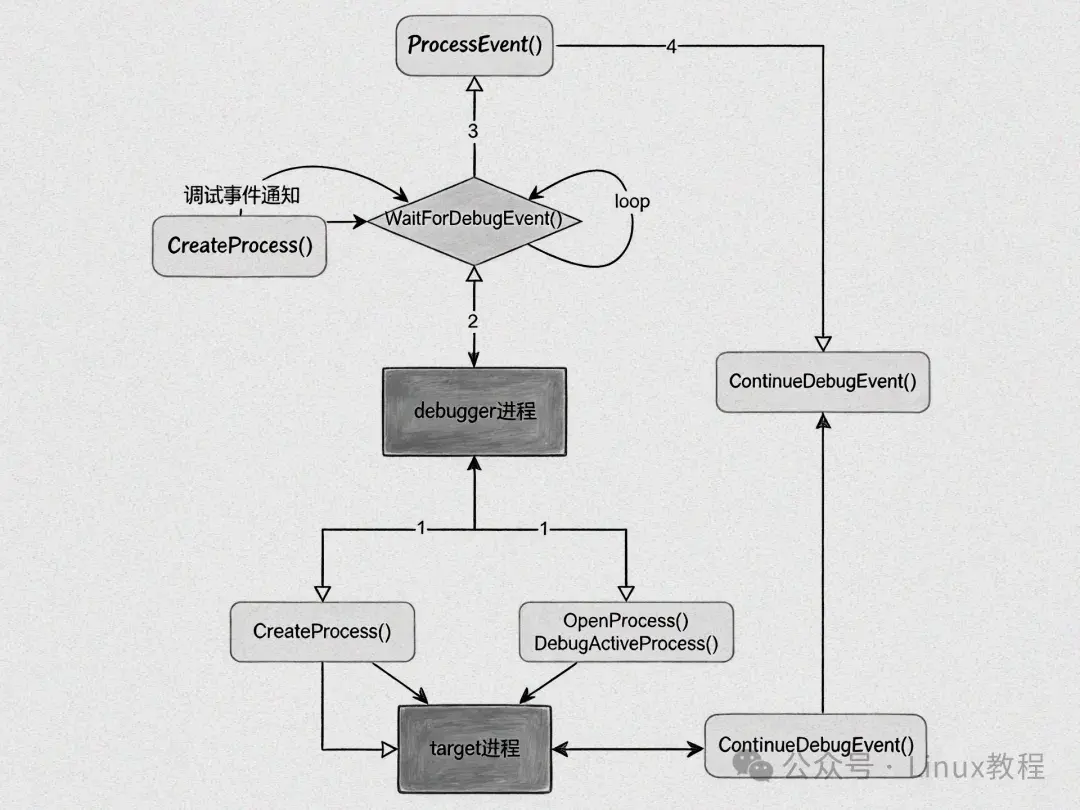

3.2 附加调试:实时接管运行中的进程

一个程序已经在运行,但突然出现了问题,我们需要快速定位和解决这些问题,而此时重启程序可能会导致数据丢失或者影响业务的正常运行。这时候,GDB 的附加调试功能就派上了用场,它允许我们实时接管一个正在运行的进程,对其进行调试,而无需重启程序,大大提高了调试的效率和灵活性。

# 实操命令:附加正在运行的进程

ps -ef | grep nginx # 找到nginx的PID(比如1234)

gdb attach 1234 # 附加到1234进程

(gdb) info threads # 查看所有线程状态(排查线程泄漏常用)

(gdb) bt # 查看当前函数调用栈(排查崩溃常用)

(gdb) detach # 排查完,解除附加,进程正常运行底层逻辑很简单:咱们输attach 1234时,GDB会给内核发PTRACE_ATTACH请求,内核收到后就给nginx进程打个"被跟踪"标记,从此nginx的所有信号都要先过GDB这一关。等咱们排查完,输detach命令,GDB就会解除跟踪,nginx恢复正常运行。

这里提醒大家一个小坑:attach前最好先看进程的运行用户,比如root用户的进程,普通用户attach会失败,需要用sudo。我当初第一次用的时候就踩过这个坑,折腾了半天才发现是权限问题。

在软件开发过程中,我们常常会遇到这样的情况:一个程序已经在运行,但突然出现了问题,我们需要快速定位和解决这些问题,而此时重启程序可能会导致数据丢失或者影响业务的正常运行。这时候,GDB 的附加调试功能就派上了用场,它允许我们实时接管一个正在运行的进程,对其进行调试,而无需重启程序,大大提高了调试的效率和灵活性。

当用户在 GDB 中输入attach pid命令(其中pid是目标进程的 ID)时,GDB 会向内核发送PTRACE_ATTACH请求 。这个请求就像是一把 "万能钥匙",它让 GDB 能够打开目标进程的 "大门",进入到目标进程的内部进行调试。内核在接收到这个请求后,会将目标进程的状态置为可跟踪状态,这意味着目标进程的一举一动都将受到 GDB 的监控。同时,所有发送给目标进程的信号(除了SIGKILL信号,因为SIGKILL信号是用于强制终止进程的,不能被捕获或忽略)都会被转由 GDB 处理。这就好比 GDB 成为了目标进程的 "管家",负责处理所有与目标进程相关的信号,确保调试工作的顺利进行。

比如,在服务器端开发中,我们的服务程序可能已经在生产环境中运行了很长时间,处理着大量的业务逻辑和数据。突然,服务出现了异常,如内存泄漏、CPU 使用率过高或者某个功能模块出现错误。这时候,我们可以使用 GDB 的附加调试功能,直接连接到正在运行的服务进程上,查看其内存使用情况、线程状态、函数调用栈等信息。通过这些信息,我们可以快速定位问题的根源,找到解决问题的方法,而不需要重启服务,从而避免了对业务的影响。又比如,在嵌入式系统开发中,由于资源有限,重启设备可能会带来额外的开销和风险。当我们发现设备上运行的程序出现问题时,附加调试可以帮助我们在不重启设备的情况下,对程序进行调试和优化,提高开发效率。

3.3 远程调试:跨主机的 "隔空控制"

做嵌入式开发的朋友肯定熟这个------目标程序跑在ARM开发板上,开发机是x86架构,总不能在开发板上输GDB命令吧?这时候就需要远程调试,用开发机"隔空控制"开发板上的程序。核心是GDB客户端(开发机)和gdbserver(开发板)的配合。

# 步骤1:开发板上启动gdbserver(作为代理)

# 格式:gdbserver 开发板IP:端口 目标程序

root@board:~# gdbserver 192.168.1.100:1234 ./test

# 步骤2:开发机上启动GDB客户端,连接开发板

user@pc:~$ gdb ./test # 加载和开发板上相同的程序(用于读符号表)

(gdb) target remote 192.168.1.100:1234 # 连接gdbserver

(gdb) break main # 设断点(和本地调试命令一样)

(gdb) continue # 远程控制程序执行底层逻辑:gdbserver在开发板上负责"跑腿"------调用ptrace控制test进程,然后通过TCP和开发机的GDB客户端通信,双方用RSP协议(GDB远程串行协议)交换命令和数据。比如咱们在开发机输break main,GDB客户端会把这个命令发给gdbserver,gdbserver再在开发板的test进程上设断点。

在现代软件开发中,尤其是在嵌入式系统开发和跨平台开发中,我们经常会遇到这样的场景:目标程序运行在与开发主机不同的设备上,这些设备可能是嵌入式开发板、移动设备或者其他架构的主机。在这种情况下,我们需要一种能够跨越主机界限的调试方式,以便能够在开发主机上对目标设备上的程序进行调试。GDB 的远程调试功能就满足了这一需求,它使得我们能够实现跨主机的 "隔空控制",就像拥有了一双 "透视眼",可以深入到目标设备内部,对程序进行细致的调试。

GDB 远程调试的实现依赖于 GDB 客户端和目标机之间的通信。在目标机上,需要运行一个调试代理,通常是gdbserver或者其他类似的代理程序 。这个调试代理就像是一个 "中间人",它负责与目标进程进行交互,并通过某种通信方式(如串口、TCP/IP 等)与 GDB 客户端进行通信。GDB 客户端通过与调试代理通信,发送各种调试命令,如设置断点、单步执行、查看变量值等。调试代理接收到这些命令后,会在目标进程上执行相应的操作,并将结果返回给 GDB 客户端。双方基于 RSP 协议(GDB 远程串行协议)交换数据,这个协议定义了一套标准的命令和响应格式,确保了 GDB 客户端和调试代理之间能够准确无误地进行通信。

具体来说,GDB 客户端和调试代理之间的通信过程如下:GDB 客户端首先通过网络连接到目标机上的调试代理,建立起通信通道 。然后,GDB 客户端发送调试命令给调试代理,这些命令按照 RSP 协议的格式进行封装,以确保能够被调试代理正确解析。例如,当 GDB 客户端发送一个设置断点的命令时,它会将断点的地址等相关信息按照 RSP 协议的规定进行打包,发送给调试代理。调试代理接收到命令后,会根据命令的内容在目标进程中执行相应的操作,如在指定地址处设置断点。如果操作成功,调试代理会按照 RSP 协议的格式返回一个响应给 GDB 客户端,告知操作的结果。GDB 客户端接收到响应后,会根据响应的内容进行相应的处理,如更新调试界面的显示,向用户反馈断点设置成功的信息。

这种远程调试方式具有很强的跨平台、跨架构能力。例如,我们可以在一台 x86 架构的主机上运行 GDB 客户端,对运行在 ARM 嵌入式设备上的程序进行调试。通过这种方式,开发者可以利用开发主机强大的计算能力和丰富的开发工具,同时充分发挥目标设备的特性,实现高效的开发和调试。在嵌入式系统开发中,由于目标设备通常资源有限,无法直接运行功能强大的调试器,远程调试就成为了必不可少的调试手段。它使得开发者能够在熟悉的开发环境中对目标设备上的程序进行调试,大大提高了开发效率和调试的准确性。

四、信号机制:GDB 如何 "看透" 程序的一举一动

4.1 信号截获:调试器的 "先手权"

咱们调试时,程序为啥一触发断点就停?为啥输stop命令程序就暂停?核心是信号机制------GDB相当于程序的"信号管家",所有信号都要先经过它的"审批",这就是它的"先手权"。

举个例子:程序执行到0xCC触发SIGTRAP信号,内核不会直接给程序处理,而是先发给GDB;GDB一看"是断点信号",就立刻让程序暂停。再比如,咱们输kill 1234想终止程序,SIGKILL信号会先到GDB手里,但GDB管不了这个信号(SIGKILL不能被捕获),才会交给程序让它终止。

# 示例:GDB信号处理逻辑简化版

void handle_signal(int sig) {

if (sig == SIGTRAP) {

printf("捕获断点信号,程序暂停\n");

// 展示调试信息:寄存器、堆栈等

show_debug_info();

} else if (sig == SIGCONT) {

printf("收到继续信号,程序恢复运行\n");

ptrace(PTRACE_CONT, child_pid, NULL, NULL);

}

}调试器在接收到信号后,拥有多种灵活的处理策略:

- 忽略信号:调试器可以选择直接忽略某些信号,将其交付给目标进程自行处理。例如,SIGCONT信号通常用于继续运行暂停的进程,当 GDB 接收到SIGCONT信号时,如果选择忽略,就相当于 "放行" 这个信号,让目标进程继续执行,就像在高速公路上,交警(GDB)对某些正常行驶的车辆(信号)不做阻拦,让它们自由通行。

- 暂停进程:对于一些关键的信号,如SIGTRAP和SIGSTOP,调试器通常会选择暂停目标进程的执行。SIGTRAP信号常常在触发断点时产生,当 GDB 接收到这个信号,就知道目标程序执行到了我们设置的断点位置,于是立即暂停程序,就像在道路上设置了一个 "路障",让程序停下来,方便我们进行调试。SIGSTOP信号则用于响应 GDB 的stop命令,当我们在 GDB 中输入stop命令时,实际上就是向目标进程发送SIGSTOP信号,让它暂停运行。

- 修改信号行为:在某些特殊情况下,调试器还可以巧妙地修改信号的行为。比如,当目标程序发生SIGSEGV(段错误)时,这通常意味着程序访问了非法的内存地址,是一个严重的错误。GDB 可以将这个信号转换为一个调试器可捕获的断点,这样我们就可以在程序出错的那一刻,迅速暂停程序,查看程序的状态,找出问题的根源,就像在错误发生的瞬间按下了 "暂停键",以便我们仔细检查错误现场。

4.2 单步调试:next和step的底层区别

单步调试是排查逻辑错误的"神器"------逐行看程序执行,哪里错了一眼就能发现。但你知道next(步过)和step(步入)的区别吗?核心还是ptrace和信号机制的配合,我结合实操命令给大家讲:

# 实操命令:单步调试对比

(gdb) start # 启动程序,停在main开头

(gdb) step # 步入:如果当前行是函数调用,会进入函数内部

(gdb) next # 步过:如果当前行是函数调用,直接执行完函数,停在下一步

(gdb) s # step的缩写,日常调试用得最多

(gdb) n # next的缩写单步调试是 GDB 调试中非常常用且强大的功能,它允许开发者逐行执行程序,就像在走一条充满谜题的道路,每走一步都能仔细观察周围的情况,不放过任何一个细节,从而深入了解程序的执行流程和逻辑。GDB 实现单步调试的核心原理,同样依赖于信号机制和 ptrace 系统调用的紧密协作。

底层原理很简单:不管是next还是step,GDB都会给ptrace发"单步执行"请求(PTRACE_SINGLESTEP),让目标进程执行完一条指令就触发SIGTRAP信号------相当于给程序装了个"每步都响的闹钟",响了就暂停。

// 单步调试核心逻辑简化版

void single_step(pid_t child_pid) {

// 告诉ptrace:让子进程单步执行

ptrace(PTRACE_SINGLESTEP, child_pid, NULL, NULL);

// 等待子进程执行完一条指令,触发SIGTRAP

waitpid(child_pid, NULL, 0);

// 展示当前指令和寄存器信息

show_current_insn();

}两者的区别只在"判断是否进入函数":step会检查当前指令是不是函数调用,如果是,就把断点设到函数内部的第一行;next则会把整个函数调用当成"一步",等函数执行完再暂停。简单说,step是"钻进函数看细节",next是"跳过函数看结果"。

这种单步调试机制是 GDB 中next(步过)和step(步入)命令的底层支撑 。next命令在执行时,如果遇到函数调用,会将整个函数调用视为一步执行,不会进入函数内部,就像在走路时,遇到一个小房子(函数),只是从房子旁边走过,不进去参观。而step命令则会进入函数内部,逐行执行函数中的代码,就像走进房子里,仔细查看每一个房间。例如,当我们使用step命令单步调试一个包含函数调用的程序时,当执行到函数调用语句时,step命令会进入函数内部,在函数的第一行代码处暂停,让我们可以深入了解函数内部的执行逻辑。而next命令则会直接执行完整个函数调用,然后在函数调用后的下一条语句处暂停 。这两个命令的不同行为,为开发者在调试过程中提供了不同层次的调试视角,帮助开发者更高效地定位和解决问题。

五、内核视角:ptrace是如何"改写"进程规则的?

5.1 进程控制块(task_struct)的调试标记

咱们再往底层挖一点:从内核角度看,ptrace其实是给进程加了个"特殊标记",改写了它的运行规则。Linux里每个进程都有个"身份证"------task_struct结构体,里面记着进程的所有状态,比如是不是在运行、收到了哪些信号。

// task_struct结构体简化版(核心字段)

struct task_struct {

pid_t pid; // 进程ID

int state; // 进程状态(运行/暂停/被跟踪)

unsigned int flags; // 进程标记

// 被跟踪标记:PT_PTRACED,设为1表示进程被跟踪

#define PT_PTRACED 0x00000001

};

// 当执行ptrace(PTRACE_ATTACH)后,内核会做这个操作

task->flags |= PT_PTRACED;一旦这个PT_PTRACED标记被设为1,进程就进入"被跟踪状态"------所有信号(除了SIGKILL)都要先发给调试器,再由调试器决定要不要交给进程。这就是GDB能"掌控"目标进程的核心原因,相当于内核给GDB开了"优先处理权"。

5.2 内存与寄存器:GDB如何"跨进程"读写?

咱们在GDB里用print var看变量值、set var=10改变量值,本质是GDB通过ptrace跨进程读写目标进程的内存。内核则通过access_process_vm这类函数帮GDB"跑腿",确保读写合法。下面是简化代码示例:

#include <sys/ptrace.h>

// 读目标进程内存(模拟GDB的print命令)

long read_mem(pid_t pid, void *addr) {

// PTRACE_PEEKTEXT:读取目标进程内存

return ptrace(PTRACE_PEEKTEXT, pid, addr, NULL);

}

// 写目标进程内存(模拟GDB的set命令)

void write_mem(pid_t pid, void *addr, long data) {

// PTRACE_POKETEXT:写入目标进程内存

ptrace(PTRACE_POKETEXT, pid, addr, (void*)data);

}

// 读目标进程寄存器(模拟GDB的info registers)

void read_regs(pid_t pid, struct user_regs_struct *regs) {

ptrace(PTRACE_GETREGS, pid, NULL, regs);

}比如咱们用print a,GDB会先通过符号表找到变量a的内存地址,再调用上面的read_mem函数读地址里的数据,最后展示给咱们。改变量值也是同理,调用write_mem把新值写进去就行。这就像GDB拿着ptrace给的"钥匙",能自由进出目标进程的"内存房间"。

对于寄存器的操作,GDB 同样借助ptrace来实现。通过ptrace,GDB 可以读取和修改目标进程的寄存器值,这为调试工作提供了极大的便利。比如,在调试过程中,我们可能需要修改程序计数器(PC)寄存器的值,以实现程序的跳转,从而验证不同代码路径的执行情况。又或者,我们需要查看函数调用时寄存器中传递的参数值,以检查函数的调用是否正确。GDB 通过ptrace对寄存器的操作,就像是在精细地调整一台复杂机器的内部设置,确保程序能够按照我们预期的方式运行 。

内核通过access_process_vm等函数来实现跨进程的内存访问 。这些函数在内核空间中运行,它们负责处理内存映射、权限检查等复杂操作,确保调试器对目标进程内存的访问是安全和合法的。access_process_vm函数会检查调试器是否具有访问目标进程内存的权限,同时处理内存地址的转换,将虚拟地址映射到物理地址,使得调试器能够准确地读写目标进程的内存数据。这一过程就像是在两个不同的 "房间"(进程)之间建立了一条安全通道,调试器可以通过这条通道在不破坏目标进程正常运行的前提下,对其内存进行访问和修改,实现对目标进程的完全控制 。

六、总结:GDB调试的"三板斧"

讲了这么多,其实GDB的核心逻辑就三件事,我称之为"三板斧"------搞懂这三件事,你对GDB的理解就超过90%的程序员了。

第一斧:ptrace搭"控制桥"。不管是调试新程序还是附加旧程序,GDB都靠ptrace和目标进程建立联系------相当于架了一座桥,让GDB能走到目标进程内部"指挥"它的运行。

第二斧:信号当"通信兵"。断点触发、单步执行,本质都是信号在传消息------0xCC触发SIGTRAP,单步执行也触发SIGTRAP,GDB靠这些信号"知道"该什么时候让程序暂停,该展示什么信息。

第三斧:内存/寄存器"做手术"。GDB的核心功能(看变量、改变量、设断点),最终都落到"读写目标进程的内存和寄存器"上------就像医生做手术,精准操作"病灶"(问题代码)。