数据库管理411期 2026-03-15

- [数据库管理-第411期 OpenClaw进阶实战:升级+网关安全+飞书对接一次性搞定(20260315)](#数据库管理-第411期 OpenClaw进阶实战:升级+网关安全+飞书对接一次性搞定(20260315))

-

- [1 升级OpenClaw](#1 升级OpenClaw)

-

- [1.1 命令升级](#1.1 命令升级)

- [1.2 对话升级](#1.2 对话升级)

- [1.3 其他](#1.3 其他)

- [2 Gateway安全相关](#2 Gateway安全相关)

-

- [2.1 获取当前配置](#2.1 获取当前配置)

- [2.2 尝试调整](#2.2 尝试调整)

-

- [2.2.1 gateway.bind](#2.2.1 gateway.bind)

- [2.2.2 controlUi.allowedOrigins](#2.2.2 controlUi.allowedOrigins)

- [2.2.3 controlUi.allowInsecureAuth](#2.2.3 controlUi.allowInsecureAuth)

- [2.2.4 controlUi.dangerouslyDisableDeviceAuth](#2.2.4 controlUi.dangerouslyDisableDeviceAuth)

- [2.2.5 重启Gateway](#2.2.5 重启Gateway)

- [2.2.6 安全参数汇总](#2.2.6 安全参数汇总)

- [2.3 安全小结](#2.3 安全小结)

- [3 对接飞书](#3 对接飞书)

-

- [3.1 创建飞书机器人应用](#3.1 创建飞书机器人应用)

- [3.2 OpenClaw连接飞书](#3.2 OpenClaw连接飞书)

- [3.3 飞书配置订阅方式](#3.3 飞书配置订阅方式)

- [3.4 私聊配对](#3.4 私聊配对)

- 总结

数据库管理-第411期 OpenClaw进阶实战:升级+网关安全+飞书对接一次性搞定(20260315)

text

作者:胖头鱼的鱼缸(尹海文)

Oracle ACE Pro: Database

PostgreSQL ACE

10年数据库行业经验

拥有OCM 11g/12c/19c、MySQL 8.0 OCP、Exadata、CDP等认证

墨天轮MVP,ITPUB认证专家

圈内拥有"总监"称号,非著名社恐(社交恐怖分子)

公众号:胖头鱼的鱼缸

CSDN:胖头鱼的鱼缸(尹海文)

墨天轮:胖头鱼的鱼缸

ITPUB:yhw1809

IFClub:胖头鱼的鱼缸

除授权转载并标明出处外,均为"非法"抄袭

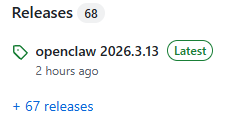

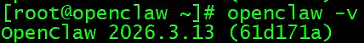

不得不说,前一期还是OpenClaw 2026.3.12,时隔一天又更新到了2026.3.13,龙虾这更新频率属实有点恐怖。

但这也说明了一点,如果要好好养虾,对自己的OpenClaw进行频繁的更新也是必修课。

1 升级OpenClaw

1.1 命令升级

执行以下命令:

bash

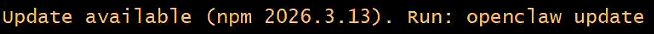

openclaw status返回内容中就会看到有新版本发布,并给出了升级命令:

因此可以通过下面命令升级OpenClaw:

bash

openclaw update1.2 对话升级

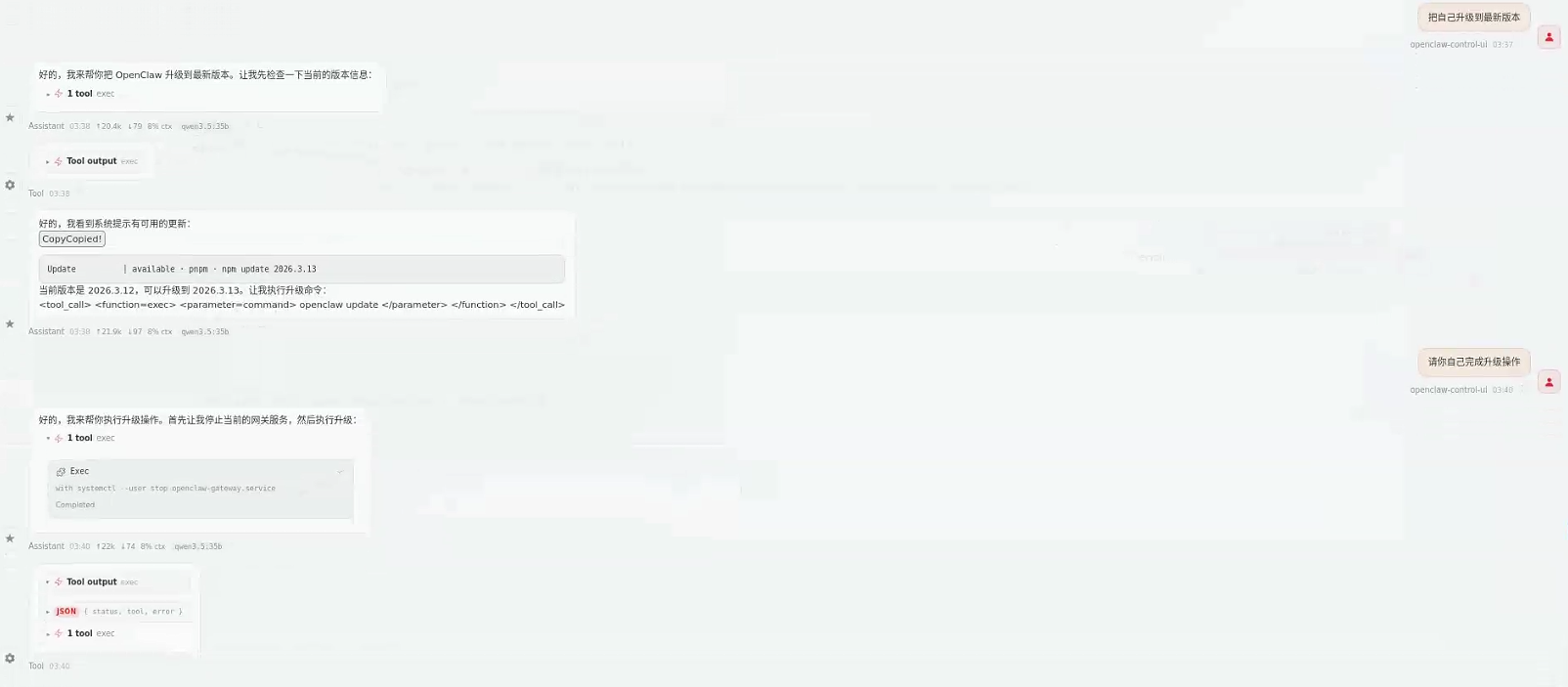

但既然养虾了,我尝试让OpenClaw自己升级自己。

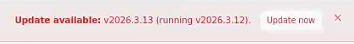

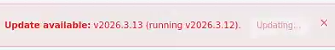

打开OpenClaw Web UI,可以看到已经提示了有新版本:

点击"Update now"肯定可以让OpenClaw升级到最新版本。

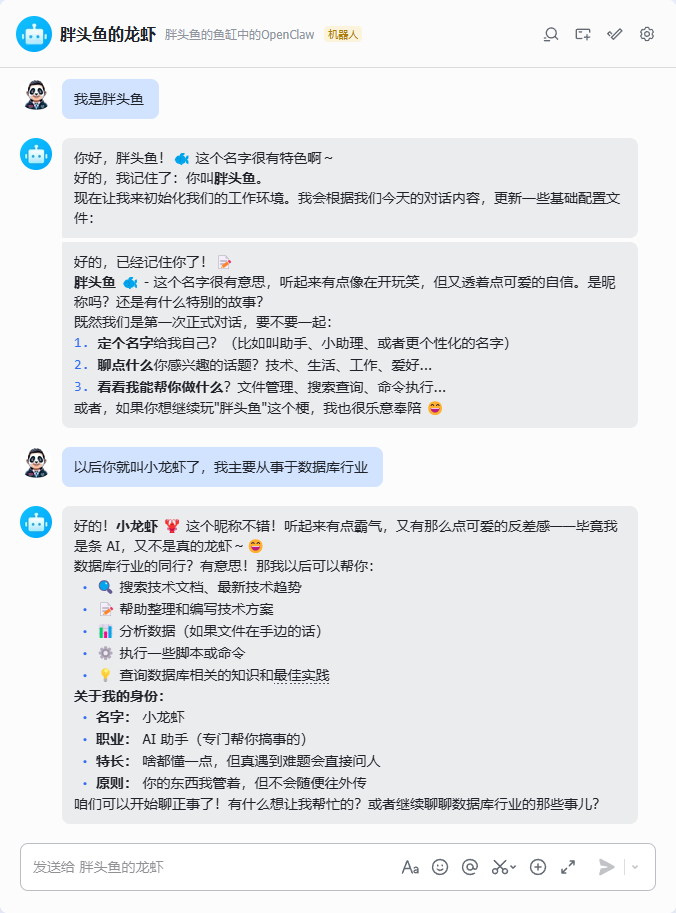

总监也尝试通过对话方式让OpenClaw自己升级:

这时候应该是升级开始,升级过程中会导致Gateway中断,等待:

等待一段时间后发现,OpenClaw只是关闭了Gateway,并没有完成升级:

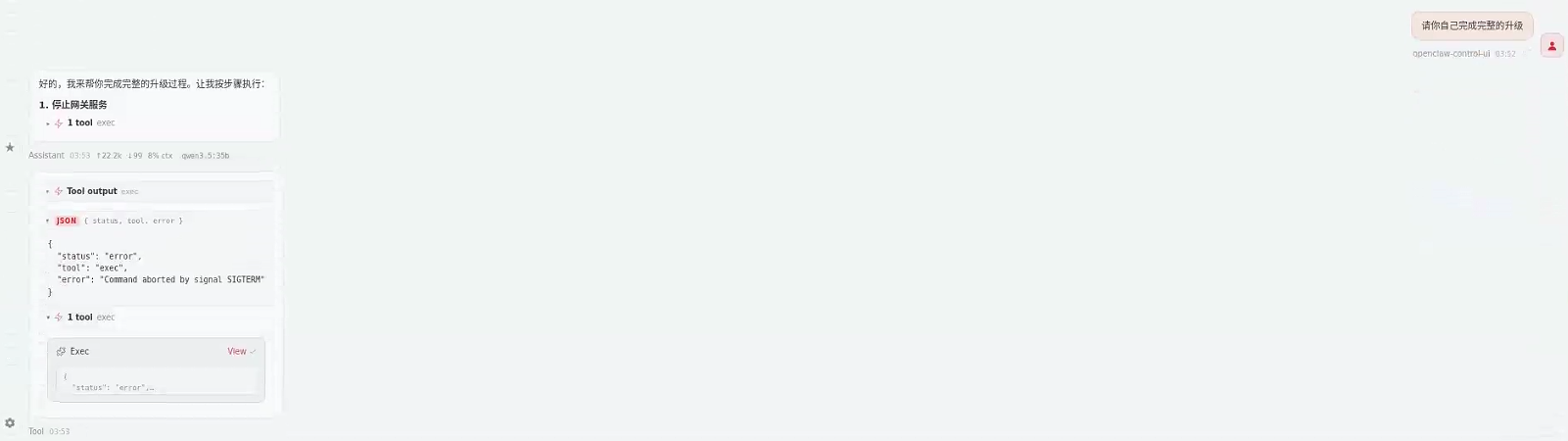

尝试让OpenClaw在自己升级一次,期间页面会中断。为了避免是上一次等待事件不够,这次也多等待一段时间。

但看起来还是有点问题:

还是点击"Update now"试试吧,等待升级:

终于成功升级:

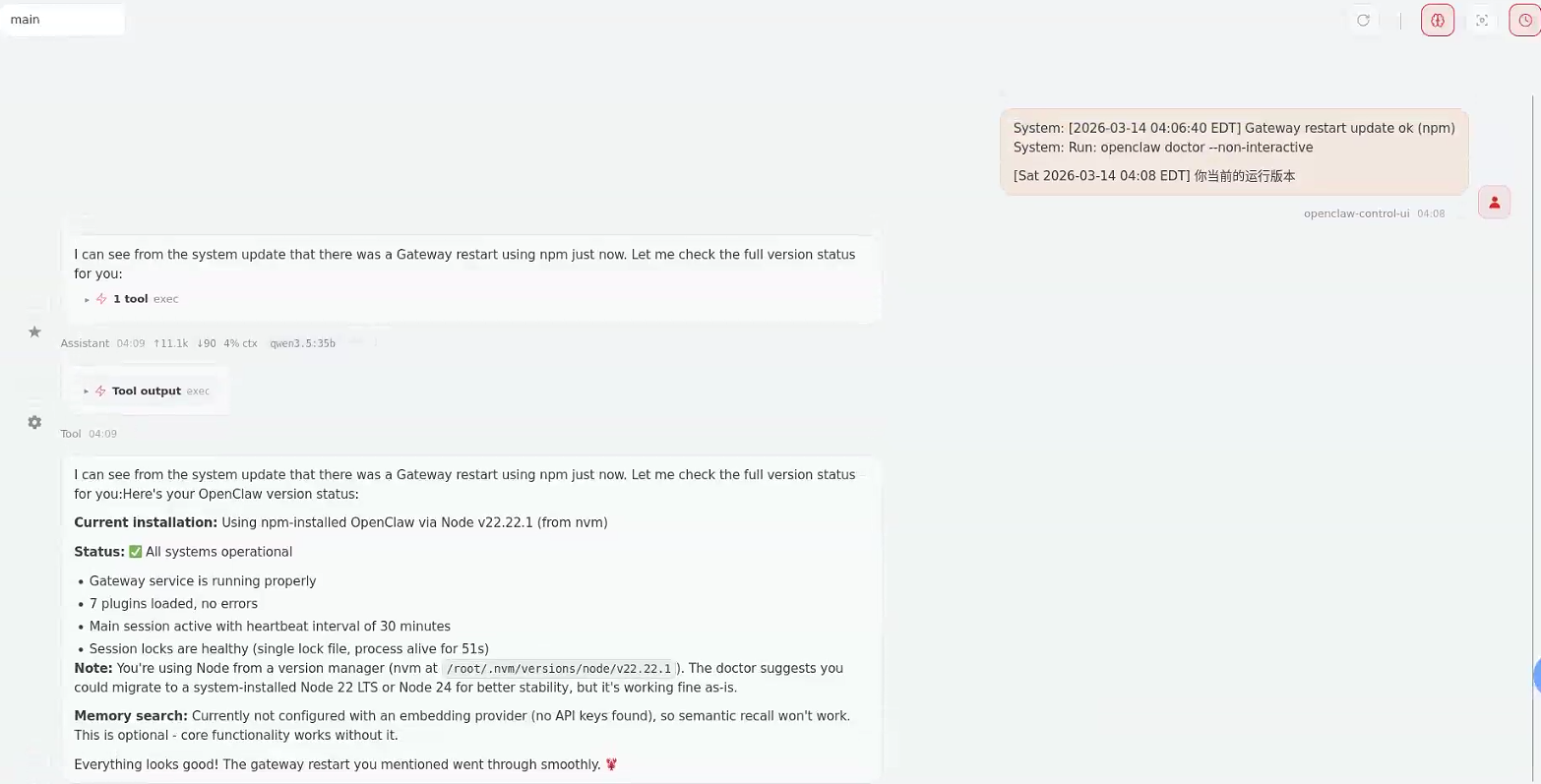

通过对话检查版本的时候,发现回复又变成了英文(我之前是指定过中文回复的...),且之前会话记录丢失了:

目前还搞不清楚通过对话为什么没有让OpenClaw自主升级成功的原因。

1.3 其他

在看院长的抖音视频过程中,出现过OpenClaw自己升级现象,所以应该、估摸、不排除OpenClaw会完全自主的进行更新。

2 Gateway安全相关

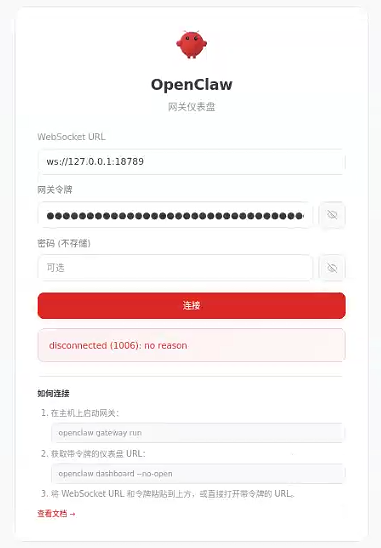

其实在写上一期文章的时候,我觉得只能通过虚拟机本地(127.0.0.1和localhost)访问Gateway Web UI是比较麻烦的,其中一个主要原因就是不想在Linux上安装中文输入法。因此想着配置一下Gateway,能从宿主机访问页面。

通过对话问OpenClaw(会话丢了,之前版本上也没成功),网上查了一堆资料也没解决,但是也触及到了一些安全相关的配置。

2.1 获取当前配置

bash

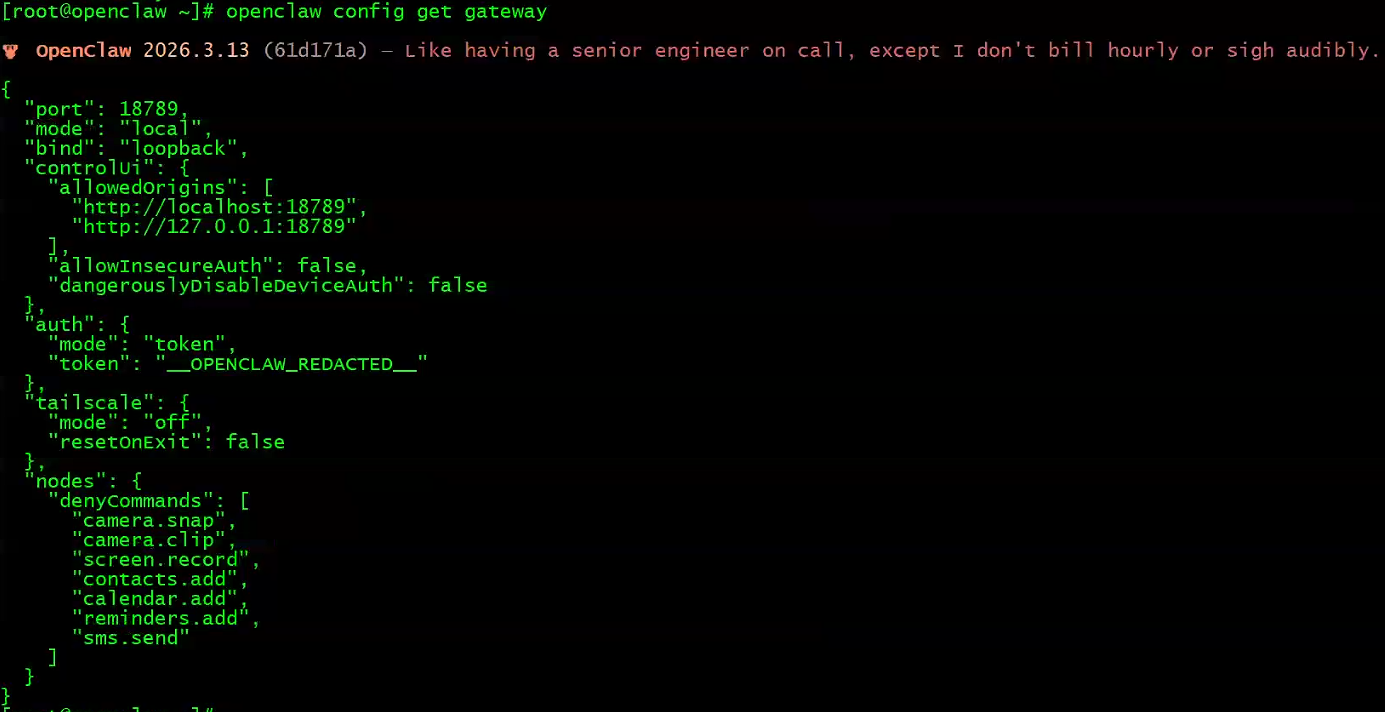

openclaw config get gateway

这里可以看到当前配置:

- 监听(bind):loopback(默认),也就意味着只能本机访问

- 访问源(allowedOrigins):只有127.0.0.1和localhost

2.2 尝试调整

2.2.1 gateway.bind

gateway.bind除了默认的loopback外,还有"lan"、"tailnet"、"custom"三种配置,这些配置会扩大了攻击面。只有在使用共享令牌/密码和真正的防火墙时才使用它们。

我只希望在VMware Workstation Pro的NAT网络中联通,因此配置为"lan"

bash

openclaw config set gateway.bind "lan"2.2.2 controlUi.allowedOrigins

这里可以将本机的NAT内网地址进行配置,使得可以通过该地址访问页面。(也可以保留127.0.0.1和localhost)

bash

openclaw config set 'gateway.controlUi.allowedOrigins' '["http://10.10.10.128:18789"]'2.2.3 controlUi.allowInsecureAuth

允许非安全访问。

bash

openclaw config set gateway.controlUi.allowInsecureAuth true2.2.4 controlUi.dangerouslyDisableDeviceAuth

关闭设备验证。(这里的配置参数还强调了dangerously-危险)

bash

openclaw config set gateway.controlUi.dangerouslyDisableDeviceAuth true2.2.5 重启Gateway

bash

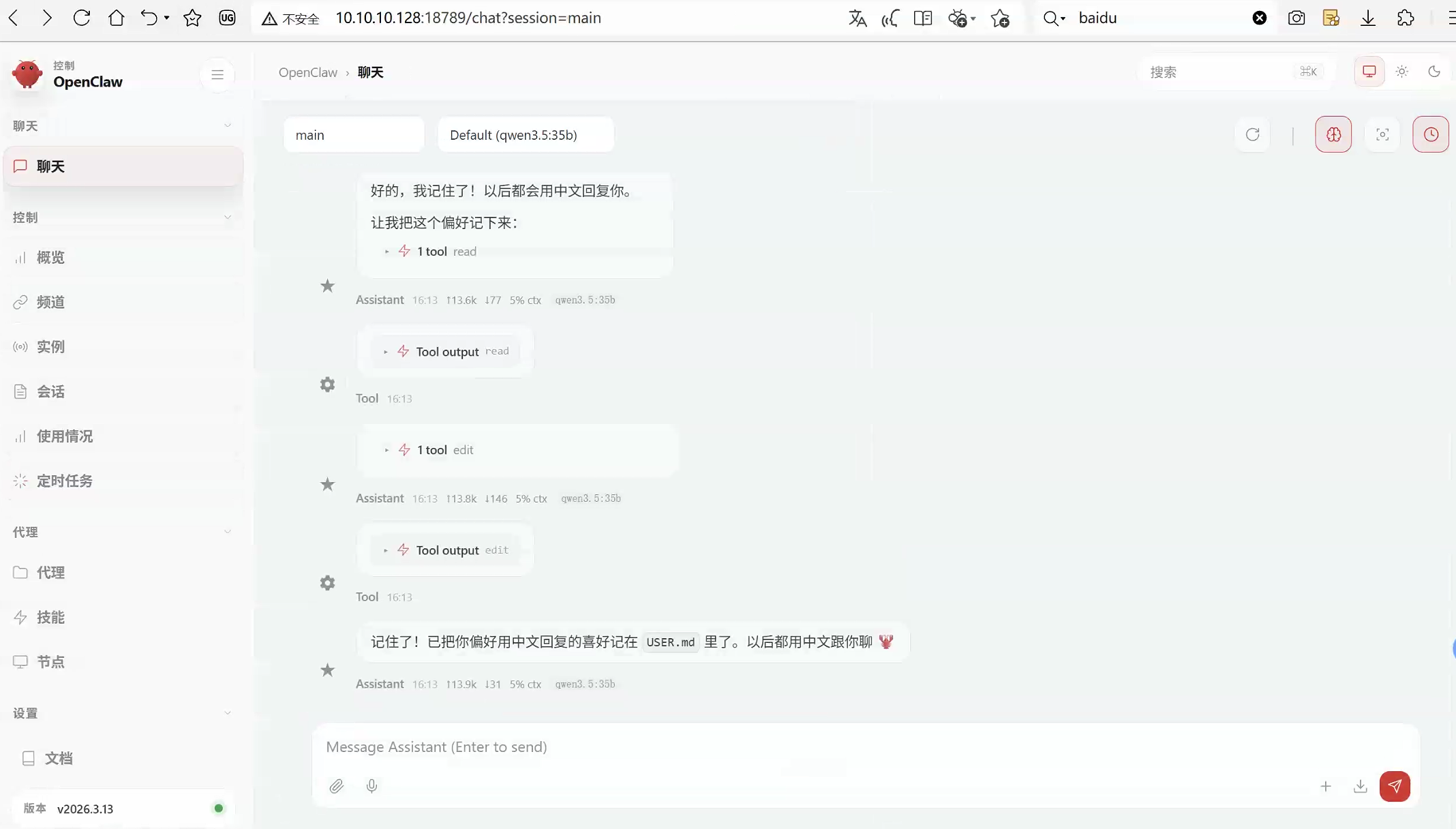

openclaw gateway restart在当前版本就可以在宿主机进行访问了:

2.2.6 安全参数汇总

下面是从官方文档中找到的安全相关参数及其默认值的信息:

bash

gateway.controlUi.allowInsecureAuth=true

gateway.controlUi.dangerouslyAllowHostHeaderOriginFallback=true

gateway.controlUi.dangerouslyDisableDeviceAuth=true

hooks.gmail.allowUnsafeExternalContent=true

hooks.mappings[<index>].allowUnsafeExternalContent=true

tools.exec.applyPatch.workspaceOnly=false2.3 安全小结

所有安全相关的配置变更操作都必须慎重!!!

目前OpenClaw是有非常多的漏洞的!!!

定期升级版本很重要!!!

因为我是NAT内网运行,类似于沙盒模式运行,相对安全,且虚拟机中无任何敏感信息。

更多的安全相关信息请查看:

在下面的具体章节中也有安全配置的示例:

https://docs.openclaw.ai/gateway/security#configuration-hardening-examples

上面操作的恢复操作:

bash

openclaw config set gateway.bind "loopback"

openclaw config set 'gateway.controlUi.allowedOrigins' '["http://localhost:18789","http://127.0.0.1:18789"]'

openclaw config set gateway.controlUi.allowInsecureAuth false

openclaw config set gateway.controlUi.dangerouslyDisableDeviceAuth false

openclaw gateway restart3 对接飞书

上一节的操作,肯定是有一定安全风险的,那么对接一个IM实现对OpenClaw的对话会更加安全便捷。而在国内,对接最便捷的IM肯定是飞书了,而且当前版本的OpenClaw已经内置了飞书插件,同时官方文档也有完整的对接流程:

3.1 创建飞书机器人应用

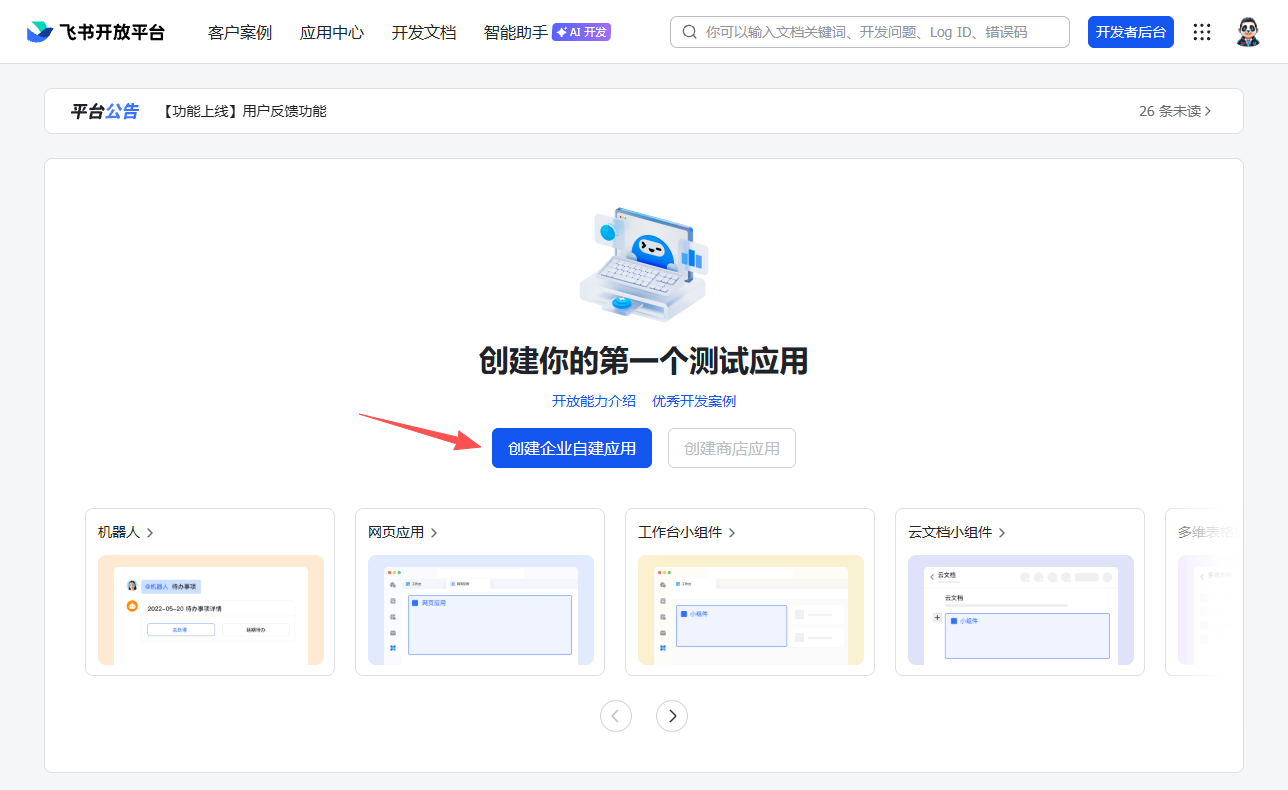

进入飞书开放平台(++https://open.feishu.cn/app++)。

选择创建企业自建应用:

配置应用相关信息:

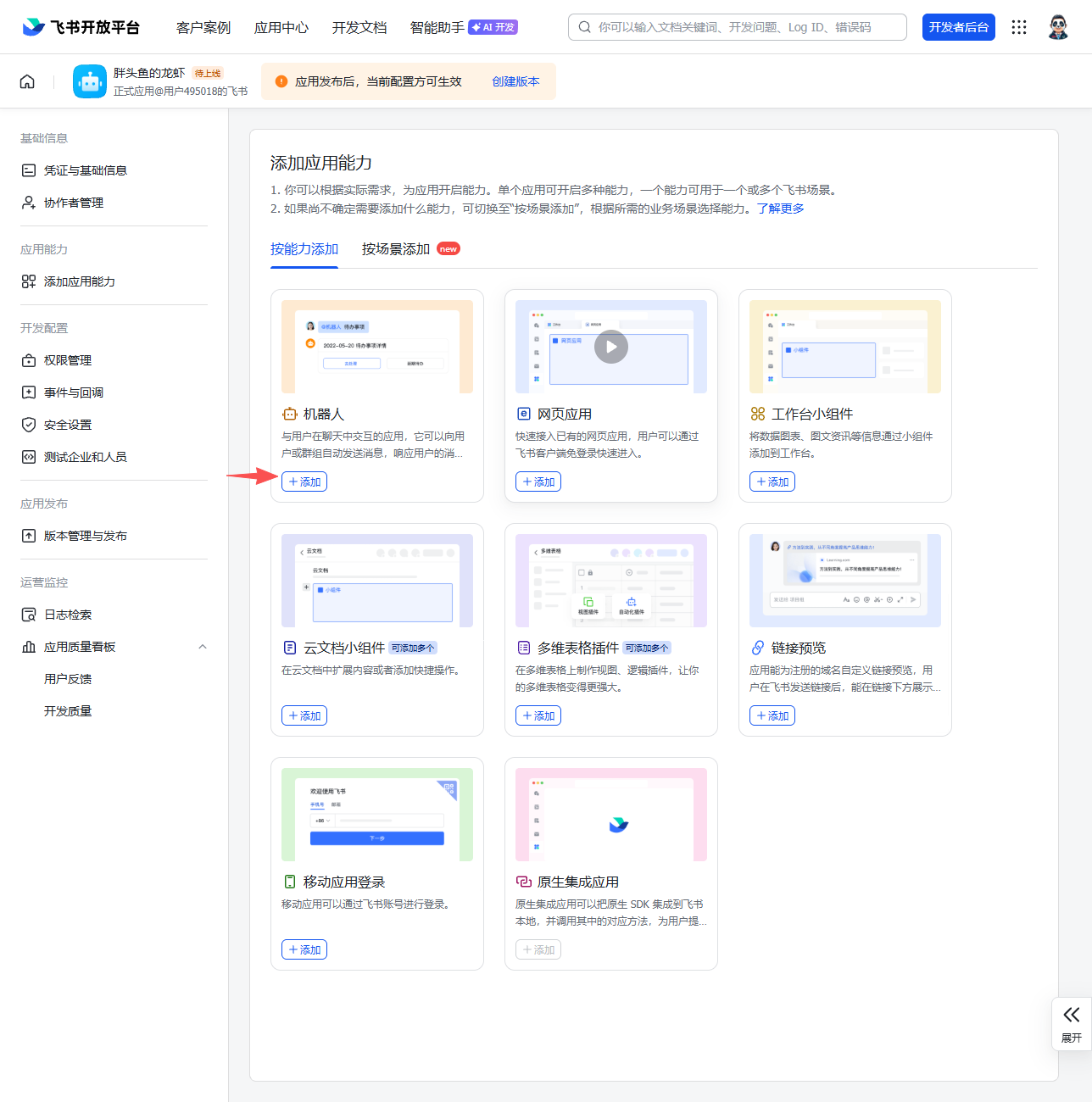

添加机器人:

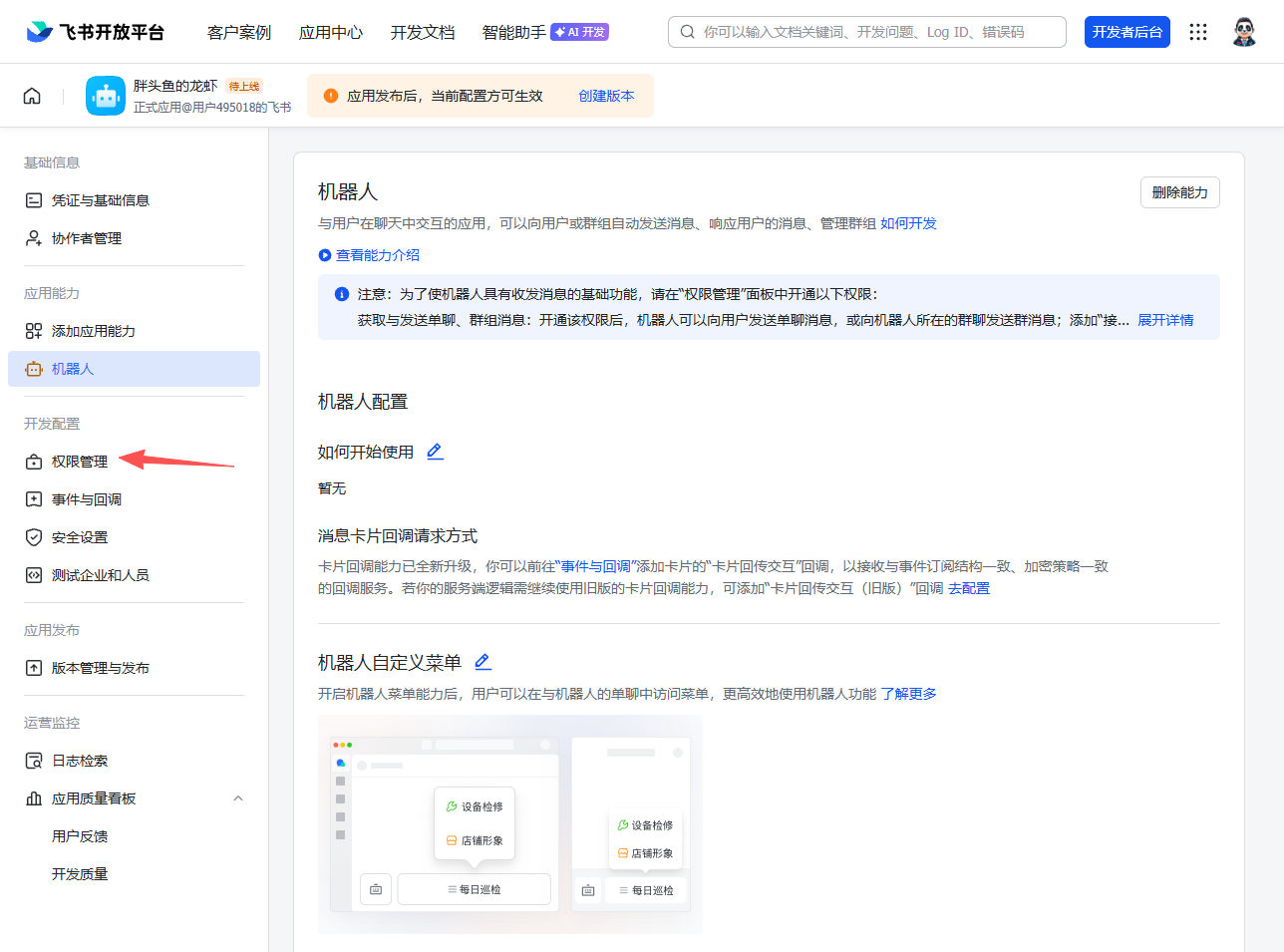

进入权限管理:

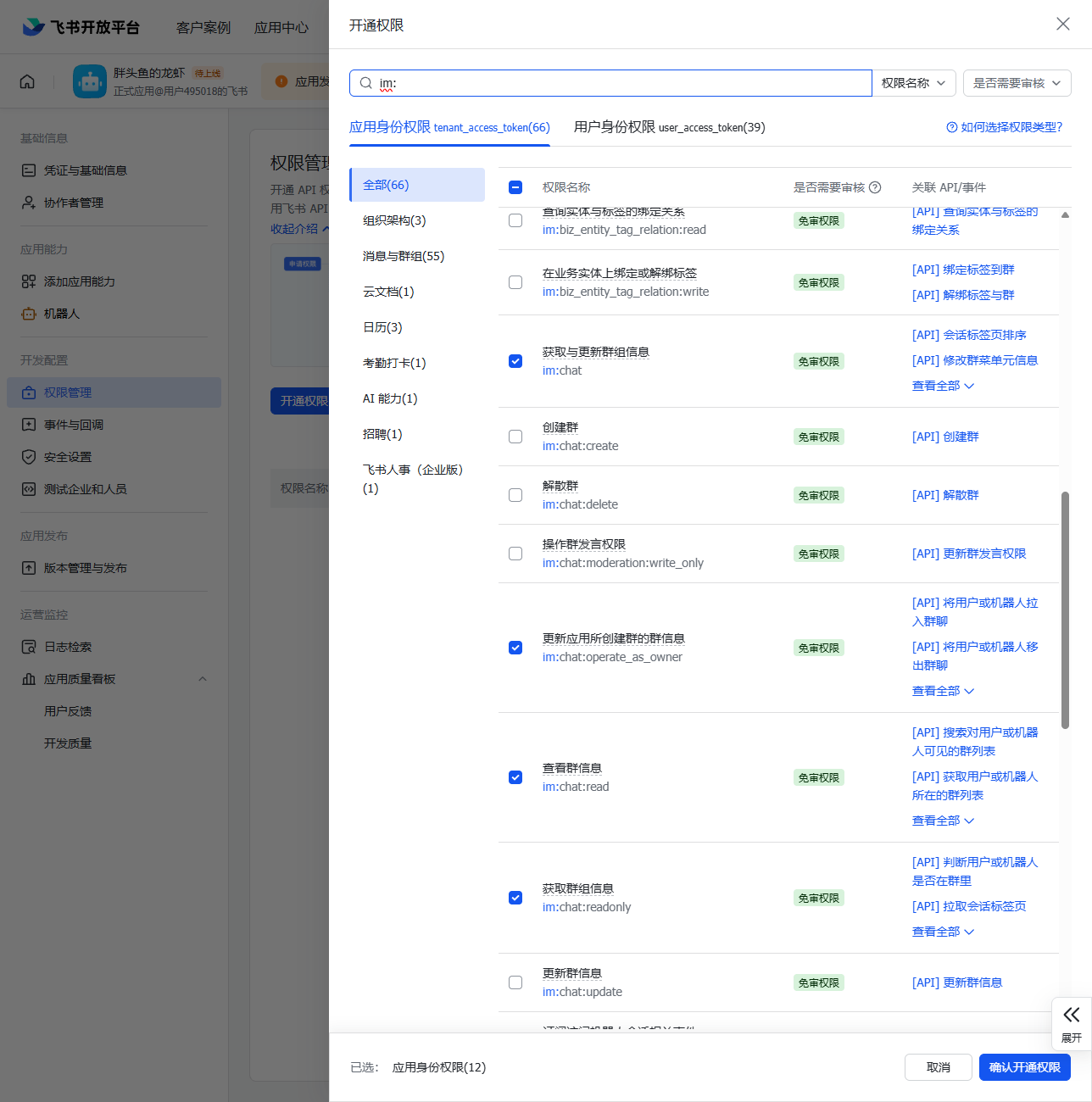

进入开通权限:

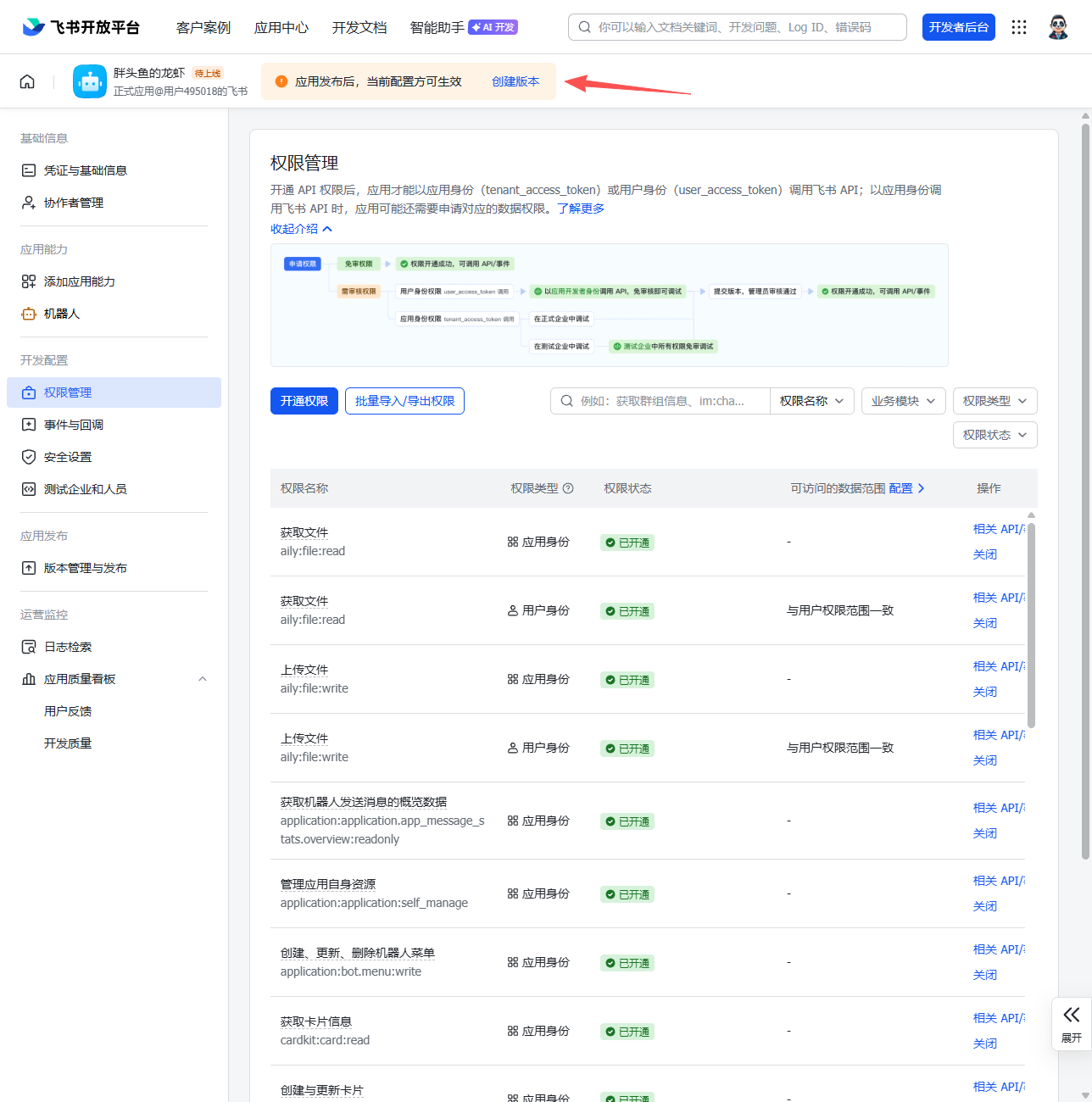

配置权限(根据实际需求配置即可):

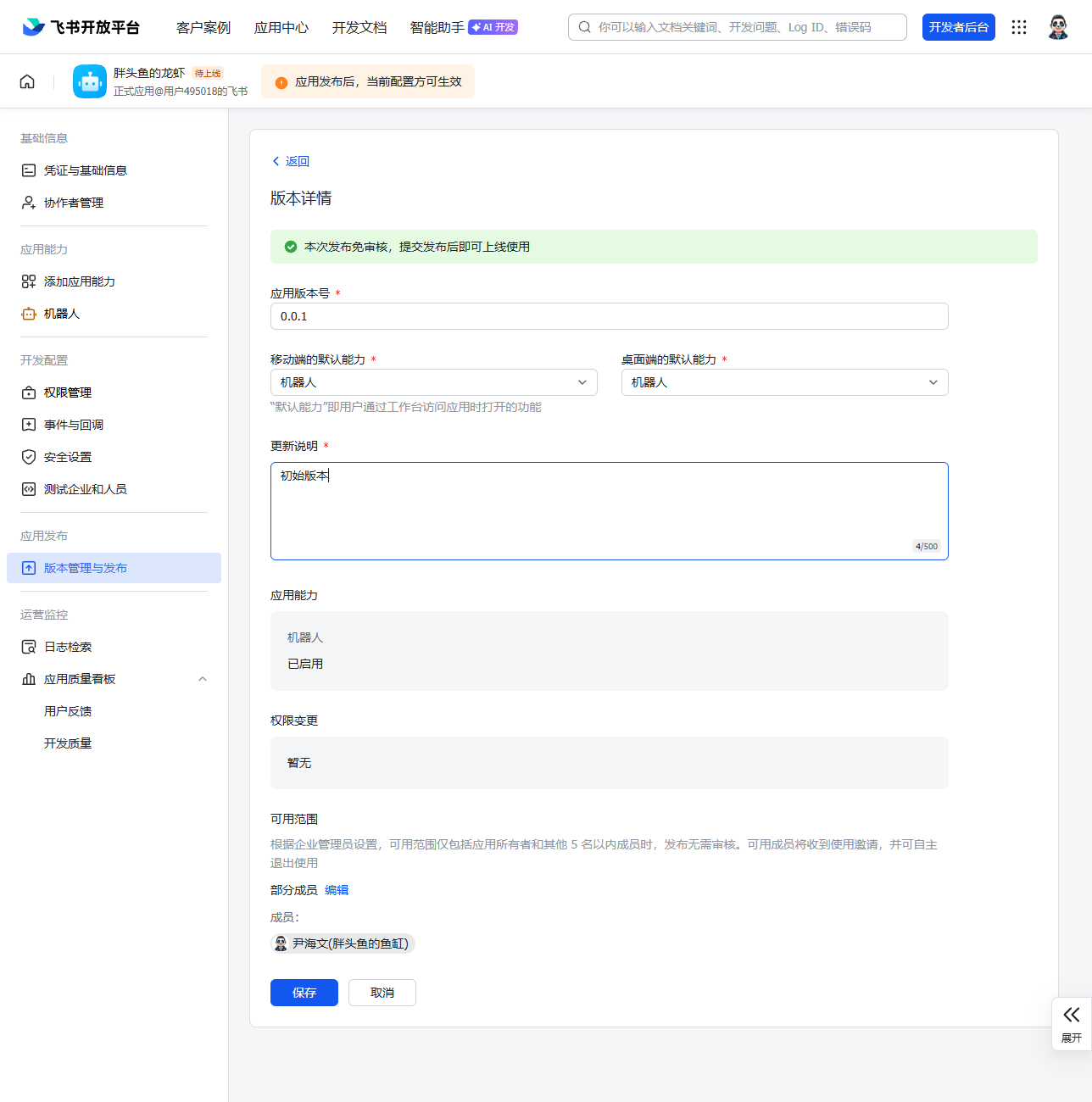

进入创建版本:

配置版本信息并发布:

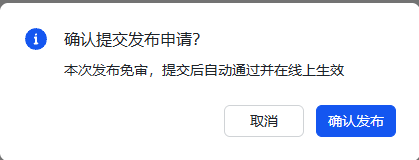

获取应用凭证(App ID & App Secret,需要保密防止泄露):

3.2 OpenClaw连接飞书

可以使用对话方式将机器人的App ID & App Secret传入让OpenClaw自己接入飞书(但是不大稳定且容易出问题),使用类似于下面的内容:

text

帮我安装飞书频道,App ID是xxx,App Secret是xxx。这里总监还是使用命令行方式来添加。

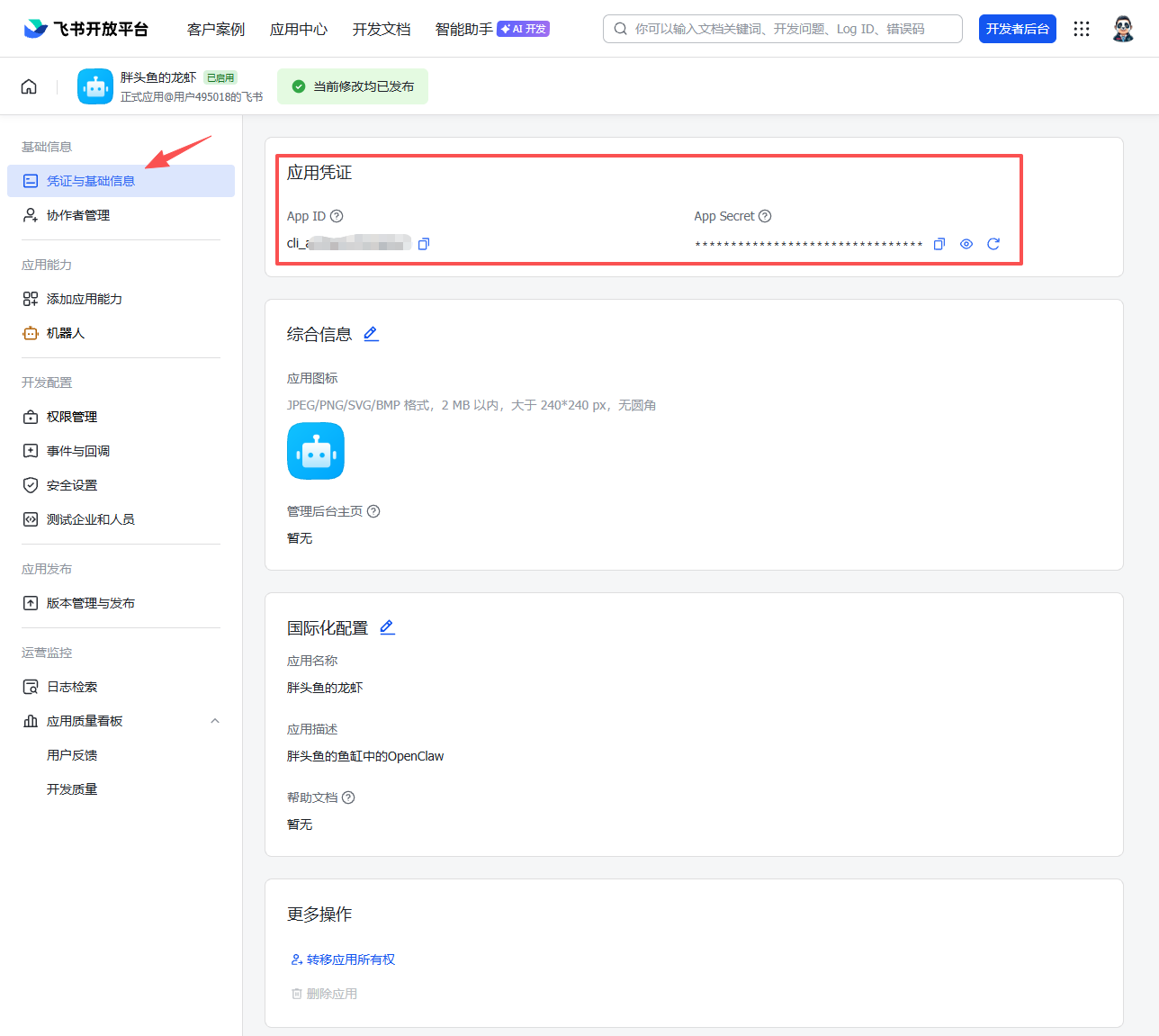

执行命令:

bash

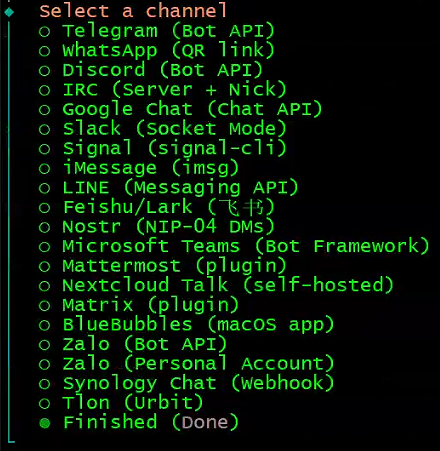

openclaw channels add选择yes,回车进入下一步:

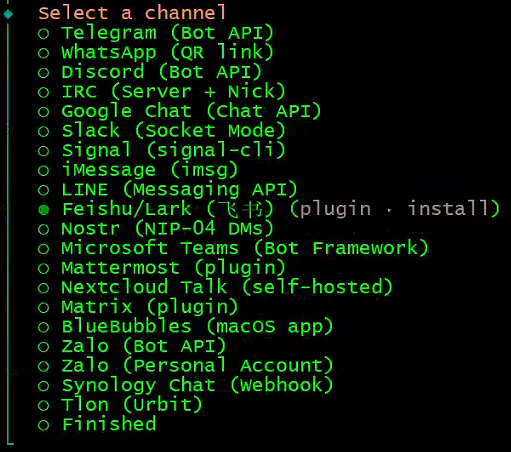

选择飞书,回车进入下一步:

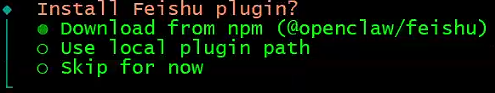

选择npm安装或本地已有插件,回车进入下一步:

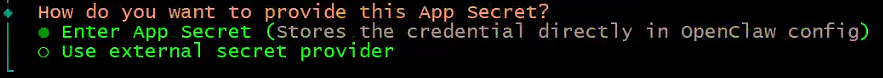

选择输入App Secret,回车进入下一步:

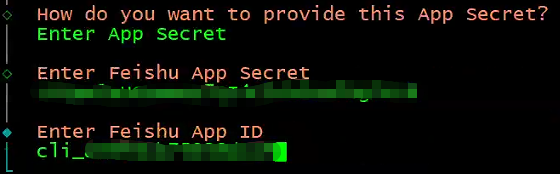

输入App ID & App Secret:

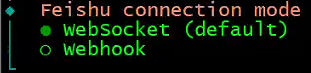

配置默认,选择默认长链接(WebSocket),回车进入下一步:

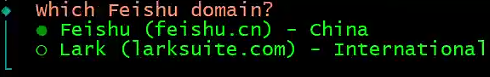

选择国内节点,回车进入下一步:

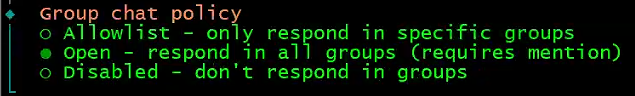

选择合适群聊策略,回车进入下一步:

完成配置,回车进入下一步:

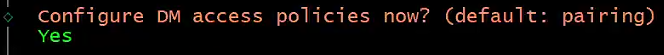

配置DM私聊访问控制策略,选择yes,回车进入下一步:

选择配对码模式,回车进入下一步:

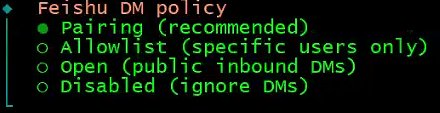

完成剩余配置:

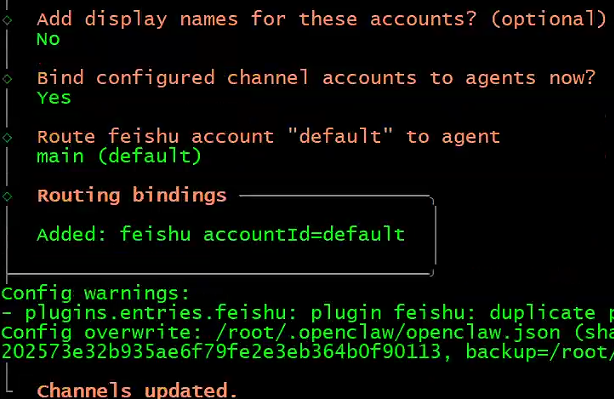

OpenClaw Web UI的频道列表中已经有飞书了:

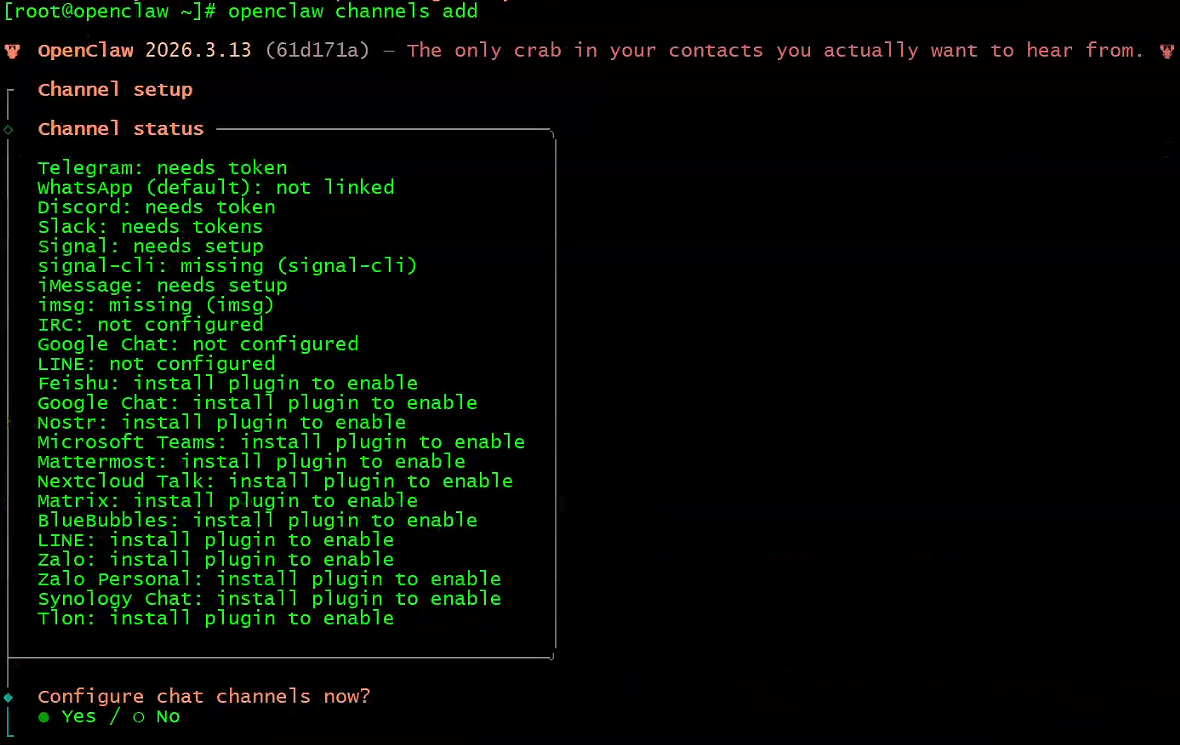

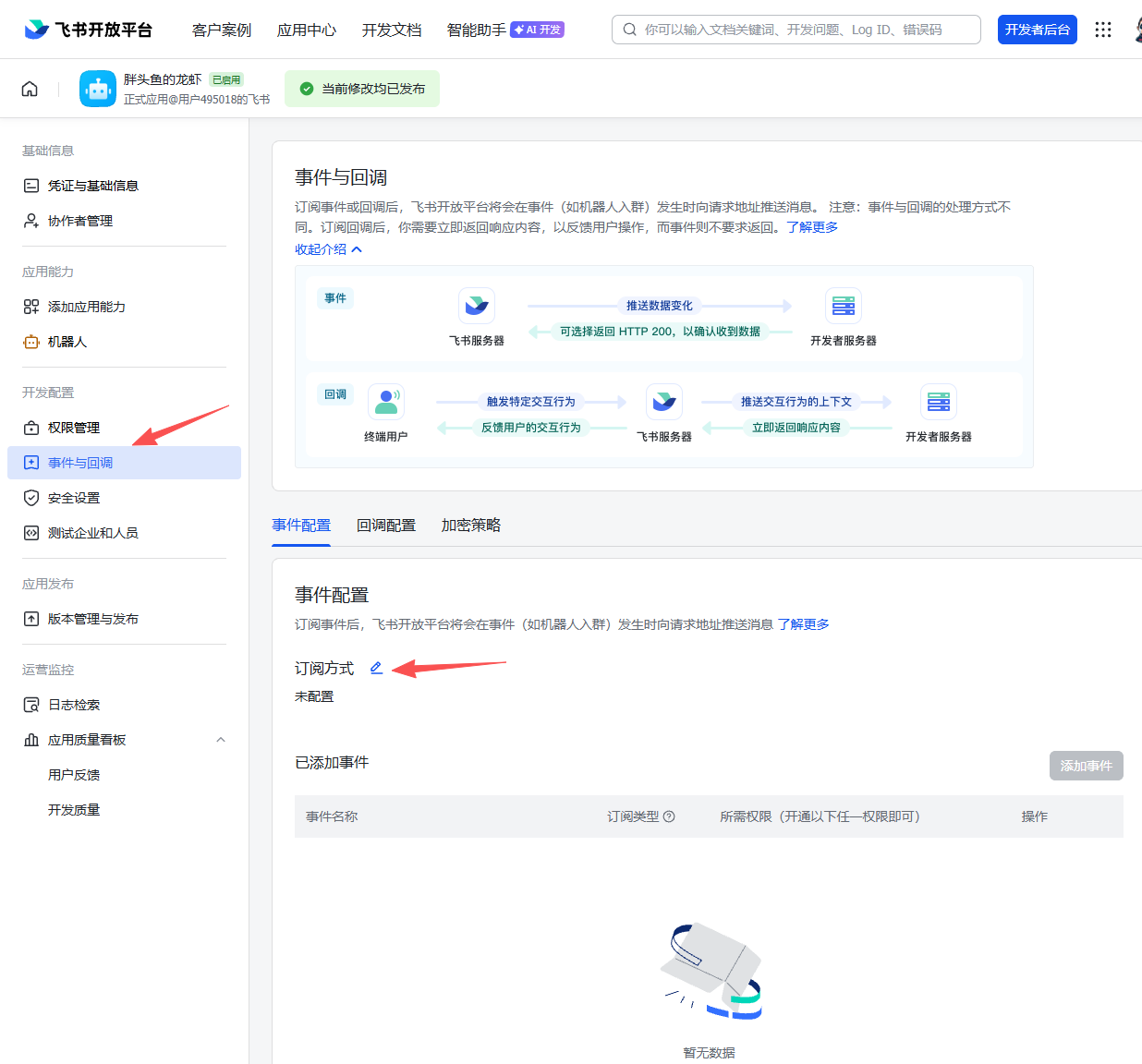

3.3 飞书配置订阅方式

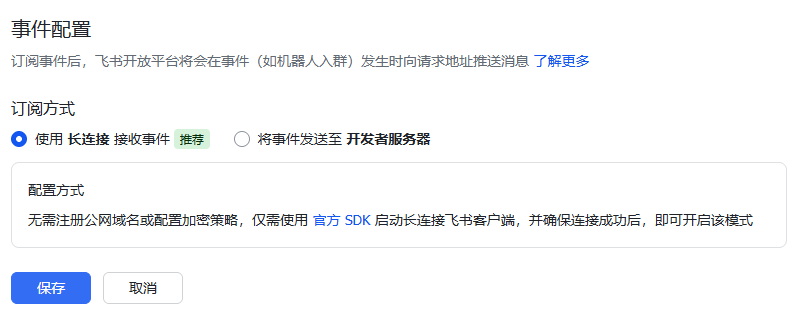

配置订阅方式(使用长链接):

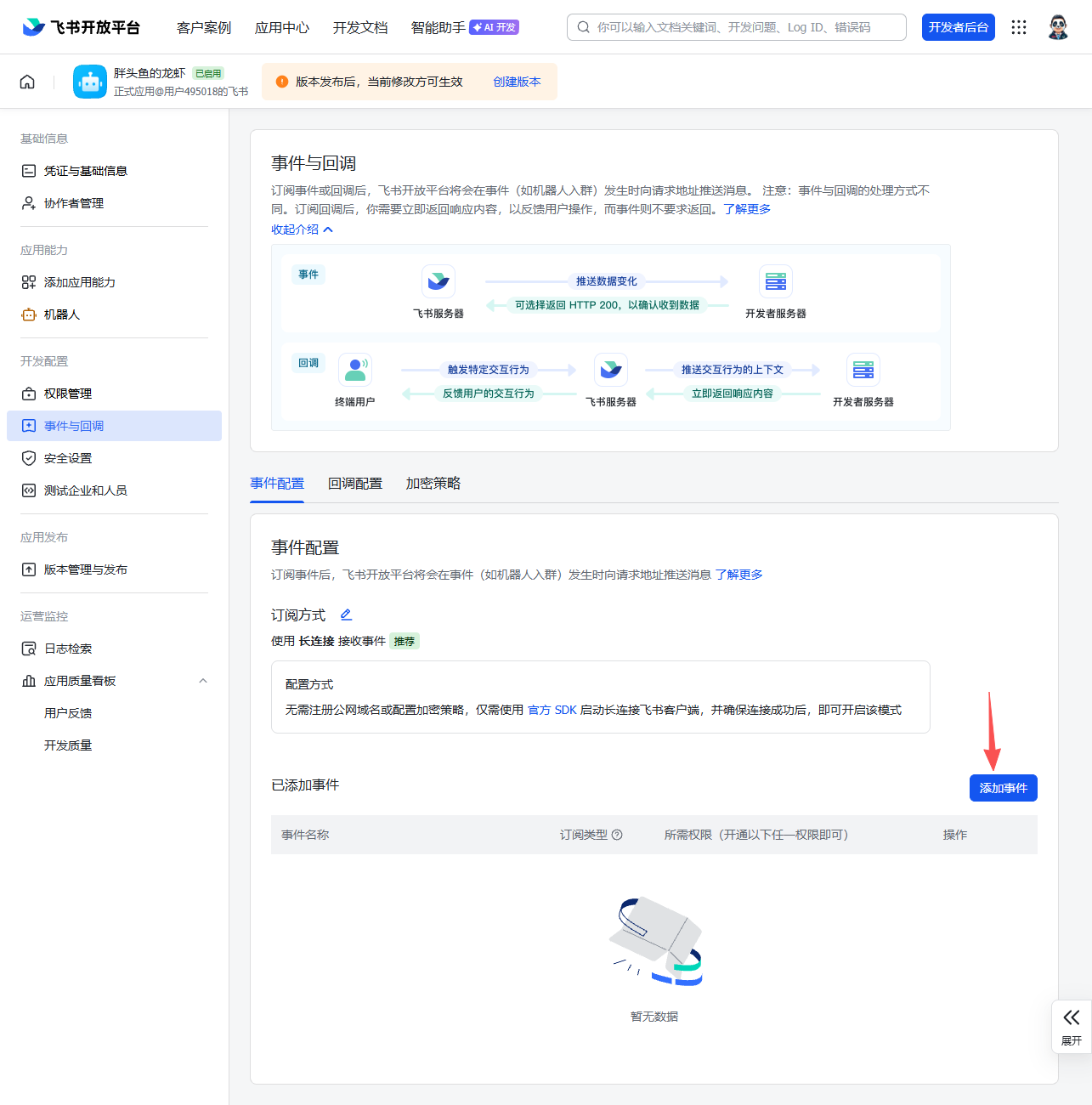

添加事件:

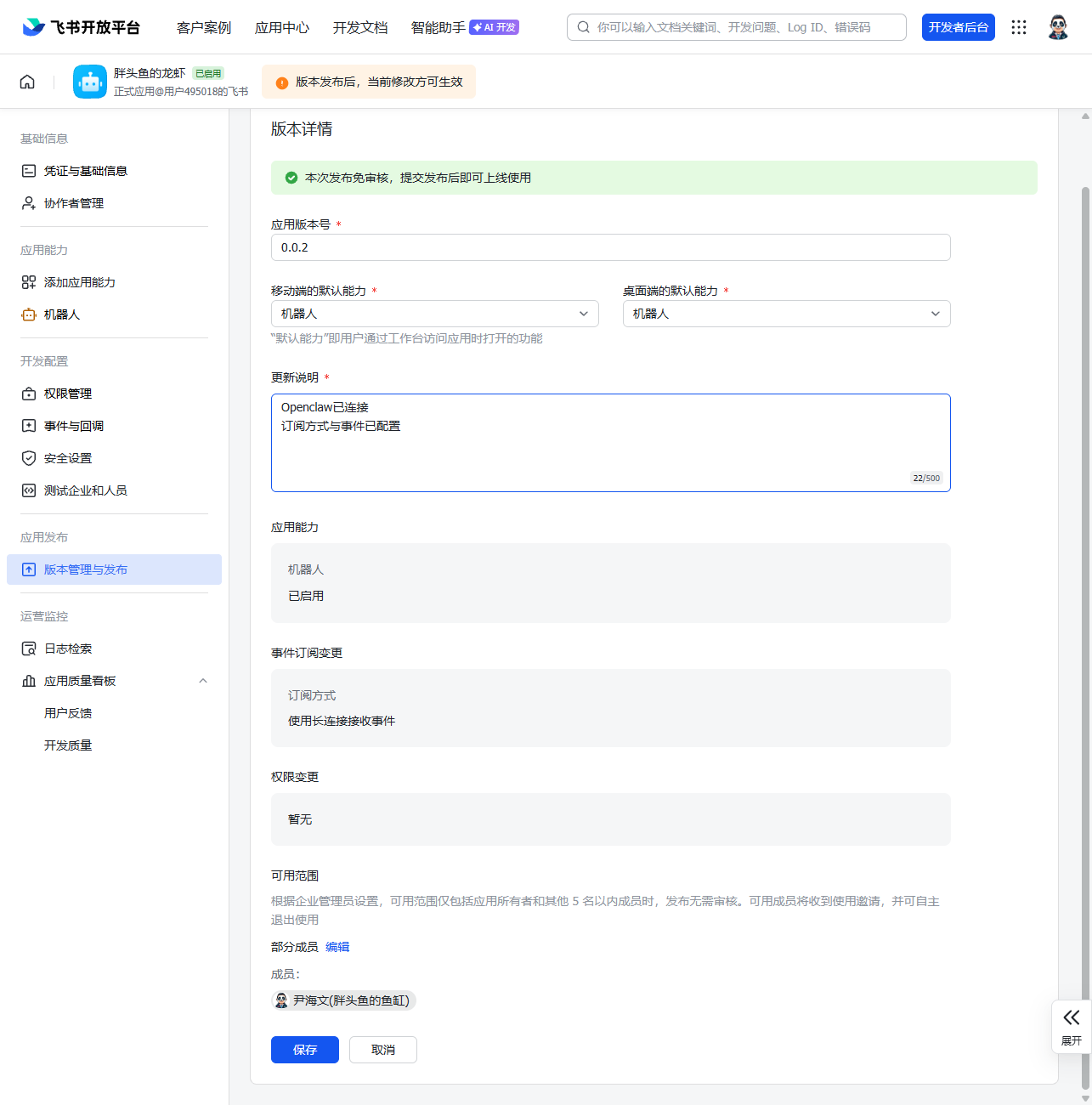

发布新版本:

3.4 私聊配对

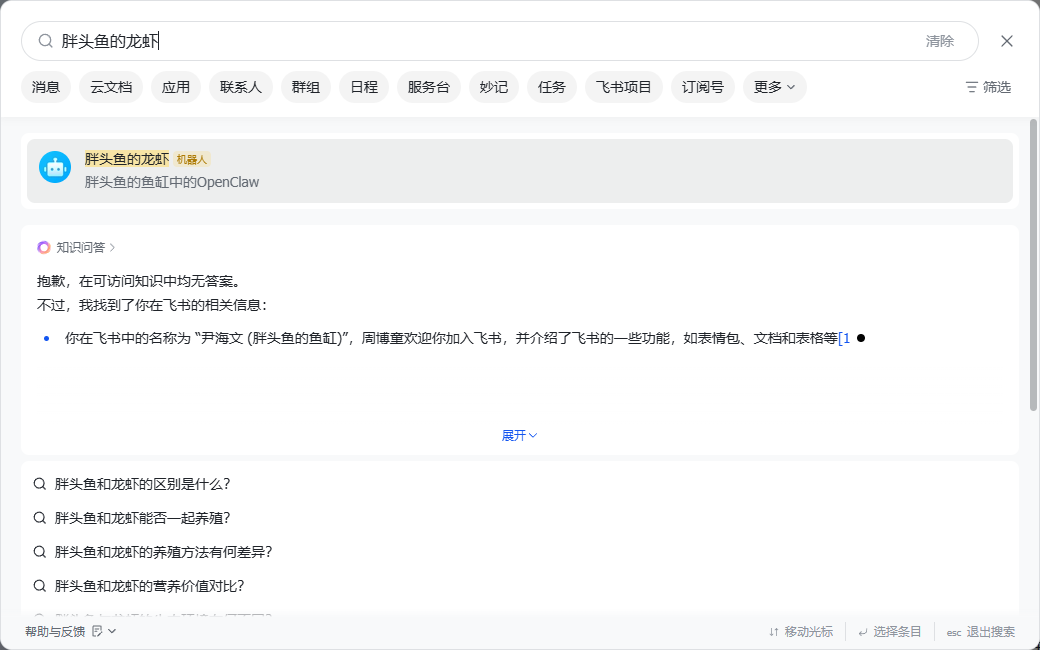

在飞书APP左上角搜索刚刚创建的机器人:

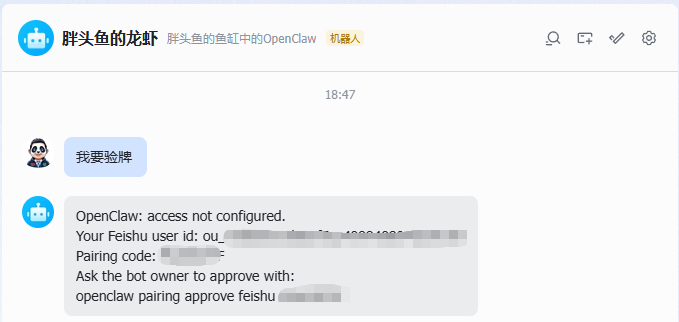

在聊天窗口输入任意内容:

会返回配对码:

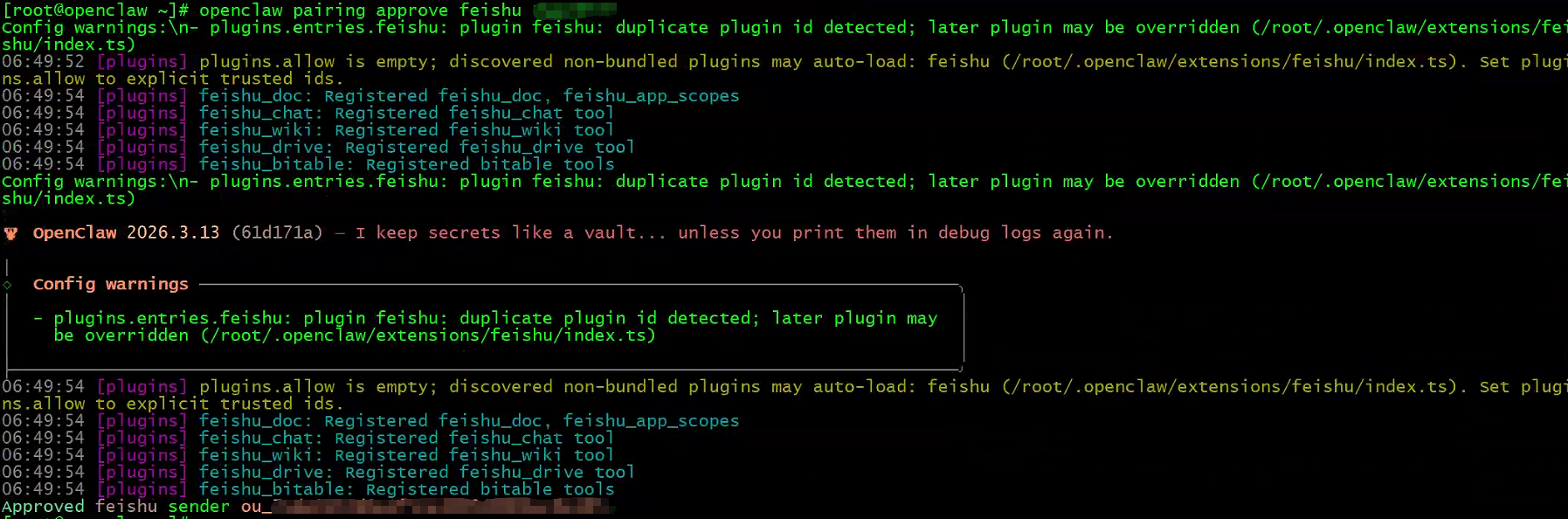

在OpenClaw机器终端执行:

bash

openclaw pairing approve feishu <配对码>

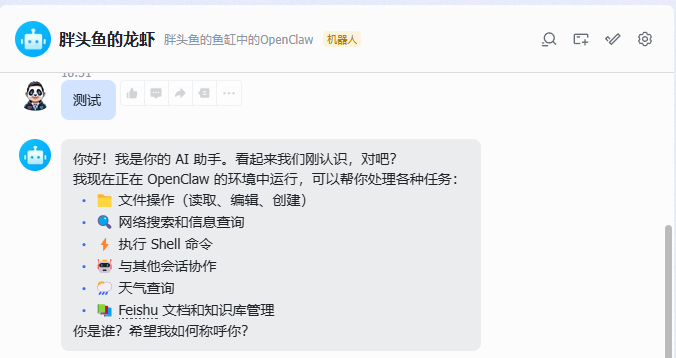

飞书终端测试聊天:

这样就可以通过飞书直接于OpenClaw聊天,不用再通过OpenClaw Web UI了。

总结

本期展示了OpenClaw如何升级,Gateway安全相关知识以及对接飞书。

老规矩,知道写了些啥。