1. 背景:当 AI Agent 走向生产力

随着 OpenClaw 的爆火,自托管 AI Agent 带来的数据自主权备受青睐 。然而,随之而来的安全事件也层出不穷:数据被非法删除、敏感数据泄露、遭受恶意注入攻击等 。

要实现从 "玩具" 到 "生产力工具" 的蜕变,安全防护是核心支柱 。

2. 核心风险:OpenClaw 面临的五大威胁

根据 OWASP 2026 发布的 Agentic Applications Top 10,OpenClaw 面临着"开源软件"与"AI Agent"的双重风险 :

| 关键威胁 | 严重性 | 风险描述 / 真实案例 |

|---|---|---|

| 提示词注入 | Critical | 研究人员通过文章注入恶意提示词接管控制权;曾发生过通过邮件导致 OpenClaw 泄露 SSH 私钥的案例。 |

| 恶意 Skills 供应链 | Critical | ClawHavoc 事件数周内激增 142%;Trend Micro 曾发现 39 个恶意 Skills 分发 macOS 信息窃取器。 |

| 源代码漏洞 | High | 截至 2026 年 3 月,已发现 82 个 CVE,包含 12 个超危漏洞,涉及远程代码执行(RCE)等核心问题。 |

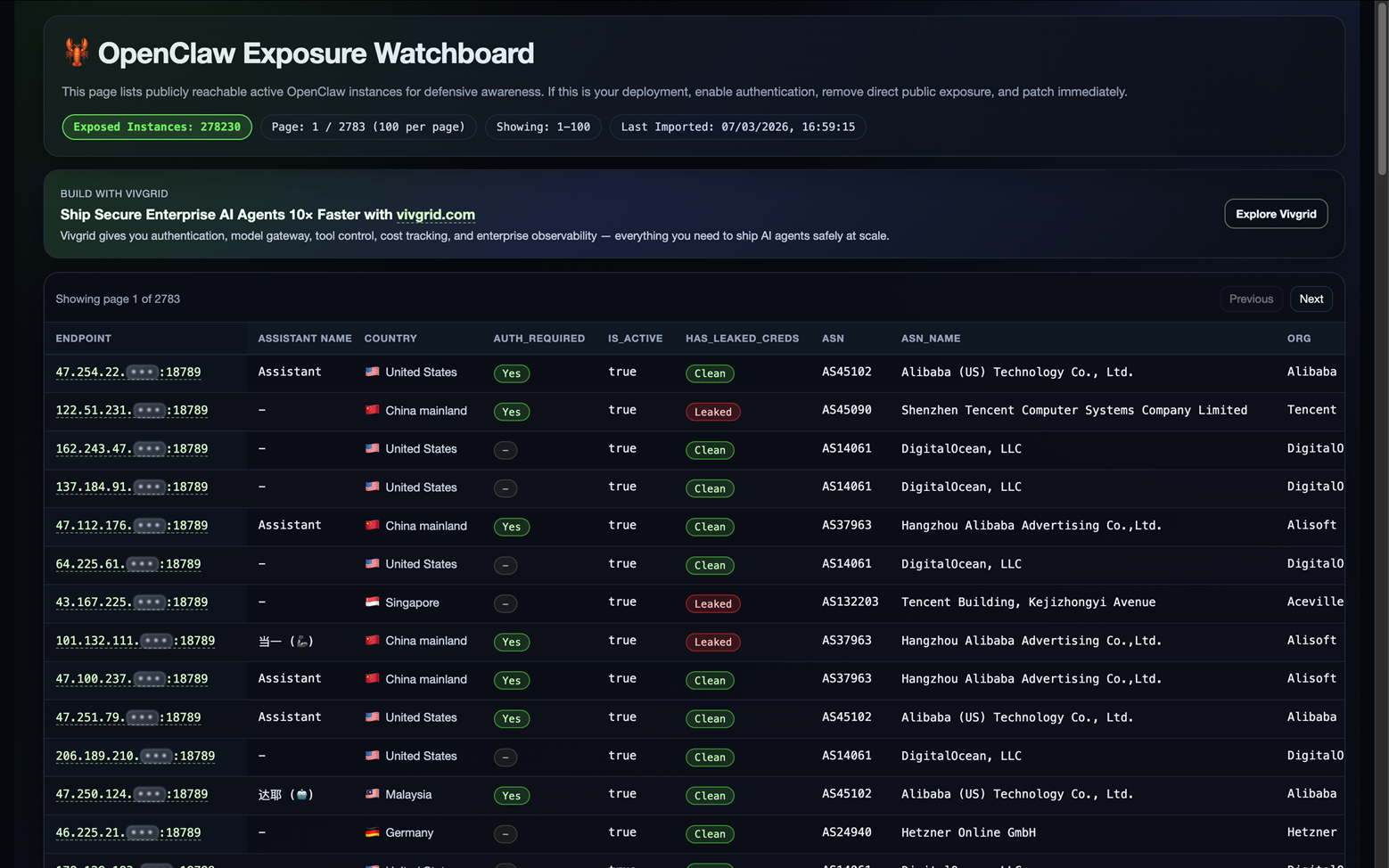

| 凭据泄露 | High | 默认配置下凭据明文存储。据统计,全球有 220,000+ 实例暴露公网,极易导致全量密钥泄露。 |

| 数据泄露 | High | 缺乏最小化权限约束。36.8% 的社区插件存在安全问题,Agent 默认继承全量权限易导致越权访问。 |

3. 安全加固:构建全方位防护体系

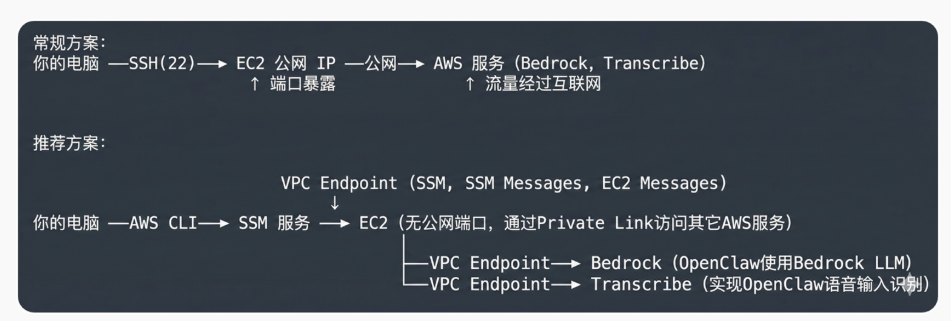

3.1 零公网暴露(VPC Endpoint + SSM)

这是最基础也最有效的防护手段,旨在消除公网攻击面 。

- 私有链路访问 :通过 AWS PrivateLink 访问 Bedrock、S3 等服务,确保 EC2 实例无需分配公网 IP 即可完成任务 。

-

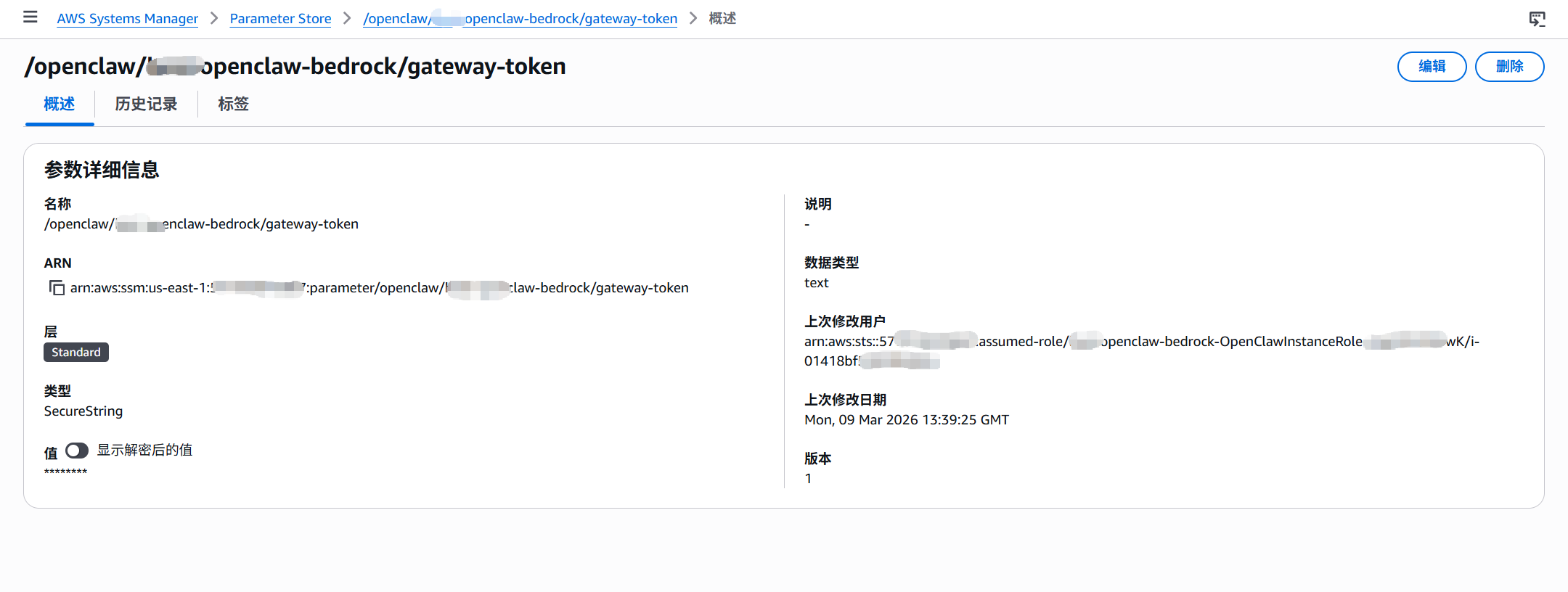

凭据动态脱敏:严禁将 Token 明文写入

openclaw.json。-

操作方案:将 Gateway Token 存入 AWS SSM Parameter Store 。

-

动态调用 :利用 OpenClaw v2026.3.7 的

SecretRef exec模式,在启动时通过脚本动态加载到内存,规避磁盘残留风险 。

-

- 最小权限原则 :为 EC2 绑定 IAM Role,仅授予

bedrock:InvokeModel等必要权限,废弃长期有效的 Access Key 。

3.2 配置防错与自愈机制

-

OpenClaw-Skill 约束:引入 8800+ 行的结构化文档 Skill,强制要求 Agent 在修改配置前检索手册,防止 JSON 格式错误导致系统崩溃 。

-

自动化修复:利用 Systemd + Claude Code。当 Gateway 崩溃时,Systemd 触发脚本调用 Claude Code 诊断日志并自动修复配置错误 。

- 前提是OpenClaw 安装了Claude Code,并且两者都安装配置了OpenClaw-Skill,

教程视频可参考B站视频链接:https://www.bilibili.com/video/BV1pefHB1ENJ/

3.3 运行环境与插件治理

-

Skill 安全审查 :使用

skill-vetter工具在安装前对第三方插件进行权限、命令及数据外传行为的自动化扫描 。 -

隔离运行:建议将 OpenClaw 部署在独立虚拟机中,并利用沙箱功能运行工具(Tool) 。

4. 部署路径建议:从个人到平台

根据不同需求,您可以选择以下部署方案 :

| 方案 | 角色 | 特点 |

|---|---|---|

| 本地体验 | 个人开发者 | 适合学习调试,0 成本,但缺乏安全治理。 |

| 云上快速部署 | 个人/小团队 | 使用 AWS Lightsail / myClaw,快速 POC,简单易上手。 |

| 自建企业级 | 平台工程团队 | 基于 EC2/EKS 深度定制,完全自主控制,需 3-5 个月工程量。 |

| 托管企业级 | 快速上生产 | AgentCore 全托管服务,内置安全治理,零运维且硬件级隔离。 |

5. 结语

OpenClaw 不仅仅是一个聊天机器人,它是运行在你私有云环境中的 "数字员工" 。通过 SSM 凭证管理、Systemd 自愈和分层搜索等手段,我们可以将这个开源项目打造成安全、稳定的企业级平台 。

更多内容参考博客:https://aws.amazon.com/cn/blogs/china/openclaw-security-and-feature-enhancement-practices/