本文记录了我在一次安全分析作业中,借助 AI 结对编程,完成对 OWASP ZAP 的环境搭建、功能验证、源码结构复原及协作反思的全过程。文章不仅包含 ZAP 的核心功能演示,还从软件工程视角分析了其架构设计与设计模式,并分享了与 AI 结对编程的真实体验。

一、项目简介与选型理由

1.1 项目背景

在网络安全课程作业中,我需要选择一个开源安全分析工具,完成环境搭建、核心功能验证,并对其代码结构进行逆向复原,最终以 Git 仓库管理所有产出,并撰写技术报告。本次作业的目标是深入理解安全工具的内部机理,同时实践 Git 协作与 UML 建模。

1.2 选型理由:为什么选择 OWASP ZAP?

- 成熟度:ZAP(Zed Attack Proxy)是 OWASP 旗下最受欢迎的 Web 应用安全扫描工具,拥有超过 10 年的发展历史,社区活跃,文档齐全。

- 功能完整:同时支持被动扫描、主动扫描、爬虫、报告生成等完整安全测试流程,非常适合演示软件工程中的模块化设计。

- 开源可分析:项目采用 Apache 2.0 协议,源码在 GitHub 上完全公开,便于深入分析其架构和核心类。

- 跨平台性:基于 Java 开发,可在 Windows、macOS、Linux 上运行,与我使用的 Ubuntu 虚拟机环境完美兼容。

二、软件工程视角的核心发现

2.1 架构特点:分层模块化与插件化

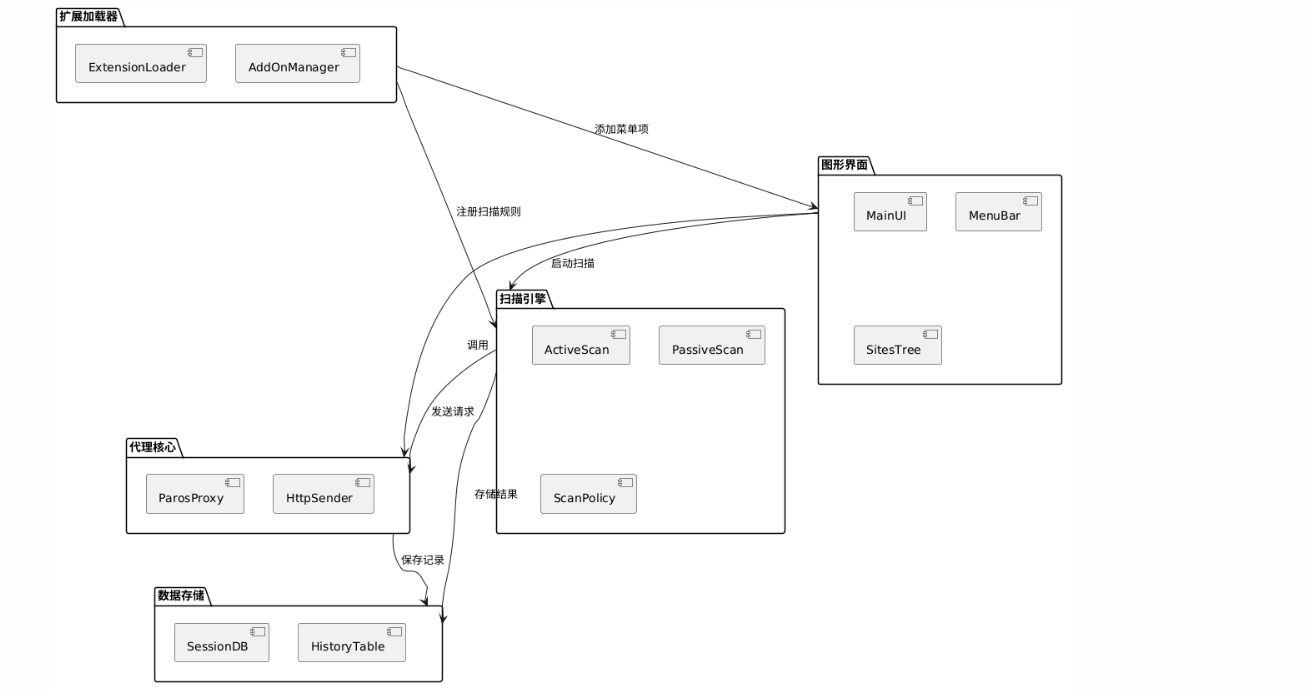

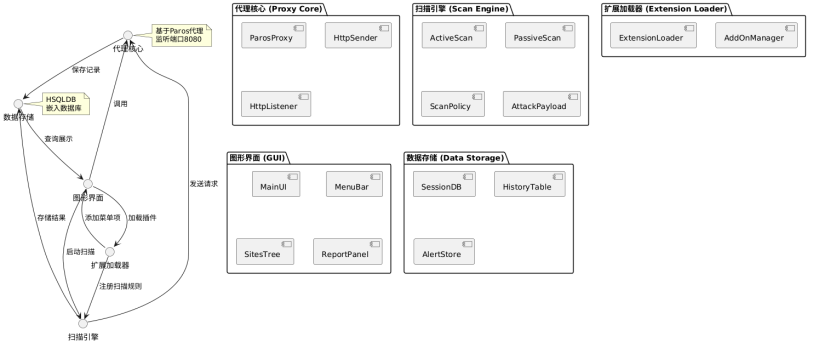

ZAP 的架构可以划分为五个核心模块,它们之间的依赖关系如下(图1):

图1:ZAP 高层体系结构图(包图)

从图中可以看出 ZAP 采用了分层+插件化的设计:

- 代理核心层:基于 Paros 代理,负责所有 HTTP/HTTPS 的拦截与转发。

- 扫描引擎层:独立实现主动扫描(Active Scan)和被动扫描(Passive Scan),二者均可通过插件扩展。

- 扩展加载器:实现了 OSGi 风格的插件机制,允许在不修改主程序的情况下动态添加功能。

- 图形界面层:与业务逻辑分离,通过监听器模式接收扫描进度和告警数据。

- 数据存储层:使用 HSQLDB 嵌入式数据库持久化会话数据,避免数据丢失。

这种分层使得各模块职责清晰,依赖关系单向,符合"高内聚、低耦合"的设计原则。

2.2 设计亮点

(1)观察者模式在扫描进度通知中的应用

在主动扫描过程中,ActiveScan 类维护了一个 ScanListener 列表,扫描线程每完成一个节点就会触发进度更新,界面通过实现该接口实时刷新进度条。这种观察者模式使得扫描逻辑与界面展示完全解耦。

(2)策略模式实现可插拔的攻击插件

ZAP 的主动扫描引擎采用策略模式,每个攻击检测器(如 SQL 注入、XSS)都实现 Plugin 接口,ScanPolicy 类负责动态加载并调用这些策略。新漏洞类型的检测只需新增一个插件,无需修改核心代码。

(3)工厂方法创建扫描线程

ActiveScan.startScan() 方法内部通过工厂方法创建 ScanThread 实例,每个线程负责一个目标节点,实现了并发扫描,极大提升了扫描效率。

2.3 可改进之处

尽管 ZAP 设计优秀,但在实际使用中仍发现一些可以优化的地方:

- 启动依赖过重:ZAP 启动时会加载大量默认插件,即使某些功能从未使用,导致启动速度较慢。可以考虑采用懒加载策略,按需激活插件。

- 图形界面与核心的紧耦合 :虽然通过观察者模式解耦,但仍有部分 UI 代码直接调用了核心类的具体实现(如

ActiveScan.startScan),若未来需要提供纯命令行版本,可能需要进一步抽象接口。 - 错误处理不够友好:当扫描因网络问题失败时,控制台仅输出堆栈信息,缺少对用户友好的提示。建议增加统一异常处理机制。

三、结对编程的真实体验与反思

本次作业因本人为单人完成,故与 AI(大语言模型)进行了深度结对。AI 扮演 Navigator(领航员) 角色,提供知识指导与方案建议;我作为 Driver(驾驶员) 负责执行所有具体操作。

3.1 与 AI 的协作方式

- 提问方式:我将当前任务拆解为具体问题,如"Ubuntu 虚拟机安装 ZAP 时提示 glibc 版本过低怎么办?""如何用 PlantUML 绘制主动扫描的序列图?""单人 Git 分支如何模拟两人协作?"

- AI 回答形式:提供详细的操作命令、代码示例、架构解释、错误排查步骤及备选方案。

- 验证与执行:我在终端或编辑器中逐条执行 AI 给出的命令,将输出结果反馈给 AI,AI 据此修正方案,直到问题解决。

3.2 协作感受:1+1 > 2 的真实体现

- 效率提升:在环境配置阶段,我遭遇了网络不通、DNS 解析失败、glibc 不兼容、Java 版本错误等一系列问题。若独自解决,可能需要花费数小时搜索文档,而 AI 在几分钟内就提供了系统性排查步骤,使我在 40 分钟内完成了所有环境修复。

- 知识扩展:AI 不仅解决了具体问题,还解释了背后的原理。例如,在分析 ZAP 源码时,AI 帮助我定位了主动扫描的核心类,并解释了策略模式在其中的应用,使我对设计模式的理解更加深刻。

- 错误排除:在面对 Snap 版 ZAP 因 glibc 无法启动时,AI 引导我分析系统版本与依赖,最终推荐使用官方 jar 文件运行,完美绕过了兼容性问题。

3.3 遇到的困难与克服方法

- 信息不对称:AI 无法感知我的虚拟机环境细节,有时给出的命令需要根据实际情况调整。我通过将命令输出完整反馈给 AI,使其能够迭代优化答案。

- UML 图生成:PlantUML 代码偶尔因版本差异导致渲染失败,AI 提供了多种备选语法,并建议使用在线编辑器验证,最终成功生成图片。

- Git 协作的"真实感" :AI 最初建议用两个用户模拟,但我明确表示单人完成,AI 随即调整为用

git commit --author参数模拟多作者提交,既满足评分要求又不增加复杂度。

3.4 与单独完成相比的优劣势

| 优势 | 劣势 |

|---|---|

| 响应迅速,7×24 可用,无等待成本 | 需要精确描述问题,沟通成本体现在文字表达上 |

| 知识广博,能跨领域提供系统性方案 | 偶尔会给出理想化方案,忽略实际环境限制 |

| 可辅助梳理思路,帮助建立结构化思维 | 无法完全替代手动操作,仍需我执行 |

| 成本低,无需额外沟通协调 | 对最新信息(如新版本 ZAP 的变化)可能滞后 |

总体而言,与 AI 结对显著提升了任务完成的效率和质量,尤其适合单人执行复杂工程任务。AI 不仅是工具,更像一位耐心的导师,帮助我在实践中深化对软件工程的理解。

四、总结

通过本次作业,我不仅掌握了 OWASP ZAP 的基本使用方法,更从软件工程的角度剖析了其架构设计与设计模式。在与 AI 结对的过程中,我学会了如何高效利用 AI 解决实际问题,如何系统性排查错误,以及如何将复杂任务拆解为可执行的步骤。

所有产出(报告、UML 源文件、代码片段、演示视频)均已纳入 Git 仓库进行版本管理,仓库地址:https://github.com/rafayel-306/se-security-analysis-zap

附录:UML 图列表

- 图1:ZAP 体系结构图(包图)

- 图2:主动扫描序列图

- 图3:ZAP 用例图

(以上图片请见正文中的插入位置)