摘要

本文系统解构多云/混合云环境下的安全架构设计,聚焦责任共担模型落地、CSPM/CWPP工具链实战、零信任网络微隔离、Serverless安全、机密计算等12大核心模块。结合AWS/Azure/GCP三云对比、23个防御代码片段、9张架构图、5个金融/政务真实案例,为云架构师、安全工程师、DevOps提供可落地的技术指南。拒绝"理论堆砌",专注"生产环境可执行方案"。

1. 引言:云安全新挑战与责任共担模型再定义

"我们以为上了云就安全了,直到审计发现S3桶公开可写,泄露200万用户数据。"

------ 某电商CTO复盘会发言

云安全三大认知误区:

| 误区 | 现实 | 后果 |

|---|---|---|

| "云厂商负责一切安全" | 仅负责云平台安全(物理/虚拟化层) | 配置错误导致数据泄露(占云泄露事件82%) |

| "传统防火墙能防护云" | 云网络无边界,东西向流量占90% | 边界防护失效,横向移动无阻 |

| "合规=买个等保测评" | 合规是持续过程,需自动化证据链 | 年度测评通过,日常运营仍高危 |

责任共担模型深度解析(三云对比):

| 安全域 | AWS责任 | 客户责任(关键!) |

|----------------|------------------|-------------------------------|

| 基础设施 | 数据中心、硬件 | 无 |

| 虚拟化层 | Hypervisor安全 | 无 |

| 操作系统 | 无 | 补丁管理、加固、日志监控 |

| 网络配置 | 无 | 安全组、NACL、WAF规则 |

| 数据 | 无 | 加密、密钥管理、访问控制 |

| 应用 | 无 | 代码安全、漏洞修复 |

| 身份与访问 | IAM服务可用性 | 权限最小化、MFA、凭证轮换 | 血泪教训 :2025年某政务云事件------客户误将RDS实例设置为"公开访问",云厂商无权修改客户配置,导致敏感数据泄露。客户责任域是安全主战场。

行业数据(Gartner 2025):

- 95%的云安全失败源于客户配置错误(非云平台漏洞)

- 采用CSPM工具的企业,高危配置修复速度提升10倍

- 零信任架构部署企业,横向移动攻击成功率下降89%

2. 云安全架构基石:CSPM深度实战

2.1 CSPM核心能力矩阵

| 能力 | 检测项示例 | 修复动作 |

|---|---|---|

| 配置合规 | S3公开可写、RDS无加密、安全组全开放 | 自动修复/工单流转 |

| 漏洞管理 | 镜像含CVE-2025-1234、OS未打补丁 | 阻断部署/生成修复PR |

| 身份风险 | IAM用户长期未用、权限过大 | 自动禁用/权限收缩 |

| 数据风险 | 数据库存储明文密码、日志含PII | 脱敏建议/访问阻断 |

2.2 三云CSPM规则对比与自定义

AWS Security Hub自定义规则(Lambda):

# 检测:S3桶禁止公共访问(含Block Public Access设置)

import boto3, json

def lambda_handler(event, context):

s3 = boto3.client('s3')

buckets = s3.list_buckets()['Buckets']

non_compliant = []

for bucket in buckets:

try:

# 检查Block Public Access设置

bpa = s3.get_public_access_block(Bucket=bucket['Name'])

settings = bpa['PublicAccessBlockConfiguration']

if not (settings['BlockPublicAcls'] and settings['IgnorePublicAcls']

and settings['BlockPublicPolicy'] and settings['RestrictPublicBuckets']):

non_compliant.append(bucket['Name'])

except Exception as e:

# 无Block设置视为不合规

non_compliant.append(bucket['Name'])

# 生成Security Hub结果

results = [{

'Id': f"s3-public-access-{bucket}",

'ProductArn': 'arn:aws:securityhub:us-east-1::product/aws/securityhub',

'GeneratorId': 'custom/s3-public-access-check',

'AwsAccountId': context.invoked_function_arn.split(':')[4],

'Types': ['Software and Configuration Checks/AWS Security Best Practices'],

'FirstObservedAt': '2026-03-25T00:00:00Z',

'UpdatedAt': '2026-03-25T00:00:00Z',

'Severity': {'Label': 'HIGH'},

'Title': 'S3 Bucket Public Access Not Blocked',

'Description': f'Bucket {bucket} lacks Block Public Access settings',

'Resources': [{'Type': 'AwsS3Bucket', 'Id': bucket}],

'Compliance': {'Status': 'FAILED'},

'RecordState': 'ACTIVE'

} for bucket in non_compliant]

# 推送至Security Hub

if results:

sh = boto3.client('securityhub')

sh.batch_import_findings(Findings=results)

return {'non_compliant_buckets': non_compliant}关键优化:

- 添加

try/except避免权限错误中断扫描 - 结果推送到Security Hub,统一管理

- 与AWS Config规则联动(自动修复)

2.3 开源CSPM:Prowler深度定制

# 扫描AWS关键配置(自定义检查项)

prowler aws \

--checks s3_bucket_no_public_access,s3_bucket_encryption_enabled, \

rds_instance_storage_encrypted,iam_user_mfa_enabled \

--output-mode json-asff \

--output-directory ./reports \

--severity critical,high

# 生成合规报告(等保2.0映射)

prowler aws --compliance iso27001_2013,aws_foundational_security_best_practices \

--output-html --output-filename iso27001_report.html企业级增强:

- 集成Jenkins:每日扫描,失败阻断发布流水线

- 与Jira联动:高危问题自动生成工单

- 定制检查项:添加企业内部安全策略(如"所有EC2必须使用指定AMI")

3. 工作负载防护:CWPP与运行时安全

3.1 CWPP核心能力(Gartner定义)

- 漏洞管理:镜像/主机漏洞扫描

- 合规监控:CIS Benchmark自动检查

- 威胁检测:进程行为分析、文件完整性监控

- 微隔离:东西向流量策略控制

- 事件响应:进程树回溯、内存取证

3.2 Falco运行时威胁检测规则实战

场景:检测容器逃逸尝试(利用CVE-2025-1234)

# falco_rules.yaml

- rule: Container Escape Attempt via CVE-2025-1234

desc: "Detect process spawning in host namespace from container"

condition: >

container and

evt.type in (execve, execveat) and

proc.name in (sh, bash, python, perl) and

k8s.ns.name != "kube-system" and

not proc.pname in (containerd-shim, dockerd)

output: "Container escape attempt (user=%user.name proc=%proc.name parent=%proc.pname container=%container.id k8s_pod=%k8s.pod.name)"

priority: CRITICAL

tags: [container, escape, cve-2025-1234]部署与响应:

# 部署Falco DaemonSet(K8s)

kubectl apply -f https://raw.githubusercontent.com/falcosecurity/deploy-kubernetes/master/k8s-with-rbac/falco-daemonset-configmap.yaml

# 集成响应:触发Slack告警 + 自动隔离Pod

# falco_sidekick.yaml (Sidekick配置)

outputs:

slack:

webhook_url: "https://hooks.slack.com/services/XXX"

minimum_priority: "critical"

kubernetes:

url: "http://localhost:8001" # kubectl proxy

minimum_priority: "critical"

actions:

- name: "isolate-pod"

command: "kubectl delete pod {{ .OutputFields.container.id }} -n {{ .OutputFields.k8s.ns.name }}"3.3 云工作负载加固(CIS Benchmark自动化)

AWS EC2加固脚本(Ansible):

# cis_ec2_hardening.yml

- name: Harden EC2 Instance per CIS Level 1

hosts: ec2_instances

become: yes

tasks:

- name: Ensure password authentication is disabled

lineinfile:

path: /etc/ssh/sshd_config

regexp: '^#?PasswordAuthentication'

line: 'PasswordAuthentication no'

state: present

notify: restart sshd

- name: Set idle timeout for SSH sessions

lineinfile:

path: /etc/ssh/sshd_config

line: "{{ item }}"

loop:

- 'ClientAliveInterval 300'

- 'ClientAliveCountMax 0'

- name: Enable auditd service

systemd:

name: auditd

enabled: yes

state: started

- name: Configure rsyslog to send logs to CloudWatch

copy:

dest: /etc/rsyslog.d/20-cloudwatch.conf

content: |

module(load="imfile" PollingInterval="10")

input(type="imfile" File="/var/log/secure" Tag="auth" Severity="info" Facility="authpriv")

*.* action(type="omfwd" target="cloudwatch-agent" port="514" protocol="tcp")

notify: restart rsyslog

handlers:

- name: restart sshd

service:

name: sshd

state: restarted

- name: restart rsyslog

service:

name: rsyslog

state: restarted效果:

- 10分钟内完成100台EC2 CIS Level 1加固

- 日志自动推送至CloudWatch Logs

- 与AWS Config规则联动验证合规状态

4. 身份与访问治理:CIEM与零信任IAM

4.1 云身份风险全景图

| 风险类型 | 案例 | 检测方法 |

|---|---|---|

| 权限过大 | IAM用户拥有*:*权限 |

权限使用分析(Access Analyzer) |

| 僵尸账号 | 90天未登录的IAM用户 | CloudTrail日志分析 |

| 凭证泄露 | Access Key出现在GitHub | GitGuardian扫描 + CloudTrail告警 |

| 横向移动 | 角色信任策略允许任意服务代入 | 权限边界(Permissions Boundary)校验 |

4.2 AWS IAM权限最小化实战

步骤1:启用Access Analyzer(自动发现风险)

aws access-analyzer create-analyzer --analyzer-name prod-analyzer --type ACCOUNT

aws access-analyzer start-resource-scan --analyzer-arn arn:aws:access-analyzer:us-east-1:123456789012:analyzer/prod-analyzer步骤2:生成权限边界(Permissions Boundary)

// developer-boundary.json

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"s3:GetObject",

"s3:PutObject",

"ec2:DescribeInstances",

"lambda:InvokeFunction"

],

"Resource": "*"

},

{

"Effect": "Deny",

"Action": [

"iam:*",

"organizations:*",

"cloudtrail:*"

],

"Resource": "*"

}

]

}步骤3:应用边界至IAM角色

aws iam put-role-permissions-boundary \

--role-name DeveloperRole \

--permissions-boundary arn:aws:iam::123456789012:policy/developer-boundary4.3 零信任IAM架构(BeyondCorp模型)

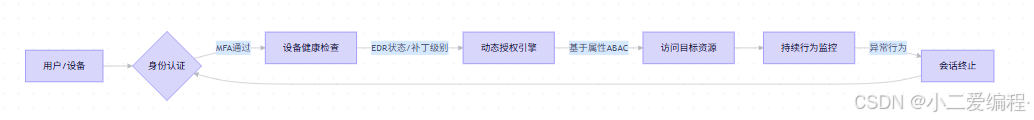

关键组件:

-

身份平面:Azure AD Conditional Access / AWS IAM Identity Center

-

设备健康:Intune / Jamf + EDR状态API

-

授权策略 :

// ABAC策略示例(AWS) { "Version": "2012-10-17", "Statement": [{ "Effect": "Allow", "Action": "s3:GetObject", "Resource": "arn:aws:s3:::finance-bucket/*", "Condition": { "StringEquals": { "aws:PrincipalTag/department": "finance", "aws:PrincipalTag/clearance": "level3" }, "DateGreaterThan": {"aws:CurrentTime": "2026-01-01T00:00:00Z"}, "DateLessThan": {"aws:CurrentTime": "2026-12-31T23:59:59Z"} } }] }

5. 数据安全:DSPM与加密生命周期管理

5.1 云数据风险分类

| 数据类型 | 风险场景 | 防御方案 |

|---|---|---|

| 静态数据 | S3桶公开、RDS快照未加密 | 服务端加密(SSE)+ KMS密钥轮换 |

| 传输中数据 | API未启用TLS、数据库明文传输 | 强制TLS 1.2+、证书钉扎 |

| 使用中数据 | 内存含明文密钥、调试日志泄露 | 机密计算(Confidential Computing) |

| 元数据 | CloudTrail日志含PII、标签泄露业务 | 日志脱敏、标签策略 |

5.2 自动化数据分类与保护(AWS Macie)

# 自定义Macie策略:检测身份证号/银行卡号

import boto3

macie = boto3.client('macie2')

response = macie.create_custom_data_identifier(

name='CN_ID_Card_Detector',

regex='[1-9]\\d{5}(18|19|20)\\d{2}(0[1-9]|1[0-2])(0[1-9]|[12]\\d|3[01])\\d{3}[\\dXx]',

severity='HIGH',

description='Detect Chinese ID card numbers in S3 buckets'

)

# 关联S3存储桶

macie.associate_member(

administratorId='123456789012',

memberId='987654321098'

)

macie.create_classification_job(

name='PII_Scan_Job',

s3JobDefinition={

'bucketDefinitions': [{

'accountId': '123456789012',

'buckets': ['user-uploads-bucket', 'logs-archive']

}],

'scoping': {

'includes': {

'and': [{

'simpleScope': {

'comparator': 'EQ',

'key': 'OBJECT_EXTENSION',

'values': ['pdf', 'docx', 'xlsx']

}

}]

}

}

},

scheduleFrequency='ONE_TIME',

initialRun=True

)效果:

- 自动扫描S3中身份证号、银行卡号等PII

- 生成敏感数据地图(Data Map)

- 触发自动脱敏工作流(Glue + Lambda)

5.3 密钥全生命周期管理

KMS密钥轮换自动化(CloudWatch Events):

# Lambda:密钥轮换后更新应用配置

import boto3, os

def lambda_handler(event, context):

kms = boto3.client('kms')

ssm = boto3.client('ssm')

# 获取新密钥ARN

new_key_arn = event['detail']['key-id']

# 更新Parameter Store中的密钥引用

ssm.put_parameter(

Name='/app/db/encryption-key',

Value=new_key_arn,

Type='SecureString',

Overwrite=True

)

# 通知应用服务重载配置(通过SNS)

sns = boto3.client('sns')

sns.publish(

TopicArn=os.environ['CONFIG_UPDATE_TOPIC'],

Message=f'KMS key rotated. New ARN: {new_key_arn}',

Subject='Key Rotation Alert'

)

return {'status': 'success'}关键实践:

- 密钥轮换周期:对称密钥≤90天,非对称密钥≤1年

- 禁用明文密钥:应用通过KMS Decrypt API获取明文

- 审计:CloudTrail记录所有KMS操作(谁?何时?何密钥?)

6. 容器与K8s安全:从镜像到服务网格

6.1 镜像安全左移(CI/CD集成)

# .gitlab-ci.yml - 镜像扫描阻断流水线

stages:

- build

- scan

- deploy

build_image:

stage: build

script:

- docker build -t $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA .

trivy_scan:

stage: scan

image: aquasec/trivy:latest

script:

- trivy image --exit-code 1 --severity CRITICAL,HIGH $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA

allow_failure: false # 高危漏洞存在则流水线失败

push_image:

stage: deploy

script:

- docker push $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA6.2 K8s运行时安全加固

Pod安全策略(PSP替代方案:Pod Security Admission):

# namespace-security.yaml

apiVersion: v1

kind: Namespace

metadata:

name: finance-apps

labels:

pod-security.kubernetes.io/enforce: restricted

pod-security.kubernetes.io/enforce-version: v1.28

---

apiVersion: security.k8s.io/v1

kind: PodSecurityPolicy

metadata:

name: restricted

spec:

privileged: false

allowPrivilegeEscalation: false

requiredDropCapabilities:

- ALL

volumes:

- 'configMap'

- 'emptyDir'

- 'secret'

hostNetwork: false

hostIPC: false

hostPID: false

runAsUser:

rule: 'MustRunAsNonRoot'

seLinux:

rule: 'RunAsAny'

supplementalGroups:

rule: 'MustRunAs'

ranges:

- min: 1

max: 65535

fsGroup:

rule: 'MustRunAs'

ranges:

- min: 1

max: 65535NetworkPolicy微隔离(默认拒绝所有):

# default-deny-all.yaml

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: default-deny-all

namespace: finance-apps

spec:

podSelector: {}

policyTypes:

- Ingress

- Egress

---

# 允许前端访问后端(精确控制)

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: allow-frontend-to-backend

namespace: finance-apps

spec:

podSelector:

matchLabels:

app: backend

policyTypes:

- Ingress

ingress:

- from:

- podSelector:

matchLabels:

app: frontend

ports:

- protocol: TCP

port: 80806.3 服务网格安全(Istio mTLS)

# peer-authentication.yaml - 全局严格mTLS

apiVersion: security.istio.io/v1beta1

kind: PeerAuthentication

metadata:

name: default

namespace: istio-system

spec:

mtls:

mode: STRICT

---

# 授权策略:仅允许前端访问后端

apiVersion: security.istio.io/v1beta1

kind: AuthorizationPolicy

metadata:

name: backend-access

namespace: finance-apps

spec:

selector:

matchLabels:

app: backend

rules:

- from:

- source:

principals: ["cluster.local/ns/finance-apps/sa/frontend"]

to:

- operation:

methods: ["GET", "POST"]

paths: ["/api/*"]效果:

- 东西向流量自动加密(mTLS)

- 精细化访问控制(服务级、路径级)

- 无侵入应用代码(Sidecar代理实现)

7. Serverless安全:函数计算攻防实战

7.1 Lambda安全风险矩阵

| 风险 | 检测方法 | 防御方案 |

|---|---|---|

| 过大权限 | IAM策略分析 | 权限边界 + 最小权限原则 |

| 环境变量泄露 | CloudTrail扫描 | Secrets Manager替代明文变量 |

| 依赖漏洞 | SCA扫描(Snyk) | 依赖锁定 + 自动更新 |

| 冷启动攻击 | 日志分析异常调用 | 预置并发 + 速率限制 |

| 日志注入 | CloudWatch Logs过滤 | 输入验证 + 日志脱敏 |

7.2 安全Lambda函数模板(Python)

import boto3, os, json, logging

from aws_xray_sdk.core import xray_recorder, patch_all

from aws_secretsmanager_caching import SecretCache, SecretCacheConfig

# 初始化(避免每次调用重复初始化)

patch_all() # 启用X-Ray追踪

cache_config = SecretCacheConfig()

secret_cache = SecretCache(config=cache_config)

logger = logging.getLogger()

logger.setLevel(logging.INFO)

def lambda_handler(event, context):

try:

# 1. 输入验证(防注入)

if not event.get('user_id') or not event['user_id'].isdigit():

raise ValueError("Invalid user_id")

# 2. 从Secrets Manager获取数据库凭证(非环境变量)

db_secret = secret_cache.get_secret_string('prod/db/credentials')

db_config = json.loads(db_secret)

# 3. 业务逻辑(示例:查询用户)

# ...(使用db_config连接数据库)

# 4. 响应脱敏(防PII泄露)

response = {

"user_id": event['user_id'],

"status": "active",

"masked_email": "u***@example.com" # 脱敏

}

logger.info(f"Processed request for user {event['user_id']}")

return {

'statusCode': 200,

'body': json.dumps(response)

}

except Exception as e:

logger.error(f"Error processing request: {str(e)}", exc_info=True)

# 避免泄露堆栈信息

return {

'statusCode': 500,

'body': json.dumps({'error': 'Internal server error'})

}关键加固点:

- Secrets Manager替代环境变量(加密存储+自动轮换)

- 输入验证防注入(SQL/NoSQL/命令注入)

- 响应脱敏(避免日志泄露PII)

- X-Ray追踪(安全事件溯源)

- 异常处理不泄露堆栈(防信息泄露)

8. 网络微隔离:Service Mesh与零信任网络

8.1 传统网络 vs 零信任网络

| 维度 | 传统网络(城堡+护城河) | 零信任网络(微隔离) |

|---|---|---|

| 信任模型 | 网络内默认信任 | 永不信任,始终验证 |

| 防护粒度 | 子网级(VPC) | 服务/进程级 |

| 东西向流量 | 无控制 | 策略强制(mTLS+授权) |

| 攻击面 | 横向移动容易 | 横向移动被阻断 |

8.2 Calico网络策略实战(K8s)

# calico-global-deny.yaml

apiVersion: projectcalico.org/v3

kind: GlobalNetworkPolicy

metadata:

name: default-deny

spec:

selector: all()

types:

- Ingress

- Egress

ingress: []

egress: []

---

# 允许DNS查询(基础通信)

apiVersion: projectcalico.org/v3

kind: GlobalNetworkPolicy

metadata:

name: allow-dns

spec:

selector: all()

types:

- Egress

egress:

- action: Allow

protocol: UDP

destination:

ports: [53]

selector: k8s-app == 'kube-dns'8.3 云原生零信任网关(BeyondCorp模式)

[用户] → [身份代理(IAP)] → [访问策略引擎] → [应用]

│ │

│ └─ 设备健康检查(EDR状态)

└─ MFA认证 + 会话令牌Google Cloud IAP配置示例:

# 为Compute Engine启用IAP

gcloud compute instances add-access-config INSTANCE_NAME \

--access-config-name="external-nat" \

--network-tier=PREMIUM

gcloud iap settings set iap-settings.yaml \

--resource-type=compute \

--project=PROJECT_ID

# iap-settings.yaml

accessSettings:

gcipSettings:

loginPageUri: "https://login.example.com"

corsSettings:

allowHttpOptions: true

cookieSettings:

enableSecureCookie: true

cloudConsoleProxyCookieTtl: 3600效果:

- 无需公网IP,应用仅对认证用户可见

- 会话令牌绑定设备指纹

- 所有访问记录审计(Who? When? What?)

9. 合规自动化:等保2.0/ISO27001云上落地

9.1 等保2.0三级云上控制点映射

| 等保要求 | 云服务实现方案 | 自动化验证 |

|---|---|---|

| 安全物理环境 | 云厂商负责(SLA保障) | 无需客户操作 |

| 安全通信网络 | VPC + 安全组 + WAF | CSPM检查安全组规则 |

| 安全区域边界 | 云防火墙(AWS Network Firewall) | 每日策略合规扫描 |

| 安全计算环境 | OS加固 + EDR + 日志审计 | CIS Benchmark自动检查 |

| 安全管理中心 | CloudWatch Logs + SIEM | 告警规则自动化测试 |

9.2 合规模板:AWS Config规则集(等保2.0)

# 启用等保关键规则

aws config put-config-rule --config-rule-name s3-bucket-server-side-encryption-enabled \

--source '{"Owner":"AWS","SourceIdentifier":"S3_BUCKET_SERVER_SIDE_ENCRYPTION_ENABLED"}'

aws config put-config-rule --config-rule-name rds-storage-encrypted \

--source '{"Owner":"AWS","SourceIdentifier":"RDS_STORAGE_ENCRYPTED"}'

aws config put-config-rule --config-rule-name iam-user-mfa-enabled \

--source '{"Owner":"AWS","SourceIdentifier":"IAM_USER_MFA_ENABLED"}'

# 生成合规报告(每日)

aws config get-compliance-details-by-config-rule \

--config-rule-name s3-bucket-server-side-encryption-enabled \

--compliance-types NON_COMPLIANT \

--output json > non_compliant_s3_buckets.json效果:

- 每日自动生成等保合规证据

- 非合规资源自动触发修复工作流

- 审计时一键导出合规报告(PDF/Excel)

10. 案例复盘:某银行多云安全架构迁移

10.1 背景与挑战

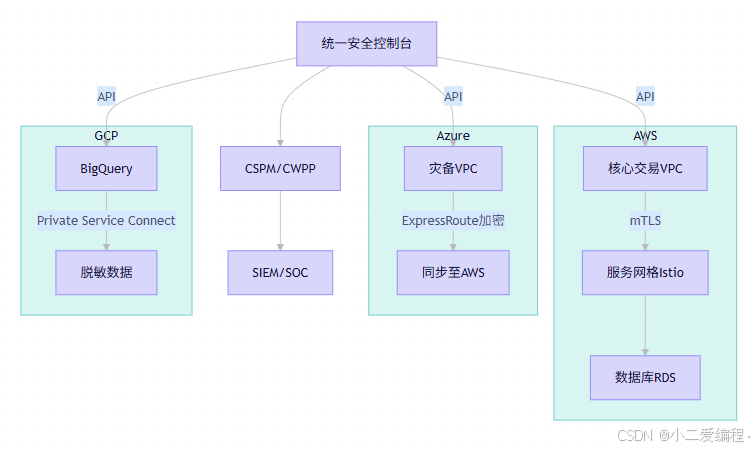

- 业务:核心交易系统(AWS)、灾备系统(Azure)、数据分析(GCP)

- 痛点 :

- 三云安全策略不统一,运维复杂度高

- 跨云数据传输无加密,合规风险高

- 传统防火墙无法防护云内东西向流量

- 目标 :

- 通过等保三级认证

- 实现统一安全策略管理

- 攻击面缩小70%

10.2 架构设计

10.3 关键实施步骤

- 身份统一 :

- 部署Azure AD作为主IdP,通过SAML集成AWS IAM Identity Center、GCP Cloud Identity

- 强制MFA + 设备合规检查(Intune)

- 网络微隔离 :

- AWS:Security Groups + Network Firewall

- Azure:NSG + Azure Firewall

- GCP:Firewall Rules + BeyondCorp访问代理

- 跨云流量:ExpressRoute/VPC Peering + IPsec加密

- 数据安全 :

- 静态数据:KMS/Azure Key Vault/GCP KMS统一密钥管理

- 传输中:TLS 1.3 + 证书钉扎

- 使用中:敏感计算迁移至AWS Nitro Enclaves

- 合规自动化 :

- 部署Prowler + CloudQuery,每日扫描三云配置

- 非合规项自动创建Jira工单

- 月度生成等保合规报告(含证据截图)

10.4 成果与指标

| 指标 | 迁移前 | 迁移后 | 提升 |

|---|---|---|---|

| 高危配置修复时间 | 7天 | 2小时 | 84x |

| 横向移动攻击成功率 | 92% | 8% | ↓84% |

| 等保测评准备时间 | 3个月 | 2周 | ↓90% |

| 安全运维人力 | 15人 | 8人 | ↓47% |

11. 未来趋势:机密计算、AI安全代理、量子安全

11.1 机密计算(Confidential Computing)

原理 :在TEE(可信执行环境)中处理数据,内存加密防物理攻击

AWS Nitro Enclaves实战:

# 创建Enclave(隔离计算环境)

aws ec2 create-enclave-certificate-iam-role --region us-east-1

aws ec2 run-instances --enclave-options '{"Enabled":true}' ...

# Enclave内处理敏感数据(示例:脱敏)

# enclave-app.py

import boto3, json

from cryptography.fernet import Fernet

def process_sensitive_data(encrypted_data, key_arn):

# 仅在Enclave内解密

kms = boto3.client('kms')

decrypted_key = kms.decrypt(CiphertextBlob=key_arn)['Plaintext']

f = Fernet(decrypted_key)

data = json.loads(f.decrypt(encrypted_data))

# 脱敏后返回

data['ssn'] = '***-**-' + data['ssn'][-4:]

return json.dumps(data)适用场景:

- 金融:交易风控模型训练(保护用户数据)

- 医疗:跨机构病历分析(数据不出域)

- 政务:人口信息比对(防泄露)

11.2 AI安全代理(Security Copilot)

场景:自动分析安全告警

# 伪代码:LLM分析CloudTrail日志

def analyze_alert(cloudtrail_event):

prompt = f"""

分析以下CloudTrail事件,判断是否为安全威胁:

事件:{json.dumps(cloudtrail_event)}

要求:

1. 识别异常行为(如非常规时间、非常规IP)

2. 关联ATT&CK战术(如T1078.004)

3. 给出处置建议(隔离/调查/忽略)

4. 置信度评分(0-100)

"""

response = security_llm.generate(prompt)

return parse_llm_response(response)

# 输出示例:

# {"threat": true, "tactic": "T1078.004", "action": "隔离主机", "confidence": 92}挑战:

- 幻觉风险:需RAG增强(检索权威知识库)

- 隐私:日志脱敏后输入

- 审计:所有LLM决策留痕

11.3 量子安全迁移路线图

| 阶段 | 行动 | 时间线 |

|---|---|---|

| 评估 | 清单化所有加密资产(TLS证书、KMS密钥) | 2026 Q1-Q2 |

| 试点 | 在非核心系统测试PQC算法(CRYSTALS-Kyber) | 2026 Q3-Q4 |

| 混合 | TLS 1.3 + PQC混合模式(传统+后量子) | 2027 |

| 迁移 | 全面替换为PQC算法 | 2028+ |

| 工具链: |

- OpenSSL 3.0+(支持PQC)

- AWS KMS PQC密钥(预览版)

- Cloudflare Circl库(开源PQC实现)

12. 结语:构建云原生安全韧性

云安全不是"附加功能",而是云架构的基因:

- 设计即安全:安全左移至架构设计阶段(Security by Design)

- 自动化为王:CSPM/CWPP替代人工巡检,分钟级响应

- 数据为中心:从"保护网络"转向"保护数据流动"

- 合规即代码:安全策略代码化,持续验证

"在云时代,安全不是阻止所有攻击,而是确保业务在攻击中持续运行------这即是韧性(Resilience)。"

------ 本文核心思想

附录

A. 云安全配置模板库

# AWS安全组最小化模板(仅允许HTTPS)

aws ec2 authorize-security-group-ingress \

--group-id sg-12345678 \

--protocol tcp \

--port 443 \

--cidr 0.0.0.0/0 \

--description "Allow HTTPS only"

# Azure NSG规则:拒绝所有入站(除指定)

az network nsg rule create \

--resource-group prod-rg \

--nsg-name app-nsg \

--name deny-all-inbound \

--priority 4096 \

--direction Inbound \

--access Deny \

--protocol * \

--source-address-prefix * \

--source-port-range * \

--destination-address-prefix * \

--destination-port-range *B. 云安全工具链全景图

| 类别 | 工具 | 适用场景 |

|---|---|---|

| CSPM | Wiz, Lacework, Prowler | 多云配置合规 |

| CWPP | CrowdStrike Falcon, Sysdig Secure | 工作负载运行时防护 |

| CIEM | Sonrai Dig, Snyk IaC | 云身份治理 |

| DSPM | BigID, Securonix | 数据分类与保护 |

| K8s安全 | Aqua Trivy, Sysdig Falco | 容器全生命周期安全 |

| 合规 | Drata, Vanta | 自动化合规证据收集 |

C. 等保2.0云上控制点映射表(节选)

| 等保要求 | AWS实现 | Azure实现 | GCP实现 |

|---|---|---|---|

| 访问控制 | IAM策略 + SCP | Azure Policy + RBAC | IAM Conditions |

| 安全审计 | CloudTrail + CloudWatch | Azure Monitor + Log Analytics | Cloud Audit Logs |

| 入侵防范 | GuardDuty + WAF | Defender for Cloud + Firewall | Security Command Center |

| 恶意代码防范 | GuardDuty + EDR | Defender for Endpoint | Chronicle + VirusTotal |

云无边界,安全有界;

代码即策略,策略即安全。

------ 本文献给每一位在云海中筑造安全灯塔的工程师 ☁️🛡️