Flutter 项目上线 iOS 后,如果有人拿到 IPA,第一步有可能不是反编译,而是直接解包。解压之后,目录结构非常清晰:Dart 代码、资源文件、插件模块都在不同位置。只要把这些信息拼起来,就能还原出应用的大致逻辑。

在一个包含会员系统和动态配置的 Flutter 项目中,我们专门做过一次抗破解处理。

先把 Flutter IPA 拆开看

构建完成 IPA 后,直接解压:

unzip Runner.ipa进入目录:

Payload/Runner.app可以看到几个关键内容:

App.framework

flutter_assets/

Frameworks/进入 flutter_assets:

python

assets/

isolate_snapshot_data

kernel_blob.bin其中:

kernel_blob.bin:Dart 编译产物assets/:资源文件App.framework:部分逻辑代码

先处理 Dart 层(但不要停在这里)

Flutter 提供了混淆选项:

css

flutter build ios --obfuscate --split-debug-info=./symbols执行后:

- Dart 符号被替换

- 生成符号映射文件

但这一步完成后,如果你再解包 IPA,会发现:

- 资源名称仍然清晰

- JS / JSON 可读

- iOS 原生符号仍然存在

也就是说,这一步只是处理了 Dart 层。

处理 Flutter 资源目录(重点)

进入 flutter_assets/assets,如果看到类似:

bash

images/vip_banner.png

config/payment.json

html/activity.html这些名称已经足够说明业务结构。

我们做的处理是:不改 Flutter 工程,而是在 IPA 层统一修改。

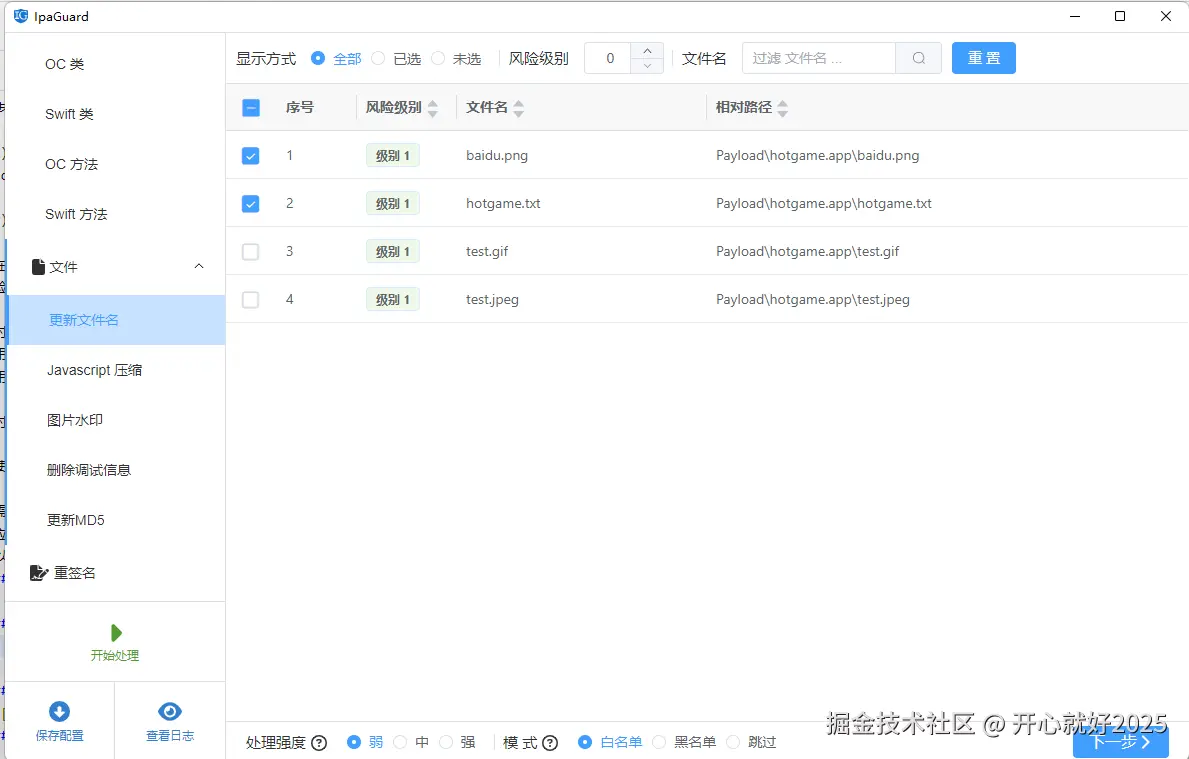

使用 Ipa Guard:

- 导入 IPA

- 切换到资源模块

- 勾选图片、JSON、HTML、JS

执行后:

vip_banner.png → a8d3k.png

payment.json → x92ks.json把 JS / HTML 再压一遍

如果 Flutter 中嵌入了 H5 页面(WebView),这些文件仍然是可读的。

在构建阶段或解包后处理:

css

terser main.js -o main.min.js或者:

arduino

uglifyjs page.js -o page.min.js处理后再放回 IPA,再用 Ipa Guard 改名。

这样做的结果是:

- 内容压缩

- 文件名无意义

- 路径不可读

处理 iOS 原生层(很多人忽略)

Flutter 并不完全是 Dart,还包含:

- 插件代码(Swift / OC)

- 原生桥接层

- SDK 逻辑

这些内容在 IPA 中属于 Mach-O 二进制。

检查一下:

perl

strings AppBinary | grep Manager如果看到:

FlutterPaymentManager

UserAuthHandler说明原生层完全可读。

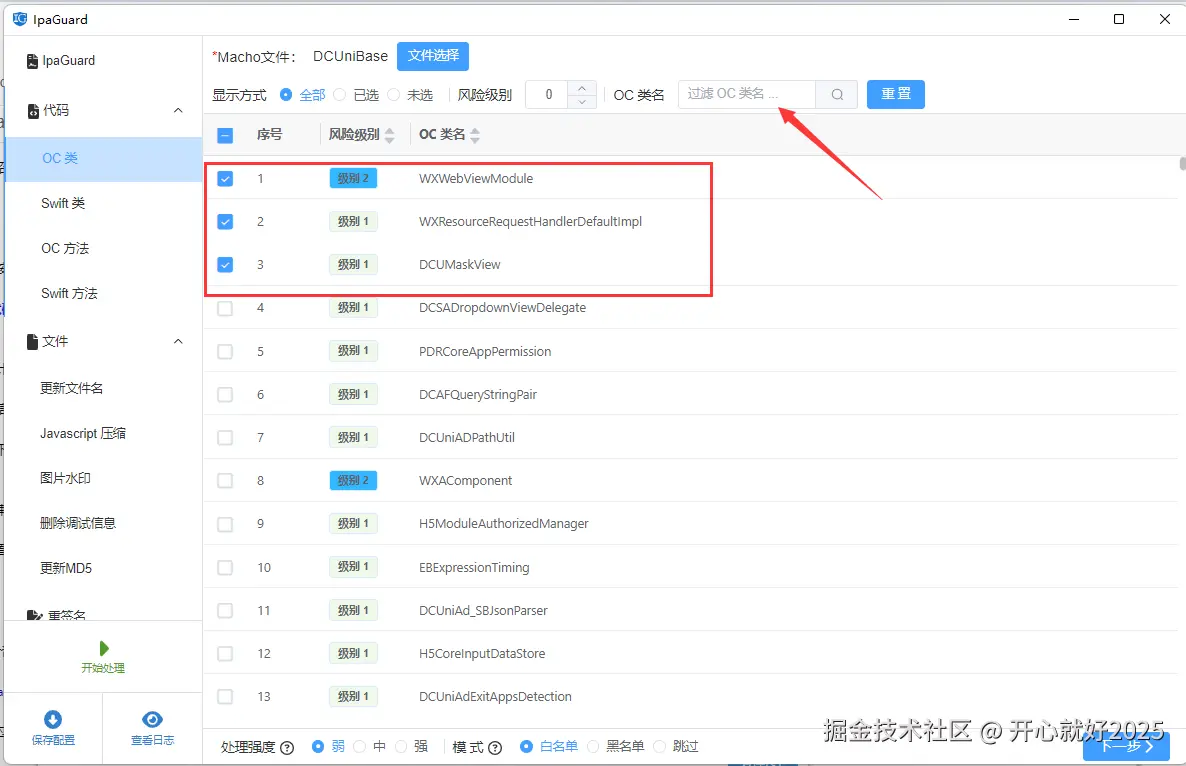

用 Ipa Guard 做二进制混淆

在代码模块中:

- 选择 Swift 类

- 选择 OC 方法

- 勾选关键符号

执行后:

FlutterPaymentManager → k39sd2再次查看:

perl

strings AppBinary | grep Payment已经找不到原始名称。

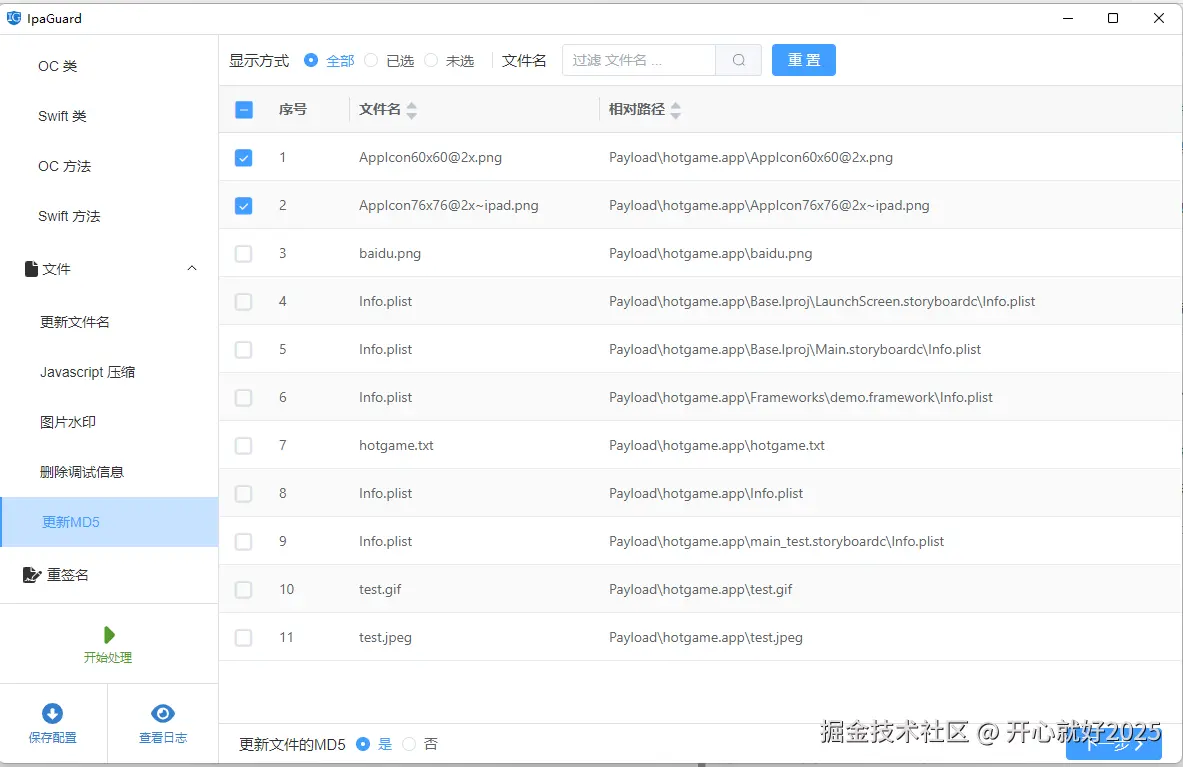

修改资源 MD5(解决"复用识别"问题)

如果多个应用使用同一套 UI 资源,即使改名也可能被识别。

Ipa Guard 提供 MD5 修改功能:

- 图片内容不变

- 文件指纹改变

验证:

md5 vip_banner.png处理前后不同。

这一步更多是避免资源被简单比对。

删掉那些"多余信息"

Flutter 构建过程中,有时会带入调试信息。

可以检查:

perl

strings AppBinary | grep Flutter如果输出包含日志或调试字段,可以在 IPA 处理阶段清理。

Ipa Guard 支持删除部分调试信息。

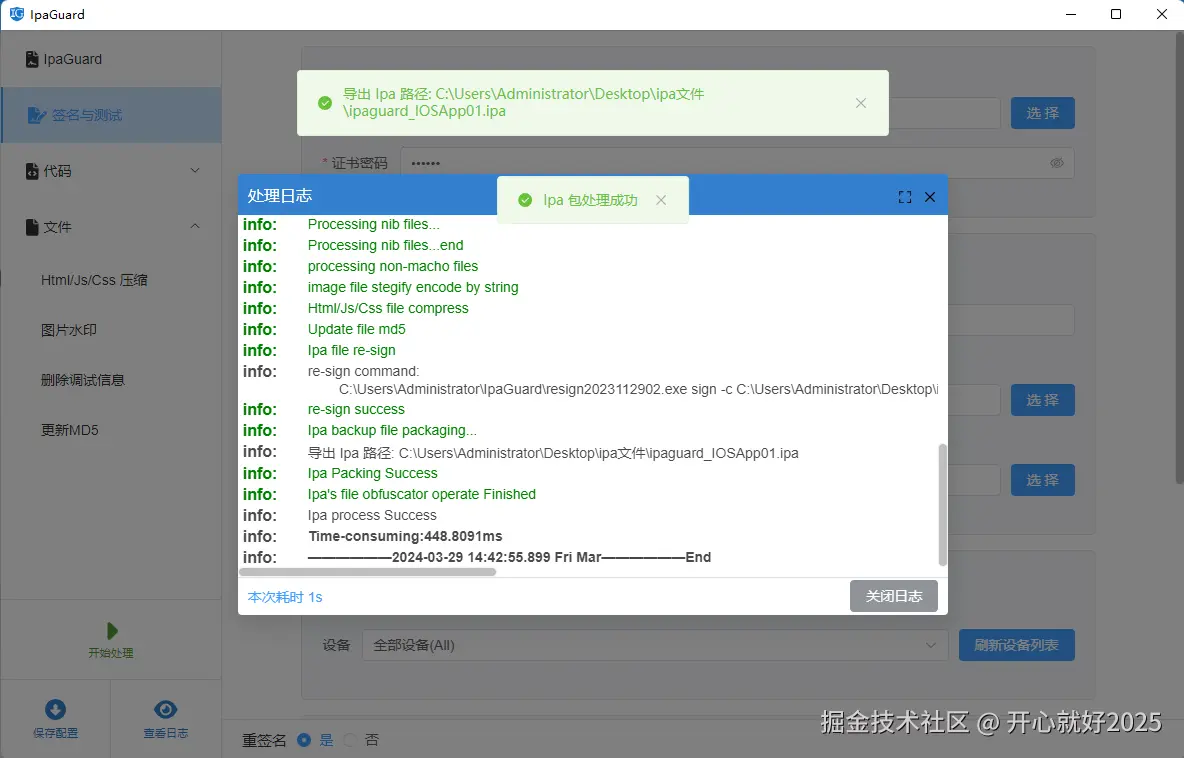

签名并直接安装测试

所有修改完成后,必须重新签名。

可以使用:

diff

kxsign sign app.ipa \

-c cert.p12 \

-p password \

-m dev.mobileprovision \

-z test.ipa \

-i或者直接在 Ipa Guard 中配置证书。

设备连接后可以直接安装。

测试关注点(Flutter 特有)

Flutter 项目测试时,需要特别看:

- 页面渲染是否正常

- Dart 调用是否异常

- 插件是否还能调用

- WebView 是否加载成功

如果某些页面加载失败,基本可以定位到资源路径被误处理。

Flutter iOS 包的破解入口并不只有 Dart 代码。资源目录、JS 文件、原生模块符号,这些地方同样可以被利用。单一手段很难覆盖所有暴露点。

在实际项目中,通过 Flutter 构建参数处理 Dart 层,再结合 Ipa Guard 对 IPA 进行资源混淆、二进制符号处理和 MD5 修改,可以在不侵入项目结构的情况下完成一轮补强。