1.概述

2024年9月,趋势科技披露了一种高度混淆的多平台远控木马KTLVdoor1。该木马同时存在Windows与Linux版本,采用"白加黑"的方式执行,借助英伟达签名的合法程序加载恶意DLL。恶意DLL从.user.ini文件中读取加密数据至内存并解密出shellcode,再通过异或解密出核心DLL并执行。KTLVdoor功能丰富,支持文件上传与下载、命令执行、端口扫描及SOCKS代理等操作,可通过TCP或TLS协议与C&C服务器通信。KTLVdoor首次上线时,会收集系统信息,经AES-GCM-256加密后发送给C&C服务器。

观成-瞰云加密威胁智能检测系统可对该木马进行有效检出。

2.攻击流程

表 1 样本信息

|--------|------------------------------------------------------------------|

| 文件名 | t.zip |

| 文件Hash | 5f6bd0c43700c72e9ef2fde784f49d60fa4ac59db26128e20de81c00e203c31c |

| 样本类型 | 远控 |

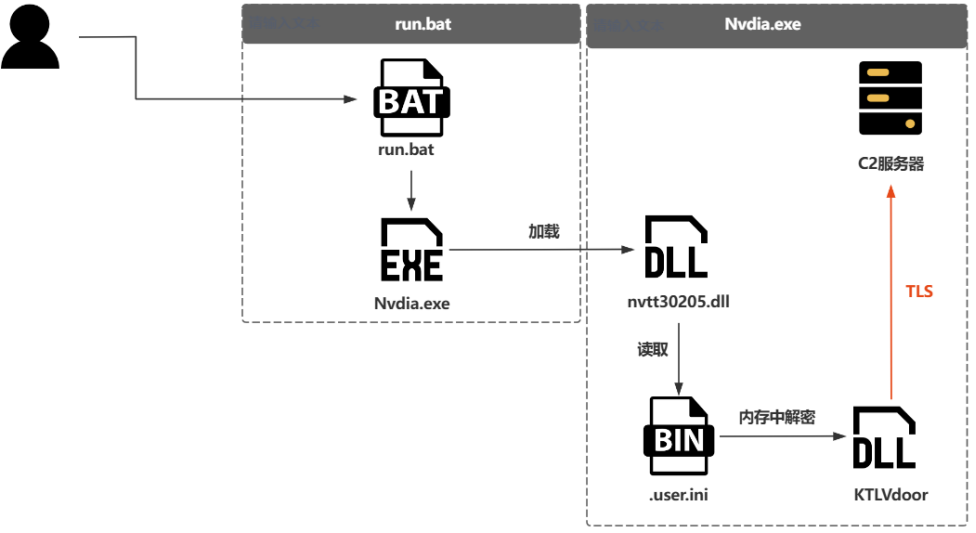

样本会在本地磁盘上释放4个文件,分别为run.bat、Nvdia.exe、nvtt30205.dll和.user.ini。run.bat以"version -sl"为参数启动Nvdia.exe,由Nvdia.exe加载nvtt30205.dll。该dll先读取.user.ini 数据至内存并解密出shellcode,再将系统文件C:\\Windows\\System32\\accessibilitycpl.dll加载至内存,然后把shellcode写入其.text 段并执行。shellcode通过异或解密得到KTLVdoor并调用,实现与C&C服务器的加密通信。

图 1 执行流程图

3.加密通信分析

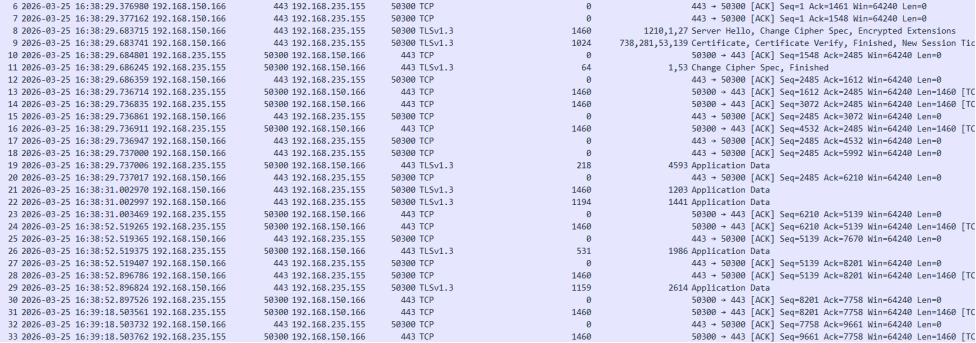

KTLVdoor通过TLS协议与C&C服务器进行加密通信。

图 2 KTLVdoor的TLS通信流量

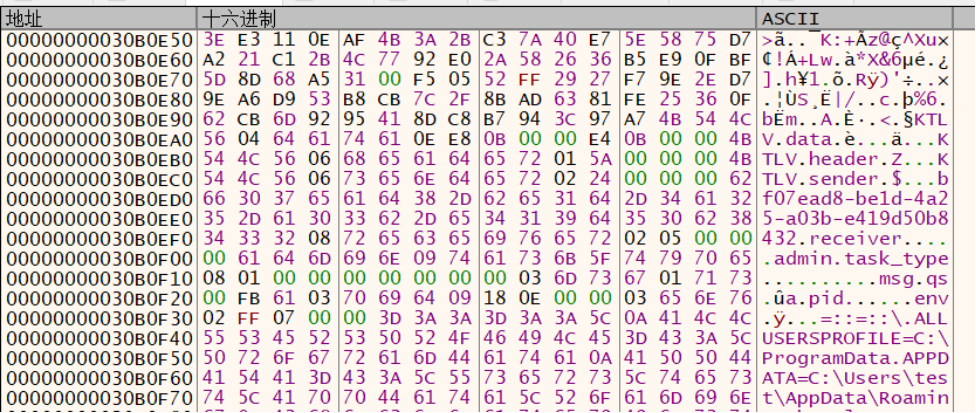

KTLVdoor会收集系统信息,包括用户名、主机名、进程名、样本路径、进程ID、操作系统版本、操作系统位数、磁盘信息、受害主机运行时间等,使用AES-GCM-256加密后发送给C&C服务器。

图 3 AES加密前数据

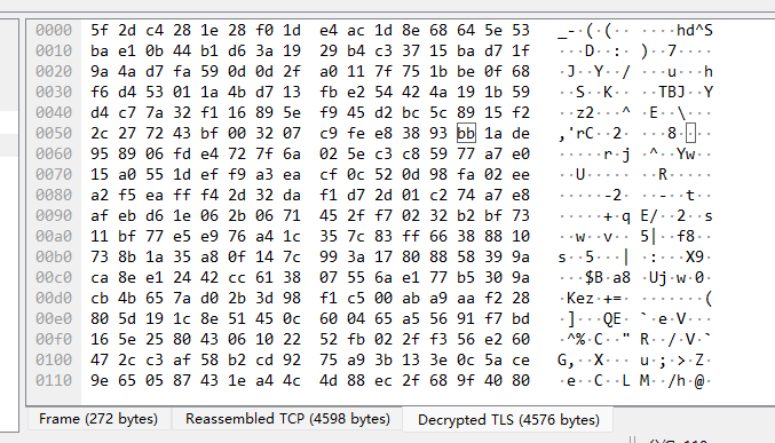

图 4 AES加密后数据

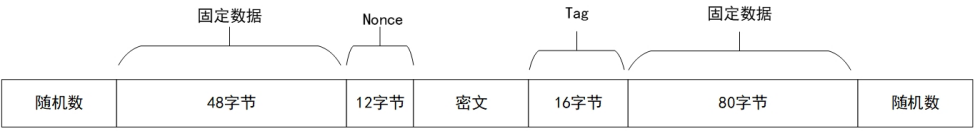

上线包数据的加密密钥固定为32字节,内容为"14 E0 81 C2 56 83 0B 4B DD 30 9E EF 8F C5 0D CF 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00",加密时使用的Nonce 则为随机生成的12字节数据。加密完成后先进行首次拼接,结构为"12字节Nonce+密文+16字节Tag",随后在该数据块头部拼接48字节固定数据,尾部拼接80字节固定数据,最后在整体数据的前后分别填充不定长随机数据,形成最终的上线包。

图 5 加密后的上线包数据结构

4.产品检测

观成-瞰云加密威胁智能检测系统可对KTLVdoor进行检出。

图 6 使用TLS通信的KTLVdoor告警

图 7 使用TCP通信的KTLVdoor告警

5.总结

KTLVdoor在与C&C服务器进行TLS加密通信时,采用合法域名进行SNI伪装,以规避传统检测手段。同时,该木马对密文数据进行首尾随机填充,导致心跳包长度呈现动态随机变化,显著增加了基于载荷特征的检测难度。然而,该木马在交互模式上仍存在可识别的行为特征。通过该特征,能够检出隐藏在加密流量中的KTLVdoor通信。此外,KTLVdoor在与C2服务器建立通信前,会主动访问ipinfo.io等公开IP查询服务以获取受害主机的公网IP地址。这一先于C&C通信的特征行为,可作为辅助研判,与加密流量分析相结合,有效降低误报率,实现对KTLVdoor的精准识别。观成科技安全研究团队将持续关注并更新其检测策略,以有效应对这一网络威胁。

6.IoC

|------------|------------------------------------------------------------------|

| 类型 | 值 |

| 文件Hash | 5f6bd0c43700c72e9ef2fde784f49d60fa4ac59db26128e20de81c00e203c31c |

7.参考链接

******1.******Earth Lusca Uses KTLVdoor Backdoor for Multiplatform Intrusion

https://www.trendmicro.com/en_us/research/24/i/earth-lusca-ktlvdoor.html

2.基于Rust语言的KTLVdoor远控木马分析