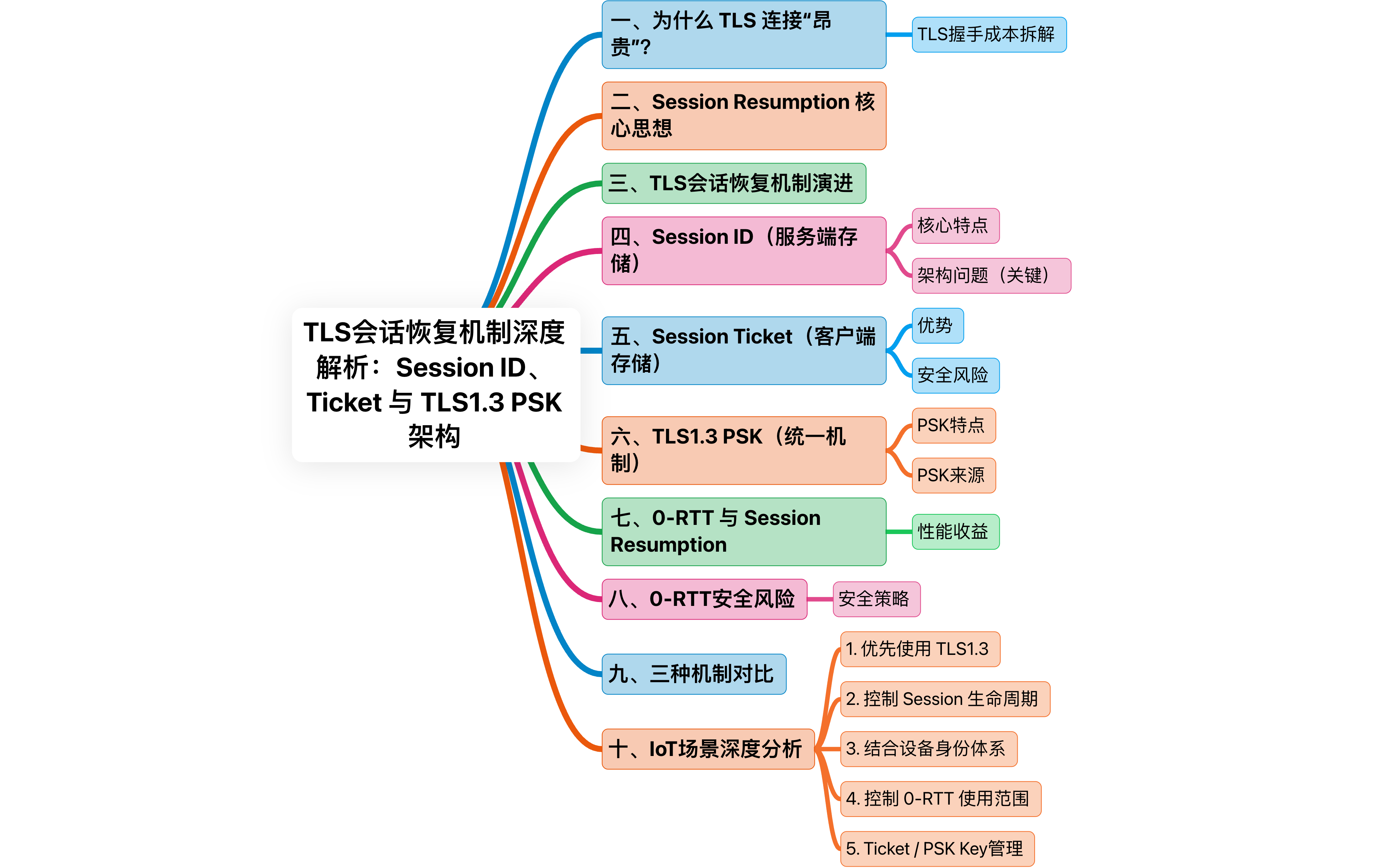

目录

[一、为什么 TLS 连接"昂贵"?](#一、为什么 TLS 连接“昂贵”?)

[二、Session Resumption 核心思想](#二、Session Resumption 核心思想)

[四、Session ID(服务端存储)](#四、Session ID(服务端存储))

[五、Session Ticket(客户端存储)](#五、Session Ticket(客户端存储))

[六、TLS1.3 PSK(统一机制)](#六、TLS1.3 PSK(统一机制))

[七、0-RTT 与 Session Resumption](#七、0-RTT 与 Session Resumption)

[十一、没有 Session Resumption 时](#十一、没有 Session Resumption 时)

[十二、使用 Session Resumption 后](#十二、使用 Session Resumption 后)

[1 优先使用 TLS1.3](#1 优先使用 TLS1.3)

[2 控制 Session 生命周期](#2 控制 Session 生命周期)

[3 结合设备身份体系](#3 结合设备身份体系)

[4 控制 0-RTT 使用范围](#4 控制 0-RTT 使用范围)

[5 Ticket / PSK Key管理](#5 Ticket / PSK Key管理)

在基于 Transport Layer Security(TLS) 的系统中,每一次 完整握手(Full Handshake) 都意味着较高的计算与网络成本。

完整 TLS 握手通常包含:

-

非对称加密计算

-

证书验证

-

密钥协商

-

网络往返(RTT)

对于当前的 IoT 架构(ESP32 + MQTT + 云平台,例如 AWS IoT Core),这个问题会被明显放大:

-

设备频繁断线重连

-

弱网环境

-

低功耗要求

如果每次连接都进行 完整 TLS 握手,系统成本会快速上升。

因此 TLS 引入了一种关键优化机制:

Session Resumption(会话恢复)

其核心目标是:

在保证安全的前提下,避免重复执行昂贵的 TLS 握手。

一、为什么 TLS 连接"昂贵"?

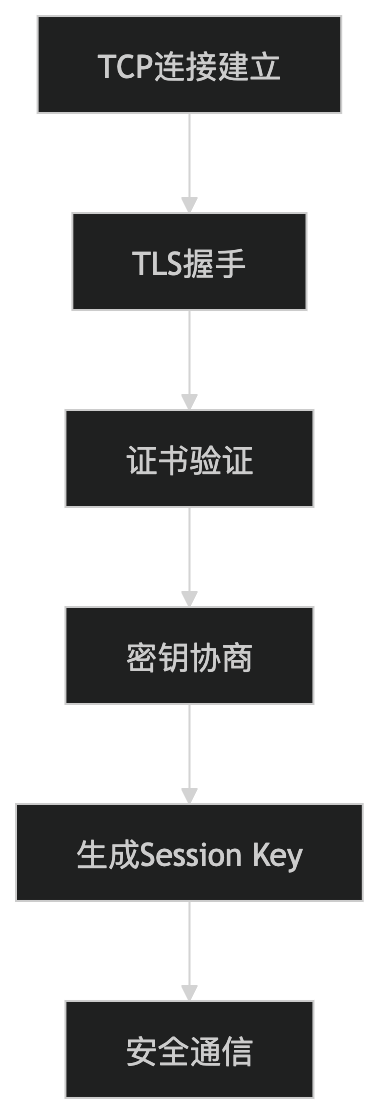

一次完整 TLS 连接的流程如下:

TLS握手成本拆解

|-------|---------------------|

| 成本类型 | 说明 |

| CPU消耗 | RSA / ECDHE 非对称加密计算 |

| 网络延迟 | 至少 1-2 RTT |

| 证书验证 | CA链验证 |

| 密钥协商 | Diffie-Hellman计算 |

| 状态建立 | Session Key生成 |

在 IoT 场景中,这些成本会被放大:

设备越多、连接越频繁,系统压力越大。

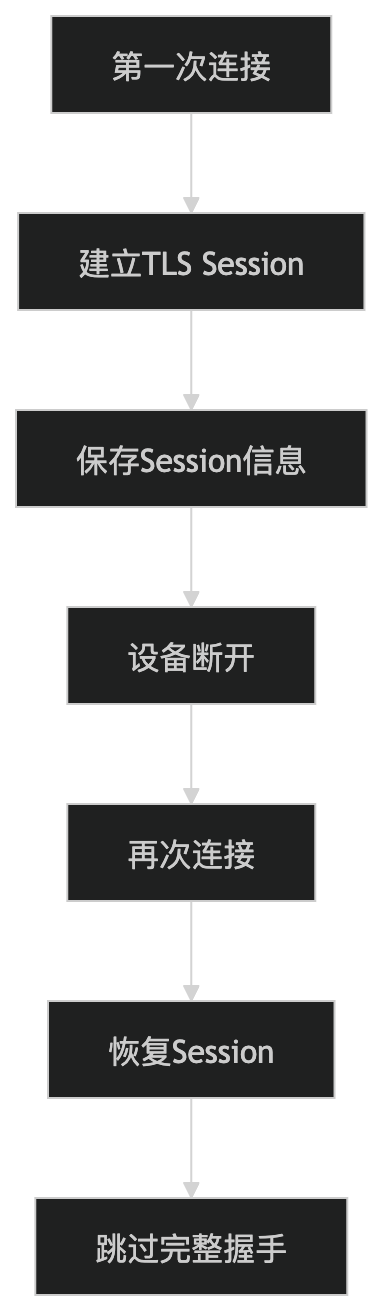

二、Session Resumption 核心思想

Session Resumption 的核心思想是:

第一次连接建立安全上下文,后续连接直接复用。

整体逻辑如下:

通过复用之前建立的 Session Key 或安全上下文,可以显著降低:

-

握手时间

-

CPU消耗

-

网络RTT

三、TLS会话恢复机制演进

TLS 发展过程中出现了三种会话恢复方案:

|----------------|--------|-------|

| 机制 | TLS版本 | 特点 |

| Session ID | TLS1.0 | 服务端存储 |

| Session Ticket | TLS1.2 | 客户端存储 |

| PSK | TLS1.3 | 统一机制 |

演进趋势:

Server State → Client State → Stateless

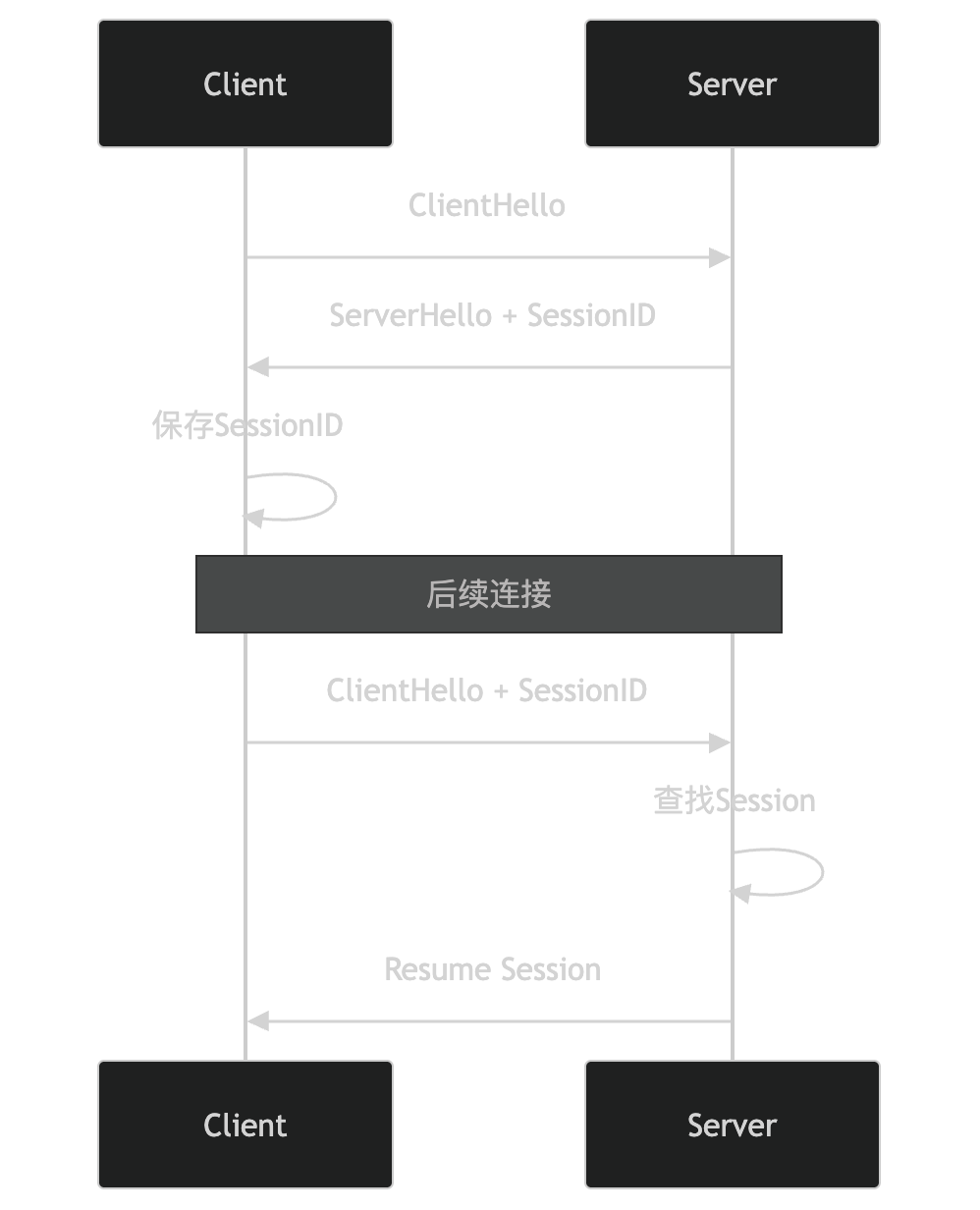

四、Session ID(服务端存储)

Session ID 是最早的 TLS 会话恢复机制。

工作流程如下:

核心特点

|----------------|-----------|

| 特点 | 说明 |

| 服务端存储Session | 服务器保存会话状态 |

| 客户端保存SessionID | 仅保存ID |

| 恢复速度快 | 无需完整握手 |

架构问题(关键)

在现代云架构中:

-

多节点部署

-

负载均衡

SessionID存在一个核心问题:

Session只能存在某一台服务器

如果请求被负载均衡到另一台服务器:

Session恢复失败。

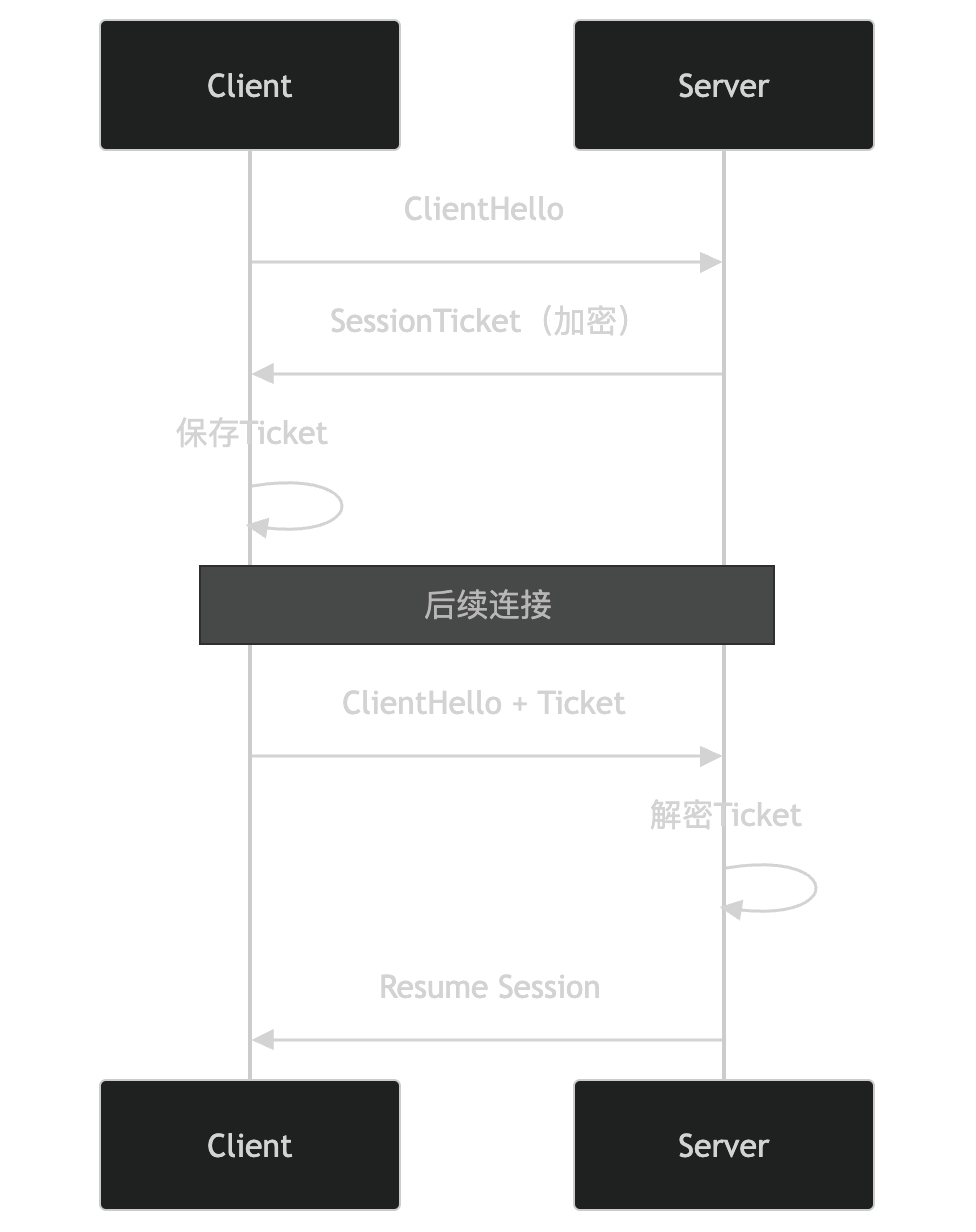

五、Session Ticket(客户端存储)

为了解决 SessionID扩展性问题,TLS1.2 引入:

Session Ticket

核心思想:

Session状态由客户端保存。

流程如下:

优势

|---------|-------------------|

| 优势 | 说明 |

| 无状态服务器 | Server无需保存Session |

| 支持负载均衡 | 任意服务器可恢复 |

| 适合分布式架构 | 云原生友好 |

安全风险

如果 Ticket Key 泄露:

攻击者可以:

-

解密所有Session

-

恢复历史连接

因此必须:

定期轮换 Ticket Key

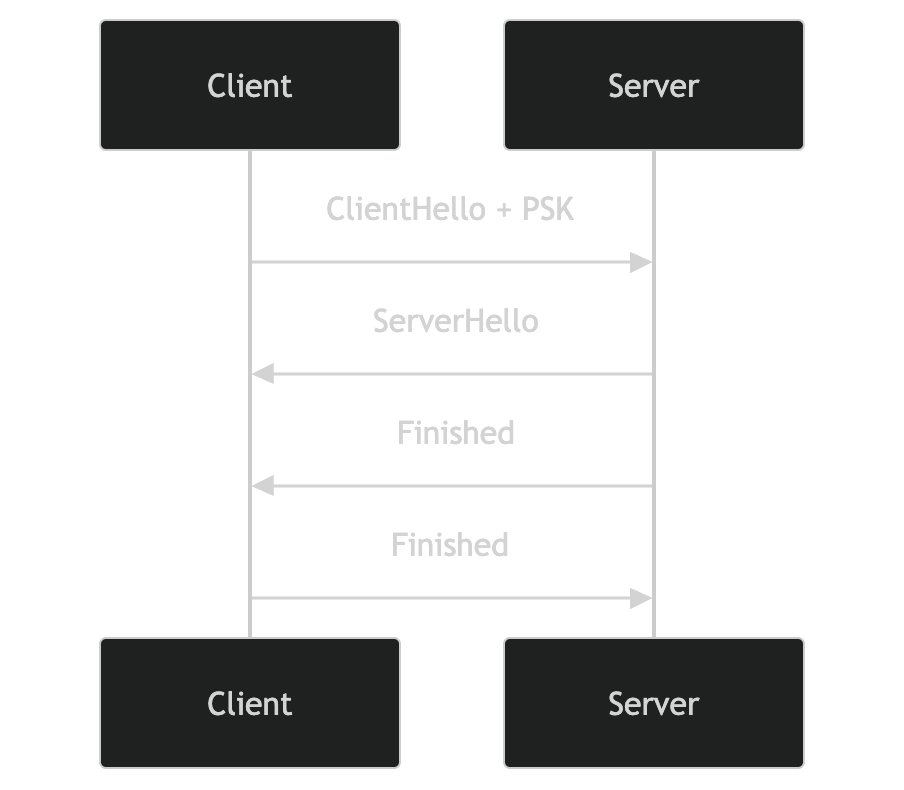

六、TLS1.3 PSK(统一机制)

TLS1.3 对会话恢复进行了彻底重构。

统一为:

PSK(Pre-Shared Key)

工作流程如下:

PSK特点

|-------|--------------------|

| 特点 | 说明 |

| 统一机制 | 替代SessionID和Ticket |

| 更少RTT | 1RTT甚至0RTT |

| 握手更快 | 延迟显著降低 |

PSK来源

PSK可以来自两种方式:

-

之前的 TLS Session

-

预共享密钥(IoT设备预置)

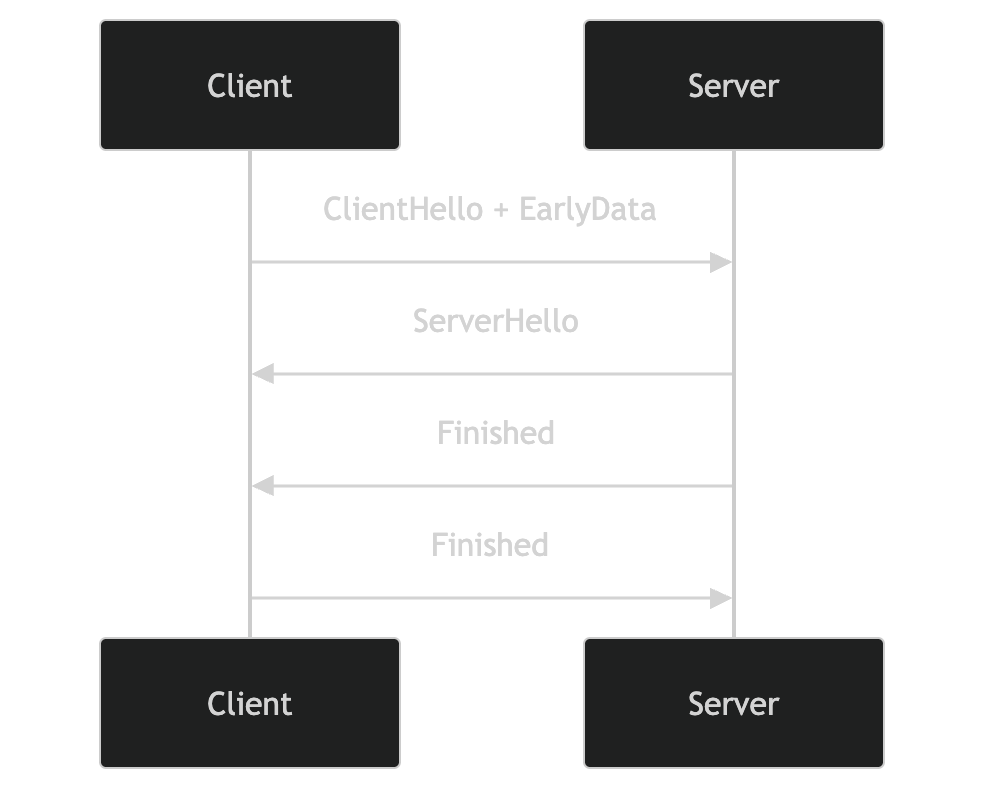

七、0-RTT 与 Session Resumption

TLS1.3 引入了一个重要优化:

0-RTT(Zero Round Trip Time)

流程如下:

优势:

客户端在 握手完成前即可发送数据。

性能收益

-

极低连接延迟

-

更快业务响应

八、0-RTT安全风险

0-RTT存在一个关键风险:

Replay Attack(重放攻击)

攻击方式:

攻击者捕获 Early Data

并重复发送给服务器。

可能导致:

-

重复执行操作

-

数据重复提交

安全策略

只允许 幂等请求(Idempotent Request)

允许:

-

IoT Telemetry 上报

-

状态同步

-

心跳消息

禁止:

-

控制指令

-

支付操作

-

权限变更

对于 智能锁系统:

开锁指令必须禁止 0-RTT。

九、三种机制对比

|----------------|------|-----|-----|

| 机制 | 状态存储 | 扩展性 | 安全性 |

| Session ID | 服务端 | 较差 | 中 |

| Session Ticket | 客户端 | 良好 | 中 |

| TLS1.3 PSK | 客户端 | 最佳 | 高 |

总体趋势:

Server State → Stateless

十、IoT场景深度分析

典型 IoT 架构:

-

ESP32设备

-

MQTT协议

-

AWS IoT Core

设备常见问题:

-

WiFi不稳定

-

省电策略

-

网络切换

因此:

设备频繁断线重连

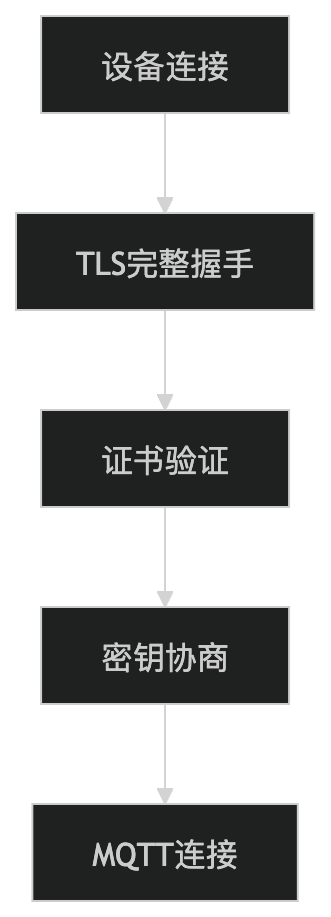

十一、没有 Session Resumption 时

每次重连:

问题:

-

延迟高

-

功耗高

-

云端计算压力大

十二、使用 Session Resumption 后

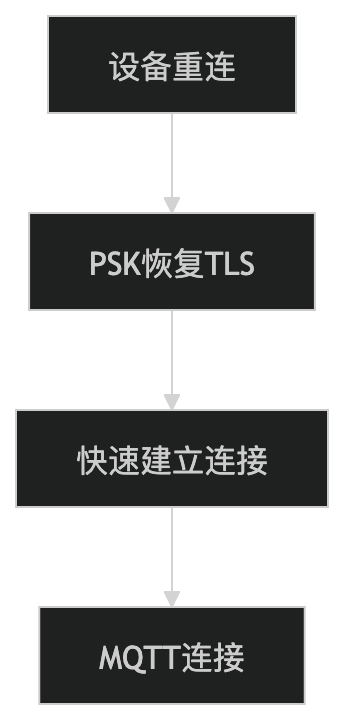

flowchart TD A[设备重连] A --> B[PSK恢复TLS] B --> C[快速建立连接] C --> D[MQTT连接]

实际收益:

|-------|-----------|

| 指标 | 提升 |

| 连接延迟 | 降低50%-70% |

| CPU消耗 | 降低60% |

| 设备功耗 | 明显降低 |

| 云端负载 | 显著减少 |

十三、IoT架构设计最佳实践

结合你的 ESP32 + AWS IoT + MQTT 架构。

1 优先使用 TLS1.3

推荐:

TLS1.3 + PSK

2 控制 Session 生命周期

建议:

-

设置Session过期时间

-

定期刷新PSK

避免长期有效。

3 结合设备身份体系

最佳架构:

首次连接:

Device Certificate(mTLS)

后续连接:

TLS1.3 PSK

流程:

设备认证 → 建立Session

→ 生成PSK

→ 后续快速恢复连接

4 控制 0-RTT 使用范围

允许:

-

Telemetry数据

-

心跳

-

状态同步

禁止:

-

开锁指令

-

权限操作

这是 智能锁系统必须严格控制的安全点。

5 Ticket / PSK Key管理

必须:

-

定期轮换

-

安全存储

否则:

可能导致 大规模连接被解密。

十四、常见踩坑

1 忽略 Session Resumption

2 Ticket Key 不轮换

3 滥用 0-RTT

4 Session绑定不严格

5 IoT设备不持久化Session

十五、总结

TLS Session Resumption 的本质是:

复用安全上下文,减少握手成本

技术演进:

Session ID

→ Session Ticket

→ TLS1.3 PSK

核心价值:

-

降低连接延迟

-

降低设备功耗

-

降低服务器压力

-

提升系统扩展性

IoT推荐架构

首次连接:

Device Certificate(mTLS认证)

后续连接:

TLS1.3 PSK(Session Resumption)

实现:

安全 + 高性能 的设备连接体系

扩展阅读:

|---------------------------------------------------------|--------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------|

| MQTT 协议原理全解析:从通信机制到大规模 IoT 架构设计 | MQTT 协议原理全解析:从通信机制到大规模 IoT 架构设计 |

| 百万设备接入:MQTT 架构设计实战指南 | 百万设备接入:MQTT 架构设计实战指南 |

| MQTT Topic 设计规范:企业级 IoT 平台最佳实践 | MQTT Topic 设计规范:企业级 IoT 平台最佳实践 |

| IoT 平台架构全景图:从设备到 AI 的完整技术体系深度解析 | IoT 平台架构全景图:从设备到 AI 的完整技术体系深度解析 |

| AIoT 架构师知识体系地图:从设备到 AI 的完整技术栈 | AIoT 架构师知识体系地图:从设备到 AI 的完整技术栈 |

| 智能锁 MQTT QoS 设计实战:可靠开锁通信架构与踩坑指南 | 智能锁 MQTT QoS 设计实战:可靠开锁通信架构与踩坑指南 |

| MQTT Retain / Session / Will 三大机制深度解析:物联网设备状态管理核心 | MQTT Retain / Session / Will 三大机制深度解析:物联网设备状态管理核心 |

| MQTT Retain / Last Will / Clean Session 深度解析:智能设备在线状态设计 | MQTT Retain / Last Will / Clean Session 深度解析:智能设备在线状态设计 |

| 百万级 IoT 平台架构核心:深度解析 MQTT Topic 层次化设计方法论 | 百万级 IoT 平台架构核心:深度解析 MQTT Topic 层次化设计方法论 |

| 逐字节剖析 MQTT:百万级智能锁平台的报文结构与 Topic 字典设计实战 | 逐字节剖析 MQTT:百万级智能锁平台的报文结构与 Topic 字典设计实战 |

| 毫安必争:百万级智能锁 MQTT Keep-Alive 功耗调优全指南 | 毫安必争:百万级智能锁 MQTT Keep-Alive 功耗调优全指南 |

| 当 10 万台设备同时掉线:架构师如何应对 MQTT 心跳超时的"核弹级"冲击? | 当 10 万台设备同时掉线:架构师如何应对 MQTT 心跳超时的"核弹级"冲击? |

| TLS协议原理全解析:从SSL到TLS1.3的安全演进 | TLS协议原理全解析:从SSL到TLS1.3的安全演进 |

| TLS握手流程深度解析:从 ClientHello 到 Finished 的完整安全流程 | TLS握手流程深度解析:从 ClientHello 到 Finished 的完整安全流程 |

| TLS1.3 架构深度解析:为什么它比 TLS1.2 更安全、更快 | TLS1.3 架构深度解析:为什么它比 TLS1.2 更安全、更快 |

| TLS Cipher Suite 深度解析:加密套件结构、AEAD机制与IoT最优选型 | TLS Cipher Suite 深度解析:加密套件结构、AEAD机制与IoT最优选型 |