文章名称

目录

前言

因为是单独部署服务器,没有配置过只能本机访问显示,为了局域网或者外网访问需要单独配置。

一、获得token

1.通过ssh获得

bash

cat ~/.openclaw/openclaw.json | grep -A 2 '"token"'2.通过配置文件直接修改

bash

echo ~/.openclaw/openclaw.json #查看配置文件地址

cat ~/.openclaw/openclaw.json # 直接查看内容

3.重新生成token

一般是不需要的但是假如想要重新生成的话

老版本的时候需要通过指令生成,现在都会自动生成。只要把原本token删除并重启服务就会自动

bash

openclaw gateway restart二、 内网配置Gateway

修改一样有两种方式

1.通过ssh修改

bash

sudo nano ~/.openclaw/openclaw.json #修改配置文件新版本已经能自动重启了

修改完成后重启服务

bash

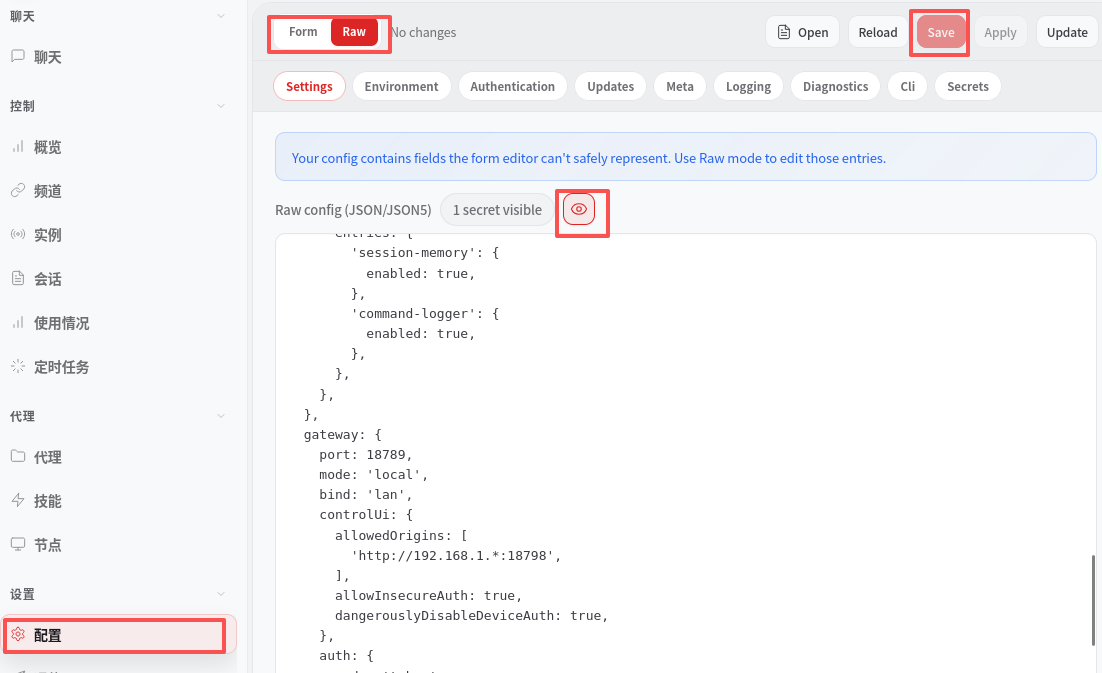

openclaw gateway restart #重启服务2.通过web修改

按以下顺序修改,修改完

save等待Openclaw自动更新

修改并增加以下内容

增加监听地址

bash

"gateway": {

"port": 18789,

"mode": "local",

"bind": 'lan', // 改成lan

"controlUi": {

"allowedOrigins": [

'http://192.168.1.5:18789', // 监听的Ip地址

],

"dangerouslyDisableDeviceAuth": true //危险-不需要授权

},三、权限问题

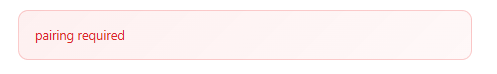

为了安全性希望能管理访问web ui设备,可以不填加dangerouslyDisableDeviceAuth通过单独的方式授权设备。

先查询需要授权的设备

bash

openclaw devices list添加需要授权的设备,从上面给出清单复制id

bash

openclaw devices approve <Deviceid>清空所有授权设备

bash

openclaw devices clear --yes删除单个设备

bash

openclaw devices remove <deviceId>四、外网访问

外网访问一定要通过安全访问,所以一定要通过https访问,新版本已经无法设置IP直接访问

1.开启https访问

在gateway中增加这部分

bash

"tls": {

"enabled": true,

"autoGenerate": true,

"allowHttp": true

},之后可以通过DDNS + 反向代理 + ACME自动证书方式外网访问(本人采用DDNS+内网映射方式成功域名访问)

小记:

由于通过外网访问安全性会降低,官方推荐采用SSH 隧道(CLI + 工具)

所以建议采用内网访问的方式。

发现新版本确实有挺多不一样,增加了很多安全特性安全性也在增加