在安全工具的使用者中,能熟练操作 OWASP ZAP 的人不少,但真正走进其核心代码、理解漏洞检测引擎如何"思考"的人却不多。

最近,我与同伴完成了一次结对精读 任务,目标正是 ZAP 的 ascanrules 模块 ------它的主动扫描规则库。

这篇文章将带你回顾我们在精读过程中的关键发现:UML 逆向建模、代码亮点、SpotBugs 扫描结果,以及结对编程的真实反思。

一、为什么选择 ascanrules?

OWASP ZAP 的 ascanrules 模块包含 115 个 Java 文件,约 3.5 万行代码,是 ZAP 漏洞检测能力的核心。

我们选择它的原因有三:

-

安全关键:涵盖 SQL 注入、XSS、命令注入、XXE 等常见漏洞的检测逻辑;

-

架构典型:采用插件化设计,继承自统一的抽象基类,便于理解;

-

代码质量适中:结构清晰,适合作为代码精读的范本。

二、逆向 UML:让代码"开口说话"

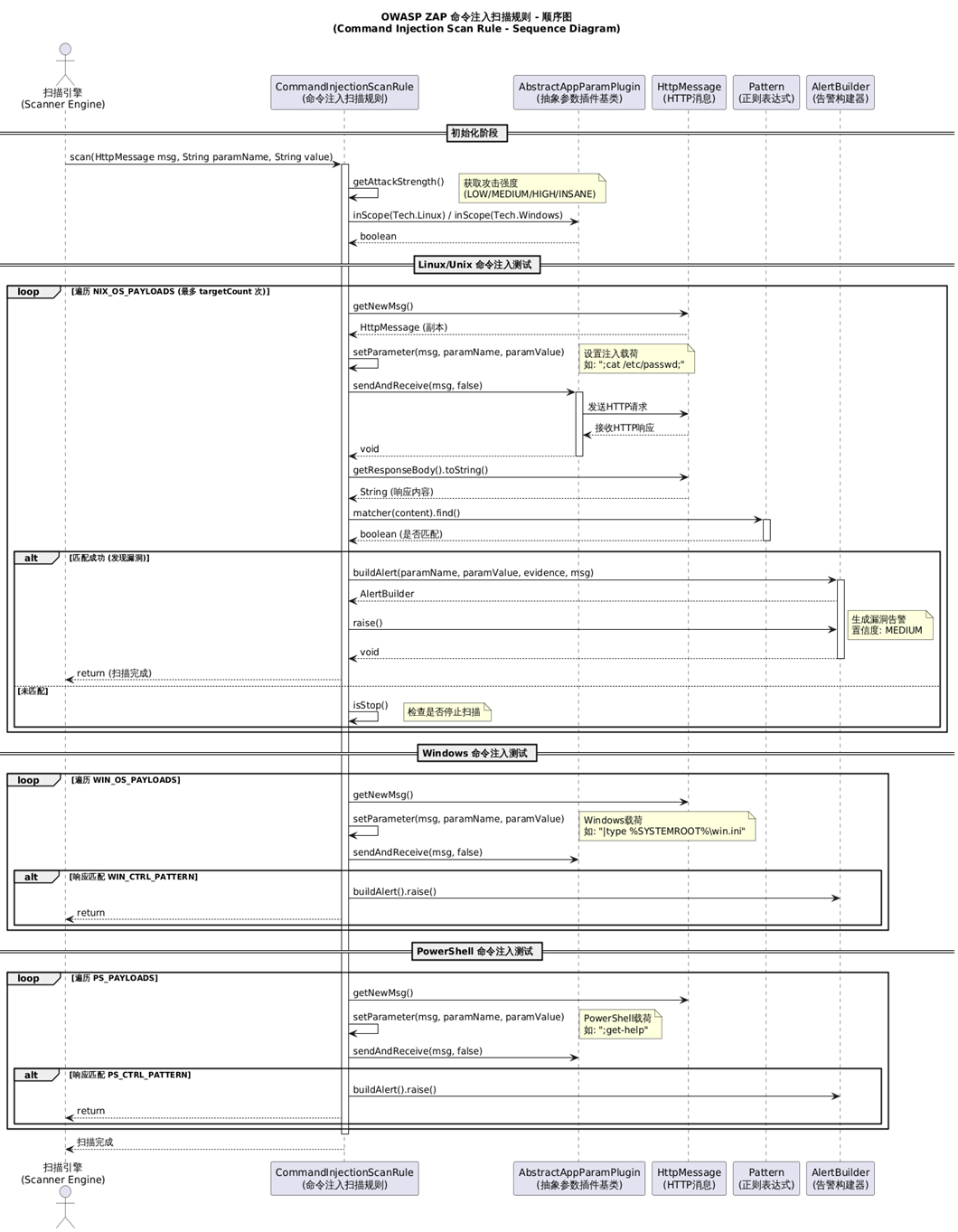

顺序图:命令注入检测的完整流程

我们选取了 CommandInjectionScanRule 作为核心业务场景,绘制了顺序图(下图)。

从 scan() 方法入口,到按操作系统分发载荷、发送请求、分析响应、上报漏洞,整个流程一目了然。

核心决策点包括:

-

攻击强度控制(LOW / MEDIUM / HIGH / INSANE)

-

技术栈匹配(Linux / Windows / PowerShell)

-

响应内容正则匹配

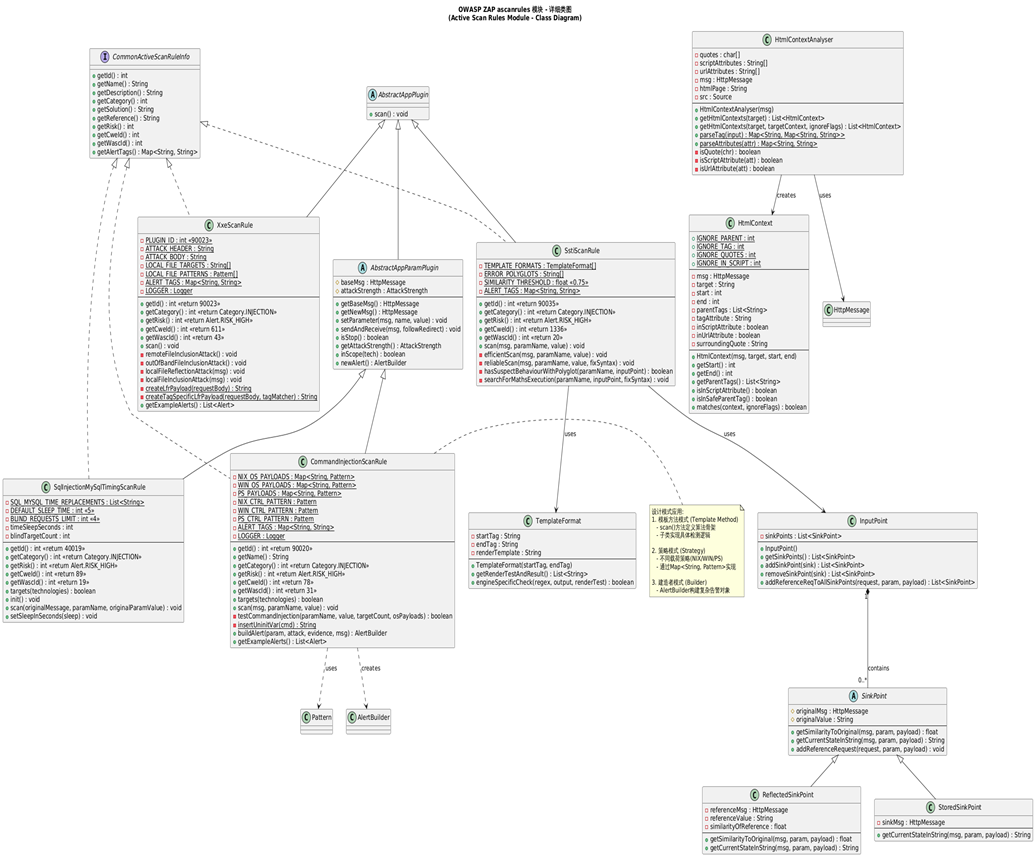

类图:设计模式的应用

通过逆向类图,我们发现该模块使用了模板方法模式 与策略模式 。

例如,AbstractAppParamPlugin 定义了扫描骨架,子类实现具体检测逻辑;而命令注入规则通过 Map<String, Pattern> 存储不同系统的载荷策略,运行时动态选择。

三、代码标注:让隐性知识显性化

我们选取了 5 个关键函数进行深度标注,涵盖功能、流程、实现思路与复杂度分析。

这里展示两个最具代表性的例子:

3.1 CommandInjectionScanRule.testCommandInjection()

private boolean testCommandInjection(...) {

// 主要功能:执行反馈式命令注入检测

// 应用流程:由 scan() 方法调用

// 实现思路:遍历载荷,构造请求,匹配响应

// 复杂度:O(n*m),n 为载荷数,m 为响应长度

}亮点 :使用 StringEscapeUtils.unescapeHtml4() 处理 HTML 编码响应,避免绕过检测。

3.2 HtmlContextAnalyser.getHtmlContexts()

public List<HtmlContext> getHtmlContexts(String html, String target) {

// 主要功能:定位目标字符串在 HTML 中的上下文(标签、引号、注释)

// 应用流程:由 XSS 扫描规则调用

// 实现思路:String.indexOf() + Jericho HTML 解析器

// 复杂度:O(n*m),n 为目标出现次数,m 为文档长度

}亮点 :通过 getEnclosingElement() 获取 DOM 层级,为 XSS 载荷选择提供精准上下文。

四、代码质量分析:工具 + 人工双轨并行

工具分析:SpotBugs

我们使用 SpotBugs 对模块进行静态扫描,发现 20 个问题 ,其中高优先级 3 个。

典型告警:

-

NP_NULL_ON_SOME_PATH (

XxeScanRule.java:232):getCallbackService()可能返回 null,需增加空值检查。 -

DM_DEFAULT_ENCODING (多处):

String.getBytes()未指定编码,建议改为StandardCharsets.UTF_8。

人工审查:三个维度

| 维度 | 优秀实践 | 可改进点 |

|---|---|---|

| 异常处理 | 捕获 SocketException 后记录日志,继续执行 |

可增加异常计数与重试机制 |

| 安全编码 | 载荷设计无害化,避免破坏性命令 | 日志输出可做脱敏处理 |

| 性能效率 | 正则表达式预编译,使用 StringBuilder |

响应体多次转换可缓存 |

五、结对编程:从"并行"到"同行"

与泛读阶段相比,精读阶段的协作模式发生了根本变化:

-

泛读:两人并行阅读不同模块,然后交流;

-

精读:严格结对,一人写代码分析(Driver),另一人实时审查(Navigator)。

1+1 > 2 的时刻 :

Navigator 发现了 Driver 在分析 testCommandInjection() 时忽略了"首次载荷"与"后续载荷"的区别,避免了分析偏差。

协作障碍与解决 :

两人对 AlertBuilder 是否应使用建造者模式存在分歧。我们查阅资料后达成共识:建造者模式适合构建复杂对象,AlertBuilder 的使用符合该模式的适用条件。

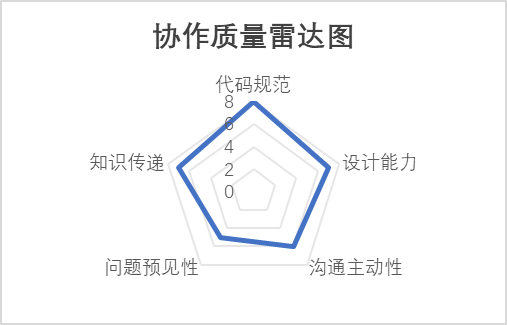

协作能力雷达图(自评):

六、写在最后:精读的意义

通过这次精读,我深刻体会到:

-

UML 是代码的"地图":逆向建模让我们看到设计模式如何落地;

-

代码质量是"聊出来的":结对讨论让我们发现彼此忽略的细节;

-

静态工具 ≠ 万能:SpotBugs 能发现问题,但人工审查才能判断"是否为真问题";

-

安全代码需要"双重人格":既要站在攻击者角度构造载荷,也要站在防御者角度避免误报与破坏。

如果你也在学习安全工具开发,不妨尝试打开 ZAP 的源码,从一条规则开始,逐行读懂它。

你会发现,真正理解一个工具的最好方式,不是看文档,而是走进它的代码。