1)登录拓扑图左侧的操作机1,用户名/密码:root /com.1234。右击桌面空白处,单击快捷菜单中OpenTerminal Here选项,打开终端

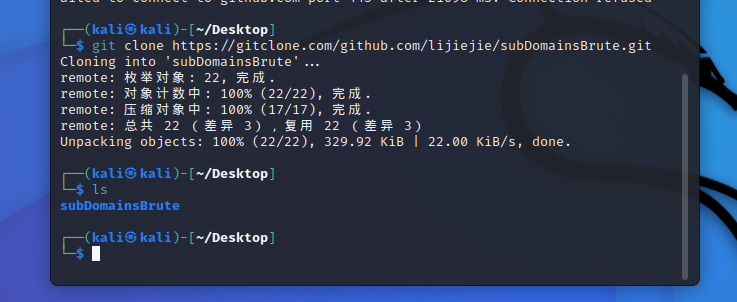

(2)执行命令ls,查看当前目录的文件,可以看见subDomainsBrute工具(subDomainsBrute工具用于渗透测试目标域名收集,高并发DNS暴力枚举,能发现其他工具无法探测到的域名,高频扫描每秒DNS请求数可超过1000次)。执行命令cdsubDomainsBrute-master,进入该目录下

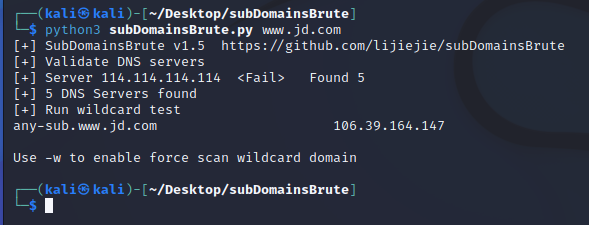

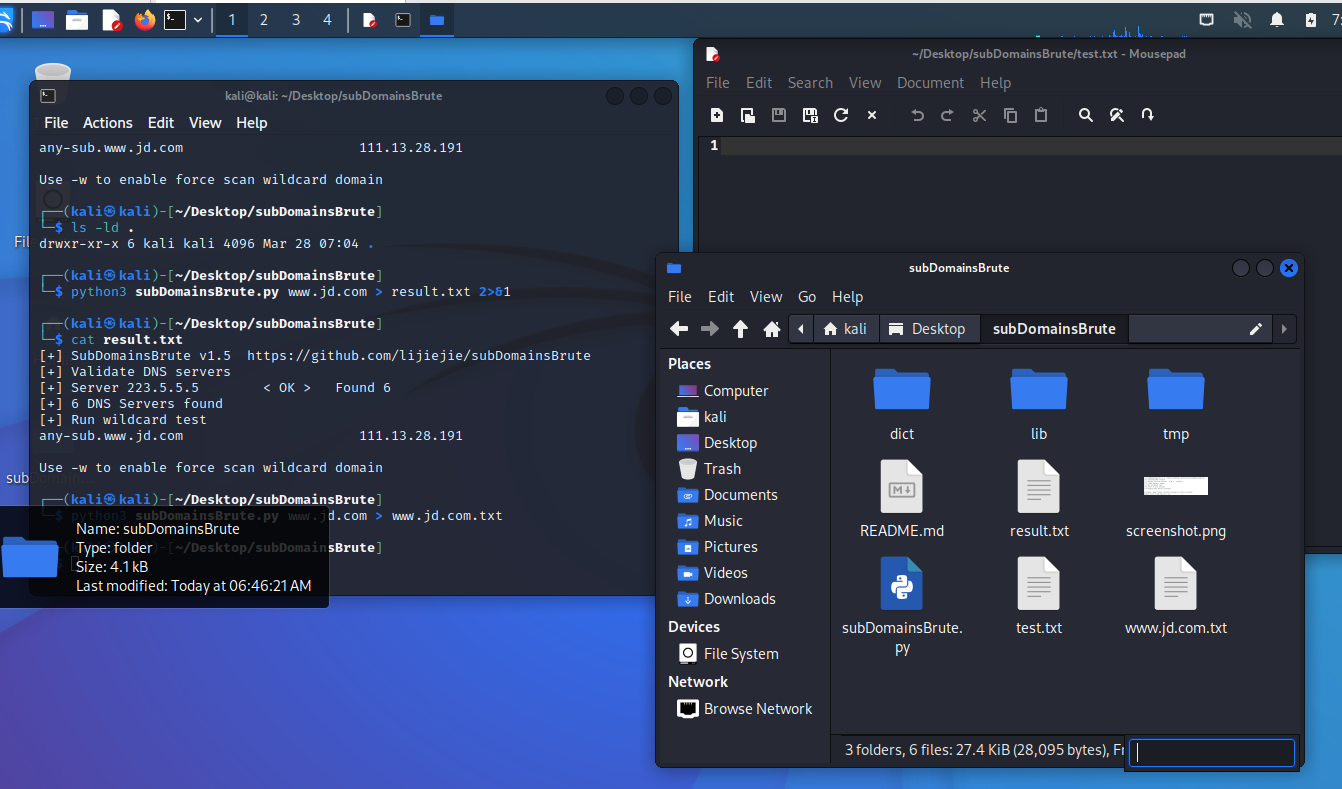

(3)执行命令python3 subDomainsBrute.py www.jd.com,对该域名(www.jd.com)进行子域名收集。再执行命令ls,可发现扫描到的子域名都在对应域名的txt文件里

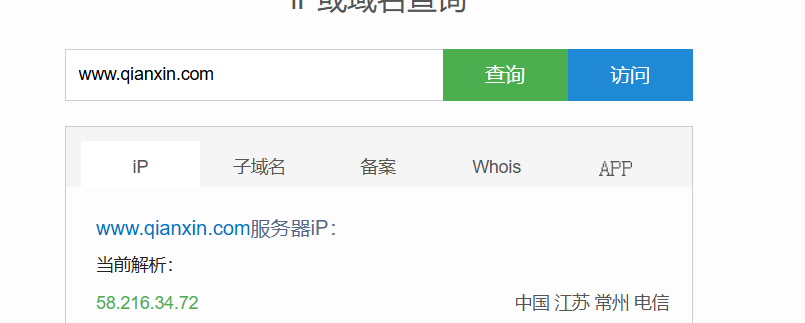

2.通过搜索引擎发现子域名(1)登录拓扑图右侧的操作机2,用户名/密码:administrator/com.1234。打开桌面的火狐浏览器,访问百度搜索引擎,在搜索框中输入sitewww.qianxin.com,查看其子域名信息

3.第三方聚合服务发现子域名(1)在操作机1中重新打开一个终端,执行命令ls,可以看见名为Sublist3r-master的工具,(Sublist3r-master是一个使用Python编写的工具,它可以帮助渗透测试人员对目标域名收集以及获取其子域名)(这个工具需要先下,下载比较耗时间,步骤和第一个差不多就不演示了)

(2)执行命令cdSublist3r-master,进入该目录下,执行命令pythonsublist3r.py -d qianxin.com-o qianxin.txt(-d,枚举指定域名的子域名;-o,将结果保存为文本文件),枚举qianxin.com的子域名,并将结果保存至qianxin.txt文件中,

4.通过证书透明性信息发现子域名

(1)证书透明性进行域名信息收集,一般使用CT日志搜索引擎进行域名信息收集,常用的有https://crt.sh/,由于实训环境网络限制,我们可以在本地访问。