本文是攻防演练《红队技战术|分享某金融行业演练半天速通目标靶标》的复盘笔记,欢迎大家阅读原文。

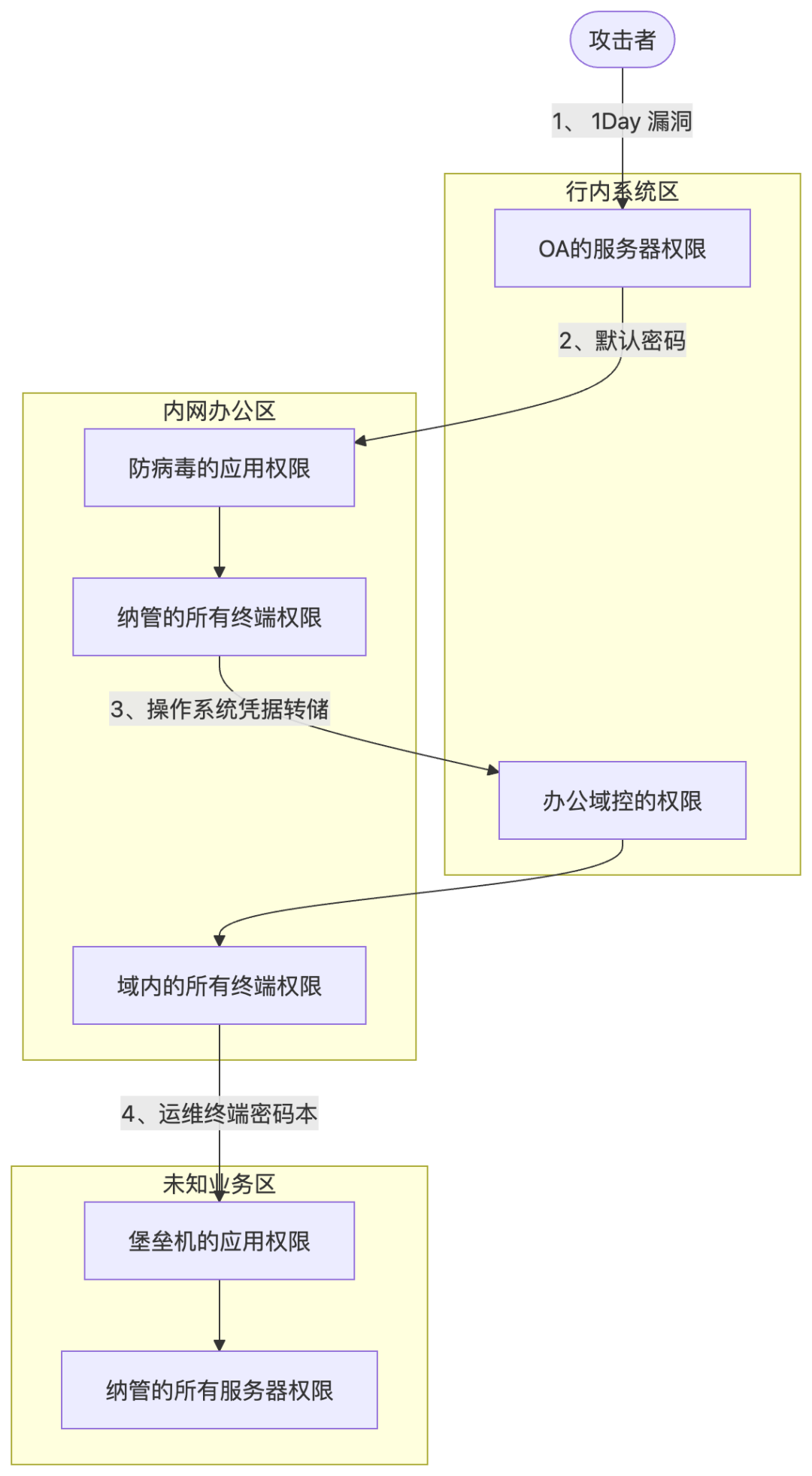

完整攻击路径

安全风险、防范措施

风险一:通过 1Day 漏洞,获得 OA 的服务器权限

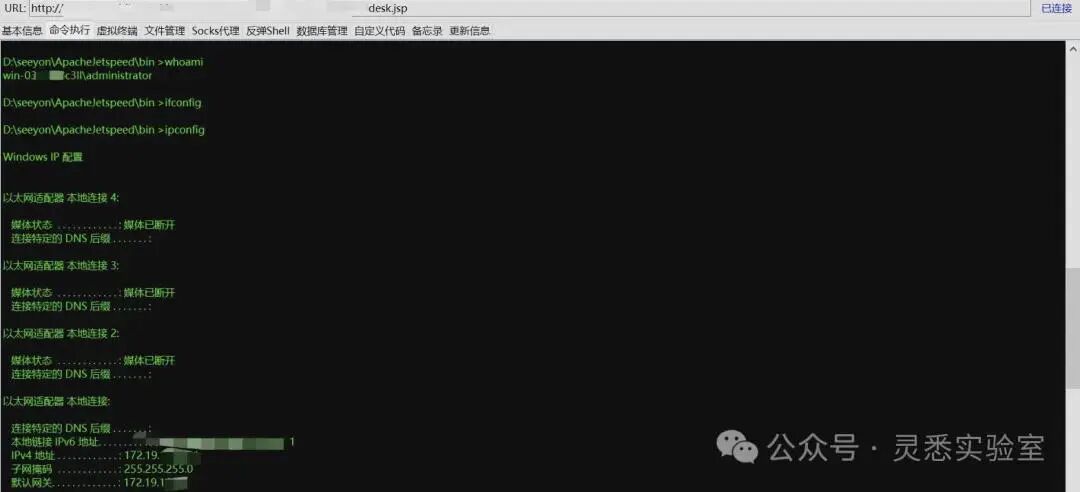

用友 OA 1day 漏洞获得边界服务器权限

互联网系统,要定期梳理暴露面、开展网络安全风险评估、建立漏洞情报机制。

针对应用,要部署WAF或RASP等应用安全产品;针对应用服务器,要部署HIDS或EDR等主机安全产品并开启内存木马检测功能,要收敛其内网访问权限(关注其所在网段和可达网段),要投放蜜罐诱饵;针对应用所在网段,要部署全流量(至少南北向)、蜜罐等流量安全产品。

风险二:通过默认密码,获得防病毒的应用权限,及其纳管的所有终端权限

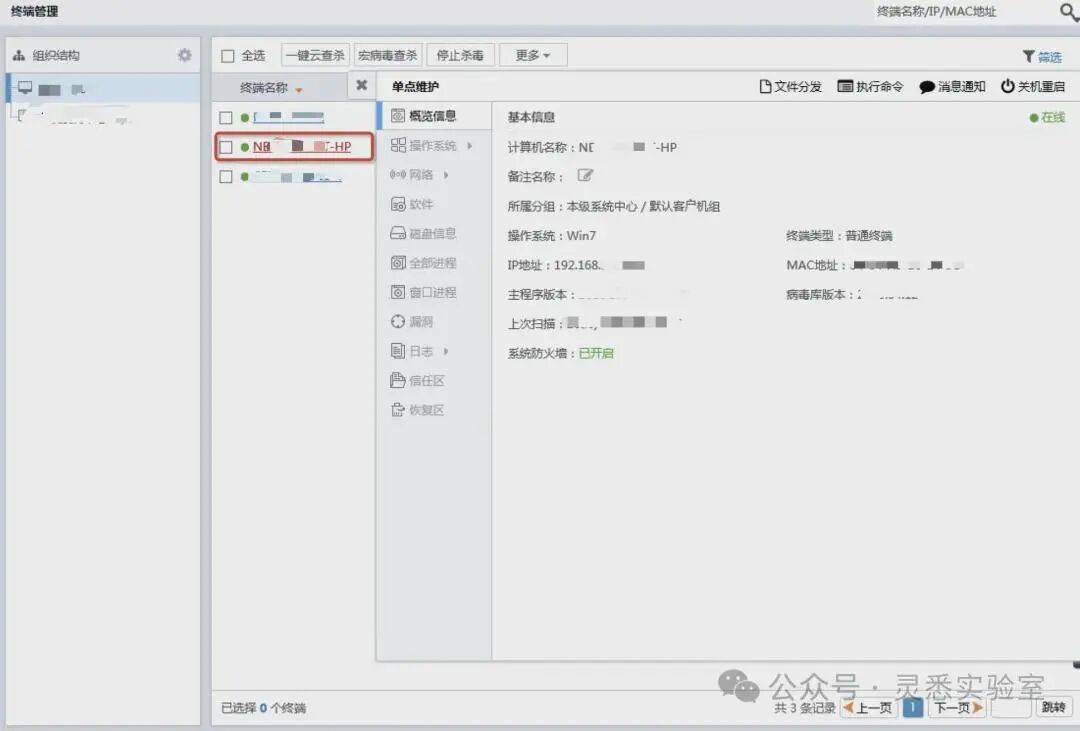

目标处于172.19网段,对192.168 B段扫描,发现可以跨网段访问,通过默认口令进入某防病毒终端管理后台

该管理后台可以对目标下发文件并执行,利用该功能获取目标权限

集权系统,要定期开展网络安全风险评估,识别并消除安全风险。一是身份认证方面,要禁止使用弱口令、要启用双因素认证;二是高危功能方面,战时期间要临时禁用。

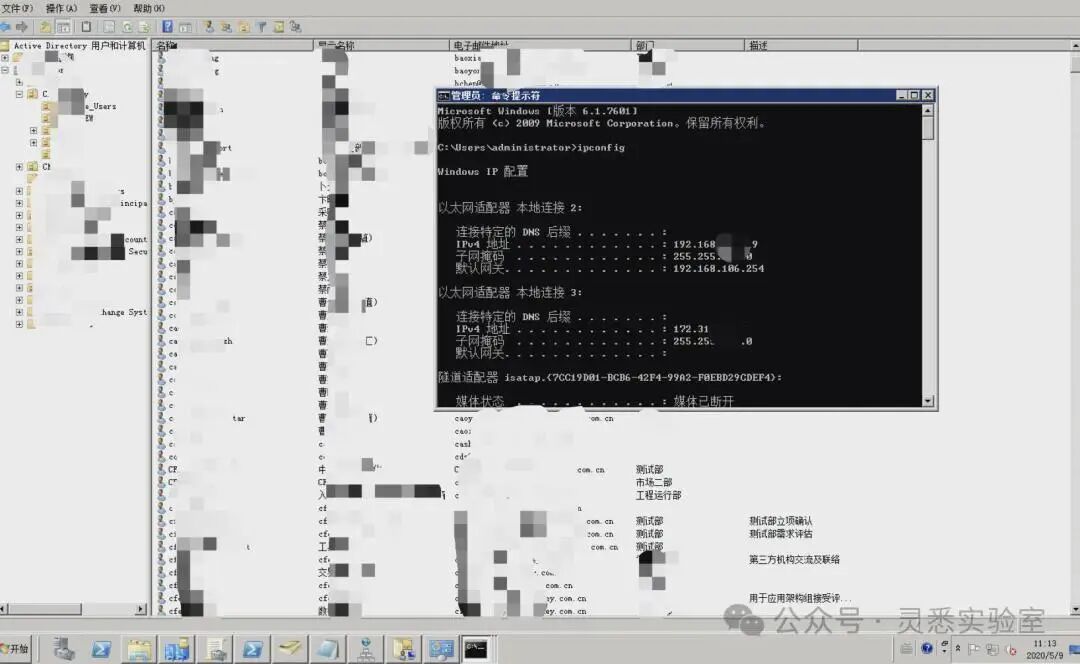

风险三:通过操作系统凭据转储,获得办公域控的权限,以及域内的所有终端权限

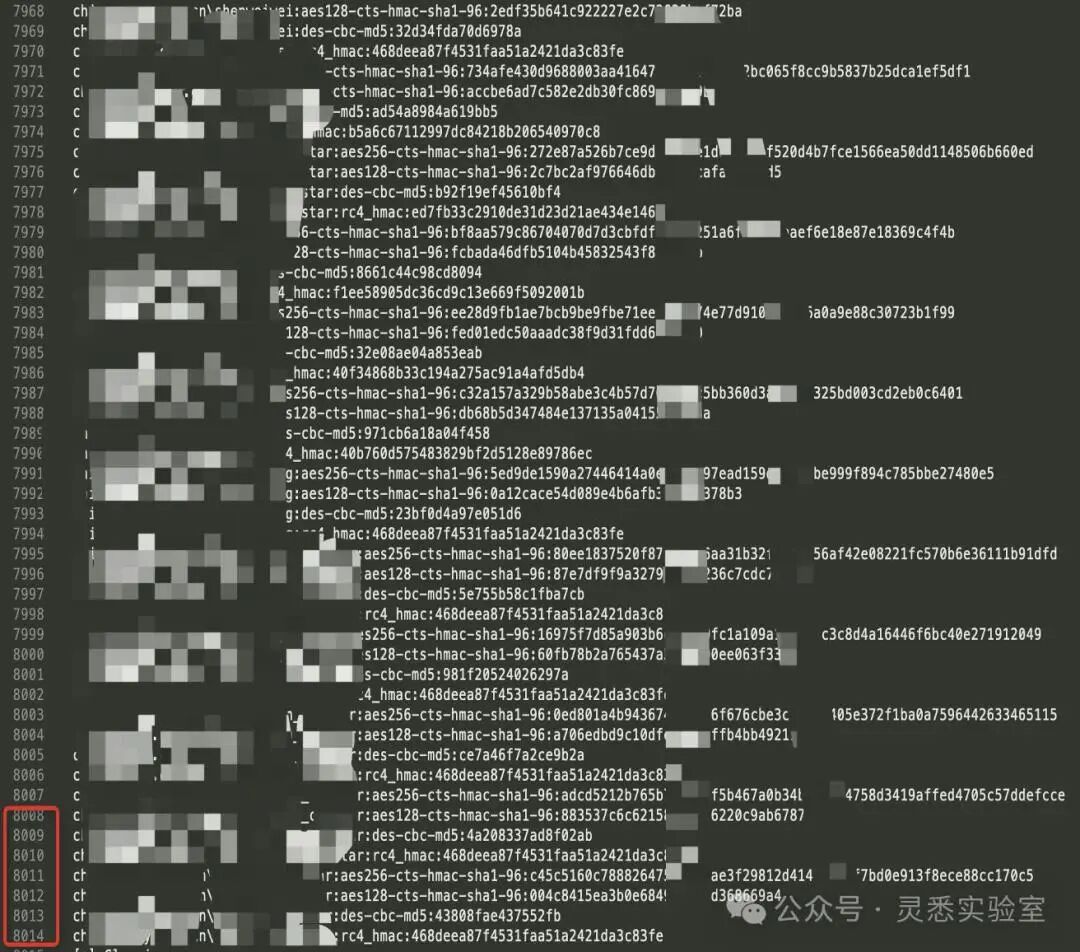

通过hashdump获取域控账号密码,成功登录。发现该域内有超1000个域用户。

防范操作系统凭据转储攻击,一是域管账户要定期改密,尤其是战时期间;二是域管账户仅允许登录域控制器,避免凭据因登录其他机器而外泄,域管理员可通过权限委派完成日常工作;三是将所有管理员账户添加到 Protected Users 用户组,从机制上防止凭据在本地缓存;四是域控制器的 RDP/SMB 入站连接仅允许从指定跳板机或管理网段发起,可在 Windows 防火墙中配置限制;五是监测并处置跨进程读取 LSASS 进程内存的行为,可将域控制器的 Windows 日志发送至 SOC 平台进行监测。

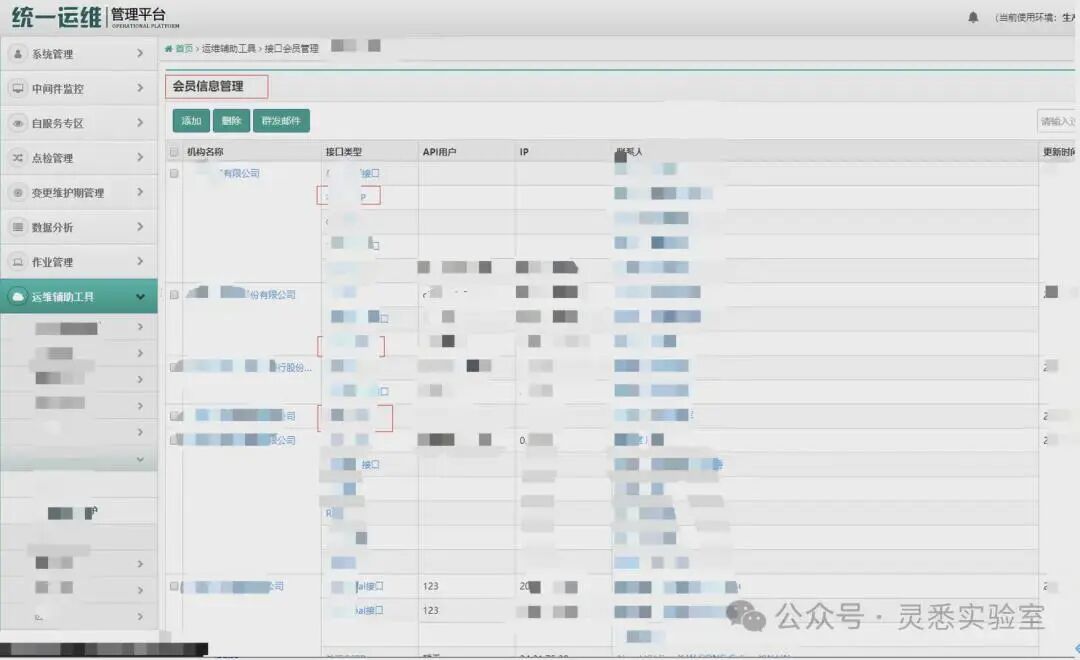

风险四:通过运维终端密码本,获得堡垒机的应用权限,及其纳管的所有服务器权限

扩大战果阶段,有了办公账号,思路也就比较清晰了,通过定位核心运维人员账号,搜寻获取密码本快速突破集权系统。

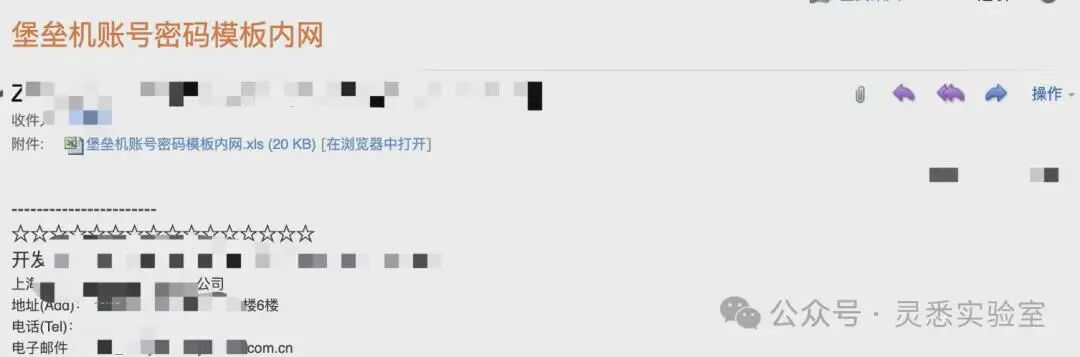

域账号和邮箱绑定,通过登录账号翻阅邮件,锁定了运维主管账号。

登录该运维主管账号,通过翻阅获取到密码本,成功登录堡垒机,获取靶标权限。

操作系统、知识库等任何平台中,都不要明文存储密码本。

集权系统,要定期开展网络安全风险评估,识别并消除安全风险。一是身份认证方面,要禁止使用弱口令、要启用双因素认证;二是高危功能方面,战时期间要临时禁用。