安装步骤

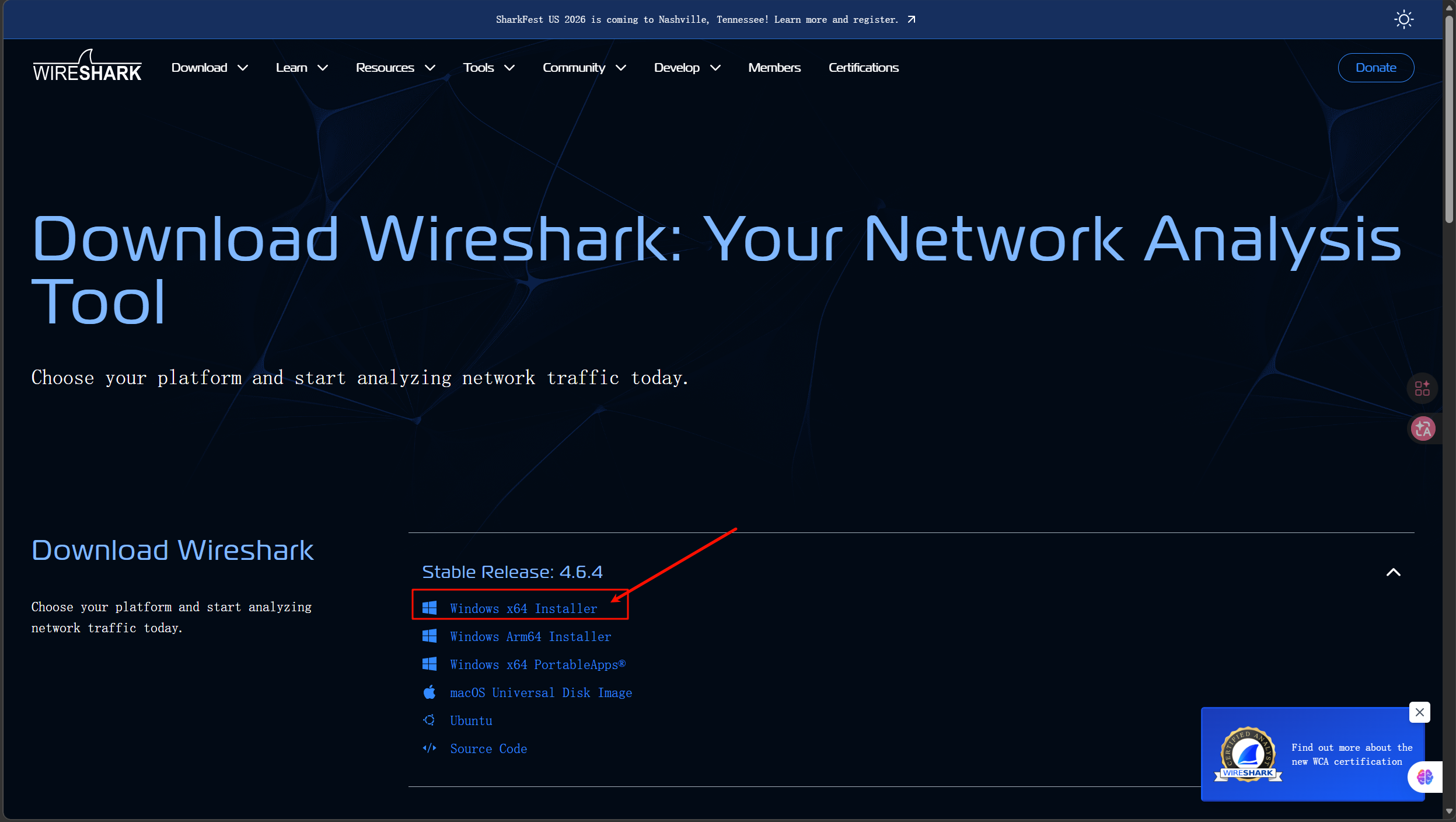

一、进入wireshark官网下载软件

链接地址: Wireshark • Go Deep | Download

windows用户选第一个即可。

二、双击无脑下一步即可

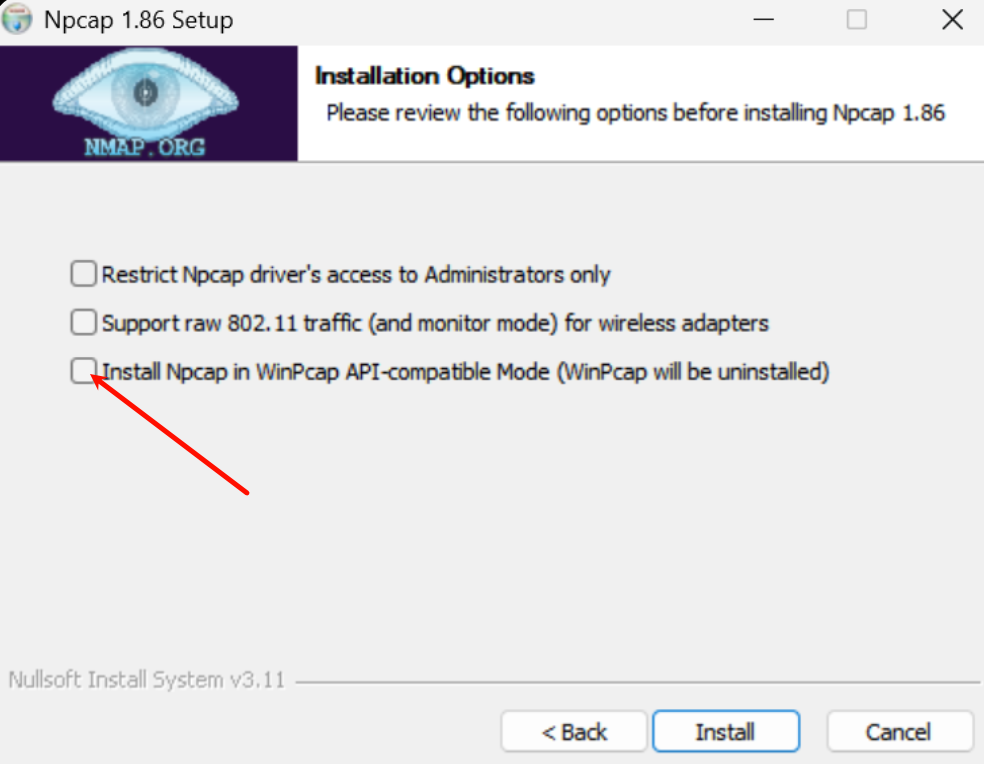

在过程中会出现下载Npcap

勾选第三个即可,作用为: Install Npcap in WinPcap API-compatible Mode (WinPcap will be uninstalled)

- 作用:让 Npcap 模拟旧版 WinPcap 的接口。

- 建议 :务必勾选。都则可能存在报错,就是因为系统里残留了旧的 WinPcap 驱动。勾选这一项会自动帮你清理旧驱动,并让 Wireshark 能够通过最兼容的方式找到你的网卡

使用教程

WireShark简介

简单来说,Wireshark 是一款网络封包分析软件。

平时我们上网(聊天、刷视频、传文件),数据在网线或 Wi-Fi 里是以电信号或电磁波的形式"乱跑"的,肉眼根本看不见。Wireshark 的作用就是把这些乱跑的数据 **"拦截"**下来,并把它们翻译成人类能看懂的文字和图表。

它能干什么?(三大核心功能)

- 实时"抓包"(Capture)

它能像交警设卡检查一样,盯住你的网卡,把所有经过的数据包统统拷贝一份下来。无论是你发给别人的消息,还是电脑偷偷在后台下载的更新,都逃不过它的眼睛。 - 深入"看包"(Inspect)

Wireshark 最厉害的地方在于它极其博学。它认识上千种网络协议(比如 ARP、TCP、HTTPS、DNS 等)。

它能告诉你这个包从哪来,到哪去。

它能把复杂的二进制数据(0和1)拆解开,告诉你每一位代表什么意思(比如这是不是一个请求网页的操作)。 - "破案"分析(Analyze)

找故障:为什么网页打不开?是不是某个环节丢包了?

看安全:有没有黑客在扫描我的端口?我的密码是不是明文传输的?

学协议:这也是你现在的用途------通过亲眼看到数据包的结构,理解计算机网络教科书上的那些枯燥概念。

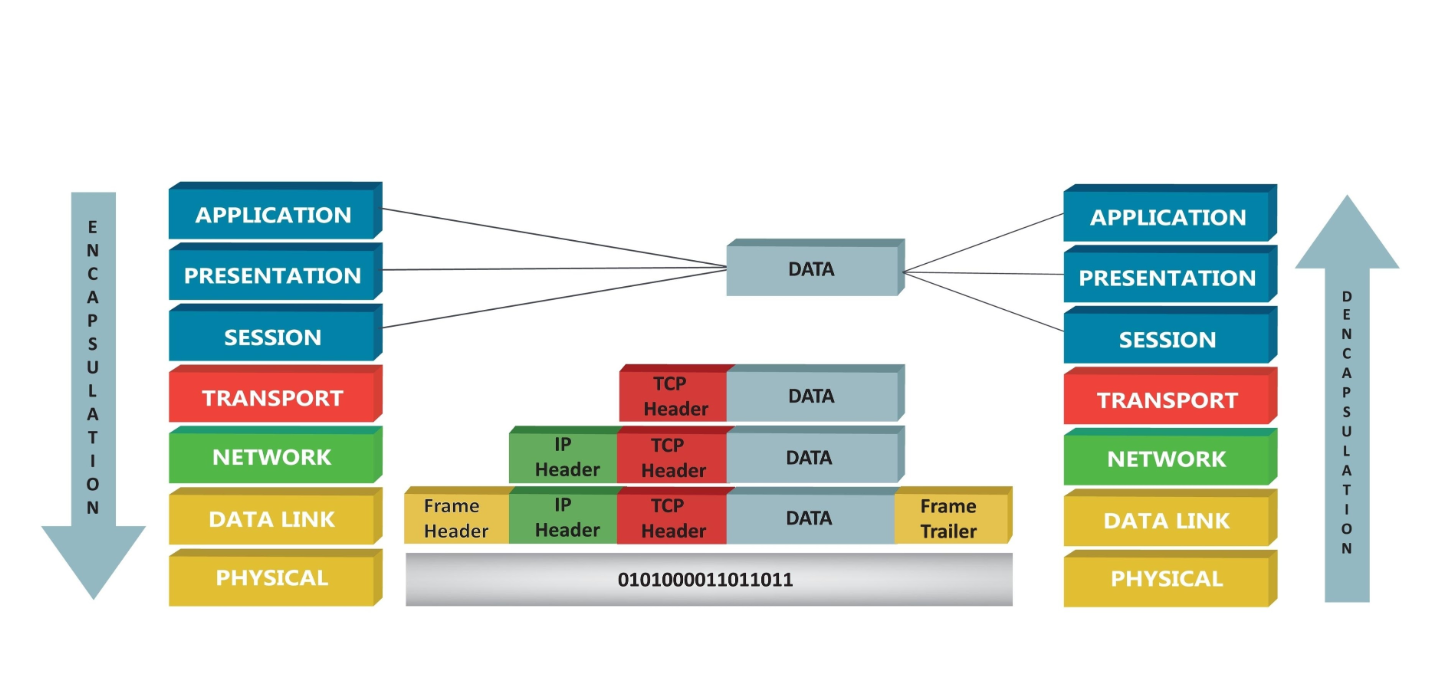

它是怎么工作的?(层层剥开)

网络数据就像一个 俄罗斯套娃。当你发送一个 HTTPS 请求时,数据会被层层包裹:

- 应用层 (HTTP/TLS):这是最核心的信件内容。

- 传输层 (TCP):给信件贴上"挂号信"标签,确保不丢。

- 网络层 (IP):写上收件人和寄件人的地址。

- 数据链路层 (以太网):写上物理硬件(网卡)的 MAC 地址。

Wireshark 的厉害之处就在于,它能一层一层地把这个"套娃"拆开展示给你看。

为什么说它是"神器"?

- 免费且开源:它是全球网管、安全专家和学生的首选工具,不需要花一分钱。

- 标准地位:在网络分析领域,Wireshark 的数据格式就是"标准答案"。

- 跨平台:Windows, Mac, Linux 都能用。

如何使用?

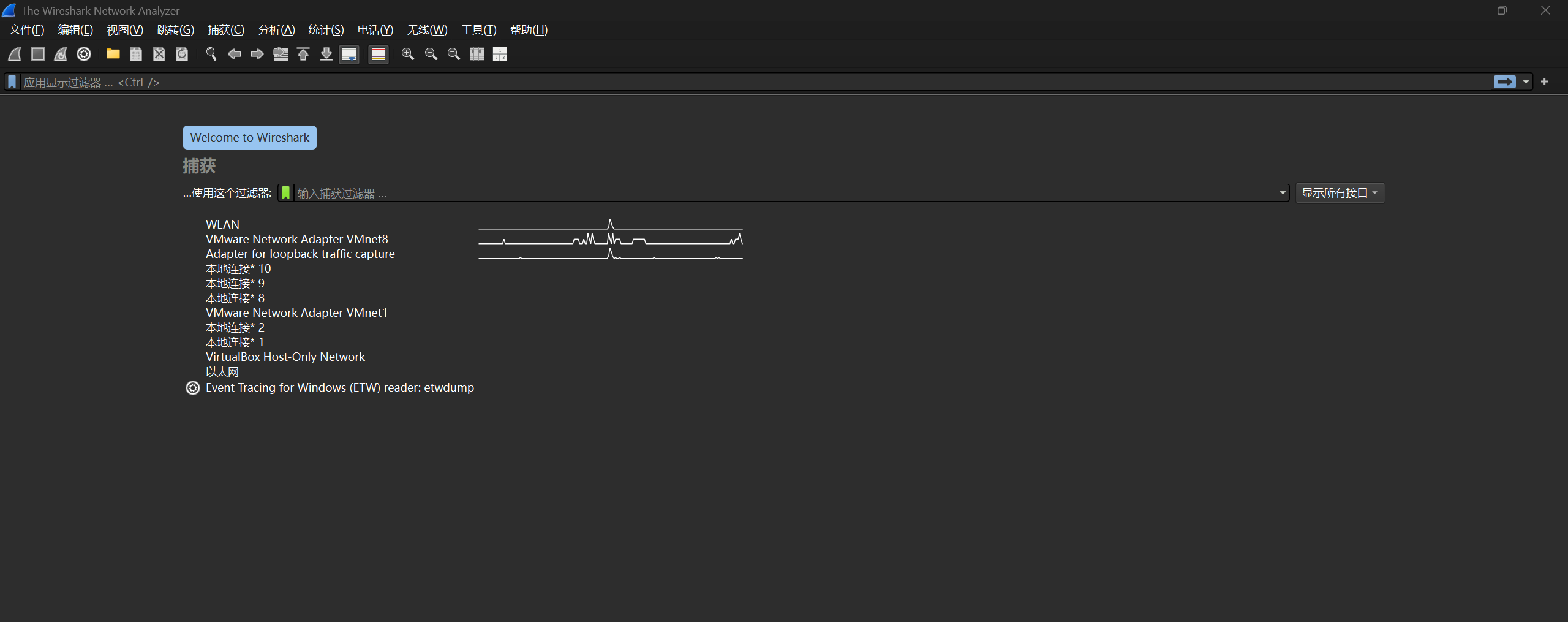

这是它的基本界面。

第一部分:Wireshark 界面功能详解

在启动页中,最重要的是网卡选择区。

- 启动与网卡选择

网卡列表:右侧有"起伏折线"的表示该网卡当前有数据流量。

WLAN:通常是你的 Wi-Fi 流量。

以太网:插网线时的流量。

Adapter for loopback...:用于抓取电脑自己发给自己的数据。

开始抓包:双击对应的网卡(比如 WLAN),Wireshark 就会立刻进入"抓包模式"。 - 抓包后的三大核心面板

一旦开始抓包,界面会分为上中下三层:

顶层(数据包列表):像流水线一样展示所有经过的数据包。每一行代表一个包,显示时间、源/目的地址、协议类型。

中层(数据包详情):最核心的部分。它会按照 OSI 七层模型(物理层、链路层、网络层等)把选中的数据包像剥洋葱一样拆开。

底层(十六进制字节):数据包最原始的二进制样子,通常给专家查数位用,新手小白初期可以先忽略。

第二部分:过滤器(Filters)------ 茫茫包海的搜索引擎

------------ 捕获过滤器 (Capture Filter) ------ "进门证"

这是在点击"开始抓包"之前设置的。

- 作用:告诉 Wireshark:"除了我指定的这些包,其他的你连看都别看,直接扔掉。"

- 位置:在网卡选择界面的输入框中(写着"...使用这个过滤器"的地方)。

- 语法:使用的是 BPF(Berkeley Packet Filter) 语法(这种语法比较"古老"且简洁)。

- 如:host 192.168.1.1 或 tcp port 80。

- 优点:省资源。如果网络流量非常大(比如每秒几万个包),只捕获有用的包可以大幅减轻电脑 CPU 和硬盘的压力。

- 缺点:没后悔药。如果你设置了只抓 TCP,结果发现问题出在 UDP 上,那对不起,刚才那段时间的 UDP 包已经永久丢失了。

------------ 显示过滤器 (Display Filter) ------ "放大镜"

这是在抓包过程中或抓包结束后随时设置的。

- 作用:从已经抓到的那一堆密密麻麻的包里,临时筛选出你想看的。

- 位置:界面上方蓝色的长条输入框。

- 语法:Wireshark 特有的 对象化语法(非常直观)。

- 例如:ip.addr == 192.168.1.1 或 tcp.port == 80。

- 优点:灵活。你可以随时换过滤条件,刚才隐藏的包随时能再变出来,数据都在内存里存着呢。

- 缺点:如果原始数据量极大,电脑可能会因为处理不过来而卡顿。

- 核心区别对照表

为了方便新手记忆,可以直接给他们看这个表:

|-------|-------------------|------------------------|

| 特性 | 捕获过滤器 (Capture) | 显示过滤器 (Display) |

| 设置时间 | 开始抓包前 | 抓包时或抓包后 |

| 语法风格 | BPF 语法(如 port 80) | 属性语法(如 tcp.port == 80) |

| 数据保留 | 不符合条件的包会被丢弃 | 不符合条件的包只是隐藏 |

| 主要目的 | 节省性能,减少无关数据干扰 | 快速定位、精准分析 |

| 输入框背景 | 成功通常是绿色(旧版是高亮) | 绿色代表正确,红色代表错误 |

- 给小白的实战建议

对于新手,我会给他们一套"万能公式":

- 初学者阶段:尽量不设捕获过滤器。直接开始全量抓包,然后用显示过滤器反复横跳地搜。因为新手往往不知道问题出在哪,全留着才有机会查。

- 高手阶段:当你明确知道要查某台服务器的流量,且流量非常大时,先设捕获过滤器 host x.x.x.x,然后再进到里面用显示过滤器细看具体协议。

第三部分:实战案例------"谁在叫我?"(ARP 抓包分析)

arp我们做一个 ARP(地址解析协议) 的实战。

场景设定

你想知道局域网内网关(路由器)的 MAC 地址是什么。

实战步骤:

- 启动抓包 :双击 Wireshark 中有流量的 WLAN。

- 设置过滤:在上方过滤器框输入 arp 并按回车。此时屏幕可能变空,因为还没触发 ARP 行为。

- 触发动作:

- 按下键盘 Win + R,输入 cmd 打开命令行。

- 输入 arp -d(清空本地 ARP 缓存,注意需要管理员权限)。

- 输入 ping 192.168.x.1(你路由器的 IP,通常是 192.168.1.1 或 192.168.31.1)。

然后回到 Wireshark 观察: - 你会看到类似 "Who has 192.168.1.1? Tell 192.168.1.x" 的请求包。

- 紧接着会看到一个 "192.168.1.1 is at MAC地址" 的应答包。

理解语句背后的原理

ARP(地址解析协议)的工作机制。我们可以用一个 **"班级找人"**的例子,让小白秒懂。

------------为什么会有这些对话?(背景)

在局域网(比如你家 Wi-Fi 或学校机房)里,电脑之间传数据,只知道对方的 IP 地址是不够的,网卡真正认的是 MAC 地址(硬件身份证)。

ARP 的任务就是: 拿着 IP 地址,去问出对应的 MAC 地址。

------------"Who has 目标IP? Tell 我的IP"(ARP 请求)

当你看到这一句时,代表你的电脑正在 "大声广播"。

- 场景模拟:班长(你的电脑)站在教室门口大喊:"谁是 192.168.1.1?找到了请告诉 192.168.1.5!"

- 技术细节:

- 方式:广播 (Broadcast)。这个包发向了一个特殊的地址:ff:ff:ff:ff:ff:ff。这意味着局域网里的所有设备都会收到这个包。

- 目的:因为我不知道目标在哪,所以我只能"吼"一嗓子,让全屋人都听见。

- 谁会理你?:全屋人都会拆

- 开包看一眼,但如果自己的 IP 不是 192.168.1.1,他们就会直接把包扔掉,不理你。

------------"目标IP is at 目标MAC"(ARP 应答)

当你看到这一句时,代表目标设备 **"举手回应"**了。 - 场景模拟:坐在后排的小明(路由器/目标电脑)站起来说:"我是 192.168.1.1,我的身份证号(MAC地址)是 00:0c:29:ab:cd:ef。"

- 技术细节:

- 方式:单播 (Unicast)。不同于刚才的大喊大叫,这个回复是直接发给"班长"一个人的。

- 目的:明确告诉请求者,"你要找的人就是我,这是我的物理地址"。

------------之后发生了什么?(ARP 缓存表)

班长(你的电脑)听到回应后,并不会转头就忘,而是会拿出一个小本本记下来:

IP:192.168.1.1 <---> MAC:00:0c:29:ab:cd:ef

这个"小本本"在电脑里叫 ARP 缓存表 (ARP Table)。 - 为什么要记?:下次再发数据时,直接查表就行了,不用每次都去教室门口大喊大叫,节省了网络资源。

- 总结给小白的"黑话"对照

|--------------------|------------------|---------------------|

| Wireshark 翻译 | 实际协议动作 | 形象解释 |

| Who has... Tell... | ARP Request (请求) | 拿着 IP 找人的"寻人启事"(广播) |

| ... is at ... | ARP Reply (应答) | 被找的人自报家门的"回执单"(单播) |