在企业网络环境中,22、23、135、136、137、138、139、445、3389等均为高风险常用服务端口,常被黑客用于暴力破解、弱口令攻击、端口扫描、远程代码执行及勒索病毒传播;其中 Telnet(23)明文传输极易被嗅探,SMB 相关端口(135、137~139、445)是永恒之蓝类蠕虫病毒的主要入侵通道,RDP(3389)则是非法远程控制的高频目标,若未在接入层严格封禁,极易引发内网横向渗透、数据泄露与设备沦陷,严重威胁内网整体安全。

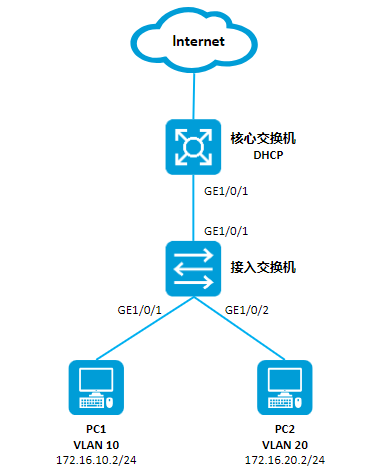

1. 组网拓扑

某企业内网终端通过接入交换机以静态 IP 方式接入并访问互联网,为提升内网安全防护能力,需在接入层交换机对 TCP/UDP的 22、23、135、136、137、138、139、445、3389 等高危服务端口进行封禁,防范暴力破解、端口扫描、勒索病毒及非法远程登录等安全风险。

2. 配置思路

接入交换机ACL策略创建,封禁高危端口配置思路如下:

- 创建高级ACL策略

- 配置基于ACL的流分类

- 配置流行为

- 配置流策略

- 接口应用流策略

3. 配置步骤

步骤 1 创建高级ACL 3100,并配置ACL规则。

acl number 3100

rule 0 deny tcp destination-port eq 22

rule 5 deny udp destination-port eq 22

rule 10 deny tcp destination-port eq 23

rule 15 deny udp destination-port eq 23

rule 20 deny tcp destination-port eq 135

rule 25 deny udp destination-port eq 135

rule 30 deny tcp destination-port eq 136

rule 35 deny udp destination-port eq 133

rule 40 deny tcp destination-port eq 137

rule 45 deny udp destination-port eq netbios-ns

rule 50 deny tcp destination-port eq 138

rule 55 deny udp destination-port eq netbios-dgm

rule 60 deny udp destination-port eq netbios-ssn

rule 65 deny tcp destination-port eq 139

rule 70 deny tcp destination-port eq 445

rule 75 deny udp destination-port eq 445

rule 80 deny tcp destination-port eq 3389

rule 85 deny udp destination-port eq 3389

rule 1500 permit ip步骤 2 配置基于ACL 3100的流分类。

traffic classifier 3100

if-match acl 3100 //定义流分类,引用ACL步骤 3 配置流行为ALC 3100,动作为拒绝。

traffic behavior 3100

filter deny //定义动作类型为deny步骤 4 配置qos策略,将流分类3100与流行为3100关联。

qos policy 3100 //配置qos策略

classifier 3100 behavior 3100步骤 5 在接入层交换机1/0/1-1/0/24 端口,出方向、入方向应用高级ACL策略,封禁高危端口。

# 批量调用接口ACL策略。

interface range gigabitethernet 1/0/1 to gigabitethernet 1/0/24

qos apply policy 3100 inbound

qos apply policy 3100 outbound

# 接入交换机全局调用ACL策略。

qos apply policy 3100 global inbound

qos apply policy 3100 global outbound步骤 6 在终端电脑访问高危端口号,显示无法访问。