IPSG配置(IP+MAC+接口+VLAN绑定,VLAN视图开启IP源防护)

IPSG能够防止恶意主机盗用合法主机的IP地址来仿冒合法主机,还能确保非授权主机不能通过自己指定IP地址的方式来访问网络或者攻击网络。

在主机是DHCP服务器动态分配IP地址的环境下,主机只能使用服务器动态分配的IP地址,私自配置静态IP地址将无法访问网络,除非管理员为主机创建静态绑定表项。

1. 组网需求

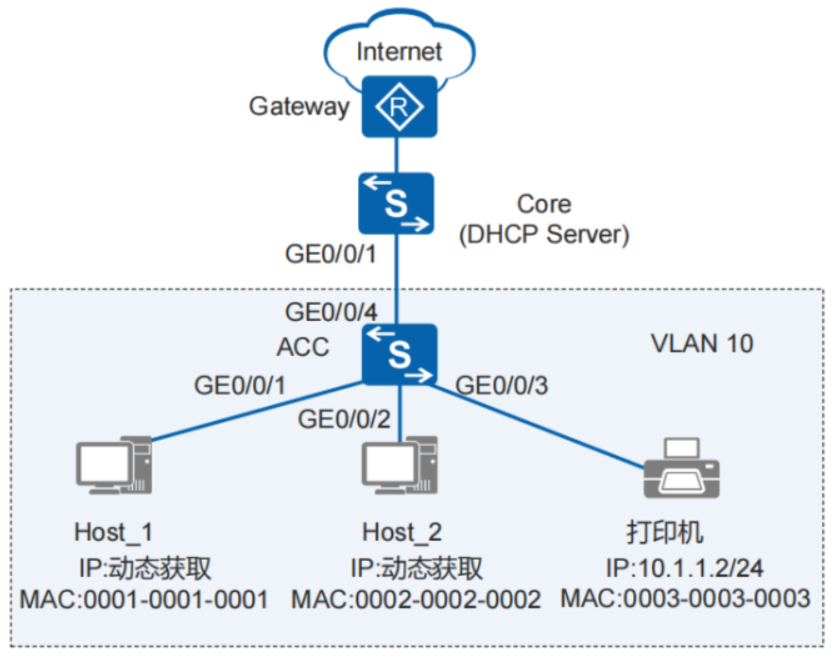

某企业内网,终端主机(Host)通过接入交换机(ACC)接入内网,核心交换机(Core)作为 DHCP 服务器为终端动态分配 IP 地址,网络打印机采用静态 IP 地址配置,出口网关(Gateway)负责企业内外网互通。为规范内网地址管理,管理员要求终端主机禁止私自配置静态 IP 地址,若用户擅自设置静态 IP,将无法正常访问网络及外部互联网,仅允许通过 DHCP 自动获取地址方可联网。

2. 配置思路

IPSG动态地址绑定,配置思路如下:

-

在Core上配置DHCP服务器。

-

在ACC上配置DHCP Snooping功能。

-

在ACC上为打印机创建静态绑定表。

-

在ACC的VLAN上使能IPSG功能。

3. 配置步骤

步骤 1在Core上配置DHCP Server功能。

[Core] vlan batch 10

[Core] interface gigabitethernet 0/0/1

[Core-GigabitEthernet0/0/1] port link-type trunk

[Core-GigabitEthernet0/0/1] port trunk allow-pass vlan 10

[Core-GigabitEthernet0/0/1] quit

[Core] dhcp enable

[Core] ip pool 10

[Core-ip-pool-10] network 10.1.1.0 mask 24

[Core-ip-pool-10] gateway-list 10.1.1.1

[Core-ip-pool-10] quit

[Core] interface vlanif 10

[Core-Vlanif10] ip address 10.1.1.1 255.255.255.0

[Core-Vlanif10] dhcp select global

[Core-Vlanif10] quit步骤 2在ACC上配置DHCP Snooping功能。

配置交换机各接口所属VLAN。

[ACC] vlan batch 10

[ACC] interface gigabitethernet 0/0/1

[ACC-GigabitEthernet0/0/1] port link-type access

[ACC-GigabitEthernet0/0/1] port default vlan 10

[ACC-GigabitEthernet0/0/1] quit

[ACC] interface gigabitethernet 0/0/2

[ACC-GigabitEthernet0/0/2] port link-type access

[ACC-GigabitEthernet0/0/2] port default vlan 10

[ACC-GigabitEthernet0/0/2] quit

[ACC] interface gigabitethernet 0/0/3

[ACC-GigabitEthernet0/0/3] port link-type access

[ACC-GigabitEthernet0/0/3] port default vlan 10

[ACC-GigabitEthernet0/0/3] quit

[ACC] interface gigabitethernet 0/0/4

[ACC-GigabitEthernet0/0/4] port link-type trunk

[ACC-GigabitEthernet0/0/4] port trunk allow-pass vlan 10

[ACC-GigabitEthernet0/0/4] quit使能DHCP Snooping功能,并将上联接口配置为信任接口。

[ACC] dhcp enable //使能DHCP功能

[ACC] dhcp snooping enable //使能全局DHCP Snooping功能

[ACC] vlan 10

[ACC-vlan10] dhcp snooping enable //使能VLAN 10下的DHCP Snooping功能

[ACC-vlan10] dhcp snooping trusted interface gigabitethernet 0/0/4 //配置信任接口

[ACC-vlan10] quit步骤 3创建网络打印机静态绑定表项。

[ACC] user-bind static ip-address 10.1.1.2 mac-address 0003-0003-0003 interface gigabitethernet 0/0/3 vlan 10步骤 4在ACC的VLAN10上使能IPSG功能

[ACC] vlan 10

[ACC-vlan10] ip source check user-bind enable //使能IPSG功能

[ACC-vlan10] quit步骤 5验证配置结果

在接入交换机查看动态绑定表信息。

[ACC] display dhcp snooping user-bind all在接入交换机查看打印机的静态绑定表信息。

[ACC] display dhcp static user-bind all说明:Host使用DHCP服务器动态分配的IP地址可以正常访问网络,将Host更改为与动态获得的IP地址不一样的静态IP地址后无法访问网络。