一、靶场介绍

这是一台知攻善防实验室的应急响应靶机,方便大家练习一下应急响应的流程和操作。

前景需要:

小李在值守的过程中,发现有CPU占用飙升,出于胆子小,就立刻将服务器关机,这是他的服务器系统,请你找出以下内容,并作为通关条件:

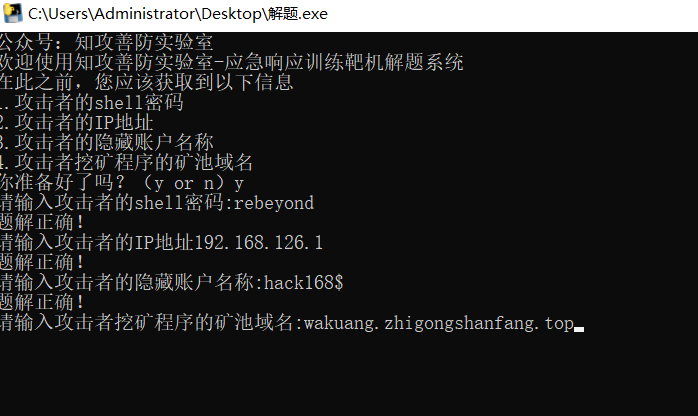

1.攻击者的shell密码

2.攻击者的IP地址

3.攻击者的隐藏账户名称

4.攻击者挖矿程序的矿池域名

用户:

administrator

密码

本人尝试复现了攻击过程。

(1)利用弱口令获得网站管理员的用户名和密码,利用插件漏洞,建立shell连接

应该admin/admin

发现有个上传插件的功能,上传插件zip时候,会把zip包解压,可以在zip包加入自己的php shell,从而实现控制。

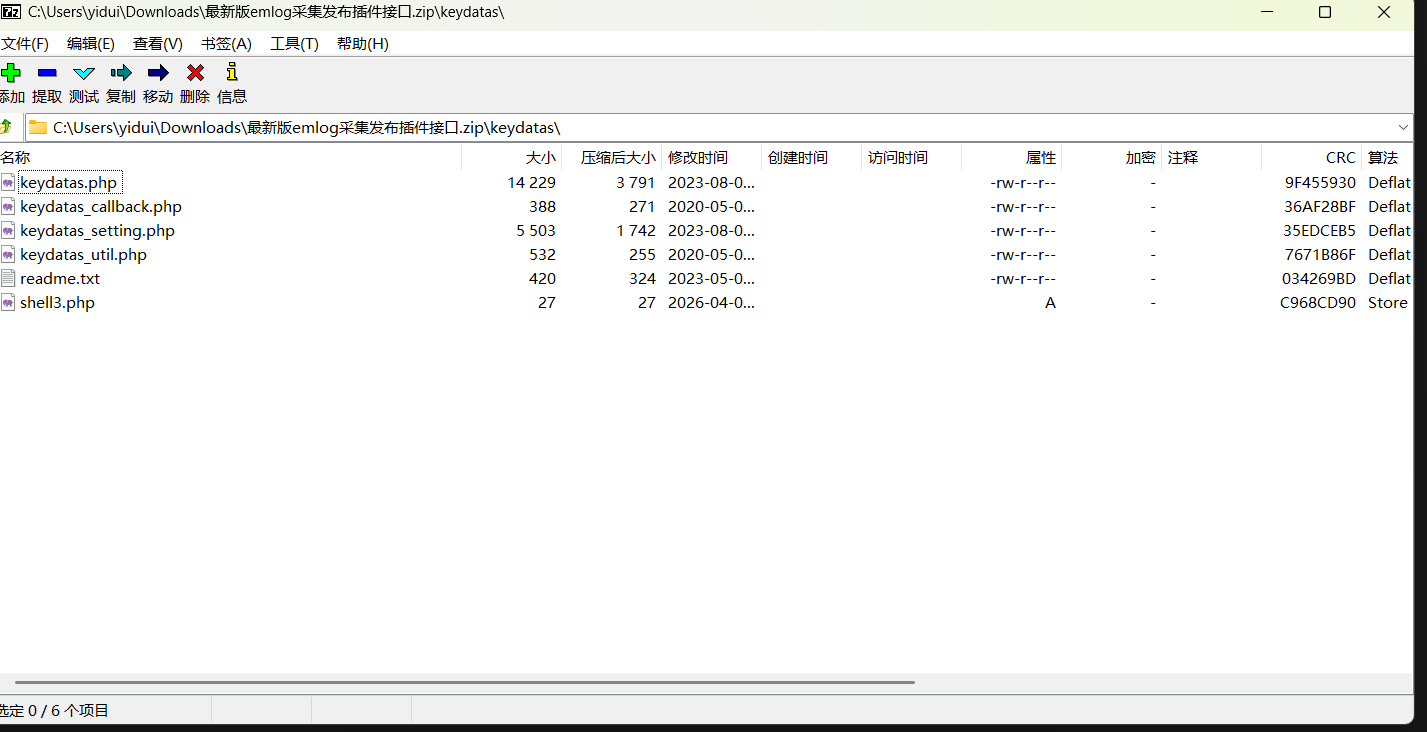

(2)利用插件上传漏洞,上传shell

从网上任意下载一个免费插件,写入一个一句话木马shell3.php加入目录中

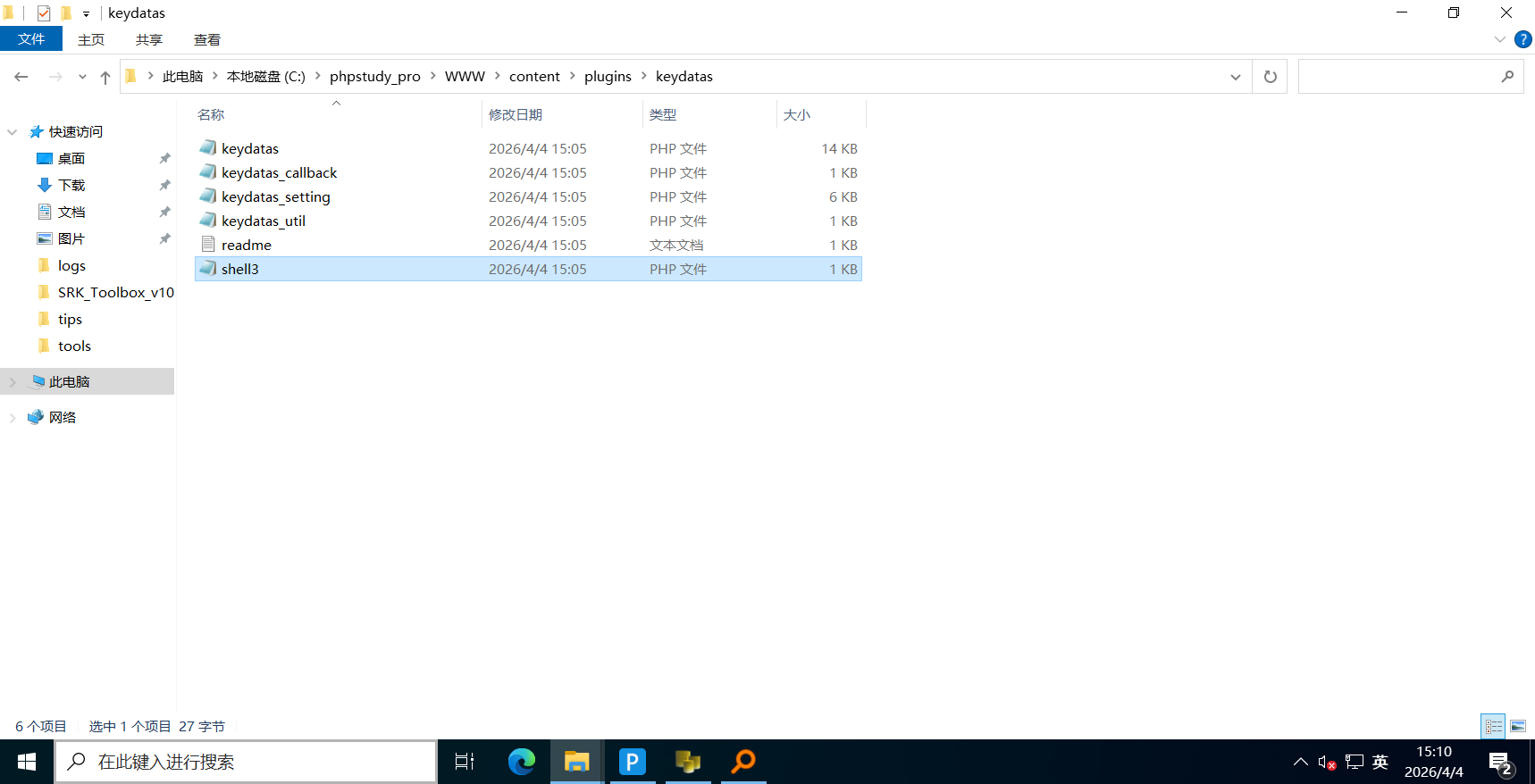

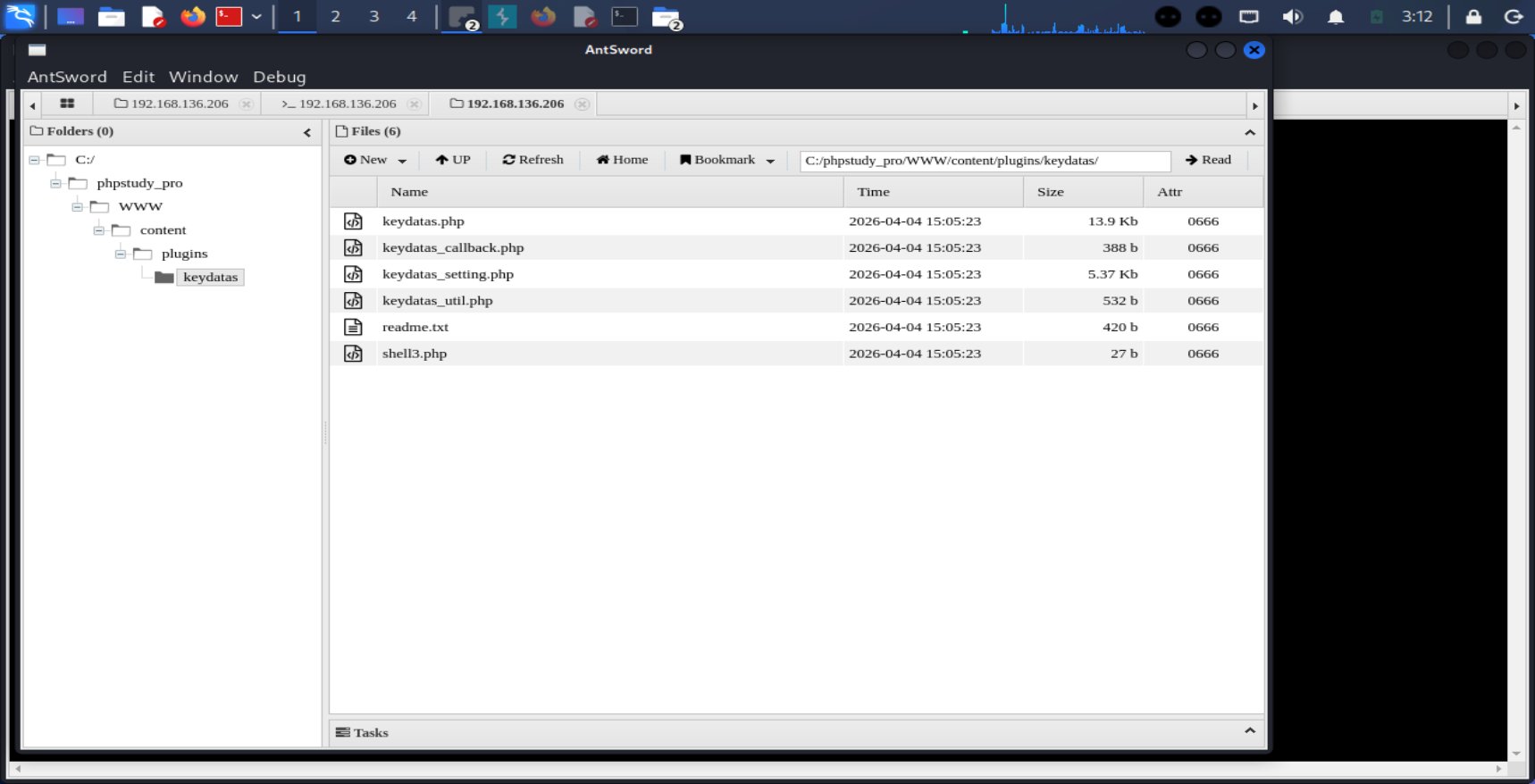

上传后,在主机目录下就会有:

利用sword连接

(2)新建一个用户,开启远程桌面,运行挖矿程序

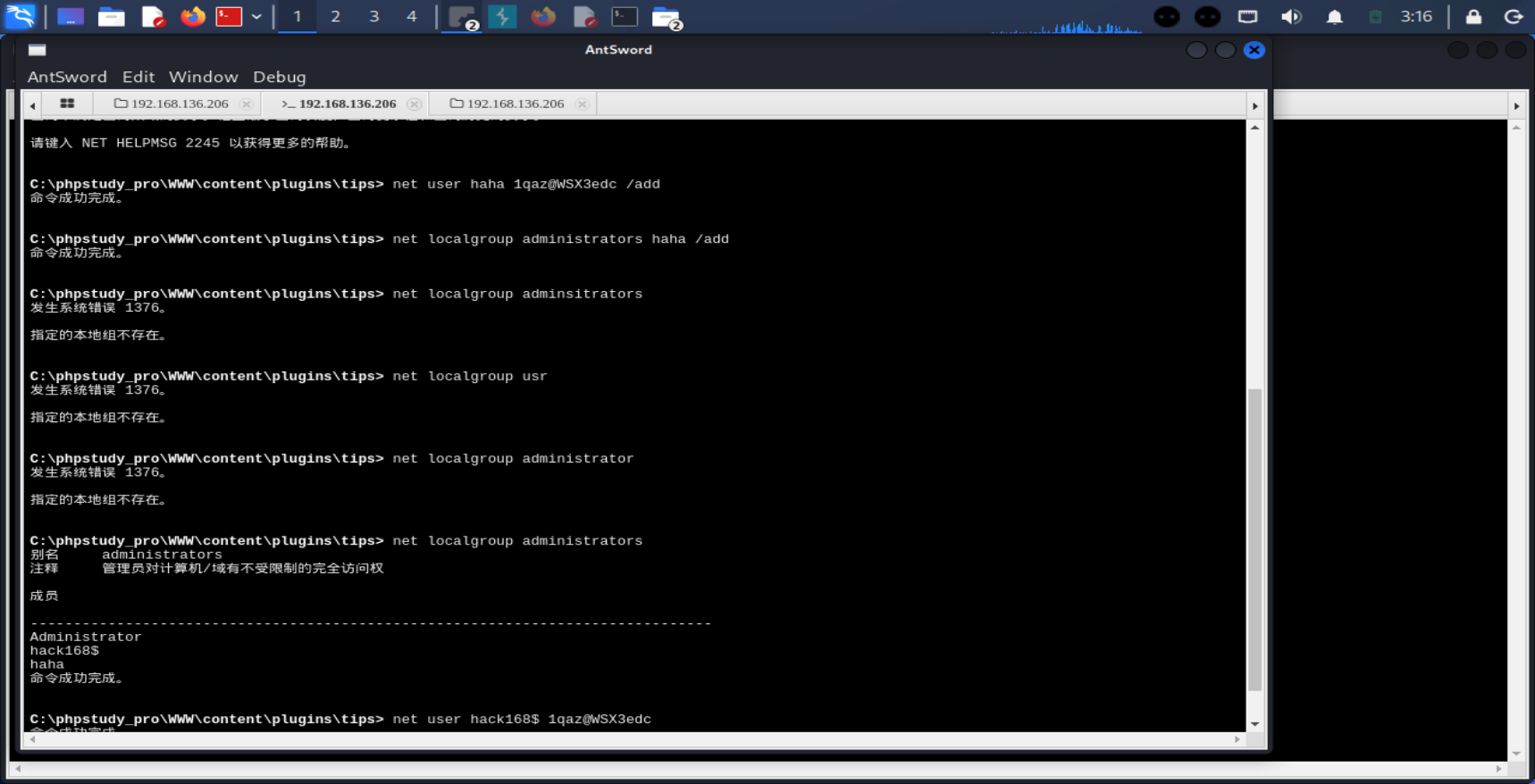

由于phpstudy是administrator运行的,因此上述shell有最高权限,直接用命令行建立一个新用户,并加入管理员组

二、溯源过程

通过模拟攻击,大概知道了攻击者的过程,因此溯源也有固定思路:

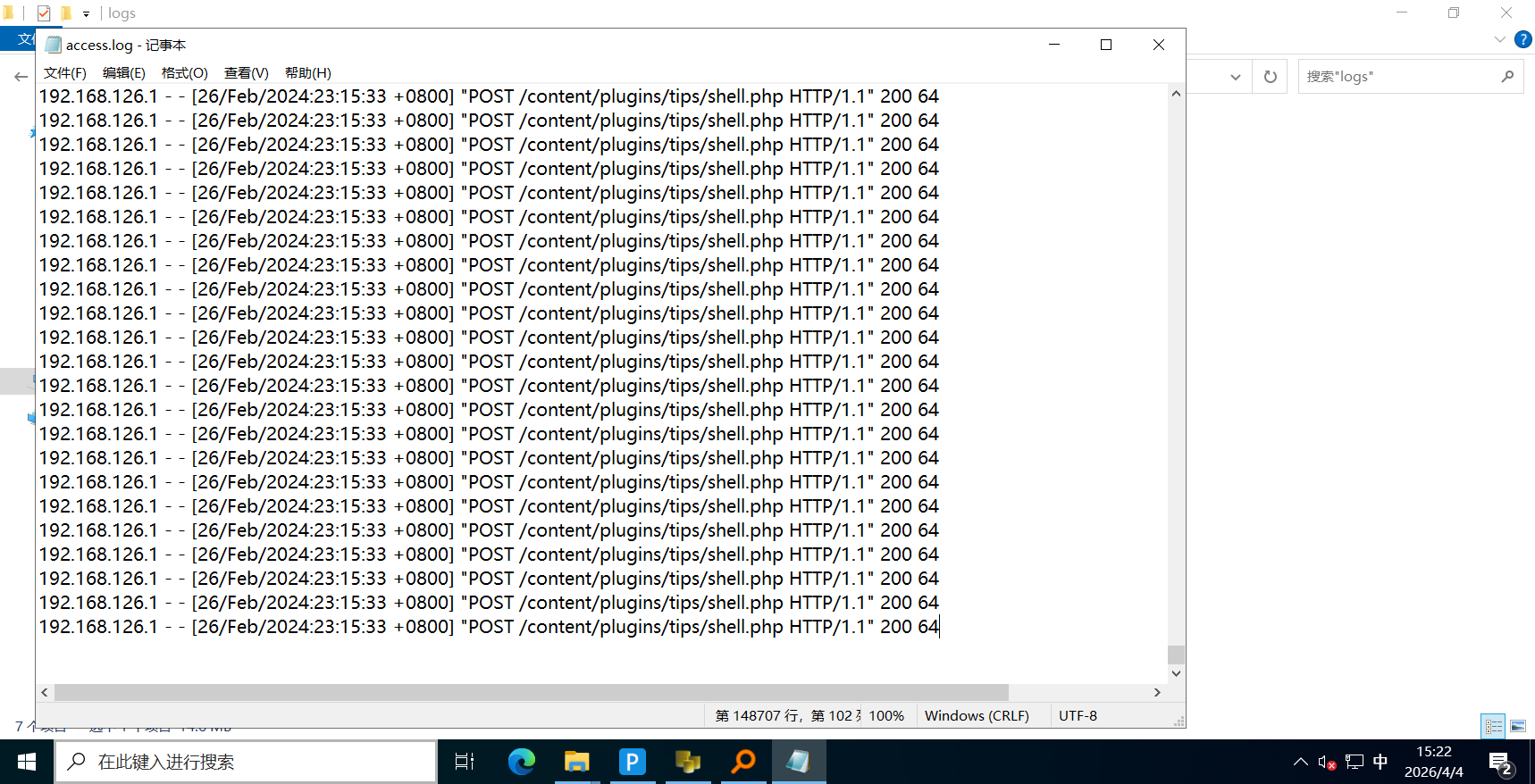

(1)查看web日志

发现攻击者ip和攻击shell

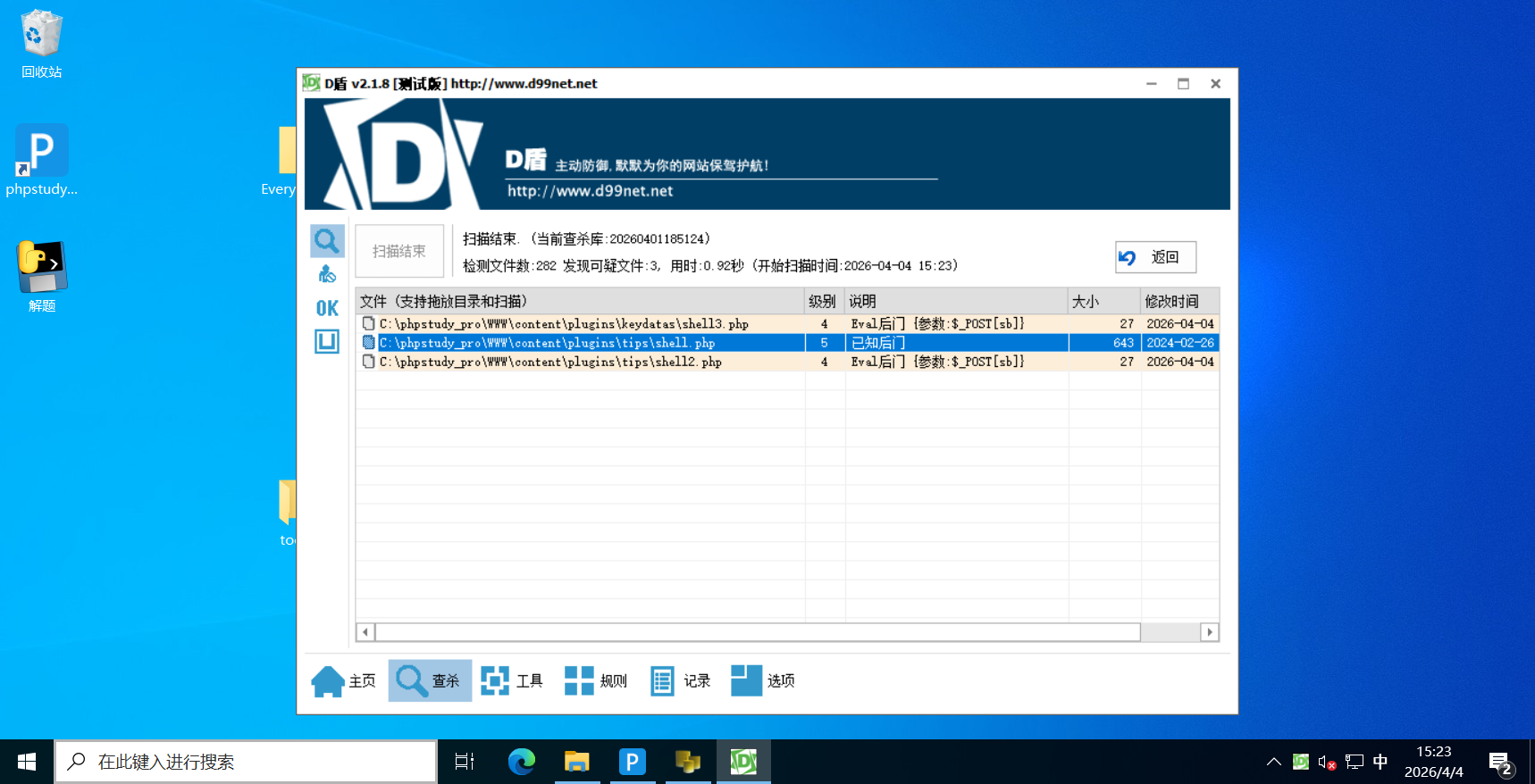

用D盾可以直接检测,其实系统杀毒软件也可以检测出来。

(2)查看系统日志

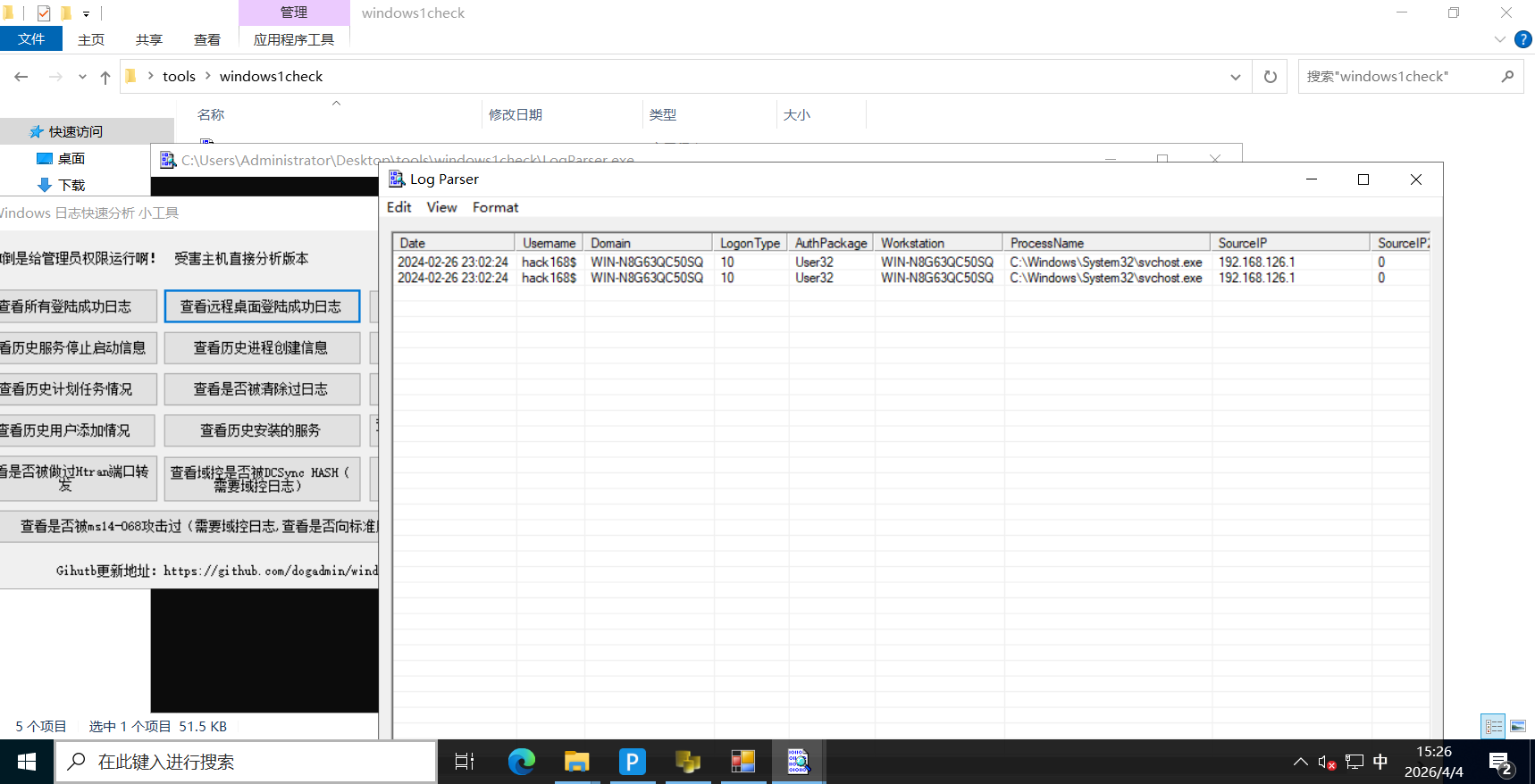

查看远程登陆日志

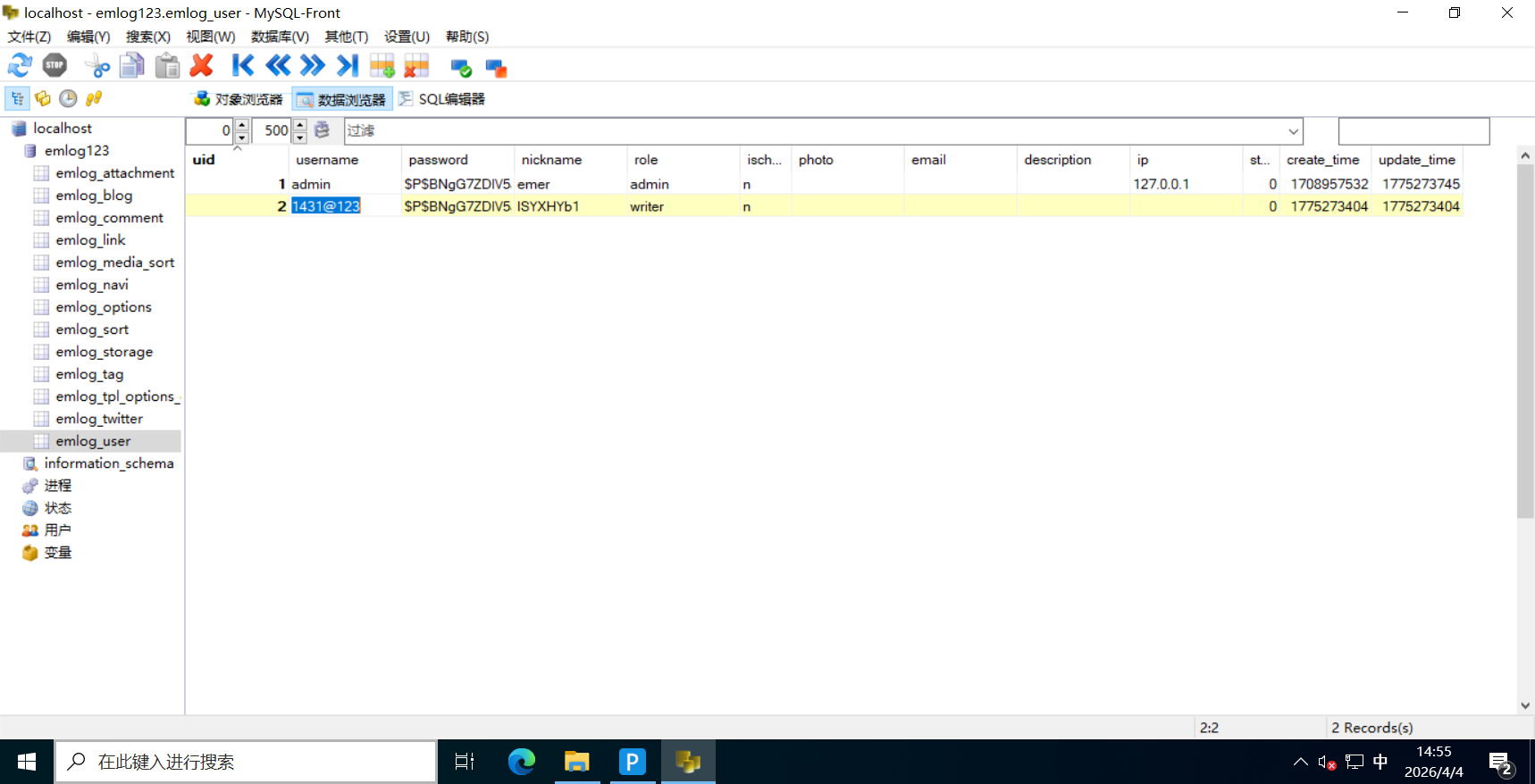

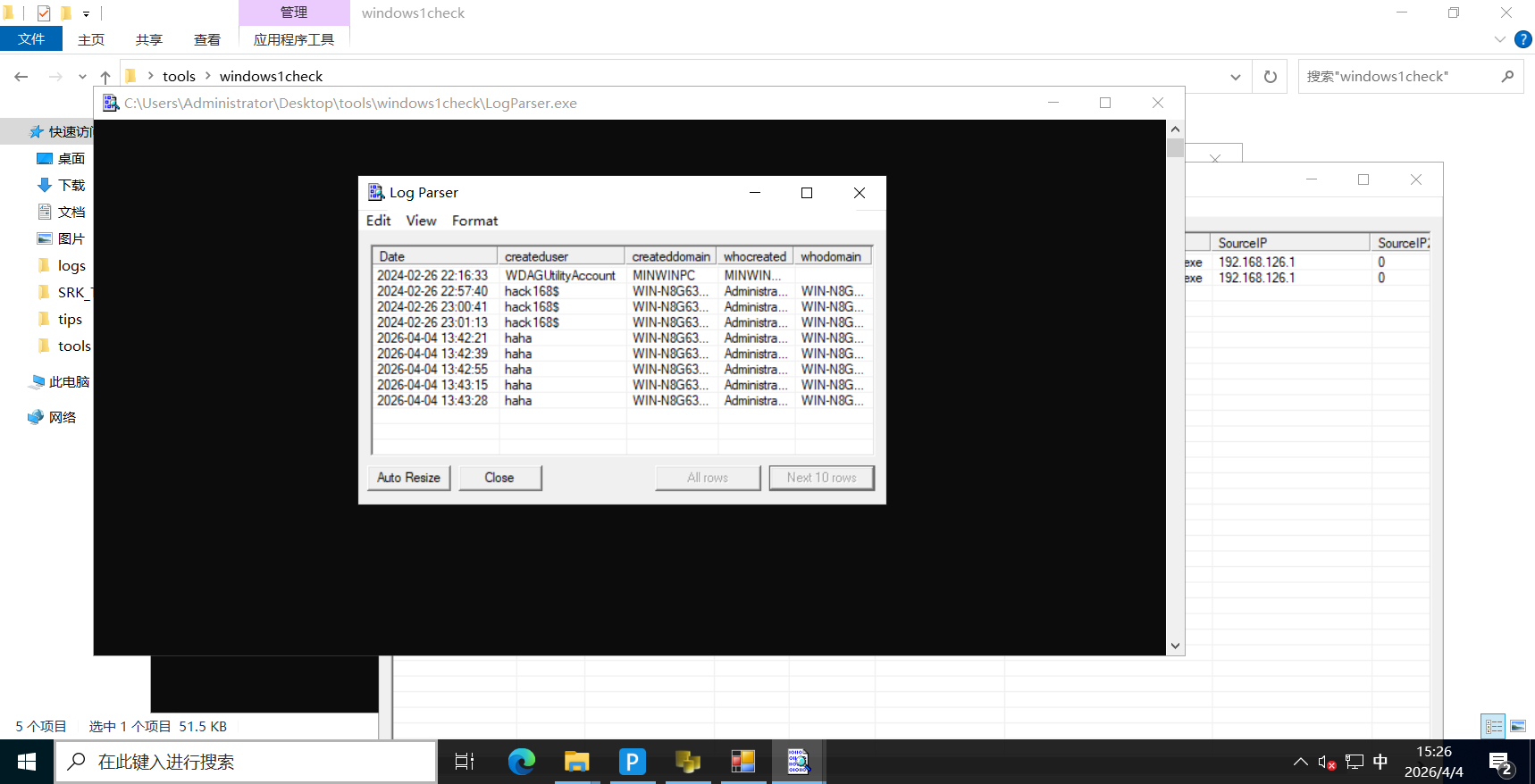

查看用户添加情况,新增了一个hack168$用户,haha用户是我自己测试添加的

(3)逆向分析

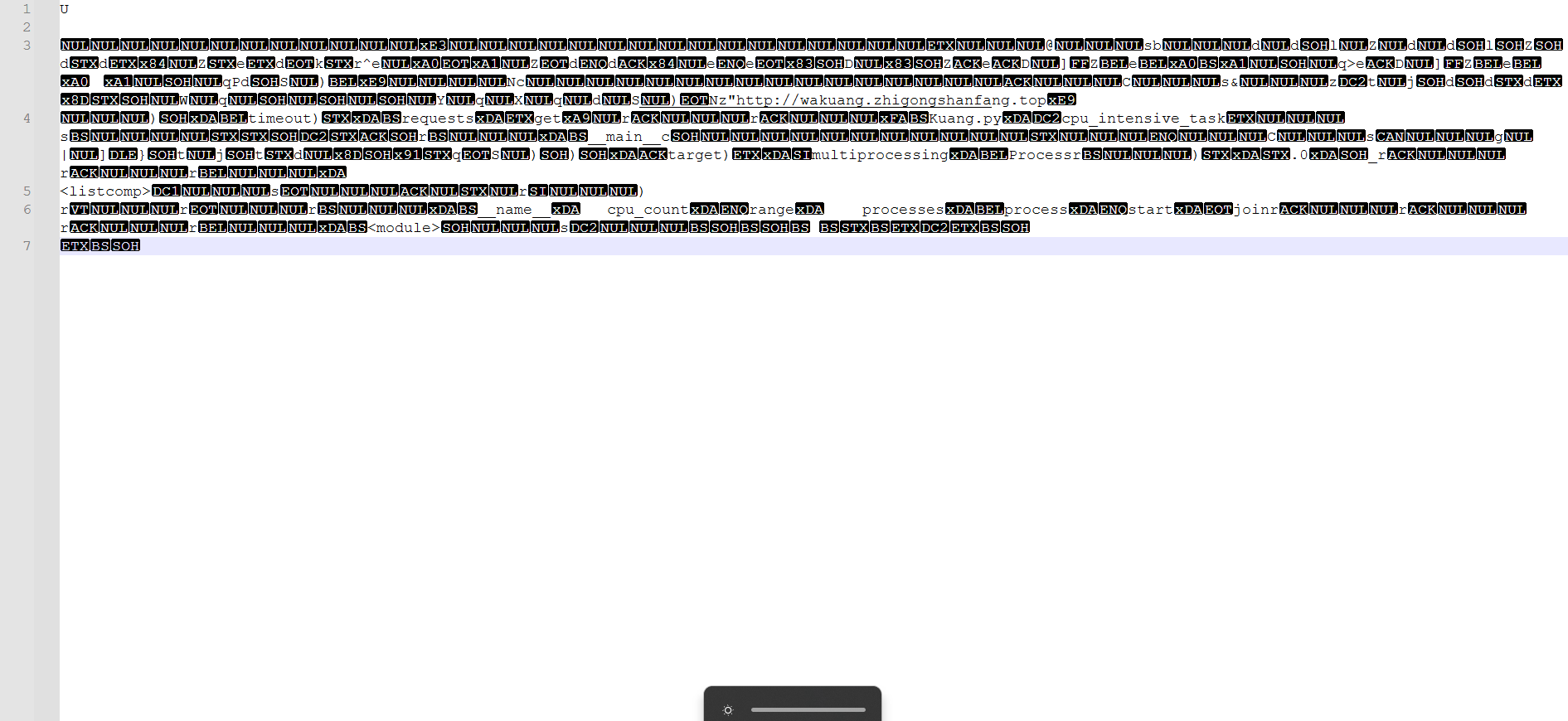

使用pyinstxtractor逆向,发现矿的域名。

三、结果