安全研究人员在 Google Fast Pair (快速配对)协议中发现严重漏洞 CVE-2025-36911 ,命名为 WhisperPair 。攻击者可利用该漏洞强制配对 蓝牙音频配件、窃听用户对话 、注入高音量音频 ,甚至通过 Google 的查找设备网络追踪用户位置 。

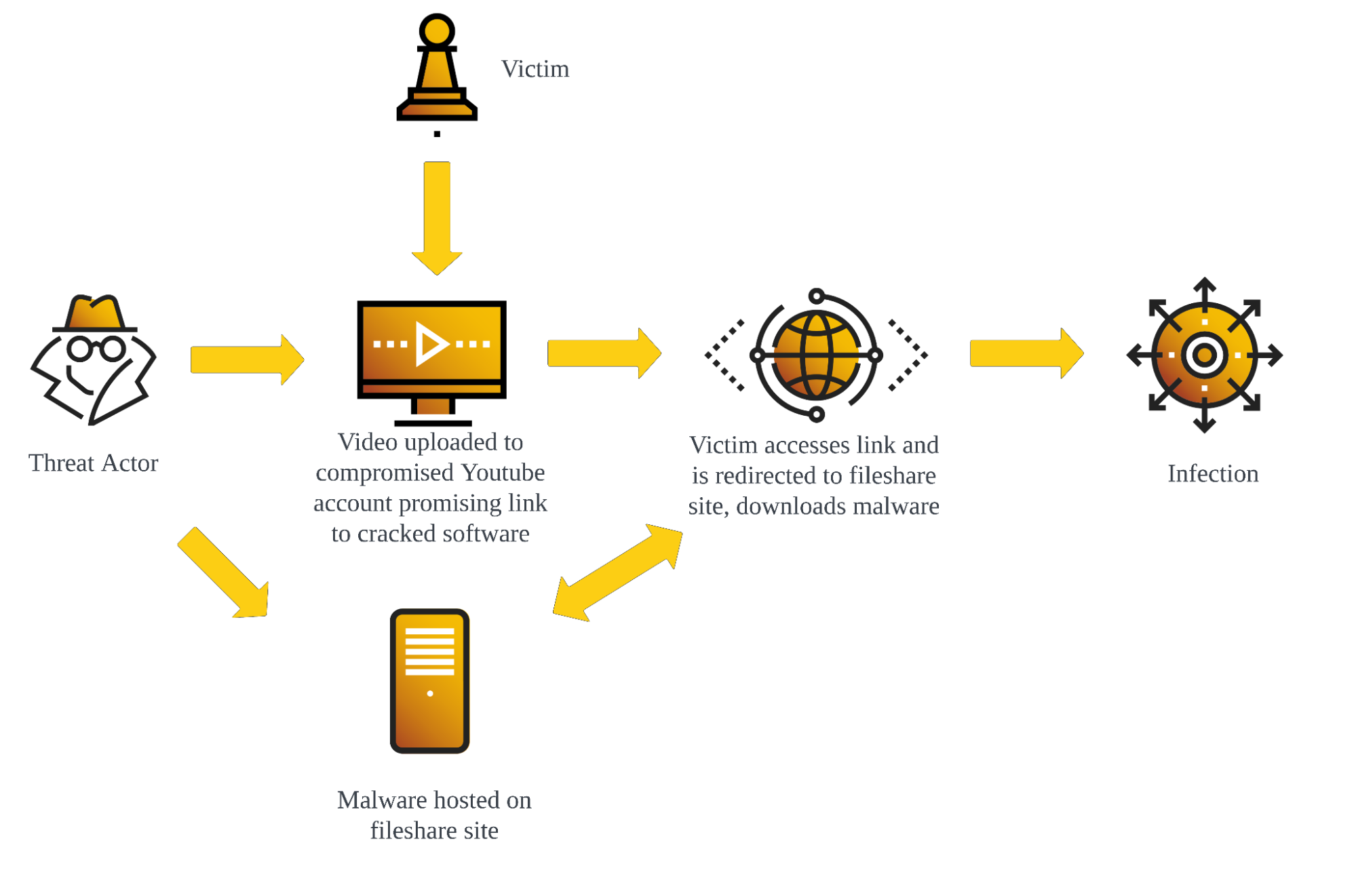

Google Fast Pair 协议工作流程示意图(正常配对 vs 漏洞利用对比)

该漏洞影响数亿台 支持 Fast Pair 的无线耳机、耳塞和音箱,包括 Google、Sony、Jabra、JBL、Nothing、OnePlus、Soundcore、Marshall、Logitech 等主流品牌。由于漏洞存在于音频配件固件本身,无论用户使用 Android、iPhone 还是其他操作系统,都会受到同等威胁。

漏洞根源:厂商未严格执行协议规范

Google Fast Pair 规范明确要求:蓝牙设备在非配对模式 下必须忽略配对请求。然而,许多厂商在实现时并未强制执行这一检查,导致设备即使正在使用中(戴在耳朵上或放在口袋里),也能被未授权设备触发 Fast Pair 流程。

攻击过程极其简单:

- 攻击者使用任意具备蓝牙功能的设备(手机、笔记本等)

- 在 14 米范围内

- 数秒内 无需用户交互、无需物理接触,即可强制发起配对

- 配对完成后,攻击者获得设备完全控制权

WhisperPair 攻击演示:攻击者强制配对受害者耳机示意图

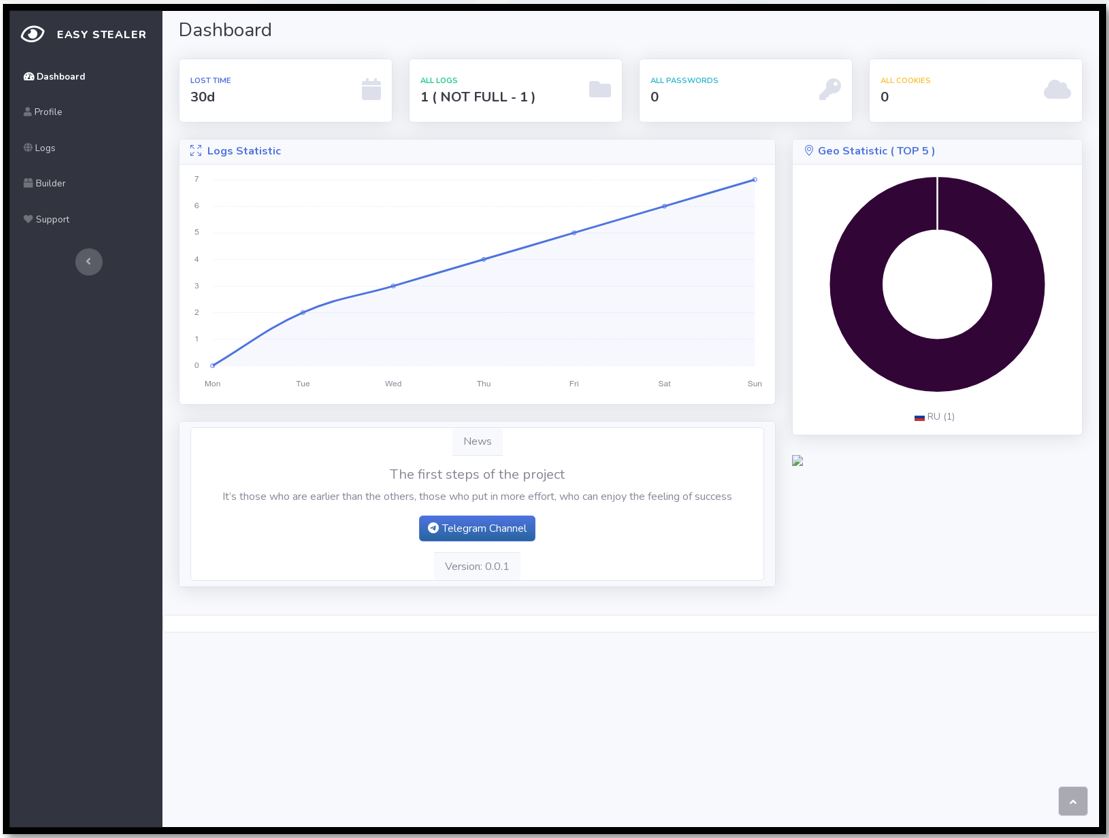

攻击者能做什么?

- 音频注入与窃听 :以高音量播放刺耳声音,或通过设备麦克风远程窃听用户对话。

- 位置追踪 :如果配件从未与 Android 设备配对过,攻击者可将其添加到自己的 Google 账户,利用 Google Find Hub(查找设备)网络实现高精度追踪。

- 隐蔽性极高 :受害者可能在数小时或数天后才收到一条"不想要的追踪通知",且通知显示的是自己的设备,容易被误认为是系统 Bug 而忽略。

研究人员表示:"受害者可能会把警告当作 Bug 忽略,从而让攻击者长时间持续追踪。"

受害者收到的追踪通知示例(显示为"自己的设备")

受影响品牌与设备

已确认受影响的品牌包括:

- Google(Pixel Buds Pro 2 等)

- Sony(WH-1000XM 系列、WF-1000XM5 等多款