网络安全发展历程

通信安全时期是网络安全发展的初级阶段,核心围绕点对点通信场景 展开,安全目标仅聚焦物理安全 与通信保密,未涉及数据全生命周期、网络系统整体防护等维度。

笔试易错:混淆 "通信安全时期" 与 "信息安全时期" 的核心目标(前者仅物理 + 保密,后者新增完整性 / 可用性)。

| 对比维度 | 通信安全时期 | 信息安全时期 |

|---|---|---|

| 核心载体 | 点对点通信设备(电话、电报机) | 计算机、网络系统 |

| 安全目标 | 物理安全 + 通信保密 | 机密性 + 完整性 + 可用性 |

| 防护手段 | 物理隔离 + 古典加密 | 网络访问控制、加密、审计 |

| 攻击场景 | 物理窃取、通信窃听 | 网络入侵、数据篡改、系统瘫痪 |

随着计算机与网络技术规模化应用,信息安全成为核心阶段,安全目标升级为保障信息的机密性、完整性、可用性(CIA 三要素),覆盖数据存储、传输、处理全生命周期。

核心底层逻辑

技术基础:计算机网络(TCP/IP 协议)普及,数据从零散存储变为跨网络传输、多节点存储,攻击场景从物理窃取升级为网络层面入侵(如非法访问、数据篡改)。

安全需求升级:需同时解决 "信息不泄露(机密性)、信息不被篡改(完整性)、信息 / 系统可正常访问(可用性)" 三大核心问题。

CIA 三要素定义(HCIE 必考):

- 机密性:确保信息仅被授权用户访问(如加密、访问控制)。

- 完整性:确保信息未被未授权篡改(如哈希校验、数字签名)。

- 可用性:确保授权用户在需要时能正常访问信息 / 系统(如防 DDoS、系统高可用)。

| 对比维度 | 信息安全时期 | 信息保障时期 |

|---|---|---|

| 核心目标 | CIA 三要素(机密性 / 完整性 / 可用性) | 可控性 + 不可否认性 + CIA(全维度) |

| 防护维度 | 单点系统 / 网络边界 | 业务 + 安全体系 + 管理(全维度) |

| 核心特征 | 被动防护(边界拦截) | 主动防御 + 全流程管控 |

| 攻击应对 | 事后检测(IDS) | 事前预防 + 事中监控 + 事后追溯 |

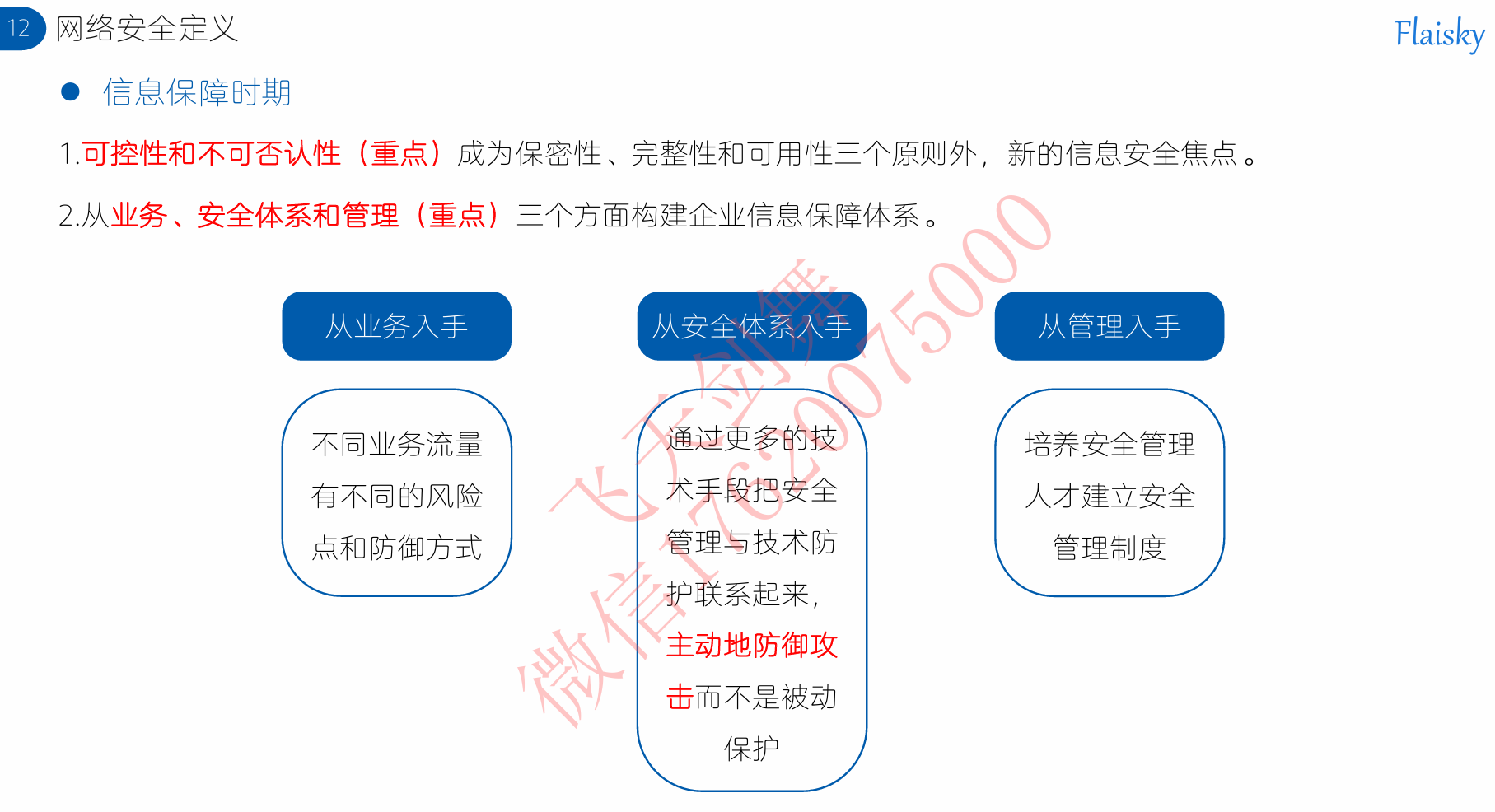

信息保障时期是信息安全的进阶阶段,在 CIA 三要素基础上,新增可控性 和不可否认性 核心目标;同时从业务、安全体系、管理三个维度,构建企业全流程信息保障体系,实现主动防御。

核心底层逻辑

攻击场景升级:网络攻击复杂化(如 DDoS、APT 攻击、业务欺诈),仅靠边界防护无法应对,需覆盖 "业务全生命周期" 安全。

安全需求升级:需解决 "信息传播过程可管控(可控性)、操作行为可追溯(不可否认性)",且需结合技术 + 管理双维度防护。

核心架构:业务层 + 安全技术层 + 管理层三维架构,主动防御为核心。

典型流程:业务需求梳理→安全体系设计(技术 + 管理)→事前防护(访问控制、加密)→事中监控(IPS、WAF)→事后追溯(审计、不可否认)。

核心手段:入侵防御系统(IPS)、Web 应用防火墙(WAF)、VPN(远程安全接入)、数字签名 / 数字证书(不可否认)、安全管理平台(统一审计 / 管控)。

- 可控性:确保信息传播路径、传播范围可被管控(如 VPN 访问权限、业务流量分级管控)。

- 不可否认性:确保用户操作行为不可抵赖(如数字签名、日志审计)。

三维保障体系:

- 业务入手:按业务风险点定制防护(如电商业务防刷单、金融业务防欺诈)。

- 安全体系入手:技术手段主动防御(IPS、WAF、终端安全)。

- 管理入手:建立安全制度、培养管理人才。

| 对比维度 | 信息保障时期 | 网络空间安全时期 |

|---|---|---|

| 核心目标 | 可控性 + 不可否认性 + CIA | 网络空间全系统安全(设施 / 数据 / 用户 / 操作) |

| 防护范围 | 企业内部信息系统 | 整个网络空间(含基础设施、终端、用户) |

| 核心特征 | 业务 + 技术 + 管理三维防护 | 全空间、全生命周期、体系化防护 |

| 标准规范 | 企业内部安全制度 | 国家等级保护、网络安全法等官方标准 |

网络空间安全时期是当前核心阶段,信息安全的内涵与外延全面升级为网络空间安全 ,目标是保障包含设施、数据、用户和操作在内的整个网络空间系统安全;同时依托国家网络安全等级保护等标准,构建体系化、全维度的安全管理体系。

核心底层逻辑

技术背景:网络空间成为独立生产要素(物联网、云计算、大数据、人工智能),网络空间与物理空间深度融合,安全威胁从单一信息系统扩展至基础设施、终端用户、网络操作全维度。

需求升级:需实现 "全空间覆盖、全生命周期管控、体系化合规",且需符合国家法律法规与标准规范。

技术架构 / 工作流程

核心架构:安全物理环境→安全计算环境→安全区域边界→安全通信网络→安全管理中心五层防护架构(等保 2.0 核心架构)

典型流程:等保合规评估→五层架构防护部署→全空间安全监控→合规性审计→应急响应。

核心手段:等保 2.0 合规技术、零信任安全架构、大数据安全分析、物联网安全防护、国家网络安全监管系统。

五层防护架构(HCIE 必考,LAB 实验核心):

- 安全物理环境:保障机房、设备硬件安全(门禁、消防、电力冗余)。

- 安全计算环境:保障服务器 / 终端安全(主机防病毒、最小权限访问)。

- 安全区域边界:保障区域间防护(防火墙、IPS、DMZ 区域)。

- 安全通信网络:保障网络传输安全(加密、网络架构冗余、可信设备)。

- 安全管理中心:统一管理、审计、管控、态势感知。

四大时期核心差异

| 发展阶段 | 核心定位 | 核心安全目标 | 核心防护特征 | 典型技术 / 手段 | HCIE 关键词 |

|---|---|---|---|---|---|

| 1. 通信安全时期 | 点对点通信保密 | 物理安全 + 通信保密 | 被动、孤立、只防窃听 / 物理窃取 | 古典密码、物理隔离、专线 | 无网络、仅保密、物理防护 |

| 2. 信息安全时期 | 计算机网络安全 | CIA 三要素机密性・完整性・可用性 | 边界防护、被动防御 | 防火墙、ACL、IDS、基础加密 | CIA、边界、包过滤、被动防护 |

| 3. 信息保障时期 | 全业务流程安全 | 在 CIA 基础上新增可控性 + 不可否认性 | 主动防御、技术 + 管理结合 | IPS、VPN、数字证书、审计、WAF | 可控、不可否认、事中防御、审计 |

| 4. 网络空间安全时期 | 国家 / 全域空间安全 | 网络空间全域安全人・机・物・数全维度 | 体系化、合规化、全域防护 | 等保 2.0、零信任、态势感知、云安全 | 等保、五层架构、全域、合规 |

- 通信安全:只保通信不被窃听,靠物理隔离和简单加密,无网络概念。

- 信息安全 :围绕 CIA,以防火墙做边界防护,以被动防御为主。

- 信息保障 :在 CIA 之上增加 可控、不可否认,走向主动防御 + 审计追溯。

- 网络空间安全 :上升到国家网络空间主权,按 等保 2.0 做全域、体系化、合规安全。

递进逻辑记忆链(防混淆、防答错)

保密(通信)→ CIA(信息)→ 可控 + 不可否认(保障)→ 全域 + 合规(网络空间)

被动防御 → 主动防御 → 体系化合规防御

点对点 → 网络边界 → 业务全流程 → 整个网络空间

网络安全一共分为四个发展阶段:

第一是通信安全时期,主要解决点对点通信的保密和物理安全,手段以物理隔离和古典加密为主;

第二是信息安全时期 ,核心是保障信息的机密性、完整性、可用性CIA 三要素,依靠防火墙等进行边界被动防护;

第三是信息保障时期 ,在 CIA 基础上增加了可控性和不可否认性,转向主动防御,并结合审计、数字证书实现行为可追溯;

第四是网络空间安全时期,安全范围扩展到整个网络空间,按照等级保护 2.0 等合规要求,构建人、机、物、数一体化的全域安全防护体系。

三级等保硬指标(LAB+面试必考,记死)

(这4点是LAB配置、面试口述的核心,必须记住)

-

- 日志:留存 ≥ 6个月(本地+日志服务器,LAB必配)

-

- 认证:必须做「双因素认证」(本地+Radius,LAB必配)

-

- 安全策略:遵循「默认拒绝所有流量」,只开放必要端口(最小权限)

-

- 加密:用强算法(AES-256、SHA-256,或国密SM2/SM4)

网络安全发展趋势

行业趋势(第二张 PPT)是顶层驱动力 → 技术落地(第三张 PPT)是实现载体 → 市场格局(第一张 PPT)是最终市场结果

简单说:

1、先有「未来安全要解决什么问题、往哪走」(八大趋势);

2、再有「用什么技术实现这些趋势」(零信任 ZTA);

3、最后才有「厂商能不能抓住趋势,在市场上排到什么位置」(魔力象限)。

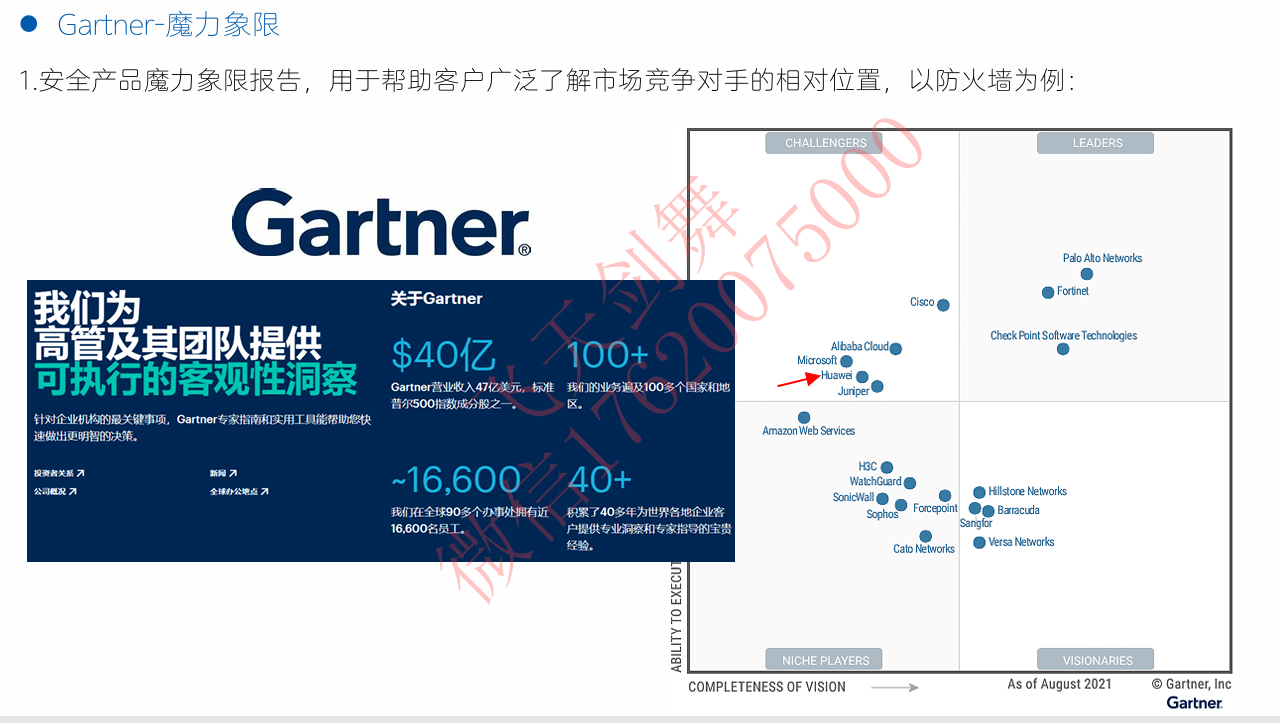

Gartner 魔力象限

用纵轴(执行能力:产品落地、市场份额、客户服务)+ 横轴(愿景完整性:技术创新、前瞻性)两个维度,给全球安全厂商做排名,是网络安全发展趋势在市场上的直接体现。

- 市场格局是「趋势的结果」:能抓住未来趋势的厂商,会进入领导者象限(比如 Palo Alto、Fortinet 抓住了 NGFW、云安全、零信任);没抓住趋势的厂商,会掉到「利基玩家」;

- 华为在「挑战者象限」的位置,就是趋势的直接体现:华为抓住了等保 2.0、零信任、云安全这些国内核心趋势,正在向领导者象限迈进;

- 同时,魔力象限也验证了趋势:头部厂商的技术方向,就是行业未来的主流方向(比如领导者都在做零信任、云防火墙,说明这就是趋势)。

Gartner 八大安全趋势 → 【行业方向维度:趋势的「顶层设计与驱动力」】

Gartner 对未来 3-5 年安全行业的权威顶层预判,是「网络安全发展趋势」的官方定义,是所有厂商技术研发、企业安全建设的核心方向。

是市场格局变化的「因」:厂商能不能落地这些趋势,直接决定了它在魔力象限的位置(比如 Cisco 没抓住云化、零信任,从领导者掉到挑战者);

是零信任技术的「需求来源」:八大趋势里的 「身份优先安全」「网络安全网格」「远程办公常态化」,本质都是零信任架构要解决的核心问题,是零信任的顶层需求。

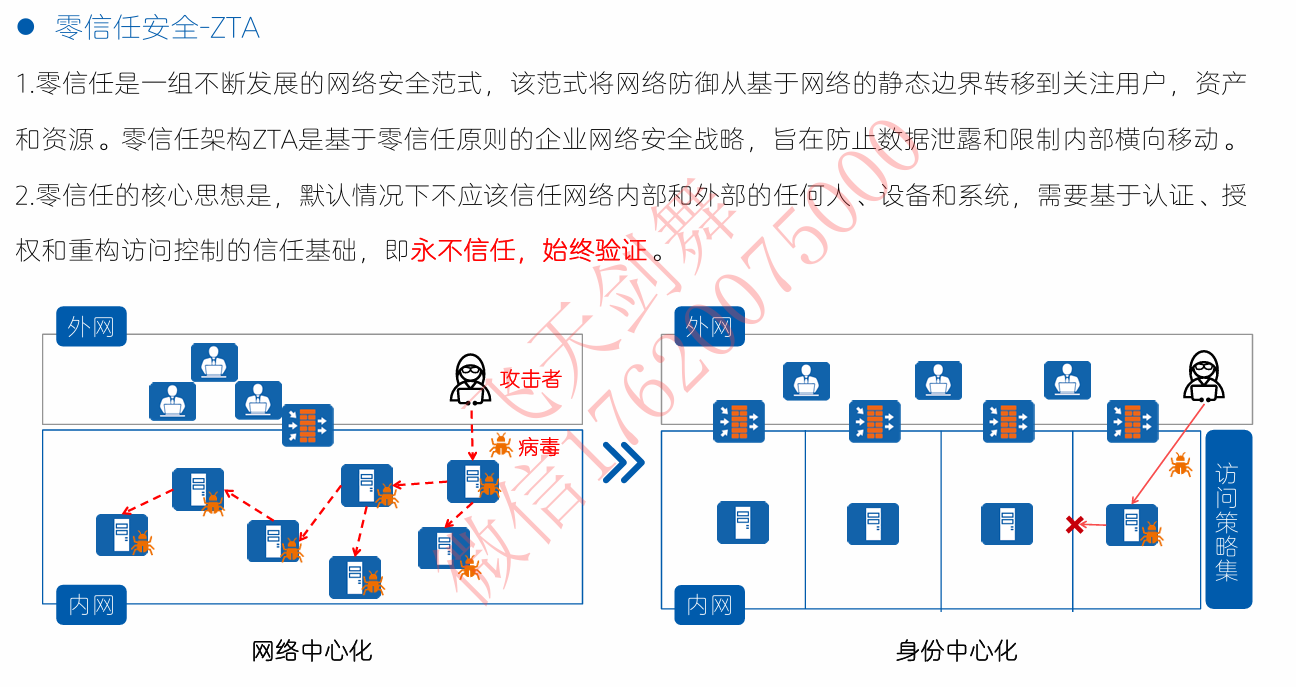

零信任 ZTA → 【技术落地维度:趋势的「核心载体与实现方式」】

网络安全从「网络中心化(传统边界防护)」到「身份中心化」的范式革命,是支撑所有行业趋势的核心技术底座,是「网络安全发展趋势」的技术落地载体。

是八大趋势的「技术落地」:

- 「身份优先安全」= 零信任核心思想「永不信任,始终验证」;

- 「网络安全网格」= 零信任的分布式、无边界架构;

- 「远程办公常态化」= 零信任替代传统边界,解决远程接入安全问题;

是市场格局竞争的「核心武器」:厂商能不能做好零信任,直接决定了它能不能抓住趋势、进入领导者象限(比如 Palo Alto 的零信任解决方案是其核心竞争力)。

总结

- 市场格局维度:从 Gartner 防火墙魔力象限来看,安全市场向头部集中,云化、集成化、智能化是核心趋势,华为处于挑战者象限,正通过等保 2.0、零信任等解决方案向领导者迈进;

- 行业方向维度:Gartner 八大安全趋势明确了未来方向,核心是「身份优先、主动防御、体系化合规」,其中身份优先、远程办公、网络安全网格是核心;

- 技术落地维度:零信任 ZTA 是所有趋势的核心技术底座,实现了从「网络中心化边界防护」到「身份中心化持续验证」的范式革命,解决了传统防护防外不防内、无法适配远程办公 / 多云的问题,是当前网络安全发展的核心技术方向。

零信任 ZTA解析

1. 定义

零信任 = 谁都不信,每次都查,只给最小权限

不管你是在内网还是外网、是员工还是设备,默认全部不信任,每一次访问资源都必须重新验证身份、校验权限,只给你刚好够用的权限,多一点都不给。

2. 跟传统安全的本质区别

传统边界安全(老思路)

- 逻辑:内网 = 可信,外网 = 不可信

- 比喻:小区只装大门(防火墙),只要进了小区,楼道、住户随便逛

- 漏洞:黑客一旦攻破大门,在内网随便横向移动,数据随便偷

零信任 ZTA(新思路)

- 逻辑:内外网都不可信,无安全边界

- 比喻:没有小区大门,每一栋楼、每一层、每一户都要刷脸 + 验权限,只让进自己家

- 优势:就算一个设备被攻破,也只能动自己的资源,扩散不了

3. 零信任 3 条核心原则

- 永不信任,始终验证任何人、设备、流量,每次访问都重新认证,不搞 "一次登录终身可信"

- 最小权限访问只给完成工作必需的权限,不多给、不泛配

- 持续校验与审计实时检查行为异常,全程留日志,符合等保 2.0 要求

4. 零信任到底解决啥问题?

就是为了应对 Gartner 八大趋势里的:

- 远程办公常态化

- 身份优先安全

- 网络安全网格

- 云化、无边界网络

传统边界防火墙搞不定这些,所以必须用零信任。

- 八大趋势:告诉我们 "安全必须往身份、无边界走"

- 零信任 ZTA :就是实现这个趋势的核心技术方案

- 魔力象限:看哪家厂商把零信任做得好(做得好的进领导者象限)

1、为什么趋势必然走向「身份优先 + 无边界安全」

| 驱动因素 | 核心变化 | 传统边界安全的致命缺陷 | 身份 / 无边界的解决逻辑 |

|---|---|---|---|

| 业务形态剧变 | 远程办公常态化、混合云 / 多云普及、SaaS 应用爆炸、移动终端泛滥 | 边界模糊甚至消失,"内网 = 可信" 假设不成立,VPN 性能差、体验糟 | 以身份为中心,不看位置只看身份,适配任何网络环境 |

| 攻击手段升级 | 70% 以上攻击通过身份凭证窃取(如钓鱼、暴力破解、权限滥用),横向移动成为攻击标配 | 防外不防内,一旦突破边界就如入无人之境,横向移动无法管控 | 每次访问都验证,最小权限限制横向扩散,身份威胁检测(ITDR)提前预警 |

| 技术架构革新 | 微服务、容器、API 经济崛起,机器身份(服务账号、密钥)数量远超人类用户 | 无法有效管理机器身份,权限生命周期混乱,API 安全失控 | 身份治理覆盖人 + 机器,自动化权限管理,API 动态授权 |

| 合规要求强化 | 等保 2.0、数据安全法、个人信息保护法要求 "数据为中心" 的精细化防护 | 边界防护无法满足数据分级分类、最小权限、全程审计的合规要求 | 身份与数据权限强绑定,访问全程留痕,精准满足合规条款 |

一句话总结 :传统 "城堡 + 护城河" 的边界思维,已经挡不住 "从内部攻破 + 身份窃取" 的现代攻击,只有身份成为新边界、无边界成为新常态,才能应对复杂环境下的安全挑战。

二、必须通过零信任 ZTA 实现吗?(答案:不是唯一,但最优且唯一可行的完整方案)

1. 零信任是「身份 + 无边界」的核心技术底座

零信任 ZTA 不是单一产品,而是一套完整的安全治理框架,完美匹配身份优先、无边界安全的所有要求:

核心原则:永不信任,始终验证,最小权限,持续监控(刚好对应四大驱动的解决方案)

技术支柱:身份管理(IAM)+ 软件定义边界(SDP)+ 微隔离(MSG)+ 持续信任评估

落地路径:从单点能力(如多因素认证 MFA、ZTNA 远程访问)到全面架构升级,分阶段实施

2. 有没有替代方案?(有,但都有致命短板)

| 替代方案 | 适用场景 | 核心短板 | 为什么零信任更优 |

|---|---|---|---|

| 传统 VPN + 防火墙 | 小型企业、网络结构简单、无远程办公需求 | 边界思维,身份管控弱,横向移动无法限制,性能瓶颈明显 | 无边界适配远程 / 多云,身份为中心,最小权限防横向移动 |

| 单点身份安全工具(如 MFA、IAM) | 快速补全身份短板,短期应急 | 缺乏整体架构,无法联动网络、终端、数据安全,防护碎片化 | 全栈防护,身份与网络 / 终端 / 数据深度融合,形成闭环 |

| SD-WAN + 安全 | 分支机构互联、广域网优化 | 侧重网络优化,身份管控能力弱,无法满足精细化权限要求 | 身份优先,网络为身份服务,权限动态匹配业务场景 |

关键结论 :短期可以用单点工具解决部分问题,但要全面实现身份优先 + 无边界安全的长期目标,零信任 ZTA 是唯一可行的完整架构,没有之一。这也是为什么 Gartner 把零信任列为核心趋势,魔力象限里的领导者都在重仓零信任。

三、现在做到零信任 ZTA 了吗?(现状:从概念普及到规模化落地,但 "完全实现" 仍在路上)

1. 整体落地阶段(2026 年现状)

- 行业差异明显:金融、政务、电信等安全敏感行业已大规模部署(如国有大行、政府云平台),中小企业处于试点或部分能力落地阶段

- 部署路径 :90% 以上组织采用分阶段实施(先远程访问 ZTNA→再身份治理→最后微隔离 + 持续验证),而非一步到位

- 技术成熟度:ZTNA(零信任网络访问)、MFA、IAM 等基础能力已成熟,AI 驱动的动态信任评估、机器身份治理等高级能力正在快速迭代

问题:网站的认证登录就是零信任吗?

「网站登录 + Token 校验」只是零信任里一个很小环节,根本不等于零信任;

现在绝大多数系统压根没实现零信任 ,只是做了最基础的「登录认证」,二者有本质级的架构升级,完全不是一回事。

一、先把误区拍死:

普通网站的「登录 + Token」= 单点身份认证(基础安全功能)

零信任 ZTA= 整套全新的安全架构范式

就像:你家大门装了个锁 ≠ 你家实现了全屋智能安防系统

锁只是其中一个零件,零信任是整个安防体系。

二、普通登录 vs 零信任:5 个本质升级区别

1. 信任逻辑完全不同(最核心)

普通网站 / 传统系统 一次登录,终身信任(会话期内)

你输完密码拿到 Token → 系统默认:你是好人 → 整个会话内随便逛、随便点信任的是:「你登过一次」

零信任 ZTA 永不信任,持续评估,信任临时且动态哪怕你有合法 Token,系统也不默认你可信 每访问一个资源、每一个接口,都在后台重新算:你是谁 + 设备合规吗 + 位置正常吗 + 行为异常吗 + 权限还够吗信任是实时算出来的,不是登录一次就发 "通行证"

2. 权限粒度差了 100 倍

普通网站粗粒度权限:

你是用户→能看整个个人中心;

你是管理员→能看全后台权限是打包给你的,多给很多无关权限

零信任 最小权限、原子级授权你只能看刚好完成工作的那一个数据 / 页面 多一个按钮、多一条数据都看不到权限还能动态收放:上班时间能看,下班自动收回;换设备直接无权

3. 防护边界完全不一样

普通网站

依赖网络边界:

防火墙、内网、域名白名单

逻辑:进了我的网站 / 内网 = 安全

零信任彻底无边界不区分内外网,不相信任何网络环境

甚至把业务资源直接隐藏起来,不验证通过根本看不到服务在哪

攻击面直接缩小到近乎 0

4. 校验内容天差地别

普通网站

只校验 2 样:账号密码 + Token

顶多再加个验证码 / 短信,完全不关心你设备啥样、在哪登录

零信任 校验五大维度(全后台自动跑):

- 用户身份(是谁)

- 设备指纹(是不是合规设备、有没有中毒)

- 环境安全(是不是异地、是不是代理 IP)

- 行为特征(是不是批量爬数据、是不是异常操作)

- 终端健康度(有没有打补丁、装没装 EDR)

5. 安全目标:防外 vs 防内外全场景

普通网站

只防外部黑客,内部默认安全,不管横向移动

黑客一旦登录成功,在内网 / 系统里随便逛

零信任 防外部攻击 + 内鬼 + 横向移动就算你账号被盗、设备被控制,也只能碰极小范围资源,扩散不了

三、灵魂拷问:现在普遍实现零信任了吗?

绝对没有!99% 的网站 / 企业系统,连零信任的门槛都没摸到。

零信任要求的:

- 微隔离(东西向流量管控)

- 持续信任评估引擎

- 动态权限生命周期

- 设备健康强校验

- 机器身份管理

- 全网应用隐藏(SDP)

这些核心能力 ,普通网站、传统 OA、传统业务系统全都没有。

举个最直观的例子:

- 普通淘宝 / 京东登录:你登录后,能看所有订单、所有地址、所有资产→ 这不是零信任

- 零信任版电商后台:客服只能看当前接待用户的 1 条订单,换个设备立刻无权,异地登录直接拦截,后台实时盯行为→ 这才是零信任

传统 Web 系统的登录与 Token 校验仅为单点静态身份认证 ,属于基础安全能力;而零信任 ZTA 是全新安全架构范式 ,核心升级在于:摒弃内网可信假设,基于身份实现持续动态信任评估,采用原子级最小权限与无边界防护,同时覆盖用户、设备、环境、行为多维度校验,全面防范内外网威胁与横向移动。当前多数系统仅具备基础认证能力,并未构建完整零信任架构,因此远未实现真正的零信任。

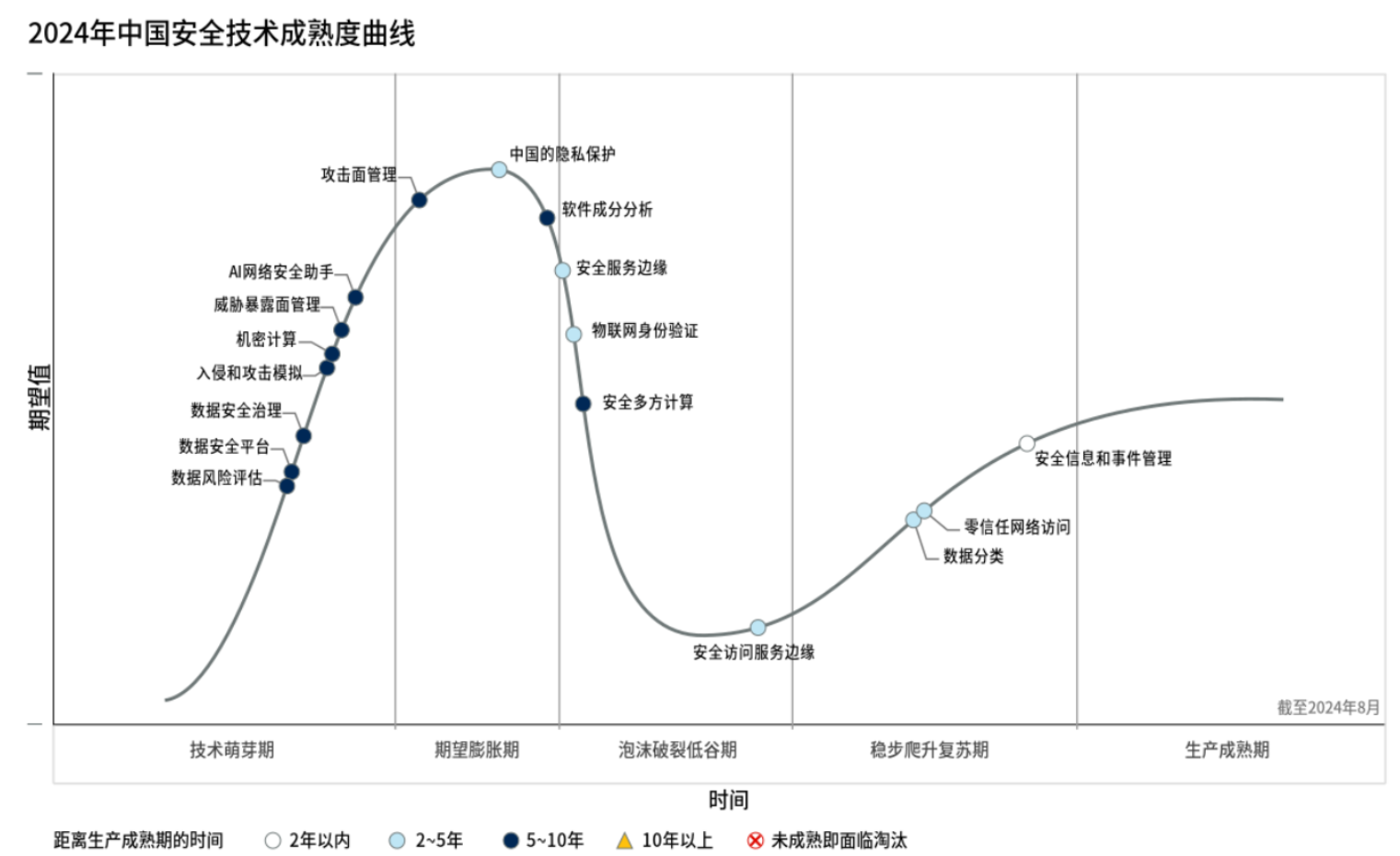

Gartner发布2024年中国安全技术成熟度曲线

北京,2024年10月29日

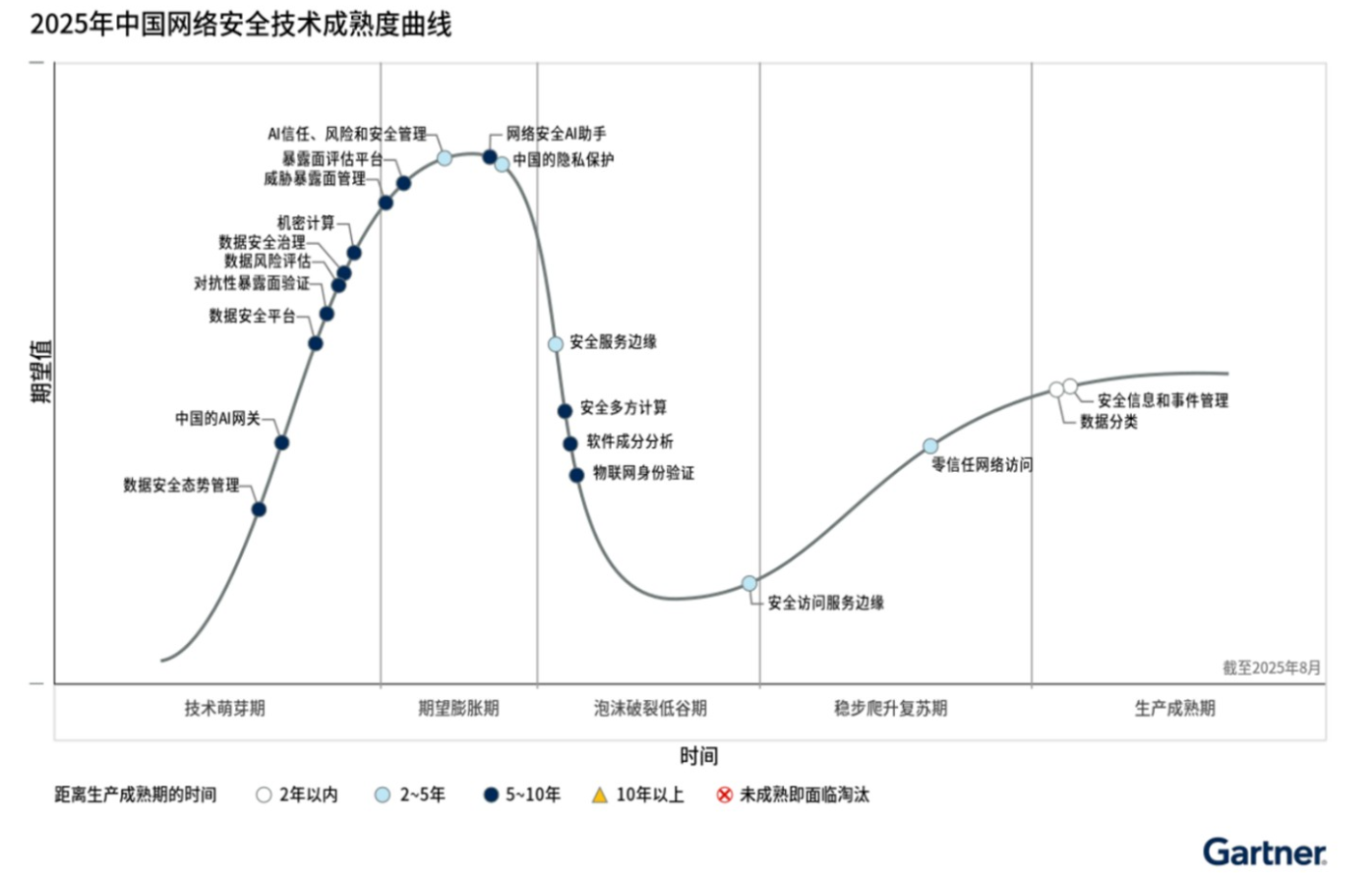

Gartner发布2025中国网络安全技术成熟度曲线

北京,2025年9月24日

从Gartner的研究中我们能学到什么

一、我们从 Gartner 身上,最先要学的不是技术,是安全行业的底层思维

1、安全永远跟着业务走,技术只是工具

Gartner 所有趋势(零信任、云安全、身份优先),全是业务变了才催生的:

远程办公多了→边界没用了→零信任;

上云了→传统防火墙没用了→云防火墙;

数据泄露罚得多了→数据安全成核心。

→ 学到:不要为了学技术而学技术,永远先想 "这个技术解决什么业务问题"。

2、安全的核心逻辑在迭代:边界 → 身份 → 数据

传统:守网络边界;

现代:守身份、守权限;

未来:守数据本身。

→ 学到:抓安全的 "根",而不是追表面产品,不管技术怎么变,身份、权限、加密、审计永远是核心。

3、技术有生命周期,别追泡沫,只抓 "能落地" 的

Gartner 的成熟度曲线告诉你:很多火遍全网的技术,还在泡沫期,5 年都落不了地。

→ 学到:不焦虑、不盲从,分 "现在能用""未来能用" 去学。

4、全球趋势≠中国落地,一定要本土化

Gartner 说的零信任、SASE,到中国必须适配等保 2.0、信创、国产密码、数据安全法。

→ 学到:做中国网络安全,合规>纯技术,国产适配>照搬国外。

二、精准学习方向

第一层:底层基石(100% 普及,HCIE 必考,工作必用)

这是所有安全技术的根,不管未来怎么变都离不开:

- 华为 USG 防火墙全技能:区域、安全策略、NAT、双机热备 HRP

- VPN:IPSec、SSL VPN、L2TP

- 入侵防御:IPS、AV、攻击防范

- 合规基础:等保 2.0、日志审计、最小权限、身份认证

- 网络基础:TCP/IP、路由交换、东西向 / 南北向流量

第二层:主流落地(正在普及,企业刚需,面试 / 考证高频)

Gartner 主推,国内大厂、政企已经在落地,学了直接能用:

- 零信任核心:ZTNA(零信任接入)、IAM 身份管理、微隔离

- 云安全:云防火墙、云堡垒机、租户隔离

- 数据安全:数据脱敏、权限审计、DSPM 数据安全管理

- 安全运营:SOC、NDR 网络检测响应、威胁狩猎

第三层:前沿储备(未普及,但 3--5 年必火,提前学就是优势)

- AI 安全:AI 攻防、AI 辅助安全运营

- 后量子密码、国密算法深化

- 网络安全网格、SASE

- 隐私增强计算、机器身份管理

网络安全与风险趋势全解

当前网络安全正处于AI 驱动攻防、边界彻底消失、合规结果导向、量子威胁逼近 的 "四期叠加" 关键期。做企业运维的学习者而言,核心不是追所有新技术,而是抓牢身份、数据、合规三大根,先落地主流(零信任、云安全、SOC),再布局前沿(AI 安全、后量子),用 "架构思维 + 业务视角" 替代 "纯技术堆砌"。

一、全球核心趋势(Gartner 2026):从被动防御到主动韧性

1. AI 智能体:攻防两端的 "超级加速器"

- 风险侧:攻击者用 AI 生成恶意代码、深度伪造钓鱼、实施自主攻击,攻击速度提升 10 倍 +,门槛降至历史最低

- 防御侧:AI 驱动 SOC 自动响应、AI 安全平台识别隐形威胁、生成式 AI 重塑安全意识培训

- 中国特色:员工误用公共 AI 导致的数据泄露(68% 组织经历过)成为首要风险,远超黑客攻击

2. 网络弹性:从 "合规达标" 到 "业务抗打击能力"

- 监管波动加剧(等保 3.0、数据安全法升级),罚款上限提至1000 万元,从 "清单合规" 转向 "结果监管"

- 关键转变:安全目标不再是 "不出事",而是 "出事能快速恢复",RTO/RPO 成为核心指标

- 中国重点:关键信息基础设施(CII)必须具备 "遭受攻击后 90 分钟内恢复核心业务" 能力

3. 后量子计算:加密体系的 "倒计时"Gartner"

- Gartner 预警:量子计算将在 2030 年前使现行非对称加密失效,"现在窃取,未来解密" 成为高价值数据最大威胁

- 中国动作:国密算法加速迭代,量子安全迁移列入 "十五五" 规划重点任务

4. 身份与访问管理(IAM):零信任的 "心脏"

- AI 智能体带来新身份挑战,传统 IAM 必须适配 "机器身份 + 用户身份 + AI 身份" 三元架构

- 核心原则:永不信任,始终验证,最小权限,动态授权(零信任核心)

- 中国实践:与国产身份管理系统融合,适配信创环境,支持分级保护要求

5. 安全运营:AI 驱动 SOC 重塑范式

- 人机协同成为标配:AI 处理 80% 重复告警,人类专注高价值威胁狩猎

- 技术融合:NDR+EDR+UEBA+SOAR 形成闭环,安全运营效率提升 40%+

二、中国本土化趋势:合规驱动 + 信创适配 + 云网一体

1. 等保 3.0:从 "合规双评" 到 "三位一体"

| 变化维度 | 等保 2.0 | 等保 3.0(2026 新规) |

|---|---|---|

| 核心导向 | 合规检查 | 实战效果 + 合规达标 + 持续监测 |

| 技术覆盖 | 基础安全 | 边缘计算、大数据、AI 安全、区块链等 6 大新技术标准 |

| 检查方式 | 文档审核 | 漏洞探测 + 渗透测试 + 持续监控(结果导向) |

| 处罚力度 | 最高 10 万 | 最高 1000 万,纳入企业信用体系 |

2. 信创安全:国产化替代的 "安全护航"

- "2+8+N" 体系全面铺开,金融、电信、电力等关键行业国产化率目标超 70%

- 安全挑战:国产软硬件适配、供应链安全、国密算法迁移

- 市场机会:2026 年信创安全产品规模预计达 300 亿元,占整体安全市场 20%+

3. 云网端数一体化:无边界时代的安全新范式

- 物理边界彻底消解,SASE 成为混合办公与多云环境的核心架构

- 数据安全成为重中之重:DSPM(数据安全态势管理)、数据脱敏、权限审计成标配

- 中国特色:适配华为云、阿里云等本土云平台,支持多云统一管理与合规审计

三、风险演变:从单点漏洞到体系化威胁

1. 攻击面重构:从网络边界到 "身份 + 数据 + AI" 三角

| 传统攻击面 | 现代攻击面 | 2026 重点风险 |

|---|---|---|

| 网络端口 | 身份凭证(70% 攻击起点) | AI 智能体权限滥用 |

| 系统漏洞 | 数据流转(数据投毒、泄露) | 员工误用公共 AI |

| 应用缺陷 | AI 模型(模型投毒、后门) | 量子预攻击(数据窃取留待未来解密) |

2. 三大高价值风险(2026 年必须防御)

- AI 数据投毒:攻击者污染训练数据,使 AI 模型输出错误决策(比传统勒索更隐蔽、危害更大)

- 身份蔓延:混合云 + 远程办公导致身份数量激增,特权账号泄露成为首要数据泄露原因

- 供应链 "隐形炸弹":第三方组件漏洞(如 Log4j、Spring)影响面扩大,90% 企业受间接影响

四、对学习者的核心思考:学什么?怎么学?

1. 先建立 "安全底层思维"(比技术更重要)

- 业务驱动:任何技术先问 "解决什么业务问题?如何支持业务连续性?"

- 架构优先:从 "会配设备" 升级到 "能设计安全架构",掌握 "零信任五步法""等保 3.0 落地路径"

- 合规为本:中国市场,合规>纯技术,先学《网络安全法》《数据安全法》《个人信息保护法》核心条款

- 生命周期:用 Gartner 成熟度曲线判断技术阶段,只在 "爬坡期" 投入核心精力,避开 "泡沫期"