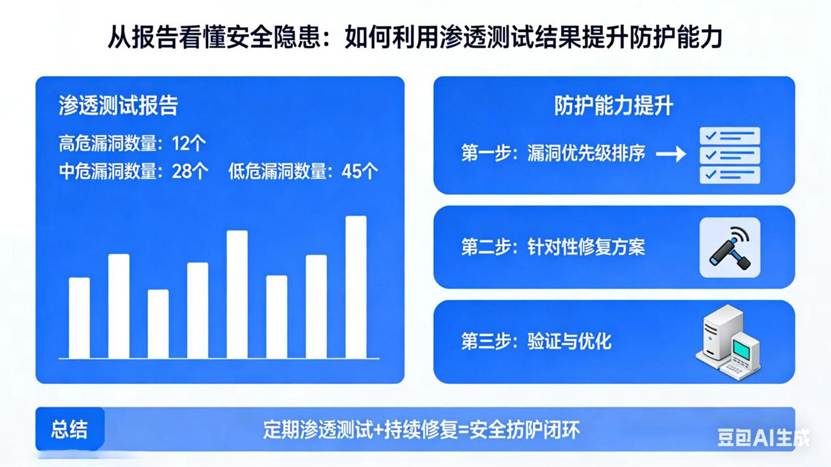

渗透测试报告不仅是"漏洞清单",更是企业提升安全防护能力的"行动指南"。很多企业拿到报告后,只关注漏洞数量,却不知道如何解读隐患、落地整改,最终导致测试流于形式,安全风险依然存在。下面通俗拆解,教你从渗透测试报告中看懂安全隐患,并将测试结果转化为防护能力,真正守住安全底线。

第一步:读懂报告,精准定位安全隐患

看懂安全隐患的核心,是抓住报告中的"漏洞分级"和"风险说明"两大模块,不用纠结专业术语,重点看"隐患在哪、危害多大"。一是结合漏洞分级找重点,优先关注高危漏洞,这类隐患可直接被黑客利用,比如弱密码、数据泄露漏洞,是防护的重中之重;中危漏洞需重点关注,低危漏洞可后续优化,避免"眉毛胡子一把抓"。二是通过风险说明懂危害,明确每个漏洞被利用后会造成的后果,比如"高危漏洞可导致用户数据泄露""中危漏洞可影响业务正常运行",以此判断隐患的紧急程度。

第二步:落地整改,把测试结果转化为防护力

解读隐患只是基础,核心是通过整改建议,将测试结果落地为实际防护措施,这也是提升防护能力的关键。重点做好三点:一是分级整改,按"高危立即改、中危限期改、低危逐步改"的原则,优先处理影响重大的隐患,避免拖延导致风险爆发;二是精准整改,严格按照报告中的整改建议操作,比如弱密码漏洞需设置复杂密码、开启双重验证,接口漏洞需优化权限配置,杜绝"敷衍整改";三是闭环整改,整改完成后,需重新测试验证,确认漏洞已修复,避免出现"整改不彻底、漏洞复现"的问题。

第三步:长效防护,避免隐患反复出现

利用渗透测试结果提升防护能力,不能只停留在"整改漏洞",更要建立长效防护机制,从根源上减少隐患。一是总结规律,梳理报告中高频出现的漏洞类型,比如多次出现弱密码、接口权限漏洞,说明企业在人员安全意识、权限管理上存在短板,需针对性优化;二是强化管理,定期开展安全培训,提升员工安全意识,比如规范密码设置、警惕钓鱼攻击,同时建立定期测试机制,避免新漏洞出现后无法及时发现;三是动态优化,根据业务发展、技术升级,及时更新防护措施,让防护能力跟上企业发展节奏。

总结来说,利用渗透测试结果提升防护能力,核心是"看懂隐患、精准整改、长效防护"。渗透测试报告不是一次性文档,而是企业安全防护的"工具书",只要读懂报告、落地整改、建立长效机制,就能逐步提升防护能力,从根源上抵御黑客攻击,守护企业网络安全。