安全始终是技术领域每一个决策的核心。在抵御服务器攻击的过程中,补丁是一个关键工具。本文将介绍依赖 Windows 的企业如何通过补丁和 Site24x7 来保护其服务器和虚拟机实例。

什么是补丁?

补丁是对程序或应用程序的更新,其中包含对漏洞和错误的修复。像微软这样的软件服务提供商会定期审查其产品中的关键漏洞,对其进行修复,并向用户发布补丁,以帮助他们抵御网络攻击。

补丁何时发布?

在了解补丁发布周期之前,我们需要先理解"漏洞"。在技术领域中,漏洞指的是系统中可被攻击者利用以执行恶意操作的缺陷和弱点。网络安全专家和志愿者会定期审查软件,并将问题报告给相关组织。组织会对报告进行评估,一旦确认漏洞存在,就会修复该问题,并发布包含修复内容的新版本------这就是补丁。

什么是"补丁星期二"?

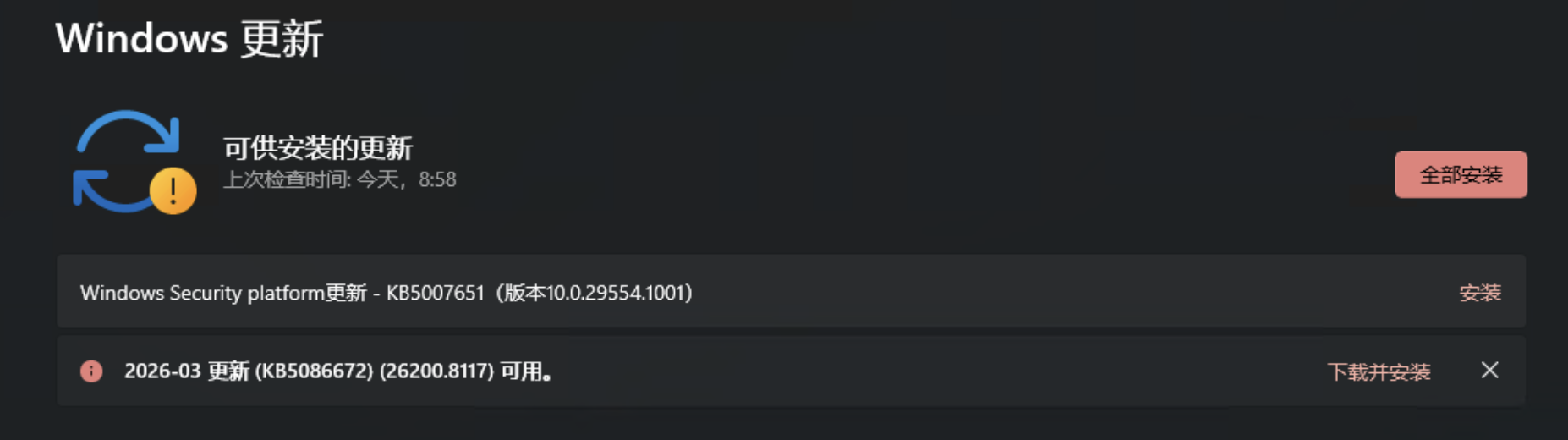

作为全球主要的工作站和服务器供应商,微软会在每个月的第二个星期二发布安全更新。这使得 Windows 用户可以规划自己的补丁更新周期。因此,每月的第二个星期二被称为"补丁星期二(Patch Tuesday)"。

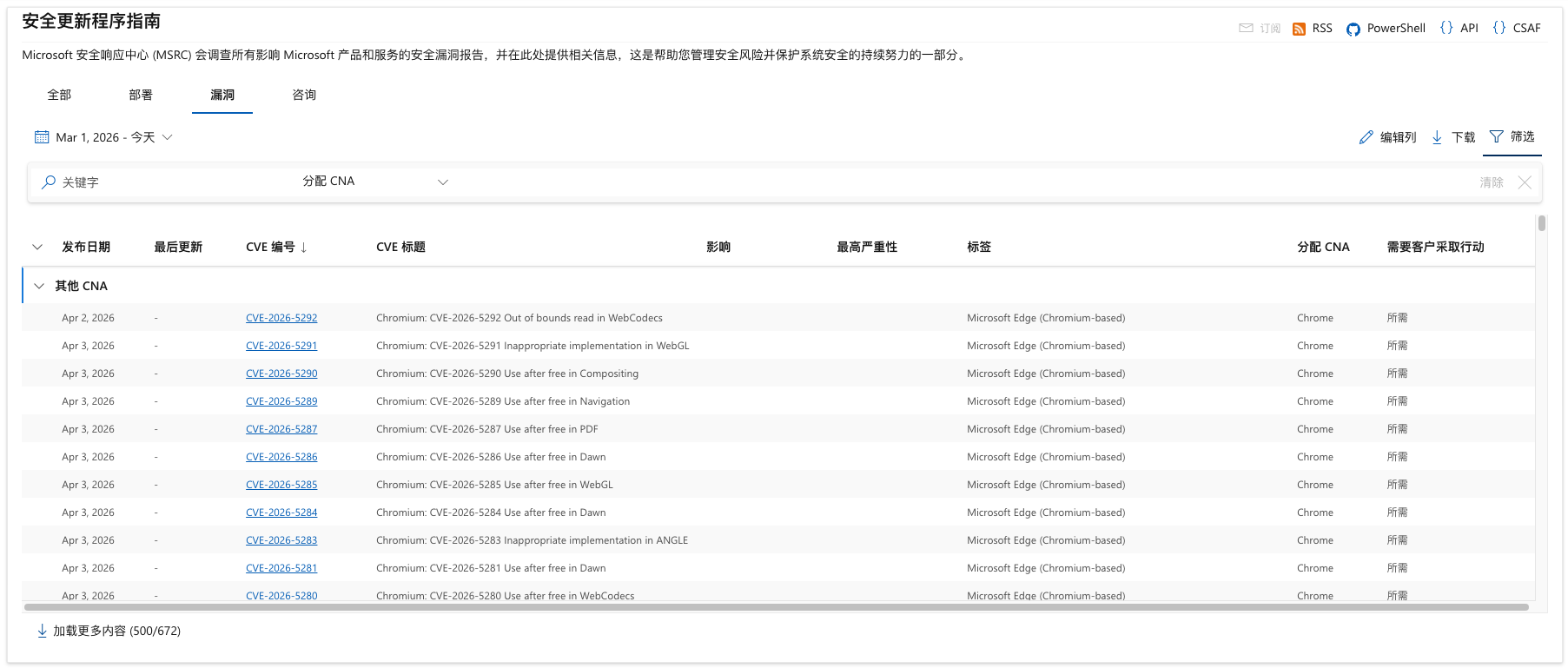

KB 与 CVE 有什么区别?

当微软发现并确认一个漏洞时,会为该漏洞分配一个唯一的编号,这个编号称为"通用漏洞披露编号"(Common Vulnerabilities and Exposures),简称 CVE。当漏洞被修复后,补丁信息会以文章形式发布,其中包含一个或多个 CVE 的详细信息。这类文章被称为知识库文章(Knowledge Base),简称 KB。KB 有助于用户查找与每个 CVE 对应的补丁包。

需要注意的是:

KB 编号不是按顺序发布的。例如,KB1002 可能会先于 KB1001 发布。

一些过往的重要 CVE

例如2024 年第四季度对微软的安全团队来说非常忙碌------他们修复了超过 80 个与 IT 安全相关的漏洞,并发布了相应的补丁。以下是其中三个重要的漏洞:

CVE-2024-43498:该漏洞严重等级为 9.8(满分 10 分)。攻击者无需身份验证即可向存在漏洞的 .NET Web 应用或桌面应用发送特制请求。

CVE-2024-43639:该漏洞存在于 Windows Kerberos(Windows 域网络中广泛使用的认证协议)中,攻击者可利用其进行未经授权的远程代码执行。

CVE-2024-43451:NTLM 哈希用于 Windows 服务器、工作站和设备的身份验证。一旦 NTLM 哈希被窃取,攻击者可通过"哈希传递攻击"(pass-the-hash)伪装为合法用户,无需凭据甚至无需登录。

Site24x7 如何保护全球数百万台服务器?

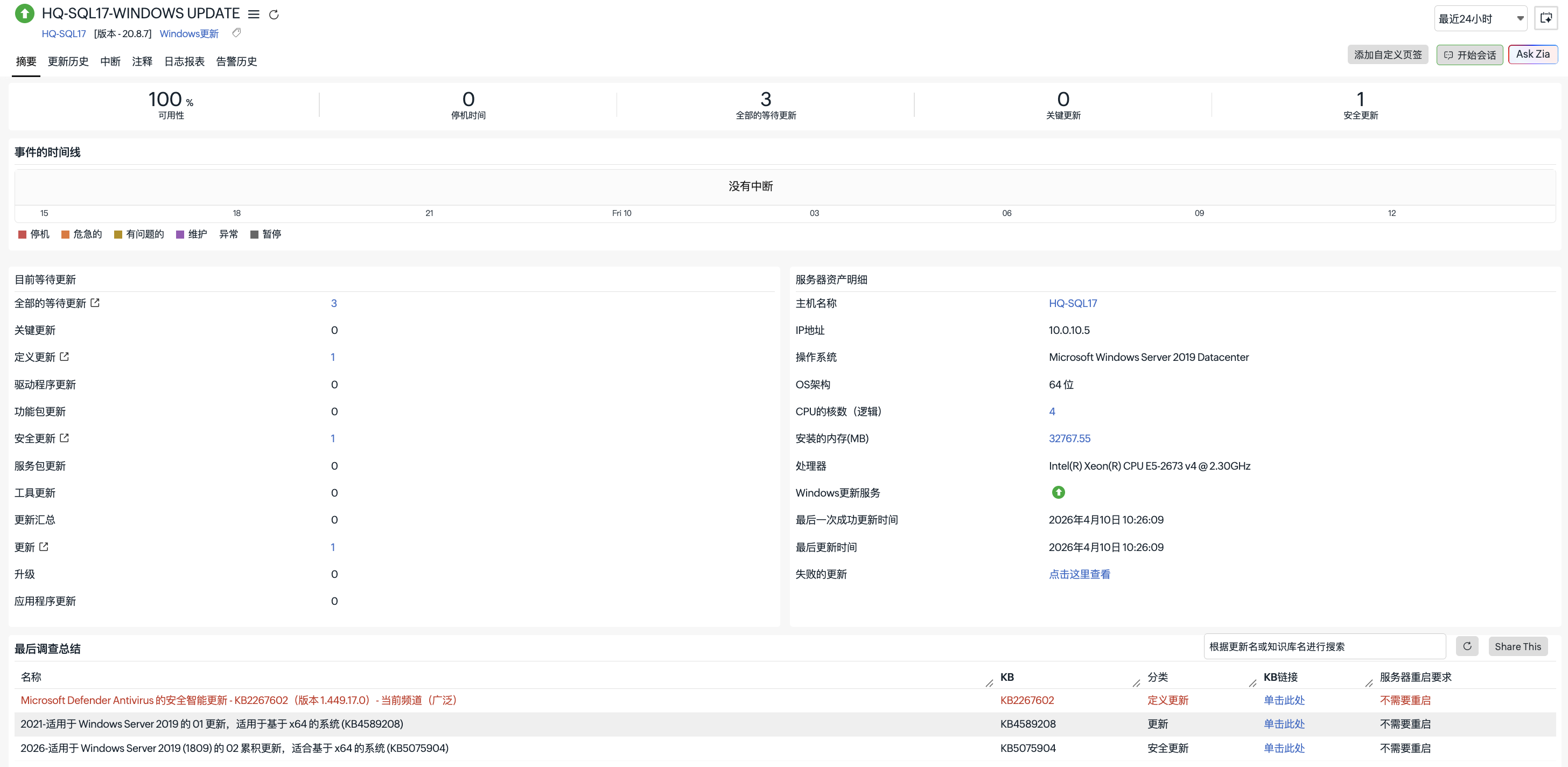

我们的服务器监控工具通过在 Windows 设备有更新可用时及时通知系统管理员,帮助数千家企业加强网络安全防护。借助 Windows 更新监控功能,您可以获取以下关键信息:

关键更新的数量及详细信息

安全更新的数量及详细信息

来自不同厂商(如微软、戴尔、英特尔等)的更新详情

每个更新对应的 KB 链接

以及更多重要信息。

通过这些关键数据,您可以及时为服务器和其他 Windows 设备应用补丁。Site24x7 还能帮助您节省检查补丁兼容性的时间,因为它只会显示与受监控设备兼容且必要的更新。

使用 Site24x7 监控您的服务器

借助我们轻量但功能强大的企业级服务器监控代理,您可以轻松访问适用于您服务器配置的所有补丁信息。监控内容不仅限于可用更新,还包括 CPU、内存、磁盘、服务、进程等关键性能和可用性指标。立即体验 Site24x7 的服务器监控套件。