GB/T 20986-2023《信息安全技术 网络安全事件分类分级指南》于2023年5月23日发布,同年12月1日正式实施,替代了2007年的旧版文件。

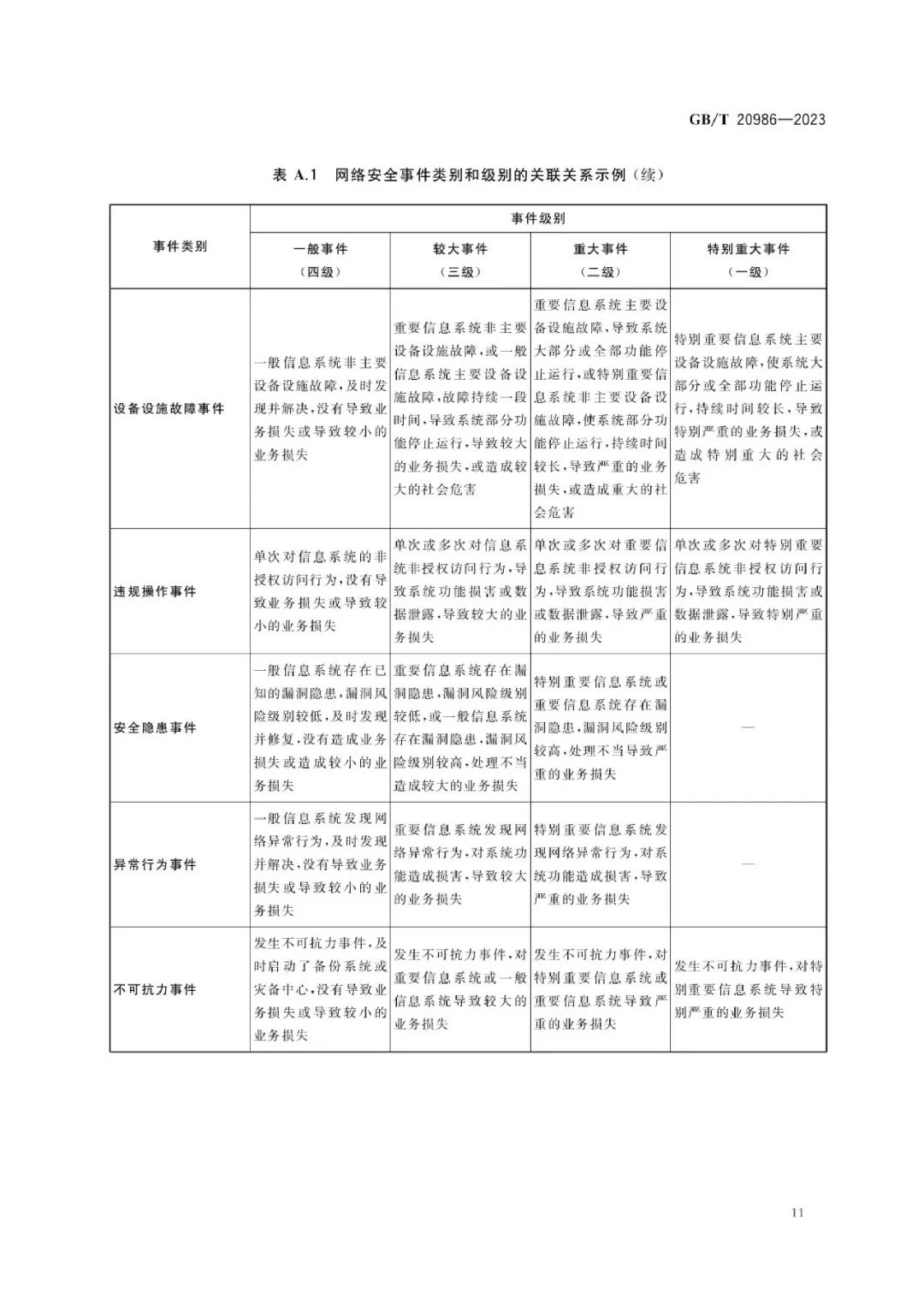

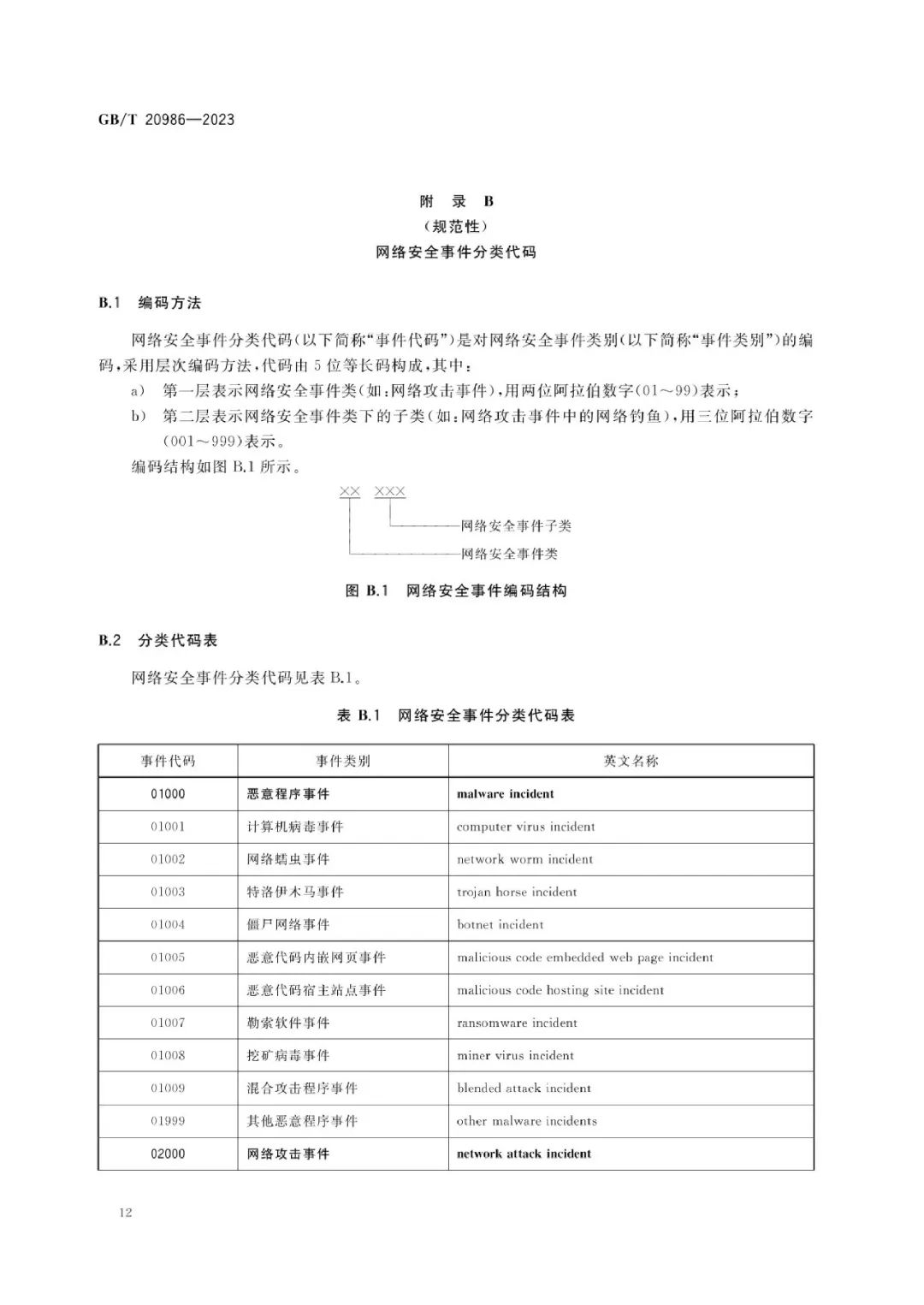

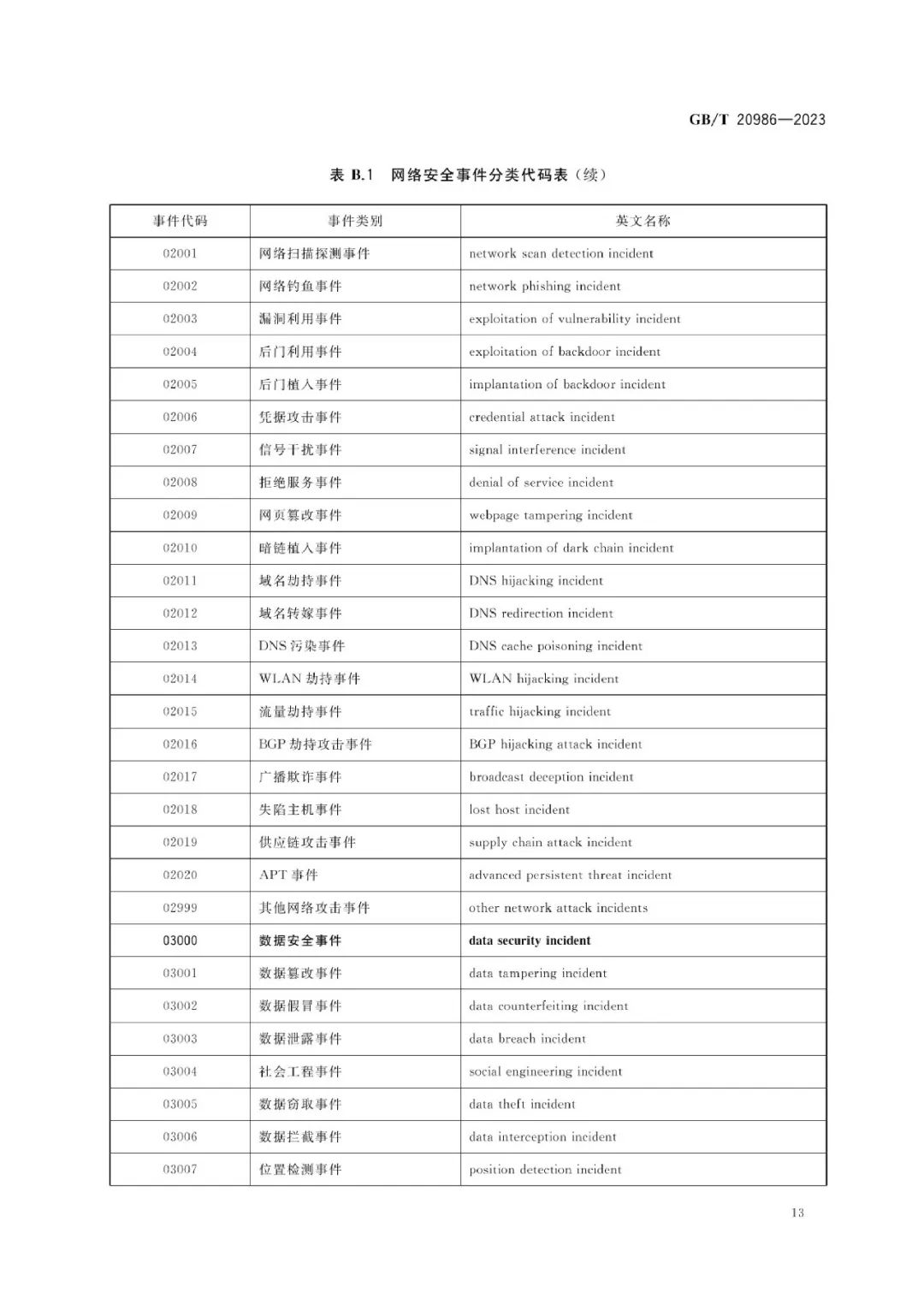

事件分类是核心内容之一,新标准将网络安全事件划分为10 大类、70 多个具体子类,覆盖从恶意攻击到设备故障、从数据泄露到违规操作的全场景风险。

一、内容详解

1. 恶意程序事件(10个子类)

指蓄意制造、传播恶意程序(如病毒、木马)导致的事件,新增了勒索软件、挖矿病毒等新型子类,典型子类:

-

计算机病毒事件:如员工电脑感染"熊猫烧香"病毒,破坏文件;

-

勒索软件事件:如黑客加密企业财务系统,索要比特币赎金;

-

挖矿病毒事件:如服务器被植入病毒,偷偷运行"挖矿"程序,占用算力导致业务卡顿。

识别关键点:事件由"可自我复制或执行恶意操作的程序" 引发,而非人为直接操作。

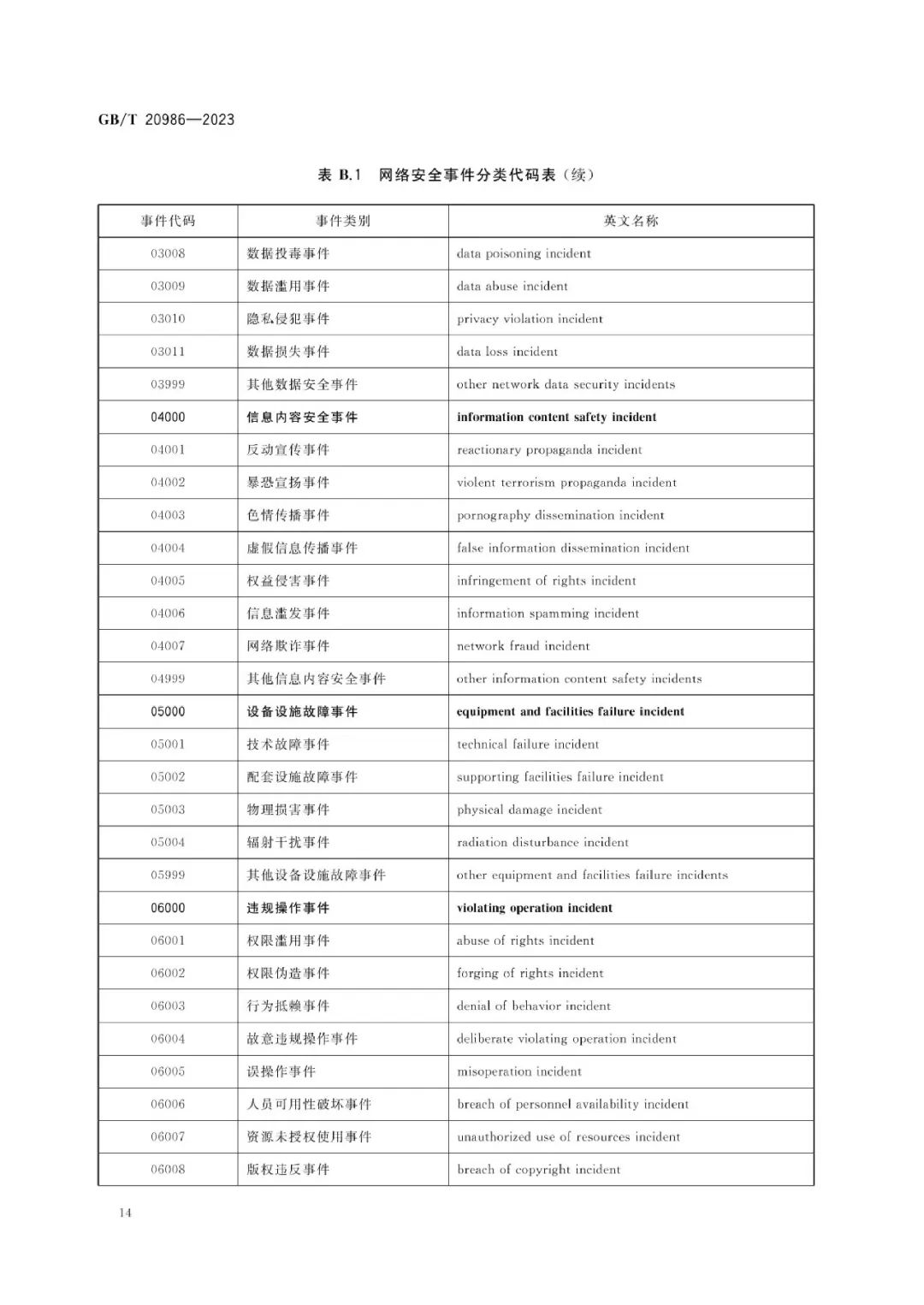

2. 网络攻击事件(21个子类)

指通过技术手段攻击网络导致的事件,新增后门植入、APT 攻击、供应链攻击等 14 个子类,覆盖当前主流攻击方式,典型子类:

-

网络钓鱼事件:如员工收到"伪装成 HR 的邮件",点击链接后账号被盗;

-

拒绝服务事件:如黑客发起DDoS 攻击,打瘫电商平台 "双 11" 支付系统;

-

APT 事件:如境外黑客组织针对企业持续渗透 6 个月,最终窃取核心技术数据;

-

供应链攻击事件:如黑客篡改企业使用的"合法软件"(如办公套件),植入恶意代码,所有下载该软件的客户都受影响。

识别关键点:有明确的"攻击者" 和 "攻击动作",而非故障或误操作。

3. 数据安全事件(12个子类)

原"信息破坏事件" 升级而来,聚焦数据全生命周期风险,新增数据投毒、隐私侵犯等子类,典型子类:

-

数据泄露事件:如企业数据库被黑客攻破,10 万条客户手机号外泄;

-

数据投毒事件:如攻击者篡改AI 训练数据(如把 "正常交易" 标为 "欺诈"),导致模型判断错误;

-

社会工程事件:如骗子伪装成"技术支持",打电话骗出员工的数据库密码,进而窃取数据;

-

隐私侵犯事件:如企业未经用户同意,擅自收集并使用其地理位置信息。

识别关键点:核心损害是"数据的保密性、完整性、可用性被破坏"(比如数据泄露是保密性丢了,数据篡改是完整性丢了)。

4. 信息内容安全事件(8个子类)

指通过网络传播危害国家安全、社会稳定的有害信息,典型子类:

-

暴恐宣扬事件:如有人在论坛发布恐怖组织宣传视频;

-

虚假信息传播事件:如编造"某银行要倒闭" 的谣言,导致储户集中取款;

-

网络欺诈事件:如在社交平台伪装"投资导师",骗用户转账到虚假账户。

识别关键点:核心危害是"信息内容本身违法违规,引发社会负面影响",而非技术破坏。

5.设备设施故障事件(5个子类)

指网络自身故障或设备受损导致的事件,典型子类:

-

技术故障事件:如服务器硬盘突然损坏,导致业务中断;

-

配套设施故障事件:如机房空调故障,温度过高导致服务器关机;

-

物理损害事件:如施工时不小心挖断企业光缆,导致网络断连。

识别关键点:事件由"设备或设施自身问题" 引发,非人为攻击(比如 "服务器因老化死机" 算故障,"黑客破坏服务器" 算攻击)。

6. 违规操作事件(9个子类)

新增类别,聚焦"人为操作导致的风险",典型子类:

-

权限滥用事件:如员工利用"管理员权限",擅自查看其他部门的敏感数据;

-

误操作事件:如实习生误删"客户订单表",且无备份;

-

资源未授权使用事件:如员工私自在公司电脑上安装盗版软件,导致病毒入侵。

识别关键点:事件由"人的操作" 引发,而非技术漏洞或外部攻击(比如 "员工忘关电脑导致数据被偷" 算违规,"黑客远程破解电脑" 算攻击)。

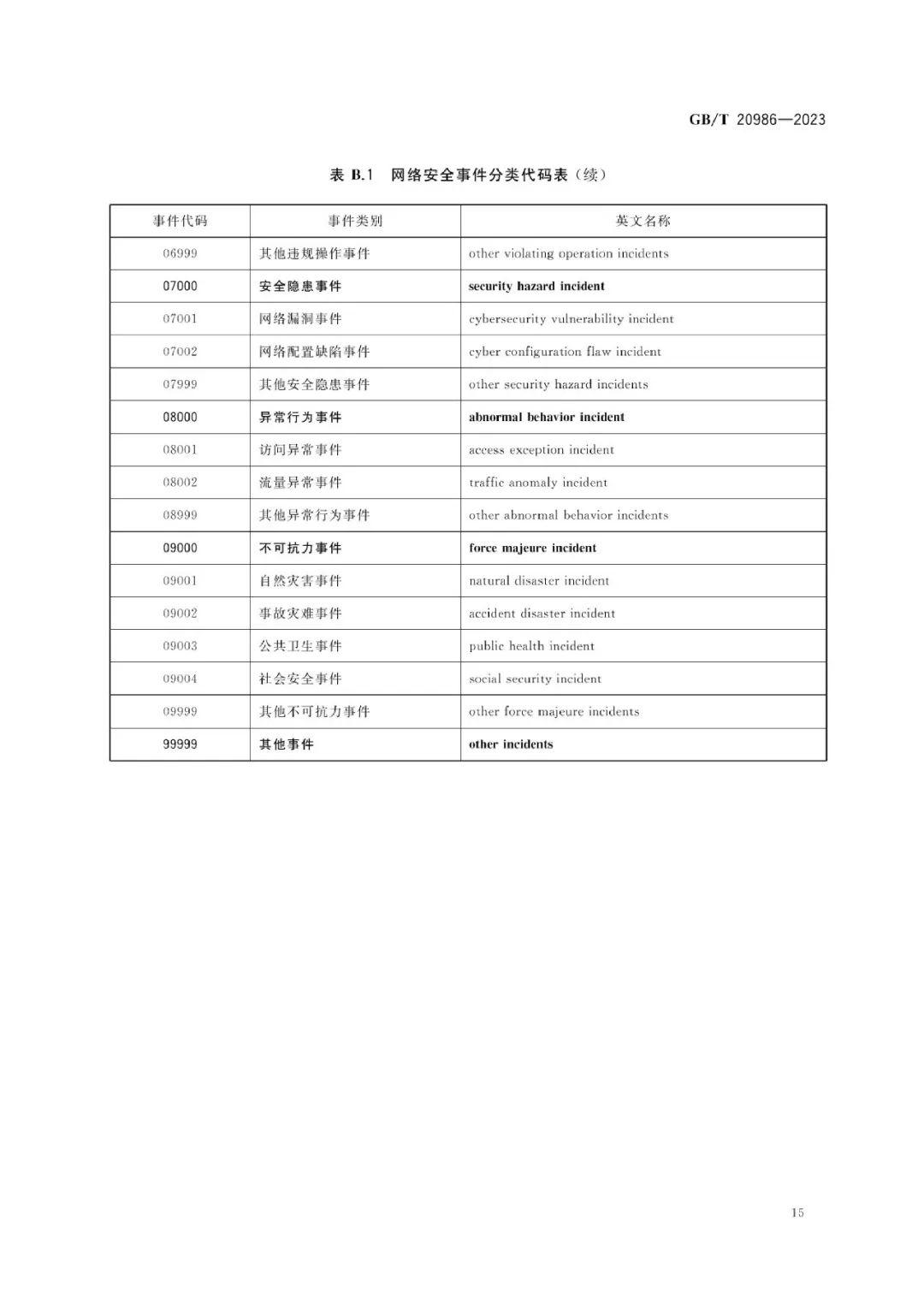

7. 安全隐患事件(3个子类)

**新增类别,**指"存在漏洞或缺陷,可能引发后续事件" 的情况,典型子类:

-

网络漏洞事件:如系统发现"Log4j 漏洞",暂时未被利用,但存在风险;

-

网络配置合规缺陷事件:如路由器默认密码未改,容易被黑客登录。

识别关键点:事件处于"隐患阶段",尚未造成实际损害,但不处理会有风险(比如 "未修复的漏洞" 不算已发生的攻击,但属于隐患事件)。

8. 异常行为事件(3个子类)

**新增类别,**指网络访问、流量偏离正常状态,可能是攻击前兆或故障预警,典型子类:

-

访问异常事件:如某IP 地址"凌晨3点频繁尝试登录管理员账号",远超正常访问频率;

-

流量异常事件:如服务器突然接收"10 倍于平时的数据包",可能是 DDoS 攻击前兆。

识别关键点:事件表现为"行为模式异常",需进一步排查是否为攻击或故障(比如 "流量突增" 可能是攻击,也可能是突发访问,需核实)。

9. 不可抗力事件(5个子类)

原"灾害性事件" 升级而来,覆盖自然和社会突发情况,典型子类:

-

自然灾害事件:如地震导致机房坍塌,服务器损毁;

-

社会安全事件:如恐怖袭击破坏通信基站,导致网络中断。

识别关键点:事件由"不可预见、不可抗拒的外部因素" 引发,非人为或技术问题(比如 "洪水淹了机房" 算不可抗力,"机房漏水未及时处理" 算故障)。

10. 其他事件

覆盖未归入上述9 类的事件(比如 "新型未知攻击导致的事件"),避免遗漏。

二、网络安全事件分级

与GB/Z 20986-2007相比,《指南》更改了"分级方法"的表述,并将判断标准中的"系统关键数据"更改为"重要数据/敏感个人信息",进一步明晰了分级的标准,有助于相关人员理解适用。

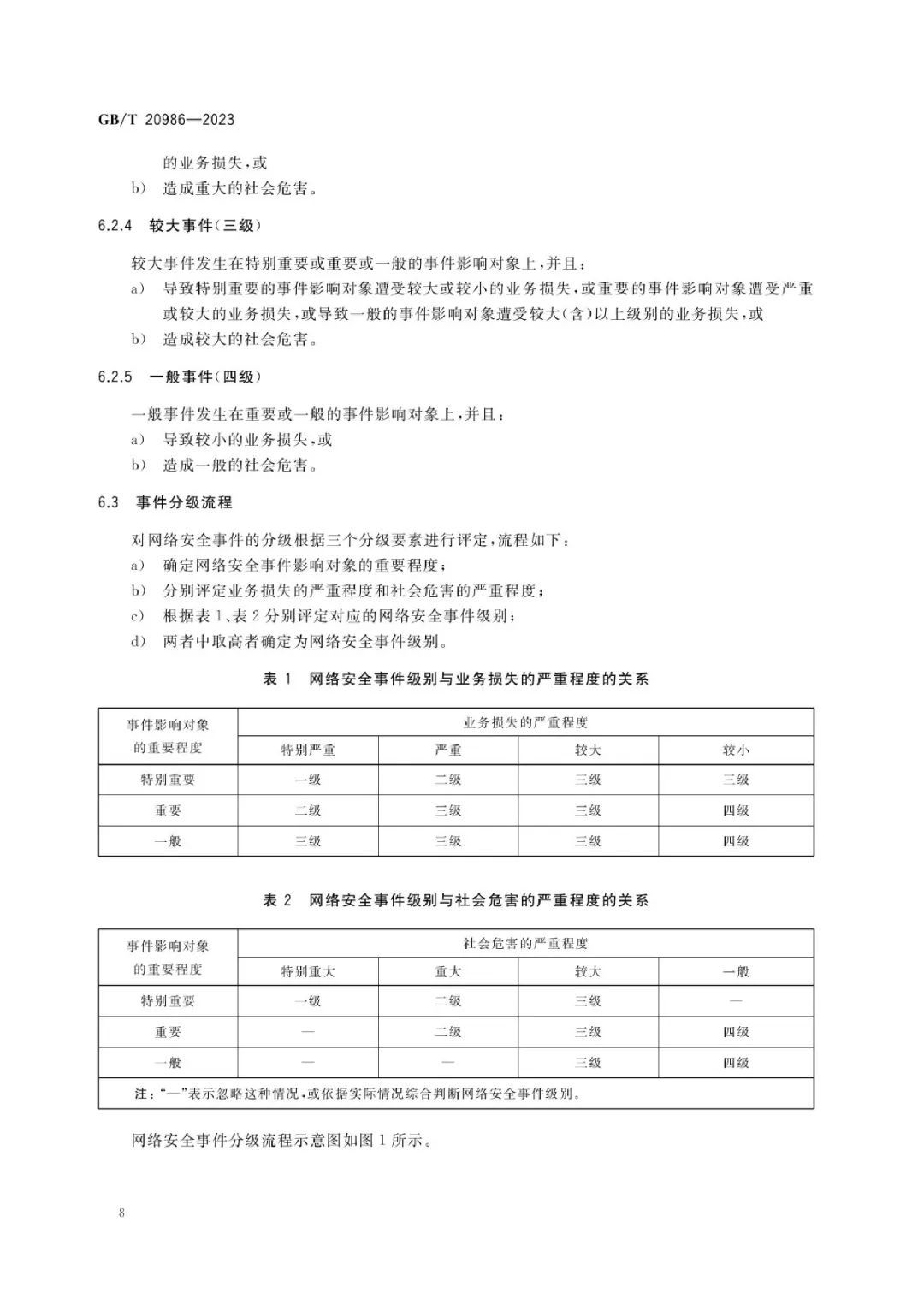

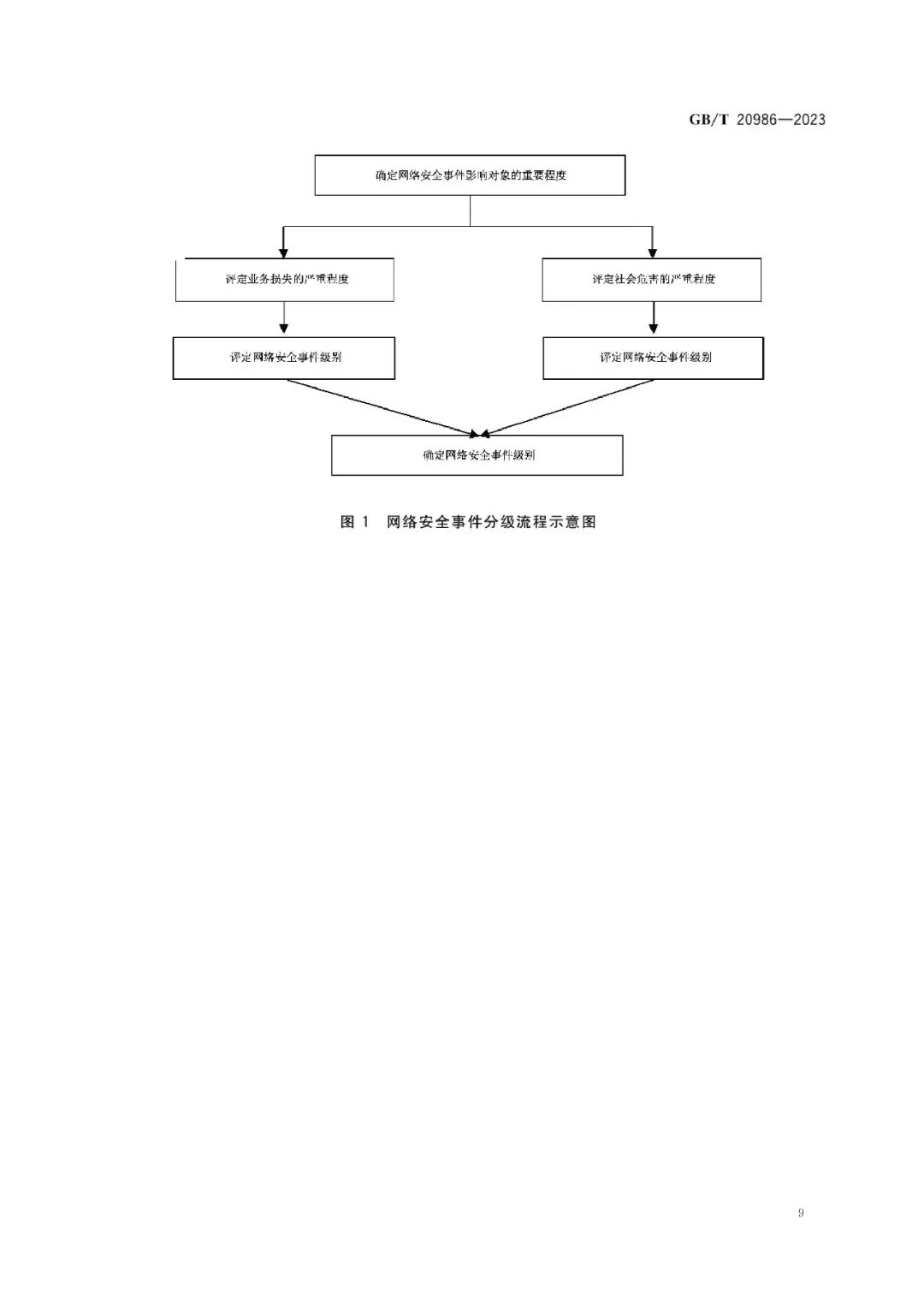

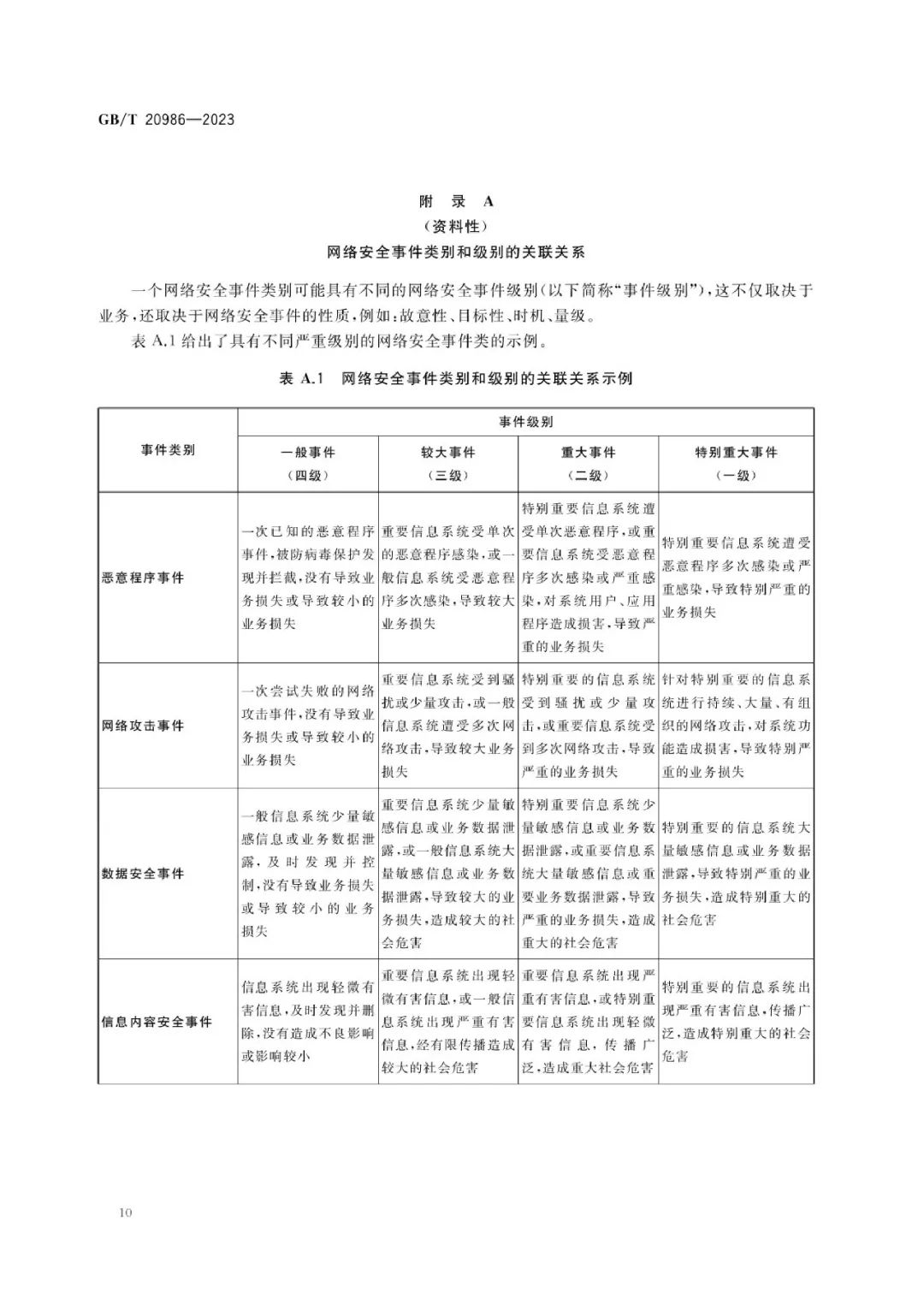

根据《指南》,企业在开展网络安全事件分级工作时,应根据事件影响对象的重要程度、业务损失的严重程度和社会危害的严重程度三个分级要素进行评定,具体流程如下:

- 确定网络安全事件影响对象的重要程度;

- 分别评定业务损失的严重程度和社会危害的严重程度;

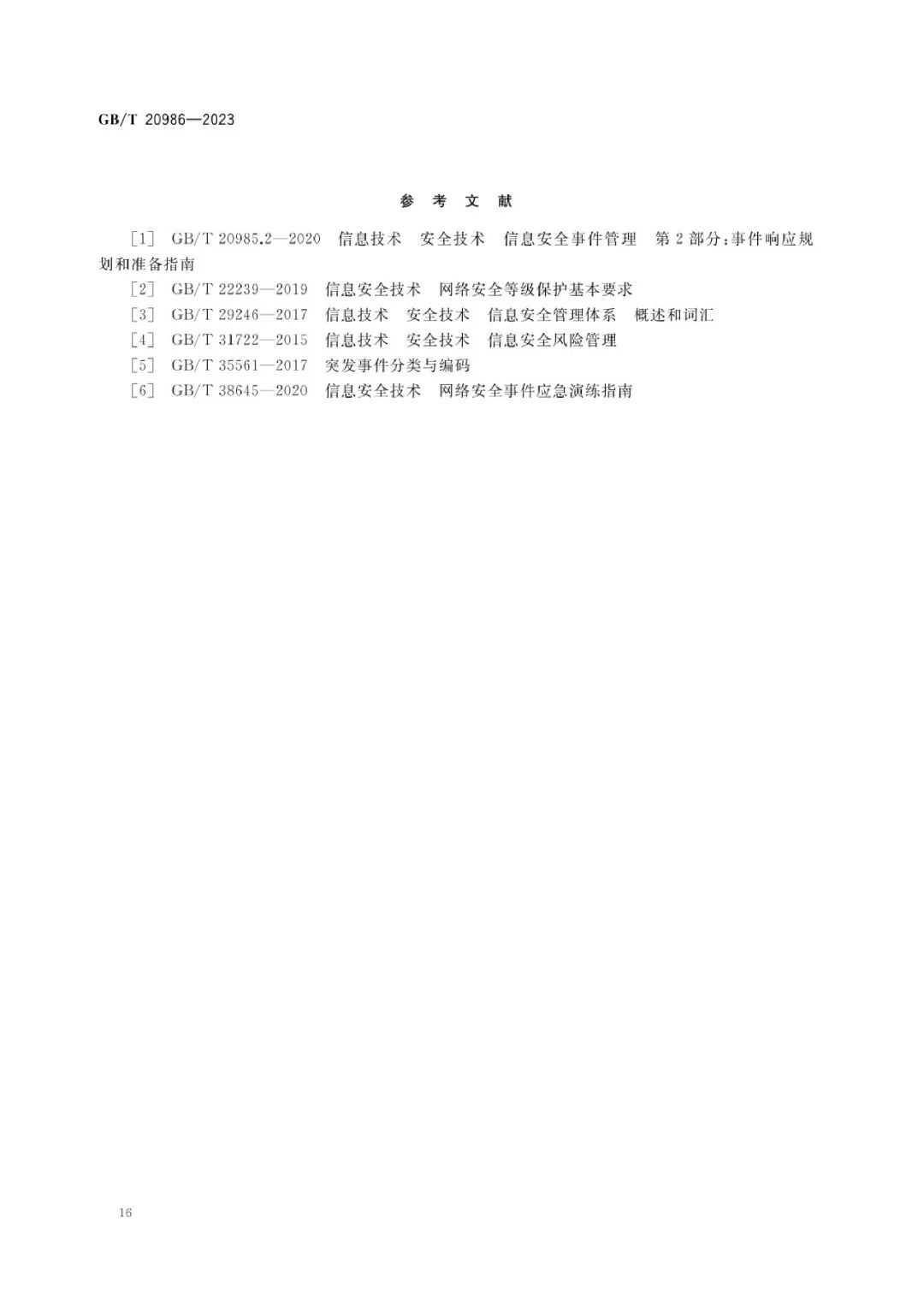

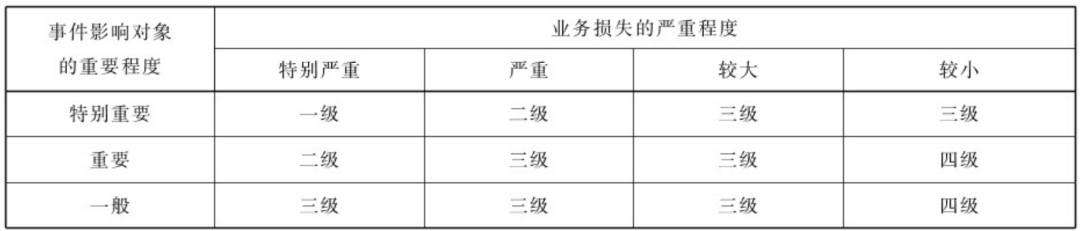

- 根据下附表1、表2分别评定对应的网络安全事件级别;

- 两者中取高者确定为网络安全事件级别。

表1 网络安全事件级别与业务损失的严重程度的关系

表2 网络安全事件级别与社会危害的严重程度的关系

网络安全事件的防范和处置是国家网络安全保障体系中的重要一环,而网络安全事件的分类分级是针对性处置网络安全事件的重要基础。建议企业参照《指南》建立健全网络安全事件分类分级制度,以助于快速识别安全事件的严重程度,并提高安全事件通报和应急处置的效率和效果。

三、标准正文