核心思路:采用强认证 + 双网隔离 + 端口管控 + 持续审计四层防护,从无线、有线、访客、设备接入四个维度筑牢边界,杜绝外部设备非法接入与蹭网。

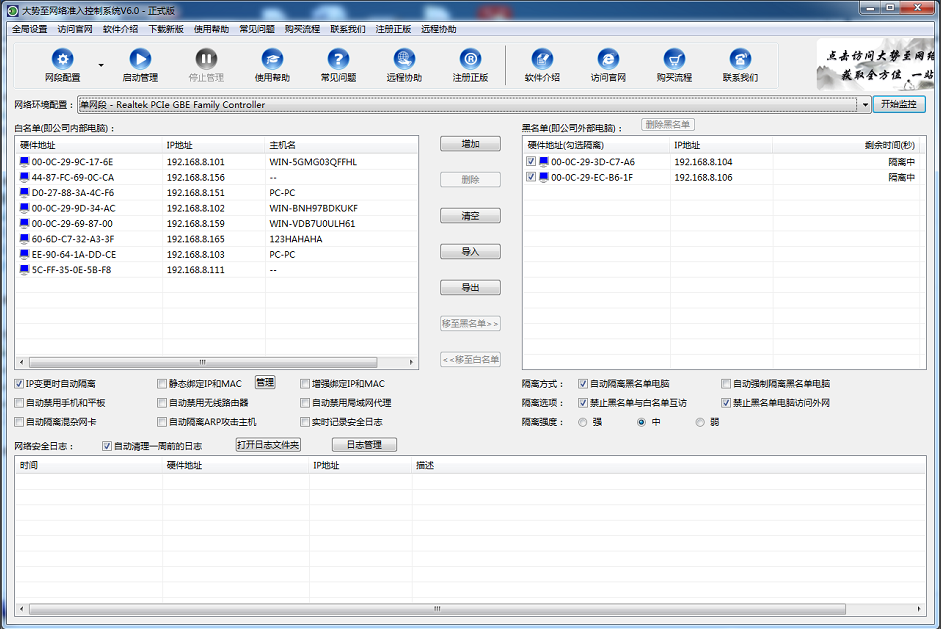

当然,也可以部署专门的网络准入控制软件。例如"大势至网络准入控制系统",只需要在公司内部电脑安装之后,就可以实时扫描内网电脑,一旦有非公司电脑接入、外来笔记本电脑、手机等移动设备接入后,可以实时报警,并可以自动隔离,从而有效保护内网网络安全。同时,还可以对内部电脑进行ip和mac绑定,防止随意修改ip地址的行为,进一步保护了内网安全。如下图:

图:大势至网络准入控制系统

一、无线侧:从加密到认证的全链路锁死

1. 核心加密与认证(必做)

-

加密协议:强制使用 WPA3-Enterprise(优先)或 WPA2-Enterprise,绝对禁用 WPA/WPA2-PSK(个人版)、WEP、TKIP 等弱加密。

-

认证方式(二选一,推荐前者):

-

802.1X+RADIUS:对接 AD / 域账号或统一用户池,一人一账号,支持禁用、审计、追溯,安全性最高。

-

证书认证:为每台授权设备下发唯一证书,无证书无法接入,适合对安全要求极高的场景。

-

-

关闭危险功能:禁用 WPS/QSS、关闭 SSID 广播(员工网隐藏,仅手动添加)、限制单 AP 最大接入设备数。

2. 双网隔离:员工网 vs 访客网(强制分离)

表格

| 网络类型 | SSID 设计 | 核心权限 | 管控策略 |

|---|---|---|---|

| 员工内网 | 隐藏 SSID,命名规范(如 Company-Internal) | 全内网访问、打印机 / 共享盘、服务器资源 | 802.1X 认证、MAC 白名单(辅助)、定期审计 |

| 访客网络 | 公开 SSID(如 Company-Guest) | 仅互联网、禁止跨 VLAN 访问内网 | Portal 认证(短信 / 扫码)、限时(8 小时)、限带宽、自动断开 |

-

网络隔离:通过 VLAN 划分 实现逻辑隔离,访客网与员工网、服务器区完全隔离,禁止跨 VLAN 通信。

-

边界防护:在防火墙 / AC 上配置 ACL 策略,仅开放访客网到互联网的必要端口,拦截对内网 IP / 端口的访问。

3. 无线入侵检测(进阶)

部署 WIDS/WIPS,实时监控异常 AP(如私接路由器)、暴力破解、异常连接行为,自动告警并阻断,防范 "钓鱼 AP" 攻击。

二、有线侧:端口准入与设备管控

1. 交换机端口安全(核心)

-

802.1X 端口认证:在核心 / 接入交换机开启,配合 RADIUS 服务器,未认证设备端口直接阻断,实现有线 + 无线统一管控。

-

Port Security(端口安全):限制单端口仅允许 1-2 个 MAC 地址(如员工电脑),超过则自动 shutdown 端口,防止私接交换机 / Hub。

-

MAC+IP 绑定:开启 DHCP Snooping(仅信任端口分配 IP),配合 DAI(动态 ARP 检测),防止 ARP 欺骗、私设静态 IP 与中间人攻击。

2. 有线接入白名单

将核心设备(电脑、打印机、服务器)的 MAC 地址加入交换机 / 路由器白名单,仅允许授权设备接入,未授权设备无法获取 IP 或被直接阻断。

三、访客与临时设备:精细化管控

1. 访客网络标准化

-

独立 SSID:与员工网物理 / 逻辑隔离,仅提供互联网访问,禁止访问任何内网资源。

-

认证与时效:采用短信 / 二维码 Portal 认证,绑定手机号,支持限时、限带宽、限连接数,到期自动断开,日志可追溯。

-

设备限制:禁止访客接入公司自有 AP,仅允许使用公司提供的访客热点,避免私接设备扩散。

2. 临时人员设备管理

-

临时授权:为外包、合作方等临时人员创建临时账号,设置有效期(如项目周期),到期自动禁用。

-

设备登记:要求临时人员登记设备 MAC 地址,纳入临时白名单,离职 / 项目结束后立即移除。

四、终端与接入行为:全流程审计

1. 终端准入控制(NAC)

部署 网络准入控制系统(如大势至、深信服等),对接入设备进行合规性检查(杀毒软件、系统补丁、终端安全状态),不合规设备自动隔离至 "修复区",强制修复后准入。

2. 设备接入审计与监控

-

实时监测:通过 NAC 或网络管理平台,实时监控所有接入设备的 MAC、IP、接入时间、设备类型,自动识别陌生设备。

-

日志留存:保留至少 90 天接入日志,支持追溯异常接入行为,满足合规与安全审计需求。

-

异常处置:发现陌生设备 / 异常接入时,立即自动阻断并推送告警至 IT 团队,人工复核后处理。

3. 终端安全加固

-

禁用 USB 存储、外部网卡等外接设备,防止通过外设扩散非法设备。

-

统一部署终端安全软件,开启防火墙,禁止私自修改 IP/MAC 地址,防止 IP 盗用与攻击。

五、落地优先级与执行步骤

-

紧急必做(1-3 天)

-

启用员工网 WPA2-Enterprise+802.1X,禁用 PSK 加密。

-

搭建访客网络,与员工网 VLAN 隔离,开启 Portal 认证。

-

交换机开启 802.1X 与 Port Security,限制单端口 MAC 数量。

-

-

进阶加固(1-2 周)

-

部署 NAC 系统,实现终端合规检查与实时监控。

-

配置 WIDS/WIPS,防范私接 AP 与暴力破解。

-

完善接入日志审计机制,建立异常接入响应流程。

-

-

长期维护(持续)

-

每季度更新员工网认证密码 / 证书,定期清理无效设备账号。

-

每半年开展一次网络安全审计,排查漏洞并优化策略。

-

组织员工安全培训,禁止共享账号、私接设备,明确违规后果。

-

六、常见问题与规避

-

MAC 过滤不可单独用:MAC 易伪造,仅作为辅助手段,必须配合 802.1X/NAC 等强认证。

-

避免员工私接路由器:通过 NAC 阻断私接路由的 DHCP 服务,结合 WIDS 检测非法 AP。

-

访客网络安全:禁止访客访问内网共享盘、打印机等资源,限制带宽避免影响业务。

总结

通过强认证锁身份、双网隔离划边界、端口管控防私接、持续审计保合规,可构建一套覆盖无线、有线、访客、终端的全链路防护体系,从根源上禁止外部设备接入公司内网,彻底解决蹭网与非法接入风险。