在攻防演练中,网络边界设备(如路由器、交换机)往往是突破内网的关键跳板。这类设备常因运维习惯保留默认弱口令、开放不必要的远程管理服务,成为攻击者的首选目标。以烽火 FR2600 系列多协议路由器为例,该设备默认不开启 HTTP/HTTPS Web 管理服务,但 Telnet 服务默认处于开启状态,配合默认弱口令即可直接获取设备控制权,为内网渗透打开通道。

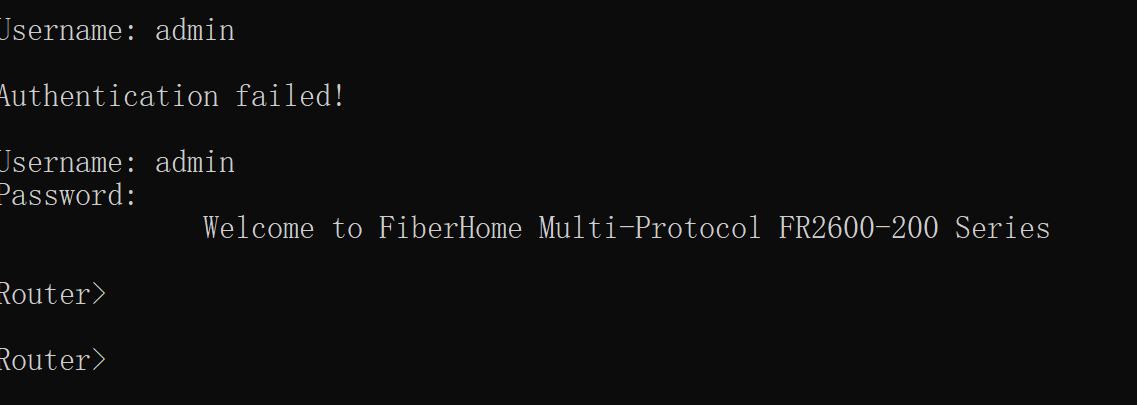

通过弱口令admin/admin登录路由器,当出现Router>提示符时,说明已成功登录用户模式,还可以通过查看接口配置、路由表,快速摸清内网网段分布来快速打点

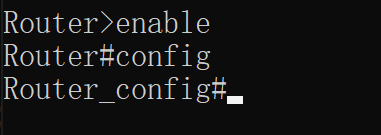

首先第一步需要进入路由器的特权模式然后再进去配置模式,不同设备的命令可能不同需要,像思科的设备进入配置模式是输入configure terminal

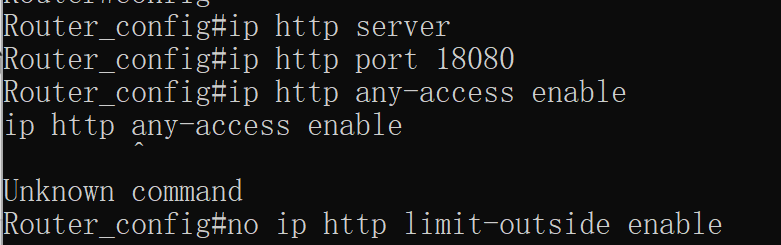

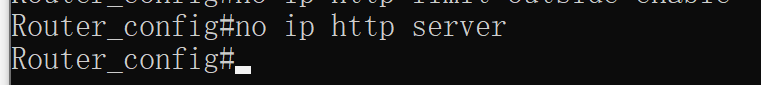

再通过输入下面几个命令 这样就可以打开web页面了 访问端口18080

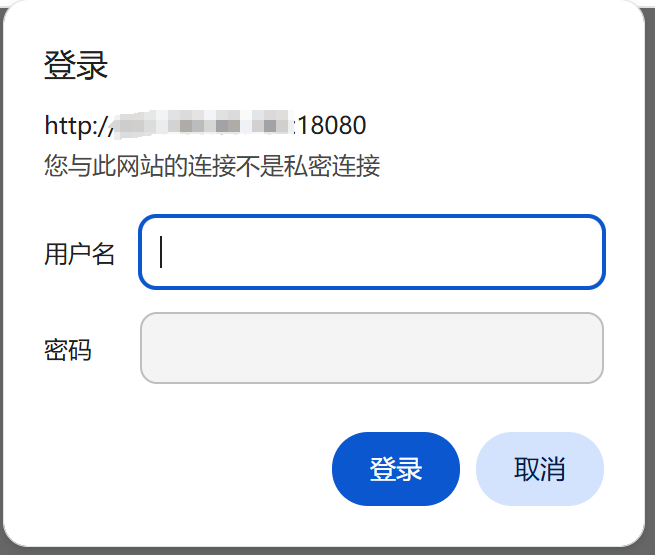

弹出登录页面然后输入设备的弱口令就可以进入后台了。

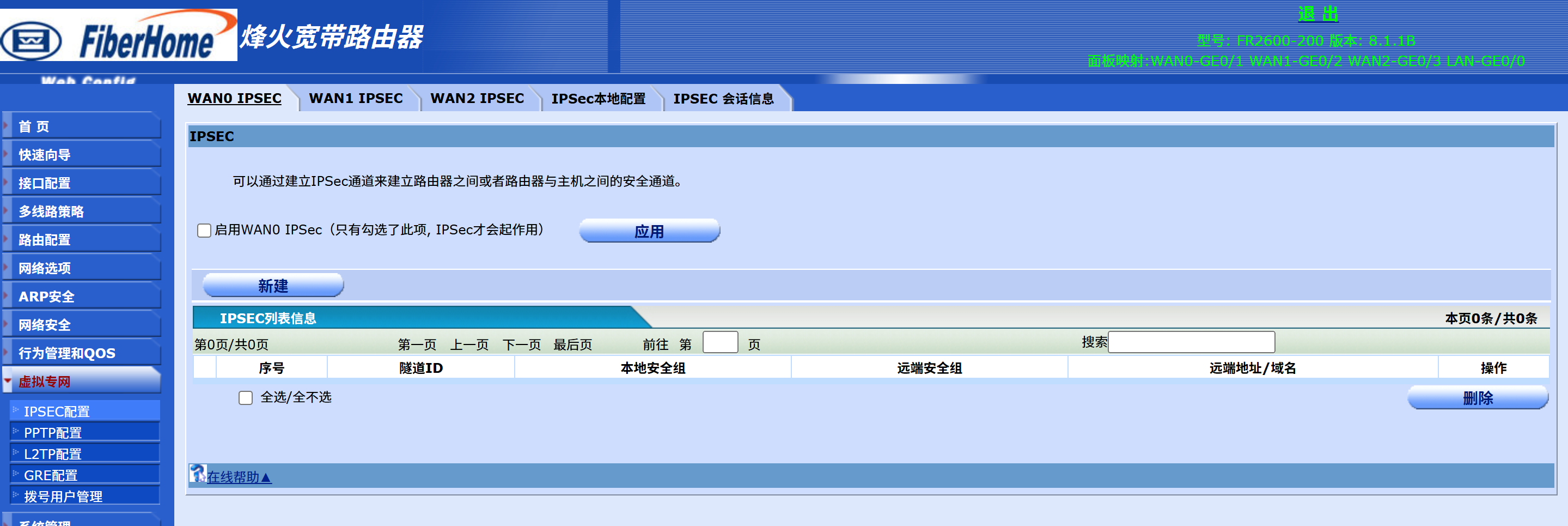

然后就开始搭建虚拟专网 设置VPN这样就可以进入内网开始遨游计划了。这里不详细教怎么设置VPN了。具体需要自己去研究。

设置完VPN后记得把网络设备的web页面关闭了。这样也方便别人发现时没有那么快反应到是网络设备出了问题。

还有另外一种就是通过修改路由配置,劫持流量。这个我不怎么建议大家弄。毕竟会留下太多的痕迹